IT har utviklet seg de siste årene: takket være teknologier med lav kode og ingen kode (LCNC) krever et økende antall mennesker med varierende bakgrunn tilgang til verktøy og plattformer som tidligere var et privilegium for mer teknologikyndige personer i selskapet, for eksempel ingeniører eller utviklere.

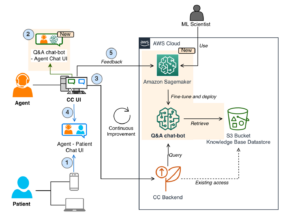

Ut av disse LCNC-teknologiene har vi nylig annonsert Amazon SageMaker Canvas, et visuelt pek-og-klikk-grensesnitt for forretningsanalytikere for å bygge maskinlæringsmodeller (ML) og generere nøyaktige spådommer uten å skrive kode eller ha noen tidligere ML-erfaring.

For å muliggjøre smidighet for de nye brukerne og samtidig sikre sikkerheten til miljøene, har mange selskaper valgt å ta i bruk single sign-on-teknologi, som f.eks. AWS enkelt pålogging. AWS SSO er en skybasert enkeltpåloggingstjeneste som gjør det enkelt å sentralt administrere SSO-tilgang til alle dine AWS-kontoer og skyapplikasjoner. Den inkluderer en brukerportal der sluttbrukere kan finne og få tilgang til alle sine tildelte AWS-kontoer og skyapplikasjoner på ett sted, inkludert tilpassede applikasjoner som støtter Security Assertion Markup Language (SAML) 2.0.

I dette innlegget leder vi deg gjennom de nødvendige trinnene for å konfigurere Canvas som en tilpasset SAML 2.0-applikasjon i AWS SSO, slik at forretningsanalytikerne dine sømløst kan få tilgang til Canvas med sin legitimasjon fra AWS SSO eller andre eksisterende identitetsleverandører (IdPs), uten må gjøre det via AWS-administrasjonskonsoll.

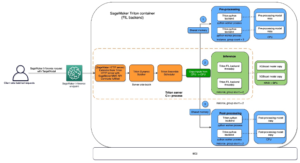

Løsningsoversikt

For å etablere en forbindelse fra AWS SSO til Amazon SageMaker Studio domeneapp, må du fullføre følgende trinn:

- Opprett en brukerprofil i Studio for hver AWS SSO-bruker som skal få tilgang til Canvas.

- Opprett en tilpasset SAML 2.0-applikasjon i AWS SSO og tilordne den til brukerne.

- Lag det nødvendige AWS identitets- og tilgangsadministrasjon (IAM) SAML-leverandør og AWS SSO-rolle.

- Kartlegg den nødvendige informasjonen fra AWS SSO til SageMaker-domenet via attributtilordninger.

- Få tilgang til Canvas-applikasjonen fra AWS SSO.

Forutsetninger

For å koble Canvas til AWS SSO, må du ha følgende forutsetninger konfigurert:

- AWS SSO i en av de støttede AWS-regionene. For instruksjoner, se Komme i gang.

- Et SageMaker-domene som bruker IAM. For instruksjoner, se Ombord på Amazon SageMaker-domene ved bruk av IAM.

Opprett en Studio-domenebrukerprofil

I et Studio-domene har hver bruker sin egen brukerprofil. Studioapper som Studio IDE, RStudio og Canvas kan opprettes av disse brukerprofilene, og er bundet til brukerprofilen som har opprettet dem.

For at AWS SSO skal få tilgang til Canvas-appen for en gitt brukerprofil, må du tilordne brukerprofilnavnet til brukernavnet i AWS SSO. På denne måten kan AWS SSO-brukernavnet – og dermed brukerprofilnavnet – overføres automatisk av AWS SSO til Canvas.

I dette innlegget antar vi at AWS SSO-brukere allerede er tilgjengelige, opprettet under forutsetningene for onboarding til AWS SSO. Du trenger en brukerprofil for hver AWS SSO-bruker som du ønsker å integrere i Studio-domenet ditt og derfor til Canvas.

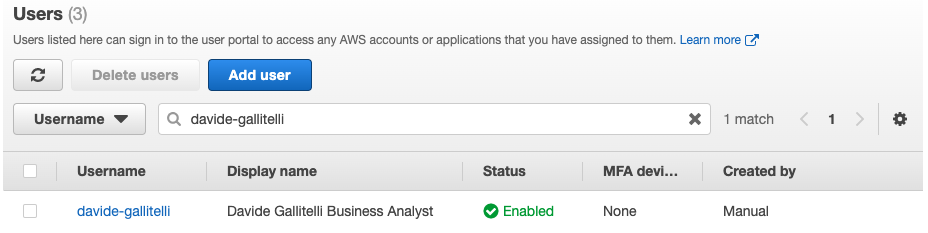

For å hente denne informasjonen, naviger til brukere side på AWS SSO-konsollen. Her kan du se brukernavnet til brukeren din, i vårt tilfelle davide-gallitelli.

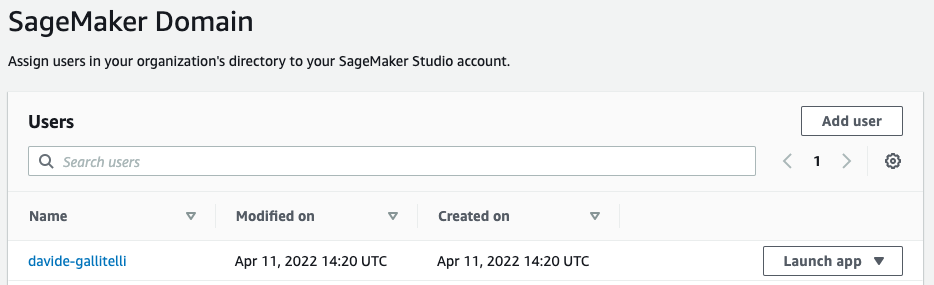

Med denne informasjonen kan du nå gå til Studio-domenet ditt og opprette en ny brukerprofil som heter nøyaktig davide-gallitelli.

Hvis du har en annen IdP, kan du bruke all informasjon gitt av den til å navngi brukerprofilen din, så lenge den er unik for domenet ditt. Bare pass på at du kartlegger det riktig iht AWS SSO-attributtilordning.

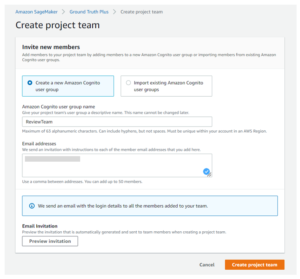

Opprett den tilpassede SAML 2.0-applikasjonen i AWS SSO

Det neste trinnet er å lage en tilpasset SAML 2.0-applikasjon i AWS SSO.

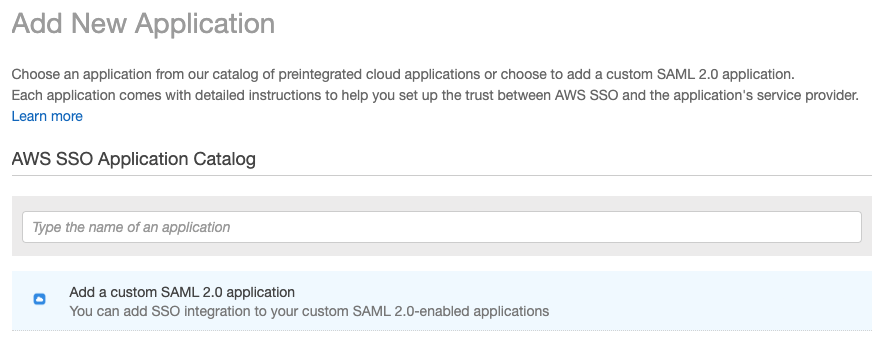

- På AWS SSO-konsollen velger du applikasjoner i navigasjonsruten.

- Velg Legg til en ny applikasjon.

- Velg Legg til en tilpasset SAML 2.0-applikasjon.

- Last ned AWS SSO SAML-metadatafilen, som du bruker under IAM-konfigurasjonen.

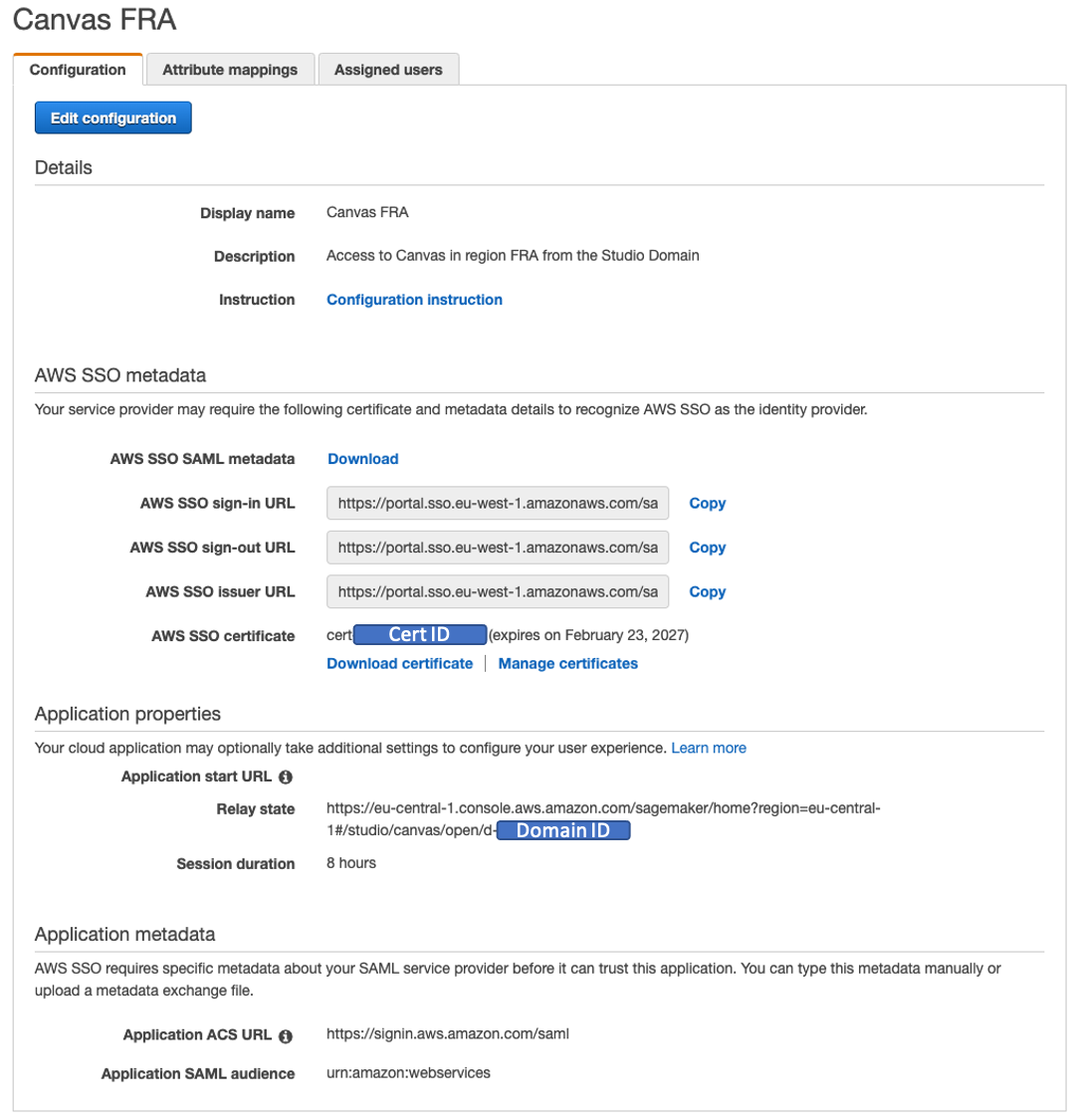

- Til Skjermnavn, skriv inn et navn, for eksempel

SageMaker Canvasetterfulgt av din region. - Til Beskrivelse, skriv inn en valgfri beskrivelse.

- Til Appens start-URL, la være som den er.

- Til Relétilstand, Tast inn

https://YOUR-REGION.console.aws.amazon.com/sagemaker/home?region=YOUR-REGION#/studio/canvas/open/YOUR-STUDIO-DOMAIN-ID. - Til Øktens varighet, velg øktens varighet. Vi foreslår 8 timer.

De Øktens varighet verdi representerer hvor lang tid du vil at brukerøkten skal vare før autentisering kreves igjen. Én time er det sikreste, mens mer tid betyr mindre behov for interaksjon. Vi velger 8 timer i dette tilfellet, tilsvarende én arbeidsdag. - Til Program ACS URL, skriv inn https://signin.aws.amazon.com/saml.

- Til Application SAML-publikum, Tast inn

urn:amazon:webservices.

Etter at innstillingene dine er lagret, skal programkonfigurasjonen din se ut som på følgende skjermbilde.

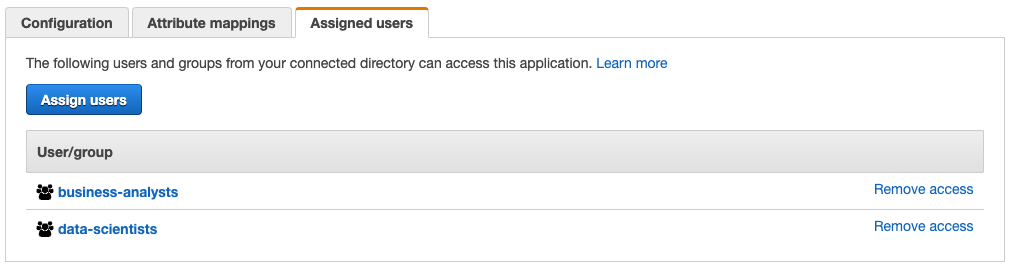

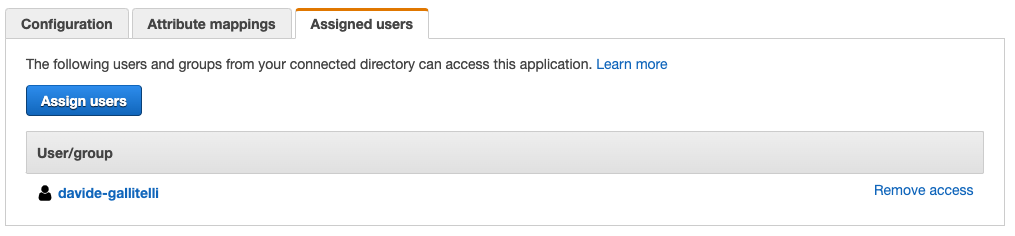

Du kan nå tilordne brukerne dine til denne applikasjonen, slik at applikasjonen vises i deres AWS SSO-portal etter pålogging.

Du kan nå tilordne brukerne dine til denne applikasjonen, slik at applikasjonen vises i deres AWS SSO-portal etter pålogging. - På Tilordnede brukere kategorien, velg Tilordne brukere.

- Velg brukerne dine.

Eventuelt, hvis du vil gjøre det mulig for mange datavitere og forretningsanalytikere i bedriften din å bruke Canvas, er den raskeste og enkleste måten å bruke AWS SSO-grupper. For å gjøre det oppretter vi to AWS SSO-grupper: business-analysts og data-scientists. Vi tildeler brukerne til disse gruppene i henhold til deres roller, og gir deretter tilgang til applikasjonen til begge gruppene.

Konfigurer din IAM SAML-leverandør og AWS SSO-rolle

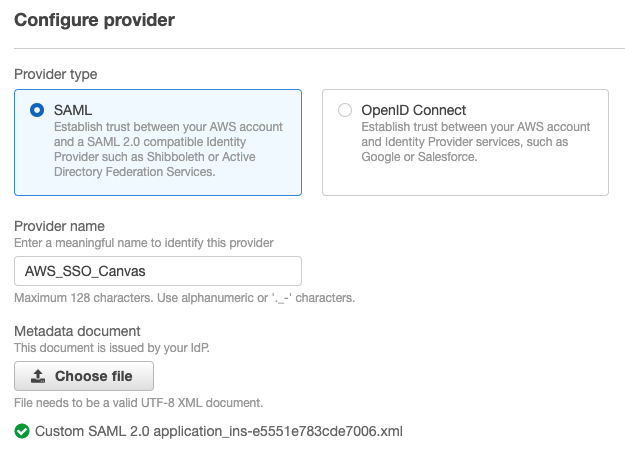

For å konfigurere IAM SAML-leverandøren, fullfør følgende trinn:

- Velg på IAM-konsollen Identitetsleverandører i navigasjonsruten.

- Velg Legg til leverandør.

- Til Leverandørtype, plukke ut SAML.

- Til Leverandørnavn, skriv inn et navn, for eksempel

AWS_SSO_Canvas. - Last opp metadatadokumentet du lastet ned tidligere.

- Legg merke til ARN som skal brukes i et senere trinn.

Vi må også opprette en ny rolle for AWS SSO å bruke for å få tilgang til applikasjonen. - Velg på IAM-konsollen Roller i navigasjonsruten.

- Velg Skape rolle.

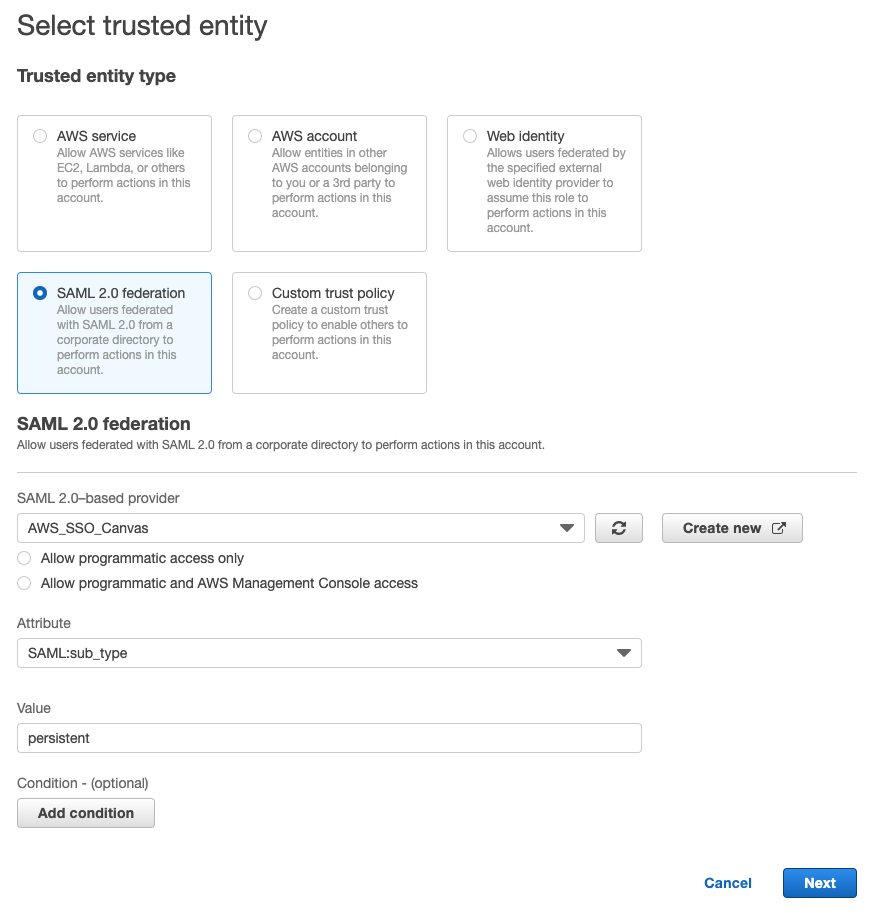

- Til Klarert enhetstype, plukke ut SAML 2.0 forbund.

- Til SAML 2.0-basert leverandør, velg leverandøren du opprettet (

AWS_SSO_Canvas). - Ikke velg noen av de to SAML 2.0-tilgangsmetodene.

- Til Egenskap, velg SAML:sub_type.

- Til Verdi, Tast inn

persistent. - Velg neste.

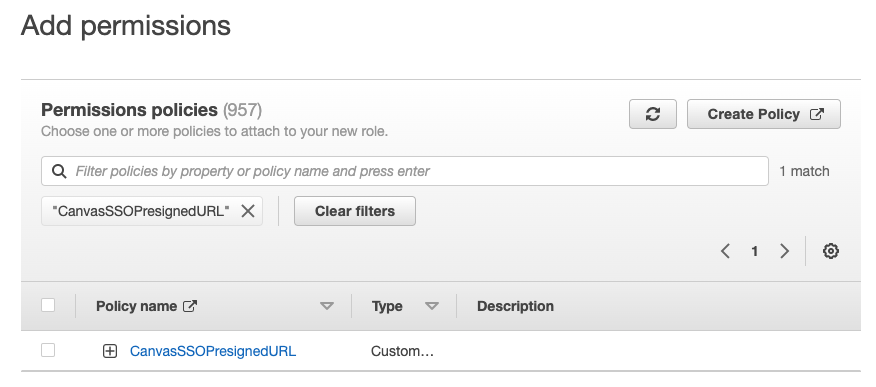

Vi må gi AWS SSO tillatelse til å opprette en forhåndsdefinert URL for Studio-domene, som vi trenger for å utføre omdirigeringen til Canvas. - På Retningslinjer for tillatelser side, velg Opprett policy.

- På Opprett policy-fanen, velg JSON og skriv inn følgende kode:

- Velg Neste: Tagger og gi tagger om nødvendig.

- Velg Neste: Gjennomgang.

- Navngi for eksempel policyen

CanvasSSOPresignedURL. - Velg Opprett policy.

- Gå tilbake til Legg til tillatelser side og søk etter policyen du opprettet.

- Velg policyen, og velg deretter neste.

- Nevn rollen, for eksempel

AWS_SSO_Canvas_Role, og gi en valgfri beskrivelse. - På gjennomgangssiden redigerer du tillitspolicyen slik at den samsvarer med følgende kode:

- Lagre endringene, og velg deretter Skape rolle.

- Legg også merke til ARN-en for denne rollen, for bruk i den følgende delen.

Konfigurer attributttilordningene i AWS SSO

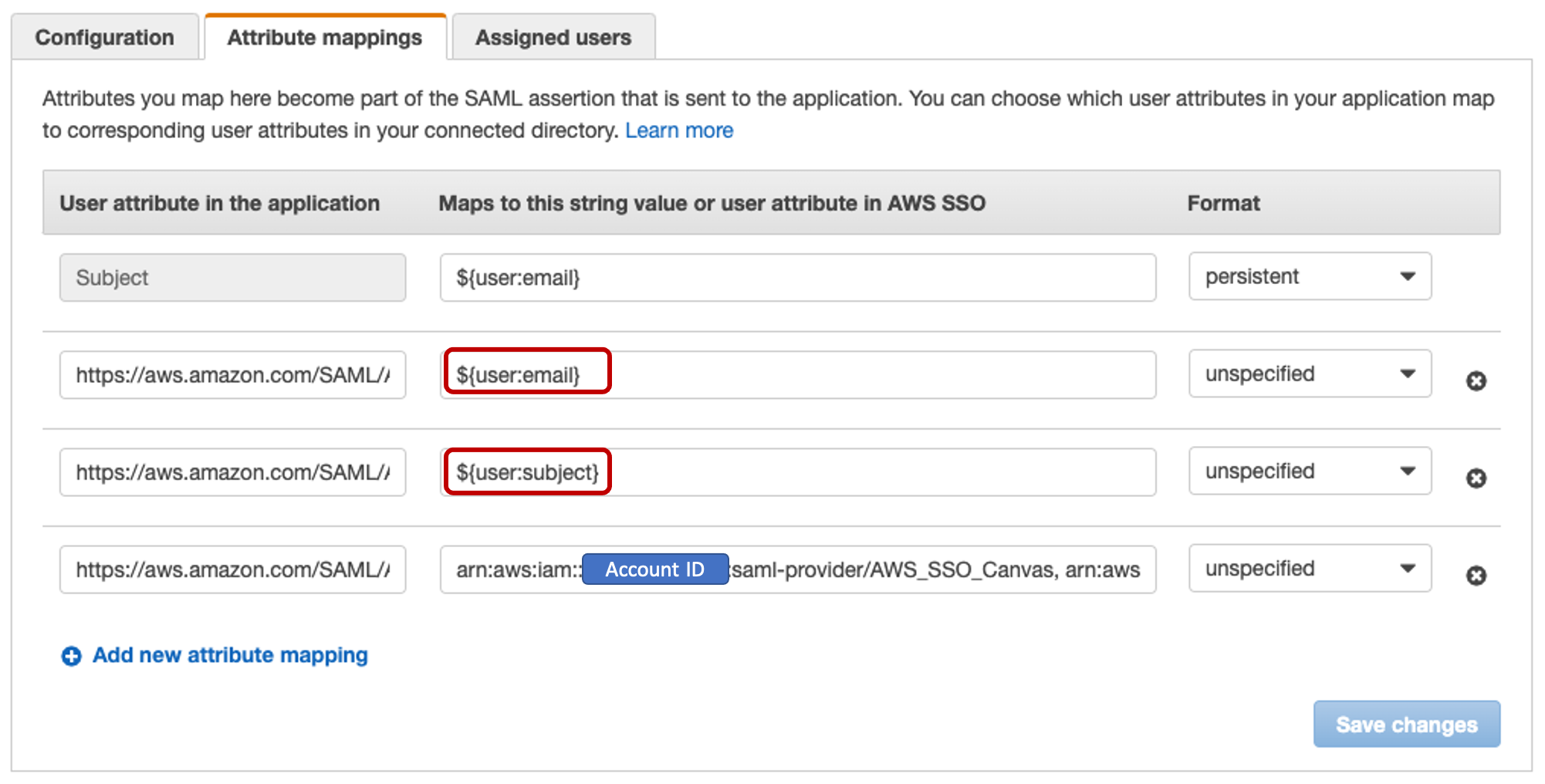

Det siste trinnet er å konfigurere attributttilordningene. Attributtene du tilordner her blir en del av SAML-påstanden som sendes til applikasjonen. Du kan velge hvilke brukerattributter i applikasjonen din som tilordner tilsvarende brukerattributter i din tilkoblede katalog. For mer informasjon, se Attributttilordninger.

- På AWS SSO-konsollen, naviger til applikasjonen du opprettet.

- På Attributttilordninger fanen, konfigurer følgende tilordninger:

| Brukerattributt i applikasjonen | Tilordner denne strengverdien eller brukerattributtet i AWS SSO |

Subject |

${user:email} |

https://aws.amazon.com/SAML/Attributes/RoleSessionName |

${user:email} |

https://aws.amazon.com/SAML/Attributes/PrincipalTag:SageMakerStudioUserProfileName |

${user:subject} |

https://aws.amazon.com/SAML/Attributes/Role |

, |

Du er ferdig!

Få tilgang til Canvas-applikasjonen fra AWS SSO

På AWS SSO-konsollen noterer du brukerportalens URL. Vi foreslår at du logger ut av AWS-kontoen din først, eller åpner et inkognitonettleservindu. Naviger til brukerportalens URL, logg på med legitimasjonen du angir for AWS SSO-brukeren, og velg deretter Canvas-applikasjonen din.

Du blir automatisk omdirigert til Canvas-applikasjonen.

konklusjonen

I dette innlegget diskuterte vi en løsning som gjør det mulig for forretningsanalytikere å oppleve no-code ML via Canvas på en sikker og enhetlig måte gjennom en enkelt påloggingsportal. For å gjøre dette konfigurerte vi Canvas som en tilpasset SAML 2.0-applikasjon innenfor AWS SSO. Forretningsanalytikere er nå ett klikk unna å bruke Canvas og løse nye utfordringer med no-code ML. Dette muliggjør sikkerheten som trengs av skyingeniør- og sikkerhetsteam, samtidig som det gir mulighet for smidigheten og uavhengigheten til teamene for forretningsanalytikere. En lignende prosess kan replikeres i enhver IdP ved å reprodusere disse trinnene og tilpasse dem til den spesifikke SSO.

For å lære mer om Canvas, sjekk ut Kunngjøring av Amazon SageMaker Canvas – en visuell maskinlæringsevne uten kode for forretningsanalytikere. Canvas muliggjør også enkelt samarbeid med datavitenskapsteam. For å lære mer, se Bygg, del, distribuer: hvordan forretningsanalytikere og dataforskere oppnår raskere time-to-market ved å bruke no-code ML og Amazon SageMaker Canvas. For IT-administratorer foreslår vi å sjekke ut Sette opp og administrere Amazon SageMaker Canvas (for IT-administratorer).

om forfatteren

Davide Gallitelli er en spesialistløsningsarkitekt for AI/ML i EMEA-regionen. Han er basert i Brussel og jobber tett med kunder i hele Benelux. Han har vært en utvikler siden veldig ung, og begynte å kode i en alder av 7. Han begynte å lære AI/ML i sine senere år på universitetet, og har forelsket seg i det siden den gang.

Davide Gallitelli er en spesialistløsningsarkitekt for AI/ML i EMEA-regionen. Han er basert i Brussel og jobber tett med kunder i hele Benelux. Han har vært en utvikler siden veldig ung, og begynte å kode i en alder av 7. Han begynte å lære AI/ML i sine senere år på universitetet, og har forelsket seg i det siden den gang.

- Myntsmart. Europas beste Bitcoin og Crypto Exchange.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. FRI TILGANG.

- CryptoHawk. Altcoin Radar. Gratis prøveperiode.

- Kilde: https://aws.amazon.com/blogs/machine-learning/enable-business-analysts-to-access-amazon-sagemaker-canvas-without-using-the-aws-management-console-with-aws- sso/

- "

- 100

- 7

- a

- Om oss

- adgang

- Ifølge

- Logg inn

- nøyaktig

- Oppnå

- Handling

- administratorer

- Alle

- tillate

- allerede

- Amazon

- beløp

- annonsert

- En annen

- app

- Søknad

- søknader

- apps

- tildelt

- attributter

- Autentisering

- automatisk

- tilgjengelig

- AWS

- bli

- før du

- grensen

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- Brussel

- bygge

- virksomhet

- lerret

- saken

- utfordringer

- kontroll

- Velg

- valgt ut

- Cloud

- kode

- samarbeid

- Selskaper

- Selskapet

- fullføre

- tilstand

- Konfigurasjon

- Koble

- tilkoblet

- tilkobling

- Konsoll

- Tilsvarende

- skape

- opprettet

- Credentials

- skikk

- kunde

- dato

- datavitenskap

- dag

- utplassere

- Utvikler

- utviklere

- domene

- ned

- under

- hver enkelt

- effekt

- muliggjøre

- muliggjør

- Ingeniørarbeid

- Ingeniører

- sikrer

- Enter

- enhet

- etablere

- nøyaktig

- eksempel

- eksisterende

- erfaring

- raskere

- raskeste

- Først

- etter

- fra

- generere

- Gruppens

- å ha

- her.

- Hvordan

- HTTPS

- Identitet

- inkluderer

- Inkludert

- økende

- individer

- informasjon

- interaksjon

- Interface

- IT

- Språk

- LÆRE

- læring

- Permisjon

- Lang

- Se

- elsker

- maskin

- maskinlæring

- gjøre

- GJØR AT

- administrer

- ledelse

- administrerende

- kart

- Match

- midler

- metoder

- ML

- modeller

- mer

- mest

- Naviger

- Navigasjon

- nødvendig

- neste

- Antall

- onboarding

- åpen

- Annen

- egen

- del

- Ansatte

- Plattformer

- Politikk

- politikk

- Portal

- Spådommer

- forrige

- Principal

- prosess

- Profil

- Profiler

- gi

- forutsatt

- leverandør

- tilbydere

- nylig

- nylig

- omdirigere

- region

- representerer

- krever

- påkrevd

- ressurs

- anmeldelse

- Rolle

- Vitenskap

- forskere

- sømløst

- Søk

- sikre

- sikret

- sikkerhet

- tjeneste

- sett

- Del

- lignende

- siden

- enkelt

- So

- solid

- løsning

- Solutions

- spesialist

- spesifikk

- Begynn

- startet

- Uttalelse

- studio

- støtte

- Støttes

- lag

- Technologies

- Teknologi

- De

- derfor

- Gjennom

- hele

- tid

- verktøy

- Stol

- unik

- universitet

- bruke

- Brukere

- verdi

- versjon

- mens

- innenfor

- uten

- Arbeid

- virker

- skriving

- år

- Young

- Din