En fremvoksende trusselgruppe for nettspionasje har truffet mål i Midtøsten og Afrika med en ny bakdør kalt «Stegmap», som bruker det sjeldent sett steganografi teknikk for å skjule ondsinnet kode i et vertsbilde.

Nylige angrep viser at gruppen – kalt Witchetty, også kjent som LookingFrog – styrker verktøysettet sitt, legger til sofistikerte unnvikelsestaktikker og utnytter kjente Microsoft Exchange-sårbarheter ProxyShell og ProxyLogon. Forskere fra Symantec Threat Hunter observerte at gruppen installerte webshell på offentlige servere, stjal legitimasjon og deretter spredte seg sideveis på tvers av nettverk for å spre skadelig programvare, avslørte de i et blogginnlegg publisert 29. sept.

I angrep mellom februar og september målrettet Witchetty regjeringene i to land i Midtøsten og børsen til en afrikansk nasjon i angrep som brukte den nevnte vektoren, sa de.

ProxyShell består av tre kjente og korrigerte feil - CVE-2021-34473, CVE-2021-34523og CVE-2021-31207 - samtidig som ProxyLogon består av to, CVE-2021-26855 og CVE-2021-27065. Begge har blitt mye utnyttet av trusselaktører siden de først ble avslørt i henholdsvis august 2021 og desember 2020 – angrep som vedvarer ettersom mange Exchange-servere forblir uoppdaterte.

Witchettys nylige aktivitet viser også at gruppen har lagt til en ny bakdør til arsenalet sitt, kalt Stegmap, som bruker steganografi – en snikende teknikk som gjemmer nyttelasten i et bilde for å unngå oppdagelse.

Hvordan Stegmap-bakdøren fungerer

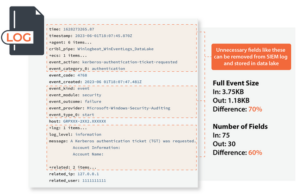

I sine nylige angrep fortsatte Witchetty å bruke sine eksisterende verktøy, men la også til Stegmap for å utvikle arsenalet sitt, sa forskerne. Bakdøren bruker steganografi for å trekke ut nyttelasten fra et bitmap-bilde, og utnytter teknikken "for å skjule ondsinnet kode i tilsynelatende uskyldig utseende bildefiler," sa de.

Verktøyet bruker en DLL-laster for å laste ned en bitmap-fil som ser ut til å være en gammel Microsoft Windows-logo fra et GitHub-depot. "Men nyttelasten er skjult i filen og er dekryptert med en XOR-nøkkel," sa forskerne i sitt innlegg.

Ved å skjule nyttelasten på denne måten kan angripere være vert for den på en gratis, pålitelig tjeneste som er langt mindre sannsynlig å heve et rødt flagg enn en angriperkontrollert kommando-og-kontroll-server (C2), bemerket de.

Bakdøren, når den er lastet ned, fortsetter med å gjøre typiske bakdørsting, for eksempel å fjerne kataloger; kopiere, flytte og slette filer; starte nye prosesser eller drepe eksisterende; lese, opprette eller slette registernøkler, eller angi nøkkelverdier; og stjele lokale filer.

I tillegg til Stegmap, Witchetty la også til tre andre tilpassede verktøy – et proxy-verktøy for tilkobling til kommando-og-kontroll (C2), en portskanner og et persistensverktøy – til koggeren, sa forskerne.

Utviklende trusselgruppe

Witchetty først fanget oppmerksomheten til forskere ved ESET i April. De identifiserte gruppen som en av tre undergrupper av TA410, en bred cyberspionasjeoperasjon med noen koblinger til Cicada-gruppen (aka APT10) som typisk retter seg mot USA-baserte verktøy så vel som diplomatiske organisasjoner i Midtøsten og Afrika, sier forskerne. sa. De andre undergruppene av TA410, som spores av ESET, er FlowingFrog og JollyFrog.

I den første aktiviteten brukte Witchetty to deler av skadelig programvare – en første-trinns bakdør kjent som X4 og en andre-trinns nyttelast kjent som LookBack – for å målrette mot regjeringer, diplomatiske oppdrag, veldedige organisasjoner og industri-/produksjonsorganisasjoner.

Totalt sett viser de nylige angrepene at gruppen dukker opp som en formidabel og kunnskapsrik trussel som kombinerer kunnskap om bedriftens svake punkter med sin egen tilpassede verktøyutvikling for å fjerne "mål av interesse," bemerket Symantec-forskerne.

"Utnyttelse av sårbarheter på offentlige servere gir den en rute inn i organisasjoner, mens tilpassede verktøy kombinert med dyktig bruk av live-off-the-land-taktikker lar den opprettholde en langsiktig, vedvarende tilstedeværelse i målrettet organisasjon," de skrev i innlegget.

Spesifikke angrepsdetaljer mot myndighetene

Spesifikke detaljer om et angrep på et statlig organ i Midtøsten avslører at Witchetty opprettholder utholdenhet i løpet av syv måneder og dykker inn og ut av offerets miljø for å utføre ondsinnet aktivitet etter eget ønske.

Angrepet startet 27. februar, da gruppen utnyttet ProxyShell-sårbarheten til å dumpe minnet til Local Security Authority Subsystem Service (LSASS)-prosessen — som i Windows er ansvarlig for å håndheve sikkerhetspolicyen på systemet – og deretter fortsatte derfra .

I løpet av de neste seks månedene fortsatte gruppen å dumpe prosesser; flyttet sideveis over nettverket; utnyttet både ProxyShell og ProxyLogon for å installere webshell; installerte LookBack-bakdøren; utført et PowerShell-skript som kunne sende ut de siste påloggingskontoene på en bestemt server; og forsøkte å kjøre ondsinnet kode fra C2-servere.

Den siste aktiviteten av angrepet som forskere observerte skjedde 1. september, da Witchetty lastet ned eksterne filer; dekomprimerte en zip-fil med et distribusjonsverktøy; og utførte eksterne PowerShell-skript så vel som dets egendefinerte proxy-verktøy for å kontakte C2-serverne, sa de.