ESET Research avdekker en kampanje fra APT-gruppen kjent som Evasive Panda rettet mot en internasjonal NGO i Kina med skadelig programvare levert gjennom oppdateringer av populær kinesisk programvare

ESET-forskere har oppdaget en kampanje som vi tilskriver APT-gruppen kjent som Evasive Panda, der oppdateringskanaler for legitime applikasjoner på mystisk vis ble kapret for å levere installasjonsprogrammet for MgBot malware, Evasive Pandas flaggskip bakdør.

- Brukere i fastlands-Kina ble målrettet mot skadelig programvare levert gjennom oppdateringer for programvare utviklet av kinesiske selskaper.

- Vi analyserer de konkurrerende hypotesene om hvordan skadelig programvare kunne ha blitt levert til målrettede brukere.

- Med stor selvtillit tilskriver vi denne aktiviteten Evasive Panda APT-gruppen.

- Vi gir en oversikt over Evasive Pandas signatur bakdør MgBot og dens verktøysett med plugin-moduler.

Unnvikende Panda-profil

Unnvikende Panda (Også kjent som BRONSE HØYLAND og Dolkefly) er en kinesisktalende APT-gruppe, aktiv siden minst 2012. ESET Research har observert gruppen som driver nettspionasje mot enkeltpersoner i fastlands-Kina, Hong Kong, Macao og Nigeria. Regjeringsenheter ble målrettet i Kina, Macao og Sørøst- og Østasiatiske land, spesielt Myanmar, Filippinene, Taiwan og Vietnam, mens andre organisasjoner i Kina og Hong Kong også ble målrettet. I følge offentlige rapporter har gruppen også rettet mot ukjente enheter i Hong Kong, India og Malaysia.

Gruppen implementerer sitt eget tilpassede malware-rammeverk med en modulær arkitektur som lar bakdøren, kjent som MgBot, motta moduler for å spionere på ofrene og forbedre sine evner.

Kampanjeoversikt

I januar 2022 oppdaget vi at mens vi utførte oppdateringer, hadde en legitim kinesisk applikasjon mottatt et installasjonsprogram for Evasive Panda MgBot-bakdøren. Under etterforskningen vår oppdaget vi at den ondsinnede aktiviteten gikk tilbake til 2020.

Kinesiske brukere var i fokus for denne ondsinnede aktiviteten, som ESET-telemetri viser fra og med 2020 og fortsetter gjennom 2021. De målrettede brukerne var lokalisert i Gansu-, Guangdong- og Jiangsu-provinsene, som vist i figur 1.

Flertallet av de kinesiske ofrene er medlemmer av en internasjonal NGO som opererer i to av de tidligere nevnte provinsene.

Et ekstra offer ble også oppdaget å være lokalisert i landet Nigeria.

Attribution

Evasive Panda bruker en tilpasset bakdør kjent som MgBot, som var offentlig dokumentert i 2014 og har sett liten utvikling siden den gang; så vidt vi vet, har ikke bakdøren blitt brukt av noen annen gruppe. I denne klyngen av ondsinnet aktivitet ble bare MgBot-malwaren observert distribuert på utsatte maskiner, sammen med verktøysettet med plugins. Derfor tilskriver vi med stor selvtillit denne aktiviteten til Evasive Panda.

Teknisk analyse

I løpet av vår undersøkelse oppdaget vi at når vi utførte automatiserte oppdateringer, lastet en legitim applikasjonsprogramvarekomponent ned MgBot-bakdørsinstallatører fra legitime URL-er og IP-adresser.

I tabell 1 oppgir vi URL-en der nedlastingen kom fra, i henhold til ESET-telemetridata, inkludert IP-adressene til serverne, som ble løst på det tidspunktet av brukerens system; derfor mener vi at disse IP-adressene er legitime. I følge passive DNS-poster samsvarer alle disse IP-adressene med de observerte domenene, derfor mener vi at disse IP-adressene er legitime.

Tabell 1. Ondsinnede nedlastingsplasseringer i henhold til ESET-telemetri

| URL | Først sett | Domene IP | ASN | Downloader |

|---|---|---|---|---|

| http://update.browser.qq[.]com/qmbs/QQ/QQUrlMgr_QQ88_4296.exe | 2020-11-02 | 123.151.72[.]74 | AS58542 | QQUrlMgr.exe QQ.exe QQLive.exe QQCall.exe |

| 183.232.96[.]107 | AS56040 | |||

| 61.129.7[.]35 | AS4811 |

Hypoteser om kompromiss

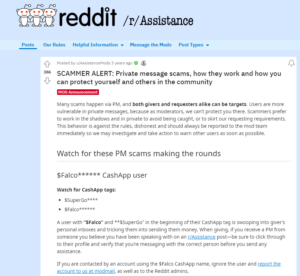

Da vi analyserte sannsynligheten for flere metoder som kunne forklare hvordan angriperne klarte å levere skadevare gjennom legitime oppdateringer, satt vi igjen med to scenarier: kompromiss i forsyningskjeden og motstander-i-midten-angrep. For begge scenariene vil vi også ta hensyn til antecedenter av lignende angrep fra andre kinesisktalende APT-grupper.

Tencent QQ er en populær kinesisk chat- og sosiale medietjeneste. I de neste delene vil vi bruke Tencent QQ Windows-klientprogramvareoppdateringen, QQUrlMgr.exe (oppført i tabell 1), for våre eksempler, gitt at vi har det høyeste antallet deteksjoner fra nedlastinger av denne spesielle komponenten.

Kompromissscenario for forsyningskjeden

Gitt den målrettede naturen til angrepene, spekulerer vi i at angripere ville ha trengt å kompromittere QQ-oppdateringsserverne for å introdusere en mekanisme for å identifisere målrettede brukere for å levere dem skadevare, filtrere ut ikke-målrettede brukere og levere dem legitime oppdateringer – vi registrerte tilfeller der legitime oppdateringer ble lastet ned gjennom de samme misbrukte protokollene.

Selv om det ikke er en unnvikende Panda-sak, er et godt eksempel på denne typen kompromiss i vår rapport Operasjon NightScout: Supply-chain-angrep retter seg mot nettspill i Asia, der angripere kompromitterte oppdateringsserverne til et programvareutviklerselskap basert i Hong Kong. I følge telemetrien vår hadde mer enn 100,000 XNUMX brukere BigNox-programvaren installert, men bare fem hadde skadelig programvare levert gjennom en oppdatering. Vi mistenker at angriperne kompromitterte BigNox API på oppdateringsserveren for å svare på oppdateringskomponenten på maskinene til målrettede brukere med en URL til en server der angriperne var vert for deres skadevare; ikke-målrettede brukere fikk tilsendt den legitime oppdaterings-URLen.

Basert på det forutgående, illustrerer vi i figur 2 hvordan forsyningskjede-kompromissscenariet kunne ha utspilt seg i henhold til observasjoner i vår telemetri. Likevel må vi advare leseren om at dette er ren spekulasjon og basert på vår statiske analyse, med svært begrenset informasjon, av QQUrlMgr.exe (sha-1: DE4CD63FD7B1576E65E79D1D10839D676ED20C2B).

Det er også verdt å merke seg at under vår forskning var vi aldri i stand til å hente et utvalg av XML-"oppdaterings"-dataene – verken et legitimt eller et ondsinnet XML-eksempel – fra serveren kontaktet av QQUrlMgr.exe. URL-adressen for "oppdateringssjekk" er hardkodet, i obfuskert form, i den kjørbare filen, som vist i figur 3.

Deobfuskert, den fullstendige oppdateringssjekk-URLen er:

http://c.gj.qq[.]com/fcgi-bin/busxml?busid=20&supplyid=30088&guid=CQEjCF9zN8Zdyzj5S6F1MC1RGUtw82B7yL+hpt9/gixzExnawV3y20xaEdtektfo&dm=0

Serveren svarer med XML-formaterte data kodet med base64 og kryptert med en implementering av TEA-algoritmen ved hjelp av en 128-bits nøkkel. Disse dataene inneholder instruksjoner for å laste ned og kjøre en fil, sammen med annen informasjon. Siden dekrypteringsnøkkelen også er hardkodet, som vist i figur 4, kan den være kjent for angriperne.

QQUrlMgr.exe laster deretter ned den angitte filen, ukryptert, via HTTP og hashes innholdet med MD5-algoritmen. Resultatet sjekkes mot en hash som er tilstede i XML-dataene for oppdateringskontrollsvar, som vist i figur 5. Hvis hashen samsvarer, QQUrlMgr.exe kjører den nedlastede filen. Dette forsterker hypotesen vår om at angriperne ville trenge å kontrollere XML-server-side-mekanismen i oppdateringsserveren for å kunne gi den riktige MD5-hashen til skadevareinstallasjonsprogrammet.

Vi tror at dette scenariet vil forklare våre observasjoner; men mange spørsmål står ubesvart. Vi nådde ut til Tencent's Sikkerhetsresponssenter for å bekrefte legitimiteten til den fullstendige URL-en der skadevare ble lastet ned; update.browser.qq[.]com er – i skrivende stund – utilgjengelig, men Tencent kunne ikke bekrefte om hele URL-en var legitim.

Motstander-i-midten-scenario

På 2022-06-02 publiserte Kaspersky en forskning rapporter om egenskapene til den kinesisktalende LuoYu APT-gruppen og deres WinDealer malware. I likhet med det vi observerte på denne klyngen av unnvikende Panda-ofre, fant forskerne deres ut at ofre for LuoYu siden 2020 hadde mottatt WinDealer-malware gjennom oppdateringer via den legitime applikasjonen qgametool.exe fra PPTV programvare, også utviklet av et kinesisk selskap.

WinDealer har en forvirrende evne: i stedet for å ha en liste over etablerte C&C-servere å kontakte i tilfelle et vellykket kompromiss, genererer den tilfeldige IP-adresser i 13.62.0.0/15 og 111.120.0.0/14 spenner fra China Telecom AS4134. Selv om det var en liten tilfeldighet, la vi merke til at IP-adressene til de målrettede kinesiske brukerne på tidspunktet for mottak av MgBot-malware var på IP-adresseområdene AS4134 og AS4135.

Mulige forklaringer på hva som muliggjør disse egenskapene for sin C&C-infrastruktur er at LuoYu enten kontrollerer en stor mengde enheter knyttet til IP-adressene på disse områdene, eller at de er i stand til å gjøre motstander-i-midten (AitM) eller angriper-på-siden avskjæring på infrastrukturen til det aktuelle AS.

AitM-stiler for avskjæring ville være mulig hvis angriperne – enten LuoYu eller Evasive Panda – var i stand til å kompromittere sårbare enheter som rutere eller gatewayer. Som en antecedent, i 2019 ESET-forskere oppdaget at den kinesiske APT-gruppen kjent som BlackTech utførte AitM-angrep gjennom kompromitterte ASUS-rutere og leverte Plead-malware gjennom ASUS WebStorage-programvareoppdateringer.

Med tilgang til ISP-ryggradsinfrastruktur – gjennom lovlige eller ulovlige midler – vil Evasive Panda kunne avskjære og svare på oppdateringsforespørslene som utføres via HTTP, eller til og med endre pakker i farten. I april 2023, Symantec-forskere rapportert på Evasive Panda rettet mot en telekommunikasjonsorganisasjon i Afrika.

Wrap-up

Til syvende og sist, uten ytterligere bevis, kan vi ikke bevise eller forkaste den ene hypotesen til fordel for den andre, gitt at slike evner er tilgjengelig for kinesiske APT-grupper.

verktøysett

MgBot

MgBot er den primære Windows-bakdøren som brukes av Evasive Panda, som ifølge våre funn har eksistert siden minst 2012 og, som nevnt i dette blogginnlegget, var offentlig dokumentert på VirusBulletin i 2014. Den ble utviklet i C++ med en objektorientert design, og har muligheter til å kommunisere via TCP og UDP, og utvide funksjonaliteten via plugin-moduler.

MgBots installatør og bakdør, og deres funksjonalitet, har ikke endret seg vesentlig siden det først ble dokumentert. Dens utførelseskjede er den samme som beskrevet i denne rapporterer av Malwarebytes fra 2020.

MgBot-plugins

MgBots modulære arkitektur lar den utvide funksjonaliteten ved å motta og distribuere moduler på den kompromitterte maskinen. Tabell 2 viser de kjente pluginene og deres funksjonalitet. Det er viktig å merke seg at pluginene ikke har unike interne identifikasjonsnumre; derfor identifiserer vi dem her ved deres DLL-navn på disken, som vi aldri har sett endre seg.

Tabell 2. Liste over plugin-DLL-filer

| Plugin DLL navn | Oversikt |

|---|---|

| Kstrcs.dll | Keylogger. Den logger bare tastetrykk aktivt når forgrunnsvinduet tilhører en prosess med navn QQ.exe og vindustittelen samsvarer QQEdit. Det er sannsynlig at målet er Tencent QQ chat-applikasjonen. |

| sebasek.dll | Filtyver. Har en konfigurasjonsfil som muliggjør innsamling av filer fra forskjellige kilder: HDD-er, USB-stasjoner og CD-ROM-er; samt kriterier basert på filegenskapene: filnavn må inneholde et nøkkelord fra en forhåndsdefinert liste, filstørrelse må være mellom en definert minimums- og maksimumsstørrelse. |

| Cbmrpa.dll | Fanger tekst som er kopiert til utklippstavlen og logger informasjon fra USBSTOR-registernøkkelen. |

| pRsm.dll | Fanger inn og ut lydstrømmer. |

| mailLFPassword.dll | Legitimasjonstyver. Stjeler legitimasjon fra Outlook og Foxmail e-postklientprogramvare. |

| agentpwd.dll | Legitimasjonstyver. Stjeler legitimasjon fra blant annet Chrome, Opera, Firefox, Foxmail, QQBrowser, FileZilla og WinSCP. |

| qmsdp.dll | En kompleks plugin designet for å stjele innholdet fra Tencent QQ-databasen som lagrer brukerens meldingshistorikk. Dette oppnås ved å lappe programvarekomponenten i minnet KernelUtils.dll og slippe en falsk userenv.dll dll. |

| wcdbcrk.dll | Informasjonstyver for Tencent WeChat. |

| Gmck.dll | Cookie-tyver for Firefox, Chrome og Edge. |

Flertallet av pluginene er designet for å stjele informasjon fra svært populære kinesiske applikasjoner som QQ, WeChat, QQBrowser og Foxmail - alle applikasjoner utviklet av Tencent.

konklusjonen

Vi oppdaget en kampanje som vi tilskriver Evasive Panda APT-gruppen, rettet mot brukere på fastlands-Kina, som leverer deres MgBot-bakdør gjennom oppdateringsprotokoller for applikasjoner fra kjente kinesiske selskaper. Vi analyserte også pluginene til MgBot-bakdøren og fant ut at flertallet av dem er designet for å spionere på brukere av kinesisk programvare ved å stjele legitimasjon og informasjon.

IoCs

Filer

| SHA-1 | filnavn | Gjenkjenning | Beskrivelse |

|---|---|---|---|

| 10FB52E4A3D5D6BDA0D22BB7C962BDE95B8DA3DD | wcdbcrk.dll | Win32/Agent.VFT | MgBot-informasjonstyver-plugin. |

| E5214AB93B3A1FC3993EF2B4AD04DFCC5400D5E2 | sebasek.dll | Win32/Agent.VFT | MgBot filtyver plugin. |

| D60EE17418CC4202BB57909BEC69A76BD318EEB4 | kstrcs.dll | Win32/Agent.VFT | MgBot keylogger-plugin. |

| 2AC41FFCDE6C8409153DF22872D46CD259766903 | gmck.dll | Win32/Agent.VFT | MgBot cookie stealer plugin. |

| 0781A2B6EB656D110A3A8F60E8BCE9D407E4C4FF | qmsdp.dll | Win32/Agent.VFT | MgBot informasjon stjeler plugin. |

| 9D1ECBBE8637FED0D89FCA1AF35EA821277AD2E8 | pRsm.dll | Win32/Agent.VFT | MgBot-plugin for lydopptak. |

| 22532A8C8594CD8A3294E68CEB56ACCF37A613B3 | cbmrpa.dll | Win32/Agent.ABUJ | MgBot-utklippstavle-tekstfangst-plugin. |

| 970BABE49945B98EFADA72B2314B25A008F75843 | agentpwd.dll | Win32/Agent.VFT | MgBot credential stealer plugin. |

| 8A98A023164B50DEC5126EDA270D394E06A144FF | maillfpassword.dll | Win32/Agent.VFT | MgBot credential stealer plugin. |

| 65B03630E186D9B6ADC663C313B44CA122CA2079 | QQUrlMgr_QQ88_4296.exe | Win32/Kryptik.HRRI | MgBot installasjonsprogram. |

Network

| IP | Provider | Først sett | Detaljer |

|---|---|---|---|

| 122.10.88[.]226 | AS55933 Cloudie Limited | 2020-07-09 | MgBot C&C-server. |

| 122.10.90[.]12 | AS55933 Cloudie Limited | 2020-09-14 | MgBot C&C-server. |

MITRE ATT&CK-teknikker

Dette bordet ble bygget vha versjon 12 av MITRE ATT&CK-rammeverket.

| taktikk | ID | Navn | Beskrivelse |

|---|---|---|---|

| Ressursutvikling | T1583.004 | Anskaffe infrastruktur: Server | Evasive Panda anskaffet servere som skal brukes til C&C-infrastruktur. |

| T1587.001 | Utvikle evner: Skadelig programvare | Evasive Panda utvikler sin egendefinerte MgBot-bakdør og plugins, inkludert skjulte lastere. | |

| Gjennomføring | T1059.003 | Kommando- og skripttolk: Windows Command Shell | MgBots installasjonsprogram starter tjenesten fra BAT-filer med kommandoen nettstart AppMgmt |

| T1106 | Innfødt API | MgBots installasjonsprogram bruker CreateProcessInternalW API for å kjøre rundll32.exe for å laste bakdør-DLL. | |

| T1569.002 | Systemtjenester: Tjenesteutførelse | MgBot kjøres som en Windows-tjeneste. | |

| Utholdenhet | T1543.003 | Opprett eller endre systemprosess: Windows-tjeneste | MgBot erstatter banen til den eksisterende Application Management-tjenesten DLL med sin egen. |

| Opptrapping av privilegier | T1548.002 | Misbruk av høydekontrollmekanisme: Omgå brukerkontokontroll | MgBot utfører UAC Bypass. |

| Forsvarsunndragelse | T1140 | Deobfuscate / Decode filer eller informasjon | MgBots installasjonsprogram dekrypterer en innebygd CAB-fil som inneholder bakdør-DLL. |

| T1112 | Endre registret | MgBot modifiserer registeret for utholdenhet. | |

| T1027 | Uklare filer eller informasjon | MgBots installasjonsprogram inneholder innebygde skadevarefiler og krypterte strenger. MgBot inneholder krypterte strenger. MgBot-plugins inneholder innebygde DLL-filer. | |

| T1055.002 | Prosessinjeksjon: Bærbar kjørbar injeksjon | MgBot kan injisere bærbare kjørbare filer til eksterne prosesser. | |

| Legitimasjonstilgang | T1555.003 | Legitimasjon fra passordbutikker: Legitimasjon fra nettlesere | MgBot plugin-modul agentpwd.dll stjeler legitimasjon fra nettlesere. |

| T1539 | Stjel Web Session Cookie | MgBot plugin-modul Gmck.dll stjeler informasjonskapsler. | |

| Discovery | T1082 | Oppdagelse av systeminformasjon | MgBot samler inn systeminformasjon. |

| T1016 | Oppdagelse av systemnettverkskonfigurasjon | MgBot har muligheten til å gjenopprette nettverksinformasjon. | |

| T1083 | Fil- og katalogoppdagelse | MgBot har muligheten til å lage filoppføringer. | |

| Samling | T1056.001 | Inndatafangst: Tastelogging | MgBot plugin-modul kstrcs.dll er en keylogger. |

| T1560.002 | Arkiver innsamlede data: Arkiver via bibliotek | MgBots plugin-modul sebasek.dll bruker aPLib til å komprimere filer iscenesatt for eksfiltrering. | |

| T1123 | Audio Capture | MgBots plugin-modul pRsm.dll fanger inn og ut lydstrømmer. | |

| T1119 | Automatisert innsamling | MgBots plugin-moduler fanger opp data fra forskjellige kilder. | |

| T1115 | Utklippstavledata | MgBots plugin-modul Cbmrpa.dll fanger opp tekst som er kopiert til utklippstavlen. | |

| T1025 | Data fra flyttbare medier | MgBots plugin-modul sebasek.dll samler filer fra flyttbare medier. | |

| T1074.001 | Dataoppsamling: Lokal dataoppsamling | MgBots plugin-moduler iscenesetter data lokalt på disken. | |

| T1114.001 | E-postinnsamling: Lokal e-postinnsamling | MgBots plugin-moduler er designet for å stjele legitimasjon og e-postinformasjon fra flere applikasjoner. | |

| T1113 | Screen Capture | MgBot kan ta skjermbilder. | |

| Command and Control | T1095 | Ikke-applikasjonslagsprotokoll | MgBot kommuniserer med sin C&C gjennom TCP- og UDP-protokoller. |

| exfiltration | T1041 | Eksfiltrering over C2-kanal | MgBot utfører eksfiltrering av innsamlede data via C&C. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- kilde: https://www.welivesecurity.com/2023/04/26/evasive-panda-apt-group-malware-updates-popular-chinese-software/

- : har

- :er

- :ikke

- :hvor

- 000

- 1

- 10

- 100

- 2012

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 7

- 8

- 9

- a

- I stand

- Om oss

- adgang

- Ifølge

- Logg inn

- oppnådd

- ervervet

- aktivt

- aktivitet

- Ytterligere

- adresser

- afrika

- mot

- algoritme

- Alle

- tillater

- langs

- også

- Selv

- blant

- beløp

- an

- analyse

- analysere

- og

- noen

- api

- Søknad

- søknader

- April

- APT

- arkitektur

- Arkiv

- ER

- AS

- asiatisk

- assosiert

- At

- angripe

- Angrep

- lyd

- Automatisert

- tilbake

- Backbone

- backdoor

- basert

- BAT

- BE

- vært

- tro

- tilhører

- BEST

- mellom

- Blogg

- både

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- nettlesere

- bygget

- men

- by

- C + +

- Kampanje

- CAN

- kan ikke

- evner

- fangst

- fanger

- bærer

- saken

- saker

- kjede

- endring

- kanaler

- sjekk

- sjekket

- Kina

- Kinesisk

- Chrome

- kunde

- Cluster

- kode

- tilfeldighet

- samling

- kommunisere

- Selskaper

- Selskapet

- konkurrerende

- fullføre

- komplekse

- komponent

- kompromiss

- kompromittert

- gjennomføre

- selvtillit

- Konfigurasjon

- Bekrefte

- kontakt

- inneholde

- inneholder

- innhold

- innhold

- fortsetter

- kontroll

- cookies

- kunne

- land

- land

- Opprette

- KREDENSISJON

- Credentials

- kriterier

- skikk

- dato

- Database

- definert

- leverer

- levert

- levere

- leverer

- utplassert

- utplasserings

- beskrevet

- utforming

- designet

- utviklet

- Utvikler

- utvikler

- Enheter

- forskjellig

- oppdaget

- dns

- do

- domener

- ikke

- nedlasting

- nedlastinger

- slippe

- under

- øst

- Edge

- enten

- emalje

- innebygd

- muliggjør

- kryptert

- forbedre

- enheter

- ESET Research

- etablert

- Selv

- bevis

- evolusjon

- eksempel

- eksempler

- henrette

- Utfører

- gjennomføring

- eksfiltrering

- eksisterende

- Forklar

- utvide

- forfalskning

- favorisere

- Figur

- filet

- Filer

- filtrering

- Firefox

- Først

- flaggskip

- Fokus

- Til

- skjema

- funnet

- Rammeverk

- fra

- fullt

- funksjonalitet

- videre

- gaming

- genererer

- gitt

- Regjeringen

- Offentlige enheter

- Gruppe

- Gruppens

- Guangdong

- HAD

- hånd

- hash

- Ha

- her.

- Høy

- høyest

- svært

- historie

- Hong

- Hong Kong

- vert

- Hvordan

- Men

- http

- HTTPS

- Identifikasjon

- identifisere

- identifisering

- if

- ulovlig

- gjennomføring

- redskaper

- viktig

- in

- Inkludert

- india

- indikert

- individer

- informasjon

- Infrastruktur

- inngang

- installerte

- i stedet

- instruksjoner

- intern

- internasjonalt

- inn

- introdusere

- etterforskning

- IP

- IP-adresser

- ISP

- IT

- DET ER

- Januar

- Kaspersky

- nøkkel

- kunnskap

- kjent

- Kong

- stor

- lanseringer

- lag

- Lovlig

- legitimitet

- legitim

- Sannsynlig

- Begrenset

- Liste

- oppført

- oppføringer

- lister

- lite

- laste

- lokal

- lokalt

- ligger

- steder

- maskin

- maskiner

- fastland

- Flertall

- Malaysia

- malware

- Malwarebytes

- fikk til

- ledelse

- mange

- kart

- Match

- max bredde

- maksimal

- MD5

- midler

- mekanisme

- Media

- medlemmer

- nevnt

- melding

- metoder

- minimum

- modifisere

- modulære

- Moduler

- Moduler

- mer

- Myanmar

- oppkalt

- navn

- Natur

- Trenger

- nødvendig

- Ingen

- nettverk

- neste

- Ngo

- Nigeria

- Antall

- tall

- of

- on

- ONE

- på nett

- online gaming

- bare

- Opera

- opererer

- or

- organisasjon

- organisasjoner

- opprinnelse

- Annen

- andre

- vår

- ut

- Outlook

- produksjon

- enn

- oversikt

- egen

- pakker

- Spesielt

- passiv

- Passord

- patching

- banen

- utfører

- utfører

- utholdenhet

- Filippinene

- plato

- Platon Data Intelligence

- PlatonData

- påberope

- plugg inn

- plugins

- poeng

- Populær

- mulig

- Post

- presentere

- tidligere

- primære

- Prime

- prosess

- Prosesser

- egenskaper

- protokoller

- Bevis

- gi

- fylker

- offentlig

- offentlig

- publisert

- rent

- spørsmål

- tilfeldig

- nådd

- Reader

- motta

- mottatt

- mottak

- poster

- Gjenopprette

- registrert

- registret

- fjernkontroll

- svar

- rapporterer

- Rapporter

- forespørsler

- forskning

- forskere

- løst

- svar

- resultere

- s

- samme

- scenario

- scenarier

- skjermbilder

- seksjoner

- sikkerhet

- sett

- Sequence

- Servere

- tjeneste

- Tjenester

- Session

- flere

- vist

- Viser

- betydelig

- lignende

- siden

- Størrelse

- liten

- selskap

- sosiale medier

- Software

- Kilder

- spesielt

- spekulasjon

- Scene

- Begynn

- Start

- stjeler

- Still

- butikker

- bekker

- vellykket

- slik

- system

- bord

- Taiwan

- Ta

- Target

- målrettet

- rettet mot

- mål

- Te

- telekom

- telekommunikasjon

- Tencent

- enn

- Det

- De

- Filippinene

- deres

- Dem

- deretter

- derfor

- Disse

- de

- denne

- De

- Gjennom

- hele

- tid

- Tittel

- til

- verktøykasse

- typen

- unik

- uoppnåelig

- Oppdater

- oppdateringer

- URL

- usb

- bruke

- brukt

- Bruker

- Brukere

- ved hjelp av

- ulike

- veldig

- av

- Offer

- ofre

- Vietnam

- Sårbar

- var

- we

- web

- Nettlesere

- VI VIL

- velkjent

- var

- Hva

- når

- om

- hvilken

- mens

- bred

- Wikipedia

- vil

- vinduer

- med

- uten

- verdt

- ville

- skriving

- XML

- zephyrnet