Føderale myndigheter sporet opp og beslagla mer enn 94,000 XNUMX bitcoin som angivelig er stjålet fra Bitfinex. Men hvordan fikk de tak i de pseudonyme midlene?

Det amerikanske justisdepartementet (DOJ) kunngjorde i februar 2022 uttalelse at den hadde beslaglagt mesteparten av bitcoin tappet i et 2016 hack av kryptovalutabørsen Bitifinex etter å ha fått kontroll over lommeboken som angivelig inneholder de stjålne midlene.

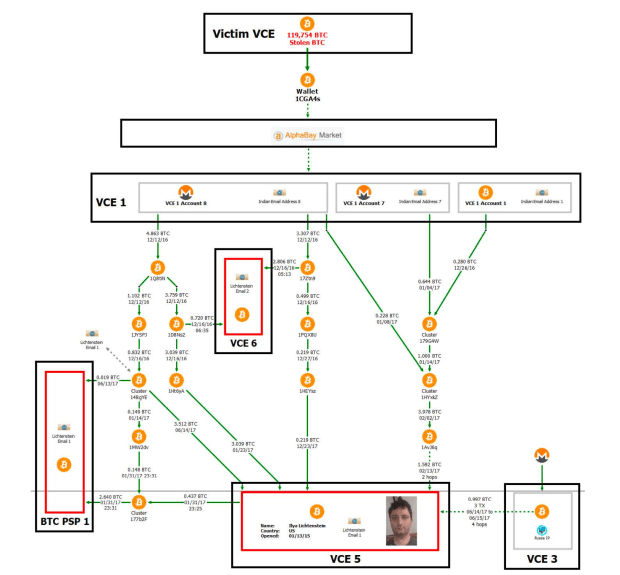

Til tross for den tilsynelatende usannsynligheten for å ta tilbake forsvunne midler, tillot et komplekst, men deterministisk spor av bevis politiet å fange Ilya Lichtenstein og Heather Morgan, et par som angivelig prøvde å tilsløre den ulovlige opprinnelsen til bitcoinen de hadde utnyttet til flex skinnende livsstil gjennom en kompleks hvitvaskingsordning.

Men det som så ut til å være en nøye gjennomtenkt svindel, viste seg faktisk å være en ganske skjør en fylt med feiltrinn, noe som lettet arbeidet til spesialagent Christopher Janczewski, tildelt Internal Revenue Services kriminelle etterforskningsenhet (IRS-CI). Dette arbeidet førte til slutt til at Janczewski sendte inn en klage med dommer Robin Meriweather for å sikte Lichtenstein og Morgan for konspirasjon med hvitvasking av penger og konspirasjon for å svindle USA.

Denne artikkelen tar et dypdykk i nyansene i rettshåndhevelsesarbeidet som avdekket identiteten til de anklagede Bitfinex-hackerne, og inn i trinnene til det siktede paret, basert på regnskapene levert av DOJ og spesialagent Janczewski. Men siden avgjørende aspekter ved etterforskningen ikke har blitt avslørt av offisielle dokumenter, vil forfatteren gi plausible scenarier og mulige forklaringer på spørsmål som forblir ubesvarte.

Hvordan beslagla rettshåndhevelse den stjålne Bitfinex Bitcoin?

Bitcoin-tilhengere skryter ofte av pengesystemets sett med prinsipper som muliggjør en høy grad av suverenitet og motstand mot sensur, noe som gjør Bitcoin-transaksjoner umulig å stoppe og bitcoin-beholdning umulig å beslaglegge. Men hvis det er sant, hvordan var da rettshåndhevelse i stand til å ta tak i hvitvaskernes bitcoin i dette tilfellet?

I følge klagen som ble sendt inn av spesialagent Janczewski, klarte politiet å komme seg inn i Litchesteins skylager hvor han oppbevarte mye om ikke all sensitiv informasjon relatert til operasjonene hans mens han forsøkte å rense de skitne midlene - inkludert de private nøklene til Bitcoin-lommebok som inneholder den største delen av stjålet BTC.

Sensurmotstanden til Bitcoin-transaksjoner og suvereniteten til bitcoin-midler avhenger av riktig håndtering av de tilknyttede private nøkler, da de er den eneste måten å flytte bitcoin fra en lommebok til en annen.

Selv om Lichtensteins private nøkler ble oppbevart i skylagring, var de ifølge DOJ kryptert med et passord så lenge at selv sofistikerte angripere sannsynligvis ikke ville vært i stand til å knekke det i løpet av livet. DOJ svarte ikke på en forespørsel om kommentar om hvordan den var i stand til å dekryptere filen og få tilgang til de private nøklene.

Det er noen plausible scenarier for hvordan rettshåndhevelse klarte å knekke Lichtensteins kryptering. Selv om det ikke er usikkert i seg selv, er symmetrisk kryptering, som utnytter et krypteringspassord for både krypterings- og dekrypteringsfunksjoner, bare like sikkert som passordet og passordets lagring.

Derfor er den første muligheten knyttet til sikkerheten til passordets lagring; rettshåndhevelse kunne ha fått tilgang til passordet på en eller annen måte og trengte ikke å presse seg gjennom filene i skyen. En alternativ metode for rettshåndhevelse å kunne dekryptere Lichtensteins filer kan innebære at den har så mye mer personlig informasjon om paret og datakraft enn noen annen sofistikert angriper i verden at et skreddersydd angrep for å dekryptere målrettede filer faktisk kan være levedyktig samtidig som det ikke motsier det. DOJs uttalelser. Vi kjenner heller ikke til algoritmen som brukes i krypteringsskjemaet – noen er mer robuste enn andre og variasjoner i den samme algoritmen utgjør også forskjellige sikkerhetsrisikoer – så den spesifikke algoritmen som ble brukt kan ha vært mer utsatt for cracking, selv om dette ville motsi DOJ hevder angående crackability ovenfor.

Det mest sannsynlige tilfellet av de tre er uten tvil at rettshåndhevelse ikke trengte å dekryptere filen i utgangspunktet, noe som er fornuftig, spesielt gitt DOJ-kommentarene ovenfor. Spesialagent Janczewski og teamet hans kunne ha fått tilgang til passordet på en eller annen måte og ville ikke trenge å brutalt tvinge seg gjennom skylagringens filer. Dette kan tilrettelegges av en tredjepart som Lichtenstein betrodde opprettelsen eller lagringen av dekrypteringspassordet, eller gjennom en slags feiltrinn fra paret som førte til at passordet ble kompromittert.

Hvorfor beholde private nøkler på skylagring?

Grunnen til at Lichtenstein ville beholde en så sensitiv fil i en online database er uklar. Noen spekulasjoner er imidlertid knyttet til det underliggende hacket - en handling som paret har gjort ikke blitt belastet av rettshåndhevelse - og behovet for å ha lommebokens private nøkler oppbevart i skyen "da dette tillater ekstern tilgang til en tredjepart," ifølge en Twitter-tråden av Ergo fra OXT Research.

Samarbeidsforutsetningen støtter også argumentet om symmetrisk kryptering. Mens asymmetrisk kryptering er godt utformet for å sende og motta sensitive data – siden dataene er kryptert med mottakerens offentlige nøkkel og kun kan dekrypteres ved bruk av mottakerens private nøkkel – er symmetrisk kryptering perfekt for å dele tilgang til en stasjonær fil som dekrypteringspassordet kan deles mellom de to partene.

En alternativ årsak til å holde de private nøklene på nettet ville være enkel mangel på omsorg. Hackeren kunne rett og slett trodd passordet deres var sikkert nok og falt for bekvemmeligheten av å ha det på en skytjeneste som kan nås hvor som helst med en internettforbindelse. Men dette scenariet svarer fortsatt ikke på spørsmålet om hvordan paret fikk tilgang til de private nøklene knyttet til hacket.

Det er fornuftig å holde den private nøkkelen online for enkelhets skyld, forutsatt at hackerne manglet tilstrekkelig teknisk kunnskap til å sikre et sterkt nok symmetrisk krypteringsoppsett eller ganske enkelt antok at arrangementet deres ikke kunne brytes.

Bitfinex nektet å kommentere noen detaljer kjent om hackeren eller om de fortsatt blir sporet opp.

"Vi kan ikke kommentere detaljene i noen sak under etterforskning," sa Bitfinex CTO Paolo Ardoino Bitcoin Magazine, og legger til at det «uunngåelig er en rekke parter involvert» i «et så stort sikkerhetsbrudd».

Hvordan ble Lichtenstein og Morgan tatt?

Klagen og DOJs uttalelse hevder at paret brukte flere teknikker for å forsøke å hvitvaske bitcoin, inkludert kjedehopping og bruk av pseudonyme og forretningskontoer på flere kryptovalutabørser. Så hvordan ble bevegelsene deres oppdaget? Det koker stort sett ned til mønstre og likheter kombinert med uforsiktighet. Bitfinex "jobbet også med globale rettshåndhevelsesbyråer og blokkjedeanalysefirmaer" for å hjelpe til med å gjenopprette den stjålne bitcoin, sa Ardoino.

Lichtenstein åpnet ofte kontoer på bitcoin-børser med fiktive identiteter. I ett spesifikt tilfelle skal han ha åpnet åtte kontoer på en enkelt børs (Poloniex, ifølge Ergo), som først var tilsynelatende urelaterte og ikke trivielt sammenkoblede. Imidlertid delte alle disse kontoene flere kjennetegn som, ifølge klagen, ga ekteparets identitet bort.

For det første brukte alle Poloniex-kontoene den samme e-postleverandøren med base i India og hadde "liknende stilte" e-postadresser. For det andre fikk de tilgang til den samme IP-adressen - et stort rødt flagg som gjør det trivielt å anta at kontoene ble kontrollert av samme enhet. For det tredje ble kontoene opprettet omtrent på samme tid, nær Bitfinex-hacket. I tillegg ble alle kontoer forlatt etter børsens forespørsler om ytterligere personlig informasjon.

Klagen hevder også at Lichtenstein slo sammen flere bitcoin-uttak fra forskjellige Poloniex-kontoer til en enkelt Bitcoin-lommebokklynge, hvoretter han satt inn på en konto på en bitcoin-børs (Coinbase, ifølge Ergo), som han tidligere hadde gitt know-your for. -kundeinformasjon (KYC).

"Kontoen ble bekreftet med fotografier av Lichtensteins California-førerkort og et fotografi i selfie-stil," ifølge klagen. "Kontoen ble registrert på en e-postadresse som inneholder Lichtensteins fornavn."

Ved å anta at han allerede hadde renset bitcoinen, og sendt den til en KYC-konto, opphevet Lichtenstein pseudonymiteten de tidligere kontoene hadde oppnådd med India-baserte e-postkontoer, da han antydet til politiet at han eide midlene fra de opprinnelige kontoene. uttak som ble gruppert sammen. Og klagen hevder at Lichtenstein også holdt et regneark i skylageret sitt som inneholder detaljert informasjon om alle de åtte Poloniex-kontoene.

Når det gjelder on-chain data, fortalte Ergo Bitcoin Magazine at det er umulig for en passiv observatør å vurdere gyldigheten av mange av klagens påstander siden darknet-markedsplassen AlphaBay tidlig ble brukt som en gjennomgang.

"Utredningen er veldig enkel, men den krever innsidekunnskap om flyter av tverrforvarende enheter," sa Ergo Bitcoin Magazine. «For eksempel har [amerikanske myndigheter] og kjedeovervåkingsfirmaer delt AlphaBay-transaksjonshistorikken som ikke har noe reelt fingeravtrykk på kjeden, og vi har ikke tilgang til den informasjonen. Det er omtrent der jeg må stoppe enhver analyse som en passiv observatør.»

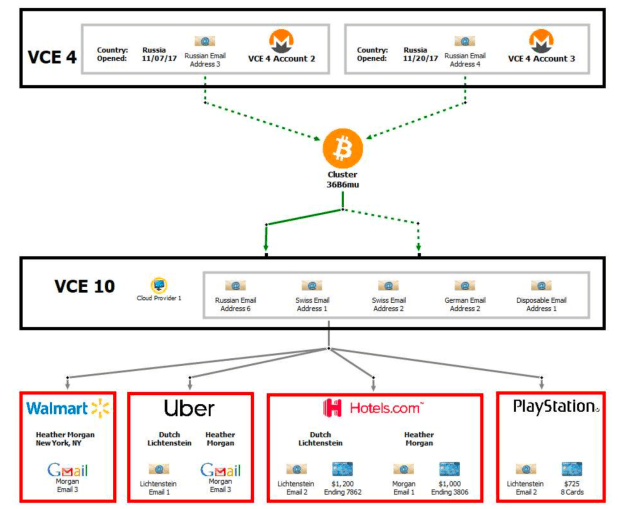

En annen viktig informasjon er lommebokklyngen "36B6mu", som ble dannet av bitcoin-uttak fra to kontoer hos Bittrex, ifølge Ergo, som hadde blitt helt finansiert av Monero-innskudd. Lommebokklyngen 36B6mu ble deretter brukt til å finansiere forskjellige kontoer på andre bitcoin-børser, som, selv om den ikke inneholdt KYC-informasjon om paret, ifølge klagen, brukte fem forskjellige kontoer på samme børs samme IP-adresse, hostet av en sky leverandør i New York. Da leverandøren overleverte journalene sine til politiet, ble det identifisert at denne IP-en ble leid av en konto i navnet til Lichtenstein og knyttet til hans personlige e-postadresse.

Ergo sa at OXT-teamet ikke var i stand til å validere noen påstander om 36B6mu-klyngen.

"Vi søkte etter 36B6mu-adressen som ville tilsvare klyngen og fant en enkelt adresse," sa Ergo og delte en lenke til adressen som ble funnet. "Men adressen er ikke en del av en tradisjonell lommebokklynge. Dessuten ser ikke timingen og volumene ut til å samsvare med de som er angitt i klagen.»

«Kanskje det er en skrivefeil? Så vi var ikke i stand til å validere noe som hadde med 36B6mu-klyngen å gjøre,” la Ergo til.

Bitcoin-personvern krever intensjon – og oppmerksomhet

Bortsett fra delene som ikke kan bekreftes uavhengig av eksterne observatører, etter å ha analysert klagen, blir det klart at Lichtenstein og Morgan hadde forskjellige nivåer av tillit til oppsettet deres og i flere tjenester da de angivelig forsøkte å bruke bitcoin fra hacket.

Først og fremst opprettholdt Lichtenstein og Morgan sensitive dokumenter på nettet, i en skylagringstjeneste som er utsatt for beslag og stevninger. Denne praksisen øker sjansene for at oppsettet kan bli kompromittert, ettersom det gjør slike filer eksternt tilgjengelige og gir tillit til et sentralisert selskap - noe som aldri er en god idé. For å styrke sikkerheten bør viktige filer og passord oppbevares offline på et sikkert sted, og helst spredt i forskjellige jurisdiksjoner.

Tillit kompromitterte det meste av parets innsats for å flytte bitcoin-midlene. Den første tjenesten de stolte på var det enorme darknet-markedet AlphaBay. Selv om det er uklart hvordan rettshåndhevelse var i stand til å oppdage AlphaBay-aktiviteten deres - selv om darknet-markedet har lidd mer enn ett sikkerhetsbrudd siden 2016—– paret ser likevel ut til å ha antatt at dette aldri kunne skje. Men kanskje viktigst, darknet-markeder vekker ofte mistanke og er alltid et hovedfokus for rettshåndhevelsesarbeid.

Forutsetninger er farlige fordi de kan føre til at du faller ned vaktholdet ditt, noe som ofte utløser feiltrinn som en erfaren observatør eller angriper kan utnytte. I dette tilfellet antok Lichtenstein og Morgan på et tidspunkt at de hadde brukt så mange teknikker for å tilsløre kilden til midler at de følte seg trygge ved å sette inn den bitcoin på kontoer som innehar deres personlig identifiserbare informasjon - en handling som kan føre til en kaskade, bakover. effekt for å deanonymisere de fleste om ikke alle tidligere transaksjoner.

Et annet rødt flagg i parets håndtering av bitcoin er knyttet til gruppering av midler fra forskjellige kilder, noe som gjør det mulig for kjedeanalyseselskaper og rettshåndhevelse å anta at den samme personen kontrollerte disse midlene - en annen mulighet for baklengs deanonymisering. Det er heller ingen oversikt over bruk av miksetjenester av paret, som ikke kan slette tidligere aktivitet, men kan gi et godt fremtidsrettet personvern hvis det gjøres riktig. PayJoin er et annet verktøy som kan utnyttes for å øke personvernet når du bruker bitcoin, selv om det ikke er noen oversikt over paret som bruker det.

Lichtenstein og Morgan forsøkte å gjøre kjedehopping som et alternativ for å oppnå privatliv, en teknikk som forsøker å bryte fingeravtrykk på kjeden og dermed heuristiske lenker. Imidlertid utførte de det gjennom forvaringstjenester - for det meste bitcoin-utvekslinger - som undergraver praksisen og introduserer en unødvendig pålitelig tredjepart som kan stevnes. Kjedehopping utføres riktig gjennom peer-to-peer-oppsett eller atombytte.

Lichtenstein og Morgan prøvde også å bruke pseudonyme eller fiktive identiteter for å åpne kontoer på bitcoin-børser for å skjule deres virkelige navn. Mønstre ved å gjøre det førte imidlertid til at observatører ble mer oppmerksomme på slike kontoer, mens en felles IP-adresse fjernet tvil og gjorde det mulig for rettshåndhevelse å anta at den samme enheten kontrollerte alle disse kontoene.

God driftssikkerhet krever generelt at hver identitet blir fullstendig isolert fra andre ved å bruke sin egen e-postleverandør og adresse, ha sitt eget unike navn og viktigst av alt, ved å bruke en egen enhet. Vanligvis vil et robust oppsett også kreve at hver forskjellig identitet bruker en annen VPN-leverandør og konto som ikke fører logger og ikke har noen bånd til denne brukerens virkelige identitet.

Siden Bitcoin er et gjennomsiktig pengenettverk, kan midler enkelt spores på tvers av betalinger. Privat bruk av Bitcoin krever derfor kunnskap om hvordan nettverket fungerer og ytterste forsiktighet og innsats gjennom årene for å sikre minst mulig feiltrinn samtidig som man overholder klare operasjonelle retningslinjer. Bitcoin er ikke anonymt, men det er heller ikke feil; bruk av disse suverene pengene krever intensjon – og oppmerksomhet.

Hva vil skje med den gjenopprettede Bitcoin?

Selv om paret har blitt siktet for to lovbrudd av amerikansk rettshåndhevelse, vil det fortsatt være en dømmende prosess i retten for å avgjøre om de er funnet skyldige eller ikke. I tilfelle paret blir funnet skyldig og midlene sendes tilbake til Bitfinex, har børsen en handlingsplan, fortalte Ardoino Bitcoin Magazine.

"Etter hacket i 2016 opprettet Bitfinex BFX-tokens, og ga dem til berørte kunder med en kurs på én mynt for hver tapte $1," sa Ardoino. "Innen åtte måneder etter sikkerhetsbruddet løste Bitfinex inn alle BFX-tokenene med dollar eller ved å bytte ut de digitale tokenene, konverterbare til én felles andel av kapitalaksjen til iFinex Inc. Omtrent 54.4 millioner BFX-tokens ble konvertert."

Månedlige innløsninger av BFX-tokens startet i september 2016, sa Ardoino, med det siste BFX-tokenet som ble innløst tidlig i april året etter. Tokenet hadde begynt å handle til omtrent $0.20, men økte gradvis i verdi til nesten $1.

"Bitfinex opprettet også et omsettelig RRT-token for visse BFX-innehavere som konverterte BFX-tokens til aksjer i iFinex," forklarte Ardoino. "Når vi lykkes med å gjenvinne midlene, vil vi gi en utdeling til RRT-innehavere på opptil én dollar per RRT. Det er omtrent 30 millioner RRT utestående.»

RRT-innehavere har et prioritert krav på gjenvunnet eiendom fra hacket i 2016, ifølge Ardoino, og børsen kan løse inn RRT-er i digitale tokens, kontanter eller annen eiendom.

- 000

- 2016

- 2022

- Om oss

- adgang

- Ifølge

- Logg inn

- tvers

- Handling

- Handling

- aktivitet

- Ytterligere

- adresse

- algoritme

- Alle

- angivelig

- allerede

- Selv

- beløp

- analyse

- analytics

- annonsert

- En annen

- hvor som helst

- April

- rundt

- Artikkel

- tildelt

- Atombytter

- bli

- være

- Bitcoin

- bitcoin transaksjoner

- Bitcoin lommebok

- Bitfinex

- bittrex

- blockchain

- brudd

- BTC

- virksomhet

- california

- hovedstad

- hvilken

- Kontanter

- Catch

- fanget

- Sensur

- Kjedeanalyse

- sjansene

- kostnad

- ladet

- krav

- Cloud

- sky lagring

- Coin

- coinbase

- kommentarer

- Felles

- Selskaper

- Selskapet

- komplekse

- databehandling

- databehandlingskraft

- tilkobling

- Conspiracy

- kontroll

- samarbeid

- kunne

- Par

- Court

- Criminal

- avgjørende

- cryptocurrency

- Cryptocurrency Exchange

- Cryptocurrency-utvekslinger

- CTO

- forvaringstjenester

- Kunder

- Darknet

- dato

- Database

- Justisdepartementet

- enhet

- gJORDE

- forskjellig

- digitalt

- distribusjon

- dokumenter

- ikke

- DOJ

- Dollar

- dollar

- ned

- Drop

- Tidlig

- lett

- effekt

- emalje

- kryptering

- spesielt

- Event

- eksempel

- utveksling

- Børser

- fingeravtrykk

- Først

- flyten

- Fokus

- etter

- fremtidsrettet

- funnet

- funksjon

- fond

- finansierte

- finansiering

- midler

- Global

- god

- Regjeringen

- retningslinjer

- hack

- hacker

- hackere

- Håndtering

- å ha

- hjelpe

- Høy

- historie

- hold

- holdere

- Hvordan

- HTTPS

- stort

- Tanken

- Identitet

- ulovlig

- bilde

- viktig

- umulig

- Inc.

- Inkludert

- Øke

- økt

- india

- informasjon

- insider

- Internet

- etterforskning

- IP

- IP-adresse

- IT

- ble med

- jurisdiksjoner

- Justice

- holde

- nøkkel

- nøkler

- kunnskap

- kjent

- KYC

- Law

- rettshåndhevelse

- føre

- Led

- Leverage

- utnytter

- Tillatelse

- livstid

- lenker

- plassering

- Lang

- større

- Flertall

- Making

- marked

- markedsplass

- Markets

- millioner

- Monero

- penger

- Hvitvasking av penger

- måneder

- Morgan

- mest

- flytte

- flytting

- navn

- nettverk

- New York

- offisiell

- på nett

- åpen

- Drift

- Opportunity

- Annen

- eide

- Passord

- passord

- betalinger

- kanskje

- personlig

- brikke

- Poloniex

- mulighet

- mulig

- makt

- primære

- privatliv

- privat

- private Key

- Private nøkler

- prosess

- eiendom

- gi

- offentlig

- offentlig Key

- spørsmål

- heve

- virkelige verden

- rekord

- poster

- Gjenopprette

- registrert

- fjerntilgang

- krever

- forskning

- inntekter

- risikoer

- trygge

- Sa

- erfarne

- Svindel

- ordningen

- sikre

- sikkerhet

- Gripe

- beslaglagt

- forstand

- tjeneste

- Tjenester

- Del

- delt

- Aksjer

- Enkelt

- So

- sofistikert

- utgifter

- Spot

- spre

- startet

- Uttalelse

- uttalelser

- Stater

- lager

- stjålet

- lagring

- sterk

- vellykket

- Støtter

- overvåking

- lag

- Teknisk

- teknikker

- loven

- Kilden

- verden

- Gjennom

- Tied

- tid

- sammen

- token

- tokens

- trading

- tradisjonelle

- Transaksjonen

- Transaksjoner

- gjennomsiktig

- Stol

- oss

- US Department of Justice

- USAs regjering

- unik

- forent

- Forente Stater

- bruke

- verdi

- VPN

- lommebok

- Hva

- om

- HVEM

- Arbeid

- verden

- år

- år