Phishing-svindel som prøver å lure deg til å legge inn det virkelige passordet ditt på et falskt nettsted, har eksistert i flere tiår.

Som vanlige Naked Security-lesere vil vite, kan forholdsregler som bruk av passordbehandling og slå på tofaktorautentisering (2FA) bidra til å beskytte deg mot phishing-uhell, fordi:

- Passordadministratorer knytter brukernavn og passord til spesifikke nettsider. Dette gjør det vanskelig for passordbehandlere å forråde deg til falske nettsteder ved en feiltakelse, fordi de ikke kan legge inn noe for deg automatisk hvis de står overfor et nettsted de aldri har sett før. Selv om det falske nettstedet er en piksel-perfekt kopi av originalen, med et servernavn som er nært nok til at det nesten ikke kan skilles fra det menneskelige øyet, vil ikke passordbehandleren la seg lure fordi den vanligvis ser etter URL-en, hele URL-en. , og ingenting annet enn URL-en.

- Med 2FA slått på er passordet ditt alene vanligvis ikke nok til å logge på. Kodene som brukes av 2FA-systemer fungerer vanligvis bare én gang, enten de sendes til telefonen din via SMS, genereres av en mobilapp eller beregnes av en sikker maskinvaredongle eller fjernkontroll som du bærer separat fra datamaskinen. Å kjenne (eller stjele, kjøpe eller gjette) bare passordet ditt er ikke lenger nok for en nettkriminell til å feilaktig "bevise" at de er deg.

Dessverre kan ikke disse forholdsreglene immunisere deg fullstendig mot phishing-angrep, og nettkriminelle blir stadig flinkere til å lure uskyldige brukere til å overlevere både passordene og 2FA-kodene deres samtidig, som en del av det samme angrepet...

…på hvilket tidspunkt skurkene umiddelbart prøver å bruke kombinasjonen av brukernavn + passord + engangskode de nettopp har fått tak i, i håp om å logge på raskt nok til å komme inn på kontoen din før du skjønner at det er noe phishy på gang.

Enda verre, skurkene vil ofte ha som mål å lage det vi liker å kalle en "myk avstigning", noe som betyr at de skaper en troverdig visuell avslutning på phishing-ekspedisjonen.

Dette får det ofte til å se ut som om aktiviteten du nettopp "godkjente" ved å skrive inn passordet og 2FA-koden (som å bestride en klage eller kansellere en bestilling) har fullført riktig, og det er derfor ikke nødvendig med ytterligere handling fra din side.

Dermed kommer angriperne ikke bare inn på kontoen din, men får deg også til å føle deg mistenksom og usannsynlig å følge opp for å se om kontoen din virkelig er blitt kapret.

Den korte, men svingete veien

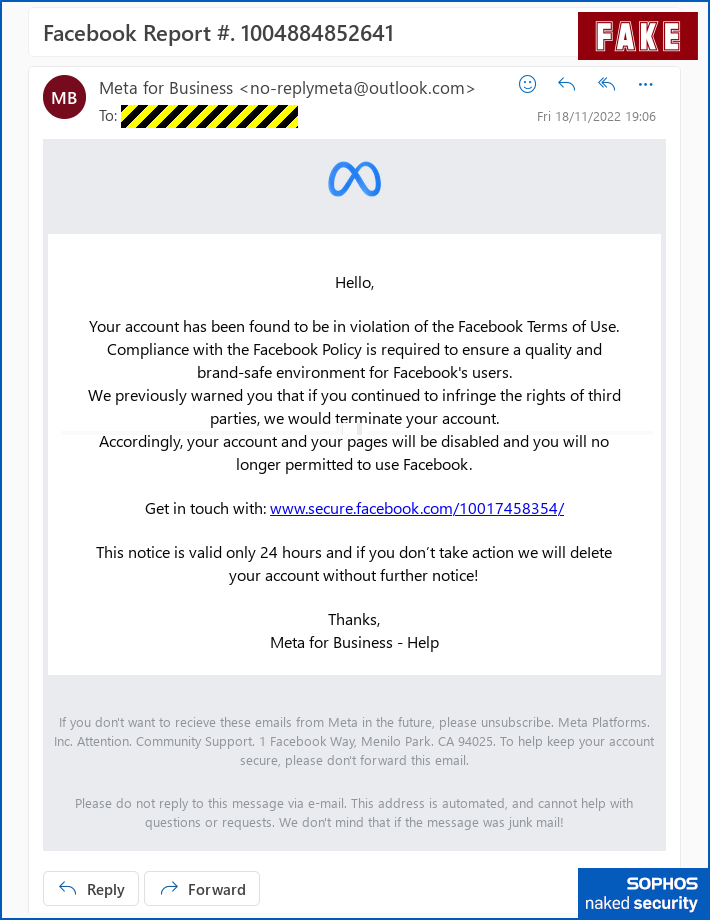

Her er en Facebook-svindel vi mottok nylig som prøver å lede deg ned akkurat den veien, med ulike nivåer av troverdighet på hvert trinn.

Svindlerne:

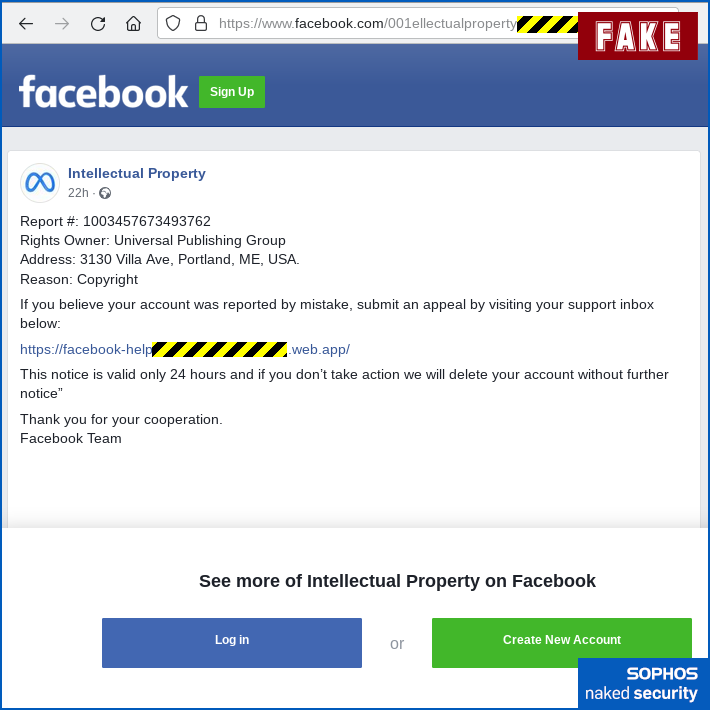

- Lat som om din egen Facebook-side bryter Facebooks brukervilkår. Skurkene advarer om at dette kan føre til at kontoen din blir stengt. Som du vet, har brouhahaen som for tiden bryter ut på og rundt Twitter gjort problemer som kontoverifisering, suspensjon og gjenoppretting til støyende kontroverser. Som et resultat er brukere av sosiale medier forståelig nok bekymret for å beskytte kontoene sine generelt, enten de er spesifikt bekymret for Twitter eller ikke:

Den uønskede "advarselen" på e-post som starter det hele. - Lokke deg til en ekte side med en

facebook.comURL. Kontoen er falsk, konfigurert utelukkende for denne svindelkampanjen, men lenken som vises i e-posten du mottar fører virkelig tilfacebook.com, noe som gjør det mindre sannsynlig å tiltrekke seg mistanke, enten fra deg eller fra spamfilteret ditt. Skuringene har gitt tittelen sin side Opphavsrett (Klager om opphavsrett er veldig vanlig i disse dager), og har brukt den offisielle logoen til Meta, morselskapet til Facebook, for å legge til et snev av legitimitet:

En uredelig brukerkontoside med et offisielt navn og ikon. - Gi deg en URL for å kontakte Facebook for å klage på kansellering. URL-adressen ovenfor slutter ikke på

facebook.com, men det starter med tekst som får det til å se ut som en personlig lenke til skjemaetfacebook-help-nnnnnn, hvor skurkene hevder at sifrenennnnnner en unik identifikator som angir ditt spesifikke tilfelle:

Nettfiskingsiden utgir seg for å være en "tilpasset" side om klagen din. - Samle stort sett uskyldig-klingende data om din Facebook-tilstedeværelse. Det er til og med et valgfritt felt for Tilleggsinformasjon hvor du er invitert til å argumentere for din sak. (Se bildet over.)

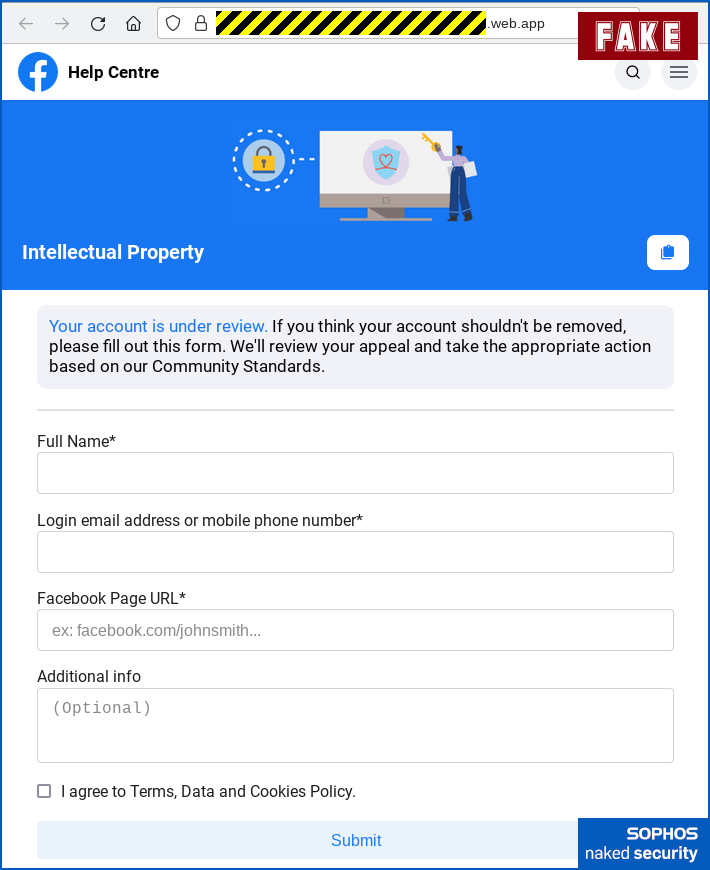

Nå "bevis" deg selv

På dette tidspunktet må du gi noen bevis på at du faktisk er eieren av kontoen, så skurkene ber deg deretter:

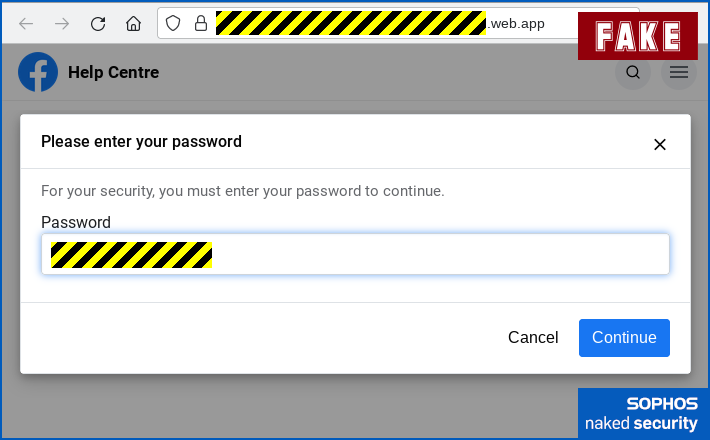

- Autentiser med passordet ditt. Nettstedet du er på har teksten

facebook-help-nnnnnnni adressefeltet; den bruker HTTPS (sikker HTTP, dvs. det vises en hengelås); og merkevarebyggingen gjør at det ligner Facebooks egne sider:

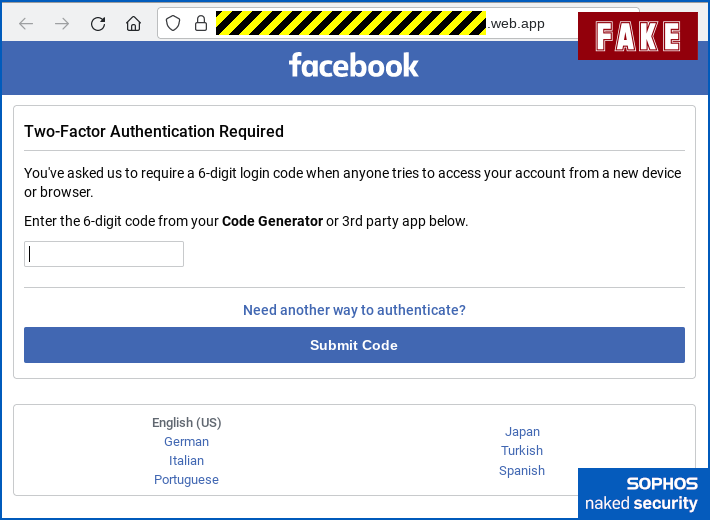

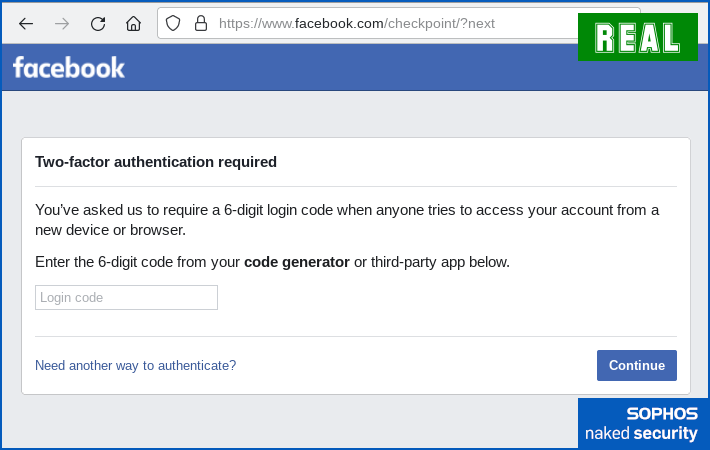

Skurkene ber deg om å "bevise" ID-en din via passordet ditt. - Oppgi 2FA-koden som følger med passordet ditt. Dialogen her er veldig lik den som Facebook bruker selv, med ordlyden kopiert direkte fra Facebooks eget brukergrensesnitt. Her kan du se den falske dialogen (øverst) og den virkelige som vil bli vist av Facebook selv (nederst):

Så ber de om 2FA-koden din, akkurat som Facebook ville gjort.

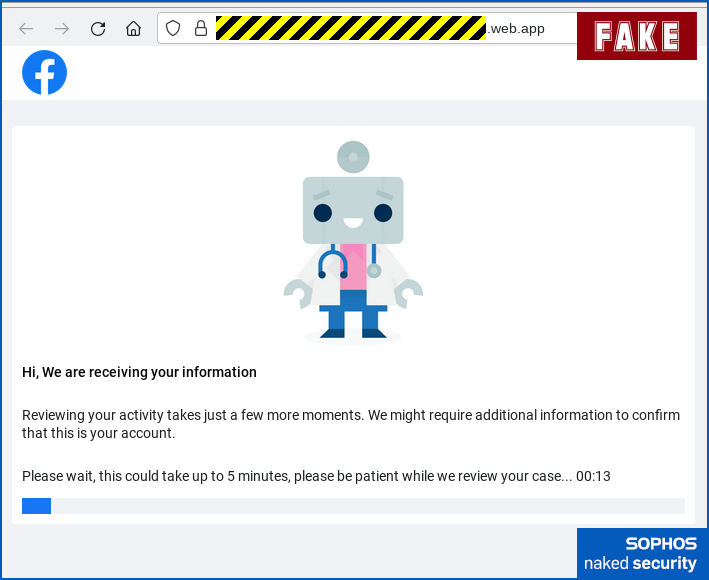

Den virkelige 2FA-dialogen brukt av Facebook selv. - Vent opptil fem minutter i håp om at "kontoblokkeringen" kan fjernes automatisk. Skurkene spiller begge ender her, ved å invitere deg til å gå i fred for ikke å avbryte en mulig umiddelbar løsning, og foreslår at du bør holde deg på hånden i tilfelle ytterligere informasjon blir bedt om:

Som du kan se, er det sannsynlige resultatet for alle som ble sugd inn i denne svindelen i utgangspunktet at de vil gi kjeltringene et helt fem-minutters vindu der angriperne kan prøve å logge på kontoen deres og overta den.

JavaScriptet som brukes av kriminelle på deres booby-fangede nettsted ser til og med ut til å inneholde en melding som kan utløses hvis offerets passord fungerer riktig, men 2FA-koden de oppga ikke:

Påloggingskoden du skrev inn samsvarer ikke med den som ble sendt til telefonen din. Kontroller nummeret og prøv igjen.

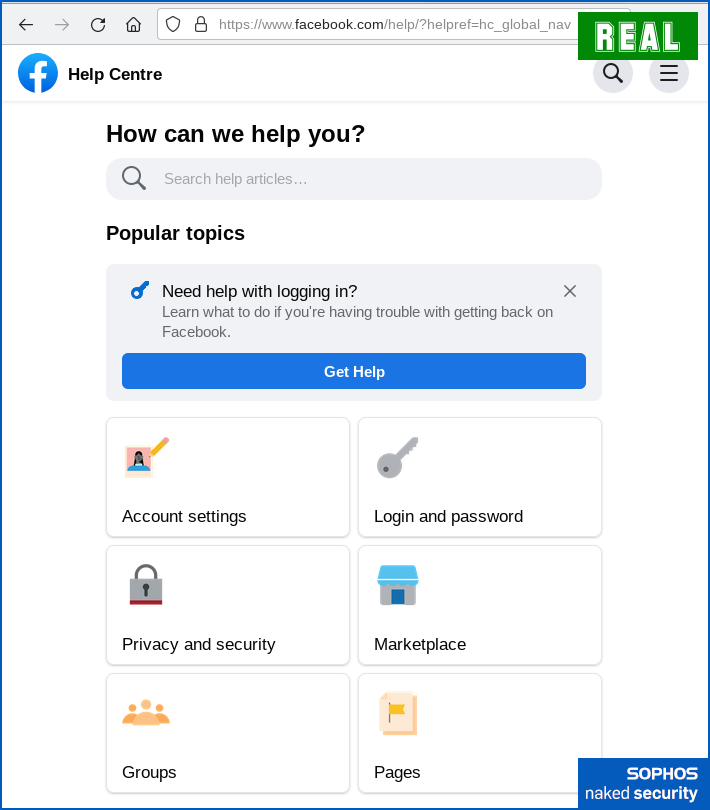

Slutten på svindelen er kanskje den minst overbevisende delen, men den tjener likevel til å flytte deg automatisk bort fra svindelsiden og til å lande deg tilbake til et helt ekte sted, nemlig Facebooks offisielle Hjelpesenter:

Hva gjør jeg?

Selv om du ikke er en spesielt seriøs bruker av sosiale medier, og selv om du opererer under et pseudonym som ikke åpenbart og offentlig kobler tilbake til din virkelige identitet, er nettkontoene dine verdifulle for nettkriminelle av tre hovedgrunner:

- Full tilgang til dine sosiale mediekontoer kan gi skurkene tilgang til de private aspektene ved profilen din. Enten de selger denne informasjonen på det mørke nettet, eller misbruker den selv, kan kompromisset øke risikoen for identitetstyveri.

- Muligheten til å legge ut via kontoene dine lar skurkene forhandle feilinformasjon og falske nyheter under ditt gode navn. Du kan ende opp med å bli kastet av plattformen, låst ute av kontoen din eller i offentlige problemer, med mindre og til du kan vise at kontoen din ble brutt inn.

- Tilgang til dine valgte kontakter betyr at skurkene aggressivt kan målrette mot venner og familie. Dine egne kontakter er ikke bare mye mer sannsynlig å se meldinger som kommer fra kontoen din, men også mer sannsynlig å ta en seriøs titt på dem.

Enkelt sagt, ved å slippe nettkriminelle inn på din sosiale mediekonto, setter du til slutt ikke bare deg selv, men også venner og familie, og til og med alle andre på plattformen, i fare.

Hva gjør jeg?

Her er tre tips om hurtigfyring:

- TIPS 1. Hold oversikt over de offisielle sidene for «lås opp kontoen din» og «hvordan håndtere utfordringer med immaterielle rettigheter» på de sosiale nettverkene du bruker. På den måten trenger du aldri å stole på lenker sendt via e-post for å finne veien dit i fremtiden. Vanlige triks brukt av angripere inkluderer oppdiktede opphavsrettsbrudd; oppdiktede brudd på vilkår og betingelser (som i dette tilfellet); falske påstander om falske pålogginger du må vurdere; og andre falske "problemer" med kontoen din. Skurkene inkluderer ofte litt tidspress, som i 24-timersgrensen som hevdes i denne svindelen, som ytterligere oppmuntring til å spare tid ved å klikke seg gjennom.

- TIPS 2. Ikke la deg lure av det faktum at "klikk-for-å-kontakt"-lenkene ligger på legitime nettsteder. I denne svindelen er den første kontaktsiden vert for Facebook, men det er en uredelig konto, og phishing-sidene er vert, komplett med et gyldig HTTPS-sertifikat, via Google, men innholdet som vises er falskt. I disse dager er selskapet som er vert for innholdet sjelden det samme som individene som lager og legger det ut.

- TIPS 3. Hvis du er i tvil, ikke gi det ut. Føl deg aldri presset til å ta risiko for å fullføre en transaksjon raskt fordi du er redd for utfallet hvis du tar deg tid til å stoppe, Til tror, og først da til koble. Hvis du ikke er sikker, spør noen du kjenner og stoler på i det virkelige liv om råd, slik at du ikke ender opp med å stole på avsenderen av selve meldingen du ikke er sikker på at du kan stole på. (Og se TIPS 1 ovenfor.)

Husk, med Black Friday og Cyber Monday som kommer denne helgen, vil du sannsynligvis motta mange ekte tilbud, mange uredelige tilbud, og en rekke velmente advarsler om hvordan du kan forbedre cybersikkerheten din spesielt for denne tiden av året...

…men husk at cybersikkerhet er noe å ta på alvor hele året: start i går, gjør det i dag, og fortsett i morgen!

- blockchain

- coingenius

- cryptocurrency lommebøker

- kryptoverveksling

- cybersikkerhet

- nettkriminelle

- Cybersecurity

- innenriksdepartementet

- digitale lommebøker

- brannmur

- Kaspersky

- lockout

- malware

- Mcafee

- Naken sikkerhet

- NexBLOC

- phishing

- plato

- plato ai

- Platon Data Intelligence

- Platon spill

- PlatonData

- platogaming

- privatliv

- Svindel

- VPN

- nettside sikkerhet

- zephyrnet

![S3 Ep118: Gjett passordet ditt? Ikke nødvendig hvis den allerede er stjålet! [Lyd + tekst] S3 Ep118: Gjett passordet ditt? Ikke nødvendig hvis den allerede er stjålet! [Lyd + tekst]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep118-guess-your-password-no-need-if-its-stolen-already-audio-text-360x188.png)

![S3 Ep114: Forebygging av cybertrusler – stopp dem før de stopper deg! [Lyd + tekst] S3 Ep114: Forebygging av cybertrusler – stopp dem før de stopper deg! [Lyd + tekst] PlatoBlockchain Data Intelligence. Vertikalt søk. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)