TOKYO, 7. februar 2024 – (JCN Newswire) – NEC Corporation (TSE: 6701) har utviklet en teknologi som styrker sikkerheten til forsyningskjeder ved å oppdage sårbarheter i programvare fra binærkoden(1) til kjørbare filer, uten behov for kildekode. Denne teknologien automatiserer deler av den statiske analysen av programvare som ikke er tilgjengelig kildekode, som tidligere måtte gjøres av eksperter, og reduserer dermed tiden for statisk analyse med 40 %.

Bakgrunn

De siste årene har forsyningskjeder i alle bransjer ekspandert og blitt mer komplekse på grunn av digital transformasjon (DX) og globalisering. Under disse omstendighetene er det en økende bekymring for nettangrep rettet mot sårbarheter og ondsinnede funksjoner som introduseres i forsyningskjeden, noe som har gjort å sikre sikkerheten til programvare gjennom hele forsyningskjeden til et presserende problem. Spesielt er offentlige etater og leverandører av kritisk infrastruktur pålagt å iverksette tiltak for å forhindre at bakdører og andre skadelige funksjoner blir introdusert i deres produkter og systemer når de anskaffer og installerer produkter og systemer i samsvar med reviderte lover og forskrifter. Denne nyutviklede teknologien vil forbedre NECs risikojakttjeneste(2) der sikkerhetsspesialister (*3) utfører sikkerhetsrisikovurderinger av en kundes programvare og systemer mens de vurderer innvirkningen på deres virksomhet.

Teknologioversikt

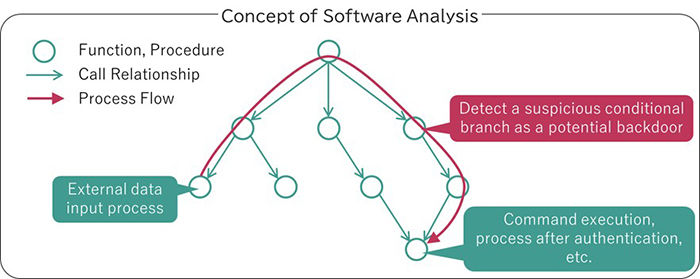

Mens generelle teknikker for statisk analyse av programvare målretter kildekode, utfører denne teknikken statisk analyse på binær kode, som er den kjørbare formen for programvare. Spesielt sporer den hvilke prosesser i programvaren som bruker eksterne data og oppdager mistenkelige implementeringer som kan være bakdører som kan påvirke kontrollen av sensitive prosesser som kommandoutførelse.

Funksjoner ved teknologien

1. Programvare uten kildekode kan inspiseres

Tidligere var ikke kildekoden tilgjengelig for noen programvare, og i slike tilfeller var mulighetene for å sjekke sikkerheten til programvare begrenset, for eksempel manuelle inspeksjoner av eksperter. Siden denne teknologien kan inspisere binær kode, er det mulig å inspisere sikkerheten til programvare som kildekoden ikke er tilgjengelig for.

2. Tar opp bekymringer om bygningsmiljø (*4) forurensning

Tidligere var det vanskelig å oppdage sårbarheter og skadelige funksjoner som ble introdusert under byggeprosessen, selv når kildekoden var tilgjengelig, for eksempel for egenutviklet programvare. Siden denne teknologien inspiserer binærkoden etter at den er bygget, er det mulig å inspisere for sikkerhet, inkludert problemer forårsaket av byggemiljøet.

3. Muliggjør enhetlig inspeksjonskvalitet

Tidligere var det vanskelig å inspisere programvare, spesielt i binært format, og inspeksjonskvaliteten hadde en tendens til å variere avhengig av inspektørens dyktighet. Denne teknologien automatiserer deler av inspeksjonsprosessen, og reduserer dermed behovet for menneskelige ressurser og sikrer et visst nivå av inspeksjonskvalitet. Det gjør det også mulig å forklare sikkerheten til selskapets systemer til tredjeparter, som regulatoriske myndigheter og aksjonærer, med bevis. Videre forventes automatiseringen av deler av inspeksjonen å redusere tiden som kreves for statisk analyse med 40 %. NEC tar sikte på å bruke denne teknologien til risikojakttjenester innen utgangen av FY2024. Dette vil styrke sikkerhetsinspeksjonene av programvare anskaffet og levert i forsyningskjeden, og bidra til bygging av tryggere og sikrere systemer og styrking av forsyningskjedesikkerhet.

(1) Data uttrykt kun i binære tall på 0s og 1s slik at datamaskiner kan behandle dem direkte.

(2) Risk Hunting Service (kun japansk tekst)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) Sikkerhetsspesialister (kun japansk tekst)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) Et miljø som konverterer kildekode skrevet i et programmeringsspråk og genererer en kjørbar fil skrevet i binær kode.

Om NEC Corporation

NEC Corporation har etablert seg som en leder innen integrering av IT- og nettverksteknologier, samtidig som den fremmer merkevaresetningen "Orchestrating a lyser world." NEC gjør det mulig for bedrifter og lokalsamfunn å tilpasse seg raske endringer som skjer både i samfunnet og markedet, ettersom det gir de sosiale verdiene sikkerhet, sikkerhet, rettferdighet og effektivitet for å fremme en mer bærekraftig verden der alle har sjansen til å nå sitt fulle potensiale. For mer informasjon, besøk NEC på https://www.nec.com.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.jcnnewswire.com/pressrelease/88888/3/

- : har

- :er

- :ikke

- :hvor

- 1

- 2024

- 7

- a

- Om oss

- samsvar

- tilpasse

- adresser

- Etter

- byråer

- mål

- Alle

- også

- an

- analyse

- og

- Påfør

- ER

- AS

- vurderingene

- At

- Myndigheter

- automatiserer

- Automatisering

- tilgjengelig

- Bakdører

- BE

- bli

- vært

- være

- både

- merke

- lysere

- bygge

- bygget

- virksomhet

- bedrifter

- by

- CAN

- stand

- saker

- forårsaket

- viss

- kjede

- kjeder

- sjanse

- Endringer

- sjekk

- omstendigheter

- kode

- Communities

- Selskapet

- komplekse

- datamaskiner

- Bekymring

- bekymringer

- Gjennomføre

- vurderer

- konstruksjon

- medvirkende

- kontroll

- SELSKAP

- kritisk

- Kritisk infrastruktur

- cyberattacks

- dato

- levert

- avhengig

- oppdage

- utviklet

- vanskelig

- digitalt

- Digital Transformation

- direkte

- gjort

- to

- under

- DX

- effektivitet

- muliggjør

- slutt

- forbedre

- sikrer

- Miljø

- spesielt

- etablert

- Selv

- alle

- bevis

- gjennomføring

- ekspanderende

- forventet

- eksperter

- Forklar

- uttrykte

- utvendig

- rettferdighet

- Februar

- filet

- Filer

- Til

- skjema

- format

- fra

- fullt

- funksjoner

- Dess

- general

- genererer

- globalisering

- Regjeringen

- offentlige etater

- Økende

- HAD

- Ha

- HTML

- HTTPS

- menneskelig

- Human Resources

- Jakt

- bilde

- Påvirkning

- implementeringer

- in

- Inkludert

- bransjer

- å påvirke

- informasjon

- Infrastruktur

- installere

- integrering

- inn

- introdusert

- utstedelse

- IT

- selv

- Japansk

- jcn

- jpg

- Språk

- Lover

- Lover og forskrifter

- leder

- Nivå

- Begrenset

- laget

- GJØR AT

- skadelig

- håndbok

- marked

- Kan..

- midler

- målinger

- mer

- Trenger

- nettverk

- nylig

- Newswire

- tall

- of

- on

- bare

- Annen

- del

- Spesielt

- parter

- Past

- utfører

- Sted

- plato

- Platon Data Intelligence

- PlatonData

- mulig

- potensiell

- forebygge

- tidligere

- problemer

- prosess

- Prosesser

- anskaffet

- Produkter

- Programmering

- fremme

- fremme

- tilbydere

- gir

- kvalitet

- rask

- å nå

- nylig

- redusere

- redusere

- forskrifter

- regulatorer

- påkrevd

- Ressurser

- Risiko

- s

- sikrere

- Sikkerhet

- sikre

- sikkerhet

- sensitive

- tjeneste

- Tjenester

- aksjonærer

- siden

- ferdighet

- So

- selskap

- Samfunnet

- Software

- noen

- kilde

- kildekoden

- spesialister

- Uttalelse

- statisk

- styrke

- Styrker

- slik

- levere

- forsyningskjeden

- Forsyningskjeder

- mistenkelig

- bærekraftig

- Systemer

- Ta

- ta

- Target

- rettet mot

- teknikk

- teknikker

- Technologies

- Teknologi

- tekst

- Det

- De

- deres

- Der.

- derved

- Disse

- Tredje

- tredjeparter

- denne

- Gjennom

- hele

- Dermed

- tid

- til

- spor

- Transformation

- etter

- som haster

- bruke

- Verdier

- variere

- Besøk

- Sikkerhetsproblemer

- var

- var

- når

- hvilken

- mens

- vil

- med

- innenfor

- uten

- verden

- skrevet

- år

- zephyrnet