Velkommen tilbake til den fjerde delen av bloggserien vår om Reskontrogjenoppretting genesis. Målet vårt er å utforske de mange tekniske hindringene man møter når man bygger en frøgjenvinningstjeneste, og hvordan Ledger Recover, levert av Coincover, løser dem med en sikker design og infrastruktur.

I de foregående delene forklarte vi hvordan entropien til en hemmelig gjenopprettingsfrase kan være delt i flere aksjer (eller fragmenter), deretter sendt til pålitelige sikkerhetskopieringsleverandører, og endelig oppbevares trygt mens du alltid opprettholder det høyeste sikkerhetsnivået.

Det neste spørsmålet du kanskje har nå er: hvordan kan Ledger Recover beskytte entropien til en hemmelig gjenopprettingsfrase uten å bare introdusere enda en ekstra hemmelighetsbasert mekanisme, for eksempel et passord, en tofaktorautentisering eller lignende? Spesielt i en situasjon der du kan ha mistet tilgangen til alle midler for digital autentisering (som e-post, ulike maskinvare-lommebøker og autentiseringer, etc...).

Nøkkelen til å gi Ledger Recover-brukere full kontroll over å låse opp hemmelighetene deres ligger i utnytte sin identitet, som er kjernen i eierskap.

I denne delen skal vi fordype oss Identity Verification mekanismer som gir deg selv tilgang til sikkerhetskopien og bare du. La oss starte med noen definisjoner.

En primer om identitetsbekreftelse

Identity Verification er prosessen med å bekrefte nøyaktigheten og legitimiteten til en persons påståtte identitet. Det innebærer å verifisere personopplysninger fra pålitelige kilder, nemlig offisielle dokumenter. Målet er å forhindre uredelige aktiviteter eller uautorisert tilgang til sensitiv informasjon ved å validere nøyaktigheten til en persons påståtte identitet.

Merk at fra nå av vil vi bruke VDI akronym for Identitetsbekreftelse.

Vente ! Hva om noen stjal identitetsdokumentene mine? Ville denne personen kunne bestå prosessen for identitetsbekreftelse?

Ledger Recover er motstandsdyktig mot slike scenarier da den sammenligner flere informasjonskilder over prosessen, inkludert:

- Identitetssertifisert informasjon: dataene hentet fra det offisielle dokumentet ved hjelp av OCR1 teknologier

- Biometriske data2: live data hentet fra et menneske og matchet mot de offisielle dokumentene, i Ledger Recover-saken, ansiktet ditt

- Liveness-sjekk: kontrollerer at et ekte menneske står bak biometridataene og ikke er forfalsket

- Live intervjuer fra forskjellige VDI tjenestetilbydere.

Går gjennom VDI prosessen vil kreve at du filmer en liten video og følger instruksjonene for å tillate systemet å fange opp tilstrekkelig informasjon til å bekrefte at du faktisk er innehaveren av de oppgitte identitetsdokumentene.

Mestre hemmeligheten din: Ledger Recover gir deg krefter som ultimate nøkkel

Hos Ledger fremmer vi selvforvaring og individuell autonomi, og det er derfor identitetsverifisering (VDI) er en avgjørende komponent i Ledger Recover.

Ved å benytte VDI, Ledger Recover, levert av Coincover, sikrer at du som kontoeier har full kontroll over gjenopprettingsprosessen, i motsetning til å stole på sosiale gjenopprettingsmetoder som krever involvering av andre eller flere parter.

En av de viktigste fordelene med VDI er at den utnytter ditt offentlig utstedte identifikasjonsdokument, som vanligvis er trygt i din besittelse og lett tilgjengelig. Dette betyr at du trygt kan autentisere identiteten din uten å måtte stole på eksterne enheter eller kompliserte prosedyrer. Det er også en av de eneste formene for autentisering som kan gjenopprettes etter katastrofale hendelser som å miste alt (papirer, digital tilgang, etc ...).

Ved å integrere VDI inn i Ledger Recover-rammeverket for selvforvaring, gir det deg mulighet til å opprettholde full kontroll over dine eiendeler og personlige opplysninger. Den strømlinjeformede og sikre verifiseringsprosessen prioriterer din bekvemmelighet, slik at du trygt kan gjenopprette kontoen din samtidig som du overholder prinsippene om selvforvaring og individuell autonomi.

IDV er ikke en vanlig KYC ...

ID-verifiseringsprosessen skiller seg fra en fullstendig Know Your Customer-prosess (KYC), ettersom vi prioriterer å minimere all unødvendig avsløring av personlig informasjon. Vi forstår viktigheten av å ivareta personvernet ditt, og det er grunnen til at vår bekreftelsesmetode kun avslører de essensielle detaljene som trengs for identitetsbekreftelse, og sikrer at sensitive data forblir beskyttet.

Hvordan bruker Ledger Recover IDV-tjenesteleverandører?

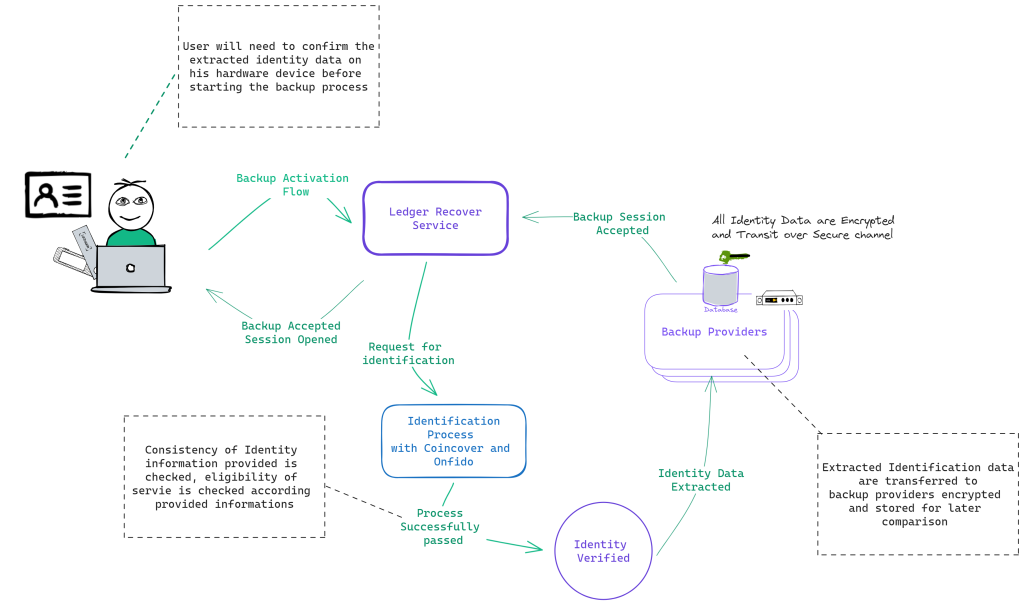

Under sikkerhetskopieringsprosessen fanger Ledger Recover ID-dataene dine gjennom VDI tjenesteleverandørens identifikasjonsprosess, får brukeren til å bekrefte den på enheten sin og knytter den til andelene av entropien til din hemmelige gjenopprettingsfrase. Da er den eneste måten å gjenopprette dine private nøkler på å låse opp delingene dine ved å bevise identiteten din til to av de tre sikkerhetskopieringsleverandørene gjennom to uavhengige VDI tjenestetilbydere.

Ledger Recover prioriterer sikkerheten og nøyaktigheten til VDI, som er grunnen til at det ansetter uavhengige VDI tjenesteleverandører, nemlig Coincover og Tessi, som utnytter Digital IDV-teknologien fra henholdsvis Onfido og Veridas.

Reskontrogjenoppretting VDI tjenesteleverandører er kjent for sin ekspertise og banebrytende løsninger i VDI industri, noe som gjør dem til ideelle valg for en streng verifiseringsprosess. Onfido og Veridas er begge avhengige av teknologier som har bestått Presentasjon angrep3 Gjenkjenning (PAD) nivå 2-test utført av iBeta Quality Assurance.

Ved å bruke flere IDV-tjenesteleverandører, sikrer Ledger Recover en robust og grundig verifiseringsprosessmodell, ettersom hver leverandør bringer et unikt perspektiv og sett med algoritmer til bordet.

multiple VDIs er kjernemekanismen som Ledger Recover sikrer at en gjenopprettingsforespørsel kommer fra en legitim bruker. Men å implementere dette riktig introduserer mange spørsmål og ekstra sikkerhetshensyn:

Men hva om de to IDV-tjenesteleverandørene ikke når en konsensus?

Er denne prosessen motstandsdyktig mot tid?

Hva om jeg endrer utseende mellom Backup og Restore?

Hvordan sikrer jeg at jeg utfører en IDV for riktig enhet og frø?

Hvordan fungerer alt dette konkret i Ledger Recover? La oss se på noen av implementeringsdetaljene som svarer på disse spørsmålene.

Intrikasjon av identitetsbekreftelse i Ledger Recover

Som introdusert i del 1 til 3 av denne bloggpostserien, har Ledger Recover sterke kryptografiske mekanismer for å dele, distribuere, lagre, samle og sette sammen andelene til et frø på enheten din. Ved hjelp av VDI å autorisere gjenoppretting av et frø introduserer to brede kategorier av utfordringer:

- Bekreft med sikkerhet at du er den legitime eieren av hemmeligheten når gjenopprettingen kommer

- Etablere en sterk binding mellom din identitet og dine aksjer, gjennom hele livssyklusen til aksjene

Bindende identitet, aksjer og enheter

Hovedformålet med å binde identitet og andeler er å sikre at andeler bare frigis når et ekte menneske har bevist sin identitet, eierskap til andelen og har bekreftet sitt samtykke på en pålitelig enhet. Målet er også å unngå at en angriper (ekstern eller innsidere) kan avskjære eller modifisere eventuelle trinn i sikkerhetskopierings- eller gjenopprettingsprosessene, og omdirigere til sine egne enheter.

For å sikre denne bindingen introduserer Ledger Recover noen få mekanismer som tett binder identiteten som verifiseres, til aksjene og enheten som er i bruk.

Bekreftelsesdata helt i begynnelsen av sikkerhetskopierings- og gjenopprettingsprosessen

La oss bruke et øyeblikk på å forklare hvorfor identitetsdataene dine lagres og hvordan de utnyttes for å sikre at du alltid har kontroll over hva som skjer i prosessen.

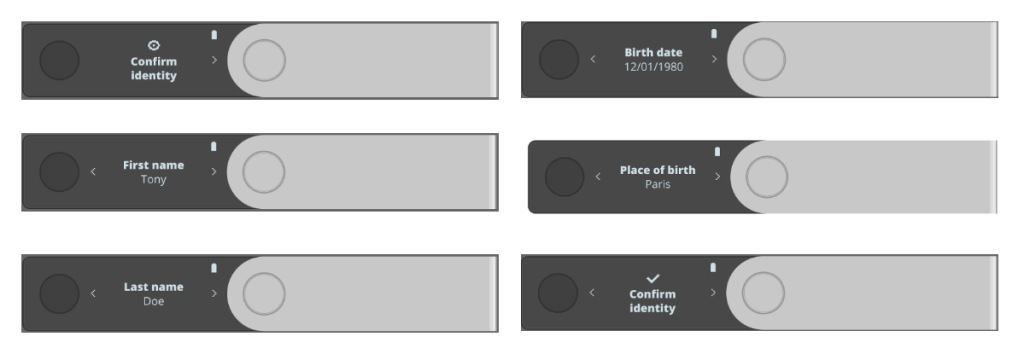

Under sikkerhetskopieringsprosessen, etter har eksplisitt tillatt bruk av Ledger Recover-tjenesten på maskinvareenheten din og bestod VDI trinn, blir du bedt om å bekrefte på din pålitelige skjerm at den korrekte informasjonen effektivt har blitt hentet ut fra det offisielle dokumentet ditt takket være OCR.

Hvis disse er riktige for deg, kan du bekrefte sikkerhetskopieringsprosessen/gjenopprettingen og tillate sikkerhetskopiering/gjenoppretting av dine Seed-krypterte delinger.

Denne bekreftelsen på enheten tillater noen viktige sikkerhetsfunksjoner for Ledger Recover:

- Den fanger opp ditt eksplisitte samtykke til å sikkerhetskopiere / gjenopprette en deling

- Den lar deg validere på en pålitelig maskinvareenhet riktig kobling av delingene dine med identiteten din.

- Det lar systemet binde enheten din med gjeldende sikkerhetskopiering/gjenopprettingsøkter, slik at ingen annen enhet kan brukes i stedet.

Etter dette trinnet sendes hver deling gjennom en sikker kanal til hver sikkerhetskopileverandør, og er sterkt knyttet til identitetsdataene som er bekreftet.

Dette er en direkte anvendelse av vanlige Ledger-prinsipper for tydelig signering av alle interaksjoner og aktivering av "Ikke stol på, verifiser".

Bindende aksjer og IDV

Som nevnt i del 3, er hver del kryptert i hvile av sikkerhetskopileverandøren ved å bruke identiteten, direkte inne i HSM. Dette gjøres i sikkerhetskopieringsfasen av SRP.

For å sikre gjenopprettingsfasen og stole på identiteten som ble brukt for å frigi delingen, all kommunikasjon med VDI tjenesteleverandører er sikret (kryptert og autentisert) og alle meldinger mottatt fra IDV-tjenesteleverandører er signert. Denne signaturen kontrolleres direkte inne i HSM til hver sikkerhetskopileverandør, før dekryptering internt delingen.

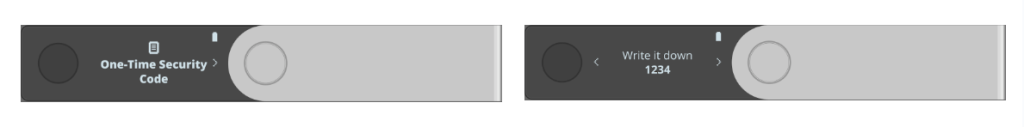

Engangs sikkerhetskode

Den siste delen å beskytte er VDI selve prosessen. En angriper med kontroll over skjermen din og som på en eller annen måte stjeler legitimasjonen din, kan prøve å få deg til å passere en VDI for å gjenopprette frøet ditt på enheten deres.

Ledger Recover Restore-prosessen er derfor laget for å være robust mot Man-in-the-Middle angrepsscenarier, ved å skape en sterk binding mellom maskinvareenheten som starter gjenopprettingen og VDI selve prosessen ved å bruke en engangssikkerhetskode.

Mer presist er engangssikkerhetskoden en kode som stammer fra en delt hemmelighet mellom Ledger Backup Provider HSM og maskinvareenheten din. Engangssikkerhetskoden genereres både på HSM-siden og på maskinvareenheten din, derfor kan denne koden ikke avskjæres da den aldri overføres. Denne koden er unik, den kan bare brukes én gang, den er knyttet til økten din og enheten din, og den vil endres for hvert gjenopprettingsforsøk.

Når denne koden er generert, vises den bare én gang på enheten din: skriv det ned forsiktig; det vil være nødvendig tidlig i identifiseringsprosessen, men aldri vist igjen. Denne koden vil bli spurt under en liveness-sjekk og bekreftet. Enhver feil her vil avbryte gjenopprettingsforsøket.

Ledger Recover gylden sikkerhetsregel

Alle sikkerhetskopierings- og gjenopprettingsøkter bør starte med å koble til enheten din og generere en engangssikkerhetskode. Utfør aldri en IDV for Ledger Recover hvis du ikke har generert denne engangssikkerhetskoden på enheten din før!

Identity Verification

Ledger Recover er avhengig av flere uavhengige kilder for å få en omfattende og pålitelig evaluering av identiteten din og pålitelig evaluering av identiteten din og sikrer et ekstremt høyt nivå av sikkerhet for brukerens identitet som samhandler med systemet. La oss se på detaljene i VDI selv.

Backup Prosess

De VDI prosessen under backup er laget for å være enkel. Målet her er å sikre at den virkelige identiteten er knyttet til de riktige aksjene. Betingelsen for å åpne en sikkerhetskopi er å gi konsistente data gjennom prosessen: Selfie stemmer overens med identitetsdokumentbildet ditt, og ditt identitetsdokument er lesbart nok til å trekke ut informasjon som fødselssted, fødselsdato, fornavn, etternavn og selfie-bilde.

Når identiteten din har vist seg å være konsistent og bearbeidbar, blir disse dataene kryptert og lagret sikkert for senere sammenligning (i utgangspunktet under gjenopprettingsprosessen), og sikkerhetskopien for den hemmelige gjenopprettingsfrasen blir effektivt opprettet.

Gjenopprettingsprosess

Gjenopprettingsprosessen er mye mer kompleks siden den ikke bare sjekker konsistensen av identiteten din, men om du er den legitime eieren av aksjene eller ikke.

Først som et sentralt konsept og nevnt i del 3 av denne serien protokollen vår er avhengig av isolering av beslutninger om aksjeutgivelse. Dette innebærer at hver sikkerhetskopileverandør har sin egen dedikerte VDI tjeneste for å godta eller avslå en utgivelsesforespørsel basert på sin egen VDI prosessresultat.

For å gjenopprette sikkerhetskopien må du bestå flere tester, inkludert to VDIs. Hver VDI er bundet til en andel av entropien din, som frigjøres uavhengig hvis identifiseringen er vellykket.

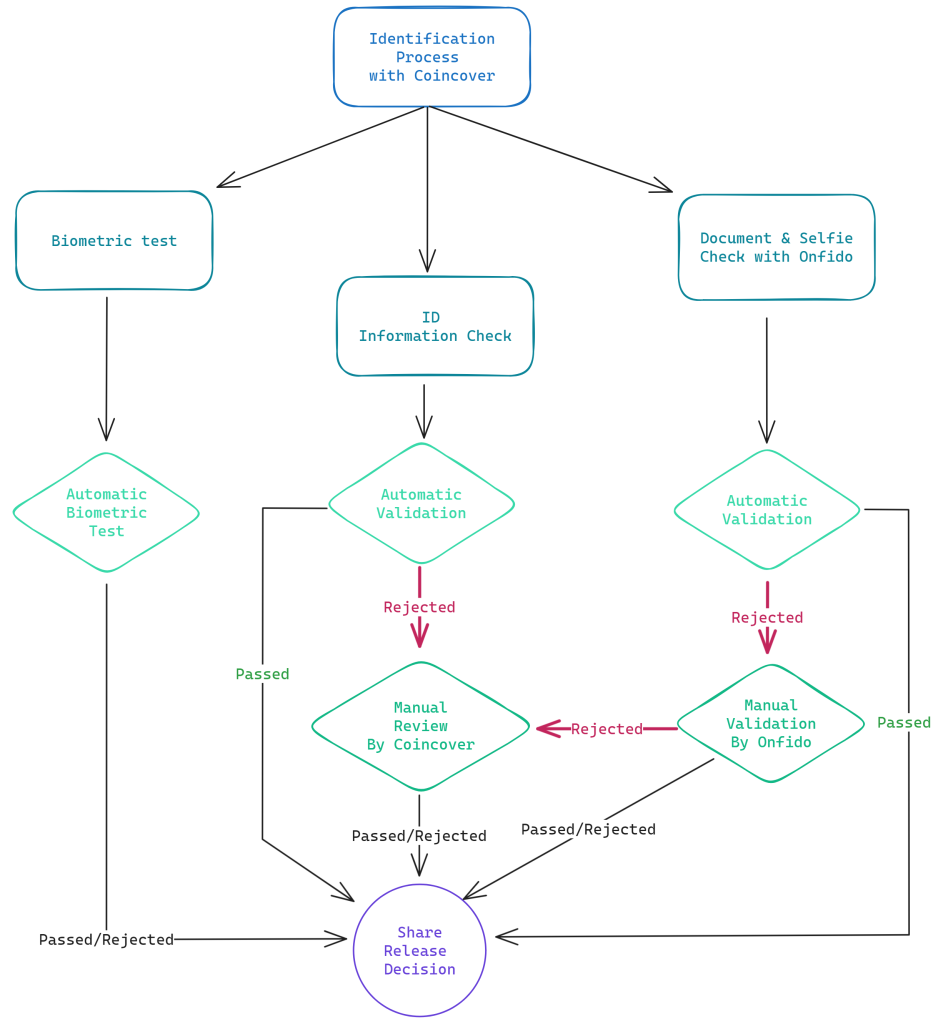

Identitetsverifiseringsprosess med Coincover Backup-leverandør

Én andel av entropien til hemmelig gjenopprettingsfrasen er klarert til Coincover som en sikkerhetskopileverandør. Coincover leverer også en del av Identifikasjonstjenesten i samarbeid med Onfido. I løpet av dette trinnet må du gi et bilde av ID-dokumentet ditt og spille inn en video med ulike instruksjoner.

Deretter går prosessen gjennom 3 distinkte valideringer:

- Biometrisk test : Sammenligning av selfie gitt under sikkerhetskopieringen og videoen. Denne sjekken valideres automatisk.

- ID-informasjonskonsistenssjekk : Sammenligning av uttrukket informasjon fra ID-dokumentet med den som ble gitt under sikkerhetskopiering.

- ID-dokument og videokonsistenssjekk : Sjekk ektheten til videoen og samsvar med ID-dokumentbildet og selfien hentet fra videoen.

Disse tre trinnene går gjennom automatisk validering, og om nødvendig, i tilfelle behandlingsutgangen er under en tilfredsstillende terskel, går den gjennom manuell verifisering.

Hvis og bare hvis alle disse bekreftelsene er avgjørende, blir den sikrede andelen endelig frigitt for denne sikkerhetskopieringsleverandøren.

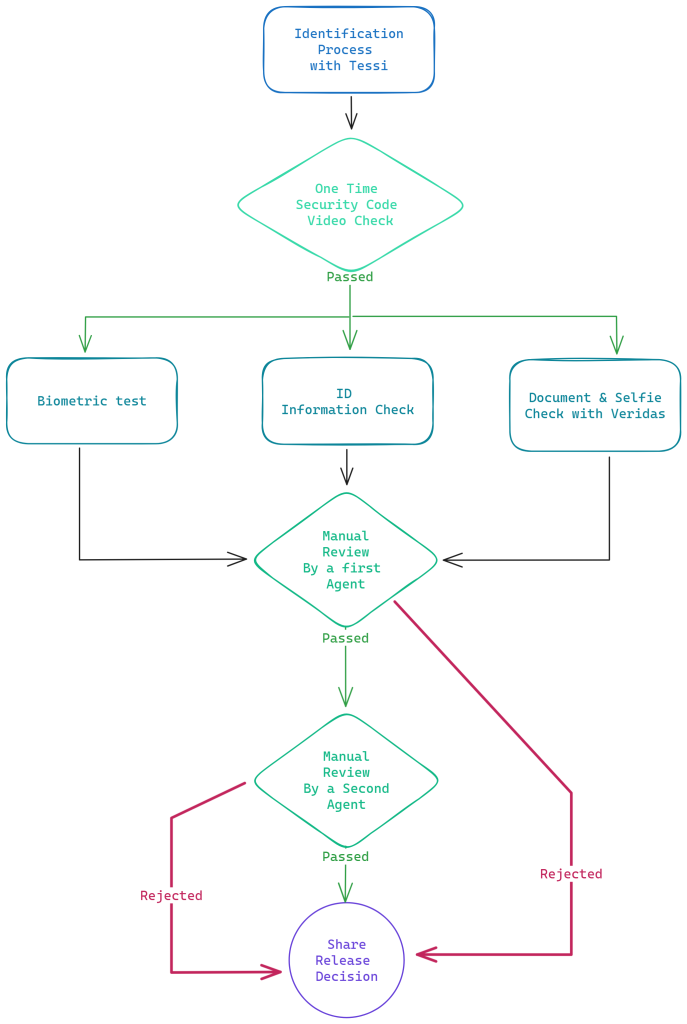

Identitetsverifiseringsprosess med Ledger som sikkerhetskopileverandør

Ledger som sikkerhetskopileverandør er avhengig av Tessi-tjenester for å validere identiteten din når du ber om en gjenoppretting av entropien din. På den andre backupleverandøren VDI avviker på noen nøkkelaspekter som må nevnes:

- Hver identifikasjon innebærer to manuelle verifikasjoner drevet av opplærte agenter. Disse trente agentene vil sørge for at forespørselen din er autentisk og legitim.

- Den introduserer en sterk mekanisme for å binde enheten din til økten din Engangs sikkerhetskode beskrevet i forrige avsnitt. Derfor sikrer det at du effektivt kjører en VDI prosess som er laget spesielt for enheten din.

Manuell identifikasjonsbekreftelse

Som nevnt er et bemerkelsesverdig aspekt ved denne prosessen at den involverer menneskeskapt verifisering av de oppgitte dataene. I likhet med testene nevnt tidligere for Coincover backup-leverandøren, utføres denne verifiseringen separat av to forskjellige og ikke-tilkoblede agenter.

Hvis -og bare hvis- alle disse verifikasjonene er avgjørende, frigis den sikrede andelen endelig for denne sikkerhetskopieringsleverandøren.

Konsolidering av vedtak

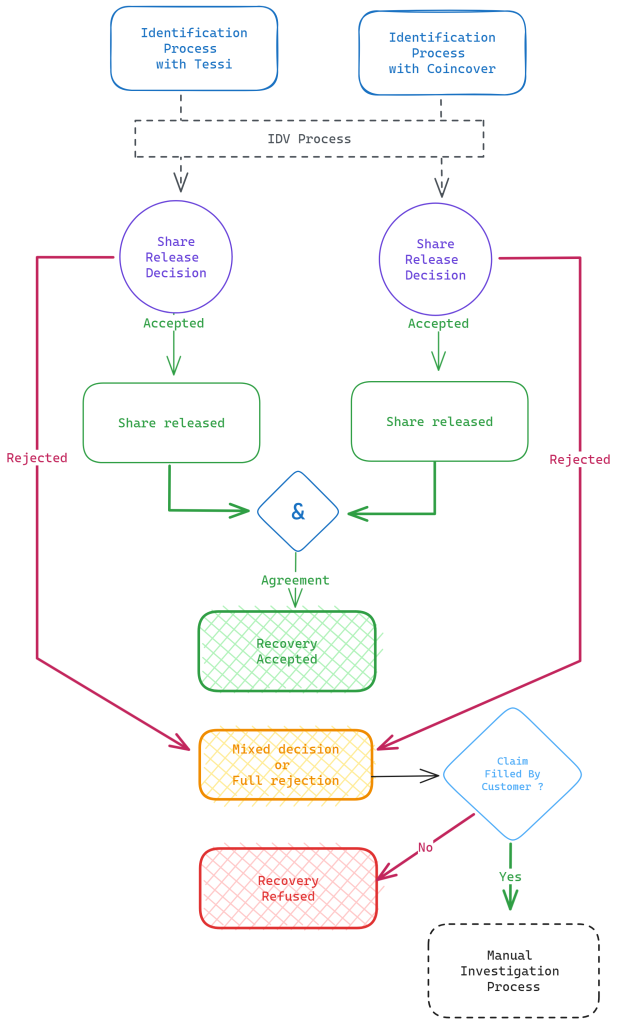

Når du har kjørt de to foreslåtte VDIs, konsoliderer systemet utdataene fra verifikasjonsprosessene. Flere scenarier er mulige her:

- Du har bestått de to bekreftelsesprosessene: gjenopprettingen er akseptert og de to delingene sendes via en sikker kanal til enheten din.

- Du fikk et blandet eller fullstendig avslag fra de to VDIs og du bestemte deg for å ikke be om en manuell undersøkelse: utvinningen avbrytes.

- Du fikk et blandet eller fullstendig avslag fra de to VDIs og du bestemte deg for å fylle ut et krav for å fortsette gjenopprettingsprosessen: en manuell undersøkelsesprosess starter (detaljer nedenfor).

Manuell undersøkelsesprosess

Manuell undersøkelsesprosess finner sted når du ikke klarer å bestå VDI tester og du ber om en dypere vurdering av forespørselen din. På dette stadiet er det en forsterket verifiseringsarbeidsflyt som lar deg få sikker tilgang til hemmeligheten din.

Den manuelle undersøkelsesprosessen utføres av Coincover. Hovedmålet er å nøyaktig identifisere årsaken til at VDI prosessen har mislyktes, og samle inn eventuelle ekstra relevante og legitime elementer som kan rette opp det opprinnelige problemet.

Dette oppnås ved å utføre en tredje VDI bruke en annen uavhengig tjenesteleverandør IDNow som etterfølges av en videochat med en identifiseringsspesialist som er opplært til å avgjøre om VDI utføres under enhver begrensning.

Under denne videochatten kan du bli eksplisitt bedt om å bekrefte årsakene bak den pågående identifiseringsprosessen. I tillegg kan du bli bedt om å utføre en rekke randomiserte handlinger rettet mot å oppdage manipulasjon eller presentasjonsangrep, for eksempel:

- Holde ID-dokumentet ditt for å bli fanget av kameraet mens du plasserer en finger på en sikkerhetsrelevant del av ID-en; denne plasseringen er variabel og tilfeldig bestemt;

- Svare på tilfeldig genererte spørsmål;

- Utfører uvanlige bevegelser.

Hva om den tredje IDV fortsatt mislykkes av en legitim grunn?

En gang årsaken bak det mislykkede VDIs er identifisert, vil en Coincover-etterforsker kontakte deg for å samle inn alle nødvendige dokumenter for å støtte kravet ditt. Hvis det er relevant, kan denne etterforskningsprosessen involvere en juridisk medarbeider for å:

- Møt deg fysisk for å bekrefte identiteten din og påstå; og/eller

- Attester de offisielle dokumentene som er levert for å støtte kravet ditt.

IDV data- og personvernforskrifter

Din VDI data samles inn og behandles gjennom Ledger Recover i samsvar med personvernforskrifter, spesielt den europeiske generelle databeskyttelsesforordningen.

Ledger samler bare inn det som er strengt nødvendig for å bekrefte identiteten din, dvs. data hentet fra identitetsdokumentet ditt (navn, etternavn, fødselsdato og fødselssted), en selfie (ekstrahert fra videoopptaket) og, ved forespørsel om gjenoppretting, et bilde av ditt identitetsdokument.

I samsvar med våre retningslinjer for oppbevaring av data, din VDI data oppbevares sikkert inntil du melder deg av tjenesten og deretter arkivert i en database med strengt begrenset tilgang kun for rettssaker.

Sikkerhet spiller en avgjørende rolle for å ivareta personvernet ditt, og vi er fullstendig forpliktet til å håndtere dataene dine med ekstra forsiktighet. For det formål har vi iverksatt alle nødvendige tekniske og organisatoriske tiltak for å sikre og sikre VDI informasjon vi har om deg. Derfor blir din identitetsdata aldri lagret i ren tekst i systemet vårt. Under transitt behandles det i en sikker og isolert infrastruktursone med adgangskontroll og konstant overvåking.

For å lære mer om hvordan Ledger administrerer dataene dine og rettighetene dine, sjekk ut vår personvernerklæring. For mer informasjon om Coincovers databeskyttelsespraksis, se Coincovers personvernerklæring.

Ikke helt slutten: nesten konklusjonen

Her er vi ved slutten av gjennomføring del av bloggserien vår. I denne delen har vi sett hvordan Ledger Recover utnytter identiteten din som den ultimate nøkkelen for å låse opp sikkerhetskopien din. Vi har sett hvordan VDI brukes i Ledger Recover, finjustert sammenlignet med eksisterende leverandører, og vi har også pekt på noen mottiltak som brukes for å sikre VDI selv, og sørger for at ingen angripere, eksterne eller innsidere, kan implementere mann i midten angrep på verifiseringen.

Takk og gratulerer for at du leser hele veien opp til denne lange delen! Du bør nå ha et detaljert bilde av sikkerheten og implementeringsdetaljene til Ledger Recover, og forstå hvordan selvforvaring ble laget for å gå sammen med bekvemmelighet og sikkerhet. Vi tror vi har utviklet en løsning som vil hjelpe Ledger Recover-brukere bedre å administrere sine hemmelige gjenopprettingsfraser uten å gå på akkord med sikkerhet eller selvforvaring.

Men dette er ikke slutten (hintet er i tittelen). Et sikkerhetsprodukt er ingenting hvis du ikke bruker det sikkert... Hvordan fungerer Ledger Recover for å sikre at systemets sikkerhetstiltak er ugjennomtrengelige? Det er det vi vil svare på i del 5 av Genesis of the Ledger Recover-bloggserien: Operasjonell sikkerhet.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Bil / elbiler, Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- ChartPrime. Hev handelsspillet ditt med ChartPrime. Tilgang her.

- BlockOffsets. Modernisering av eierskap for miljøkompensasjon. Tilgang her.

- kilde: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 121

- 7

- a

- I stand

- Om oss

- Aksepterer

- akseptert

- adgang

- tilgjengelig

- samsvar

- Logg inn

- nøyaktighet

- oppnådd

- handlinger

- Aktiviteter

- Ytterligere

- I tillegg

- fester seg

- fordeler

- Etter

- en gang til

- mot

- agenter

- sikte

- algoritmer

- Alle

- tillate

- tillatt

- tillate

- tillater

- nesten

- langs

- også

- alltid

- an

- og

- og infrastruktur

- En annen

- besvare

- noen

- Søknad

- ER

- AS

- spør

- aspektet

- aspekter

- Eiendeler

- assosiert

- forsikring

- At

- angripe

- Angrep

- Autentisk

- godkjenne

- autentisert

- Autentisering

- autentisitet

- autorisere

- Automatisk

- automatisk

- unngå

- tilbake

- backing

- Backup

- basert

- I utgangspunktet

- BE

- vært

- før du

- Begynnelsen

- bak

- være

- tro

- under

- Bedre

- mellom

- binde

- bindende

- biometri

- fødsel

- Blogg

- både

- Bound

- Bringer

- bred

- Bygning

- men

- by

- rom

- CAN

- fangst

- fanget

- fanger

- hvilken

- gjennomført

- saken

- katastrofal

- kategorier

- Årsak

- sentral

- visshet

- Sertifisert

- utfordringer

- endring

- Kanal

- sjekk

- Sjekker

- valg

- hevder

- hevdet

- fjerne

- tett

- kode

- Myntdeksel

- samarbeid

- samle

- kommer

- forpliktet

- Felles

- kommunikasjon

- sammenligne

- sammenlignet

- sammenligning

- fullføre

- komplekse

- samsvar

- komplisert

- komponent

- omfattende

- kompromittere

- konsept

- tilstand

- gjennomført

- selvsikkert

- Bekrefte

- bekreftelse

- BEKREFTET

- Tilkobling

- Konsensus

- samtykke

- betraktninger

- konsistent

- konsoliderer

- konstant

- kontakt

- fortsette

- kontroll

- kontrolleres

- kontrollerende

- bekvemmelighet

- Kjerne

- korrigere

- underbygge

- kunne

- opprettet

- Opprette

- Credentials

- avgjørende

- kryptografisk

- Gjeldende

- kunde

- skjærekant

- dato

- databeskyttelse

- Database

- Dato

- besluttet

- avgjørelser

- dedikert

- dypere

- definisjoner

- dybden

- Avledet

- beskrevet

- utforming

- designet

- detaljert

- detaljer

- Bestem

- bestemmes

- enhet

- Enheter

- forskjellig

- digitalt

- direkte

- direkte

- avsløring

- Vise

- distinkt

- distribuere

- do

- dokument

- dokumenter

- gjør

- gjort

- ned

- under

- e

- hver enkelt

- Tidligere

- Tidlig

- effektivt

- element

- emalje

- anvender

- bemyndiger

- muliggjør

- kryptert

- slutt

- nok

- sikre

- sikrer

- sikrer

- enheter

- spesielt

- essens

- avgjørende

- europeisk

- evaluering

- hendelser

- Hver

- alt

- eksisterende

- ekspertise

- Forklar

- forklarte

- utforske

- utvendig

- ekstra

- trekke ut

- ekstremt

- Mislyktes

- mislykkes

- Failure

- Egenskaper

- Noen få

- fyll

- Film

- Endelig

- finger

- Først

- følge

- fulgt

- Til

- skjemaer

- Fjerde

- Rammeverk

- uredelig

- fra

- fullt

- fullt

- general

- generell data

- Generell databeskyttelsesforskrift

- generert

- genererer

- Genesis

- Go

- mål

- Går

- Gyllen

- innvilgelse

- Håndtering

- Skjer

- maskinvare

- maskinvareenhet

- Maskinvare lommebøker

- Ha

- å ha

- hjelpe

- her.

- Høy

- høyest

- hans

- hold

- holder

- Hvordan

- HTTPS

- menneskelig

- hekk

- i

- ID

- ideell

- Identifikasjon

- identifisert

- identifisere

- Identitet

- Identity Verification

- VDI

- if

- iverksette

- gjennomføring

- implementert

- implementere

- betydning

- in

- Inkludert

- uavhengig

- uavhengig av hverandre

- individuelt

- industri

- informasjon

- Infrastruktur

- innledende

- Starter

- innsiden

- i stedet

- instruksjoner

- Integrering

- samhandler

- interaksjoner

- internt

- inn

- introdusert

- Introduserer

- innføre

- etterforskning

- involvere

- engasjement

- isolert

- isolasjon

- utstedelse

- IT

- DET ER

- selv

- bare

- nøkkel

- nøkler

- Vet

- Kjenn kunden din

- KYC

- Siste

- seinere

- LÆRE

- Ledger

- Lovlig

- legitimitet

- legitim

- Nivå

- utnyttet

- utnytter

- utnytte

- ligger

- Livssyklus

- i likhet med

- Begrenset

- begrenset tilgang

- linking

- Rettssaker

- leve

- live data

- Livsstil

- plassering

- Se

- å miste

- tapte

- laget

- Hoved

- vedlikeholde

- Vedlike

- gjøre

- Making

- mann

- administrer

- forvalter

- Manipulasjon

- håndbok

- mange

- matchet

- max bredde

- Kan..

- midler

- målinger

- mekanisme

- mekanismer

- Møt

- nevnt

- meldinger

- metode

- metoder

- Middle

- kunne

- minimere

- blandet

- modell

- modifisere

- øyeblikk

- overvåking

- mer

- bevegelser

- mye

- flere

- my

- navn

- nemlig

- nødvendig

- Trenger

- nødvendig

- aldri

- neste

- Nei.

- bemerkelsesverdig

- ingenting

- nå

- Målet

- få

- OCR

- of

- Offiser

- offisiell

- on

- gang

- ONE

- Onfido

- pågående

- bare

- åpen

- betjene

- motsetning

- or

- rekkefølge

- organisasjons

- Annen

- andre

- vår

- ut

- produksjon

- enn

- egen

- eieren

- eierskap

- pad

- papirer

- del

- Spesielt

- parter

- deler

- passere

- bestått

- Passord

- Utfør

- utført

- utfører

- person

- personlig

- perspektiv

- fase

- bilde

- setninger

- bilde

- Sted

- plassering

- Plain

- plato

- Platon Data Intelligence

- PlatonData

- spiller

- vær så snill

- politikk

- besittelse

- mulig

- Post

- praksis

- nettopp

- presentasjon

- forebygge

- forrige

- prinsipper

- Prioriter

- privatliv

- privat

- Private nøkler

- prosedyrer

- prosess

- Bearbeidet

- Prosesser

- prosessering

- Produkt

- fremme

- foreslått

- beskytte

- beskyttet

- beskyttelse

- protokollen

- utprøvd

- gi

- forutsatt

- leverandør

- tilbydere

- gir

- formål

- formål

- kvalitet

- spørsmål

- spørsmål

- randomisert

- tilfeldig generert

- å nå

- Lesning

- ekte

- grunnen til

- grunner

- mottatt

- rekord

- poster

- Gjenopprette

- utvinning

- referere

- regelmessig

- Regulering

- forskrifter

- slipp

- utgitt

- frigjør

- relevant

- pålitelig

- avhengige

- avhengig

- forblir

- Kjent

- anmode

- krever

- spenstig

- henholdsvis

- REST

- gjenopprette

- gjenopprette

- resultere

- oppbevaring

- avslører

- ikke sant

- rettigheter

- streng

- robust

- Rolle

- Kjør

- rennende

- ivaretakelse

- scenarier

- Sekund

- Secret

- Seksjon

- sikre

- sikret

- sikkert

- sikkerhet

- Sikkerhetstiltak

- seed

- sett

- Selvforvaring

- selfie

- sensitive

- sendt

- Serien

- tjeneste

- Tjenesteyter

- tjenestetilbydere

- Tjenester

- Session

- sesjoner

- sett

- flere

- Del

- delt

- Aksjer

- bør

- vist

- side

- signering

- lignende

- situasjon

- liten

- So

- selskap

- løsning

- Solutions

- løser

- noen

- Noen

- Kilder

- spesialist

- spesielt

- splittet

- Scene

- Begynn

- starter

- stjeler

- Trinn

- Steps

- Still

- stjal

- oppbevare

- lagret

- rett fram

- strømlinjeformet

- Streng

- sterk

- sterk

- vellykket

- vellykket

- slik

- tilstrekkelig

- støtte

- sikker

- system

- bord

- Ta

- tar

- Teknisk

- Technologies

- Teknologi

- test

- tester

- tekst

- Takk

- Det

- De

- deres

- Dem

- deretter

- Der.

- derfor

- Disse

- Tredje

- denne

- De

- tre

- terskel

- Gjennom

- hele

- Tied

- tid

- Tittel

- til

- berørt

- trent

- transitt

- Stol

- klarert

- prøve

- to

- typisk

- ultimate

- etter

- forstå

- forståelse

- unik

- låse opp

- opplåsing

- unødvendig

- til

- upon

- us

- bruk

- bruke

- brukt

- Bruker

- Brukere

- ved hjelp av

- utnytte

- VALIDERE

- validert

- validere

- validering

- variabel

- ulike

- Verifisering

- bekreftelser

- verifisert

- verifisere

- verifisere

- veldig

- video

- videochat

- Lommebøker

- var

- Vei..

- we

- Hva

- Hva er

- når

- når som helst

- om

- hvilken

- mens

- hvorfor

- vil

- med

- innenfor

- uten

- Arbeid

- arbeidsflyt

- ville

- ennå

- Du

- Din

- deg selv

- zephyrnet