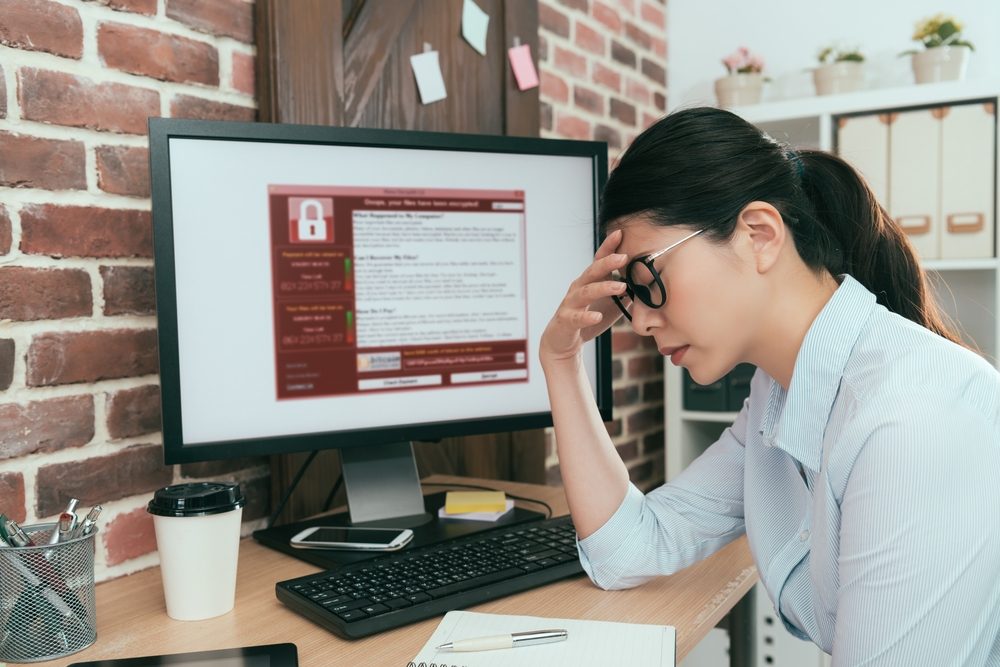

Bedriftssikkerhetsteam kan legge til ytterligere tre løsepengevarevarianter til den stadig voksende listen over løsepengevaretrusler som de må overvåke.

De tre variantene – Vohuk, ScareCrow og AESRT – som de fleste løsepengevareverktøy, retter seg mot Windows-systemer og ser ut til å spre seg relativt raskt på systemer som tilhører brukere i flere land. Sikkerhetsforskere ved Fortinets FortiGuard Labs, som sporer truslene denne uken, beskrev løsepengevareprøvene som å få gjennomslag i selskapets løsepengevaredatabase.

Fortinets analyse av de tre truslene viste at de var standard løsepengevareverktøy av den typen som likevel har vært svært effektive til å kryptere data på kompromitterte systemer. Fortinets varsel identifiserte ikke hvordan operatørene av de nye løsepengevareprøvene distribuerer skadelig programvare, men den bemerket at phishing-e-post vanligvis har vært den vanligste vektoren for løsepengevareinfeksjoner.

Et økende antall varianter

"Hvis veksten av løsepengevare i 2022 indikerer hva fremtiden bringer, bør sikkerhetsteam overalt forvente å se denne angrepsvektoren bli enda mer populær i 2023," sier Fred Gutierrez, senior sikkerhetsingeniør, ved Fortinets FortiGuard Labs.

Bare i første halvdel av 2022 økte antallet nye løsepengevarevarianter som FortiGuard Labs identifiserte med nesten 100 % sammenlignet med forrige seksmånedersperiode, sier han. FortiGuard Labs-teamet dokumenterte 10,666 2022 nye løsepengevarevarianter i første halvdel av 5,400 sammenlignet med bare 2021 XNUMX i andre halvdel av XNUMX.

"Denne veksten i nye løsepengevarevarianter er først og fremst takket være at flere angripere benytter seg av løsepengevare-som-en-tjeneste (RaaS) på Dark Web," sier han.

Han legger til: "I tillegg er kanskje det mest urovekkende aspektet at vi ser en økning i mer destruktive løsepengevareangrep i stor skala og på tvers av praktisk talt alle sektortyper, som vi forventer vil fortsette inn i 2023."

Standard, men effektive ransomware-stammer

Vohuk-ransomware-varianten som Fortinet-forskere analyserte, så ut til å være i sin tredje iterasjon, noe som indikerer at forfatterne aktivt utvikler den.

Den skadelige programvaren slipper en løsepengenotat, "README.txt," på kompromitterte systemer som ber ofrene om å kontakte angriperen via e-post med en unik ID, sa Fortinet. Notatet informerer offeret om at angriperen ikke er politisk motivert, men kun er interessert i økonomisk vinning - antagelig for å forsikre ofrene om at de ville få tilbake dataene sine hvis de betalte løsepengene som kreves.

I mellomtiden, "ScareCrow er en annen typisk løsepengevare som krypterer filer på ofrenes maskiner," sa Fortinet. «Løsepengenes notat, også kalt «readme.txt», inneholder tre Telegram-kanaler som ofre kan bruke til å snakke med angriperen.»

Selv om løsepengene ikke inneholder noen spesifikke økonomiske krav, er det trygt å anta at ofrene må betale løsepenger for å gjenopprette filer som var kryptert, sa Fortinet.

Sikkerhetsleverandørens forskning viste også en viss overlapping mellom ScareCrow og den beryktede Conti ransomware-variant, et av de mest produktive løsepengevareverktøyene noensinne. Begge bruker for eksempel samme algoritme for å kryptere filer, og akkurat som Conti, sletter ScareCrow skyggekopier ved å bruke WMI-kommandolinjeverktøyet (wmic) for å gjøre data uopprettelige på infiserte systemer.

Innsendinger til VirusTotal tyder på at ScareCrow har infiserte systemer i USA, Tyskland, Italia, India, Filippinene og Russland.

Og til slutt, AESRT, den tredje nye løsepengevarefamilien som Fortinet nylig oppdaget i naturen, har funksjonalitet som ligner på de to andre truslene. Hovedforskjellen er at i stedet for å legge igjen en løsepenge, leverer skadevaren et popup-vindu med angriperens e-postadresse, og et felt som viser en nøkkel for å dekryptere krypterte filer når offeret har betalt opp den krevde løsesummen.

Vil kryptokollaps redusere løsepengevare-trusselen?

De ferske variantene legger til den lange – og stadig voksende – listen over løsepengevare-trusler som organisasjoner nå må håndtere på daglig basis, ettersom løsepengevareoperatører ubønnhørlig hamrer løs på bedriftsorganisasjoner.

Data om løsepenge-angrep som LookingGlass analyserte tidligere i år, viste at det var noen 1,133 XNUMX bekreftede løsepengevareangrep i første halvdel av 2022 alene — mer enn halvparten (52%) av disse berørte amerikanske selskaper. LookingGlass fant at den mest aktive løsepengevaregruppen var den bak LockBit-varianten, etterfulgt av grupper bak Conti, Black Basta og Alphy løsepengevare.

Aktivitetshastigheten er imidlertid ikke jevn. Noen sikkerhetsleverandører rapporterte at de observerte en liten nedgang i løsepengevareaktiviteten i visse deler av året.

I en midtårsrapport sa SecureWorks for eksempel at deres hendelsesresponsengasjementer i mai og juni antydet at hastigheten som vellykkede nye løsepengevareangrep fant sted hadde avtatt litt.

SecureWorks identifiserte trenden som sannsynlig å ha å gjøre, i det minste delvis, med forstyrrelsen av Conti RaaS-driften i år og andre faktorer som f.eks. den forstyrrende effekten av krigen i Ukraina på gjenger for løsepenger.

En annen rapport, fra Identity Theft Resource Center (ITRC), rapporterte en 20 % nedgang i løsepengevareangrep som resulterte i et brudd i andre kvartal 2022 sammenlignet med årets første kvartal. ITRC, i likhet med SecureWorks, identifiserte nedgangen som å ha å gjøre med krigen i Ukraina og, betydelig, med kollapsen av kryptovalutaer som ransomware-operatører favoriserer for betalinger.

Bryan Ware, administrerende direktør i LookingGlass, sier at han tror kryptokollapsen kan hindre løsepengevareoperatører i 2023.

"Den nylige FTX-skandalen har krenking av kryptovalutaer, og dette påvirker inntektsgenereringen av løsepengevare og gjør den i hovedsak uforutsigbar," sier han. "Dette lover ikke godt for løsepengevareoperatører, da de vil måtte vurdere andre former for inntektsgenerering på lang sikt."

Ware sier trender rundt kryptovalutaer har noen løsepengevaregrupper som vurderer å bruke sine egne kryptovalutaer: "Vi er usikre på at dette vil materialisere seg, men totalt sett er løsepengevaregrupper bekymret for hvordan de vil tjene penger og opprettholde et visst nivå av anonymitet fremover."