Ledet av Anurag Senden Sikkerhetsdetektiver cybersikkerhetsteamet identifiserte en dataeksponering som påvirker den amerikanske betalingsprogramvareleverandøren Transact Campus.

Ifølge selskapets nettside integrerer Transact Campus' teknologi flere betalingsfunksjoner i én enkelt mobilplattform for å drive studentkjøp ved høyere utdanningsinstitusjoner.Transact Campus sine tjenester effektiviserer betalingsprosessene for både studenter og institusjoner.

En Elasticsearch-server som inneholder data relatert til Transact Campus ble stående usikret, uten passordbeskyttelse, og har derfor avslørt over 1 million studentposter.

Hvem er Transact Campus?

Transact Campus selger en campusbetalingsteknologi til amerikanske høyere utdanningsinstitusjoner som integrerer mobilbetalinger og brukeridentifikasjon (med "Campus ID") i én enkelt app for studenter.

Studenter kan foreta kontantløse betalinger på skolepenger og forskjellige andre privilegier på stedet med sin unike personlige konto ("Campus ID"), inkludert arrangementsbilletter og produkter fra konsesjonsstander, salgsautomater og tredjepartsleverandører.

Campus-ID-er kan også brukes til å autorisere studenttilgang til forskjellige andre campusfunksjoner, for eksempel skrivertilgang, dørtilgang, hendelsestilgang og overvåking av klasseoppmøte.

Transact Campus har hovedkontor i Phoenix, Arizona. Siden selskapet ble grunnlagt i 1984, har Transact Campus tjent 12 millioner studenter ved 1,300 klientinstitusjoner, og tilrettelagt for transaksjoner verdt 45 milliarder dollar. Transact Campus sysselsetter i dag rundt 400 personer og genererer en estimert årlig omsetning på USD 100 millioner.

Hva ble utsatt?

Den åpne Elasticsearch-serveren eksponerte over 1 million poster, totalt mer enn 5 GB med data. Serveren ble forlatt tilgjengelig og dataene var ukrypterte.

Elasticsearchs logger inneholdt data fra ulike høyskoler som bruker Transact Campus sine tjenester. Disse dataene tilhører studenter ved disse utsatte institusjonene.

Flere former for student PII ble eksponert på den åpne serveren, inkludert:

- Fulle navn

- E-post adresse

- Telefonnummer

- Påloggingsinformasjon i ren tekst, inkl. brukernavn og passord

- Transaksjonsdetaljer, inkl. beløp og tidspunkt for kjøp

- Kredittkortopplysninger (ufullstendig), inkl. 6 første sifre (BIN*) og siste 4 sifre i kredittkortnumre, utløpsdatoer og bankdetaljer

- Kjøpte måltidsplaner og måltidsplan balanserer

*Merk: Et bankidentifikasjonsnummer (BIN) er de seks første sifrene i et betalingskortnummer. Disse tallene identifiserer kortutstederen.

SafetyDetectives cybersikkerhetsteam fant den åpne Elasticsearch-serveren mens de sjekket IP-adresser ved en bestemt port. Serveren var live og ble oppdatert på tidspunktet for oppdagelsen.

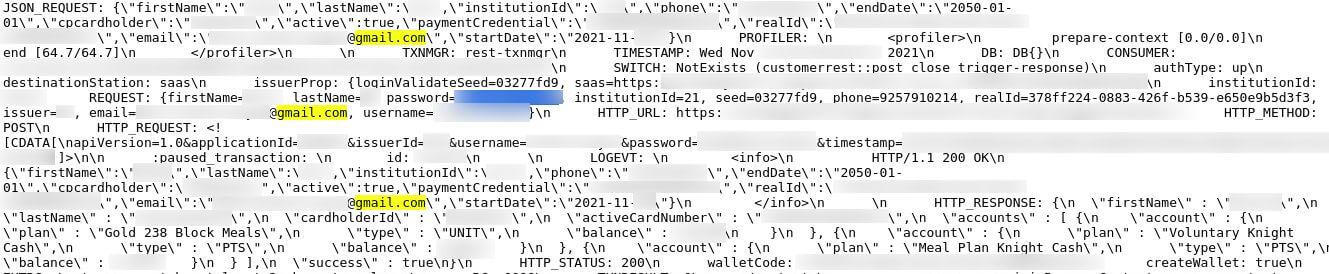

Du kan se bevis på serverlogger som har eksponert studentdata i følgende skjermbilder.

Logg på detaljer, lommeboksaldo og annen PII i serverens logger

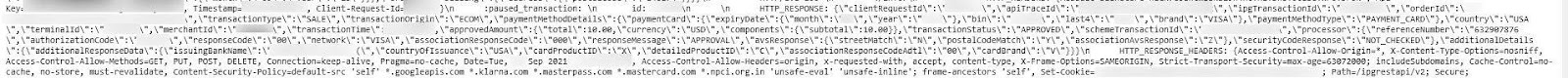

Transaksjons- og betalingsdetaljer ble også avslørt på serveren

Dataeksponeringen påvirker studenter som er Transact Campus-kontoeiere. Familier kan også bli berørt. For eksempel kan en forelders betalingsinformasjon bli avslørt hvis de finansierer en student skolepenger eller økonomisk støtter en student gjennom en Transact Campus-konto. Enhver person med en konto og/eller betalingsdetaljer knyttet til en konto ved en av de utsatte høyskolene kan bli berørt.

Det er umulig å vite nøyaktig hvor mange personer som ble utsatt i denne hendelsen. Imidlertid antyder volumet av e-postadresser og telefonnumre på serveren at anslagsvis 30,000 40,000-XNUMX XNUMX studenter er berørt.

Transact Campus tar for seg amerikanske institusjoner for høyere utdanning, og som sådan påvirker det eksponerte Elasticsearch først og fremst amerikanske borgere.

Du kan se en fullstendig oversikt over denne dataeksponeringen i tabellen nedenfor.

| Antall poster eksponert | Over 1 millioner |

| Antall berørte brukere | 30,000 40,000–XNUMX XNUMX mennesker (grovt anslag) |

| Størrelse på eksponering | Rundt 5 GB |

| Serverplassering | The United States |

| Selskapets beliggenhet | Phoenix, Arizona, i USA |

Vi oppdaget den åpne serveren 6. desember 2021, og tok deretter kontakt med Transact Campus 8. desember 2021.

Vi fulgte opp vår første kontakt med Transact Campus 9. og 14. desember 2021, men mottok ikke noe svar. Vi sendte en e-post til US-CERT 9. januar 2022 og sendte oppfølgingsmeldinger til noen nøkkelkontakter 13. januar 2022 — Transact Campus svarte samme dag. 14. januar 2022 avslørte vi på en ansvarlig måte lekkasjen til Transact Campus, og 16. januar 2022 ble databruddet sikret.

Transact Campus svarte senere på meldingene våre og fortalte oss at Elasticsearch-serveren ikke var under deres kontroll:

"Tilsynelatende ble dette satt opp av en tredjepart for en demo og ble aldri fjernet. Vi bekreftet at datasettet var fylt med et falskt datasett og ikke brukte noen produksjonsdata.»

Merk: Vi sjekket et utvalg brukere på den åpne Elasticsearch, og disse dataene så ut til å tilhøre ekte mennesker.

Uttalelse fra Foundry:

«Denne hendelsen påvirket ingen systemer hos Transact; den var isolert til en enkelt Foundry-gatewayserver. Den potensielle eksponeringen ble oppdaget av et tredjeparts sikkerhetsselskap som aktivt skanner etter sårbare Elasticsearch-klynger. I stedet for å teste data som tiltenkt, trakk Elasticsearch-serveren inn produksjonslogger som inneholdt klartekst brukernavn og passord for færre enn 700 studenter som forsøkte å registrere seg for tilgang til måltidsplankontoer mellom 10. oktober 2021 og 14. januar 2022. Kun registreringsforsøk logget på denne tidsrammen står for kontoene som ble berørt."

Uttalelse fra Transact:

"Alle som hadde tilgang til produksjonsloggene ville heller ikke vært i stand til å delta i transaksjoner på Transact-plattformen ved å bruke brukernavn og klartekstpassordet alene. Transact tvang en passordendring ut av en overflod av forsiktighet. Transact engasjerte seg også i en betydelig dugnadsinnsats etter å ha mottatt varsel fra SafetyDetectives. Beskyttelse av Transacts klient- og studentdata og systemene som samler inn, behandler og vedlikeholder disse dataene er av avgjørende betydning. Derfor inkluderer sikkerheten til systemer, applikasjoner og tjenester kontroller og sikkerhetstiltak for å oppveie mulige trusler. Transacts informasjonssikkerhet og personverntiltak er implementert for å beskytte mot uautorisert tilgang til, endring, avsløring eller ødeleggelse av data og systemer. Transact er forpliktet til å tilby det høyeste nivået av sikkerhet for sine kunder og vil fortsette å overvåke den nåværende situasjonen og alle andre potensielle trusler mot sikkerheten til sine systemer."

Dataeksponeringspåvirkning

Vi kan ikke og vet ikke om ondsinnede aktører fikk tilgang til databasen mens den var usikret. Serverens innhold kan sette utsatte elever i fare for nettkriminalitet hvis dårlige aktører har lest eller lastet ned serverens data.

Spammarkedsføring, phishing-angrep, og svindel er mulig med kontaktdetaljer, fullt navn og andre sensitive detaljer som er eksponert for Transact Campus-brukere. Angripere kan gjennomføre spam-markedsføringskampanjer med så mange lekkede e-postadresser, sende phishing-meldinger, skadelig programvare og svindel til tusenvis av mennesker.

I et phishing-angrep kan en nettkriminell maskere seg som en pålitelig person (for eksempel en høyskoleansatt) for å overbevise studenter om å oppgi flere former for personlige data, for eksempel CVV-numre på baksiden av kredittkort. Phishere kan også overbevise en student om å klikke på en ondsinnet lenke. Når de er klikket, kan ondsinnede lenker laste ned skadelig programvare til offerets enhet, noe som kan supplere andre former for datainnsamling og nettkriminalitet.

Utsatte studenter kan også bli målrettet med svindel hvis nettkriminelle får tilgang til serveren. I en svindel forsøker en nettkriminell å lure offeret til å betale dem penger. I likhet med phishing-angrep, kan nettkriminelle bruke andre former for eksponerte data for å målrette mot offeret. For eksempel kan en nettkriminell overbevise en utsatt student til å betale utestående skolepenger direkte til angriperen.

Eksponert kontolegitimasjon ble lagret i ren tekst, og dette utgjør ytterligere risiko for berørte elever. Hvis en hacker hadde tilgang til serveren, kunne de enkelt ha lest de ukrypterte brukernavnene og passordene. En nettkriminell kan få tilgang til studentenes kontoer med denne informasjonen, og de kan potensielt endre detaljer og true med å samle opp betydelige avgifter med mindre det betales et gebyr.

Forhindre eksponering av data

Hva kan vi gjøre for å beskytte dataene våre og minimere risikoen for nettkriminalitet?

Her er noen tips for å forhindre dataeksponering:

- Ikke oppgi din personlige informasjon til et selskap, organisasjon eller person med mindre du stoler 100 % på denne enheten.

- Besøk kun nettsteder som har et sikkert domenenavn (domener med "https" og/eller lukket låssymbol i begynnelsen).

- Vær ekstra forsiktig når du oppgir dine mest sensitive former for data, for eksempel personnummeret ditt.

- Lag bunnsolide passord som inneholder en blanding av bokstaver, tall og symboler. Oppdater passordene dine regelmessig.

- Ikke klikk på en lenke på nettet med mindre du er helt sikker på at den er fra en legitim kilde. Koblinger kan være i e-poster, meldinger eller på phishing-nettsteder som utgir seg for å være legitime domener.

- Rediger personverninnstillingene dine på sosiale medier slik at innholdet og informasjonen din bare er synlig for venner og pålitelige brukere.

- Unngå å vise eller skrive inn svært sensitive data (som kredittkortnumre eller passord) når du bruker et offentlig eller usikret WiFi-nettverk.

- Lær deg selv om risikoen ved nettkriminalitet, viktigheten av databeskyttelse og metodene som reduserer sjansene dine for å bli offer for phishing-angrep og skadelig programvare.

Om Oss

SafetyDetectives.com er verdens største antivirusanmeldelsesnettsted.

SafetyDetectives forskningslaboratorium er en pro bono-tjeneste som tar sikte på å hjelpe nettsamfunnet til å forsvare seg mot cybertrusler, samtidig som de lærer organisasjoner om hvordan de skal beskytte brukernes data. Det overordnede formålet med prosjektet vårt for nettkartlegging er å bidra til å gjøre internett til et tryggere sted for alle brukere.

Våre tidligere rapporter har brakt frem flere høyprofilerte sårbarheter og datalekkasjer, inkludert 2.6 millioner brukere utsatt av en Amerikansk sosial analyseplattform IGBlade, samt et brudd på en Brasilian Marketplace Integrator-plattform Hariexpress.com.br som lekket mer enn 610 GB med data.

For en fullstendig gjennomgang av SafetyDetectives cybersikkerhetsrapportering de siste 3 årene, følg SafetyDetectives Cybersecurity Team.

- "

- 000

- 10

- 2021

- 2022

- a

- Om oss

- overflod

- adgang

- tilgjengelig

- Tilgang

- Logg inn

- Ytterligere

- adresser

- påvirke

- påvirker

- Partnerskap

- mot

- Alle

- beløp

- analytics

- årlig

- antivirus

- noen

- app

- søknader

- Arizona

- rundt

- frammøte

- balanserer

- Bank

- Begynnelsen

- være

- under

- mellom

- Milliarder

- brudd

- Breakdown

- Kampanjer

- Campus

- Kort

- forsiktig

- cashless

- sjansene

- endring

- avgifter

- kontroll

- klasse

- klienter

- stengt

- samle

- samling

- Høyskole

- forpliktet

- samfunnet

- Selskapet

- Selskapets

- helt

- Gjennomføre

- kontakt

- innhold

- fortsette

- kontroll

- kontroller

- kunne

- Credentials

- kreditt

- kredittkort

- Kredittkort

- kritisk

- Gjeldende

- I dag

- cyber

- cybercrime

- nettkriminelle

- Cybersecurity

- dato

- datainnbrudd

- databeskyttelse

- datasett

- Database

- datoer

- dag

- Tilbud

- detaljer

- enhet

- gJORDE

- sifre

- aktsomhet

- direkte

- oppdaget

- Funnet

- domene

- Domain Name

- domener

- ned

- nedlasting

- lett

- utdanne

- Kunnskap

- innsats

- emalje

- anvender

- engasjere

- enhet

- anslag

- anslått

- Event

- nøyaktig

- eksempel

- utsatt

- forfalskning

- familier

- avgifter

- Først

- følge

- etter

- skjemaer

- funnet

- Stiftet

- fra

- fullt

- funksjoner

- fond

- videre

- gateway

- hacker

- hovedkontor

- hjelpe

- høyere

- Høyere utdanning

- svært

- holdere

- Hvordan

- Hvordan

- Men

- HTTPS

- Identifikasjon

- identifisere

- implementert

- betydning

- umulig

- inkludere

- Inkludert

- individuelt

- informasjon

- informasjonssikkerhet

- institusjoner

- Internet

- IP

- IP-adresser

- IT

- selv

- Januar

- nøkkel

- Vet

- lab

- største

- lekke

- Lekkasjer

- Nivå

- lett

- LINK

- lenker

- leve

- maskiner

- vedlikeholde

- gjøre

- malware

- kartlegging

- Marketing

- markedsplass

- Masquerade

- målinger

- Media

- metoder

- millioner

- Mobil

- mobilbetalinger

- penger

- Overvåke

- overvåking

- mer

- mest

- flere

- navn

- nettverk

- Antall

- tall

- offset

- på nett

- åpen

- organisasjon

- organisasjoner

- Annen

- betalt

- Spesielt

- parti

- Passord

- passord

- Betale

- betaling

- Betalingskort

- betalinger

- porsjoner

- person

- personlig

- personlig informasjon

- phishing

- phishing-angrep

- phishing-angrep

- phoenix

- plattform

- mulig

- potensiell

- makt

- forrige

- privatliv

- pro

- prosess

- Prosesser

- Produksjon

- Produkter

- prosjekt

- beskytte

- beskyttelse

- gi

- leverandør

- gi

- offentlig

- kjøp

- formål

- motta

- poster

- redusere

- registrere

- Registrering

- Rapporter

- forskning

- inntekter

- anmeldelse

- Risiko

- risikoer

- sikrere

- samme

- Svindel

- svindel

- sikre

- sikret

- sikkerhet

- tjeneste

- Tjenester

- sett

- flere

- signifikant

- siden

- enkelt

- SIX

- betydelig

- So

- selskap

- sosiale medier

- Software

- noen

- spam

- står

- effektivisere

- Student

- I ettertid

- støtte

- Systemer

- Target

- målrettet

- lag

- Teknologi

- test

- De

- derfor

- tredjeparts

- tusener

- trusler

- Gjennom

- billetter

- tid

- tidsramme

- tips

- avtale

- Transaksjoner

- Stol

- etter

- unik

- forent

- usikret

- Oppdater

- us

- US $ 100 millioner

- bruke

- Brukere

- ulike

- leverandører

- synlig

- volum

- Sikkerhetsproblemer

- Sårbar

- lommebok

- web

- Nettsted

- nettsteder

- om

- mens

- HVEM

- wifi

- innenfor

- uten

- Verdens

- verdt

- ville

- år

- Din