ESET-forskere oppdaget en ballistisk Bobcat-kampanje rettet mot ulike enheter i Brasil, Israel og De forente arabiske emirater, ved å bruke en ny bakdør vi har kalt sponsor.

Vi oppdaget sponsoren etter at vi analyserte en interessant prøve vi oppdaget på et offers system i Israel i mai 2022 og omskrev offeret etter land. Ved undersøkelse ble det klart for oss at prøven var en ny bakdør utplassert av Ballistic Bobcat APT-gruppen.

Ballistic Bobcat, tidligere sporet av ESET Research som APT35/APT42 (aka Charming Kitten, TA453 eller PHOSPHORUS), er en mistenkt Iran-justert avansert vedvarende trusselgruppe som retter seg mot utdannings-, regjerings- og helseorganisasjoner, samt menneskerettighetsaktivister og journalister. Den er mest aktiv i Israel, Midtøsten og USA. Spesielt under pandemien var den rettet mot COVID-19-relaterte organisasjoner, inkludert Verdens helseorganisasjon og Gilead Pharmaceuticals, og medisinsk forskningspersonell.

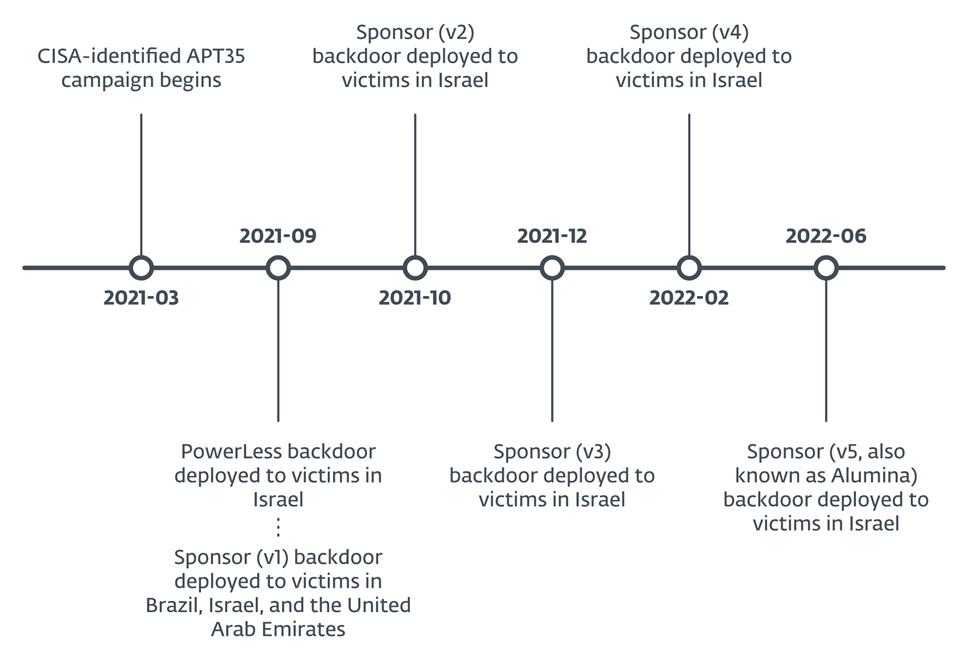

Overlapper mellom ballistiske Bobcat-kampanjer og sponsor-bakdørsversjoner viser et ganske tydelig mønster av verktøyutvikling og -distribusjon, med smalt målrettede kampanjer, hver av begrenset varighet. Vi oppdaget deretter fire andre versjoner av sponsorens bakdør. Totalt så vi sponsor utplassert til minst 34 ofre i Brasil, Israel og De forente arabiske emirater, som beskrevet i REF _Ref143075975 h Figur 1

.

Hovedpunkter i denne bloggposten:

- Vi oppdaget en ny bakdør utplassert av Ballistic Bobcat som vi senere kalte sponsor.

- Ballistic Bobcat distribuerte den nye bakdøren i september 2021, mens den avsluttet kampanjen dokumentert i CISA Alert AA21-321A og PowerLess-kampanjen.

- Sponsorens bakdør bruker konfigurasjonsfiler som er lagret på disken. Disse filene er diskret distribuert av batch-filer og bevisst utformet for å virke ufarlige, og forsøker derved å unngå oppdagelse ved hjelp av skannemotorer.

- Sponsor ble utplassert til minst 34 ofre i Brasil, Israel og De forente arabiske emirater; vi har kalt denne aktiviteten Sponsing Access-kampanjen.

Innledende tilgang

Ballistic Bobcat oppnådde innledende tilgang ved å utnytte kjente sårbarheter i internetteksponerte Microsoft Exchange-servere ved først å utføre grundige skanninger av systemet eller nettverket for å identifisere potensielle svakheter eller sårbarheter, og deretter målrette og utnytte de identifiserte svakhetene. Gruppen har vært kjent for å engasjere seg i denne oppførselen i noen tid. Imidlertid kan mange av de 34 ofrene identifisert i ESET-telemetri best beskrives som ofre for muligheter i stedet for forhåndsvalgte og undersøkte ofre, ettersom vi mistenker at Ballistic Bobcat var engasjert i den ovenfor beskrevne skanne-og-utnyttingsadferden fordi det ikke var den eneste trusselen. aktør med tilgang til disse systemene. Vi har kalt denne Ballistic Bobcat-aktiviteten ved å bruke sponsorbakdøren til Sponsoring Access-kampanjen.

Sponsorens bakdør bruker konfigurasjonsfiler på disk, droppet av batchfiler, og begge er ufarlige for å omgå skannemotorer. Denne modulære tilnærmingen er en som Ballistic Bobcat har brukt ganske ofte og med beskjeden suksess de siste to og et halvt årene. På kompromitterte systemer fortsetter Ballistic Bobcat også å bruke en rekke åpen kildekodeverktøy, som vi beskriver – sammen med sponsorens bakdør – i dette blogginnlegget.

viktimologi

Et betydelig flertall av de 34 ofrene var lokalisert i Israel, med bare to lokalisert i andre land:

- Brasil, hos et medisinsk kooperativ og helseforsikringsoperatør, og

- De forente arabiske emirater, hos en uidentifisert organisasjon.

REF _Ref112861418 h Bord 1

beskriver vertikalene, og organisatoriske detaljer, for ofre i Israel.

Bord SEQ Tabell * ARABISK 1. Vertikale og organisatoriske detaljer for ofre i Israel

|

Vertikal |

Detaljer |

|

Biler |

· Et bilfirma som spesialiserer seg på tilpassede modifikasjoner. · Et selskap for reparasjon og vedlikehold av biler. |

|

kommunikasjon |

· En israelsk media. |

|

Ingeniørarbeid |

· Et sivilingeniørfirma. · Et miljøingeniørfirma. · Et arkitektdesignfirma. |

|

Finansielle tjenester |

· Et finansselskap som spesialiserer seg på investeringsrådgivning. · Et selskap som forvalter royalties. |

|

Helsevesen |

· En helsepersonell. |

|

Forsikring |

· Et forsikringsselskap som driver en forsikringsmarkedsplass. · Et kommersielt forsikringsselskap. |

|

Law |

· Et firma som spesialiserer seg på medisinsk rett. |

|

produksjon |

· Flere elektronikkprodusenter. · Et selskap som produserer metallbaserte kommersielle produkter. · Et multinasjonalt teknologiproduksjonsselskap. |

|

Detaljhandel |

· En matforhandler. · En multinasjonal diamantforhandler. · En forhandler av hudpleieprodukter. · En vindusbehandlingsforhandler og installatør. · En global leverandør av elektroniske deler. · En fysisk adgangskontrollleverandør. |

|

Teknologi |

· Et teknologiselskap for IT-tjenester. · En leverandør av IT-løsninger. |

|

Telekommunikasjon |

· Et teleselskap. |

|

Uidentifisert |

· Flere uidentifiserte organisasjoner. |

Attribution

I august 2021 ble det israelske offeret ovenfor som driver en forsikringsmarkedsplass angrepet av Ballistic Bobcat med verktøyene CISA rapporterte i november 2021. Indikatorene på kompromiss vi observerte er:

- MicrosoftOutlookUpdateSchedule,

- MicrosoftOutlookUpdateSchedule.xml,

- GoogleChangeManagementog

- GoogleChangeManagement.xml.

Ballistiske Bobcat-verktøy kommuniserte med den samme kommando- og kontrollserveren (C&C) som i CISA-rapporten: 162.55.137[.]20.

Så, i september 2021, mottok det samme offeret neste generasjon ballistiske Bobcat-verktøy: Strømløs bakdør og dets støttende verktøysett. Indikatorene på kompromiss vi observerte var:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- windowsprocesses.exeog

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

Den 18 novemberth, 2021, implementerte gruppen et annet verktøy (Plink) som ble dekket i CISA-rapporten, som MicrosoftOutLookUpdater.exe. Ti dager senere, 28. novemberth, 2021, utplasserte Ballistic Bobcat Merlin agent (agentdelen av en åpen kildekode post-utnyttelse C&C-server og agent skrevet i Go). På disken ble denne Merlin-agenten navngitt googleUpdate.exe, ved å bruke samme navnekonvensjon som beskrevet i CISA-rapporten for å gjemme seg lett synlig.

Merlin-agenten utførte et Meterpreter-omvendt skall som ringte tilbake til en ny C&C-server, 37.120.222[.]168:80. Den 12. desemberth, 2021, droppet det omvendte skallet en batchfil, install.bat, og i løpet av minutter etter å ha utført batchfilen, presset Ballistic Bobcat-operatører sin nyeste bakdør, sponsor. Dette skulle vise seg å være den tredje versjonen av bakdøren.

Teknisk analyse

Innledende tilgang

Vi var i stand til å identifisere et sannsynlig middel for innledende tilgang for 23 av de 34 ofrene som vi observerte i ESET-telemetri. I likhet med det som ble rapportert i Maktesløs og CISA rapporterer at Ballistic Bobcat sannsynligvis utnyttet en kjent sårbarhet, CVE-2021-26855, i Microsoft Exchange-servere for å få fotfeste på disse systemene.

For 16 av de 34 ofrene ser det ut til at Ballistic Bobcat ikke var den eneste trusselaktøren med tilgang til systemene deres. Dette kan tyde på, sammen med den store variasjonen av ofre og den tilsynelatende mangelen på åpenbar intelligensverdi hos noen få ofre, at Ballistic Bobcat engasjerte seg i skanne-og-utnyttingsadferd, i motsetning til en målrettet kampanje mot forhåndsutvalgte ofre.

verktøysett

Open-source verktøy

Ballistic Bobcat brukte en rekke åpen kildekode-verktøy under Sponsing Access-kampanjen. Disse verktøyene og deres funksjoner er oppført i REF _Ref112861458 h Bord 2

.

Bord SEQ Tabell * ARABISK 2. Åpen kildekode-verktøy brukt av Ballistic Bobcat

|

filnavn |

Beskrivelse |

host2ip.exe

|

Kart a vertsnavn til en IP-adresse innenfor det lokale nettverket. |

CSRSS.EXE

|

RevSocks, en omvendt tunnelapplikasjon. |

mi.exe

|

Mimikatz, med et originalt filnavn på midongle.exe og fullpakket med Armadillo PE-pakker. |

gost.exe

|

GO Simple Tunnel (GJEST), en tunneleringsapplikasjon skrevet i Go. |

meisel.exe

|

Meisel, en TCP/UDP-tunnel over HTTP som bruker SSH-lag. |

csrss_protected.exe

|

RevSocks tunnel, beskyttet med prøveversjonen av Enigma Protector programvarebeskyttelse. |

plink.exe

|

Plink (PuTTY Link), et kommandolinjetilkoblingsverktøy. |

|

WebBrowserPassView.exe

|

A verktøy for gjenoppretting av passord for passord lagret i nettlesere.

|

sqlextractor.exe

|

A verktøy for å samhandle med og trekke ut data fra SQL-databaser. |

procdump64.exe

|

ProcDumpen Sysinternals kommandolinjeverktøy for overvåking av applikasjoner og generering av krasjdumper. |

Batchfiler

Ballistic Bobcat distribuerte batchfiler til ofrenes systemer øyeblikk før sponsorens bakdør distribuerte. Filstier vi er klar over er:

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

Dessverre klarte vi ikke å få tak i noen av disse batchfilene. Vi tror imidlertid at de skriver ufarlige konfigurasjonsfiler til disken, som sponsorens bakdør krever for å fungere fullt ut. Disse konfigurasjonsfilnavnene ble hentet fra sponsorens bakdører, men ble aldri samlet inn:

- config.txt

- node.txt

- error.txt

- Avinstaller.bat

Vi tror at batchfilene og konfigurasjonsfilene er en del av den modulære utviklingsprosessen som Ballistic Bobcat har favorisert de siste årene.

Sponsor bakdør

Sponsorbakdører er skrevet i C++ med kompileringstidsstempler og Program Database (PDB)-baner som vist i REF _Ref112861527 h Bord 3

. En merknad om versjonsnumre: kolonnen Versjon representerer versjonen som vi sporer internt basert på den lineære progresjonen til sponsorbakdører der endringer gjøres fra en versjon til den neste. De Intern versjon kolonnen inneholder versjonsnumrene som er observert i hver sponsorbakdør og er inkludert for enkel sammenligning når du undersøker disse og andre potensielle sponsoreksempler.

Bord 3. Tidsstempler for sponsorsamling og PDB-er

|

Versjon |

Intern versjon |

Tidsstempel for kompilering |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

Den første kjøringen av sponsor krever kjøretidsargumentet installere, uten hvilken sponsor elegant avslutter, sannsynligvis en enkel anti-emulering/anti-sandbox-teknikk. Hvis dette argumentet er bestått, oppretter sponsor en tjeneste som kalles Systemnettverk (i v1) Og Oppdater (i alle de andre versjonene). Det setter tjenestens Oppstartstype til Automatisk, og setter den til å kjøre sin egen sponsorprosess, og gir den full tilgang. Deretter starter tjenesten.

Sponsor, som nå kjører som en tjeneste, forsøker å åpne de nevnte konfigurasjonsfilene som tidligere er plassert på disken. Den ser etter config.txt og node.txt, begge i gjeldende arbeidskatalog. Hvis den første mangler, setter sponsor tjenesten til stoppet og går grasiøst ut.

Bakdørskonfigurasjon

Sponsorens konfigurasjon, lagret i config.txt, inneholder to felt:

- Et oppdateringsintervall, i sekunder, for periodisk å kontakte C&C-serveren for kommandoer.

- En liste over C&C-servere, referert til som releer i sponsorens binære filer.

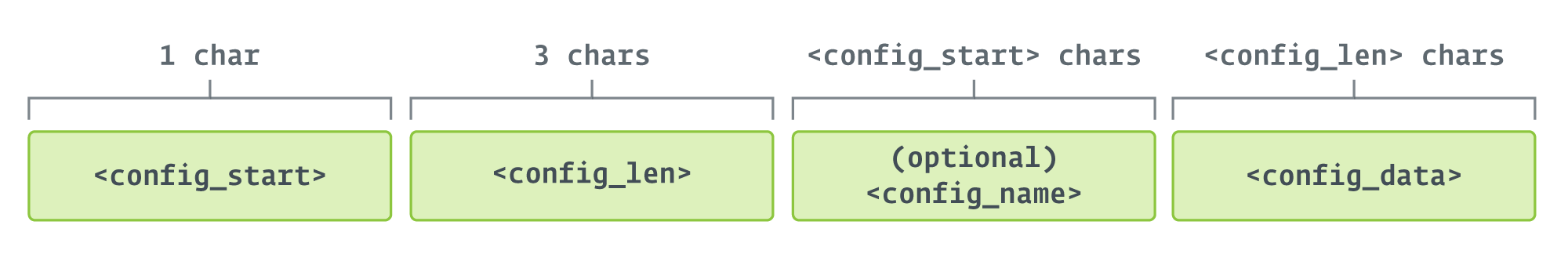

C&C-serverne lagres kryptert (RC4), og dekrypteringsnøkkelen er til stede i den første linjen av config.txt. Hvert av feltene, inkludert dekrypteringsnøkkelen, har formatet vist i REF _Ref142647636 h Figur 3

.

Disse underfeltene er:

- config_start: angir lengden på config_name, hvis tilstede, eller null, hvis ikke. Brukes av bakdøren for å vite hvor config_data starter.

- config_len: lengden av config_data.

- config_name: valgfritt, inneholder et navn gitt til konfigurasjonsfeltet.

- config_data: selve konfigurasjonen, kryptert (når det gjelder C&C-servere) eller ikke (alle de andre feltene).

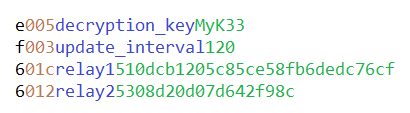

REF _Ref142648473 h Figur 4

viser et eksempel med fargekodet innhold av en ev config.txt fil. Merk at dette ikke er en faktisk fil vi observerte, men et oppdiktet eksempel.

De to siste feltene i config.txt er kryptert med RC4, ved å bruke strengrepresentasjonen av SHA-256-hashen til den angitte dekrypteringsnøkkelen, som nøkkelen for å kryptere dataene. Vi ser at de krypterte bytene lagres hekskodet som ASCII-tekst.

Vertsinformasjonsinnhenting

Sponsor samler informasjon om verten den kjører på, rapporterer all innsamlet informasjon til C&C-serveren og mottar en node-ID som skrives til node.txt. REF _Ref142653641 h Bord 4

REF _Ref112861575 h

viser nøkler og verdier i Windows-registret som sponsor bruker for å få informasjonen, og gir et eksempel på dataene som samles inn.

Tabell 4. Informasjon innhentet av sponsor

|

Registernøkkel |

Verdi |

Eksempel |

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

|

vertsnavn

|

D-835MK12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

TimeZoneKeyName

|

Israel standardtid

|

HKEY_USERS.DEFAULTKontrollpanelInternational

|

Lokalt navn

|

han-IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemBIOS

|

BaseBoardProdukt

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

Prosessornavnstreng

|

Intel(R) Core(TM) i7-8565U CPU @ 1.80GHz

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

Produktnavn

|

Windows 10 EnterpriseN

|

Gjeldende versjon

|

6.3

|

|

CurrentBuildNumber

|

19044

|

|

Installasjonstype

|

kunde

|

Sponsor samler også vertens Windows-domene ved å bruke følgende WMIC kommando:

wmic datasystem få domene

Til slutt, sponsor bruker Windows APIer for å samle inn det nåværende brukernavnet (GetUserNameW), avgjør om den nåværende sponsorprosessen kjører som en 32- eller 64-bits applikasjon (GetCurrentProcess, deretter IsWow64Process(CurrentProcess)), og bestemmer om systemet kjører på batteristrøm eller er koblet til en AC- eller DC-strømkilde (GetSystemPowerStatus).

En raritet med hensyn til 32- eller 64-biters applikasjonssjekk er at alle observerte prøver av sponsor var 32-biters. Dette kan bety at noen av de neste trinnene krever denne informasjonen.

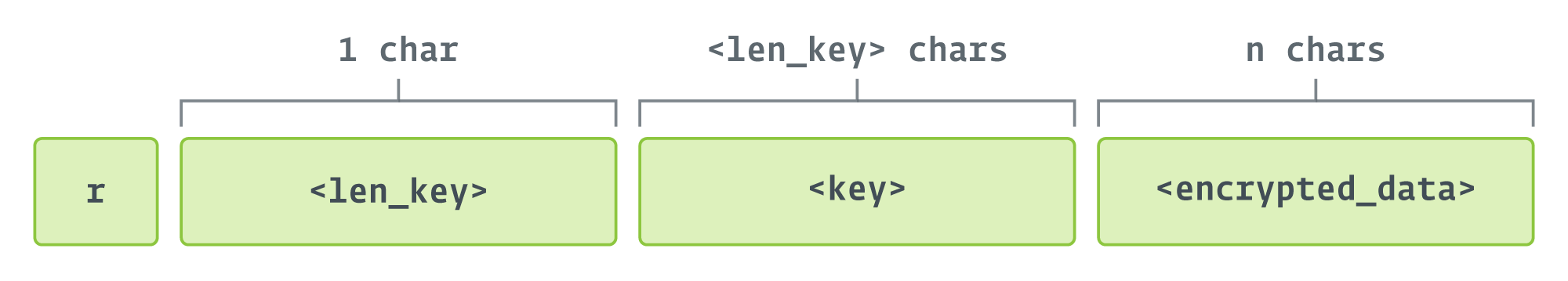

Den innsamlede informasjonen sendes i en base64-kodet melding som, før koding, starter med r og har formatet vist i REF _Ref142655224 h Figur 5

.

Informasjonen er kryptert med RC4, og krypteringsnøkkelen er et tilfeldig tall generert på stedet. Nøkkelen hashes med MD5-algoritmen, ikke SHA-256 som tidligere nevnt. Dette er tilfellet for all kommunikasjon der sponsor må sende krypterte data.

C&C-serveren svarer med et nummer som brukes til å identifisere den utsatte datamaskinen i senere kommunikasjon, som er skrevet til node.txt. Merk at C&C-serveren er tilfeldig valgt fra listen når r melding sendes, og samme server brukes i all etterfølgende kommunikasjon.

Kommandobehandlingsløkke

Sponsor ber om kommandoer i en løkke, sover i henhold til intervallet definert i config.txt. Trinnene er:

- Send en chk=Test melding gjentatte ganger, til C&C-serveren svarer Ok.

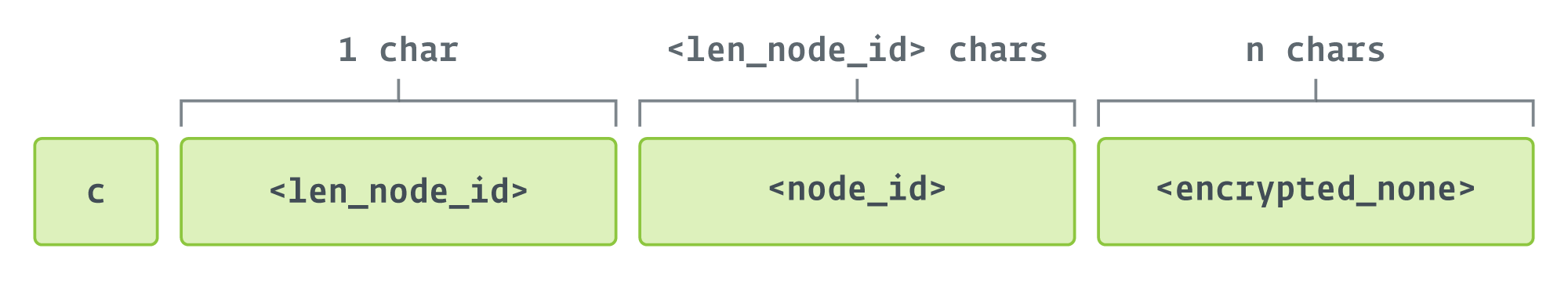

- Send en c (IS_CMD_AVAIL) melding til C&C-serveren, og motta en operatørkommando.

- Behandle kommandoen.

- Hvis det er utdata som skal sendes til C&C-serveren, send en a (ACK) melding, inkludert utdata (kryptert), eller

- Hvis utførelse mislyktes, send en f

(FEILET) beskjed. Feilmeldingen sendes ikke.

- Sov.

De c melding sendes for å be om en kommando som skal utføres, og har formatet (før base64-koding) vist i REF _Ref142658017 h Figur 6

.

De kryptert_ingen feltet i figuren er resultatet av kryptering av den hardkodede strengen none med RC4. Nøkkelen for kryptering er MD5-hashen til node_id.

URL-en som brukes til å kontakte C&C-serveren er bygget som: http://<IP_or_domain>:80. Dette kan tyde på det 37.120.222[.]168:80 er den eneste C&C-serveren som ble brukt gjennom sponsingtilgang-kampanjen, ettersom det var den eneste IP-adressen vi observerte at offermaskiner nådde ut til på port 80.

Operatørkommandoer

Operatørkommandoer er avgrenset i REF _Ref112861551 h Bord 5

og vises i den rekkefølgen de finnes i koden. Kommunikasjon med C&C-serveren skjer over port 80.

Tabell 5. Operatørkommandoer og beskrivelser

|

Kommando |

Beskrivelse |

|

p |

Sender prosess-ID for den løpende sponsorprosessen. |

|

e |

Utfører en kommando, som spesifisert i et påfølgende tilleggsargument, på sponsorverten ved å bruke følgende streng: c:windowssystem32cmd.exe /c > result.txt 2>&1 Resultatene lagres i Result.txt i gjeldende arbeidskatalog. Sender en a melding med den krypterte utgangen til C&C-serveren hvis den er utført. Hvis mislykket, sender en f melding (uten å spesifisere feilen). |

|

d |

Mottar en fil fra C&C-serveren og kjører den. Denne kommandoen har mange argumenter: målfilnavnet å skrive filen inn i, MD5-hashen til filen, en katalog å skrive filen til (eller gjeldende arbeidskatalog, som standard), en boolsk for å indikere om filen skal kjøres eller ikke, og innholdet i den kjørbare filen, base64-kodet. Hvis ingen feil oppstår, an a melding sendes til C&C-serveren med Last opp og kjør filen vellykket or Last opp filen uten å kjøre (kryptert). Hvis det oppstår feil under kjøring av filen, an f melding er sendt. Hvis MD5-hashen til innholdet i filen ikke samsvarer med den angitte hashen, an e (CRC_ERROR) melding sendes til C&C-serveren (inkludert bare krypteringsnøkkelen som brukes, og ingen annen informasjon). Bruken av begrepet Last opp her er potensielt forvirrende ettersom Ballistic Bobcat-operatørene og koderne tar synspunktet fra serversiden, mens mange kan se dette som en nedlasting basert på trekking av filen (dvs. laster den ned) av systemet som bruker sponsorens bakdør. |

|

u |

Forsøk på å laste ned en fil ved hjelp av URLDownloadFileW Windows API og kjør den. Suksess sender en a melding med krypteringsnøkkelen som brukes, og ingen annen informasjon. Feil sender en f melding med lignende struktur. |

|

s |

Utfører en fil som allerede er på disken, Avinstaller.bat i gjeldende arbeidskatalog, som mest sannsynlig inneholder kommandoer for å slette filer relatert til bakdøren. |

|

n |

Denne kommandoen kan eksplisitt leveres av en operatør eller kan utledes av sponsor som kommandoen som skal utføres i fravær av noen annen kommando. Referert til innen Sponsor som NO_CMD, utfører den en randomisert hvilemodus før den sjekker inn igjen med C&C-serveren. |

|

b |

Oppdaterer listen over C&C-er som er lagret i config.txt i gjeldende arbeidskatalog. De nye C&C-adressene erstatter de tidligere; de er ikke lagt til listen. Den sender en a melding med |

|

i |

Oppdaterer det forhåndsbestemte innsjekkingsintervallet spesifisert i config.txt. Den sender en a melding med Nytt intervall erstattet til C&C-serveren hvis den er vellykket oppdatert. |

Oppdateringer til sponsor

Ballistiske Bobcat-kodere gjorde koderevisjoner mellom Sponsor v1 og v2. De to viktigste endringene i sistnevnte er:

- Optimalisering av kode hvor flere lengre funksjoner ble minimert til funksjoner og underfunksjoner, og

- Forkle sponsor som et oppdateringsprogram ved å inkludere følgende melding i tjenestekonfigurasjonen:

Appoppdateringer er flotte for både appbrukere og apper – oppdateringer betyr at utviklere alltid jobber med å forbedre appen, med tanke på en bedre kundeopplevelse med hver oppdatering.

Nettverksinfrastruktur

I tillegg til piggybacking på C&C-infrastrukturen som ble brukt i PowerLess-kampanjen, introduserte Ballistic Bobcat også en ny C&C-server. Gruppen brukte også flere IP-er for å lagre og levere støtteverktøy under Sponsing Access-kampanjen. Vi har bekreftet at ingen av disse IP-ene er i drift for øyeblikket.

konklusjonen

Ballistic Bobcat fortsetter å operere på en skanne-og-utnytt-modell, på jakt etter mulighetsmål med uopprettede sårbarheter i internetteksponerte Microsoft Exchange-servere. Gruppen fortsetter å bruke et mangfoldig åpen kildekodeverktøy supplert med flere tilpassede applikasjoner, inkludert sponsorbakdøren. Forsvarere vil være lurt å lappe alle internett-eksponerte enheter og være årvåkne for nye applikasjoner som dukker opp i deres organisasjoner.

For eventuelle spørsmål om forskningen vår publisert på WeLiveSecurity, vennligst kontakt oss på threatintel@eset.com.

ESET Research tilbyr private APT-etterretningsrapporter og datafeeder. For eventuelle spørsmål om denne tjenesten, besøk ESET Threat Intelligence side.

IoCs

Filer

|

SHA-1 |

filnavn |

Gjenkjenning |

Beskrivelse |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

N / A |

Win32/Agent.UXG |

Ballistisk Bobcat-bakdør, sponsor (v1). |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

N / A |

Win32/Agent.UXG |

Ballistisk Bobcat-bakdør, sponsor (v2). |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

N / A |

Win32/Agent.UXG |

Ballistisk Bobcat-bakdør, sponsor (v3). |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

N / A |

Win32/Agent.UXG |

Ballistisk Bobcat-bakdør, sponsor (v4). |

E443DC53284537513C00818392E569C79328F56F

|

N / A |

Win32/Agent.UXG |

Ballistic Bobcat-bakdør, sponsor (v5, aka Alumina). |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

N / A |

WinGo/Agent.BT |

RevSocks omvendt tunnel. |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

N / A |

ren |

ProcDump, et kommandolinjeverktøy for å overvåke applikasjoner og generere krasjdumper. |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

N / A |

Generik.EYWYQYF |

Mimikatz. |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

N / A |

WinGo/Riskware.Gost.D |

GO Simple Tunnel (GOST). |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

N / A |

WinGo/HackTool.Chisel.A |

Meisel revers tunnel. |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

N / A |

N / A |

Host2IP oppdagelsesverktøy. |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

N / A |

Win64/Packed.Enigma.BV |

RevSocks-tunnel, beskyttet med prøveversjonen av programvarebeskyttelsen Enigma Protector. |

4709827C7A95012AB970BF651ED5183083366C79

|

N / A |

N / A |

Plink (PuTTY Link), et kommandolinjetilkoblingsverktøy. |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

N / A |

Win32/PSWTool.WebBrowserPassView.I |

Et passordgjenopprettingsverktøy for passord lagret i nettlesere. |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

N / A |

MSIL/HackTool.SQLDump.A |

Et verktøy for å samhandle med og trekke ut data fra SQL-databaser. |

Filbaner

Følgende er en liste over stier der sponsorens bakdør ble utplassert på utsatte maskiner.

%SYSTEMDRIVE%inetpubwwwrotaspnet_client

%USERPROFILE%AppDataLocalTemp-fil

%USERPROFILE%AppDataLocalTemp2low

%USERPROFILE%Desktop

%USERPROFILE%Last ned en

%WINDIR%

%WINDIR%INFMSExchange Delivery DSN

%WINDIR%Oppgaver

%WINDIR%Temp%WINDIR%Tempcrashpad1Filer

Network

IP

Provider

Først sett

Sist sett

Detaljer

162.55.137[.]20

Hetzner Online GMBH

2021-06-14

2021-06-15

Powerless C&C.

37.120.222[.]168

M247 LTD

2021-11-28

2021-12-12

Sponsor C&C.

198.144.189[.]74

Colocrossing

2021-11-29

2021-11-29

Nettsted for nedlasting av støtteverktøy.

5.255.97[.]172

The Infrastructure Group BV

2021-09-05

2021-10-28

Nettsted for nedlasting av støtteverktøy.

IP

Provider

Først sett

Sist sett

Detaljer

162.55.137[.]20

Hetzner Online GMBH

2021-06-14

2021-06-15

Powerless C&C.

37.120.222[.]168

M247 LTD

2021-11-28

2021-12-12

Sponsor C&C.

198.144.189[.]74

Colocrossing

2021-11-29

2021-11-29

Nettsted for nedlasting av støtteverktøy.

5.255.97[.]172

The Infrastructure Group BV

2021-09-05

2021-10-28

Nettsted for nedlasting av støtteverktøy.

Dette bordet ble bygget vha versjon 13 av MITRE ATT&CK-rammeverket.

|

taktikk |

ID |

Navn |

Beskrivelse |

|

Rekognosering |

Aktiv skanning: Sårbarhetsskanning |

Ballistic Bobcat skanner etter sårbare versjoner av Microsoft Exchange-servere for å utnytte. |

|

|

Ressursutvikling |

Utvikle evner: Skadelig programvare |

Ballistic Bobcat designet og kodet sponsorens bakdør. |

|

|

Skaff evner: Verktøy |

Ballistic Bobcat bruker forskjellige åpen kildekode-verktøy som en del av sponsingtilgangskampanjen. |

||

|

Innledende tilgang |

Utnytt offentlig-vendt applikasjon |

Ballistisk Bobcat retter seg mot internetteksponerte Microsoft Exchange-servere. |

|

|

Gjennomføring |

Kommando- og skripttolk: Windows Command Shell |

Sponsorens bakdør bruker Windows-kommandoskallet til å utføre kommandoer på offerets system. |

|

|

Systemtjenester: Tjenesteutførelse |

Sponsorens bakdør setter seg selv som en tjeneste og starter sine primære funksjoner etter at tjenesten er utført. |

||

|

Utholdenhet |

Opprett eller endre systemprosess: Windows-tjeneste |

Sponsor opprettholder utholdenhet ved å lage en tjeneste med automatisk oppstart som utfører sine primære funksjoner i en løkke. |

|

|

Opptrapping av privilegier |

Gyldige kontoer: Lokale kontoer |

Ballistiske Bobcat-operatører forsøker å stjele legitimasjon til gyldige brukere etter å ha utnyttet et system i utgangspunktet før de distribuerer sponsorens bakdør. |

|

|

Forsvarsunndragelse |

Deobfuscate / Decode filer eller informasjon |

Sponsor lagrer informasjon på disk som er kryptert og tilsløret, og fjerner den under kjøring. |

|

|

Uklare filer eller informasjon |

Konfigurasjonsfiler som sponsorens bakdør krever på disken er kryptert og tilsløret. |

||

|

Gyldige kontoer: Lokale kontoer |

Sponsor utføres med administratorrettigheter, sannsynligvis ved å bruke legitimasjon som operatørene fant på disken; sammen med Ballistic Bobcats ufarlige navnekonvensjoner, lar dette sponsor gli inn i bakgrunnen. |

||

|

Legitimasjonstilgang |

Legitimasjon fra passordbutikker: Legitimasjon fra nettlesere |

Ballistiske Bobcat-operatører bruker åpen kildekode-verktøy for å stjele legitimasjon fra passordbutikker i nettlesere. |

|

|

Discovery |

Ekstern systemoppdagelse |

Ballistic Bobcat bruker Host2IP-verktøyet, tidligere brukt av Agrius, for å oppdage andre systemer innenfor tilgjengelige nettverk og korrelere deres vertsnavn og IP-adresser. |

|

|

Command and Control |

Dataobfuskasjon |

Sponsorens bakdør skjuler data før de sendes til C&C-serveren. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Bil / elbiler, Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- ChartPrime. Hev handelsspillet ditt med ChartPrime. Tilgang her.

- BlockOffsets. Modernisering av eierskap for miljøkompensasjon. Tilgang her.

- kilde: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- I stand

- Om oss

- ovenfor

- AC

- adgang

- Ifølge

- kontoer

- aktiv

- aktivister

- aktivitet

- faktiske

- la til

- tillegg

- Ytterligere

- adresse

- adresser

- admin

- avansert

- Etter

- mot

- Agent

- aka

- Varsle

- algoritme

- Alle

- tillater

- langs

- allerede

- også

- alltid

- an

- analysert

- og

- En annen

- noen

- api

- APIer

- app

- tilsynelatende

- vises

- vises

- Søknad

- søknader

- tilnærming

- apps

- APT

- Arab

- Arabiske Emirater

- arabic

- arkitektonisk

- ER

- argument

- argumenter

- AS

- spør

- At

- forsøker

- forsøk

- August

- Automatisk

- automotive

- klar

- tilbake

- backdoor

- Bakdører

- bakgrunn

- basert

- batteri

- BE

- ble

- fordi

- vært

- før du

- atferd

- tro

- BEST

- Bedre

- mellom

- Blend

- både

- Brasil

- nettlesere

- bygget

- men

- by

- C + +

- som heter

- Kampanje

- Kampanjer

- CAN

- evner

- hvilken

- saken

- sentrum

- Endringer

- sjekk

- kontroll

- valgt ut

- sivil

- fjerne

- kode

- kodet

- samle

- Kolonne

- COM

- kommersiell

- Kommunikasjon

- kommunikasjon

- Selskaper

- Selskapet

- sammenligning

- kompromiss

- kompromittert

- datamaskin

- gjennomføre

- Konfigurasjon

- BEKREFTET

- forvirrende

- tilkoblet

- tilkobling

- kontakt

- inneholder

- innhold

- fortsetter

- kontroll

- Konvensjonen

- samarbeidende

- kunne

- land

- land

- dekket

- Crash

- skaper

- Opprette

- Credentials

- Gjeldende

- skikk

- kunde

- kundeopplevelse

- dato

- Database

- databaser

- Dager

- dc

- Desember

- Misligholde

- Defenders

- definert

- leverer

- levering

- utplassert

- utplasserings

- distribusjon

- beskrive

- beskrevet

- utforming

- designet

- detaljer

- oppdaget

- Gjenkjenning

- Bestem

- bestemmes

- utviklere

- Utvikling

- Enheter

- Diamant

- oppdage

- oppdaget

- Funnet

- distribusjon

- diverse

- gjør

- domene

- nedlasting

- droppet

- varighet

- under

- e

- hver enkelt

- lette

- øst

- Kunnskap

- elektronisk

- Elektronikk

- emiratene

- ansatt

- kryptert

- kryptering

- engasjere

- engasjert

- Ingeniørarbeid

- Motorer

- Enigma

- Enterprise

- enheter

- miljømessige

- feil

- feil

- ESET Research

- tydelig

- undersøke

- eksempel

- utveksling

- henrette

- henrettet

- Utfører

- utførende

- gjennomføring

- utganger

- erfaring

- Exploit

- Exploited

- utnytte

- Mislyktes

- Failure

- ganske

- Noen få

- felt

- Felt

- Figur

- filet

- Filer

- finansiell

- finansielle tjenester

- finansielle tjenester selskap

- Firm

- Først

- etter

- mat

- Til

- format

- funnet

- fire

- fra

- fullt

- fullt

- funksjon

- funksjoner

- Gevinst

- samlet

- generert

- genererer

- generasjonen

- geografiske

- få

- gitt

- Global

- Go

- Regjeringen

- tilskudd

- flott

- Gruppe

- Halvparten

- hash

- hashet

- Ha

- Helse

- helseforsikring

- helsetjenester

- her.

- Gjemme seg

- vert

- Men

- HTML

- http

- HTTPS

- menneskelig

- menneskerettigheter

- i

- ID

- identifisert

- identifisere

- if

- bilde

- bedre

- in

- I andre

- inkludert

- Inkludert

- indikerer

- indikerer

- indikatorer

- informasjon

- Infrastruktur

- innledende

- i utgangspunktet

- Starter

- forespørsler

- innsiden

- forsikring

- Intelligens

- samhandler

- interessant

- internt

- inn

- introdusert

- investering

- IP

- IP-adresse

- IP-adresser

- Israel

- IT

- DET ER

- selv

- Journalister

- holde

- nøkkel

- nøkler

- Vet

- kjent

- maling

- Siste

- seinere

- Law

- lag

- minst

- Lengde

- Sannsynlig

- Begrenset

- linje

- LINK

- Liste

- oppført

- lokal

- ligger

- lenger

- ser

- UTSEENDE

- maskiner

- laget

- opprettholder

- vedlikehold

- Flertall

- forvalter

- produksjon

- mange

- markedsplass

- Match

- Kan..

- MD5

- bety

- midler

- Media

- medisinsk

- medisinsk behandling

- medisinsk forskning

- nevnt

- melding

- grundig

- Microsoft

- Middle

- Midtøsten

- kunne

- tankene

- minutter

- mangler

- modell

- beskjeden

- modifikasjoner

- modifisere

- modulære

- Moments

- overvåking

- mest

- multinasjonale

- flere

- navn

- oppkalt

- navngiving

- nettverk

- nettverk

- aldri

- Ny

- Nyeste

- neste

- Nei.

- node

- none

- spesielt

- roman

- November

- nå

- Antall

- tall

- få

- innhentet

- Åpenbare

- of

- Tilbud

- ofte

- on

- På The Spot

- ONE

- seg

- på nett

- bare

- åpen

- åpen kildekode

- betjene

- opererer

- drift

- operatør

- operatører

- Opportunity

- motsetning

- or

- rekkefølge

- organisasjon

- organisasjons

- organisasjoner

- original

- Annen

- vår

- ut

- utløp

- skissert

- produksjon

- enn

- egen

- P&E

- pakket

- side

- pandemi

- del

- deler

- bestått

- Passord

- passord

- Past

- patch

- Mønster

- utholdenhet

- ansatte

- legemidler

- fysisk

- Plain

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- Point

- Synspunkt

- poeng

- del

- mulig

- potensiell

- potensielt

- makt

- presentere

- forrige

- tidligere

- primære

- privat

- privilegier

- sannsynligvis

- prosess

- prosessering

- Produkter

- program

- progresjon

- beskyttet

- beskyttelse

- forutsatt

- leverandør

- gir

- publisert

- trekke

- presset

- R

- tilfeldig

- randomisert

- heller

- nå

- motta

- mottatt

- mottar

- utvinning

- referert

- om

- registrere

- registret

- i slekt

- forbli

- reparasjon

- GJENTATTE GANGER

- erstatte

- erstattet

- rapporterer

- rapportert

- Rapporter

- representasjon

- anmode

- forespørsler

- krever

- Krever

- forskning

- forskere

- resultere

- forhandler

- reversere

- revisjoner

- rettigheter

- royalties

- Kjør

- rennende

- samme

- så

- skanne

- skanning

- sekunder

- se

- send

- sending

- sender

- sendt

- September

- Servere

- tjeneste

- Tjenester

- tjenester selskap

- sett

- flere

- Shell

- Vis

- vist

- Viser

- side

- Syn

- signifikant

- lignende

- Enkelt

- nettstedet

- Skin

- sove

- So

- Software

- Solutions

- noen

- kilde

- spesialisert

- spesialisert

- spesifisert

- sponse

- sponsing

- Spot

- Scene

- Standard

- starter

- oppstart

- Stater

- Steps

- oppbevare

- lagret

- butikker

- streik

- String

- struktur

- senere

- I ettertid

- suksess

- vellykket

- medfølgende

- leverandør

- støtte

- Støtte

- system

- Systemer

- bord

- Ta

- tatt

- Target

- målrettet

- rettet mot

- mål

- Teknologi

- telekommunikasjon

- ti

- begrep

- tekst

- enn

- Det

- De

- informasjonen

- verden

- deres

- deretter

- Der.

- derved

- Disse

- de

- Tredje

- denne

- De

- trussel

- hele

- tid

- tidslinje

- TM

- til

- sammen

- verktøy

- verktøy

- Totalt

- spor

- behandling

- prøve

- tunnel

- SVING

- to

- ute av stand

- forent

- De forente arabiske

- De forente arabiske emirater

- Forente Stater

- til

- Oppdater

- oppdatert

- oppdateringer

- upon

- URL

- us

- bruke

- brukt

- Brukere

- bruker

- ved hjelp av

- verktøyet

- benyttes

- utnytte

- v1

- verdi

- Verdier

- variasjon

- ulike

- versjon

- versjoner

- vertikaler

- Offer

- ofre

- Se

- Besøk

- Sikkerhetsproblemer

- sårbarhet

- Sårbar

- var

- we

- web

- Nettlesere

- VI VIL

- var

- Hva

- når

- mens

- om

- hvilken

- mens

- bred

- bredde

- vindu

- vinduer

- med

- innenfor

- uten

- arbeid

- verden

- World Health Organization

- ville

- skrive

- skrevet

- år

- ja

- zephyrnet

- null