- Et Sybil-angrep er et ondsinnet angrep som retter seg mot hele kryptonettverket og oppretter dupliserte kontoer for å posere som ekte brukere.

- Et direkte angrep er ofte enkelt og starter med et enkelt notat i kryptonettverket som forfalsker eller dupliserer andre noder.

- To kritiske aspekter gjør Subil-angrepet tungvint. Den første er at en kryptohacker kan starte den fra innsiden eller utenfor kryptonettverket.

Alt i den digitale tidsalderen har en forfalskning, et duplikat som er litt billigere eller mangler tilstrekkelig kvalitet til originalen. Duplisering eller mimikk er ofte et svar på økningen i etterspørselen. I kryptovaluta er duplisering vanlig da digitale eiendeler er litt forskjellige fra én. Dette kan være i form av merke, mekanisme eller til og med en tittel. Dessverre har kryptohackere og svindlere tatt kunsten å duplisere og brukt den til å omgå fastsatte sikkerhetsstandarder i Blockchain-sikkerhet. Med det nylige opprøret i Afrikas kryptoøkosystem, har kryptohackere øynene opp for å tjene på økningen i brukere. Sybil-angrepet er det kritiske dupliseringsangrepet som ofte forekommer og støtter andre sikkerhetssårbarheter for blokkjede.

Hva er et Sybil-angrep

Blokkjedeteknologi og kryptonettverk har forvandlet den teknologiske verdenen. Når vi går inn i den nye tidsalder, ønsker noen å tjene på digitale eiendeler uten å gå gjennom den forventede prosessen. Siden det debuterte annonsekonseptet, har blokkjedesikkerhetens primære funksjonalitet vært å dempe enhver endring av data. Imidlertid har kryptosvindlere endret tankegangen og brukt kreativitet til å lage nye kryptoangrep. Sybils angrep er et resultat av en slik oppfinnsomhet.

Les også Hvordan løse blockchain-trilemmaet ved hjelp av sharding

Et Sybil-angrep er et ondsinnet angrep som retter seg mot hele kryptonettverket og oppretter dupliserte kontoer for å posere som ekte brukere. Dette gir generelt flere problemer, spesielt når konsensusmekanismen er nødvendig for å fullføre valideringsprosessen.

Et Sybil-angrep kompromitterer blokkjedesikkerheten og kryptonettverket ved å sakte overta nettet og digitale eiendeler gjennom falske noder.[Photo/DCXLearn]

Ordet Sybil kommer fra boken "Sybil" av en kjent forfatter Flora Rheta Schreiber. Hovedpersonen i denne boken er Sybil Dorsett, en ung kvinne som lider av dissosiativ identitetsforstyrrelse (DID). DID er en psykologisk lidelse og fenomen som lar individer ha ulike identiteter.

Dette er den nøyaktige mekanismen som en cyberhacker bruker. En cyberhacker kan ta over et helt blokkjedenettverk ved å lage flere identiteter, og mekanismene bak kryptonettverket vil tro at det er 30 noder. I virkeligheten kan det være en eller to noder.

Det primære sluttmålet med dette angrepet er å omgå blokkjedesikkerhet. For å dra nytte av legitime brukere ved å etterligne dem og bruke deres kontolegitimasjon for digitale eiendeler.

Et Sybil-angrep lar en hacker opprette en konto med høy omdømmescore. Dette gjør at det ser ut til at individet har validert flere blokker innenfor kryptonettverket. Hvis blokkjedesystemet merker dette, vil det tildele brukeren et nytt partnerskap som skal valideres, og syklusen gjentar seg selv.

Hvordan fungerer Sybil

I likhet med å planlegge et prosjekt eller formulere en strategi, følger kryptohackere en trinn-for-trinn-plan for å utføre Sybil-angrepet. Sybil skaper generelt mer enn én persona. Dette betyr at hver konto må fremstå som legitim, og vil derfor kreve etterligning av en legitim bruker. For å oppnå dette har hackere en tendens til å finne måter å skaffe seg legitimasjon som e-postadresser og passord og hovedsakelig sikte mot uvitende borgere som uskyldig gir fra seg slik viktig informasjon.

Det neste trinnet i et Sybil-angrep er å duplisere den oppkjøpte kontoen. Dette trinnet er vanligvis kjent som phishing, og det har skremmende konsekvenser. Det som er viktig å merke seg er at det som gjør en Sybi; angrep hensynsløst er dets inkorporering av ytterligere angrep. I sin prosess krever det mekanismen til phishing-angrep mot dupliserte brukere gjennom stjålet legitimasjon.

I de fleste tilfeller er duplikatet som er opprettet nesten identisk med den virkelige kontoen. Når midlene er klare og funksjonelle, finner kryptohackeren et målkryptonettverk som kan ha forskjellige smutthull i blokkjedesikkerheten og bygge inn de falske brukerne.

Ifølge sikkerhetseksperter er det ikke urealistisk å gjennomføre et Sybil-angrep. Når de dupliserte brukerne ikke blir lagt merke til av blokkjede-sikkerhetssystemet, står kryptohackeren generelt fritt til å gjøre som de vil.

Hvorfor er Sybils angrep truende

To kritiske aspekter gjør Subil-angrepet tungvint. Den første er at en kryptohacker kan starte den fra innsiden eller utenfor kryptonettverket. Mer kjent som et direkte eller indirekte angrep.

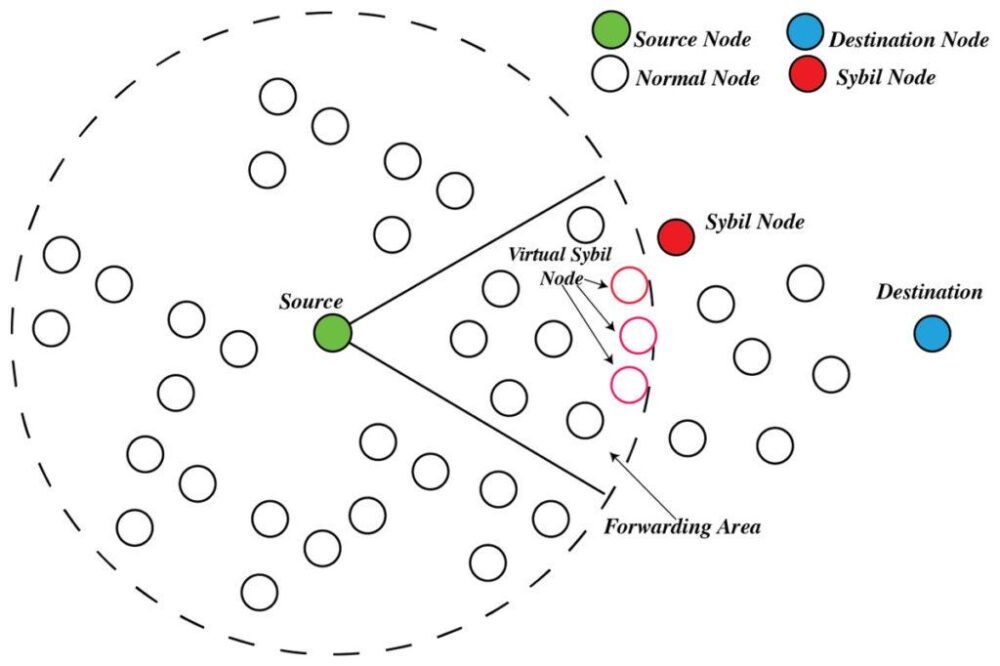

Et direkte angrep er ofte enkelt og starter med et enkelt notat i kryptonettverket som forfalsker eller dupliserer andre noder. Her sørger cyberhackeren for at selve noden samhandler med alle de andre nodene. Når blokkjedesikkerhetstiltakene ikke legger merke til, har de eksisterende nodene en tendens til å kommunisere med Sybil-nodene (dupliserte noder), noe som direkte påvirker og øker deres autentisitet.

Det indirekte angrepet involverer Sybil-angrepet initiert av en faktisk node i kryptonettverket. Kryptohackeren får tilgang til en legitim bruker og starter prosessen med duplisering på vegne av den.

Det andre aspektet som gjør Sybils angrep tungvint, er evnen til å inkorporere andre angrep. Selve prosessen innebærer å inkludere mekanismen for et phishing-angrep. I tillegg til at antallet falske noder i kryptonettverket erstatter antallet faktiske noder, kan angriperen starte et angrep på 51 %. Dermed vil en kryptohacker ha full kontroll over blokkjedenettverket ved å bruke en eller to noder.

Forebygging av angrepet

Alt er ikke forgjeves, siden blokkjedesikkerhet har utviklet seg betydelig gjennom årene. Den vurderer muligheten for nye og mer sofistikerte former for datainnbrudd. Et vellykket Sybil-angrep er skremmende, spesielt siden det vanligvis betyr å overta et kryptonettverk og få tilgang til de fleste digitale eiendeler. Det er overraskende lett å unngå.

Les også NFT-sikkerhetssårbarheter plager NFT Marketplace.

Her er noen retningslinjer:

- Konsensusmekanisme – I dette scenariet er det avgjørende å bestemme konsensusmekanismen som brukes før du deltar i et hvilket som helst kryptovalutanettverk. Proof-of-Stake-verktøyet gjør ulike angrep med vilje upraktiske å gjennomføre. På samme måte vil et Sybil-angrep først kreve å bruke kryptomynter før det får status som en validator. Det vil trenge en stor sum penger for å gjennomføre et slikt angrep.

- Bruke tofaktorautentisering: Flere organisasjoner tilbyr tofaktorautentisering. Dette forhindrer i første omgang at den andre fasen av et Sybil-angrep får legitimasjon. En 2 MFA gjør det vanskelig for kryptohackeren å få tilgang siden selv om passordet er kompromittert, vil det fortsatt kreve en tilleggskode, enten sendt via tekst eller e-post.

- Kald lommebok - å sikre at du har en maskinvare/kald lommebok garanterer sikkerheten til dine digitale eiendeler fra å få tilgang på Internett. Hvis en angriper får tilgang til kontoen din, vil de ikke kunne få tilgang til dine digitale eiendeler.

- Identitetsvalidering – Identifisere hvorvidt en bruker er den de hevder å forhindre Sybil-angrep i betydelig grad ved å avsløre den sanne naturen til de falske brukerne. Dessverre vil denne metoden kreve å inkorporere et sentralt system for å styre identiteten til individene. Denne metoden er den mest verdifulle og kontroversielle siden den eksplisitt går imot hva blokkjede og krypto står for; desentralisering.

konklusjonen

Sybil-angrepet vil til slutt bli foreldet på grunn av integreringen av Proof-of-Stake-mekanismen, ettersom mange kryptoutvekslingsplattformer enten skifter eller skifter til PoS. Selv om det finnes eksisterende blokkjede-sikkerhetstiltak som forhindrer Syblin-angrep, er et slikt angrep fortsatt mulig. Å holde seg informert om hvordan man unngår det er avgjørende for å forhindre det.

- Bitcoin

- blockchain

- blockchain og web3

- blokkjedeangrep

- blockchain-overholdelse

- blockchain konferanse

- Blockchain sikkerhet

- coinbase

- coingenius

- Konsensus

- krypto

- kryptoadopsjon i Afrika

- kryptokonferanse

- krypto gruvedrift

- cryptocurrency

- desentralisert

- Defi

- Digitale eiendeler

- ethereum

- maskinlæring

- nyheter

- ikke soppbart token

- plato

- plato ai

- Platon Data Intelligence

- PlatonData

- platogaming

- polygon

- bevis på innsatsen

- sybilangrep

- W3

- Web 3 Afrika

- zephyrnet