En oppsummering av noen av de mest praktiske verktøyene som sikkerhetseksperter kan bruke til å søke etter og overvåke enheter som er tilgjengelige fra internett

Internettsikkerhet er en konstant bekymring for fagfolk innen teknologi og cybersikkerhet. Med det stadig økende antallet elektroniske enheter og tjenester, er det viktig å ha en klar og nøyaktig oversikt over tilstedeværelsen av disse enhetene og tjenestene på nettet for å beskytte dem og data mot trusler på nettet. Noen søkemotorer for Internett-tilkoblede enheter, som Shodan, Censys, Zoomeye, Fofa og BinaryEdge, spiller en avgjørende rolle i denne oppgaven.

De lar cybersikkerhet og andre teknologifagfolk ha en fullstendig og nøyaktig oversikt over den elektroniske tilstedeværelsen til enhetene og tjenestene deres. Hver tilbyr detaljert informasjon om hver enhet og tjeneste, inkludert deres IP-adresse, operativsystem, programvare og åpne porter. I tillegg tilbyr de unike funksjoner som skiller dem fra andre Internett-søkemotorer.

Ved å overvåke disse enhetene og tjenestene kan cybersikkerhetseksperter ta skritt for å beskytte dem mot trusler på nettet, inkludert automatisert portskanning, spredning av skadelig programvare og sårbarhetsskanning. I tillegg kan disse søkemotorene også være nyttige for andre teknologifagfolk som ønsker å overvåke merkevarenes tilstedeværelse på nettet og beskytte deres online omdømme.

I dette blogginnlegget skal vi se på fem slike verktøy, nemlig Shodan, Censys, Zoomeye, Fofa og BinaryEdge, og diskutere deres unike funksjoner, deres applikasjoner og deres betydning for digital sikkerhet.

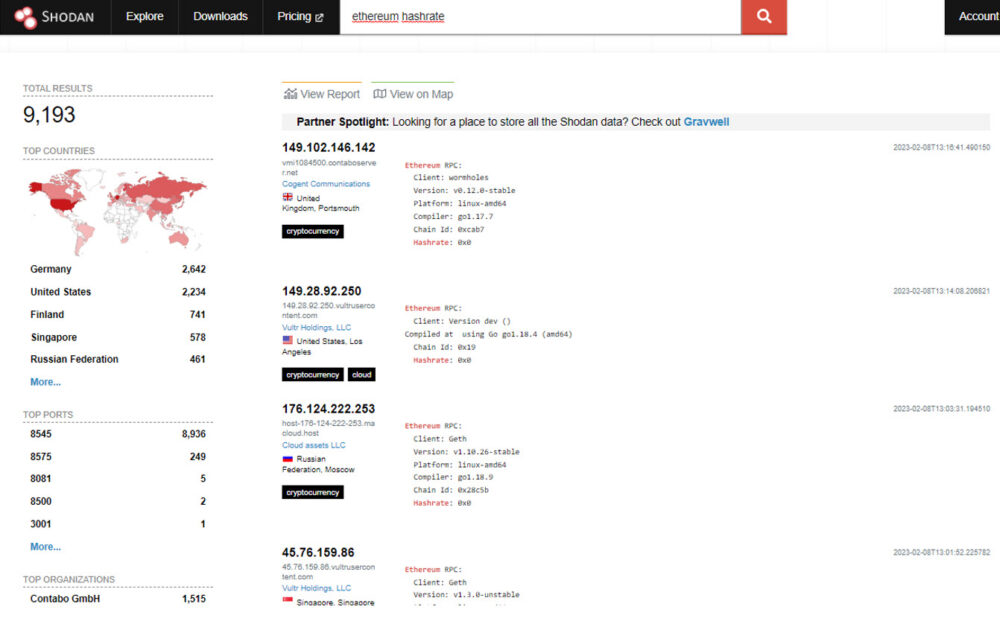

Shodan

Shodan lar deg finne Internett-tilkoblede enheter, inkludert webservere, IP-kameraer, rutere og mer. Shodan er unik ved at den fokuserer på å søke etter disse enhetene og gir detaljert informasjon om hver enhet, inkludert IP-adresse, operativsystem, programvare og åpne porter. Det er et verdifullt verktøy for cybersikkerhetseksperter som ønsker å identifisere enheter og tjenester som kan være utsatt for potensielle sikkerhetssårbarheter.

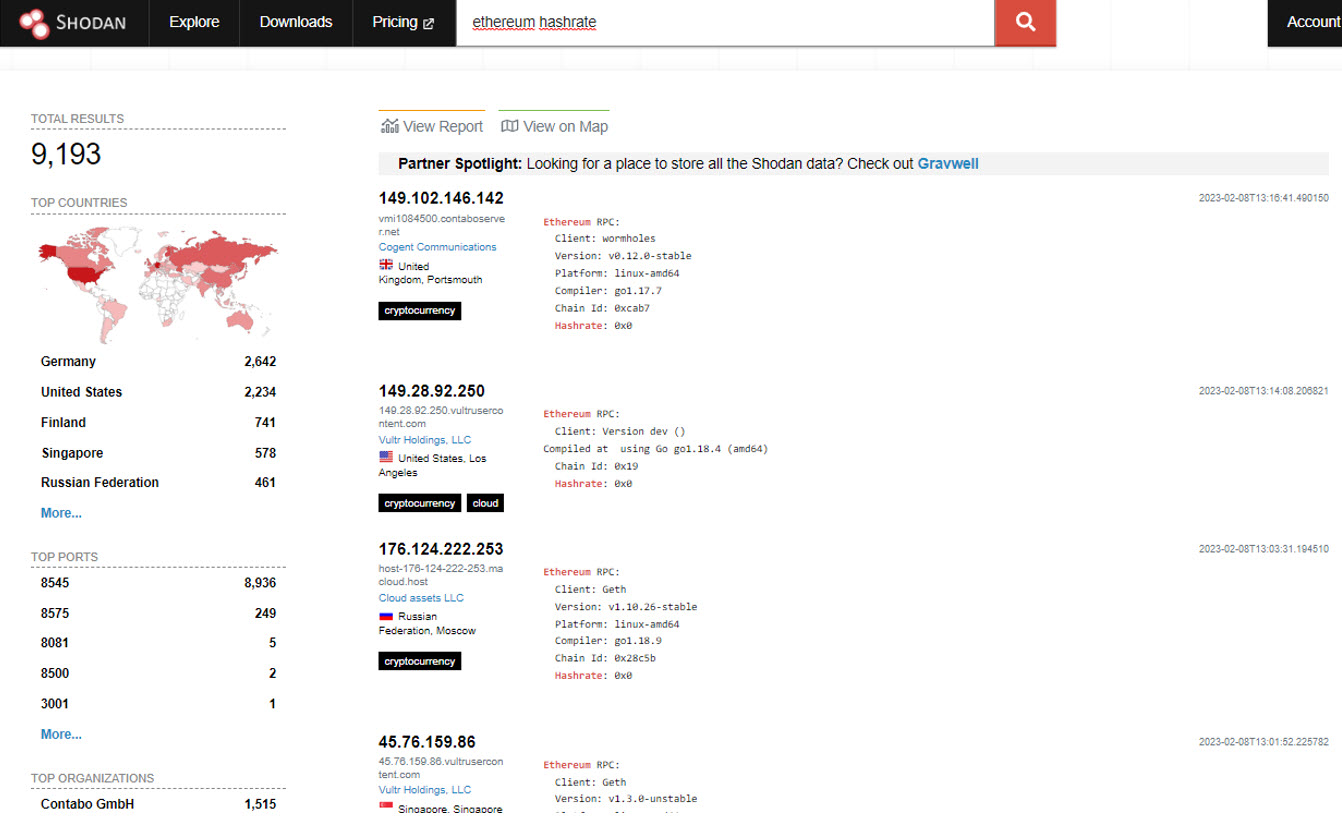

sensur

sensur er en annen søkemotor som fokuserer på å søke etter enheter koblet til internett. I likhet med Shodan gir Censys detaljert informasjon om hver enhet, inkludert IP-adresse, operativsystem, programvare og åpne porter. Men i motsetning til Shodan, fokuserer Censys også på enhetssikkerhet og gir informasjon om kjente sårbarheter og SSL-sertifikater. Denne informasjonen er verdifull for overvåking og sikring av enheter og nettjenester.

Zoomøye

Zoomøye er en annen populær søkeplattform for Internett-tilkoblede enheter og tjenester. Den lar deg søke etter og overvåke enheter og tjenester på nettet og motta sanntidsvarsler om endringer i søkeresultatene deres. Zoomeye fokuserer på å identifisere elektroniske enheter og tjenester og gir detaljert informasjon om hver enhet.

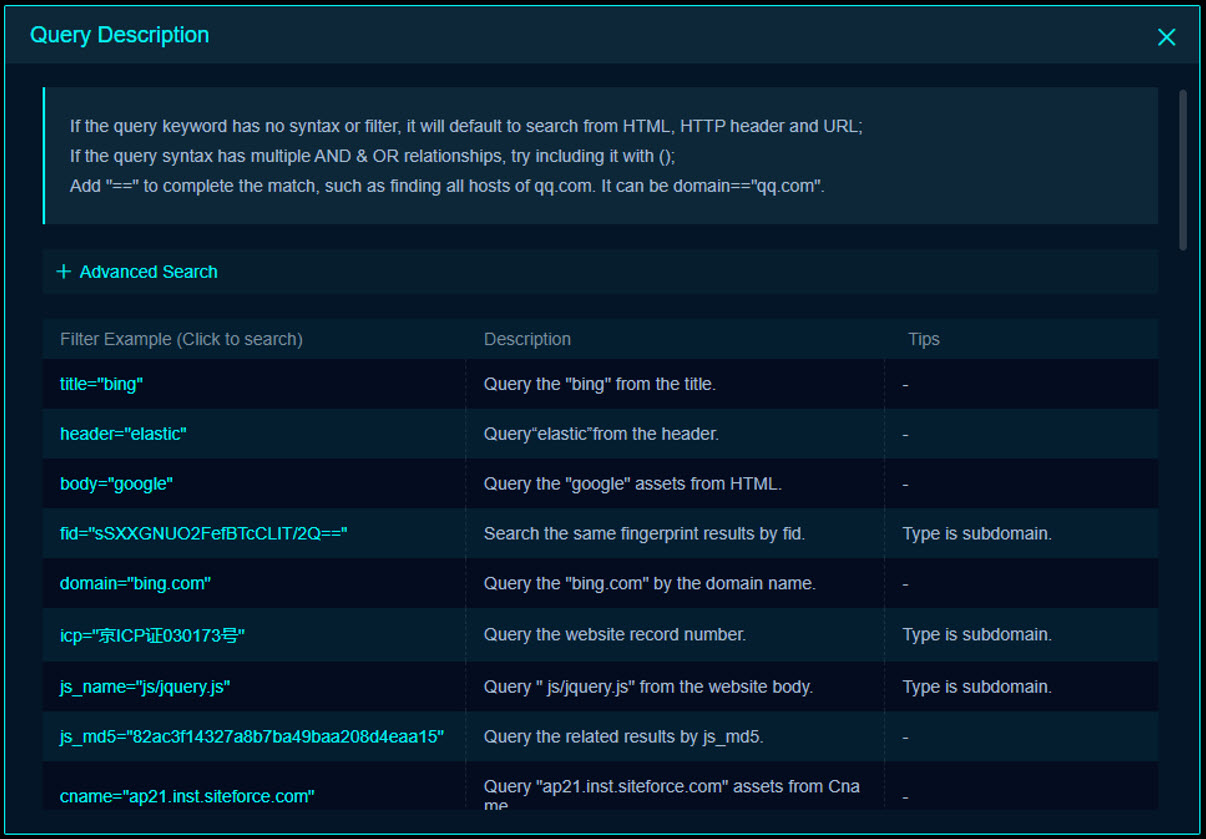

slapp

slapp gir detaljert informasjon om hver enhet og tjeneste, samtidig som den fremhever informasjon om merket. En interessant funksjon er muligheten til å bruke en søkesyntaks med forskjellige filtre, som gjør det mulig å bruke egne skript og kjøre mer spesifikke søk.

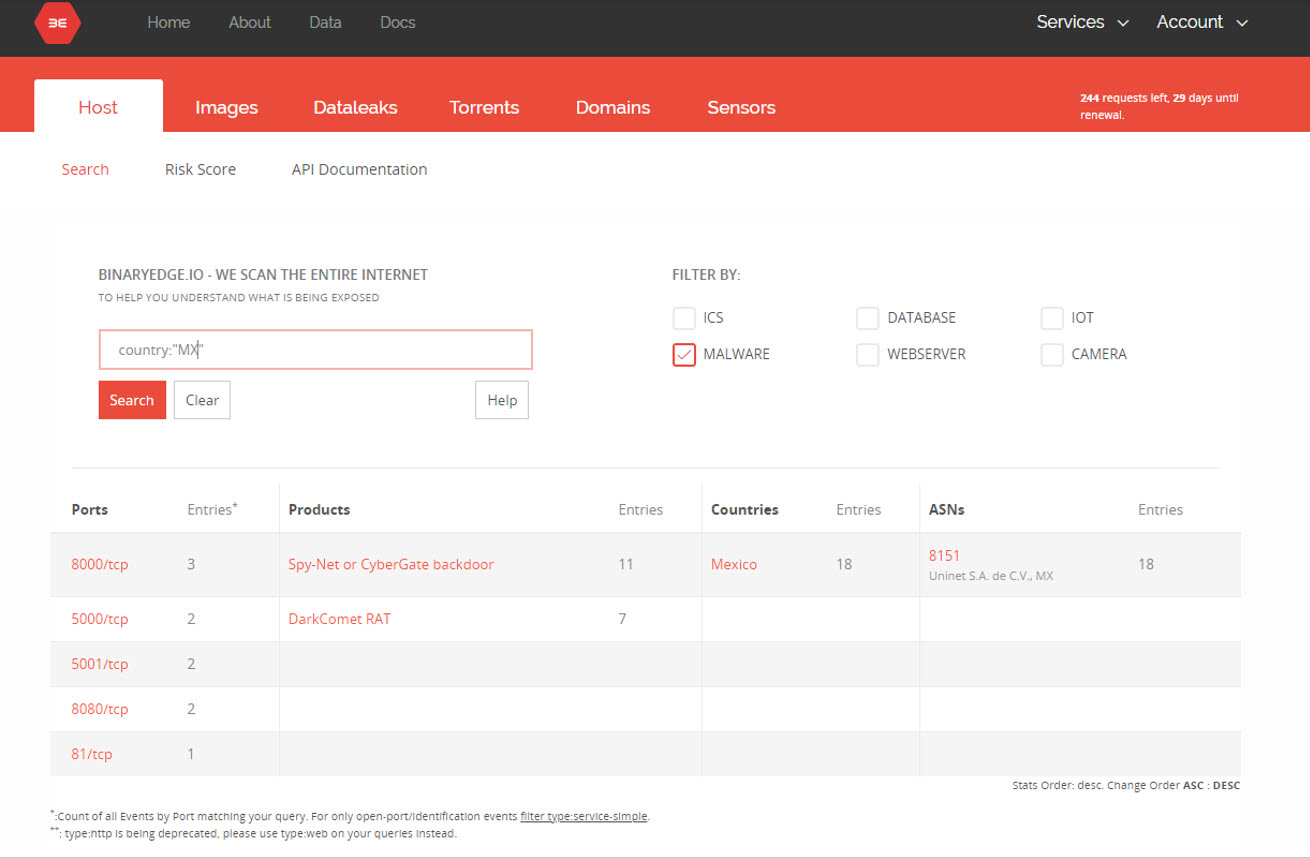

BinaryEdge

Endelig, BinaryEdge er en sikkerhetssøkemotor som lar brukere motta sanntidsvarsler om endringer i søkeresultatene. På samme måte som Shodan eller Censys inkluderer informasjonen som samles inn av BinaryEdge åpne porter og tjenester med tilhørende potensielle sårbarheter, samt data om tilgjengelige eksterne skrivebord, ugyldige SSL-sertifikater og nettverksdelinger med konfigurasjoner som kan føre til sikkerhetsbrudd. Det er også mulig å verifisere om en e-postkonto er involvert i en datalekkasje.

Bonus: GreyNoise

Grå støy er et cybersikkerhetsverktøy som lar brukere overvåke og analysere uønsket internettrafikk. GreyNoise bruker maskinlæringsalgoritmer for å identifisere og klassifisere nettverksaktivitet som anses som støy eller kan anses som skadelig. GreyNoise-plattformen oppdateres kontinuerlig for å gjenspeile de siste truslene og trendene innen cybersikkerhet.

I motsetning til de andre søkemotorene nevnt ovenfor, fokuserer GreyNoise på å identifisere og klassifisere nettverksaktiviteter som anses som støy, for eksempel automatisert portskanning, spredning av skadelig programvare og sårbarhetsskanning. GreyNoise tilbyr også et API som lar cybersikkerhetseksperter integrere informasjonen som leveres av GreyNoise i deres eksisterende verktøy og systemer.

konklusjonen

Disse søkemotorene tilbyr unike og verdifulle funksjoner for cybersikkerhet og andre teknologifagfolk som ønsker å overvåke og beskytte sine elektroniske enheter og tjenester; spesielt for de selskapene som trenger å øke sin innsats for trusseletterretning. Når du vurderer hvilken av disse skannerne som er riktig for dine behov, er det viktig å vurdere de spesifikke funksjonene og egenskapene til hver og hvordan de kan brukes for å møte dine spesifikke behov.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- Kjøp og selg aksjer i PRE-IPO-selskaper med PREIPO®. Tilgang her.

- kilde: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :er

- 8

- a

- Om oss

- ovenfor

- tilgjengelig

- Logg inn

- nøyaktig

- Aktiviteter

- aktivitet

- tillegg

- adresse

- mot

- Varsler

- algoritmer

- tillate

- tillater

- også

- an

- analysere

- og

- En annen

- noen

- hverandre

- api

- søknader

- ER

- AS

- assosiert

- At

- Automatisert

- BE

- merke

- brudd

- by

- kameraer

- CAN

- evner

- sertifikater

- Endringer

- Klassifisere

- fjerne

- Selskaper

- fullføre

- Bekymring

- tilkoblet

- Vurder

- ansett

- vurderer

- konstant

- stadig

- kunne

- avgjørende

- Cybersecurity

- dato

- datalekkasje

- detaljert

- enhet

- Enheter

- forskjellig

- digitalt

- diskutere

- hver enkelt

- innsats

- emalje

- Motor

- Motorer

- spesielt

- stadig økende

- eksisterende

- utsatt

- Trekk

- Egenskaper

- filtre

- Finn

- fokuserer

- Til

- fra

- lettest

- Ha

- utheving

- Hvordan

- Men

- HTTPS

- identifisere

- identifisering

- if

- betydning

- viktig

- in

- inkluderer

- Inkludert

- Øke

- informasjon

- integrere

- Intelligens

- interessant

- Internet

- Internett-tilkoblet

- inn

- involvert

- IP

- IP-adresse

- IT

- jpg

- kjent

- siste

- føre

- lekke

- læring

- i likhet med

- Se

- maskin

- maskinlæring

- GJØR AT

- malware

- max bredde

- Kan..

- Møt

- nevnt

- Overvåke

- overvåking

- mer

- nemlig

- Trenger

- behov

- nettverk

- Bråk

- Antall

- of

- tilby

- Tilbud

- on

- ONE

- på nett

- åpen

- drift

- operativsystem

- or

- rekkefølge

- Annen

- egen

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- Populær

- mulighet

- mulig

- potensiell

- tilstedeværelse

- fagfolk

- beskytte

- gir

- sanntids

- motta

- reflektere

- om

- fjernkontroll

- omdømme

- Resultater

- ikke sant

- Rolle

- Roundup

- Kjør

- skanning

- skript

- Søk

- søkemotor

- Søkemotorer

- søker

- sikring

- sikkerhet

- sikkerhetsbrudd

- Servere

- tjeneste

- Tjenester

- sett

- Aksjer

- på samme måte

- Software

- noen

- spesifikk

- sprer

- SSL

- Steps

- slik

- medfølgende

- syntaks

- system

- Systemer

- Ta

- Oppgave

- Teknologi

- Det

- De

- informasjonen

- deres

- Dem

- Disse

- de

- denne

- De

- trussel

- trusler

- til

- verktøy

- verktøy

- topp

- top 5

- trafikk

- Trender

- unik

- I motsetning til

- uønsket

- oppdatert

- bruke

- brukt

- Brukere

- Verdifull

- verifisere

- Se

- Sikkerhetsproblemer

- sårbarhet

- sårbarhetsskanning

- ønsker

- we

- web

- VI VIL

- når

- hvilken

- mens

- HVEM

- bred

- vil

- med

- Du

- Din

- zephyrnet