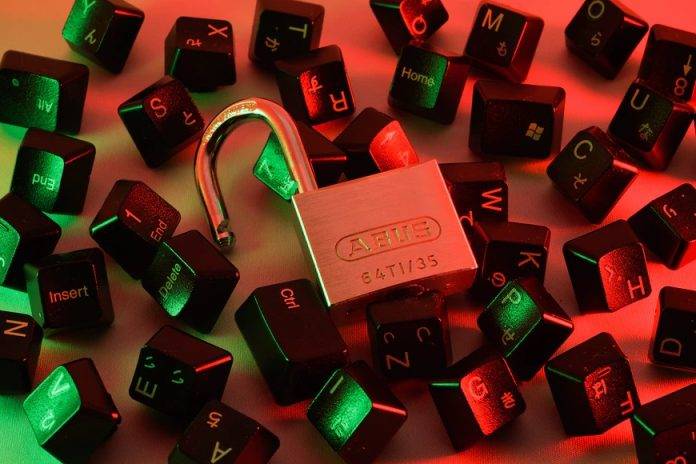

Cyberbezpieczeństwo jest tak samo ważne, jak zawsze — przy stale rosnących zagrożeniach dla organizacji posiadanie niezawodnego rozwiązania zabezpieczającego ma kluczowe znaczenie.

Wszyscy słyszeliśmy o firmach płacących wysokie kary lub nawet wycofujących się z działalności w wyniku prostego naruszenia systemu. Istnieje po prostu zbyt wiele zagrożeń, abyś mógł je przeoczyć — wszystko, od oprogramowania ransomware po phishing, może kosztować cię pracę. Zapobieganie ma kluczowe znaczenie, a my nauczymy Cię 10 sposobów zapobiegania cyberatakom oraz jak skutecznie chronić swoją firmę.

Jaka jest koncepcja cyberataku?

Celowe wykorzystywanie Twoich systemów lub sieci jest określane jako cyberatak lub cyberzagrożenie. Złośliwy kod jest wykorzystywany w zagrożeniach cybernetycznych do włamywania się do komputera, logiki lub danych w celu kradzieży, wycieku lub przetrzymywania poufnych danych jako zakładników. Każda firma i organizacja musi podjąć środki ostrożności, aby uniknąć cyberataków.

Oto kilka przykładów typowych cyberataków i naruszeń bezpieczeństwa danych:

- Kradzież tożsamości, oszustwo i wymuszenie

- Złośliwe oprogramowanie, phishing, spamowanie, podszywanie się, oprogramowanie szpiegujące, trojany i wirusy to przykłady złośliwego oprogramowania.

- Laptopy i inne urządzenia mobilne, które zostały skradzione

- Ataki typu „odmowa usługi” i „rozproszona odmowa usługi” to dwa typy ataków typu „odmowa usługi”.

- Nieautoryzowany dostęp

- Wąchanie haseł

- Infiltracja systemu

- Oszpecenie strony internetowej

- Exploity zarówno w prywatnych, jak i publicznych przeglądarkach internetowych

- Nadużywanie komunikatorów

- Kradzież lub nielegalny dostęp do własności intelektualnej (IP)

1. Edukuj swoich pracowników

Pracownicy są jednym z najpopularniejszych sposobów dostępu cyberprzestępców do Twoich danych. Będą wysyłać e-maile phishingowe podszywające się pod Twoją firmę, prosząc o podanie danych osobowych lub dostęp do niektórych plików. Dla niewprawnego oka linki mogą wydawać się autentyczne i łatwo wpaść w pułapkę. W rezultacie nieprzeszkolony personel może wpaść w te pułapki, co sprawia, że świadomość jest niezbędna.

Szkolenie personelu w zakresie zapobiegania cyberatakom i informowanie go o bieżących atakach cybernetycznych jest jedną z najskuteczniejszych strategii walki z cyberatakami i wszelkimi formami naruszenia bezpieczeństwa danych.

2. Upewnij się, że całe oprogramowanie i systemy są stale aktualizowane.

Cyberataki często zdarzają się, ponieważ Twoje systemy lub oprogramowanie zabezpieczające są przestarzałe i ujawniają luki w zabezpieczeniach. Hakerzy wykorzystują te luki, a cyberprzestępcy wykorzystują je, aby uzyskać dostęp do Twojej sieci. Czasami jest za późno, aby podjąć środki ostrożności po tym, jak już się dostali.

Aby temu zaradzić, dobrze jest zainwestować w system zarządzania poprawkami, który będzie śledził wszystkie aktualizacje oprogramowania i systemu, zapewniając aktualność systemu i tworząc bezpieczne środowisko online.

Organizacje takie jak Leaf zapewniają zarządzanie poprawkami w ramach zarządzanych usług bezpieczeństwa dla różnych firm internetowych.

3. Uczyń bezpieczeństwo punktów końcowych priorytetem

Ochrona punktów końcowych chroni sieci, które są połączone z urządzeniami przez zdalny most. Urządzenia mobilne, tablety i laptopy połączone z sieciami biznesowymi budzą obawy związane z bezpieczeństwem punktów dostępowych. Oprogramowanie do ochrony punktów końcowych jest zobowiązany do ochrony tych ścieżek.

4. Skonfiguruj zaporę, jeśli jeszcze jej nie masz.

Istnieje kilka rodzajów złożonych naruszeń bezpieczeństwa danych, a każdego dnia pojawiają się nowe, a czasem nawet powracają.

Jedną z najskuteczniejszych strategii obrony przed cyberatakami jest umieszczenie sieci za zaporą sieciową. System zapory zablokuje wszelkie ataki typu brute force na twoją sieć lub systemy, zanim spowodują one znaczne szkody.

5. Zrób kopię zapasową swoich danych

Naprawdę musisz mieć kopię zapasową swoich danych na wypadek katastrofy (zazwyczaj cyberataku), aby uniknąć znacznego spowolnienia, utraty danych i poufnych informacji oraz utraty pieniędzy.

6. Śledź, kto ma dostęp do Twoich systemów.

Możliwe są fizyczne ataki na komputery, wierzcie lub nie, dlatego kontrola nad tym, kto może uzyskać dostęp do sieci, ma kluczowe znaczenie. Ktoś może z łatwością wejść do Twojego miejsca pracy lub firmy i włożyć klucz USB z zainfekowanymi danymi do jednego z Twoich komputerów, dając mu dostęp lub infekując całą sieć.

Kontrolowanie, kto ma dostęp do Twoich komputerów, ma kluczowe znaczenie. Zainstalowanie systemu ochrony obwodowej to doskonałe podejście do zapobiegania cyberprzestępczości i włamaniom!

7. Ochrona Wi-Fi

Kto w 2021 r. nie będzie miał gadżetu obsługującego Wi-Fi? I to jest właśnie problem: każde urządzenie może zostać zainfekowane przez połączenie z siecią, a jeśli to zainfekowane urządzenie połączy się z siecią Twojej firmy, cały system jest zagrożony cyberzagrożeniami.

Jednym z najbezpieczniejszych działań, jakie możesz podjąć dla swoich systemów, jest zabezpieczanie i ukrywanie sieci Wi-Fi. Tysiące gadżetów, które mogą łączyć się z Twoją siecią i zagrażać Ci, stają się codziennie dostępne wraz z postępem technologicznym.

8. Konta osobiste dla pracowników

Każda aplikacja i program wymaga unikalnego loginu dla każdego pracownika. Posiadanie wielu osób łączących się z tymi samymi danymi uwierzytelniającymi może zagrozić Twojej firmie.

Możesz ograniczyć liczbę frontów szturmowych, posiadając indywidualne loginy dla każdego członka personelu. Użytkownicy będą używać tylko własnego zestawu loginów i logować się tylko raz dziennie. Nie tylko otrzymasz lepsze zabezpieczenia; uzyskasz również lepszą użyteczność.

9. Zarządzanie dostępem

Jako właściciel firmy mający pracowników jedną z obaw jest to, że mogą instalować oprogramowanie na urządzeniach należących do firmy, które zagrażają systemom.

Dla bezpieczeństwa korzystne jest posiadanie kontrolowanych uprawnień administratora i uniemożliwienie pracownikom instalowania lub uzyskiwania dostępu do określonych plików w sieci. To Twoja firma, więc chroń ją!

10. Oddzielne nazwy użytkownika i hasła

Używanie tego samego hasła do wszystkiego może być ryzykowne. Gdy haker uzyska Twoje hasło, będzie miał dostęp do całego Twojego systemu i wszystkich używanych przez Ciebie aplikacji. Posiadanie oddzielnych haseł dla każdego używanego programu to świetny sposób na poprawę bezpieczeństwa, a częsta ich zmiana zapewni ochronę przed zagrożeniami zewnętrznymi i wewnętrznymi.

Wnioski

Może być trudno wiedzieć, od czego zacząć, jeśli chodzi o ochronę organizacji przed cyberprzestępczością i atakami cybernetycznymi. Jest tak wiele danych, że łatwo jest poczuć się przytłoczonym, zwłaszcza jeśli są sprzeczne. Potrzebujesz rozwiązania odpowiedniego zarówno dla Twojej firmy, jak i Twoich pracowników. Natychmiast skontaktuj się z firmą zajmującą się cyberbezpieczeństwem, aby uzyskać bezpłatną ocenę bezpieczeństwa cybernetycznego. Mogą pomóc Ci w rozpoczęciu drogi do bezpieczeństwa. Co więcej, kasyna online ulepszają teraz swoje bezpieczeństwo cybernetyczne, aby zapewnić swoim klientom pewien poziom niezawodności podczas obstawiania kasyna online oferujące szybkie wypłaty. Biorąc to wszystko pod uwagę, poświęć trochę czasu na przeprowadzenie badań na temat bezpieczeństwa cybernetycznego, aby zapewnić najlepszą ochronę przed cyberatakami.

- mrówka finansowa

- blockchain

- Fintech konferencji blockchain

- dzwonek fintech

- coinbase

- pomysłowość

- fintech konferencji kryptowalut

- bezpieczeństwo cybernetyczne

- FINTECH

- aplikacja fintech

- innowacje fintech

- Wiadomości Fintech

- Otwarte morze

- Opinia

- PayPal

- płatny

- wypłata

- plato

- Platon Ai

- Analiza danych Platona

- PlatoDane

- platogaming

- brzytwa

- Revolut

- Marszczyć

- kwadratowy fintech

- pas

- Tencent Fintech

- Xero

- zefirnet