Połączone urządzenia medyczne zrewolucjonizowały opiekę i doświadczenia pacjentów. Jednakże wykorzystanie tych urządzeń do wykonywania zadań klinicznych i operacyjnych uczyniło je celem dla atakujących chcących czerpać korzyści z cennych danych pacjentów i zakłócać operacje. W rzeczywistości, gdy firma Palo Alto Networks przeskanowała ponad 200,000 XNUMX pomp infuzyjnych w sieciach szpitali i innych organizacji opieki zdrowotnej, odkryła, że 75% tych pomp infuzyjnych miał co najmniej jedną lukę w zabezpieczeniach lub alert bezpieczeństwa.

Oprócz tego, że są trudne do ochrony, te połączone urządzenia stwarzają wyzwania, jeśli chodzi o przestrzeganie wymogów bezpieczeństwa określonych w przepisach, takich jak ustawa o przenośności i odpowiedzialności w ubezpieczeniach zdrowotnych (HIPAA). Na szczęście istnieje kilka strategii, które szpitale mogą wykorzystać, aby wzmocnić swoje mechanizmy obronne. Oto pięć praktycznych sposobów, w jakie szpitale mogą pomóc w zabezpieczeniu wyrobów medycznych i zapewnić pacjentom ratującą życie opiekę bez zakłóceń.

1. Utrzymywanie czujnej widoczności

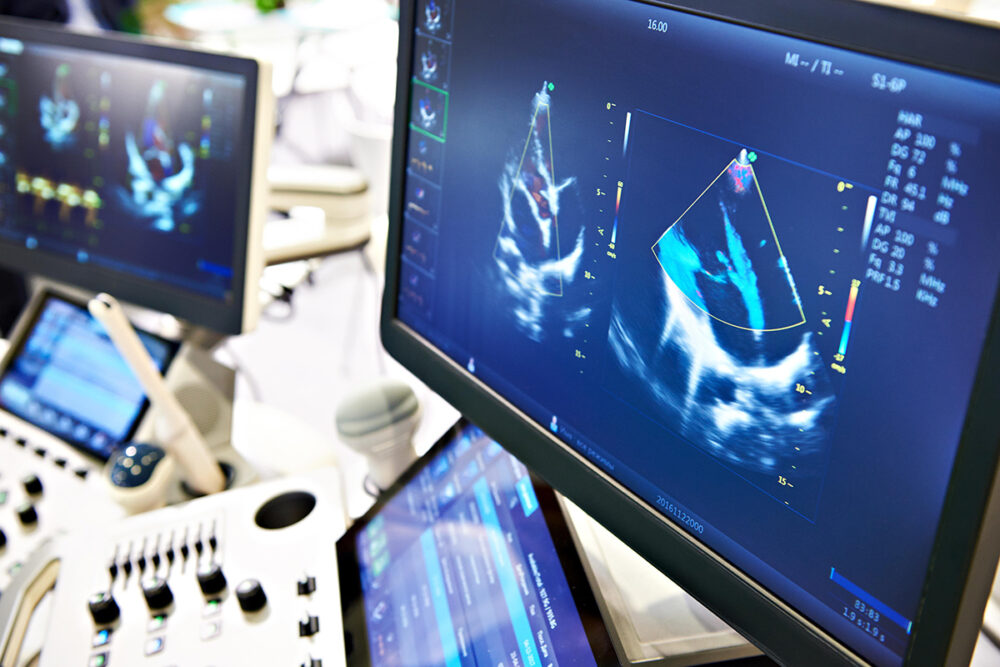

Opracowanie podejście do bezpieczeństwa zerowego zaufania (ZT). ma kluczowe znaczenie dla obrony przed współczesnymi wyrafinowanymi atakami, ale pierwszym krokiem jest zapewnienie pełnej widoczności wszystkich zasobów w sieci. Zarówno zespoły InfoSec, jak i Biomed potrzebują kompleksowego obrazu wszystkich zasobów wykorzystywanych w sieci szpitalnej oraz liczby podłączonych urządzeń medycznych, aby uzyskać jasny obraz ich słabych punktów. Następnie zespoły muszą wyjść poza poziom urządzenia, identyfikując główne aplikacje i kluczowe komponenty działające pod systemem operacyjnym, aby naprawdę wdrożyć podejście ZT. Na przykład mając wgląd w różne aplikacje, takie jak elektroniczna dokumentacja medyczna (EHR), systemy archiwizacji i komunikacji obrazu (PACS) przetwarzające dane z zakresu obrazowania cyfrowego i komunikacji w medycynie (DICOM) oraz zasoby interoperacyjności Fast Healthcare (FHIR), a także inne aplikacje o znaczeniu krytycznym dla biznesu, mogą poprawić ogólną widoczność zasobów.

2. Identyfikacja narażenia urządzenia

Wiele urządzeń jest powiązanych z różnymi lukami, które można podzielić na dwie kategorie: narażenia statyczne i dynamiczne. Na przykład ekspozycje statyczne zazwyczaj składają się z typowych luk w zabezpieczeniach i ekspozycji (CVE), którymi można niezależnie zająć się. Natomiast narażenie dynamiczne można zaobserwować w sposobie, w jaki urządzenia komunikują się ze sobą i gdzie wysyłają informacje (w szpitalu lub do osób trzecich), co utrudnia ich identyfikację i adresowanie. Na szczęście sztuczna inteligencja i automatyzacja będą odgrywać coraz ważniejszą rolę w pomaganiu szpitalom w identyfikowaniu tych narażeń, dostarczając spostrzeżeń opartych na danych i proaktywnych zaleceń dotyczących skuteczniejszego eliminowania tych zagrożeń.

3. Wdrażanie podejścia zerowego zaufania

Gdy szpitale będą miały pełną wiedzę o swoich aktywach i narażeniu, będą mogły zastosować podejście ZT, ograniczając dostęp do wrażliwych urządzeń i aplikacji. Dzieląc urządzenia i obciążenia na mikrosegmenty, administratorzy mogą lepiej zarządzać politykami bezpieczeństwa w oparciu o dostęp z najmniejszymi uprawnieniami. Może to pomóc szpitalom zmniejszyć powierzchnię ataku, skuteczniej powstrzymywać naruszenia i wzmacniać zgodność z przepisami poprzez umieszczanie urządzeń w różnych segmentach o różnych wymaganiach i środkach kontroli bezpieczeństwa. Na przykład, jeśli komputer w szpitalu zostanie naruszony, mikrosegmentacja może ograniczyć uszkodzenia tego konkretnego urządzenia bez wpływu na urządzenia medyczne krytyczne dla opieki nad pacjentem.

4. Wdrażanie wirtualnych poprawek dla starszych systemów

Urządzenia medyczne są zwykle używane w szpitalach od ponad dziesięciu lat i dlatego często działają w oparciu o starsze oprogramowanie i systemy. Ze względu na wymagania dotyczące użytkowania szpitale mogą nie być w stanie unowocześnić lub załatać specjalistycznego systemu medycznego, co może prowadzić do szeregu unikalnych problemów związanych z bezpieczeństwem. Ponadto szpitali może nie być stać na przełączenie urządzeń w tryb offline w celu aktualizacji lub wprowadzenia poprawek ze względu na ryzyko utraty opieki nad pacjentem. Gdy szpitale przyjmą podejście ZT, będą mogły inwestować w inne formy ochrony, takie jak wirtualne łatanie w celu ograniczenia narażenia na urządzenia medyczne. Na przykład narzędzia takie jak zapory sieciowe nowej generacji mogą stosować zabezpieczenia w sieci urządzenia i warstwach aplikacji bez konieczności fizycznego dotykania urządzenia.

5. Wprowadzanie przejrzystości w całym ekosystemie

Komunikacja i przejrzystość mają kluczowe znaczenie dla zapobiegania zagrożeniom od samego początku. CSO szpitali i zespoły InfoSec muszą być włączone w proces zakupu urządzeń, ponieważ oferują krytyczne spojrzenie na to, jak najlepiej chronić urządzenia przez cały ich cykl życia. Szpitale, zespoły ds. bezpieczeństwa, dostawcy i producenci urządzeń muszą współpracować, aby stworzyć rozwiązania i strategie, które sprawią, że bezpieczeństwo stanie się najważniejszym elementem obrony wyrobów medycznych. Historycznie rzecz biorąc, gdy szpitale były atakowane, zespoły bezpieczeństwa współpracowały, aby obronić się przed napastnikami. Jednak po ataku informacje pozostają pomiędzy zespołami ds. bezpieczeństwa a szpitalami, a bardzo niewiele informacji (jeśli w ogóle w ogóle) wraca do producenta urządzenia, w jaki sposób może poprawić bezpieczeństwo swojego urządzenia. Szpitale muszą wykazywać się większą aktywnością, jeśli chodzi o dzielenie się bezpośrednimi opiniami z producentami urządzeń na temat obszarów wymagających ulepszeń.

Ostatecznie, w miarę ewolucji polityk cyberbezpieczeństwa w odniesieniu do wyrobów medycznych, istnieją sposoby na tworzenie rozwiązań pozwalających stawić czoła wyzwaniom związanym z bezpieczeństwem zarówno teraz, jak i w przyszłości. Niezależnie od niewiadomych możemy podjąć bardziej proaktywne wysiłki, aby umożliwić przejście na lewą stronę podejścia do bezpieczeństwa i wspieranie kultury odporności cybernetycznej w środowisku medycznym.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/dr-tech/5-ways-hospitals-can-help-improve-their-iot-security

- :ma

- :Jest

- :nie

- :Gdzie

- 000

- 200

- a

- Zdolny

- O nas

- dostęp

- odpowiedzialność

- w poprzek

- działać

- do tego

- adres

- zaadresowany

- Administratorzy

- przyjąć

- przed

- przeciwko napastnikom

- AI

- Alarm

- Wszystkie kategorie

- an

- i

- każdy

- Zastosowanie

- aplikacje

- Aplikuj

- podejście

- SĄ

- obszary

- na około

- AS

- Aktywa

- At

- atakować

- Ataki

- Automatyzacja

- z powrotem

- na podstawie

- BE

- bo

- jest

- BEST

- Ulepsz Swój

- pomiędzy

- Poza

- grzbiet

- obie

- naruszenie

- ale

- by

- CAN

- który

- kategorie

- wyzwania

- wyzwanie

- jasny

- Kliniczne

- byliśmy spójni, od początku

- wspólny

- komunikować

- Komunikacja

- systemy łączności

- społeczność

- kompletny

- spełnienie

- składniki

- wszechstronny

- Zagrożone

- komputer

- połączony

- Ograniczenie

- kontynuować

- kontrast

- kontroli

- Stwórz

- krytyczny

- kultura

- cyber

- Bezpieczeństwo cybernetyczne

- dane

- sterowane danymi

- dekada

- Obrona

- urządzenie

- urządzenia

- różne

- trudny

- cyfrowy

- kierować

- zakłócony

- Zakłócenie

- z powodu

- dynamiczny

- każdy

- skutecznie

- wysiłek

- objąć

- umożliwiając

- egzekwować

- zapewnić

- ustanowienie

- ewoluuje

- przykład

- doświadczenie

- fakt

- Spadać

- FAST

- informacja zwrotna

- Zapory

- i terminów, a

- pięć

- W razie zamówieenia projektu

- czoło

- formularze

- wychowanie

- znaleziono

- od

- przyszłość

- otrzymać

- Go

- będzie

- chwycić

- miał

- uchwyt

- Have

- mający

- Zdrowie

- ubezpieczenie zdrowotne

- opieki zdrowotnej

- pomoc

- pomoc

- tutaj

- historycznie

- szpital

- szpitale

- W jaki sposób

- How To

- Jednak

- HTTPS

- zidentyfikować

- identyfikacja

- if

- Obrazowanie

- wpływ

- wykonawczych

- ważny

- podnieść

- poprawa

- in

- W innych

- włączony

- coraz bardziej

- niezależnie

- informować

- Informacja

- INFOSEC

- napar

- spostrzeżenia

- ubezpieczenie

- Interoperacyjność

- najnowszych

- Inwestuj

- Internet przedmiotów

- problemy

- IT

- jpg

- Trzymać

- Klawisz

- Laws

- nioski

- prowadzić

- najmniej

- Dziedzictwo

- poziom

- Dźwignia

- wifecycwe

- lubić

- LIMIT

- ograniczenie

- powiązany

- mało

- poszukuje

- od

- zrobiony

- Główny

- Utrzymywanie

- robić

- Dokonywanie

- zarządzanie

- Producent

- Producenci

- wiele

- Może..

- medyczny

- Urządzenie medyczne

- lekarstwo

- jeszcze

- musi

- Potrzebować

- potrzeba

- sieć

- sieci

- następna generacja

- już dziś

- of

- poza

- oferta

- nieaktywny

- często

- on

- ONE

- na

- operacyjny

- system operacyjny

- operacyjny

- operacje

- or

- organizacji

- Inne

- na zewnątrz

- koniec

- ogólny

- Palo Alto

- strony

- Łata

- łatanie

- pacjent

- perspektywa

- Fizycznie

- obraz

- wprowadzanie

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- zwrotnica

- polityka

- ruchliwość

- teraźniejszość

- zapobieganie

- przywilej

- Proaktywne

- wygląda tak

- Zamówień

- Zysk

- chronić

- ochrona

- zapewniać

- że

- lakierki

- RE

- zalecenia

- dokumentacja

- zmniejszyć

- Bez względu

- regulacyjne

- Zgodność z przepisami

- wymagania

- Zasoby

- zrewolucjonizował

- ryzyko

- Rola

- Walcowanie

- run

- bieganie

- s

- bezpieczne

- bezpieczeństwo

- zasady bezpieczeństwa

- Segmenty

- wysłać

- rozsadzający

- kilka

- dzielenie

- Tworzenie

- Rozwiązania

- ROZWIĄZANIA

- wyrafinowany

- wyspecjalizowanym

- specyficzny

- początek

- Ewolucja krok po kroku

- strategie

- Wzmacniać

- taki

- Powierzchnia

- system

- systemy

- Brać

- cel

- zadania

- Zespoły

- niż

- że

- Połączenia

- Przyszłość

- Informacje

- ich

- Im

- następnie

- Tam.

- Te

- one

- Trzeci

- osoby trzecie

- to

- tych

- zagrożenia

- poprzez

- do

- już dziś

- razem

- narzędzia

- Kontakt

- Przezroczystość

- naprawdę

- Zaufaj

- drugiej

- zazwyczaj

- dla

- pod

- zrozumienie

- wyjątkowy

- Aktualizacja

- uaktualnienie

- posługiwać się

- używany

- Cenny

- różnorodność

- różnorodny

- sprzedawców

- początku.

- Wirtualny

- widoczność

- Luki w zabezpieczeniach

- wrażliwość

- Wrażliwy

- sposoby

- we

- jeśli chodzi o komunikację i motywację

- który

- będzie

- w

- w ciągu

- bez

- Praca

- pracować razem

- zefirnet

- zero

- zero zaufania

- ZT