![]() Zespół ds. Cyberbezpieczeństwa SafetyDetectives

Zespół ds. Cyberbezpieczeństwa SafetyDetectives

Opublikowany: 5 czerwca 2023 r.

Hakerzy twierdzili, że złamali dane uwierzytelniające administratora i2VPN, uzyskując dostęp do głównego panelu administracyjnego z informacjami od setek tysięcy użytkowników.

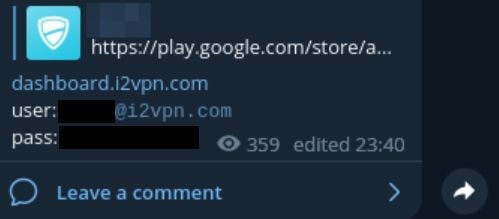

Zespół cyberbezpieczeństwa z Detektywi Bezpieczeństwa podobno odkrył incydent związany z i2VPN. Hakerzy opublikowali rzekomo poufne informacje z i2VPN, w tym adres e-mail i hasło administratora, na Telegramie w poniedziałek, 29 maja 2023 r.

i2VPN to bezpłatna aplikacja serwera proxy VPN bez rejestracji, dostępna do pobrania w Google Play i App Store.

Zrzut ekranu wiadomości ujawniającej adres URL pulpitu nawigacyjnego usługi VPN i poświadczenia administratora

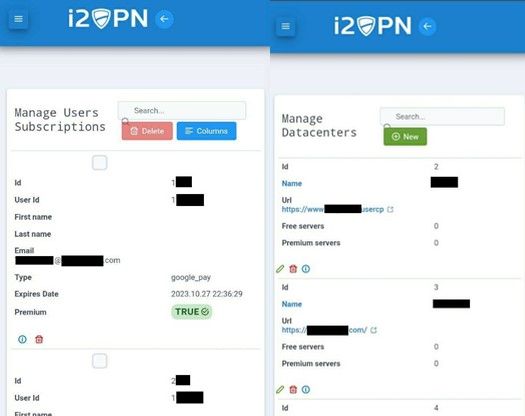

Hakerzy udostępnili adres URL pulpitu nawigacyjnego usługi VPN, dane uwierzytelniające administratora (adres e-mail i hasło) na arabskojęzycznym kanale hakerów wraz z komunikatem „حالا هی برید vpn های ناامن رایگان نصب کنید”, który na podstawie tłumaczenia internetowego brzmi: „Teraz zainstaluj bezpłatną, niezabezpieczoną usługę VPN”. Zawierały również zrzuty ekranu tego, co wydaje się być zapleczem pulpitu nawigacyjnego, pokazując centra danych i panele subskrypcji użytkowników oraz ujawniając niektóre informacje o użytkowniku.

Zrzuty ekranu rzekomego interfejsu pulpitu administratora VPN

Chociaż hakerzy nie ujawnili bezpośrednio danych użytkownika, naruszone dane logowania do panelu administracyjnego rzekomo umożliwiają dostęp do znacznej ilości danych użytkowników i centrów danych.

Według statystyk z Google Play, od maja 2023 r. i2VPN zostało pobrane ponad 500,000 XNUMX razy. Aplikacja jest również dostępna na urządzenia z systemem iOS, chociaż dokładna liczba pobrań z App Store nie jest publicznie dostępna.

Można sobie wyobrazić — ale nie jest to ostatecznie wiadome — że każde z szacowanych 500,000 XNUMX pobrań ze sklepu Google Play (a także każde pobranie na iOS) koreluje z indywidualnym kontem użytkownika, na które potencjalnie miało wpływ to domniemane naruszenie. Innymi słowy, rzekomy wyciek danych może potencjalnie dotknąć co najmniej pół miliona osób.

Informacje ujawnione na udostępnionych zrzutach ekranu obejmowały:

- Identyfikatory użytkowników

- Nazwy kont użytkowników

- Zarejestrowane adresy e-mail

- Szczegóły dotyczące subskrypcji premium, w tym metody płatności za subskrypcję i daty wygaśnięcia

Hakerzy mogą wykorzystać powyższe informacje do szpiegowania działań użytkowników i popełnienia oszustwa.

Poniżej znajduje się zestawienie danych ujawnionych w wyniku naruszenia:

Potencjalne skutki

Hakerzy mogą potencjalnie wykorzystać ujawnione dane uwierzytelniające administratora i2VPN, aby uzyskać dostęp do danych osobowych lub znaleźć backdoora w celu monitorowania działań użytkowników związanych z przeglądaniem.

Cybernapastnicy mogą również wykorzystać ujawnione informacje o koncie do prób phishingu, używając zarejestrowanych nazw i adresów e-mail do podszywania się pod inne osoby lub nakłaniania ich do ujawnienia poufnych danych osobowych.

Co powinieneś zrobić, jeśli uważasz, że jesteś dotknięty?

Jeśli masz konto lub subskrypcję i2VPN, rozważ następujące kroki, aby zwiększyć swoje bezpieczeństwo, zwłaszcza jeśli zauważyłeś nietypową aktywność na swoim koncie.

- Zastanów się, czy chcesz nadal korzystać z usługi w świetle zgłoszonych obaw.

- Rozważ przejrzenie kont, platform i stron internetowych, do których uzyskałeś dostęp podczas połączenia z usługą VPN, i podejmij środki w celu ich zabezpieczenia, takie jak zmiana danych uwierzytelniających użytkownika.

- Rozważ przeskanowanie urządzenia w poszukiwaniu poufnych plików lub komunikacji i natychmiast przenieś je lub usuń, aby zabezpieczyć się przed dalszymi zagrożeniami.

Czym są wycieki telegramów i dlaczego warto się tym przejmować?

Telegram to prywatna platforma do przesyłania wiadomości, której hakerzy mogą często używać do potajemnej komunikacji. Wykorzystuje szyfrowanie i oferuje swoim użytkownikom anonimowość. Oznacza to, że jest to świetna platforma dla hakerów, którzy chcą publikować informacje o naruszeniach danych i udostępniać informacje wielu osobom, nawet najmniej obeznanym z technologią.

Badacze bezpieczeństwa cybernetycznego SafetyDetectives przeszukują Telegram i ciemną sieć, aby znaleźć najnowsze cyberataki i naruszenia bezpieczeństwa danych. Hakerzy często publikują informacje na tych kanałach, zanim incydent związany z cyberbezpieczeństwem zostanie upubliczniony.

Zgłaszając te incydenty, jesteśmy w stanie wcześniej poinformować strony potencjalnie poszkodowane, aby mogły szybko podjąć działania w celu ochrony swoich danych.

Szczegóły przedstawione w tym artykule przedstawiają potencjalne zagrożenia, a nie potwierdzone naruszenia. Zakres i czas trwania deklarowanej ekspozycji oraz kto mógł uzyskać dostęp do danych, pozostaje niepewny. Naszym zamiarem udostępniania tego nie jest alarmowanie, ale edukowanie naszych czytelników o potencjalnych lukach w zabezpieczeniach online.

Dla tych, którzy mogą korzystać z podobnych usług, ważne jest, aby zachować czujność i uważać na wszelkie nietypowe działania. Zachęcamy do proaktywnego podejścia do bezpieczeństwa online, zapewniając ochronę danych osobowych tam, gdzie to możliwe. Zawsze pamiętaj: Twoje cyfrowe samopoczucie jest w Twoich rękach.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Kupuj i sprzedawaj akcje spółek PRE-IPO z PREIPO®. Dostęp tutaj.

- Źródło: https://www.safetydetectives.com/news/i2vpn-exposed-telegram/

- :ma

- :Jest

- :nie

- 000

- 1

- 2023

- 40

- 500

- a

- Zdolny

- O nas

- powyżej

- dostęp

- dostęp

- Dostęp

- Konto

- Konta

- działać

- zajęcia

- działalność

- adres

- Adresy

- Admin

- oddziaływać

- przed

- alarm

- Alarm

- rzekomy

- dopuszczać

- również

- zawsze

- ilość

- an

- i

- Anonimowość

- każdy

- Aplikacja

- App Store

- pojawia się

- podejście

- SĄ

- artykuł

- AS

- At

- Próby

- dostępny

- awatara

- tylne drzwi

- Backend

- na podstawie

- BE

- być

- zanim

- naruszenie

- naruszenia

- awaria

- Przeglądanie

- ale

- by

- CAN

- który

- Centra

- wymiana pieniędzy

- Kanał

- kanały

- twierdził,

- popełnić

- powszechnie

- komunikować

- Komunikacja

- kompromis

- Obawy

- ZATWARDZIAŁY

- połączony

- Rozważać

- kontynuować

- mógłby

- pęknięty

- Listy uwierzytelniające

- istotny

- cyberataki

- Bezpieczeństwo cybernetyczne

- Ciemny

- Mroczny WWW

- tablica rozdzielcza

- dane

- Naruszenie danych

- centra danych

- wyciek danych

- detale

- urządzenie

- urządzenia

- ZROBIŁ

- cyfrowy

- bezpośrednio

- do

- pobieranie

- pliki do pobrania

- czas trwania

- każdy

- Wcześniej

- kształcić

- zachęcać

- szyfrowanie

- wzmacniać

- zapewnienie

- szczególnie

- szacunkowa

- Parzyste

- wygaśnięcie

- narażony

- Ekspozycja

- Akta

- Znajdź

- następujący

- W razie zamówieenia projektu

- oszustwo

- Darmowy

- od

- dalej

- Go

- Google play

- Sklep Google play

- wspaniały

- Zarządzanie

- haker

- hakerzy

- Pół

- siła robocza

- Have

- HTTPS

- Setki

- if

- natychmiast

- wpływ

- in

- W innych

- incydent

- włączony

- Włącznie z

- indywidualny

- osób

- informować

- Informacja

- zainstalować

- Zamiar

- najnowszych

- z udziałem

- iOS

- IT

- JEGO

- jpg

- znany

- duży

- firmy

- przeciec

- Wycieki

- najmniej

- lekki

- Główny

- robić

- wiele

- wielu ludzi

- Maksymalna szerokość

- Może..

- znaczy

- środków

- średni

- wiadomość

- wiadomości

- metody

- może

- milion

- Poniedziałek

- monitor

- Nazwy

- numer

- of

- Oferty

- często

- on

- Online

- or

- Inne

- ludzkiej,

- koniec

- płyta

- Panele

- strony

- Hasło

- płatność

- Metody Płatności

- Ludzie

- osobisty

- phishing

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Play Store

- możliwy

- Post

- napisali

- potencjał

- potencjalnie

- Premia

- przedstawione

- prywatny

- Proaktywne

- chronić

- dostawca

- pełnomocnik

- publicznie

- szybko

- raczej

- czytelnicy

- zarejestrowany

- relacja

- pozostawać

- pamiętać

- usunąć

- Zgłoszone

- Raportowanie

- reprezentować

- Badacze

- odkrywczy

- recenzowanie

- ryzyko

- zabezpieczenie

- Bezpieczeństwo

- skanowanie

- screeny

- bezpieczeństwo

- wrażliwy

- usługa

- Usługodawca

- Usługi

- shared

- dzielenie

- powinien

- znaczący

- podobny

- mały

- So

- kilka

- statystyka

- pobyt

- Cel

- sklep

- subskrypcja

- subskrypcje

- taki

- Brać

- zespół

- Telegram

- niż

- że

- Połączenia

- Informacje

- ich

- Im

- Te

- one

- myśleć

- to

- tych

- chociaż?

- tysiące

- czasy

- do

- razem

- przenieść

- Niepewny

- odkryte

- URL

- posługiwać się

- Użytkownik

- Użytkownicy

- zastosowania

- za pomocą

- VPN

- Luki w zabezpieczeniach

- chcieć

- była

- we

- sieć

- webp

- strony internetowe

- DOBRZE

- Co

- Co to jest

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- dlaczego

- w

- słowa

- You

- Twój

- zefirnet