Nieznane grupy uruchomiły sondy w celu wykrycia luki dnia zerowego zidentyfikowanej w platformie planowania zasobów przedsiębiorstwa OfBiz (ERP) firmy Apache — coraz popularniejszej strategii polegającej na analizowaniu poprawek w celu ominięcia poprawek oprogramowania.

Luka 0-day (CVE-2023-51467) Jak wynika z analizy przeprowadzonej przez firmę SonicWall zajmującą się cyberbezpieczeństwem, ujawniona 26 grudnia aplikacja Apache OFBiz umożliwia atakującemu uzyskanie dostępu do poufnych informacji i zdalne wykonanie kodu w aplikacjach korzystających z platformy ERP. Fundacja Apache Software Foundation pierwotnie wydała łatkę rozwiązującą powiązany problem, CVE-2023-49070, ale poprawka ta nie chroniła przed innymi odmianami ataku.

Incydent uwydatnia strategię osób atakujących polegającą na sprawdzaniu wszelkich wydanych łat pod kątem luk o dużej wartości – wysiłki te często kończą się znalezieniem sposobów na obejście poprawek oprogramowania, mówi Douglas McKee, dyrektor wykonawczy ds. badań zagrożeń w firmie SonicWall.

„Kiedy ktoś wykonał już ciężką pracę i powiedział: „Och, istnieje tu luka”, teraz cała grupa badaczy lub podmiotów zagrażających może przyjrzeć się temu jednemu wąskiemu punktowi, a ty w pewnym sensie otworzyłeś się na znacznie dokładniejszą analizę ," on mówi. „Zwróciłeś uwagę na ten obszar kodu i jeśli twoja łatka nie jest solidna lub coś zostało pominięte, jest bardziej prawdopodobne, że zostanie odnaleziona, ponieważ będziesz się jej przyglądał”.

Badacz SonicWall, Hasib Vhora, przeanalizował łatkę z 5 grudnia i odkrył dodatkowe sposoby wykorzystania problemu, o czym firma poinformowała Apache Software Foundation 14 grudnia.

„Podczas analizowania poprawki dla CVE-2023-49070 zaintrygowały nas wybrane rozwiązania zaradcze i podejrzewaliśmy, że rzeczywiste obejście uwierzytelniania będzie nadal obecne, ponieważ łatka po prostu usunęła kod XML RPC z aplikacji” – Vhora – stwierdził w analizie problemu. „W rezultacie postanowiliśmy zagłębić się w kod, aby znaleźć podstawową przyczynę problemu z obejściem uwierzytelniania”.

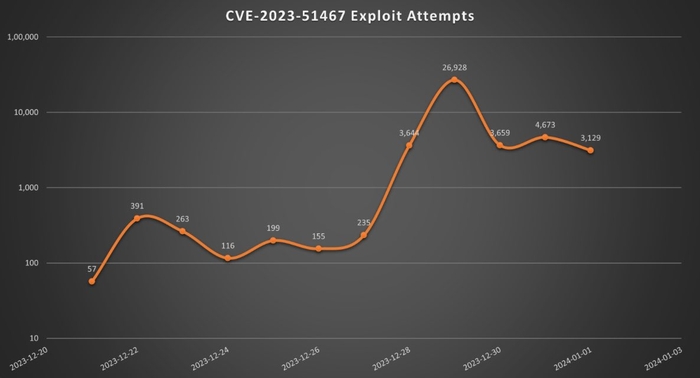

Celem ataków była luka w Apache OfBiz przed jej ujawnieniem 26 grudnia. źródło: Sonicwall

Do 21 grudnia, pięć dni przed upublicznieniem problemu, firma SonicWall zidentyfikowała już próby wykorzystania tego problemu.

Poprawka niedoskonała

Apache nie jest osamotniony w wydawaniu łatki, którą atakującym udało się ominąć. Według danych opublikowanych w 2020 r. sześć z 24 luk (25%) zaatakowanych przy użyciu exploitów dnia zerowego było odmianami wcześniej załatanych problemów bezpieczeństwa. dane opublikowane przez Google Threat Analysis Group (TAG). Google twierdzi, że do 2022 r. 17 z 41 luk zaatakowanych przez exploity dnia zerowego (41%) to warianty wcześniej załatanych problemów. stwierdzono w zaktualizowanej analizie.

Powodów, dla których firmom nie udaje się w pełni załatać problemu, jest wiele, począwszy od niezrozumienia pierwotnej przyczyny problemu, poprzez uporanie się z ogromnymi zaległościami w zakresie luk w zabezpieczeniach, po nadanie priorytetu natychmiastowej łatce zamiast kompleksowej poprawki, mówi Jared Semrau, starszy menedżer w dziale Google Mandiant grupa podatności i wykorzystania.

„Nie ma prostej, jednej odpowiedzi na pytanie, dlaczego tak się dzieje” – mówi. „Istnieje kilka czynników, które mogą przyczynić się do [niekompletnej łatki], ale [badacze SonicWall] mają całkowitą rację — wiele razy firmy po prostu łatają znany wektor ataku”.

Google spodziewa się, że udział exploitów dnia zerowego, których celem są niekompletnie załatane luki, pozostanie istotnym czynnikiem. Z punktu widzenia atakującego znalezienie luk w aplikacjach jest trudne, ponieważ badacze i cyberprzestępcy muszą przeglądać 100,000 XNUMX lub miliony wierszy kodu. Koncentrując się na obiecujących lukach, które mogły nie zostać odpowiednio załatane, napastnicy mogą w dalszym ciągu atakować znane słabe punkty, zamiast zaczynać od zera.

Sposób na rozwiązanie problemu OfBiz

Pod wieloma względami właśnie tak się stało z luką Apache OfBiz. W oryginalnym raporcie opisano dwa problemy: lukę w RCE wymagającą dostępu do interfejsu XML-RPC (CVE-2023-49070) oraz problem z obejściem uwierzytelniania, który zapewniał ten dostęp niezaufanym atakującym. Fundacja Apache Software uważa, że usunięcie punktu końcowego XML-RPC zapobiegnie wykorzystaniu obu problemów, stwierdził zespół ds. bezpieczeństwa ASF w odpowiedzi na pytania Dark Reading.

„Niestety przeoczyliśmy fakt, że to samo obejście uwierzytelnienia wpłynęło również na inne punkty końcowe, a nie tylko na XML-RPC” – stwierdził zespół. „Kiedy zostaliśmy o tym poinformowani, druga łatka została wydana w ciągu kilku godzin”.

Luka, oznaczona przez Apache jako OFBIZ-12873, „umożliwia atakującym ominięcie uwierzytelniania w celu uzyskania prostego fałszerstwa żądań po stronie serwera (SSRF)” – Deepak Dixit, członek Apache Software Foundation, podane na liście mailingowej Openwall. Znalezienie problemu przypisał badaczowi zagrożeń SonicWall, Hasibowi Vhorze i dwóm innym badaczom — Gao Tianowi i L0ne1yowi.

Ponieważ OfBiz stanowi platformę, a zatem część łańcucha dostaw oprogramowania, wpływ tej luki może być powszechny. Na przykład popularny projekt Atlassian Jira i oprogramowanie do śledzenia problemów korzystają z biblioteki OfBiz, ale nadal nie wiadomo, czy exploit mógł pomyślnie zostać wykonany na platformie, mówi McKee z Sonicwall.

„Będzie to zależeć od sposobu, w jaki każda firma projektuje swoją sieć i od sposobu konfiguracji oprogramowania” – mówi. „Powiedziałbym, że typowa infrastruktura nie miałaby takiego połączenia z Internetem, że wymagałaby pewnego rodzaju VPN lub dostępu wewnętrznego”.

W każdym razie firmy powinny podjąć kroki i załatać do najnowszej wersji wszystkie aplikacje, o których wiadomo, że korzystają z OfBiz, stwierdził zespół ds. reagowania na zagrożenia ASF.

„Naszą rekomendacją dla firm korzystających z Apache OFBiz jest przestrzeganie najlepszych praktyk w zakresie bezpieczeństwa, w tym zapewnianie dostępu do systemów tylko tym użytkownikom, którzy tego potrzebują, regularne aktualizowanie oprogramowania i upewnianie się, że są dobrze przygotowani do reagowania w przypadku zagrożenia bezpieczeństwa opublikowano poradnik” – stwierdzili.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/vulnerabilities-threats/apache-erp-0day-underscores-dangers-of-incomplete-patches

- :Jest

- :nie

- $W GÓRĘ

- 100

- 14

- 17

- 2020

- 2022

- 24

- 26%

- 41

- 7

- a

- absolutnie

- dostęp

- Stosownie

- Osiągać

- aktorzy

- Dodatkowy

- doradczy

- afektowany

- przed

- pozwala

- sam

- już

- również

- an

- analiza

- analizowane

- Analizując

- i

- odpowiedź

- każdy

- Apache

- Zastosowanie

- aplikacje

- architekci

- SĄ

- POWIERZCHNIA

- na około

- AS

- ASF

- At

- atakować

- Próby

- Uwaga

- Uwierzytelnianie

- świadomy

- BE

- bo

- być

- zanim

- jest

- Uważa

- BEST

- Najlepsze praktyki

- obie

- Pęczek

- ale

- by

- bypass

- CAN

- Spowodować

- łańcuch

- Wykres

- wybrany

- kod

- Firmy

- sukcesy firma

- wszechstronny

- kontynuować

- przyczynić się

- mógłby

- Bezpieczeństwo cybernetyczne

- Niebezpieczeństwa

- Ciemny

- Mroczne czytanie

- Dni

- czynienia

- grudzień

- postanowiła

- Deepak

- zależeć

- opisane

- trudny

- KOPAĆ

- Dyrektor

- ujawnienie

- odkryty

- zrobić

- Douglas

- sporządzony

- każdy

- starania

- Punkt końcowy

- Enterprise

- ERP

- wydarzenie

- przykład

- wykonać

- wykonawczy

- Dyrektor wykonawczy

- istnieje

- oczekuje

- Wykorzystać

- eksploatacja

- eksploatowany

- exploity

- dodatkowy

- Oczy

- czynnik

- Czynniki

- FAIL

- Failed

- Postać

- znalezieniu

- Firma

- pięć

- Fix

- poprawki

- wada

- skupienie

- obserwuj

- W razie zamówieenia projektu

- fałszerstwo

- znaleziono

- Fundacja

- Framework

- od

- w pełni

- GAO

- Dający

- będzie

- Zarządzanie

- Grupy

- miał

- się

- dzieje

- Ciężko

- ciężka praca

- Have

- he

- tutaj

- pasemka

- GODZINY

- HTML

- HTTPS

- olbrzymi

- i

- zidentyfikowane

- if

- obraz

- Natychmiastowy

- Rezultat

- in

- incydent

- Włącznie z

- coraz bardziej

- Informacja

- Infrastruktura

- Interfejs

- wewnętrzny

- najnowszych

- ISN

- problem

- Wydany

- problemy

- IT

- JEGO

- jpg

- właśnie

- Uprzejmy

- znany

- firmy

- uruchomiona

- Biblioteka

- Prawdopodobnie

- linie

- Popatrz

- Partia

- zrobiony

- pocztowy

- Dokonywanie

- zarządzane

- kierownik

- wiele

- Może..

- członek

- miliony

- nieodebranych

- łagodzenie

- jeszcze

- wąski

- Potrzebować

- sieć

- Nie

- już dziś

- liczny

- of

- często

- oh

- on

- pewnego razu

- ONE

- tylko

- otwierany

- or

- oryginalny

- pierwotnie

- Inne

- ludzkiej,

- na zewnątrz

- koniec

- część

- Łata

- Łatki

- łatanie

- perspektywa

- planowanie

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- Popularny

- praktyki

- teraźniejszość

- zapobiec

- poprzednio

- Wcześniejszy

- ustalanie priorytetów

- Problem

- problemy

- projekt

- obiecujący

- prawidłowo

- chronić

- pod warunkiem,

- publiczny

- opublikowany

- pytania

- raczej

- Czytający

- real

- Przyczyny

- Rekomendacja

- regularnie

- związane z

- wydany

- uwalniając

- pozostawać

- zdalnie

- Usunięto

- usuwanie

- raport

- Zgłoszone

- zażądać

- wymagać

- wymagany

- Badania naukowe

- badacz

- Badacze

- Zasób

- Odpowiadać

- odpowiedź

- dalsze

- prawo

- skała

- korzeń

- s

- Powiedział

- taki sam

- powiedzieć

- powiedzenie

- mówią

- zadraśnięcie

- badanie

- druga

- bezpieczeństwo

- senior

- wrażliwy

- kilka

- Share

- powinien

- znaczący

- Prosty

- po prostu

- ponieważ

- pojedynczy

- SIX

- Tworzenie

- łańcuch dostaw oprogramowania

- solidny

- kilka

- Ktoś

- coś

- Źródło

- Spot

- początek

- Cel

- Nadal

- Strategia

- Z powodzeniem

- Dostawa

- łańcuch dostaw

- pewnie

- systemy

- TAG

- Brać

- cel

- ukierunkowane

- zespół

- niż

- że

- Połączenia

- ich

- Tam.

- one

- to

- tych

- groźba

- podmioty grożące

- Przez

- A zatem

- czasy

- do

- drugiej

- rodzaj

- typowy

- podkreślenia

- zrozumienie

- Niestety

- nieznany

- Aktualizacja

- zaktualizowane

- posługiwać się

- Użytkownicy

- zastosowania

- za pomocą

- Ve

- wersja

- VPN

- Luki w zabezpieczeniach

- wrażliwość

- była

- Droga..

- sposoby

- we

- słaby

- były

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- cały

- dlaczego

- rozpowszechniony

- w

- w ciągu

- Praca

- by

- XML

- You

- Twój

- siebie

- zefirnet