W ostatnich latach można zaobserwować znaczny wzrost poziomu inkluzji bankowej.

Według Banku Światowego w 2022 r. około 70% populacji miało dostęp do rachunku bankowego, w porównaniu z ~40% dziesięć lat wcześniej. Ekspansję tę można przypisać przede wszystkim rewolucji cyfrowej.

Od 2014 r. tylko 35% dorosłej populacji na świecie mogło wysyłać i odbierać płatności cyfrowe; Obecnie odsetek ten wzrósł do około 65%.

Potrzeba bezpieczeństwa biometrycznego

Bankowość zdalna wprawdzie zapewnia instytucjom finansowym i klientom wiele korzyści, ale stanowi też istotną przeszkodę. Bankowość zdalna opiera się na poziomie zaufania do tożsamości osoby uzyskującej dostęp do usługi. Stanowi to jednak również wyzwanie, ponieważ zaufanie to jest wykorzystywane przez przestępczość wykorzystującą cyberprzestępczość.

W miarę jak banki rozszerzają zdalny dostęp do usług cyfrowych i czynią go bardziej dostępnym dla użytkowników, staje się to dla oszustów sposobem na kradzież danych i angażowanie się w cyberprzestępstwa.

Tak więc, choć z jednej strony, dla włączenia finansowego i ogólnego dobra społeczeństwa, musimy rozszerzyć usługi bankowe i finansowe na każdą część społeczeństwa, musimy także postawić wystarczającą liczbę barier ochronnych, aby dane tych osób nie zostały skradzione i nie dochodzi do żadnych oszustw.

Rzeczywiście instytucje finansowe znajdują się pod ciągłą presją ze wszystkich stron; klienci przewidują, że będą używać swoich urządzeń mobilnych do inicjowania rachunków bankowych i przeprowadzania innych transakcji.

Jednocześnie przestępcy dokonują oszukańczych działań i naruszają bezpieczeństwo za pośrednictwem platform cyfrowych. Instytucje finansowe stają w obliczu jednoczesnego ryzyka poniesienia kar za przestrzeganie przepisów KYC i AML.

W odpowiedzi wiele instytucji finansowych wdraża zaawansowane systemy weryfikacji w celu rejestracji i uwierzytelnienia szybko rosnącej grupy klientów banków internetowych.

Wymaga to zastąpienia pracochłonnych, ręcznych procedur i przestarzałych technik uwierzytelniania, takich jak wdrażanie kodów dostępu i haseł.

Dzięki bezpośredniej integracji technologii weryfikacji biometrycznej instytucje finansowe mogą zoptymalizować włączanie klientów, zmniejszyć frustrację użytkowników, zapewnić zgodność z przepisami i proaktywnie wykrywać oszukańcze działania. I odwrotnie, tylko niektóre rozwiązania oferują równoważny stopień bezpieczeństwa.

Interesujące aspekty funkcji bezpieczeństwa biometrycznego w branży finansowej:

1. Biometria eliminuje wady konwencjonalnych haseł poprzez zastosowanie dynamicznych i jedynych w swoim rodzaju technik uwierzytelniania, które opierają się na wewnętrznych cechach fizycznych lub behawioralnych.

Można rozważyć możliwość wykorzystania skanu biometrycznego w celu uzyskania dostępu do konta bankowego lub autoryzacji transakcji za pomocą polecenia głosowego – zastępując wrażliwe sekwencje znaków ich niezmienną tożsamością.

2. Zapobiegając nieuprawnionemu dostępowi i przestępstwom finansowym, bezpieczeństwo biometryczne poprawia środki zapobiegania oszustwom. Wiele czynników uwierzytelniających skutecznie wzmacnia środki bezpieczeństwa przed oszukańczymi próbami podszywania się pod autoryzowanych użytkowników, chroniąc wrażliwe dane i transakcje finansowe.

3. Poprawa doświadczenia użytkownika: Buwierzytelnianie iometryczne zapewnia minimalne zakłócenia w działaniu użytkownika, zapewniając jednocześnie dodatkową warstwę bezpieczeństwa.

Można sobie wyobrazić możliwość autoryzacji płatności lub dostępu do portfeli inwestycyjnych poprzez skanowanie siatkówki lub mrugnięcie okiem. Ta innowacja uprościłaby transakcje finansowe i wyeliminowała konieczność stosowania pracochłonnych haseł lub kodów bezpieczeństwa.

Rola zabezpieczeń biometrycznych w sektorze finansowym:

Biometria może potencjalnie służyć jako alternatywna metoda uwierzytelniania, przyczyniając się do wysiłków instytucji finansowych mających na celu zapobieganie oszustwom i zapewnianie zgodności z przepisami.

W rezultacie na sektor finansowy wpływa ta innowacja technologiczna, która zastępuje hasła i zdobywa pozycję wiodącego rozwiązania technologicznego w zakresie poznania swojego klienta (KYC) i zapobiegania oszustwom dzięki intuicyjnemu interfejsowi.

Biometria w bankowości wykorzystuje unikalne cechy fizjologiczne lub behawioralne poszczególnych osób do celów uwierzytelniania i bezpieczeństwa w transakcjach bankowości cyfrowej i dostępie do konta.

Oprócz wyżej wymienionych cech, można również uwzględnić skanowanie biometryczne, rozpoznawanie siatkówki, rozpoznawanie twarzy i rozpoznawanie głosu.

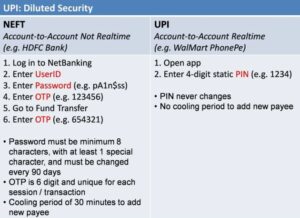

Metody uwierzytelniania oparte na wiedzy, w tym hasła jednorazowe i kody PIN, są podatne na kradzież i zaniedbanie. Z drugiej strony, współczesne systemy płatności cyfrowych w dużym stopniu traktują metody weryfikacji biometrycznej, umożliwiając użytkownikom uzyskanie dostępu do swoich rachunków wyłącznie w oparciu o ich unikalne cechy biologiczne.

Rozpoznawanie twarzy to proces technologiczny stosowany w celu ustalenia tożsamości osoby na podstawie analizy cech twarzy. Instytucje często pozyskują te dane za pomocą zdjęć lub nagrań. Identyfikacja osoby odbywa się poprzez porównanie dostarczonych informacji z bazą danych zawierającą zgromadzone zdjęcia.

Wybitnymi ilustracjami biometrycznych systemów płatności są Apple Pay i Google Pay. Umożliwiają klientom wykorzystanie Touch ID lub Face ID do finalizacji zakupów.

Oprócz zwiększania pewności tożsamości w celu zapewnienia zgodności z przepisami, biometryczna weryfikacja tożsamości działa jako potężny środek odstraszający od nieuczciwych działań. Warto zauważyć, że weryfikuje tożsamość posiadacza rachunku skuteczniej niż konwencjonalne metody stosowane przez organizacje w celu zapobiegania nieuczciwym transakcjom.

Raport Javelin Identity Fraud Report zapewnia firmom, instytucjom finansowym, agencjom rządowym i innym organizacjom dogłębną i wszechstronną analizę oszustw związanych z tożsamością oraz wskaźników skuteczności metod zapobiegania, wykrywania i rozwiązywania problemów.

Wynika z niego, że około 22% dorosłych w USA, czyli 24 miliony gospodarstw domowych, doświadczyło incydentów przejęcia konta (ATO).

Aby zapobiegać takim oszukańczym działaniom i atakom, zwłaszcza związanym z kradzieżą tożsamości, i przeciwdziałać im, instytucje finansowe wdrażają systemy uwierzytelniania wieloskładnikowego (MFA). Systemy te integrują weryfikację biometryczną z dodatkowymi środkami bezpieczeństwa, takimi jak PIN-y czy hasła. Ta dwutorowa strategia bezpieczeństwa zwiększa zabezpieczenia, wymagając uwierzytelniania użytkownika za pomocą atrybutów biometrycznych i wiedzy użytkownika (np. hasła).

Bezpieczeństwo biometryczne ma ogromne znaczenie dla wzmacniania ochrony cyfrowej sektora finansowego w miarę ciągłego rozwoju technologii finansowej.

Ta najnowocześniejsza technologia weryfikuje i uwierzytelnia tożsamość użytkowników, wykorzystując różne atrybuty fizjologiczne lub behawioralne, rozpoczynając okres charakteryzujący się ulepszonymi protokołami bezpieczeństwa i usprawnionymi interakcjami użytkowników.

W 5 r. kapitalizacja rynkowa biometrycznych systemów bankowych na całym świecie wyniosła 2022 miliardów dolarów. Przewiduje się, że do 23.6 r. wycena tej branży wyniesie 2032 miliarda dolarów, a w latach 17.2–2023 będzie rosła przy złożonej rocznej stopie wzrostu (CAGR) wynoszącej 2032%.

Historia:

Chociaż identyfikacja biometryczna jest stosowana od wieków, jej powszechne przyjęcie w sektorze finansowym oznacza znaczny postęp.

Citibank i inni pierwsi zwolennicy technologii biometrycznej przeprowadzili na początku lat 1990. eksperymenty z wykorzystaniem skanerów linii papilarnych w celu autoryzacji dostępu do bankomatów. Wysiłki te stworzyły podwaliny pod kolejne zastosowania biometryczne.

Aby zwiększyć bezpieczeństwo w pierwszej dekadzie XXI wieku, HSBC i inne instytucje finansowe przyjęły technologię rozpoznawania tęczówki. Gemalto i Safran wyrastają na liderów rynku w sektorze rozwiązań biometrycznych.

Rozpoznawanie twarzy i uwierzytelnianie głosowe odnotowały znaczny wzrost popularności w uwierzytelnianiu oddziałów fizycznych, transakcjach internetowych i bankowości mobilnej od 2010 roku. Włączenie zabezpieczeń biometrycznych do głównych operacji posunęło się do przodu dzięki wprowadzeniu funkcji rozpoznawania twarzy i odcisków palców w przypadku transakcji zbliżeniowych za pośrednictwem Google Pay i Apple Pay.

Jak to działa:

Bezpieczeństwo biometryczne funkcjonuje poprzez wykorzystanie możliwości identyfikatora i weryfikatora poszczególnych osób, które są określone na podstawie ich odrębnych cech biologicznych lub behawioralnych. Poniżej znajduje się zwięzły przegląd mechanizmów operacyjnych leżących u podstaw bezpieczeństwa biometrycznego w branży finansowej:

1. Dane biometryczne powiązane z użytkownikami, w tym cechy twarzy, dane biometryczne i atrybuty głosu, są bezpiecznie przechowywane w bazie danych przez całą procedurę rejestracji.

2. Zainicjowanie transakcji lub nabycia dostęp do systemu finansowego wymaga uwierzytelnienia; Osiąga się to poprzez pobranie przez system informacji biometrycznych użytkownika i porównanie ich z wcześniej przechowywanym szablonem.

3. Algorytm dopasowujący, która ma charakter zaawansowany, porównuje zebrane dane biometryczne z zarejestrowanym szablonem. Po ocenie stopnia podobieństwa system generuje wskaźnik pewności.

4. Przyznanie lub odmowa dostępu: System określa status dostępu na podstawie wskaźnika zaufania. Żądana akcja jest autoryzowana, a użytkownik zostaje uwierzytelniony po pomyślnym dopasowaniu.

5. Ciągłe doskonalenie: Niektóre systemy biometryczne integrują metodologie uczenia maszynowego, aby zagwarantować stały postęp w precyzji. System zapewnia niezawodność poprzez stopniowe uczenie się i dostosowywanie do zmian w cechach biometrycznych użytkownika.

W wyniku ciągłego postępu w technologii biometrycznej konieczne jest wdrożenie uwierzytelniania wieloskładnikowego, które obejmuje wiele metod biometrycznych, aby uwzględnić rosnące rozpowszechnienie środków bezpieczeństwa.

Narodowy Instytut Standardów i Technologii (NIST) w badaniu przeprowadzonym w 2023 r. stwierdził, że rozpoznawanie odcisków palców charakteryzuje się wyjątkową dokładnością i niezawodnością, o czym świadczy współczynnik fałszywej akceptacji (FAR) na poziomie 0.001%.

Stosowane systemy technologiczne i metodologie mogą się różnić w zależności od modalności biometrycznej (np. głos, odcisk palca, tęczówka itp.) i zamierzonego stopnia bezpieczeństwa. Niemniej jednak podstawowa zasada pozostaje niezmieniona: wykorzystanie charakterystycznych i niezmiennych cech ludzkich w celu ułatwienia bezpiecznych i usprawnionych transakcji finansowych.

Funkcje uwierzytelniania biometrycznego

Oprócz nieodłącznych możliwości uwierzytelniania, integracja następujących funkcji zwiększa skuteczność i przydatność rozwiązań w zakresie bezpieczeństwa biometrycznego:

Uwierzytelnianie wieloskładnikowe (MFA) zwiększa środki bezpieczeństwa wykraczające poza weryfikację biometryczną, w tym hasła i kody jednorazowe, aby zapobiec nieautoryzowanemu dostępowi. Dla transakcji o kluczowym charakterze rekomendowane jest wdrożenie dodatkowej warstwy zabezpieczeń.

Proces ten może obejmować inicjowanie dostępu za pomocą uwierzytelniania biometrycznego, które następnie następuje poprzez przesłanie odrębnego kodu na urządzenie mobilne użytkownika w celu ostatecznej autoryzacji.

Wykrywanie żywotności: Wyrafinowane algorytmy gwarantują, że interakcje użytkownika odbywają się w czasie rzeczywistym, skutecznie udaremniając próby fałszowania wykorzystujące obojętne obrazy lub fałszywe dane biometryczne.

W porównaniu do „testu mrugnięcia” stosowanego w skanach tęczówki, funkcja rozpoznawania twarzy wykorzystuje subtelne ruchy głowy w celu sprawdzenia tożsamości osoby żądającej dostępu, zamiast polegać na fotografii.

Specyficzne systemy zapewniają funkcjonalność bieżącego monitorowania, pozwalającą na wykrywanie zachowań użytkowników już po wstępnej procedurze rejestracji. Ta funkcja umożliwia wykrywanie wszelkich nietypowych lub wątpliwych wzorców zachowań, które mogą sugerować zhakowane konta.

Można wyobrazić sobie system sztucznej inteligencji zdolny do ciągłego nadzorowania działalności finansowej danej osoby i natychmiastowego inicjowania interwencji w przypadku podejrzanych transakcji lub nagłych zmian w próbach dostępu.

Szyfrowanie i bezpieczeństwo danych: W przypadku naruszenia bezpieczeństwa systemu informacje biometryczne są bezpiecznie przechowywane przy zastosowaniu solidnej kontroli dostępu i szyfrowania, aby zapobiec nieautoryzowanemu dostępowi lub niewłaściwemu wykorzystaniu. Rozważmy hipotetyczną sytuację, w której dane biometryczne danej osoby poddawane są wielopoziomowemu procesowi szyfrowania, w wyniku którego następuje konwersja prostego obrazu odcisku palca na złożoną reprezentację matematyczną.

Zalety:

Ta rewolucyjna technologia oferuje niewyczerpaną listę korzyści dla instytucji finansowych i ich klientów:

W odniesieniu do instytucji finansowych:

Zabezpieczając aktywa konsumentów i wrażliwe dane, zabezpieczenia biometryczne znacznie zmniejszają prawdopodobieństwo nieuprawnionego dostępu i oszustw finansowych. W konsekwencji czynniki te przyczyniają się do spadku liczby oszukańczych transakcji, wzrostu zaufania do marki i zmniejszenia wydatków operacyjnych.

Liczne regulacje finansowe stanowią, że wymagane jest wdrożenie solidnych protokołów uwierzytelniania. Bezpieczeństwo biometryczne stanowi niezawodne rozwiązanie, które usprawnia procesy niezbędne do spełnienia tych przepisów.

Chroni organizację Twojej siedziby finansowej i jest porównywalny do wzmocnionej bariery, która jest zgodna z najnowszymi protokołami bezpieczeństwa.

Lepsze doświadczenie klienta: Zastosowanie technologii weryfikacji biometrycznej eliminuje potrzebę zapamiętywania i ponownego wprowadzania haseł przez klientów, ułatwiając usprawniony i praktyczny dostęp do konta oraz procesy transakcyjne. W rezultacie następuje wzrost zadowolenia i lojalności konsumentów, a także przewaga konkurencyjna w dobie cyfryzacji.

Jeśli chodzi o klientelę:

Zwiększone bezpieczeństwo i niezawodność: Dzięki zastosowaniu podpisów biometrycznych do ochrony swoich kont zmniejsza się prawdopodobieństwo oszukańczych strat finansowych, a Ty zyskujesz poczucie pewności, które budzi zaufanie.

Można sobie wyobrazić spokój, gdy uświadomią sobie, że ich klucz składa się z odcisku palca lub skanu siatkówki, co sprawia, że wszelkie próby jego naśladowania lub sprzeniewierzenia są nieskuteczne.

Możliwość przeprowadzania transakcji finansowych i uzyskiwania dostępu do konta bez konieczności stosowania kodów bezpieczeństwa lub haseł znacznie poprawia ogólną wydajność i skuteczność doświadczeń finansowych. Osoba fizyczna może rozważyć możliwość przeprowadzania transakcji poprzez wizualną kontrolę swojego smartfona lub manipulowanie nim za pomocą czujnika.

Wdrożenie biometrycznych środków bezpieczeństwa zapewnia klientom większą władzę i widoczność w zakresie ich danych finansowych i wpisów.

Użytkownicy mogą zidentyfikować, które transakcje wymagają weryfikacji biometrycznej i zidentyfikować potencjalnie podejrzane działania, monitorując aktywność na swoim koncie. Wyobraź sobie posiadanie jednoznacznej i absolutnej władzy, kontrolę nad swoimi sprawami finansowymi i łatwo dostępną dodatkową warstwę ochrony.

Powiązane technologie

Kilka technologii pomocniczych współpracuje z zabezpieczeniami biometrycznymi, aby zwiększyć ich skuteczność:

Stosowanie algorytmów obsługiwanych przez sztuczna inteligencja ma ogromne znaczenie przy analizie danych biometrycznych, wykrywaniu prób fałszowania i ciągłym monitorowaniu aktywności użytkowników w celu wykrycia nieprawidłowości. Weź pod uwagę niezauważalnego asystenta sztucznej inteligencji, który rzetelnie nadzoruje Twoje transakcje finansowe i chroni Twoje konta w sposób analogiczny do niewykrywalnego opiekuna.

Przechowując i przetwarzając dane biometryczne na scentralizowana, bezpieczna infrastruktura, przetwarzanie w chmurze gwarantuje przestrzeganie przepisów o ochronie danych osobowych, zapewniając jednocześnie dostępność i skalowalność systemu. Wyobraź sobie siebie w środowisku cyfrowym, w którym bezpieczne i wzmocnione repozytorium przechowuje unikalny podpis biometryczny danej osoby i zarządza nim.

Zdecentralizowany system księgi głównej technologia blockchain, których wdrożenie jest jeszcze w powijakach, może potencjalnie zwiększyć bezpieczeństwo i przejrzystość administrowania danymi biometrycznymi.

Można wyobrazić sobie zdecentralizowany rejestr przechowujący dane biometryczne danej osoby, ograniczający dostęp do użytkowników wyłącznie za wyraźną autoryzacją i zapewniający odporność na manipulację.

Technologie te tworzą wzmocnione i bezpieczne środowisko ochrony danych biometrycznych w sektorze finansowym.

Instytucje finansowe mogą zwiększyć swoją odporność na oszukańcze działania i nieupoważniony dostęp, wykorzystując swoją specjalistyczną wiedzę do wzmacniania protokołów bezpieczeństwa i gwarantowania swoim klientom płynnego procesu transakcji.

Jak wynika z raportu opublikowanego w 7.7 r., oczekuje się, że rynek zabezpieczeń biometrycznych sektora finansowego w skali globalnej osiągnie w 2028 r. 2023 miliarda dolarów. Prognoza ta odzwierciedla ciągłą integrację tych uzupełniających się technologii i stały rozwój branży.

Przypadki użycia roli zabezpieczeń biometrycznych w sektorze finansowym:

Onboarding klienta

Weryfikacja tożsamości jest początkową i kluczową fazą procedury rejestracji zdalnego konsumenta. Instytucje finansowe stosują tę metodę, aby już na początku sprawdzić, czy mają do czynienia z legalnymi konsumentami. Umożliwia im to szybką identyfikację i wykluczanie potencjalnych fałszywych tożsamości, algorytmów i złośliwych aktorów, a także pomaga w wysiłkach związanych z zapewnieniem zgodności (poprzez wykazanie, że „znają” swoich konsumentów).

Instytucje finansowe mogą wyeliminować konieczność osobistej interakcji z klientami, stosując krótki biometryczny skan twarzy po digitalizacji zaufanego dokumentu tożsamości, takiego jak prawo jazdy, w celu weryfikacji tożsamości klienta.

Fazę wdrożenia uważa się za najbardziej narażoną na zagrożenia, ponieważ informacje o użytkowniku i jego ryzyku są niedostępne po rejestracji.

W rezultacie niezwykle istotne jest wdrożenie najwyższych standardów weryfikacji tożsamości w celu ochrony przed zagrożeniami, takimi jak oszustwa związane z tożsamością syntetyczną. Rekrutacja sprzyja rozwojowi trwałego zaufania, które utrzymuje się przez cały cykl życia klienta.

Uwierzytelnianie Klienta

Legalne wdrożenie nie wyklucza możliwości oszustwa związanego z uzyskaniem konta, kradzieży tożsamości, phishingu lub jakiejkolwiek innej nieuczciwej działalności polegającej na uzyskaniu dostępu do konta. Dzięki biometrycznemu uwierzytelnianiu twarzy można sprawdzić, czy użytkownik stale próbujący uzyskać dostęp do konta, to w rzeczywistości ta sama osoba, która założyła konto.

Ponowne uwierzytelnienie jest możliwe po zweryfikowaniu tożsamości osoby fizycznej z największą pewnością w drodze stosunkowo luźnego procesu i prostego sprawdzenia żywotności, pod warunkiem, że nie zaszły żadne modyfikacje zwiększające ryzyko.

Dzieje się tak w przypadku dodania autoryzowanego użytkownika do konta konsumenta, zażądania nowej linii kredytowej, zażądania zresetowania hasła, skonfigurowania nowego urządzenia lub zwrotu istniejącego urządzenia.

W związku z tym instytucja finansowa może zdecydować się na podniesienie poziomu uwierzytelnienia poprzez wymaganie dodatkowego skanu biometrycznego w celu weryfikacji tożsamości konsumenta, dokonując powyższych zmian. Możliwość ta umożliwia instytucjom finansowym zapewnienie konsumentom niezbędnej elastyczności i wygody.

Porównując sposób, w jaki zabezpieczenia biometryczne chronią dane bankowe użytkowników (podobnie jak proces uzyskiwania dostępu do smartfona za pomocą odcisku palca lub rozpoznawania twarzy) w branży finansowej, technologia ta zapewnia połączenie bezpieczeństwa i wygody.

Można by ustalić analogię między sposobem, w jaki biometria optymalizuje protokoły bezpieczeństwa na lotniskach, a sposobem, w jaki umożliwiają terminowy i bezpieczny dostęp do rachunków finansowych, zmniejszając prawdopodobieństwo nielegalnego wjazdu.

Scenariusz dostępu do skarbca: Wyobrażając sobie konto finansowe jako skarbiec, zabezpieczenia biometryczne działają jak spersonalizowany klucz, umożliwiający jedynie właścicielowi konta bezpieczny dostęp do swoich aktywów finansowych i zarządzanie nimi.

Firmy wykorzystujące rolę zabezpieczeń biometrycznych w sektorze finansowym:

Chociaż lista jest obszerna, wyróżnijmy kilku wybitnych graczy, którzy robią furorę w krajobrazie bezpieczeństwa finansowego:

1. Daon: Ten światowy lider specjalizuje się w rozwiązaniach do uwierzytelniania wieloskładnikowego, płynnie integrując mobilne dane biometryczne, takie jak odcisk palca i rozpoznawanie twarzy, z transakcjami finansowymi. Wyobraź sobie, że płacisz rachunki, po prostu patrząc na telefon, a technologia Daon weryfikuje Twoją tożsamość w czasie rzeczywistym, dodając warstwę bezpieczeństwa do każdej interakcji.

2. Gemalto (Grupa Thales): Firma Gemalto, ciesząca się zaufaniem w dziedzinie bezpieczeństwa cyfrowego, obecnie część Grupy Thales, oferuje kompleksowe rozwiązania biometryczne dostosowane do potrzeb instytucji finansowych.

Koncentrują się na bezpiecznej weryfikacji tożsamości za pomocą rozpoznawania odcisków palców, tęczówki oka i głosu, zapewniając, że tylko upoważnione osoby mają dostęp do wrażliwych kont i transakcji. Pomyśl o Gemalto jako o cyfrowym strażniku, dokładnie weryfikującym Twoją tożsamość za pomocą zaawansowanych czujników i algorytmów.

3. Fujitsu: Jako pionier innowacji technologicznych, Fujitsu aktywnie opracowuje najnowocześniejsze rozwiązania biometryczne dla sektora finansowego.

Ich badania koncentrują się na technologiach nowej generacji, takich jak wykrywanie aktywności i analiza behawioralna, stale przesuwając granice bezpieczeństwa i wygody.

Wyobraź sobie przyszłość, w której Twoje interakcje finansowe dostosowują się do Twoich unikalnych wzorców zachowań, co jest możliwe dzięki postępom Fujitsu w technologii biometrycznej.

To tylko kilka przykładów innowatorów napędzających przyjęcie zabezpieczeń biometrycznych w finansach. Od uznanych gigantów po zwinne start-upy, firmy na całym świecie dostrzegają ogromny potencjał tej technologii w zakresie zrewolucjonizowania bezpieczeństwa i wzmocnienia pozycji klientów.

Wnioski

W świetle szybkiej transformacji cyfrowej zachodzącej w sektorze finansowym bezpieczeństwo biometryczne jest niezbędne w ochronie wrażliwych danych i weryfikacji autentyczności transakcji finansowych.

Bezpieczeństwo biometryczne ma kluczowe znaczenie w stale rozwijającym się sektorze technologii finansowych ze względu na jego skuteczną integrację z powiązanymi technologiami, zaawansowane możliwości i korzystne konsekwencje dla bezpieczeństwa.

Dzięki przyjęciu tych udoskonaleń użytkownicy nie tylko wzmocnią zabezpieczenia przed zagrożeniami cybernetycznymi, ale także poprawią ogólne doświadczenia użytkowników, tworząc w ten sposób podstawę pod bezpieczniejszą i wzajemnie powiązaną przyszłość finansów.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.finextra.com/blogposting/25560/biometric-in-banking?utm_medium=rssfinextra&utm_source=finextrablogs

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 17

- 2%

- 2014

- 2022

- 2023

- 2028

- 24

- 35%

- 7

- a

- zdolność

- O nas

- bezwzględny

- akceptacja

- dostęp

- dostępny

- Dostęp

- pomieścić

- realizowane

- Stosownie

- Konto

- Konta

- Zgromadzone

- precyzja

- nabycie

- Działania

- aktywnie

- zajęcia

- działalność

- aktorzy

- Dzieje Apostolskie

- przystosować

- adaptacja

- w dodatku

- dodanie

- dodatek

- Dodatkowy

- adres

- Adresy

- przyczepność

- administracja

- przyjęty

- Przyjęcie

- Przyjęcie

- Dorosły

- dorośli

- zaawansowany

- postępy

- Korzyść

- Zalety

- Zwolennicy

- Sprawy

- Po

- przed

- agencje

- lotnisko

- Ochrona na lotnisku

- algorytm

- Algorytmy

- Wszystkie kategorie

- Pozwalać

- również

- zmiany

- alternatywny

- AML

- Regulamin AML

- an

- analiza

- Analizując

- i

- roczny

- anomalie

- przewidywać

- Przewiduje

- każdy

- Apple

- Zapłać z apple

- aplikacje

- w przybliżeniu

- SĄ

- na około

- sztuczny

- sztuczna inteligencja

- AS

- aspekty

- Aktywa

- Asystent

- pomoc

- powiązany

- zapewnienie

- zapewnia

- At

- Bankomaty

- próbując

- Próby

- atrybuty

- uwierzytelniać

- uwierzytelniony

- uwierzytelnia

- Uwierzytelnianie

- autentyczność

- władza

- autoryzacja

- autoryzować

- upoważniony

- dostępność

- Bank

- konto bankowe

- konta bankowe

- Bankowość

- Banki

- bariera

- na podstawie

- BE

- bo

- staje się

- być

- zachowanie

- Korzyści

- pomiędzy

- Poza

- Miliard

- Banknoty

- biometryczny

- uwierzytelnianie biometryczne

- biometria

- wzmocnienie

- Granice

- Oddział

- marka

- naruszenia

- biznes

- ale

- by

- cagr

- CAN

- możliwości

- zdolność

- zdolny

- kapitalizacja

- wielkie litery

- Zajęte

- ostrożnie

- nieść

- walizka

- Etui

- wieków

- pewien

- pewność

- wyzwanie

- Mistrzów

- Zmiany

- charakter

- Charakterystyka

- charakteryzuje

- ZOBACZ

- Dodaj

- klient

- klientela

- klientów

- Chmura

- kod

- Kody

- połączenie

- Firmy

- porównywalny

- porównanie

- porównanie

- konkurencyjny

- uzupełniający

- kompleks

- spełnienie

- wykonania

- w składzie

- Mieszanka

- wszechstronny

- obejmujący

- kompromis

- Zagrożone

- zwięzły

- zawarta

- równoległy

- Prowadzenie

- przeprowadzone

- prowadzenia

- pewność siebie

- skonfigurowany

- spójnik

- w konsekwencji

- Rozważać

- znaczny

- za

- zgodny

- stały

- stale

- konsument

- Konsumenci

- Bezstykowe

- współczesny

- ciągły

- bez przerwy

- przyczynić się

- przyczyniając

- kontrola

- kontroli

- wygoda

- Konwencjonalny

- odwrotnie

- Konwersja

- mógłby

- Podróbka

- Stwórz

- stworzony

- kredyt

- Przestępstwo

- przestępcy

- krytyczny

- istotny

- klient

- doświadczenie klienta

- Klientów

- pionierski nowatorski

- cyber

- daon

- dane

- prywatność danych

- bezpieczeństwo danych

- Baza danych

- sprawa

- dekada

- Zdecentralizowane

- spadek

- Obrona

- Stopień

- demonstruje

- demonstrowanie

- odmówiono

- niezawodny

- Wdrożenie

- wykryć

- Wykrywanie

- ustalona

- określa

- odstraszający

- oprogramowania

- rozwija się

- urządzenie

- urządzenia

- różnić się

- cyfrowy

- bankowość cyfrowa

- Płatność cyfrowa

- Płatności cyfrowe

- Rewolucja cyfrowa

- usługi cyfrowe

- cyfrowy Transformacja

- digitalizacja

- digitalizacja

- pilnie

- Zakłócenie

- odrębny

- charakterystyczny

- dokument

- robi

- rysunek

- kierowca

- jazdy

- z powodu

- podczas

- dynamiczny

- e

- każdy

- Wcześniej

- Wcześnie

- Efektywne

- faktycznie

- skuteczność

- efektywność

- starania

- wyeliminować

- wyłaniać się

- zatrudniony

- zatrudniający

- upoważniać

- upoważnia

- umożliwiać

- Umożliwia

- umożliwiając

- szyfrowanie

- starać się

- starania

- cierpliwy

- zobowiązany

- wzmacniać

- wzmocnione

- Poprawia

- wzmocnienie

- dość

- zapewnić

- zapewnia

- zapewnienie

- wejście

- Środowisko

- wyobrażać sobie

- Równoważny

- Era

- niezbędny

- zapewniają

- ustanowiony

- ustanowienie

- itp

- oceny

- wydarzenie

- Każdy

- udowodnione

- ewoluuje

- przykłady

- wyjątkowy

- Przede wszystkim system został opracowany

- Rozszerzać

- rozszerzenie

- ekspansja

- doświadczenie

- doświadczony

- eksperymenty

- wyraźnie

- eksploatowany

- rozciągać się

- rozległy

- stopień

- oko

- Twarz

- Twarzowy

- rozpoznawanie twarzy

- ułatwiać

- ułatwienie

- fakt

- Czynniki

- fałszywy

- daleko

- korzystny

- wykonalność

- wykonalny

- Korzyści

- kilka

- sfinalizować

- finansować

- budżetowy

- dane finansowe

- Oszustwo finansowe

- włączenie finansowe

- instytucja finansowa

- Instytucje finansowe

- Sektor finansowy

- zabezpieczenie finansowe

- usługi finansowe

- system finansowy

- technologia finansowa

- przestępstwo finansowe

- Finextra

- odcisk palca

- Elastyczność

- Skupiać

- koncentruje

- następujący

- W razie zamówieenia projektu

- Prognoza

- wielki

- warowny

- ufortyfikować

- opiekunowie

- Fundacja

- oszustwo

- ZAPOBIEGANIE NADUŻYCIOM

- oszuści

- nieuczciwy

- oszukańcza działalność

- często

- od

- frustracja

- Fujitsu

- funkcjonować

- funkcjonalności

- Funkcjonalność

- Funkcje

- fundamentalny

- przyszłość

- Wzrost

- zyskuje

- Portier

- gigantów

- Globalne

- skala globalna

- dobry

- Google Pay

- Rząd

- agencje rządowe

- udzielony

- Dotacje

- Zarządzanie

- Rozwój

- Wzrost

- gwarancja

- gwarancji

- opiekun

- miał

- ręka

- dzieje

- Have

- głowa

- Najwyższa

- Atrakcja

- posiadacz

- gospodarstw domowych

- W jaki sposób

- HSBC

- HTTPS

- człowiek

- ID

- Identyfikacja

- zidentyfikowane

- identyfikator

- zidentyfikować

- tożsamości

- tożsamość

- weryfikacja tożsamości

- nielegalny

- obraz

- zdjęcia

- obraz

- ogromny

- wpływ

- wdrożenia

- realizacja

- wykonawczych

- znaczenie

- podnieść

- poprawa

- poprawia

- in

- informacje

- osobiście

- niedostępny

- włączony

- Włącznie z

- włączenie

- zawiera

- włączenie

- Zwiększać

- indywidualny

- osób

- przemysł

- Informacja

- Infrastruktura

- nieodłączny

- początkowy

- zainicjować

- Innowacja

- innowatorzy

- inspiruje

- zamiast

- Instytut

- Instytucja

- instytucje

- integrować

- Integracja

- integracja

- Inteligencja

- zamierzony

- wzajemne oddziaływanie

- Interakcje

- połączone

- Interfejs

- interwencja

- najnowszych

- wewnętrzny

- Wprowadzenie

- intuicyjny

- inwestycja

- angażować

- IT

- JEGO

- samo

- jpg

- właśnie

- Klawisz

- Wiedzieć

- Znaj swojego klienta

- wiedza

- KYC

- krajobraz

- firmy

- warstwa

- lider

- prowadzący

- nauka

- Księga główna

- system księgi rachunkowej

- prawowity

- niech

- poziom

- Licencja

- wifecycwe

- lekki

- lubić

- prawdopodobieństwo

- Linia

- Lista

- Żywotność

- poszukuje

- straty

- Lojalność

- maszyna

- uczenie maszynowe

- zrobiony

- Mainstream

- robić

- Dokonywanie

- złośliwy

- zarządzanie

- manipulowanie

- Manipulacja

- sposób

- podręcznik

- wiele

- rynek

- Kapitalizacja rynkowa

- Mecz

- dopasowywanie

- matematyczny

- Może..

- środków

- Mechanizmy

- metoda

- metodologie

- metody

- MSZ

- może

- milion

- minimalny

- nadużycie

- Aplikacje mobilne

- Bankowość mobilna

- urządzenie przenośne

- urządzenia mobilne

- Modyfikacje

- monitorowanie

- jeszcze

- większość

- Ruchy

- wielokrotność

- Nazwa

- narodowy

- Natura

- niezbędny

- wymaga

- wymuszać

- konieczność

- Potrzebować

- Niemniej jednak

- Nowości

- następna generacja

- nist

- Nie

- dostojnik

- szczególnie

- już dziś

- liczny

- liczne korzyści

- przeszkoda

- uzyskać

- występujący

- of

- oferta

- Oferty

- on

- Wprowadzenie

- ONE

- Jedyny w swoim rodzaju

- trwający

- Online

- tylko

- działać

- operacyjny

- operacje

- Optymalizacja

- or

- organizacja

- organizacji

- Inne

- na zewnątrz

- koniec

- ogólny

- nadzorowanie

- przegląd

- właściciel

- Parallel

- część

- szczególnie

- Hasło

- resetowanie hasła

- hasła

- wzory

- Zapłacić

- zwracając

- płatność

- Systemy płatności

- płatności

- procent

- wykonać

- wykonywania

- okres

- uporczywie

- osoba

- Personalizowany

- faza

- phishing

- telefon

- fotografie

- fizyczny

- kołki

- pionier

- kluczowy

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- gracze

- populacja

- portfele

- możliwość

- możliwy

- potencjał

- potencjalnie

- powered

- Praktyczny

- Detaliczność

- prezenty

- nacisk

- zapobiec

- Zapobieganie

- poprzednio

- głównie

- Priorytet

- prywatność

- procedura

- procedury

- wygląda tak

- procesów

- przetwarzanie

- produkuje

- progresja

- progresywny

- Przewiduje

- wybitny

- chronić

- ochrony

- ochrona

- chroni

- protokoły

- zapewniać

- pod warunkiem,

- zapewnia

- że

- opublikowany

- zakupy

- cele

- Popychanie

- położyć

- konsekwencje

- szybko

- Kurs

- ceny

- dosięgnąć

- reakcja

- łatwo

- real

- w czasie rzeczywistym

- realizacja

- otrzymać

- uznanie

- rozpoznać

- Zalecana

- nagrany

- Rekrutacja

- zmniejszyć

- zmniejsza

- redukcja

- redukcja

- odzwierciedla

- w sprawie

- zarejestrować

- Rejestracja

- regulamin

- regulacyjne

- Zgodność z przepisami

- związane z

- stosunkowo

- niezawodność

- polegać

- opierając się

- szczątki

- pamiętać

- zdalny

- zdalny dostęp

- wykonanie

- raport

- składnica

- reprezentacja

- wymagać

- wymagany

- Wymaga

- Badania naukowe

- Odporność

- Rozkład

- poszanowanie

- ograniczające

- dalsze

- wynikły

- zachowuje

- ujawnia

- Rewolucja

- rewolucyjny

- zrewolucjonizować

- Wzrosła

- Ryzyko

- ryzyko

- krzepki

- Rola

- s

- zabezpieczenie

- zabezpieczenia

- taki sam

- klientów

- Skalowalność

- Skala

- skanować

- skanowanie

- scenariusz

- wynik

- płynnie

- sektor

- bezpieczne

- bezpiecznie

- bezpieczeństwo

- naruszenia bezpieczeństwa

- Środki bezpieczeństwa

- segment

- wysłać

- rozsądek

- wrażliwy

- czujnik

- czujniki

- spokój

- służyć

- usługa

- Usługi

- niedociągnięcia

- podpis

- Podpisy

- znaczący

- znacznie

- oznacza

- podobny

- Prosty

- upraszczać

- ponieważ

- sytuacja

- smartphone

- gładki

- So

- Społeczeństwo

- Wyłącznie

- rozwiązanie

- Rozwiązania

- kilka

- wyrafinowany

- wyspecjalizowanym

- specjalizuje się

- standardy

- Startups

- state-of-the-art

- Rynek

- stały

- Nadal

- skradziony

- przechowywany

- sklep

- przechowywania

- bezpośredni

- Strategia

- usprawniony

- usprawnień

- Wzmacniać

- Badanie

- kolejny

- znaczny

- w zasadzie

- sukces

- udany

- taki

- sugerować

- powstaje

- wrażliwy

- podejrzliwy

- SWIFT

- syntetyczny

- system

- systemy

- dostosowane

- Przejęcie

- Techniki

- techniczny

- Technologies

- Technologia

- Sektor technologiczny

- technologia

- szablon

- test

- niż

- że

- Połączenia

- Informacje

- świat

- kradzież

- ich

- Im

- następnie

- Tam.

- a tym samym

- Te

- one

- myśleć

- to

- tych

- zagrożenia

- Przez

- poprzez

- czas

- aktualny

- do

- Kontakt

- transakcja

- transakcje

- Transformacja

- Przezroczystość

- Zaufaj

- zaufany

- solidność

- nas

- ostateczny

- niezmienny

- niezmieniony

- Nieupoważniony

- dla

- przechodzi

- zasadniczy

- wyjątkowy

- na

- us

- posługiwać się

- używany

- Użytkownik

- Doświadczenie użytkownika

- Użytkownicy

- zastosowania

- za pomocą

- wykorzystać

- wykorzystany

- Wykorzystując

- najwyższy

- Wycena

- Sklepienie

- Weryfikacja

- zweryfikowana

- zweryfikować

- weryfikacja

- przez

- widoczność

- naocznie

- wokal

- Głos

- uwierzytelnianie głosowe

- Wrażliwy

- była

- fale

- Droga..

- we

- DOBRZE

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- którego

- rozpowszechniony

- w

- w ciągu

- bez

- świadkiem

- działa

- świat

- Bank Światowy

- na calym swiecie

- by

- lat

- You

- Twój

- zefirnet