Budowanie gotowego do produkcji rozwiązania w AWS wiąże się z szeregiem kompromisów między zasobami, czasem, oczekiwaniami klientów i wynikami biznesowymi. The Dobrze zaprojektowany framework AWS pomaga zrozumieć korzyści i ryzyko związane z decyzjami podejmowanymi podczas tworzenia obciążeń w AWS. Korzystając ze Framework, poznasz aktualne zalecenia operacyjne i architektoniczne dotyczące projektowania i obsługi niezawodnych, bezpiecznych, wydajnych, opłacalnych i zrównoważonych obciążeń w AWS.

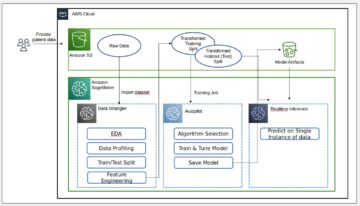

Projekt inteligentnego przetwarzania dokumentów (IDP) zwykle łączy optyczne rozpoznawanie znaków (OCR) i przetwarzanie języka naturalnego (NLP) w celu odczytania i zrozumienia dokumentu oraz wyodrębnienia określonych jednostek lub fraz. Ten Dobrze zaprojektowany, niestandardowy obiektyw IDP dostarcza wskazówek, jak stawić czoła typowym wyzwaniom, jakie widzimy w tej dziedzinie. Odpowiadając na serię pytań dotyczących tej niestandardowej soczewki, zidentyfikujesz potencjalne ryzyko i będziesz w stanie je rozwiązać, postępując zgodnie z planem ulepszeń.

Ten post skupia się na filarze bezpieczeństwa rozwiązania IDP. Zaczynając od wprowadzenia filaru bezpieczeństwa i zasad projektowania, następnie badamy projekt i wdrożenie rozwiązania, skupiając się na czterech obszarach: kontrola dostępu, ochrona danych, zarządzanie kluczami i sekretami oraz konfiguracja obciążenia. Czytając ten post, dowiesz się o Filarie Bezpieczeństwa w Well-Architected Framework i jego zastosowaniu w rozwiązaniach IDP.

Zasady projektowania

Filar bezpieczeństwa obejmuje zdolność rozwiązania IDP do ochrony dokumentów wejściowych, systemów przetwarzania dokumentów i zasobów wyjściowych, wykorzystując technologie AWS do poprawy bezpieczeństwa podczas inteligentnego przetwarzania dokumentów.

Wszystkie usługi AI AWS (na przykład Ekstrakt z amazonki, Amazon Comprehendlub Amazon Zrozumieć Medycynę) stosowane w rozwiązaniach IDP to w pełni zarządzane usługi AI, w których AWS zabezpiecza ich infrastrukturę fizyczną, punkty końcowe API, system operacyjny i kod aplikacji oraz zapewnia odporność usług i przełączanie awaryjne w danym regionie. Jako klient AWS możesz zatem skupić się na korzystaniu z tych usług w celu realizacji zadań IDP, a nie na zabezpieczaniu tych elementów. Istnieje wiele zasad projektowania, które mogą pomóc we wzmocnieniu bezpieczeństwa obciążeń IDP:

- Wdrożenie silnego fundamentu tożsamości – Wdrażaj zasadę najmniejszych uprawnień i egzekwuj rozdział obowiązków z odpowiednią autoryzacją dla każdej interakcji z Twoimi zasobami AWS w aplikacjach IDP. Scentralizuj zarządzanie tożsamością i staraj się wyeliminować zależność od długoterminowych, statycznych poświadczeń.

- Zachowaj identyfikowalność – Usługi AI wykorzystywane w IDP są zintegrowane z Chmura AWS, która umożliwia monitorowanie, ostrzeganie i inspekcję działań i zmian w środowisku dostawcy tożsamości przy niskim opóźnieniu. Ich integracja z Amazon Cloud Watch umożliwia integrację gromadzenia logów i metryk z systemem IDP w celu automatycznego sprawdzania i podejmowania działań.

- Automatyzuj aktualne zalecenia dotyczące bezpieczeństwa – Zautomatyzowane mechanizmy zabezpieczeń oparte na oprogramowaniu zwiększają zdolność do szybszego i tańszego bezpiecznego skalowania. Twórz zabezpieczone architektury IDP, łącznie z implementacją kontrolek zdefiniowanych i zarządzanych jako kod w szablonach z kontrolą wersji za pomocą Tworzenie chmury AWS.

- Chroń dane w transporcie i w spoczynku – Szyfrowanie podczas przesyłania jest domyślnie obsługiwane dla wszystkich usług AI wymaganych dla IDP. Należy zwrócić uwagę na ochronę danych przechowywanych i danych powstałych w wynikach IDP. Klasyfikuj swoje dane według poziomów poufności i stosuj mechanizmy, takie jak szyfrowanie, tokenizacja i kontrola dostępu, jeśli to konieczne.

- Przyznaj osobom najniższe uprawnienia – IDP w dużym stopniu ogranicza potrzebę bezpośredniego dostępu i ręcznego przetwarzania dokumentów. Zaangażowanie wyłącznie niezbędnych osób do wykonywania zadań związanych z walidacją lub rozszerzaniem spraw zmniejsza ryzyko niewłaściwego obchodzenia się z dokumentami i błędów ludzkich podczas pracy z wrażliwymi danymi.

- Przygotuj się na zdarzenia związane z bezpieczeństwem – Przygotuj się na incydent, mając wdrożone zasady i procesy zarządzania incydentami i dochodzeń, które są zgodne z wymaganiami Twojej organizacji. Przeprowadzaj symulacje reakcji na incydenty i korzystaj z narzędzi z automatyzacją, aby zwiększyć szybkość wykrywania, badania i odzyskiwania.

Obszary skupienia

Zanim zaprojektujesz obciążenie IDP, musisz wdrożyć praktyki spełniające Twoje wymagania dotyczące bezpieczeństwa. Ten post skupia się na filarze Bezpieczeństwo i obejmuje cztery obszary tematyczne:

- Kontrola dostępu – W aplikacji IDP kontrola dostępu jest kluczowym elementem zapewniającym bezpieczeństwo informacji. Nie chodzi tylko o to, aby dostęp do aplikacji mieli tylko upoważnieni użytkownicy, ale także o to, aby inne usługi miały dostęp do środowiska i współdziałały ze sobą jedynie w odpowiednio bezpieczny sposób.

- Ochrona danych – Ponieważ szyfrowanie przesyłanych danych jest domyślnie obsługiwane w przypadku wszystkich usług AI wymaganych dla IDP, ochrona danych w aplikacji IDP koncentruje się bardziej na szyfrowaniu przechowywanych danych i zarządzaniu wrażliwymi informacjami, takimi jak dane osobowe (PII).

- Zarządzanie kluczami i tajemnicami – Metoda szyfrowania używana do zabezpieczenia przepływu pracy dostawcy tożsamości może obejmować różne klucze do szyfrowania danych i autoryzacji użytkowników w wielu usługach i powiązanych systemach. Zastosowanie kompleksowego systemu zarządzania kluczami i sekretami zapewnia trwałe i bezpieczne mechanizmy dalszej ochrony aplikacji i danych IDP.

- Konfiguracja obciążenia – Konfiguracja obciążenia obejmuje wiele zasad projektowania, w tym korzystanie z usług monitorowania i audytu w celu zapewnienia identyfikowalności transakcji i danych w obciążeniu dostawcy tożsamości, konfigurowanie procedur reagowania na zdarzenia i oddzielanie od siebie różnych obciążeń dostawcy tożsamości.

Kontrola dostępu

W obszarze kontroli dostępu należy wziąć pod uwagę następujące aktualne zalecenia:

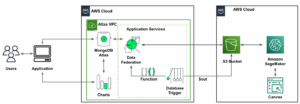

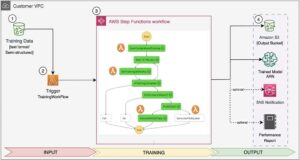

- Użyj punktów końcowych VPC, aby nawiązać prywatne połączenie z usługami związanymi z IDP – Możesz używać Amazon Texttract, Amazon Comrehend i Usługa Amazon Simple Storage (Amazon S3) poprzez sieć z routingiem światowym lub utrzymuj ruch sieciowy w sieci AWS, korzystając z punktów końcowych VPC. Aby postępować zgodnie z aktualnymi zaleceniami dotyczącymi bezpieczeństwa, powinieneś zachować ruch IDP w swoich VPC i ustanowić prywatne połączenie pomiędzy swoją VPC a Amazon Textract lub Amazon Comprehend, tworząc punkty końcowe interfejsu VPC. Możesz także uzyskać dostęp do Amazon S3 ze swojego VPC, korzystając z punktów końcowych VPC bramy.

- Skonfiguruj scentralizowanego dostawcę tożsamości – W celu uwierzytelniania użytkowników i systemów w aplikacji IDP skonfigurowanie scentralizowanego dostawcy tożsamości ułatwia zarządzanie dostępem do wielu aplikacji i usług IDP. Zmniejsza to potrzebę posiadania wielu zestawów danych uwierzytelniających i zapewnia możliwość integracji z istniejącymi procesami kadrowymi (HR).

- Użyj ról IAM, aby kontrolować dostęp i egzekwować dostęp z najniższymi uprawnieniami – Aby zarządzać dostępem użytkowników do usług IDP, należy utworzyć role IAM dla dostępu użytkowników do usług w aplikacji IDP i dołączyć odpowiednie zasady i tagi, aby uzyskać dostęp z najniższymi uprawnieniami. Następnie role należy przypisać do odpowiednich grup zarządzanych przez dostawcę tożsamości. Możesz także używać ról IAM do przypisywania uprawnień do korzystania z usług, wykorzystując w ten sposób efemeryczne poświadczenia usługi tokenu zabezpieczającego AWS (STS) do wywoływania interfejsów API usług. W sytuacjach, gdy usługi AWS muszą być wywoływane do celów IDP z systemów, które nie działają na AWS, użyj Role uprawnień AWS w dowolnym miejscu w celu uzyskania tymczasowych poświadczeń zabezpieczeń w IAM dla obciążeń działających poza AWS.

- Chroń Amazon Textract i Amazon Comrehend na swoim koncie przed podszywaniem się pod inne usługi – Aplikacja IDP zwykle wykorzystuje wiele usług AWS, tak że jedna usługa może wywoływać inną usługę. Dlatego należy zapobiegać „cross-service”zdezorientowany zastępcascenariusze. Zalecamy korzystanie z

aws:SourceArniaws:SourceAccountklucze kontekstu warunku globalnego w zasadach zasobów, aby ograniczyć uprawnienia, które Amazon Textract lub Amazon Comprehend zapewniają innej usłudze dla zasobu.

Ochrona danych

Poniżej znajdują się niektóre aktualne zalecenia, które należy wziąć pod uwagę w zakresie ochrony danych:

- Postępuj zgodnie z aktualnymi zaleceniami, aby zabezpieczyć wrażliwe dane w magazynach danych – IDP zwykle obejmuje wiele magazynów danych. Wrażliwe dane w tych magazynach danych muszą być zabezpieczone. Aktualne zalecenia dotyczące bezpieczeństwa w tym obszarze obejmują zdefiniowanie kontroli IAM, wiele sposobów wdrażania kontroli detektywistycznej w bazach danych, wzmocnienie bezpieczeństwa infrastruktury otaczającej dane poprzez kontrolę przepływu w sieci oraz ochronę danych poprzez szyfrowanie i tokenizację.

- Szyfruj dane przechowywane w Amazon Texttract – Amazon Texttract korzysta z punktów końcowych Transport Layer Security (TLS) i VPC do szyfrowania przesyłanych danych. Metodą szyfrowania danych przechowywanych do wykorzystania przez Amazon Textract jest szyfrowanie po stronie serwera. Możesz wybierać spośród następujących opcji:

- Szyfrowanie po stronie serwera za pomocą Amazon S3 (SSE-S3) – Kiedy korzystasz z kluczy zarządzanych Amazon S3, każdy obiekt jest szyfrowany unikalnym kluczem. Jako dodatkowe zabezpieczenie, metoda ta szyfruje sam klucz kluczem podstawowym, który jest regularnie zmieniany.

- Szyfrowanie po stronie serwera za pomocą AWS KMS (SSE-KMS) – Istnieją osobne zezwolenia na korzystanie z pliku Usługa zarządzania kluczami AWS (AWS KMS), które zapewniają ochronę przed nieuprawnionym dostępem do Twoich obiektów w Amazon S3. SSE-KMS zapewnia także ścieżkę audytu w CloudTrail, która pokazuje, kiedy i przez kogo Twój klucz KMS został użyty. Dodatkowo możesz tworzyć i zarządzać kluczami KMS, które są unikalne dla Ciebie, Twojej usługi i Twojego regionu.

- Szyfruj dane wyjściowe z asynchronicznego interfejsu API Amazon Texttract w niestandardowym zasobniku S3 – Kiedy uruchamiasz asynchroniczne zadanie Amazon Texttract przez wywołanie

StartDocumentTextDetectionorStartDocumentAnalysis, wywoływany jest opcjonalny parametr w akcji APIOutputConfig. Ten parametr pozwala określić segment S3 do przechowywania danych wyjściowych. Kolejny opcjonalny parametr wejściowyKMSKeyIdumożliwia określenie klucza zarządzanego przez klienta KMS (CMK), który będzie używany do szyfrowania danych wyjściowych. - Użyj szyfrowania AWS KMS w Amazon Comrehend – Amazon Comprehend współpracuje z AWS KMS, aby zapewnić ulepszone szyfrowanie Twoich danych. Integracja z AWS KMS umożliwia szyfrowanie danych znajdujących się w wolumenie przechowywania

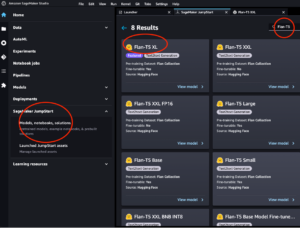

Start*iCreate*zadań i szyfruje wyniki wyjścioweStart*zadania przy użyciu własnego klucza KMS.- Do użytku poprzez Konsola zarządzania AWS, Amazon Comprehend szyfruje niestandardowe modele za pomocą własnego klucza KMS.

- Do użytku poprzez Interfejs wiersza poleceń AWS (AWS CLI), Amazon Comprehend może szyfrować niestandardowe modele przy użyciu własnego klucza KMS lub dostarczonego CMK, przy czym zalecamy ten drugi.

- Chroń dane osobowe w wynikach IDP – W przypadku dokumentów zawierających informacje umożliwiające identyfikację, należy chronić wszelkie dane osobowe w wynikach IDP. Możesz zabezpieczyć wyjściowe dane PII w swoim magazynie danych lub zredagować dane PII w wynikach IDP.

- Jeśli musisz przechowywać dane osobowe w swoim IDP na dalszym etapie, rozważ zdefiniowanie kontroli IAM, wdrożenie zabezpieczeń ochronnych i wykrywających w bazach danych, wzmocnienie bezpieczeństwa infrastruktury otaczającej Twoje dane poprzez kontrolę przepływu w sieci oraz wdrożenie ochrony danych poprzez szyfrowanie i tokenizację.

- Jeśli nie musisz przechowywać informacji umożliwiających identyfikację w dalszym etapie IDP, rozważ redakcję informacji umożliwiających identyfikację w wynikach IDP. Możesz zaprojektować np Etap redagowania informacji umożliwiających identyfikację osób przy użyciu usługi Amazon Comprehend w przepływie pracy IDP.

Zarządzanie kluczami i tajemnicami

Rozważ następujące aktualne zalecenia dotyczące zarządzania kluczami i wpisami tajnymi:

- Użyj AWS KMS, aby wdrożyć bezpieczne zarządzanie kluczami kryptograficznymi – Należy zdefiniować podejście do szyfrowania obejmujące przechowywanie, rotację i kontrolę dostępu do kluczy, co pomoże zapewnić ochronę treści. AWS KMS pomaga zarządzać kluczami szyfrowania i integruje się z wieloma usługami AWS. Zapewnia trwałe, bezpieczne i nadmiarowe miejsce na klucze KMS.

- Użyj Menedżera sekretów AWS, aby wdrożyć zarządzanie sekretami – Przepływ pracy IDP może zawierać sekrety, takie jak poświadczenia bazy danych w wielu usługach lub etapach. Potrzebujesz narzędzia do przechowywania tych kluczy tajnych, zarządzania nimi, ich odzyskiwania i potencjalnej rotacji. Menedżer tajemnic AWS pomaga zarządzać, pobierać i obracać poświadczenia bazy danych, poświadczenia aplikacji i inne sekrety w całym ich cyklu życia. Przechowywanie poświadczeń w Menedżerze kluczy tajnych pomaga ograniczyć ryzyko możliwej eksfiltracji poświadczeń przez każdą osobę, która może sprawdzić kod aplikacji.

Konfiguracja obciążenia

Aby skonfigurować obciążenie, postępuj zgodnie z poniższymi aktualnymi zaleceniami:

- Oddziel wiele obciążeń IDP, korzystając z różnych kont AWS – Zalecamy ustanowienie wspólnych zabezpieczeń i izolację między środowiskami (takimi jak środowisko produkcyjne, programistyczne i testowe) a obciążeniami w ramach strategii wielu kont. AWS udostępnia narzędzia do zarządzaj obciążeniami na dużą skalę dzięki strategii wielu kont w celu ustalenia tej granicy izolacji. Jeśli masz wiele kont AWS zarządzanych centralnie, Twoje konta powinny być zorganizowane w hierarchię zdefiniowaną przez grupy jednostek organizacyjnych (OU). Następnie można zorganizować kontrole bezpieczeństwa i zastosować je do jednostek organizacyjnych i kont członków, ustanawiając spójne kontrole zapobiegawcze na kontach członków w organizacji.

- Rejestruj wywołania Amazon Textract i Amazon Comprehend API za pomocą CloudTrail – Amazon Textract i Amazon Comprehend są zintegrowane z CloudTrail. Przechwycone wywołania obejmują wywołania z konsoli usługi i wywołania z własnego kodu do punktów końcowych API usług.

- Ustal procedury reagowania na incydenty – Nawet przy zastosowaniu kompleksowych kontroli zapobiegawczych i detektywistycznych Twoja organizacja powinna nadal posiadać procesy umożliwiające reagowanie i łagodzenie potencjalnego wpływu incydentów związanych z bezpieczeństwem. Wdrożenie narzędzi i kontroli przed incydentem związanym z bezpieczeństwem, a następnie rutynowe ćwiczenie reakcji na incydent za pomocą symulacji pomoże Ci zweryfikować, czy Twoje środowisko może wspierać terminowe badanie i odzyskiwanie danych.

Wnioski

W tym poście podzieliliśmy się zasadami projektowania i aktualnymi zaleceniami dla Filaru Bezpieczeństwa w budowaniu dobrze zaprojektowanych rozwiązań IDP.

Aby zapoznać się z kolejnymi krokami, możesz przeczytać więcej na temat Dobrze zaprojektowany framework AWS i zapoznaj się z naszymi Wytyczne dotyczące inteligentnego przetwarzania dokumentów w AWS zaprojektować i zbudować aplikację IDP. Skontaktuj się także z zespołem ds. kont, aby uzyskać dobrze zaprojektowaną ocenę obciążenia pracą dostawcy tożsamości. Jeśli potrzebujesz dodatkowych porad ekspertów, skontaktuj się z zespołem obsługi klienta AWS, aby zaangażować architekta rozwiązań specjalistycznych IDP.

AWS wykorzystuje IDP Well-Architected Lens jako żywe narzędzie. W miarę ewolucji rozwiązań IDP i powiązanych usług AI AWS będziemy odpowiednio aktualizować IDP Well-Architected Lens.

O autorach

Sherry Ding jest starszym architektem rozwiązań specjalistycznych w zakresie sztucznej inteligencji (AI) i uczenia maszynowego (ML) w Amazon Web Services (AWS). Posiada duże doświadczenie w uczeniu maszynowym, czego dowodem jest stopień doktora informatyki. Pracuje głównie z klientami z sektora publicznego nad różnymi wyzwaniami biznesowymi związanymi ze sztuczną inteligencją/ML, pomagając im przyspieszyć proces uczenia maszynowego w chmurze AWS. Kiedy nie pomaga klientom, lubi zajęcia na świeżym powietrzu.

Sherry Ding jest starszym architektem rozwiązań specjalistycznych w zakresie sztucznej inteligencji (AI) i uczenia maszynowego (ML) w Amazon Web Services (AWS). Posiada duże doświadczenie w uczeniu maszynowym, czego dowodem jest stopień doktora informatyki. Pracuje głównie z klientami z sektora publicznego nad różnymi wyzwaniami biznesowymi związanymi ze sztuczną inteligencją/ML, pomagając im przyspieszyć proces uczenia maszynowego w chmurze AWS. Kiedy nie pomaga klientom, lubi zajęcia na świeżym powietrzu.

Brijesh Pati jest architektem rozwiązań dla przedsiębiorstw w AWS. Jego głównym celem jest pomaganie klientom korporacyjnym we wdrażaniu technologii chmurowych do swoich obciążeń. Ma doświadczenie w tworzeniu aplikacji i architekturze korporacyjnej. Pracował z klientami z różnych branż, takich jak sport, finanse, energetyka i usługi profesjonalne. Jego zainteresowania obejmują architektury bezserwerowe i AI/ML.

Brijesh Pati jest architektem rozwiązań dla przedsiębiorstw w AWS. Jego głównym celem jest pomaganie klientom korporacyjnym we wdrażaniu technologii chmurowych do swoich obciążeń. Ma doświadczenie w tworzeniu aplikacji i architekturze korporacyjnej. Pracował z klientami z różnych branż, takich jak sport, finanse, energetyka i usługi profesjonalne. Jego zainteresowania obejmują architektury bezserwerowe i AI/ML.

Rui Cardoso jest architektem rozwiązań partnerskich w Amazon Web Services (AWS). Koncentruje się na AI/ML i IoT. Współpracuje z Partnerami AWS i wspiera ich w tworzeniu rozwiązań w AWS. Kiedy nie pracuje, lubi jeździć na rowerze, wędrować i uczyć się nowych rzeczy.

Rui Cardoso jest architektem rozwiązań partnerskich w Amazon Web Services (AWS). Koncentruje się na AI/ML i IoT. Współpracuje z Partnerami AWS i wspiera ich w tworzeniu rozwiązań w AWS. Kiedy nie pracuje, lubi jeździć na rowerze, wędrować i uczyć się nowych rzeczy.

Mia Czang jest architektem rozwiązań ML dla Amazon Web Services. Współpracuje z klientami w regionie EMEA i dzieli się najlepszymi praktykami w zakresie uruchamiania obciążeń AI/ML w chmurze dzięki swojemu doświadczeniu w matematyce stosowanej, informatyce i AI/ML. Koncentruje się na zadaniach specyficznych dla NLP i dzieli się swoim doświadczeniem jako mówca na konferencjach i autorka książek. W wolnym czasie lubi wędrować, grać w gry planszowe i parzyć kawę.

Mia Czang jest architektem rozwiązań ML dla Amazon Web Services. Współpracuje z klientami w regionie EMEA i dzieli się najlepszymi praktykami w zakresie uruchamiania obciążeń AI/ML w chmurze dzięki swojemu doświadczeniu w matematyce stosowanej, informatyce i AI/ML. Koncentruje się na zadaniach specyficznych dla NLP i dzieli się swoim doświadczeniem jako mówca na konferencjach i autorka książek. W wolnym czasie lubi wędrować, grać w gry planszowe i parzyć kawę.

Suyin Wang jest architektem rozwiązań specjalistycznych AI/ML w AWS. Posiada interdyscyplinarne wykształcenie w zakresie uczenia maszynowego, usług informacji finansowej i ekonomii, a także wieloletnie doświadczenie w tworzeniu aplikacji do nauki danych i uczenia maszynowego, które rozwiązują rzeczywiste problemy biznesowe. Lubi pomagać klientom w identyfikowaniu właściwych pytań biznesowych i budowaniu odpowiednich rozwiązań AI/ML. W wolnym czasie uwielbia śpiewać i gotować.

Suyin Wang jest architektem rozwiązań specjalistycznych AI/ML w AWS. Posiada interdyscyplinarne wykształcenie w zakresie uczenia maszynowego, usług informacji finansowej i ekonomii, a także wieloletnie doświadczenie w tworzeniu aplikacji do nauki danych i uczenia maszynowego, które rozwiązują rzeczywiste problemy biznesowe. Lubi pomagać klientom w identyfikowaniu właściwych pytań biznesowych i budowaniu odpowiednich rozwiązań AI/ML. W wolnym czasie uwielbia śpiewać i gotować.

Tima Condello jest starszym architektem rozwiązań specjalistycznych w zakresie sztucznej inteligencji (AI) i uczenia maszynowego (ML) w Amazon Web Services (AWS). Jego zainteresowania skupiają się wokół przetwarzania języka naturalnego i widzenia komputerowego. Tim lubi wykorzystywać pomysły klientów i przekształcać je w skalowalne rozwiązania.

Tima Condello jest starszym architektem rozwiązań specjalistycznych w zakresie sztucznej inteligencji (AI) i uczenia maszynowego (ML) w Amazon Web Services (AWS). Jego zainteresowania skupiają się wokół przetwarzania języka naturalnego i widzenia komputerowego. Tim lubi wykorzystywać pomysły klientów i przekształcać je w skalowalne rozwiązania.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 100

- 120

- 150

- 7

- a

- zdolność

- Zdolny

- O nas

- przyśpieszyć

- dostęp

- wykonać

- odpowiednio

- Konto

- Konta

- Osiągać

- w poprzek

- Działania

- działania

- zajęcia

- Dodatkowy

- do tego

- przyjąć

- Korzyść

- przed

- przed

- AI

- Usługi AI

- AI / ML

- zmierzać

- Alarm

- wyrównać

- Wszystkie kategorie

- pozwala

- wzdłuż

- również

- Amazonka

- Amazon Comprehend

- Ekstrakt z amazonki

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- i

- Inne

- każdy

- ktoś

- api

- Pszczoła

- Zastosowanie

- Application Development

- aplikacje

- stosowany

- Stosowanie

- podejście

- właściwy

- architektoniczny

- architektura

- SĄ

- POWIERZCHNIA

- obszary

- sztuczny

- sztuczna inteligencja

- Sztuczna inteligencja (AI)

- AS

- Aktywa

- przydzielony

- At

- dołączać

- Uwaga

- Audyt

- audytu

- autor

- autoryzacja

- autoryzować

- upoważniony

- zautomatyzowane

- automatycznie

- Automatyzacja

- AWS

- Klient AWS

- tło

- BE

- bo

- Korzyści

- BEST

- Najlepsze praktyki

- pomiędzy

- deska

- Gry planszowe

- książka

- granica

- budować

- Budowanie

- biznes

- ale

- by

- wezwanie

- nazywa

- powołanie

- Połączenia

- CAN

- Zajęte

- walizka

- centralny

- scentralizowane

- wyzwania

- Zmiany

- charakter

- rozpoznawanie znaków

- Dodaj

- okoliczności

- Klasyfikuj

- Chmura

- kod

- Kawa

- kolekcja

- kombajny

- zobowiązany

- wspólny

- zrozumieć

- wszechstronny

- komputer

- Computer Science

- Wizja komputerowa

- warunek

- Konferencja

- systemu

- połączenie

- Rozważać

- zgodny

- Konsola

- skontaktuj się

- zawartość

- kontekst

- kontrola

- kontroli

- opłacalne

- Stwórz

- Tworzenie

- POŚWIADCZENIE

- Listy uwierzytelniające

- kryptograficzny

- Aktualny

- zwyczaj

- klient

- Klientów

- dane

- Ochrona danych

- nauka danych

- Baza danych

- Bazy danych

- czynienia

- Decyzje

- Domyślnie

- określić

- zdefiniowane

- definiowanie

- Stopień

- Wnętrze

- zasady projektowania

- projektowanie

- Wykrywanie

- rozwijanie

- oprogramowania

- różne

- kierować

- Dostęp bezpośredni

- do

- dokument

- dokumenty

- nie

- każdy

- łatwiej

- ekonomia

- Edukacja

- wydajny

- bądź

- Elementy

- wyeliminować

- EMEA

- zatrudniający

- zatrudnia

- Umożliwia

- obejmuje

- szyfrowane

- szyfrowanie

- energia

- egzekwować

- zobowiązany

- wzmocnione

- zapewnić

- zapewnienie

- Enterprise

- podmioty

- Środowisko

- środowiska

- błąd

- zapewniają

- ustanowienie

- Parzyste

- ewoluuje

- zbadać

- przykład

- eksfiltracja

- Przede wszystkim system został opracowany

- oczekiwanie

- doświadczenie

- ekspert

- rozległy

- Szerokie doświadczenie

- wyciąg

- pole

- finansować

- budżetowy

- Informacje finansowe

- pływ

- Skupiać

- koncentruje

- skupienie

- obserwuj

- następujący

- W razie zamówieenia projektu

- cztery

- Framework

- Darmowy

- od

- w pełni

- dalej

- Games

- Bramka

- dany

- daje

- Globalne

- Grupy

- poradnictwo

- Uchwyty

- Have

- mający

- he

- pomoc

- pomoc

- pomaga

- jej

- hierarchia

- jego

- hr

- HTML

- http

- HTTPS

- człowiek

- Human Resources

- pomysły

- zidentyfikować

- tożsamość

- zarządzanie tożsamością

- if

- Rezultat

- wdrożenia

- realizacja

- wykonawczych

- podnieść

- poprawa

- in

- incydent

- reakcja na incydent

- zawierać

- obejmuje

- Włącznie z

- Zwiększać

- przemysłowa

- Informacja

- bezpieczeństwo informacji

- Infrastruktura

- wkład

- integrować

- zintegrowany

- Integruje się

- integracja

- Inteligencja

- Inteligentny

- Inteligentne przetwarzanie dokumentów

- interakcji

- wzajemne oddziaływanie

- zainteresowania

- Interfejs

- najnowszych

- Wprowadzenie

- badać

- śledztwo

- angażować

- z udziałem

- Internet przedmiotów

- izolacja

- IT

- JEGO

- samo

- Praca

- Oferty pracy

- podróż

- jpg

- Trzymać

- Klawisz

- Klawisze

- język

- w dużej mierze

- Utajenie

- warstwa

- UCZYĆ SIĘ

- nauka

- najmniej

- poziomy

- cykle życia

- LIMIT

- Linia

- życie

- log

- długoterminowy

- Popatrz

- kocha

- niski

- maszyna

- uczenie maszynowe

- głównie

- utrzymać

- robić

- WYKONUJE

- zarządzanie

- zarządzane

- i konserwacjami

- kierownik

- zarządzający

- sposób

- podręcznik

- wiele

- matematyka

- Może..

- Mechanizmy

- Poznaj nasz

- członek

- metoda

- metryczny

- niewłaściwe obchodzenie się

- Złagodzić

- ML

- modele

- monitor

- monitorowanie

- jeszcze

- wielokrotność

- Naturalny

- Przetwarzanie języka naturalnego

- niezbędny

- Potrzebować

- wymagania

- sieć

- ruch sieciowy

- Nowości

- Następny

- nlp

- numer

- przedmiot

- obiekty

- uzyskać

- OCR

- of

- on

- ONE

- tylko

- operacyjny

- operacyjny

- Okazja

- optyczne rozpoznawanie znaków

- Opcje

- or

- organizacja

- organizacyjny

- Zorganizowany

- OS

- Inne

- ludzkiej,

- na zewnątrz

- Wynik

- wydajność

- Wyjścia

- zewnętrzne

- własny

- parametr

- część

- partnerem

- wzmacniacz

- Zapłacić

- Ludzie

- uprawnienia

- Osobiście

- PhD

- Zwroty

- fizyczny

- Filar

- Miejsce

- krok po kroku

- plato

- Analiza danych Platona

- PlatoDane

- Proszę

- polityka

- polityka

- możliwy

- Post

- potencjał

- potencjalnie

- praktyki

- Przygotować

- zapobiec

- pierwotny

- zasada

- Zasady

- prywatny

- przywilej

- problemy

- procedury

- procesów

- przetwarzanie

- Wytworzony

- Produkcja

- profesjonalny

- projekt

- chronić

- chroniony

- ochrona

- Ochronny

- zapewniać

- pod warunkiem,

- dostawca

- zapewnia

- publiczny

- cele

- położyć

- Putting

- pytania

- szybko

- raczej

- dosięgnąć

- Czytaj

- Czytający

- Prawdziwy świat

- uznanie

- polecić

- zalecenia

- regeneracja

- zmniejsza

- odnosić się

- region

- regularnie

- związane z

- rzetelny

- poleganie

- wymagać

- wymagany

- wymagania

- sprężystość

- rozwiązać

- Zasób

- Zasoby

- Odpowiadać

- odpowiedź

- REST

- Efekt

- przeglądu

- prawo

- Ryzyko

- ryzyko

- role

- rutynowo

- run

- bieganie

- skalowalny

- Skala

- scenariusze

- nauka

- Tajemnica

- tajniki

- sektor

- bezpieczne

- zabezpieczone

- bezpiecznie

- Zabezpiecza

- zabezpieczenia

- bezpieczeństwo

- token bezpieczeństwa

- widzieć

- senior

- wrażliwy

- Wrażliwość

- oddzielny

- rozsadzający

- Serie

- Bezserwerowe

- usługa

- Usługi

- Zestawy

- ustawienie

- shared

- Akcje

- ona

- powinien

- Targi

- Prosty

- rozwiązanie

- Rozwiązania

- kilka

- Głośnik

- specjalista

- specyficzny

- prędkość

- SPORTOWE

- etapy

- początek

- Startowy

- statyczny

- Ewolucja krok po kroku

- Cel

- Nadal

- przechowywanie

- sklep

- sklep

- przechowywania

- Strategia

- Wzmacniać

- wzmocnienie

- silny

- taki

- wsparcie

- Utrzymany

- otaczający

- zrównoważone

- system

- systemy

- sprzęt

- Brać

- biorąc

- zadania

- zespół

- Technologies

- Szablony

- tymczasowy

- test

- niż

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- a tym samym

- w związku z tym

- Te

- rzeczy

- to

- Przez

- poprzez

- Tim

- czas

- aktualny

- do

- żeton

- tokenizacja

- narzędzie

- narzędzia

- Możliwość śledzenia

- ruch drogowy

- szlak

- transakcje

- tranzyt

- transportu

- Obrócenie

- Nieupoważniony

- dla

- zrozumieć

- wyjątkowy

- jednostek

- Aktualizacja

- Stosowanie

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- zastosowania

- za pomocą

- zazwyczaj

- uprawomocnienie

- różnorodny

- zweryfikować

- przez

- wizja

- Tom

- była

- sposoby

- we

- sieć

- usługi internetowe

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- będzie

- w

- w ciągu

- pracował

- workflow

- pracujący

- działa

- lat

- You

- Twój

- zefirnet