Czas czytania: 3 minuty

Czas czytania: 3 minuty

Czy korzystasz z usług przesyłania komunikatów finansowych SWIFT? Robią to miliony ludzi na całym świecie. System ten łączy ponad 11,000 200 organizacji bankowych i bezpieczeństwa, infrastruktury rynkowe i klientów korporacyjnych w ponad XNUMX krajach i terytoriach. Cyberprzestępcy też go używają, ale w szczególny, podstępny sposób. Niedawno eksperci z Comodo Threat Research Lab odkryli ten nowy wyrafinowany atak, w którym sprawcy wykorzystali SWIFT do zakamuflowania penetracji szkodliwego oprogramowania do sieci wielu przedsiębiorstw.

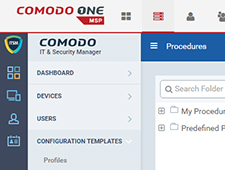

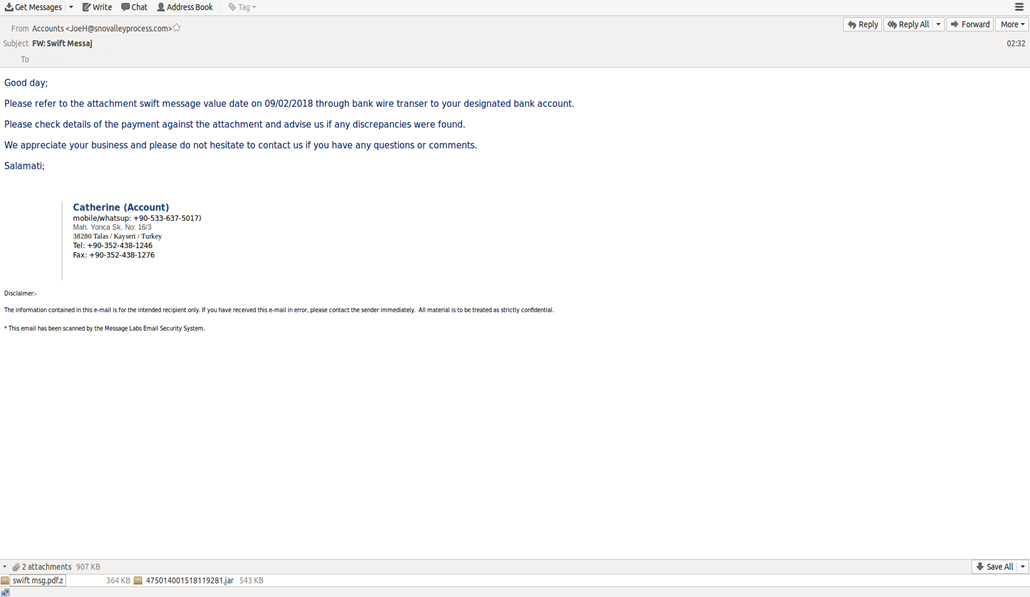

Ten e-mail został upuszczony w skrzynkach odbiorczych przedsiębiorstw:

Jak widać, informuje odbiorcę o wiadomości SWIFT na „przelew bankowy na wskazane konto bankowe” i zaleca pobranie szczegółów z załącznika.

W rzeczywistości, jak Comodo Laboratorium Badań nad Zagrożeniami analitycy odkryli, że „szybka wiadomość” to nic innego jak złośliwe oprogramowanie — Trojan.JAVA.AdwindRAT. Po przeniknięciu do systemu użytkownika modyfikuje rejestr, uruchamia wiele procesów, sprawdza, czy antywirusowe instalacji i próbuje zabić swój proces. Dodatkowo złośliwe oprogramowanie sprawdza obecność narzędzi śledczych, monitorujących lub antyadware, a następnie upuszcza te złośliwe pliki wykonywalne i nawiązuje połączenie z domeną w ukrytej sieci Tor. Złośliwe oprogramowanie próbuje również wyłączyć opcję przywracania systemu Windows oraz funkcję Kontroli konta użytkownika, która uniemożliwia zainstalowanie programu bez wiedzy użytkownika.

Jaki jest cel tych ataków złośliwego oprogramowania? Najprawdopodobniej jest to próba szpiegowania lub akcja „rekonesansowa” – twierdzą eksperci Comodo Threat Research Lab. Atakujący wysyłają swojego „cyberszpiega” w celu zebrania informacji o zaatakowanym sieć korporacyjna i punkty końcowe, przygotowując się tym samym do drugiej fazy cyberataku z dodatkowymi rodzaje złośliwego oprogramowania. Dysponując dokładnymi informacjami o przedsiębiorstwie, cyberprzestępcy mogą nawet stworzyć złośliwe oprogramowanie specjalnie dostosowane do środowiska docelowego, aby ominąć wszystkie mechanizmy obronne przedsiębiorstwa i uderzyć w samo serce celu.

Jeszcze ciekawszy jest aspekt socjotechniczny tego ataku. Jak odkryli eksperci z laboratorium, kilka niedawnych ataków phishingowych na e-maile wykorzystywało również fałszywe wiadomości SWIFT jako kamuflaż.

Ktoś może zapytać, dlaczego więc cyberprzestępcy wybierają SWIFT do kamuflażu?

Powód jest zakorzeniony w ludzkiej psychologii. Po pierwsze, jeśli chodzi o pieniądze, a zwłaszcza sprawy dotyczące rachunków bankowych, każda osoba odczuwa podniecenie emocjonalne. Z kolei każde pobudzenie emocjonalne powoduje redukcję krytycznego myślenia – a szanse, że cel kliknie złośliwą przynętę, znacznie wzrastają. Jeśli chodzi o rachunki finansowe przedsiębiorstwa, emocje rosną jeszcze bardziej. Jeśli pracownik otrzyma wiadomość e-mail, będzie bał się jej nie otwierać. A co, jeśli zrezygnują z czegoś bardzo ważnego dla przedsiębiorstwa? Czy mogą zostać ukarani za nie zaglądanie do tego e-maila? W konsekwencji wzrastają szanse, że potencjalna ofiara kliknie zainfekowany plik.

Oto mapa cieplna i adresy IP użyte w tym ataku.

| Państwo | IP nadawcy |

| CY | 93.89.226.172 |

| NL | 37.48.104.197 |

| TR | 46.235.11.71 |

Jak widać, cyberprzestępcy przeprowadzili atak z adresów IP z Holandii, Cypru i Turcji. Osoby atakujące wykorzystały adres e-mail JoeH@snovalleyprocess.com, w którym domena w rzeczywistości nie istnieje. Atak rozpoczął się 9 lutego o godzinie 00:00 UTC i zakończył o 08:56 UTC.

„Jak widzimy, cyberprzestępcy coraz częściej wykorzystują tematy związane z finansami jako przynętę, aby użytkownicy pobierali złośliwe oprogramowanie i infekowali sieć przedsiębiorstwa” – powiedział Fatih Orhan, szef Comodo Threat Research Lab. „Łączą wzorce techniczne i ludzkie jako wybuchową kombinację do wyłamania drzwi, aby wpuścić złośliwe oprogramowanie. Ale działa to tylko wtedy, gdy firma nie dba o właściwą ochronę tych drzwi. Przedsiębiorstwa objęte ochroną Comodo nie ucierpiały, ponieważ złośliwa „wiadomość SWIFT” została zatrzymana przez Comodo antyspam filtry, a następnie rozpoznane i zneutralizowane przez ekspertów z Comodo Threat Research Lab.”

Żyj bezpiecznie z Comodo!

ROZPOCZNIJ DARMOWY OKRES PRÓBNY ODBIERZ SWOJĄ NATYCHMIASTOWĄ KARTĘ BEZPIECZEŃSTWA ZA DARMO

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/

- 000

- 11

- 9

- a

- O nas

- Konto

- Konta

- Działania

- faktycznie

- Dodatkowy

- do tego

- Skorygowana

- Wszystkie kategorie

- analitycy

- i

- na około

- aspekt

- atakować

- Ataki

- przynęta

- Bank

- przelew bankowy

- Bankowość

- bo

- za

- jest

- Blog

- Przełamując

- Przyczyny

- duża szansa,

- Wykrywanie urządzeń szpiegujących

- Dodaj

- zbierać

- COM

- połączenie

- połączyć

- sukcesy firma

- połączenie

- łączy

- w konsekwencji

- kontrast

- kontrola

- Korporacyjny

- mógłby

- kraje

- Stwórz

- krytyczny

- Klientów

- Cyber atak

- cyberprzestępcy

- Cypr

- Obrona

- obronny

- detale

- odkryty

- domena

- Drzwi

- na dół

- pobieranie

- porzucone

- Krople

- emocje

- Pracownik

- Punkt końcowy

- Inżynieria

- Enterprise

- przedsiębiorstwa

- Środowisko

- szczególnie

- Parzyste

- wydarzenie

- Każdy

- eksperci

- imitacja

- Cecha

- kilka

- filet

- Akta

- filtry

- budżetowy

- i terminów, a

- Kryminalistyka

- znaleziono

- Darmowy

- od

- otrzymać

- miejsce

- Rosnąć

- mający

- głowa

- Serce

- Ukryty

- Dobranie (Hit)

- HTTPS

- człowiek

- ważny

- in

- Informacja

- infrastruktura

- Instalacja

- natychmiastowy

- ciekawy

- IT

- Java

- Zabić

- laboratorium

- Prawdopodobnie

- poszukuje

- robić

- WYKONUJE

- malware

- Atak złośliwego oprogramowania

- wiele

- mapa

- rynek

- Maksymalna szerokość

- wiadomość

- wiadomości

- wiadomości

- miliony

- pieniądze

- monitorowanie

- jeszcze

- większość

- wielokrotność

- Holandia

- sieć

- sieci

- Nowości

- koncepcja

- Option

- organizacji

- wzory

- Ludzie

- osoba

- faza

- phishing

- PHP

- plato

- Analiza danych Platona

- PlatoDane

- potencjał

- precyzyjny

- przygotowanie

- obecność

- wygląda tak

- procesów

- Program

- ochrona

- pod warunkiem,

- Psychologia

- cel

- Rzeczywistość

- powód

- otrzymuje

- niedawny

- niedawno

- uznane

- zaleca

- rejestr

- Badania naukowe

- ujawnia

- Rosnąć

- Powstaje

- Powiedział

- karta z punktami

- druga

- bezpieczne

- bezpieczeństwo

- Usługi

- znacznie

- So

- Obserwuj Nas

- Inżynieria społeczna

- coś

- wyrafinowany

- specjalny

- swoiście

- szpiegowanie

- rozpoczęty

- zatrzymany

- SWIFT

- system

- cel

- Techniczny

- Połączenia

- Holandia

- świat

- ich

- Myślący

- groźba

- czas

- do

- także

- narzędzia

- tematy

- Tor

- przenieść

- trojański

- dla

- posługiwać się

- Użytkownik

- Użytkownicy

- UTC

- Ofiara

- sposoby

- Co

- który

- będzie

- okna

- bez

- działa

- świat

- You

- Twój

- zefirnet