Czas czytania: 3 minuty

Czas czytania: 3 minuty

Co gorsza, włamanie do sieci przez hakera lub włamanie do sieci przez hakera i brak wiedzy o tym?

Zaawansowane trwałe zagrożenia i ataki zero-day mogą pozostać niezauważone przez wiele dni i tygodni, nawet w sieciach firm, które zainwestowały w oprogramowanie zabezpieczające, stwarzając katastrofalne zagrożenie dla wrażliwych danych pracowników i krytycznych dla biznesu systemów informacyjnych.

Dzisiejsi administratorzy sieci stoją przed niemożliwym do pozazdroszczenia zadaniem, jakim jest zapewnienie pracownikom ochrony przed stale rosnącą falą złośliwego oprogramowania, ataków hakerskich, inżynierii społecznej i phishingu. To nieprzewidywalne i trujące środowisko, które codziennie stawia przed nawet najlepiej przygotowanymi administratorami wyjątkowe wyzwanie.

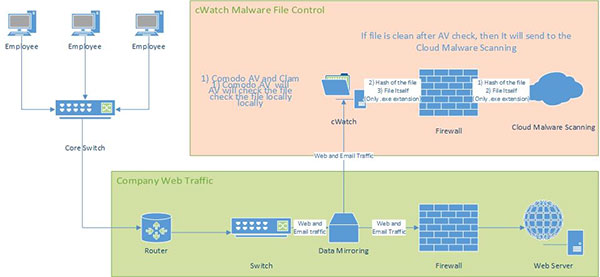

Comodo cWatch spełnia to wyzwanie, zapewniając natychmiastowe powiadomienia i wgląd w epidemie złośliwego oprogramowania w całym ruchu sieciowym i pocztowym. Po zainstalowaniu i skonfigurowaniu aplikacji na serwerze lokalnym, cWatch korzysta z zastrzeżonego połączenia chmury i lokalnego skany antywirusowe, analiza zachowania w czasie rzeczywistym, automatyczne wyszukiwanie plików i wielokrotne sprawdzanie czarnych list w celu szybkiego i dokładnego zidentyfikowania znanych i nieznane zagrożenia.

Po skonfigurowaniu cały ruch sieciowy zostanie zbadany przez następujące technologie cWatch:

Usługa wyszukiwania plików w chmurze - Usługa reputacji plików, która natychmiast sprawdza podpis plików w najnowszej bazie danych, aby upewnić się, czy jest zaufana, złośliwa lub nieznana.

Zautomatyzowane Comodo Analiza złośliwego oprogramowania (CAMAS) –A analiza zachowań w chmurze usługa, która poprawia wykrywanie zagrożeń typu zero-day poprzez rygorystyczne testowanie działań wykonywanych na nieznanych plikach

ClamAV - ClamAV jest przeznaczony do skanowania bram pocztowych w poszukiwaniu złośliwych plików i zapewnia kolejną warstwę ochrony oprócz Comodo Antivirus

Sprawdzanie czarnej listy - Sprawdzanie w czasie rzeczywistym, czy domeny, adresy URL i adresy IP odwiedzane przez użytkowników są oznaczane jako złośliwe przez główne usługi umieszczające na czarnych listach.

cWatch to innowacyjne, w pełni zoptymalizowane rozwiązanie, które zapewnia niemal natychmiastową analizę ruchu bez utraty szybkości sieci dla użytkowników końcowych. cWatch analizuje lustrzane odbicie ruchu sieciowego i wykorzystuje stale aktualizowane technologie monitorowania oparte na chmurze, które wykorzystują ułamek zasobów i przepustowości tradycyjnych skanerów opartych na hoście.

Załóżmy, że pracownik łączy się ze stroną internetową i próbuje pobrać plik wykonywalny

- cWatch pobiera plik wykonywalny na serwer cWatch i przeprowadza kontrolę w czasie rzeczywistym na naszym serwerze wyszukiwania plików (FLS), aby upewnić się, że plik jest wiarygodny.

- Jeśli plik znajduje się na białej liście (znany dobry), pobieranie może być kontynuowane

- Jeśli plik znajduje się na czarnej liście (znany zły), użytkownikowi wyświetlane jest ostrzeżenie, a pobieranie jest blokowane

- Jeśli plik jest nieznany, cWatch opakowuje plik wykonywalny naszą technologią powstrzymywania i dostarcza zmodyfikowaną wersję do użytkownika końcowego

Od tego momentu plik wykonywalny będzie działał na punkcie końcowym wewnątrz własnego kontenera / piaskownicy. Będzie działać w izolowanym środowisku, z którego nie może modyfikować innych procesów działających na punkcie końcowym ani uzyskiwać dostępu do danych użytkownika. Dzięki temu pobieranie jest bezpieczne, ponieważ plik nie może zainfekować punktu końcowego, nawet jeśli okaże się, że jest złośliwy.

Jednocześnie plik zostanie przesłany do laboratoriów Comodo, gdzie zostanie poddany serii testów automatycznych i ręcznych. Obejmują one skany antywirusowe, analiza behawioralna, analiza heurystyczna i kontrola manualna.

Aby uzyskać więcej informacji skontaktuj się z Comodo pod adresem enterpriseolutions@comodo.com

Powiązane zasoby:

Zero zaufania

Co to jest Zero Day Malware?

Analiza złośliwego oprogramowania

ROZPOCZNIJ DARMOWY OKRES PRÓBNY ODBIERZ SWOJĄ NATYCHMIASTOWĄ KARTĘ BEZPIECZEŃSTWA ZA DARMO

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Kupuj i sprzedawaj akcje spółek PRE-IPO z PREIPO®. Dostęp tutaj.

- Źródło: https://blog.comodo.com/it-security/cwatch-delivers-umatched-awareness-zero-day-threats-malware/

- :ma

- :Jest

- :nie

- :Gdzie

- a

- O nas

- o tym

- dostęp

- dokładnie

- działania

- Adresy

- Administratorzy

- Po

- przed

- Wszystkie kategorie

- an

- analizuje

- analiza

- i

- Inne

- Zastosowanie

- SĄ

- AS

- At

- Ataki

- Próby

- zautomatyzowane

- automatycznie

- świadomość

- Łazienka

- przepustowość

- na podstawie

- podstawa

- BE

- bo

- być

- BEST

- Blog

- by

- CAN

- nie może

- katastrofalny

- wyzwanie

- ZOBACZ

- Wykrywanie urządzeń szpiegujących

- kliknij

- Chmura

- połączenie

- Wiadomości Comodo

- Firmy

- Zagrożone

- łączy

- stale

- Ograniczenie

- bez przerwy

- codziennie

- dane

- Baza danych

- dzień

- Dni

- dostarcza

- niezawodny

- zaprojektowany

- Wykrywanie

- domeny

- pobieranie

- pliki do pobrania

- Pracownik

- pracowników

- zakończenia

- Punkt końcowy

- Inżynieria

- zapewnia

- Środowisko

- Parzyste

- wydarzenie

- Twarz

- filet

- Akta

- taflowy

- następujący

- W razie zamówieenia projektu

- frakcja

- Darmowy

- od

- otrzymać

- Go

- dobry

- haker

- włamanie

- Have

- mający

- ciężko

- http

- HTTPS

- zidentyfikować

- if

- Natychmiastowy

- in

- zawierać

- Informacja

- Systemy informacyjne

- Innowacyjny

- zainstalowany

- natychmiastowy

- natychmiast

- Internet

- Internet Security

- zainwestowany

- IP

- Adresy IP

- odosobniony

- IT

- JEGO

- jpg

- trzymane

- Wiedząc

- znany

- Labs

- firmy

- warstwa

- wykorzystuje

- miejscowy

- wyszukiwania

- od

- poważny

- Dokonywanie

- malware

- podręcznik

- Spełnia

- lustro

- zmodyfikowano

- modyfikować

- monitorowanie

- jeszcze

- wielokrotność

- sieć

- ruch sieciowy

- sieci

- aktualności

- Nie

- powiadomienie

- of

- on

- or

- Inne

- ludzkiej,

- koniec

- własny

- phishing

- PHP

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- możliwy

- przygotowany

- procesów

- własność

- ochrona

- zapewnia

- że

- szybko

- real

- w czasie rzeczywistym

- reputacja

- Zasoby

- run

- bieganie

- skanować

- karta z punktami

- bezpieczne

- bezpieczeństwo

- wysłać

- wrażliwy

- Serie

- usługa

- Usługi

- pokazane

- Obserwuj Nas

- Inżynieria społeczna

- Tworzenie

- rozwiązanie

- Rozwiązania

- prędkość

- systemy

- Zadanie

- Technologies

- Technologia

- Testowanie

- Testy

- święto Dziękczynienia

- że

- Połączenia

- następnie

- Te

- to

- groźba

- zagrożenia

- Fala

- czas

- do

- Top

- tradycyjny

- ruch drogowy

- zaufany

- wyjątkowy

- nieznany

- nieobliczalny

- zaktualizowane

- przesłanych

- posługiwać się

- Użytkownik

- Użytkownicy

- zastosowania

- wersja

- początku.

- widoczność

- odwiedził

- ostrzeżenie

- tygodni

- czy

- który

- whitelist

- będzie

- w

- gorzej

- Twój

- zefirnet

- zero

- Zero Day