Kraken, jak każda popularna usługa, ma klientów, którzy są celem oszustów, którzy próbować do wysyłania wiadomości phishingowych z adresów e-mail @kraken.com. Nigdy nie powinieneś widzieć tej formy fałszywej wiadomości e-mail, ponieważ powinna ona zostać odrzucona przez dostawców usług pocztowych, takich jak Gmail, ponieważ ich serwery zauważą, że poczta oszusta nie pochodzi od firmy Kraken. Za kulisami akceptujący serwer pocztowy powinien wyszukiwać typowe rekordy DNS, aby sprawdzić, czy wiadomość e-mail pochodzi z właściwego miejsca (tj. rekordów SPF, DKIM, DMARC).

Kraken Security Labs wierzy w zasadę „ufaj, ale sprawdzaj” i regularnie testuje skuteczność zabezpieczeń poczty elektronicznej firmy Kraken. Podczas jednego z tych testów odkryliśmy, że wielu dostawców poczty nie przeprowadza prostych kontroli, narażając w ten sposób swoich użytkowników (i potencjalnie naszych klientów) na ryzyko phishingu: W szczególności użytkownicy yahoo.com i aol.com byli narażeni na ryzyko dostarczenia wiadomości e-mail do swojej skrzynki odbiorczej z nieistniejących subdomen popularnych miejsc, takich jak admin@verylegitemails.verizon.com.

Firma Kraken Security Labs zgłosiła ten problem firmie Verizon Media (właścicielowi witryn aol.com i yahoo.com) 8 października 2020 r. Niestety został on sklasyfikowany jako mało istotny i nasze zgłoszenie zostało zamknięte ze względu na niewielki wpływ. Jednak wydaje się, że od tego czasu w obu systemach poczty e-mail wprowadzono ulepszenia, które naprawiły niektóre problemy opisane poniżej.

Zawsze możesz się chronić wypatrując oszustw typu phishing. Powinieneś także rozważyć zmianę usługi poczty e-mail na gmail.com lub protonmail.com, jeśli obecnie korzystasz z aol.com lub yahoo.com. Jeśli prowadzisz własną domenę, upewnij się, że Twoje rekordy DMARC, SPF i DKIM są aktualne, aby ograniczyć możliwość wykorzystania Twojej domeny przez oszustów.

At Laboratoria bezpieczeństwa Krakena, naszą misją jest kształcić i upoważniać posiadaczom kryptowalut wiedzę potrzebną do ochrony swoich aktywów i bezpiecznego wykorzystywania środków według własnego uznania. W tym artykule dowiesz się więcej szczegółów technicznych na temat tej techniki fałszowania wiadomości e-mail, w jaki sposób chronimy nasze domeny i jakie kroki możesz podjąć, aby zapewnić sobie bezpieczeństwo.

Szczegóły techniczne

Jeszcze dziesięć lat temu podszywanie się było powszechną formą ataku. Serwery poczty e-mail nie miały skutecznego sposobu weryfikacji nadawców. Poczta od fałszywego nadawcy ma wyższy wskaźnik powodzenia, ponieważ wielu użytkowników nie zdaje sobie sprawy, że to pole może zostać sfałszowane. Wiadomość z rozpoznawalnej domeny (np. mail@kraken.com) może stworzyć iluzję autorytetu i bezpieczeństwa, szczególnie w porównaniu z nieznanym adresem, np. poczta@przykładowa-dziwna-domena.xyz. Na szczęście obecnie większość dostawców usług pocztowych posiada znaczną kontrolę przed fałszowaniem. Standardy takie jak DMARC sformalizowały techniki znacznie utrudniające fałszowanie.

Zabezpieczanie poczty

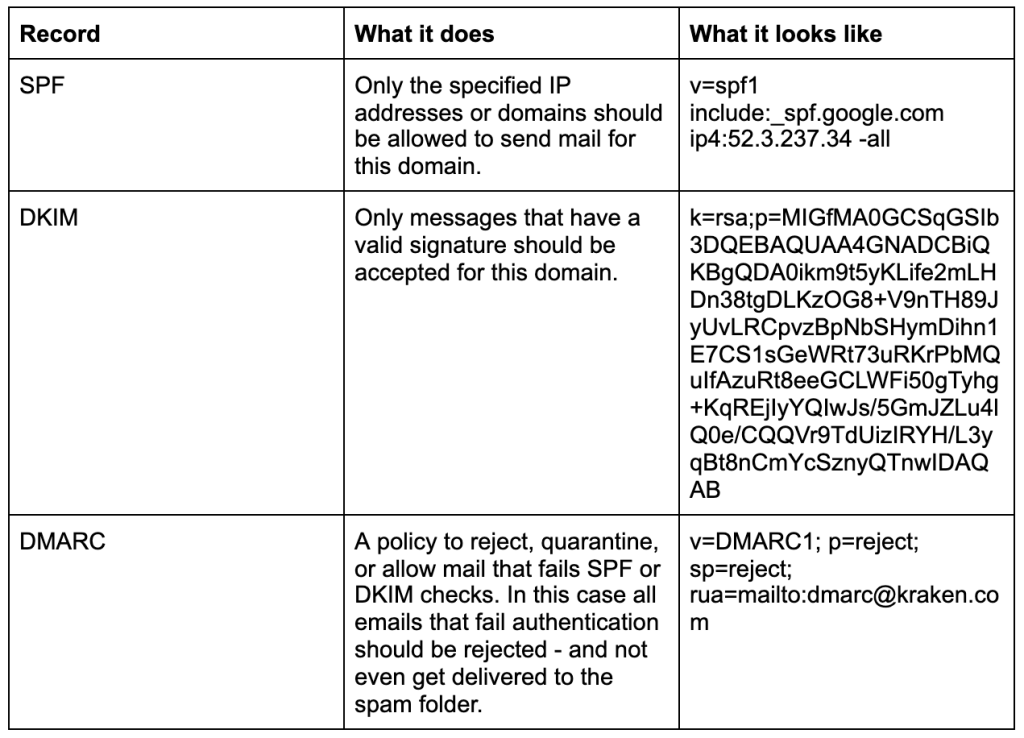

Bezpieczeństwo poczty e-mail jest bardziej złożone niż to, co tutaj omówimy, ale obecne najlepsze praktyki zapobiegania fałszowaniu skupiają się wokół rekordów SPF, DMARC i DKIM. Kiedy serwer poczty odbiera pocztę, wykonuje kilka zapytań DNS w domenie poczty, aby sprawdzić te rekordy.

Każdy serwer poczty e-mail obsługuje te kontrole inaczej. Na przykład Gmail oznacza wszystkie e-maile, które nie przejdą kontroli SPF, przerażająco wyglądającym banerem ostrzegawczym zachęcającym użytkowników do zachowania ostrożności (nawet jeśli z technicznego punktu widzenia takie wiadomości nigdy nie powinny zostać zaakceptowane przez serwer pocztowy) oraz wszystkie e-maile, które nie przejdą kontroli DMARC i mają Polityka „odrzucenia” nie będzie w ogóle akceptowana.

Inni dostawcy usług pocztowych mogą mieć zupełnie inne procedury, każdy z własnym, zastrzeżonym algorytmem. Na przykład niektórzy dostawcy decydują się na całkowite blokowanie wiadomości e-mail, inni wysyłają je do „śmieciowej” skrzynki odbiorczej, a jeszcze jeszcze inni wysyłają e-maile z ostrzeżeniami.

Eksperymentuj z dostawcami bezpłatnej poczty

Niepokoi nas niespójne egzekwowanie przepisów przez różnych dostawców, dlatego przeprowadziliśmy dalsze testy. Próbowaliśmy wysyłać fałszywe e-maile dotyczące zablokowanej domeny do najlepszych dostawców bezpłatnej poczty e-mail i śledziliśmy ich zachowanie.

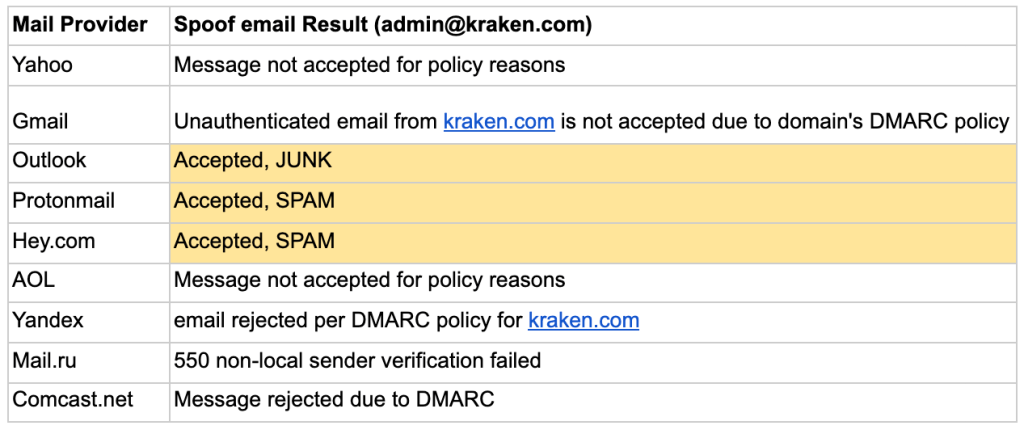

Próba 1 – fałszowanie admin@kraken.com (zabezpieczona domena bazowa)

Wysłaliśmy sfałszowaną wiadomość e-mail z domeny, która miała prawidłowy rekord SPF w przypadku awarii awaryjnej, prawidłowy rekord DMARC i skonfigurowany selektor DKIM.

Oczekiwanie: Poczta jest odrzucana, ponieważ nie pochodzi z dozwolonego adresu IP i nie ma podpisu DKIM.

Nie ma tu większych niespodzianek, chociaż wysłanie wiadomości do śmieci lub spamu oznacza, że teoretycznie użytkownicy nadal mogliby dać się oszukać, gdyby uznali, że to pomyłka.

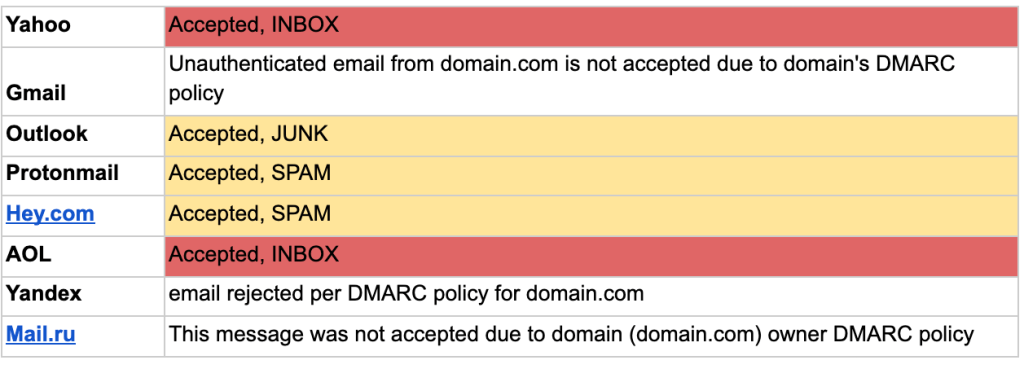

Próba 2 – fałszowanie admin@fałszywa domena.kraken.com (nieistniejąca subdomena)

Wysłaliśmy sfałszowaną wiadomość e-mail z domeny subdomeny, która nie istnieje. Nie ma żadnych zapisów dla tej nazwy hosta.

Oczekiwanie: Poczta jest odrzucana, ponieważ nazwa hosta nie istnieje lub nie ma żadnych rekordów (brak rekordu A, brak rekordu SPF lub DKIM). Ponadto polityka DMARC została ustawiona na „reject”, dlatego każda wiadomość e-mail, której nie można uwierzytelnić za pomocą SPF/DKIM, powinna zostać odrzucona.

Co zaskakujące, serwery pocztowe Yahoo.com i AOL.com zaakceptowały tę oczywiście sfałszowaną wiadomość i umieściły ją w skrzynce odbiorczej ofiary. Jest to szczególnie niepokojące, ponieważ oznacza, że atakujący musi po prostu dołączyć subdomenę, aby jego poczta została zaakceptowana i wyglądała wiarygodnie dla użytkowników tych platform (np. admin@emails.chase.com).

Witryny AOL.com i Yahoo.com były wówczas własnością Verizon Media, dlatego 8 października 2020 r. zgłosiliśmy im ten problem. Verizon Media zamknęło problem jako wykraczający poza zakres i nieformalny. Kraken Security Labs ponownie podkreśliło znaczenie ochrony użytkowników AOL i Yahoo przed phishingiem, ale nie przekazano żadnych dalszych komunikatów w sprawie rozwiązania tych problemów.

Wygląda na to, że od tego czasu wprowadzono ulepszenia: e-maile są teraz odrzucane zgodnie z polityką DMARC i wydaje się, że wdrożono lepsze ograniczanie szybkości.

Nadal twierdzimy, że użytkownicy poczty e-mail Yahoo i Verizon są narażeni na większe ryzyko, ponieważ inni dostawcy znacznie lepiej ostrzegają swoich użytkowników, gdy nie można uwierzytelnić wiadomości e-mail (jak ma to miejsce w przypadku, gdy w ogóle nie jest używany DMARC/DKIM/SPF).

Takeaways

Pomimo najlepszych starań właściciela domeny dostawcy poczty e-mail nie zawsze filtrują pocztę e-mail zgodnie z oczekiwaniami. Użytkownicy z adresami e-mail @yahoo.com i @aol.com byli bardziej narażeni na otrzymanie fałszywych wiadomości, mimo że dostawcy ci mogli z łatwością wykryć i przefiltrować te wiadomości. Chociaż zachowanie uległo poprawie, nadal zalecamy zmianę poczty e-mail o wyższej czułości do dostawcy, który zapewnia lepsze filtrowanie, takiego jak Gmail lub Protonmail.

Jeśli prowadzisz serwer poczty e-mail, upewnij się, że rekordy DNS poczty e-mail dla DMARC, DKIM i SPF są zawsze aktualne i regularnie sprawdzaj, czy kontrola poczty e-mail działa.

Źródło: https://blog.kraken.com/post/10480/email-spoofing-is-not-a-thing-of-the-past/

- &

- 2020

- algorytm

- Wszystkie kategorie

- wśród

- na około

- artykuł

- Aktywa

- za kulisami

- BEST

- Najlepsze praktyki

- pościg

- Wykrywanie urządzeń szpiegujących

- zamknięte

- przyjście

- wspólny

- Komunikacja

- kryptowaluta

- Aktualny

- ZROBIŁ

- odkryty

- dns

- domeny

- Efektywne

- dopasować

- Nasz formularz

- Darmowy

- fundusze

- tutaj

- W jaki sposób

- HTTPS

- Rezultat

- IP

- Adres IP

- problemy

- IT

- wiedza

- Kraken

- Labs

- UCZYĆ SIĘ

- wyszukiwania

- poważny

- Media

- Misja

- Inne

- phishing

- Platformy

- polityka

- Popularny

- chronić

- dokumentacja

- Ryzyko

- run

- bieganie

- Oszuści

- Ekran

- bezpieczeństwo

- zestaw

- Prosty

- So

- spam

- standardy

- sukces

- systemy

- Techniczny

- Testowanie

- Testy

- czas

- Top

- us

- Użytkownicy

- sprzedawców

- KIM

- Yahoo

- lat