Pojawiła się najnowsza aktualizacja bezpieczeństwa Firefoksa, która pojawia się raz na cztery tygodnie, wprowadzając popularną alternatywną przeglądarkę do wersji 107.0lub Rozszerzona wersja pomocy technicznej (ESR) 102.5 jeśli wolisz nie otrzymywać nowych wersji funkcji co miesiąc.

(Jak wyjaśniliśmy wcześniej, numer wersji ESR informuje, jaki zestaw funkcji posiadasz, a także ile razy od tego czasu wydano aktualizacje zabezpieczeń, które możesz ponownie uwzględnić w tym miesiącu, zauważając, że 102 + 5 = 107.)

Na szczęście tym razem nie ma łatek zero-day – wszystkie luki na liście poprawek zostały ujawnione w odpowiedzialny sposób przez zewnętrznych badaczy lub znalezione przez własny zespół i narzędzia do wyszukiwania błędów Mozilli.

Splątanie czcionek

Najwyższy poziom ważności to Wysoki, który dotyczy siedmiu różnych błędów, z których cztery to błędy w niewłaściwym zarządzaniu pamięcią, które mogą prowadzić do awarii programu, w tym CVE-2022-45407, które osoba atakująca może wykorzystać, ładując plik czcionki.

Większość błędów związanych z używaniem plików czcionek wynika z faktu, że pliki czcionek są złożonymi binarnymi strukturami danych i istnieje wiele różnych formatów plików, które produkty mają obsługiwać.

Oznacza to, że luki w zabezpieczeniach związane z czcionkami zwykle polegają na przesłaniu do przeglądarki celowo ukrytego pliku czcionki, tak że próba przetworzenia go kończy się niepowodzeniem.

Ale ten błąd jest inny, ponieważ osoba atakująca może użyć legalnego, poprawnie utworzonego pliku czcionki, aby wywołać awarię.

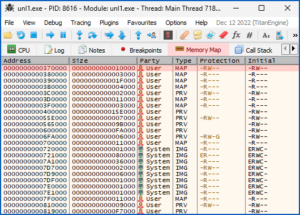

Błąd może zostać wywołany nie przez treść, ale przez czas: gdy dwie lub więcej czcionek jest ładowanych w tym samym czasie przez oddzielne wątki wykonania w tle, przeglądarka może pomieszać przetwarzane czcionki, potencjalnie umieszczając fragment danych X z czcionki A w miejsce przydzielone na fragment danych Y z czcionki B, a tym samym uszkodzenie pamięci.

Mozilla opisuje to jako „potencjalnie możliwa do wykorzystania awaria”, chociaż nic nie wskazuje na to, by ktokolwiek, nie mówiąc już o osobie atakującej, wymyślił, jak zbudować taki exploit.

Tryb pełnoekranowy uważany za szkodliwy

Najciekawszym błędem, przynajmniej naszym zdaniem, jest CVE-2022-45404, opisany zwięźle po prostu jako a „pomijanie powiadomień na pełnym ekranie”.

Jeśli zastanawiasz się, dlaczego błąd tego rodzaju uzasadnia poziom ważności Wysoki, to dlatego, że przekazanie kontroli nad każdym pikselem na ekranie do okna przeglądarki, które jest wypełnione i kontrolowane przez niezaufane HTML, CSS i JavaScript…

…byłoby zaskakująco przydatne dla każdego zdradzieckiego operatora strony internetowej.

Pisaliśmy już o tzw Przeglądarka w przeglądarce, lub BitB, ataki, w których cyberprzestępcy tworzą wyskakujące okienko przeglądarki pasujące wyglądem i stylem do okna systemu operacyjnego, zapewniając w ten sposób wiarygodny sposób oszukania użytkownika, aby zaufał czemuś na przykład monitowi o podanie hasła, podając go jako interwencję systemu w zakresie bezpieczeństwa samo:

Jednym ze sposobów na wykrycie sztuczek BitB jest próba przeciągnięcia wyskakującego okienka, którego nie jesteś pewien, poza okno przeglądarki.

Jeśli wyskakujące okienko pozostaje zamknięte w przeglądarce, więc nie można go przenieść w inne miejsce na ekranie, to oczywiście jest to tylko część przeglądanej strony internetowej, a nie prawdziwe wyskakujące okienko wygenerowane przez system samo.

Ale jeśli strona internetowa z treściami zewnętrznymi może automatycznie przejąć cały wyświetlacz bez wcześniejszego wywoływania ostrzeżenia, możesz nie zdawać sobie sprawy, że niczemu, co widzisz, nie można ufać, bez względu na to, jak realistycznie to wygląda.

Podstępni oszuści mogą na przykład namalować fałszywe wyskakujące okienko systemu operacyjnego w fałszywym oknie przeglądarki, dzięki czemu można rzeczywiście przeciągnąć okno dialogowe „system” w dowolne miejsce na ekranie i przekonać się, że to prawdziwa okazja.

Lub oszuści mogą celowo wyświetlać najnowsze tło obrazkowe (jedno z nich Podobnie jak to, co widzisz? obrazy) wybrane przez system Windows dla ekranu logowania, zapewniając w ten sposób miarę znajomości wizualnej, a tym samym oszukują cię, myśląc, że nieumyślnie zablokowałeś ekran i musisz ponownie uwierzytelnić się, aby wrócić.

Celowo zmapowaliśmy nieużywane, ale łatwe do znalezienia miejsca PrtSc key na naszym laptopie z systemem Linux, aby natychmiast zablokować ekran, reinterpretując go jako przydatnyChroń ekran przycisk zamiast Print Screen. Oznacza to, że możemy niezawodnie i szybko zablokować komputer stuknięciem kciuka za każdym razem, gdy idziemy lub się odwracamy, bez względu na to, jak krótko. Nie naciskamy go przypadkowo bardzo często, ale zdarza się to od czasu do czasu.

Co robić?

Sprawdź, czy jesteś na bieżąco, co jest prostą sprawą na laptopie lub komputerze stacjonarnym: Pomoc > O programie Firefox (lub Menu apple > O nas) załatwi sprawę, wyskakując okno dialogowe z informacją, czy jesteś aktualny, czy nie, i oferując najnowszą wersję, jeśli jest nowa, której jeszcze nie pobrałeś.

Na urządzeniach mobilnych sprawdź w aplikacji platformę oprogramowania, z której korzystasz (np Google play na Androida i Apple App Store na iOS) w celu uzyskania aktualizacji.

(W systemie Linux i BSD możesz mieć kompilację Firefoksa dostarczoną przez twoją dystrybucję; jeśli tak, skontaktuj się z opiekunem dystrybucji, aby uzyskać najnowszą wersję).

Pamiętaj, że nawet jeśli masz włączoną automatyczną aktualizację i zwykle działa ona niezawodnie, warto ją sprawdzić, biorąc pod uwagę, że wystarczy kilka sekund, aby upewnić się, że nic nie poszło nie tak i nie pozostawiło Cię bez ochrony.

- blockchain

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- Firefox

- zapora

- Kaspersky

- malware

- Mcafee

- Mozilla

- Nagie bezpieczeństwo

- NexBLOC

- Łata

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- VPN

- wrażliwość

- zabezpieczenia stron internetowych

- zefirnet