Czas czytania: 2 minuty

Czas czytania: 2 minuty

Zidentyfikowano lukę SSL/TLS, którą osoby atakujące mogą wykorzystać do obniżenia poziomu kryptografii połączeń HTTPS na podatną na odszyfrowanie. umożliwienie atakującym podsłuchiwanie komunikacji między przeglądarkami a serwerem. Waga tej luki jest niezwykle wysoka, ponieważ osoby atakujące mogą wykorzystać ją do uzyskania poświadczeń logowania do poufnych systemów, takich jak witryny bankowe, w celu popełnienia oszustwa finansowego.

Przypomina to niedawne luki w zabezpieczeniach Heartbleed i POODLE, które mogą również zostać wykorzystane do złamania szyfrowanej komunikacji.

Luka, nazywana atakiem FREAK, obejmuje kod z projektu OpenSSL, podobnie jak Heartbleed w zeszłym roku. Jednak wpływ różni się w zależności od przeglądarek różnych dostawców.

Przeglądarki Apple Safari i Android zostały potwierdzone jako podatne na ataki. Jednak Chrome nie jest zagrożony, podobnie jak Internet Explorer i Firefox.

Jak to mogło się stać?

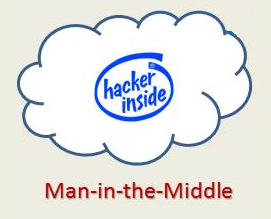

W latach 1990. rząd USA chciał kontrolować eksport tego, co uważał za szyfrowanie „klasy broni”. Pozwoliliby na użycie silnego, jak na tamte czasy, 128-bitowego szyfrowania, ale federalni chcieli, aby amerykańskie służby wywiadowcze i organy ścigania miały „tylne drzwi”, jeśli chodzi o komunikację z zagranicą. Wprowadzono słaby 40-bitowy pakiet szyfrujący, określany jako „klasa eksportowa” do użytku poza Stanami Zjednoczonymi, który w razie potrzeby władze amerykańskie mogą złamać.

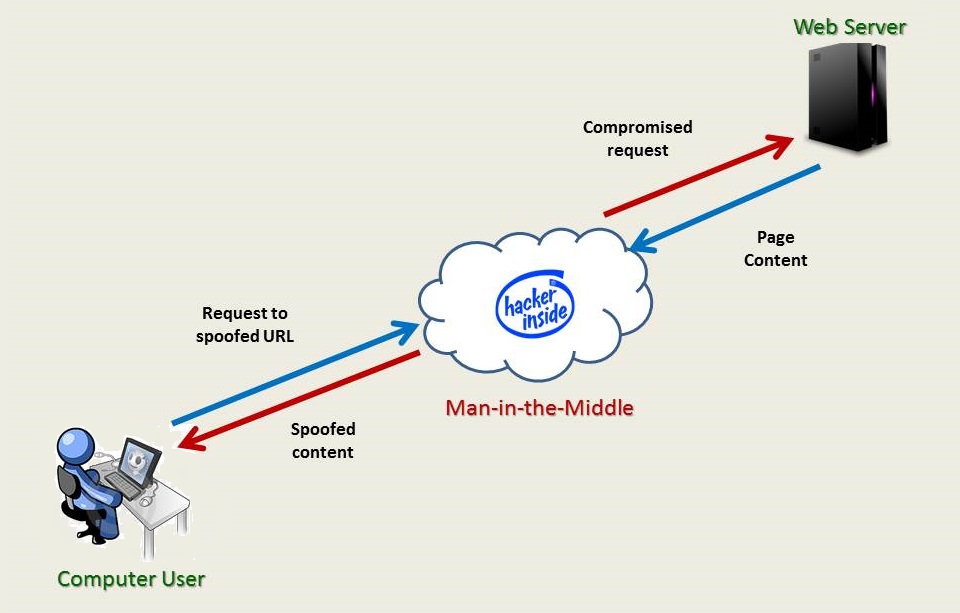

Chociaż większość przeglądarek od lat nie obsługuje 40-bitowych pakietów, są one obecne aż w jednej trzeciej bibliotek i przeglądarek SSL. Jeśli pakiet jest obecny w przeglądarce, osoba atakująca może przeprowadzić tzw. Używać atak man-in-the-middle, osoba atakująca umieszcza proces między przeglądarką a serwerem w celu przechwycenia i odszyfrowania ich wiadomości.

Niestety, ta funkcja jest nadal wbudowana w wiele serwerów WWW, nawet w jednej trzeciej. Atakujący może zmusić podatnych klientów i serwery do korzystania ze słabego szyfrowania klasy eksportowej w połączeniach HTTPS przechwytujących odszyfrowywanie lub zmienianie przechwyconych wiadomości za pomocą ataku typu „man-in-the-middle”.

Co należy zrobić?

Aby tego typu atak się powiódł, zarówno serwer sieciowy, jak i przeglądarka ofiary muszą być podatne na ataki. Jeśli korzystasz z serwera WWW, powinieneś wyłączyć obsługę wszelkich pakietów eksportowych i wszystkich znanych niezabezpieczonych szyfrów. Następnie należy włączyć utajnienie przekazywania. Mozilla opublikowała przewodnik i Generator konfiguracji SSL, który wygeneruje znane dobre konfiguracje dla popularnych serwerów.

Użytkownicy Internetu mogą sprawdzić, czy Twoja przeglądarka jest podatna na ataki na tej stronie:

https://freakattack.com/clienttest.html

Apple i Google spieszą się z naprawą problemów z przeglądarką, ale może to być dobry moment, aby wypróbować przeglądarkę opartą na Chromium firmy Comodo Comodo smok lub oparty na Firefoksie Comodo lódDragon. Oba mają niezrównane funkcje prywatności i bezpieczeństwa i można je pobrać bezpłatnie.

ROZPOCZNIJ DARMOWY OKRES PRÓBNY ODBIERZ SWOJĄ NATYCHMIASTOWĄ KARTĘ BEZPIECZEŃSTWA ZA DARMO

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Kupuj i sprzedawaj akcje spółek PRE-IPO z PREIPO®. Dostęp tutaj.

- Źródło: https://blog.comodo.com/comodo-news/freak-attack-warning-apple-google-devices-vulnerable/

- :ma

- :Jest

- :nie

- 40

- 7

- a

- Wszystkie kategorie

- dopuszczać

- Pozwalać

- również

- amerykański

- an

- i

- android

- każdy

- Apple

- SĄ

- AS

- At

- atakować

- Władze

- Bankowość

- na podstawie

- BE

- bo

- być

- pomiędzy

- Bit

- Blog

- obie

- przerwa

- przeglądarka

- przeglądarki

- wybudowany

- ale

- by

- oprawa ołowiana witrażu

- CAN

- ZOBACZ

- Chrom

- chrom

- szyfr

- kliknij

- klientów

- kod

- COM

- popełnić

- wspólny

- Komunikacja

- Komunikacja

- Wiadomości Comodo

- kompromis

- systemu

- ZATWARDZIAŁY

- połączenia

- za

- kontrola

- mógłby

- Listy uwierzytelniające

- kryptografia

- dzień

- Odszyfruj

- urządzenia

- ZROBIŁ

- różne

- do

- Downgrade

- pobieranie

- umożliwiać

- szyfrowane

- szyfrowanie

- egzekwowanie

- wydarzenie

- eksploatowany

- badacz

- eksport

- niezwykle

- Cecha

- Korzyści

- FBI

- budżetowy

- Oszustwo finansowe

- Firefox

- W razie zamówieenia projektu

- wytrzymałość

- obcy

- Naprzód

- oszustwo

- Darmowy

- od

- Generować

- generator

- otrzymać

- dobry

- Rząd

- stopień

- poprowadzi

- zdarzyć

- Have

- bicie serca

- Wysoki

- Jednak

- HTML

- http

- HTTPS

- zidentyfikowane

- if

- Rezultat

- in

- Informacja

- niepewny

- Wkłady

- natychmiastowy

- Inteligencja

- Internet

- Internet Security

- wprowadzono

- problemy

- IT

- JEGO

- jpg

- znany

- Nazwisko

- Ostatni rok

- Prawo

- egzekwowanie prawa

- biblioteki

- Zaloguj Się

- mężczyzna

- wiele

- Maksymalna szerokość

- wiadomości

- Środkowy

- może

- większość

- MONTAż

- Mozilla

- musi

- potrzebne

- aktualności

- uzyskać

- of

- on

- ONE

- openssl

- działać

- or

- zewnętrzne

- plato

- Analiza danych Platona

- PlatoDane

- teraźniejszość

- prywatność

- Prywatność i bezpieczeństwo

- wygląda tak

- projekt

- opublikowany

- niedawny

- , o którym mowa

- pamiętny

- s

- Safari

- karta z punktami

- bezpieczeństwo

- wysłać

- wrażliwy

- Serwery

- Usługi

- powinien

- witryna internetowa

- Witryny

- SSL

- Zjednoczone

- Nadal

- silny

- osiągnąć sukces

- taki

- apartament

- wsparcie

- Utrzymany

- systemy

- że

- Połączenia

- ich

- następnie

- one

- Trzeci

- to

- czas

- do

- próbować

- rodzaj

- nas

- Rząd Stanów Zjednoczonych

- Zjednoczony

- United States

- niezrównany

- us

- posługiwać się

- używany

- Użytkownicy

- za pomocą

- sprzedawca

- Luki w zabezpieczeniach

- wrażliwość

- Wrażliwy

- poszukiwany

- ostrzeżenie

- była

- sieć

- serwer wWW

- Co

- Co to jest

- jeśli chodzi o komunikację i motywację

- który

- będzie

- by

- rok

- lat

- You

- Twój

- zefirnet