Czas czytania: 3 minuty

Czas czytania: 3 minuty

Zespół Comodo Antispam Labs (CASL) zidentyfikował nowy atak złośliwego oprogramowania wymierzony w firmy i konsumentów, którzy mogą korzystać z WhatsApp, wieloplatformowej usługi przesyłania wiadomości przez telefon komórkowy, która wykorzystuje połączenie internetowe telefonu do czatowania i dzwonienia do innych użytkowników WhatsApp.

W ramach losowej kampanii phishingowej cyberprzestępcy wysyłają fałszywe wiadomości e-mail przedstawiające informacje jako oficjalną zawartość WhatsApp w celu rozpowszechniania złośliwego oprogramowania po kliknięciu „wiadomości”.

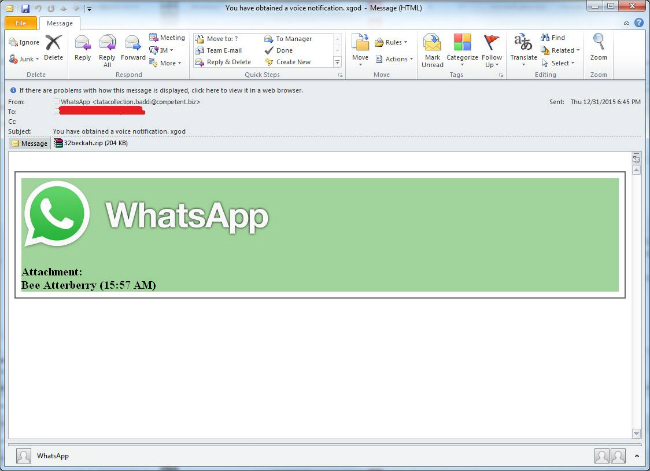

E-maile są wysyłane z nieuczciwego adresu e-mail, zamaskowanego nazwą „WhatsApp”, ale jeśli użytkownicy spojrzą na rzeczywisty adres e-mail FROM, zobaczą, że nie pochodzi on od firmy.

W celu rozpowszechniania fałszywego złośliwego oprogramowania i infekowania komputerów cyberprzestępcy używają wielu tematów:

- Otrzymałeś powiadomienie głosowe xgod

- Brak notatki dźwiękowej. Ydkpda

- Dostarczono krótkie nagranie dźwiękowe! Jsvk

- Uzyskano krótkie nagranie wokalne npulf

- Otrzymano powiadomienie dźwiękowe sqdw

- Masz ogłoszenie wideo. Eom

- Dostarczono krótką notatkę wideo. Atjvqw

- Niedawno otrzymałeś wiadomość głosową. Yop

Każdy temat kończy się zestawem losowych znaków, takich jak „xgod” lub „Ydkpda”. Są one prawdopodobnie używane do kodowania niektórych danych w celu identyfikacji odbiorców.

Załącznik zawiera skompresowany plik (zip), w którym znajduje się plik wykonywalny złośliwego oprogramowania. Szkodnik ten jest odmianą rodziny „Nivdort”. Złośliwe oprogramowanie zwykle replikuje się do różnych folderów systemowych, dodając się do automatycznego uruchamiania w rejestrze komputera.

Po otwarciu i wykonaniu pliku zip w wiadomości e-mail złośliwe oprogramowanie jest uwalniane na komputery.

Zespół Comodo Antispam Labs zidentyfikował e-mail WhatsApp poprzez analizę IP, domeny i adresu URL.

„Cyberprzestępcy coraz bardziej przypominają marketerów – próbują używać kreatywnych tematów, aby klikać i otwierać niczego nie podejrzewające wiadomości e-mail w celu rozprzestrzeniania złośliwego oprogramowania” – powiedział Fatih Orhan, dyrektor ds. technologii w Comodo i Comodo Antyspam Laboratorium. „Jako firma, Comodo pilnie pracuje nad tworzeniem innowacyjnych rozwiązań technologicznych, które wyprzedzają cyberprzestępców, chronią i zabezpieczają punkty końcowe oraz zapewniają bezpieczeństwo przedsiębiorstw i środowisk IT”.

Comodo Antyspam Zespół Labs składa się z ponad 40 specjalistów ds. bezpieczeństwa IT, etycznych hakerów, informatyków i inżynierów, zatrudnionych na pełny etat w Comodo, analizujących i filtrujących spam, phishing i złośliwe oprogramowanie z całego świata. Zespół CASL, mający biura w Stanach Zjednoczonych, Turcji, na Ukrainie, na Filipinach i w Indiach, każdego dnia analizuje ponad milion potencjalnych elementów phishingu, spamu lub innych złośliwych/niechcianych wiadomości e-mail, wykorzystując spostrzeżenia i ustalenia w celu zabezpieczenia i ochrony obecnego klienta bazę i szeroką społeczność publiczną, korporacyjną i internetową.

Jeśli uważasz, że środowisko IT Twojej firmy jest atakowane przez phishing, złośliwe oprogramowanie, oprogramowanie szpiegujące lub cyberataki i potrzebujesz narzędzie do usuwania złośliwego oprogramowania – skontaktuj się z konsultantami ds. bezpieczeństwa w Comodo: https://enterprise.comodo.com/contact-us.php

Zrzut ekranu nieuczciwego e-maila został przechwycony poniżej:

Powiązane zasoby:

ROZPOCZNIJ DARMOWY OKRES PRÓBNY ODBIERZ SWOJĄ NATYCHMIASTOWĄ KARTĘ BEZPIECZEŃSTWA ZA DARMO

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Źródło: https://blog.comodo.com/malware/whatsapp-new-malware-attack/

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 1

- a

- w poprzek

- dodanie

- adres

- przed

- Wszystkie kategorie

- an

- analiza

- ćwiczenie

- Analizując

- i

- Zapowiedź

- SĄ

- AS

- At

- atakować

- audio

- baza

- BE

- staje

- być

- jest

- poniżej

- Blog

- branding

- biznes

- ale

- wezwanie

- Kampania

- znaków

- kliknij

- COM

- społeczność

- sukcesy firma

- Firma

- komputer

- komputery

- połączenie

- Konsultanci

- Konsumenci

- skontaktuj się

- zawiera

- zawartość

- Tworzenie

- Twórczy

- Aktualny

- klient

- cyberataki

- cyberprzestępcy

- dane

- dzień

- dostarczona

- różne

- pilnie

- Dyrektor

- domena

- e-maile

- pracowników

- Punkt końcowy

- Bezpieczeństwo punktu końcowego

- kończy się

- Inżynierowie

- Enterprise

- przedsiębiorstwa

- Środowisko

- środowiska

- etyczny

- wydarzenie

- imitacja

- członków Twojej rodziny

- czuć

- filet

- filtracja

- W razie zamówieenia projektu

- Darmowy

- od

- pełny

- otrzymać

- gif

- globus

- chwycić

- hakerzy

- Have

- HTTPS

- zidentyfikowane

- zidentyfikować

- if

- in

- Indie

- Informacja

- Innowacyjny

- Innowacyjna technologia

- spostrzeżenia

- natychmiastowy

- Internet

- połączenie internetowe

- najnowszych

- IP

- IT

- to bezpieczeństwo

- JEGO

- samo

- jpg

- Trzymać

- Labs

- lubić

- linie

- Popatrz

- zrobiony

- malware

- Atak złośliwego oprogramowania

- marketerzy

- Maksymalna szerokość

- Notatka

- wiadomość

- wiadomości

- może

- milion

- Aplikacje mobilne

- telefon komórkowy

- jeszcze

- Wieloplatformowy

- wielokrotność

- Nowości

- powiadomienie

- uzyskane

- of

- biura

- urzędnik

- on

- otwierany

- or

- zamówienie

- Inne

- część

- Filipiny

- phishing

- kampania phishingowa

- telefon

- PHP

- sztuk

- plato

- Analiza danych Platona

- PlatoDane

- potencjał

- prawdopodobnie

- specjalistów

- chronić

- publiczny

- przypadkowy

- Odebrane

- niedawno

- nagranie

- rejestr

- wydany

- usuwanie

- replikuje się

- reprezentowanie

- wymagać

- Zasoby

- s

- "bezpiecznym"

- Powiedział

- Naukowcy

- karta z punktami

- Ekran

- bezpieczne

- bezpieczeństwo

- widzieć

- wysłać

- wysyłanie

- usługa

- zestaw

- Short

- Tworzenie

- Rozwiązania

- kilka

- Dźwięk

- spam

- swoiście

- rozpiętość

- spyware

- pobyt

- Ewolucja krok po kroku

- przedmiot

- system

- ukierunkowane

- zespół

- Technologia

- niż

- że

- Połączenia

- Informacje

- Filipiny

- Te

- one

- Przez

- czas

- do

- Turcja

- nas

- Ukraina

- parasol

- dla

- URL

- posługiwać się

- używany

- Użytkownicy

- za pomocą

- zazwyczaj

- Wariant

- Wideo

- Głos

- była

- Strona internetowa

- zabezpieczenia stron internetowych

- Western

- jeśli chodzi o komunikację i motywację

- który

- KIM

- będzie

- w

- pracujący

- You

- Twój

- zefirnet

- Zamek błyskawiczny