Połączenia Google Authenticator Aplikacja 2FA jest ostatnio często opisywana w wiadomościach dotyczących cyberbezpieczeństwa, a Google dodaje funkcję umożliwiającą tworzenie kopii zapasowych danych 2FA w chmurze, a następnie przywracanie ich na innych urządzeniach.

Aby wyjaśnić, 2FA (uwierzytelnianie dwuskładnikowe) to jeden z tych programów, które uruchamiasz na telefonie komórkowym lub tablecie w celu generowania jednorazowych kodów logowania, które pomagają zabezpieczyć Twoje konta internetowe czymś więcej niż tylko hasłem.

Problem z konwencjonalnymi hasłami polega na tym, że oszuści mogą je wyżebrać, ukraść lub pożyczyć na wiele sposobów.

Jest surfowanie po ramieniu, gdzie łotrzyk pośród ciebie zagląda ci przez ramię, kiedy to wpisujesz; jest inspirowane domysłami, gdzie użyłeś wyrażenia, które oszust może przewidzieć na podstawie Twoich osobistych zainteresowań; jest phishing, gdzie jesteś nakłaniany do przekazania hasła oszustowi; i jest keylogging, gdzie złośliwe oprogramowanie już zaimplementowane na Twoim komputerze śledzi to, co wpisujesz i potajemnie rozpoczyna nagrywanie za każdym razem, gdy odwiedzasz interesującą witrynę.

A ponieważ konwencjonalne hasła zwykle pozostają takie same od logowania do logowania, oszuści, którzy dziś wymyślają hasło, mogą często po prostu używać go w kółko w wolnym czasie, często przez tygodnie, być może miesiące, a czasem nawet lata.

Tak więc aplikacje 2FA, ze swoimi jednorazowymi kodami logowania, rozszerzają zwykłe hasło o dodatkowy sekret, zwykle sześciocyfrowy numer, który zmienia się za każdym razem.

Twój telefon jako drugi czynnik

Sześciocyfrowe kody często generowane przez aplikacje 2FA są obliczane bezpośrednio na telefonie, a nie na laptopie; są oparte na „kluczu początkowym” lub „kluczu startowym” przechowywanym w telefonie; i są chronione kodem blokady w telefonie, a nie hasłami, które rutynowo wpisujesz na laptopie.

W ten sposób oszuści, którzy żebrzą, pożyczają lub kradną Twoje zwykłe hasło, nie mogą tak po prostu wskoczyć na Twoje konto.

Osoby atakujące potrzebują również dostępu do Twojego telefonu i muszą mieć możliwość odblokowania telefonu, aby uruchomić aplikację i uzyskać jednorazowy kod. (Kody są zwykle oparte na dacie i godzinie z dokładnością do pół minuty, więc zmieniają się co 30 sekund).

Co więcej, nowoczesne telefony zawierają zabezpieczone układy pamięci masowej odporne na manipulacje (Apple nazywa je Bezpieczna enklawa; Google jest znany jako Titan), które zachowują swoje sekrety, nawet jeśli uda ci się odłączyć chip i spróbować wydobyć z niego dane offline za pomocą miniaturowych sond elektrycznych lub trawienia chemicznego połączonego z mikroskopią elektronową.

Oczywiście to „rozwiązanie” niesie ze sobą własny problem, a mianowicie: jak wykonać kopię zapasową tych wszystkich ważnych nasion 2FA na wypadek utraty telefonu lub zakupu nowego i chęci przełączenia się na niego?

Niebezpieczny sposób tworzenia kopii zapasowych nasion

Większość usług online wymaga skonfigurowania sekwencji kodu 2FA dla nowego konta poprzez wprowadzenie 20-bajtowego ciągu losowych danych, co oznacza żmudne wpisywanie albo 40 znaków szesnastkowych (podstawa-16), po jednym na każde półbajt, albo ostrożnie wprowadzając 32 znaki w kodowaniu base-32, które używa znaków A do Z i sześć cyfr 234567 (zero i jedynka są nieużywane, ponieważ wyglądają jak O-jak-Oscar i I-jak-Indie).

Tyle że zwykle masz szansę uniknąć kłopotów z ręcznym stukaniem w swój początkowy sekret, skanując zamiast tego specjalny rodzaj adresu URL za pomocą kodu QR.

Te specjalne adresy URL 2FA mają zakodowaną nazwę konta i początkowe ziarno, jak poniżej (ograniczyliśmy tutaj ziarno do 10 bajtów lub 16 znaków bazowych 32, aby adres URL był krótki):

Prawdopodobnie domyślasz się, dokąd to zmierza.

Kiedy uruchamiasz aparat w telefonie komórkowym, aby zeskanować tego rodzaju kody 2FA, kusi Cię, aby najpierw zrobić zdjęcie kodów, aby użyć ich jako kopii zapasowej…

…ale apelujemy, aby tego nie robić, ponieważ każdy, kto zdobędzie te zdjęcia później (na przykład z Twojego konta w chmurze lub ponieważ prześlesz je przez pomyłkę), będzie znał Twoje tajne ziarno i będzie w stanie w prosty sposób wygenerować właściwe ciąg sześciocyfrowych kodów.

Jak zatem niezawodnie wykonać kopię zapasową danych 2FA bez zachowania kopii w postaci zwykłego tekstu tych nieznośnych wielobajtowych sekretów?

Google Authenticator w sprawie

Cóż, Google Authenticator niedawno, choć z opóźnieniem, zdecydował się rozpocząć oferowanie usługi „synchronizacji konta” 2FA, dzięki której można tworzyć kopie zapasowe sekwencji kodów 2FA w chmurze, a później przywracać je na nowym urządzeniu, na przykład w przypadku zgubienia lub wymiany Twój telefon.

Jako jedno medium opisane to, „Google Authenticator dodaje krytyczną, długo oczekiwaną funkcję po 13 latach”.

Ale jak bezpiecznie odbywa się transfer danych synchronizacji konta?

Czy Twoje tajne dane źródłowe są szyfrowane podczas przesyłania do chmury Google?

Jak możesz sobie wyobrazić, przesyłanie do chmury części przesyłania twoich tajemnic 2FA jest rzeczywiście szyfrowane, ponieważ Google, jak każda firma dbająca o bezpieczeństwo, od kilku lat używa HTTPS-i-tylko-HTTPS dla całego ruchu internetowego .

Ale czy twoje konta 2FA mogą być szyfrowane za pomocą unikalnego hasła zanim opuszczą Twoje urządzenie?

W ten sposób nie można ich przechwycić (zgodnie z prawem lub nie), wezwać do sądu, ujawnić ani ukraść, gdy są przechowywane w chmurze.

W końcu innym sposobem na powiedzenie „w chmurze” jest po prostu „zapisanie na czyimś komputerze”.

Zgadnij co?

Nasi niezależni programiści i przyjaciele zajmujący się cyberbezpieczeństwem w @mysk_co, o którym już kilkakrotnie pisaliśmy na łamach Naked Security, postanowił się o tym przekonać.

Co zgłosili nie brzmi zbyt zachęcająco.

Google właśnie zaktualizowało swoją aplikację 2FA Authenticator i dodało bardzo potrzebną funkcję: możliwość synchronizacji tajemnic między urządzeniami.

TL;DR: Nie włączaj tego.

Nowa aktualizacja umożliwia użytkownikom logowanie się za pomocą konta Google i synchronizowanie tajnych funkcji 2FA na urządzeniach z systemem iOS i Android.… pic.twitter.com/a8hhelupZR

— Mysk 🇨🇦🇩🇪 (@mysk_co) 26 kwietnia 2023 r.

Jak widać powyżej, @mysk_co twierdził, co następuje:

- Dane Twojego konta 2FA, w tym seedy, nie zostały zaszyfrowane w ich pakietach sieciowych HTTPS. Innymi słowy, po usunięciu szyfrowania na poziomie transportu po przesłaniu danych, Twoje nasiona są dostępne dla Google, a tym samym dla każdego, kto ma nakaz przeszukania Twoich danych.

- Nie ma opcji hasła do zaszyfrowania przesyłanych plików, zanim opuszczą one Twoje urządzenie. Jak wskazuje zespół @mysc_co, ta funkcja jest dostępna podczas synchronizacji informacji z Google Chrome, więc wydaje się dziwne, że proces synchronizacji 2FA nie oferuje podobnego doświadczenia użytkownika.

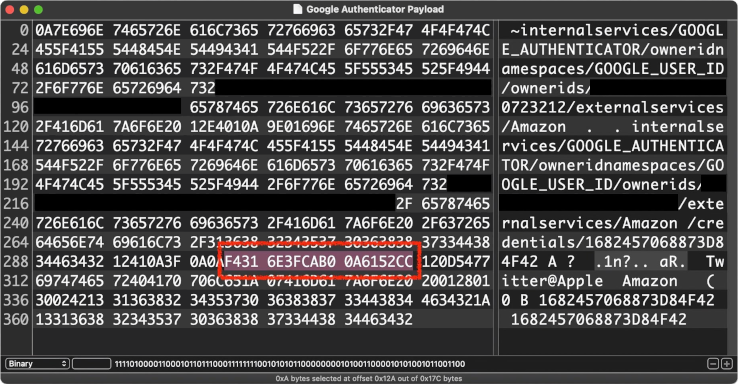

Oto wymyślony adres URL, który wygenerowali w celu założenia nowego konta 2FA w aplikacji Google Authenticator:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

A oto przechwycenie pakietu ruchu sieciowego, który Google Authenticator zsynchronizował z chmurą, z usuniętym szyfrowaniem na poziomie transportu (TLS):

Zwróć uwagę, że wyróżnione znaki szesnastkowe pasują do nieprzetworzonych 10 bajtów danych, które odpowiadają „tajemnicy” base-32 w powyższym adresie URL:

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___( o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Dodano ulubione moduły Duck w package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC

Co robić?

Zgadzamy się z sugestią @mysk_co, która brzmi: „Na razie zalecamy korzystanie z aplikacji bez nowej funkcji synchronizacji”.

Jesteśmy prawie pewni, że Google wkrótce doda funkcję hasła do funkcji synchronizacji 2FA, biorąc pod uwagę, że ta funkcja już istnieje w przeglądarce Chrome, jak wyjaśniono na stronach pomocy Chrome:

Zachowaj prywatność swoich informacji

Za pomocą hasła możesz używać chmury Google do przechowywania i synchronizowania danych z Chrome, nie pozwalając Google na ich odczytanie. […] Hasła są opcjonalne. Twoje zsynchronizowane dane są zawsze chronione przez szyfrowanie podczas przesyłania.

Jeśli już zsynchronizowałeś swoje nasiona, nie panikuj (nie zostały one udostępnione Google w sposób, który ułatwi każdemu innemu ich wykrycie), ale będziesz musiał zresetować sekwencje 2FA dla wszystkich kont, które teraz uznasz, że prawdopodobnie powinieneś zachować dla siebie .

W końcu możesz skonfigurować 2FA dla usług online, takich jak konta bankowe, gdzie warunki wymagają zachowania wszystkich danych logowania dla siebie, w tym haseł i nasion, i nigdy nikomu ich nie udostępniać, nawet Google.

Jeśli i tak masz zwyczaj robić zdjęcia kodów QR dla nasion 2FA, bez zbytniego zastanawiania się nad tym, radzimy tego nie robić.

Jak lubimy mówić w Naked Security: W razie wątpliwości / Nie ujawniaj tego.

Dane, które zachowujesz dla siebie, nie mogą wycieknąć, zostać skradzione, wezwane do sądu ani udostępniane dalej stronom trzecim jakiegokolwiek rodzaju, celowo lub przez pomyłkę.

Aktualizacja. Google ma odpowiedział na Twitterze do raportu @mysk_co, przyznając, że celowo udostępnił funkcję synchronizacji konta 2FA bez tak zwanego szyfrowania typu end-to-end (E2EE), ale twierdził, że firma „planuje oferować E2EE dla Google Authenticator w przyszłości”. Spółka stwierdziła również, że „możliwość korzystania z aplikacji w trybie offline pozostanie alternatywą dla tych, którzy wolą samodzielnie zarządzać strategią tworzenia kopii zapasowych”. [2023-04-26T18:37Z]

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- zdolność

- Zdolny

- O nas

- o tym

- powyżej

- bezwzględny

- dostęp

- Konto

- Konta

- w poprzek

- Dodaj

- w dodatku

- dodanie

- Dodatkowy

- Dodaje

- Po

- przed

- Wszystkie kategorie

- pozwala

- już

- również

- alternatywny

- zawsze

- an

- i

- android

- Inne

- każdy

- ktoś

- Aplikacja

- Apple

- mobilne i webowe

- SĄ

- Przybywa

- AS

- At

- autor

- samochód

- dostępny

- uniknąć

- z powrotem

- background-image

- backup

- Bank

- konta bankowe

- baza

- na podstawie

- BE

- bo

- zanim

- granica

- pożyczać

- Dolny

- Przynosi

- przeglądarka

- ale

- kupować

- by

- obliczony

- Połączenia

- aparat fotograficzny

- CAN

- ostrożnie

- walizka

- Centrum

- szansa

- zmiana

- Zmiany

- znaków

- chemiczny

- żeton

- Frytki

- Chrom

- przeglądarka chrome

- twierdził,

- Chmura

- przechowywanie w chmurze

- kod

- kolor

- połączony

- powszechnie

- sukcesy firma

- komputer

- Warunki

- Konwencjonalny

- prawo autorskie

- Kurs

- pokrywa

- Listy uwierzytelniające

- krytyczny

- Bezpieczeństwo cybernetyczne

- Niebezpieczny

- dane

- Data

- zdecydować

- postanowiła

- detale

- urządzenie

- urządzenia

- KOPAĆ

- cyfry

- Wyświetlacz

- do

- robi

- Nie

- darowizna

- nie

- na dół

- łatwo

- bądź

- Inaczej

- zachęcający

- szyfrowane

- szyfrowanie

- koniec końców

- wprowadzenie

- Parzyste

- Każdy

- przykład

- doświadczenie

- Wyjaśniać

- wyjaśnione

- Cecha

- polecane

- Postać

- Znajdź

- natura

- i terminów, a

- następujący

- W razie zamówieenia projektu

- Naprzód

- przyjaciele

- od

- Generować

- wygenerowane

- otrzymać

- Dać

- dany

- będzie

- Google Chrome

- Google'a

- chwycić

- Have

- wysokość

- pomoc

- tutaj

- Podświetlony

- przytrzymaj

- unosić

- W jaki sposób

- HTTPS

- if

- obraz

- in

- W innych

- zawierać

- Włącznie z

- Informacje

- Informacja

- zamiast

- celowo

- ciekawy

- zainteresowania

- najnowszych

- iOS

- IT

- JEGO

- skok

- właśnie

- Trzymać

- konserwacja

- Wiedzieć

- znany

- laptopa

- później

- przeciec

- Pozostawiać

- niech

- najmu

- poziom

- lubić

- Ograniczony

- Linia

- Zaloguj Się

- długo oczekiwany

- Popatrz

- wygląda jak

- WYGLĄD

- stracić

- WYKONUJE

- malware

- zarządzanie

- ręcznie

- Margines

- Mecz

- Maksymalna szerokość

- Może..

- znaczy

- Media

- Mikroskopia

- błąd

- Aplikacje mobilne

- telefon komórkowy

- Nowoczesne technologie

- Moduły

- miesięcy

- jeszcze

- dużo

- bardzo potrzebne

- Nagie bezpieczeństwo

- Nazwa

- mianowicie

- Potrzebować

- sieć

- ruch sieciowy

- Nowości

- aktualności

- Nie

- normalna

- już dziś

- numer

- liczny

- of

- poza

- oferta

- oferuje

- nieaktywny

- często

- on

- pewnego razu

- ONE

- Online

- Option

- or

- Inne

- na zewnątrz

- koniec

- własny

- pakiet

- Pakiety

- Panika

- część

- strony

- Hasło

- hasła

- Paweł

- zagląda

- może

- osobisty

- telefon

- telefony

- ZDJĘCIA

- Zdjęcia

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- position

- Wiadomości

- przewidzieć

- woleć

- bardzo

- prawdopodobnie

- Problem

- wygląda tak

- Programy

- chroniony

- QR code

- kody QR

- przypadkowy

- Surowy

- Czytaj

- niedawno

- polecić

- nagranie

- regularny

- wydany

- pozostawać

- obsługi produkcji rolnej, która zastąpiła

- raport

- wymagać

- Badacze

- przywracać

- rutynowo

- run

- s

- bezpiecznie

- taki sam

- powiedzenie

- skanować

- skanowanie

- Szukaj

- druga

- sekund

- Tajemnica

- bezpieczne

- bezpieczeństwo

- widzieć

- nasienie

- posiew

- wydaje

- Sekwencja

- usługa

- Usługi

- zestaw

- kilka

- Share

- shared

- Short

- powinien

- znak

- podobny

- po prostu

- SIX

- Snap

- Buchać

- So

- solidny

- Ktoś

- Dźwięk

- specjalny

- początek

- zacznij oferować

- Startowy

- rozpocznie

- stwierdził,

- pobyt

- skradziony

- przechowywanie

- sklep

- przechowywany

- historie

- proste

- Strategia

- sznur

- strongly

- taki

- SVG

- Przełącznik

- Tablet

- Brać

- zabezpieczenie przed manipulacją

- zespół

- REGULAMIN

- Regulamin

- niż

- że

- Połączenia

- Linia

- ich

- Im

- następnie

- Tam.

- w związku z tym

- one

- Myślący

- Trzeci

- osoby trzecie

- to

- tych

- czas

- czasy

- do

- już dziś

- także

- Top

- śledzić

- ruch drogowy

- przenieść

- Przesyłanie

- tranzyt

- przejście

- przezroczysty

- transportu

- prawdziwy

- SKRĘCAĆ

- i twitterze

- rodzaj

- zazwyczaj

- wyjątkowo

- odblokować

- nieużywana

- Aktualizacja

- zaktualizowane

- URL

- posługiwać się

- używany

- Użytkownik

- Doświadczenie użytkownika

- Użytkownicy

- za pomocą

- zazwyczaj

- przez

- Odwiedzić

- chcieć

- Nakaz

- Droga..

- sposoby

- we

- Web-based

- Strona internetowa

- tygodni

- były

- Co

- jeśli chodzi o komunikację i motywację

- ilekroć

- czy

- który

- Podczas

- KIM

- szerokość

- będzie

- w

- bez

- słowa

- napisany

- lat

- jeszcze

- You

- Twój

- siebie

- zefirnet

- zero