Twoje oczy mogą być oknem na twoją duszę, ale mogą też być kartą pokładową samolotu lub kluczem odblokowującym telefon. Jakie są dobre i złe strony używania cech biometrycznych do uwierzytelniania?

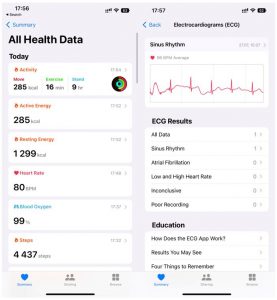

Możliwość potwierdzenia tożsamości za pomocą odcisku palca lub twarzy to coś, do czego już się przyzwyczailiśmy. Większość z nas nosi w kieszeni kawałek tej technologii: nasze telefony są w stanie rozpoznać nie tylko nasze rysy twarzy i odciski palców, ale także nasz głos, wzorce snu oraz częstość akcji serca i oddechów.

Ponieważ identyfikacja biometryczna staje się coraz bardziej powszechna i niezawodna, jest również coraz częściej stosowana jako domyślna technologia uwierzytelniania. Możliwe, że już używasz odcisku palca lub twarzy, aby odblokować telefon, otworzyć drzwi i uruchomić samochód lub zarządzać swoim kontem bankowym. Ale czy jesteśmy gotowi oddać wszystkie nasze unikalne cechy biometryczne w zamian za (obietnicę) lepszego bezpieczeństwa?

W tym artykule przyjrzymy się niektórym z najbardziej uznanych rodzajów uwierzytelniania biometrycznego i przeanalizujemy zalety i wady tej wszechobecnej technologii.

Jakie są najpopularniejsze rodzaje uwierzytelniania biometrycznego?

1. Rozpoznawanie odcisków palców

Wiele krajów używa odcisków palców na naszych dowodach osobistych i podczas ubiegania się o wizy podróżne, a władze od dawna wykorzystują (odciski palców i inne) funkcje biometryczne do identyfikacji przestępców i rozwiązywania przestępstw. Odciski palców zostały używany od wieków. Ale dopiero kiedy Apple wprowadził czujnik odcisków palców do swojego iPhone'a 5S w 2013 roku, technologia ta po raz pierwszy stała się powszechnie stosowana.

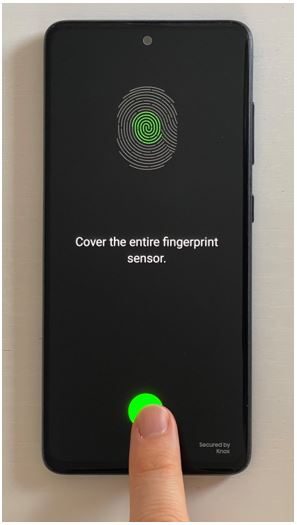

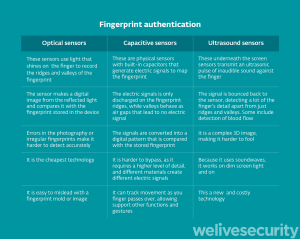

Przez lata technologia ta rozwinęła się z fizycznego przycisku Home iPhone'a ze zintegrowanym czujnikiem pojemnościowym zdolnym do generowania ładunku elektrycznego w kontakcie z grzbietami linii papilarnych, aby mapować palec użytkownika i go rozpoznać.

Ostatnio jednak czujniki linii papilarnych rozwijają się na telefonach z Androidem. Różne marki mają różne podejścia do swoich modeli, wykorzystując podobne czujniki pojemnościowe, czujniki optyczne pod ekranem, które wykorzystują światło do tworzenia obrazów na odcisku palca lub, ostatnio, czujniki ultradźwiękowe, które odbijają impuls niesłyszalnego dźwięku od palca, aby stworzyć złożony obraz 3D.

Chociaż rozpoznawanie odcisków palców jest dość bezpieczną metodą uwierzytelniania, chyba że ktoś ukradnie Twój odcisk palca – lub Twój palec – wszystko sprowadza się do niezawodności urządzenia, z którego korzystasz. Jeśli chodzi o ochronę danych, większość dużych producentów, takich jak Apple, Google czy Samsung, przechowuje odcisk palca lokalnie, a nie online. Więc nawet jeśli używasz odcisku palca do logowania się do usługi lub konta w telefonie, ta aplikacja otrzyma tylko klucz cyfrowy, a nie dane odcisku palca.

2. Rozpoznawanie twarzy

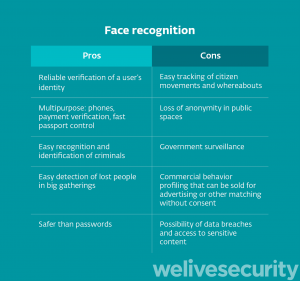

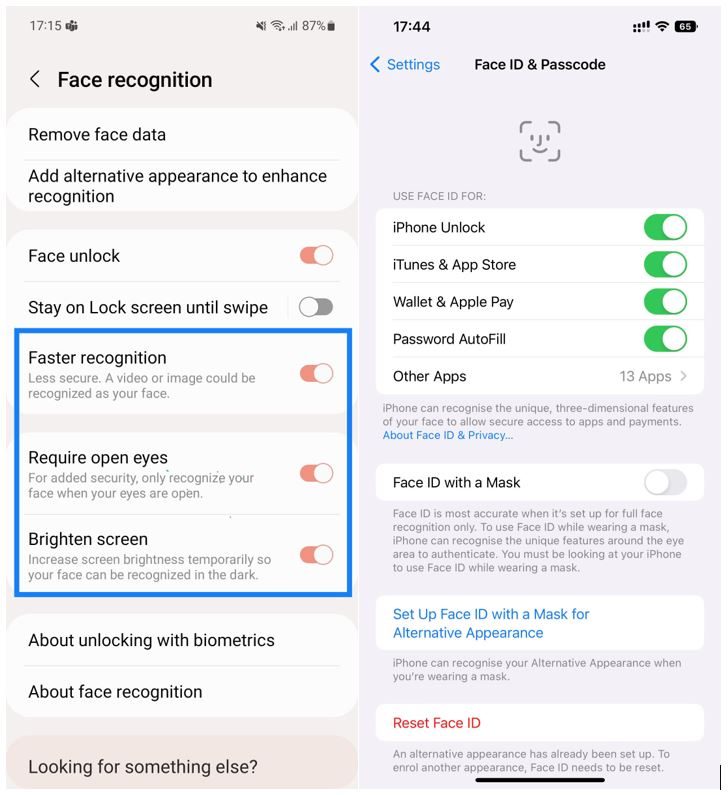

To, co jeszcze niedawno wydawało się science-fiction, jest dziś kolejną powszechną metodą weryfikacji tożsamości. Nasze rysy twarzy są teraz wystarczające, aby otwierać drzwi, odblokowywać nasze smartfony, zatwierdzać płatności i uzyskiwać dostęp do wszystkich danych uwierzytelniających przechowywanych w naszych aplikacjach do zarządzania hasłami. Rozpoznawanie twarzy może działać na różne sposoby: proste porównanie obrazów, sekwencje wideo, dane trójwymiarowe lub kompozycja obrazu z wielu kamer.

Najprostsze systemy, zwykle spotykane w tańszych telefonach, mogą jedynie porównywać twoją twarz z wcześniej zapisanym obrazem twarzy, inne systemy wykorzystują metryki, takie jak odległość między oczami, odległość od czoła do podbródka lub kształt konturów Twoje usta, jednak nie zawsze bezproblemowo.

Jednak sytuacja może się popsuć, jeśli technologia zostanie wykorzystana złośliwie. Chociaż to od nas zależy, czy użyjemy tej technologii w naszych telefonach, może być trudno z niej zrezygnować Kamery CCTV zarządzany przez firmy albo rząd, tworząc problem utrata anonimowości w przestrzeni publicznej.

3. Rozpoznawanie głosu

"Hej Google” lub „Hej Siri” to proste polecenia, których możesz używać do interakcji z asystentem głosowym telefonu. W rzeczywistości są to systemy rozpoznawania głosu, reagujące tylko na Twoje konkretne polecenia głosowe. Podczas konfigurowania telefonu zostaniesz poproszony o wypowiedzenie na głos kilku zdań, dzięki czemu algorytm może nauczyć się wzorców głosowych, których będzie kontynuował w praktyce. Im więcej rozmawiasz z wirtualnym asystentem, takim jak Google, Sirilub Alexa, tym bardziej rozpozna Twoje wzorce głosowe.

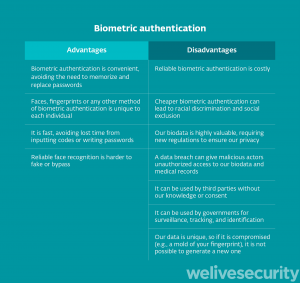

Biometria w skrócie – plusy i minusy

Uwierzytelnianie biometryczne jest wygodne, ale stawia nowe wyzwania dla naszej prywatności i bezpieczeństwa. Chociaż te technologie mogą zastąpić długie i trudne do zapamiętania hasła, mogą również być sposobem na ujawnienie naszych osobistych danych biometrycznych bez pewności, w jaki sposób zostaną one wykorzystane.

Naruszenia danych oznaczają, że hakerzy mogą uzyskać dostęp do informacji i sprzedawać je złośliwym podmiotom, które mogą na przykład tworzyć formy naszych odcisków palców i wykorzystywać je do uzyskiwania dostępu do budynków lub urządzeń bez naszej wiedzy lub zgody.

I nawet jeśli weźmiemy pod uwagę, jak trudno ominąć te cechy osobiste, inne technologie, takie jak rozpoznawanie twarzy, narażają nas cały czas. I chociaż rządy używają argumentu o bezpieczeństwie, aby używać kamer do rozpoznawania twarzy, trudno jest dokładnie wiedzieć, kim są ludzie, których będą atakować i jak te obrazy mogą być wykorzystywane w przyszłości.

A to dopiero początek

Urządzenia do noszenia, takie jak monitory fitness i smartwatche, mają coraz większą wiedzę na temat bicia serca, wzorców snu, częstości oddechów, a nawet stabilności chodzenia. Wkrótce nawet biometria behawioralna, taka jak sposób, w jaki poruszamy rękami, aby wyjąć telefon z kieszeni lub sposób, w jaki chodzimy, może wystarczyć, aby nas zidentyfikować. Chociaż te technologie to zanurzenie się w to, jak wyobrażamy sobie przyszłość science-fiction, ich użycie wymaga przemyślanej dyskusji na temat rozwoju technologicznego, bezpieczeństwa i prywatności.

- blockchain

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- zapora

- Kaspersky

- malware

- Mcafee

- NexBLOC

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- prywatność

- VPN

- Żyjemy w bezpieczeństwie

- zabezpieczenia stron internetowych

- zefirnet