Czas czytania: 2 minuty

Zgodnie z nowym raportem Zespołu ds. Cyber Emergency Response Team Bezpieczeństwa Wewnętrznego (ICS-CERT), publiczne systemy kontroli często mają słabe internet security i są atrakcyjnymi celami dla hakerów.

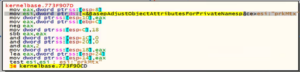

Raport przytacza dwa przypadki włamania, w tym nienazwane narzędzie publiczne, które zostało zhakowane, ponieważ system kontroli miał słabe uwierzytelnianie hasła, które można było pokonać brutalną siłą.

W drugim incydencie system kontroli obsługujący urządzenie mechaniczne został naruszony, ponieważ nienazwany kontroler organizacji nie miał żadnej ochrony uwierzytelniania. Raport stwierdza, że urządzenie było bezpośrednio połączone z Internetem bez uwierzytelnienia, a nawet Ochrona firewall. Urządzenie zostało zhakowane przez wyrafinowanego hakera korzystającego z modemu komórkowego. Przez przypadek urządzenie zostało odłączone od systemu kontrolera w celu przeprowadzenia zaplanowanej konserwacji, więc hakerzy nie mogli manipulować samym urządzeniem. Według raport cybernetyczny, incydent ten podkreśla potrzebę istnienia systemów ochrony i monitorowania na granicy, aby uniemożliwić hakerom zidentyfikowanie podatnych na ataki ICS.

Ponadto raport stwierdza, że system HVAC podłączony do Internetu i system reagowania kryzysowego na arenie podczas Igrzysk Olimpijskich w Soczi nie miały uwierzytelnienia dostępu. Problem został zidentyfikowany i rozwiązany przez konsultanta z firmy ochroniarskiej Qualys.

Raport zawiera następujące zalecenia, które są dobrą radą dla każdego systemu obsługującego Internet.

-

- Zminimalizuj ekspozycję sieci dla wszystkich urządzeń systemu sterowania. Ogólnie rzecz biorąc, lokalizuj sieci i urządzenia systemu sterowania za zaporami ogniowymi i izoluj je od sieci firmowej.

-

- Kiedy zdalny dostęp jest wymagane, stosuj bezpieczne metody, takie jak wirtualne sieci prywatne (VPN), uznając, że sieci VPN mogą mieć luki i należy je zaktualizować do najnowszej dostępnej wersji. Pamiętaj również, że VPN jest tak bezpieczny, jak podłączone urządzenia.

-

- Usuń, wyłącz lub zmień nazwy wszystkich domyślnych kont systemowych tam, gdzie to możliwe.

-

- Wdrażaj zasady blokowania konta, aby zmniejszyć ryzyko prób brutalnego wymuszania.

-

- Ustanowienie i wdrożenie zasad wymagających używania silnych haseł.

-

- Monitoruj tworzenie kont na poziomie administratora przez dostawców zewnętrznych.

-

- Jeśli to możliwe, zastosuj poprawki w środowisku ICS, aby złagodzić znane luki w zabezpieczeniach.

Wiadomość od Homeland Security jest prosta, twoja sieć jest tak bezpieczna, jak twoje najsłabsze ogniwo. Niestety, hakerzy o tym wiedzą i ciężko pracują, aby to znaleźć, zanim to zrobisz.

ROZPOCZNIJ DARMOWY OKRES PRÓBNY ODBIERZ SWOJĄ NATYCHMIASTOWĄ KARTĘ BEZPIECZEŃSTWA ZA DARMO

- blockchain

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Cyberbezpieczeństwo Comodo

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- zapora

- to bezpieczeństwo

- Kaspersky

- malware

- Mcafee

- NexBLOC

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- VPN

- zabezpieczenia stron internetowych

- zefirnet