Sender Policy Framework nie może pomóc w zapobieganiu spamowi i wyłudzaniu informacji, jeśli zezwalasz miliardom adresów IP na wysyłanie jako Twoja domena

Dwadzieścia lat temu, Paweł Vixie opublikował wniosek o komentarze w sprawie Odrzucanie POCZTY OD które pomogły zachęcić społeczność internetową do opracowania nowego sposobu walki ze spamem za pomocą Ramy polityki dla nadawców (SPF). Problem wtedy, jak i teraz, polegał na tym, że Prosty protokół przesyłania poczty (SMTP), który jest używany do wysyłania wiadomości e-mail w Internecie, nie zapewnia możliwości wykrycia sfałszowanych domen nadawców.

Jednak w przypadku korzystania z SPF właściciele domen mogą publikować rekordy systemu nazw domen (DNS), które definiują adresy IP upoważnione do używania ich nazwy domeny do wysyłania wiadomości e-mail. Po stronie odbiorcy serwer poczty e-mail może wysyłać zapytania do rekordów SPF w pozorny domena nadawcy, aby sprawdzić, czy adres IP nadawcy jest upoważniony do wysyłania wiadomości e-mail w imieniu tej domeny.

Omówienie poczty e-mail SMTP i SPF

Czytelnicy zaznajomieni z mechanizmami wysyłania wiadomości SMTP i sposobem interakcji z nimi SPF mogą woleć pominąć tę sekcję, chociaż jest ona na szczęście krótka.

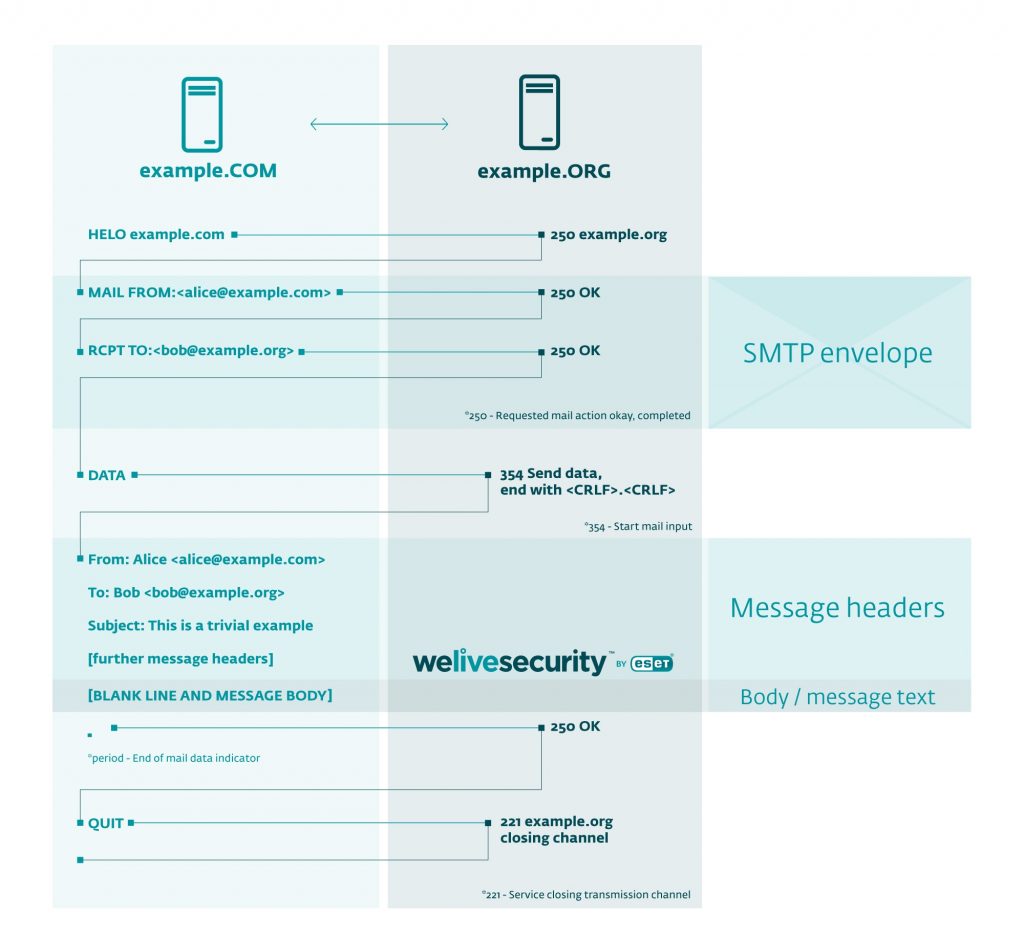

Wyobraź sobie, że Alicja w example.com chce wysłać wiadomość e-mail do Boba pod adresem example.org. Bez SPF serwery pocztowe Alicji i Boba prowadziłyby konwersację SMTP podobną do poniższej, która jest uproszczona za pomocą HELO zamiast EHLO, ale nie w sposób, który znacząco zmieniałby podstawowe konstrukcje:

W ten sposób odbywa się wysyłanie i odbieranie poczty internetowej (SMTP) od wczesnych lat 1980, ale ma – przynajmniej jak na standardy dzisiejszego internetu – poważny problem. Na powyższym schemacie Czad w przykład.net może równie łatwo połączyć się z example.org Serwer SMTP, zaangażuj się w dokładnie tę samą rozmowę SMTP i otrzymaj wiadomość e-mail najwyraźniej od Alice at example.com dostarczone do Boba w example.org. Co gorsza, nie byłoby nic wskazującego na oszustwo dla Boba, z wyjątkiem być może adresów IP zapisanych obok nazw hostów w nagłówkach wiadomości diagnostycznych (niepokazanych tutaj), ale nie są one łatwe do sprawdzenia dla osób niebędących ekspertami i, w zależności od aplikacji klienta poczty e-mail , są często trudno dostępne.

Chociaż nie były one nadużywane we wczesnych dniach spamu e-mailowego, ponieważ masowe spamowanie stało się uznanym, aczkolwiek zasłużenie pogardzanym modelem biznesowym, takie techniki fałszowania wiadomości e-mail były szeroko stosowane w celu zwiększenia szans na przeczytanie wiadomości spamowych, a nawet podjęcie na nich działań.

Powrót do hipotetycznego Czadu w przykład.net wysyłanie tej wiadomości „od” Alice… To wiązałoby się z dwoma poziomami podszywania się (lub fałszerstwa), podczas których wiele osób uważa, że można lub należy przeprowadzić automatyczne kontrole techniczne w celu wykrycia i zablokowania takich fałszywych wiadomości e-mail. Pierwszy znajduje się na poziomie koperty SMTP, a drugi na poziomie nagłówka wiadomości. SPF zapewnia kontrole na poziomie kopert SMTP, a później protokoły antyfałszerskie i uwierzytelniania wiadomości rozszerzenie dkim i DMARC zapewniają kontrole na poziomie nagłówka wiadomości.

Czy SPF działa?

Według jednego „The Puzzle of Monogamous Marriage” opublikowanych w 2022 r. około 32% z 1.5 miliarda zbadanych domen miało rekordy SPF. Spośród nich 7.7% miało nieprawidłową składnię, a 1% używało przestarzałego rekordu PTR, który wskazuje adresy IP na nazwy domen. Przyswajanie SPF było rzeczywiście powolne i wadliwe, co może prowadzić do kolejnego pytania: ile domen ma nadmiernie liberalne rekordy SPF?

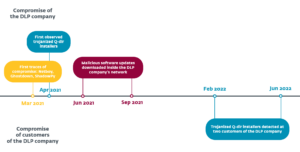

Znaleziono ostatnie badania że 264 organizacje w samej Australii mają w swoich rekordach SPF adresy IP możliwe do wykorzystania, co może nieświadomie przygotować grunt pod kampanie spamowe i phishingowe na dużą skalę. Chociaż nie mam związku z tym, co odkryli te badania, ostatnio miałem własny pędzel z potencjalnie niebezpiecznymi e-mailami, które wykorzystywały źle skonfigurowane rekordy SPF.

Fałszywy e-mail w mojej skrzynce odbiorczej

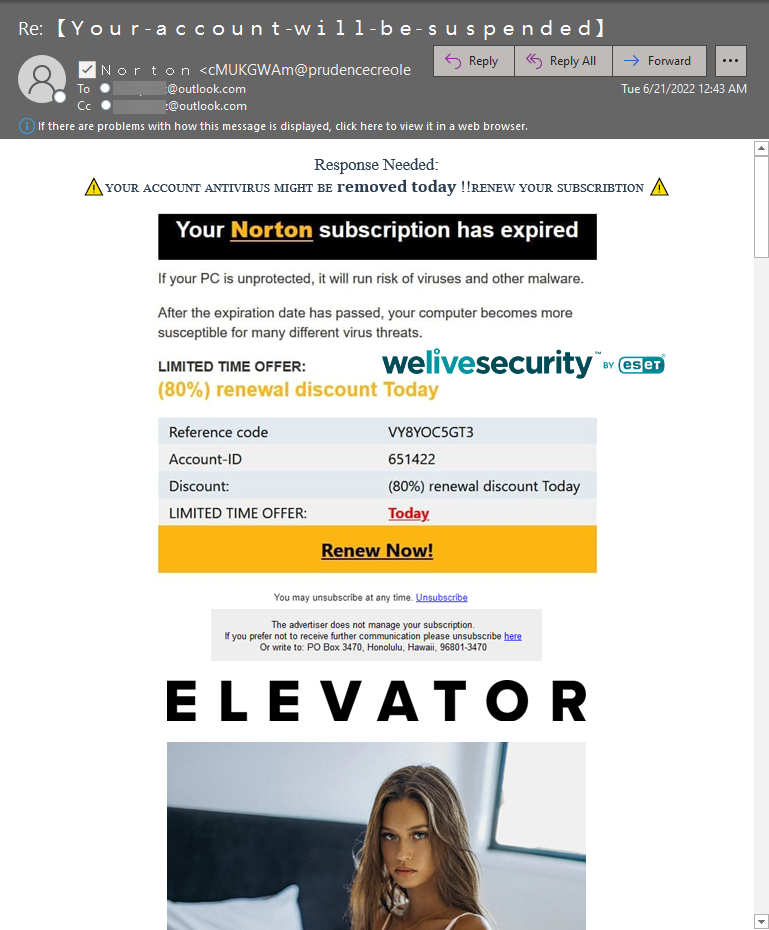

Niedawno otrzymałem wiadomość e-mail, która rzekomo pochodzi od francuskiej firmy ubezpieczeniowej Prudence Créstary, ale miał wszystkie znamiona spamu i podszywanie się:

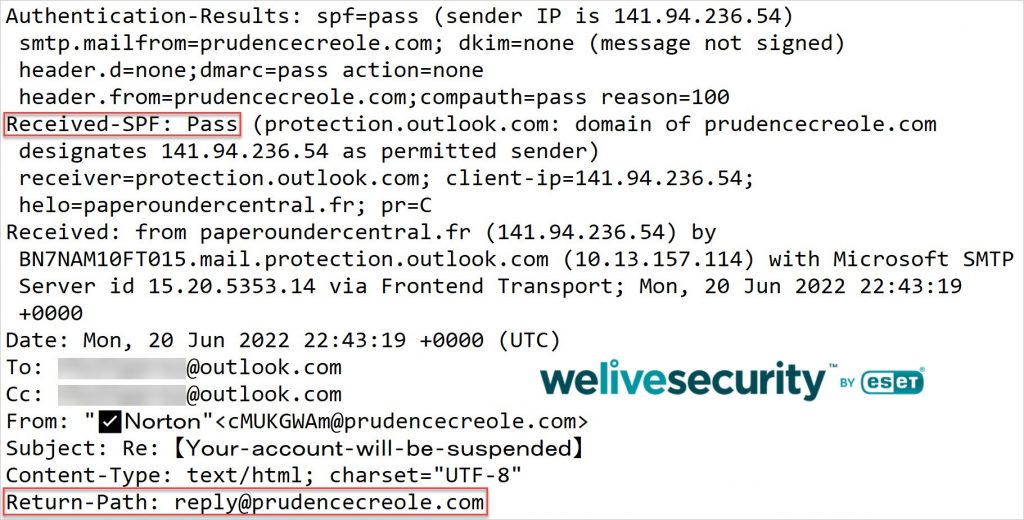

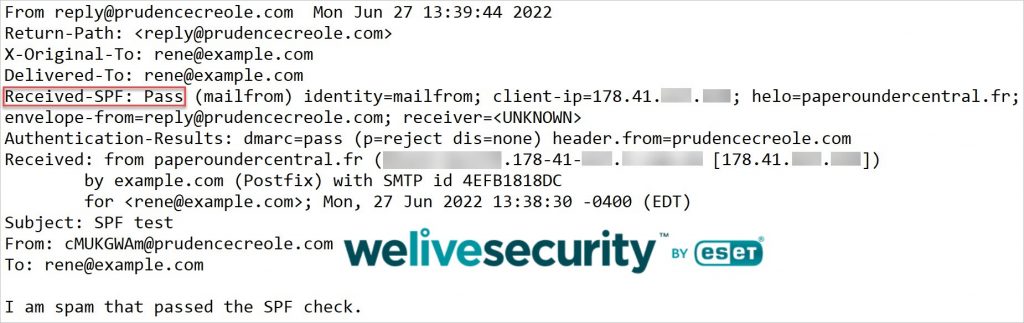

Chociaż wiem, że sfałszowanie nagłówka wiadomości e-mail Od: adres jest trywialne, moją ciekawość wzbudziła moja ciekawość, gdy sprawdziłem pełne nagłówki e-maili i stwierdziłem, że domena w kopercie SMTP MAIL FROM: adres odpowiedz@prudencecreole.com zdał test SPF:

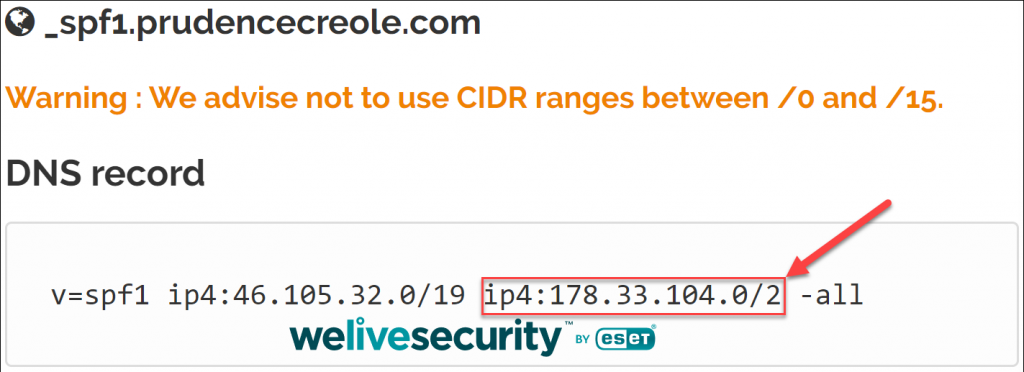

Więc sprawdziłem rekord SPF domeny prudencecreole.com:

To ogromny blok adresów IPv4! 178.33.104.0/2 zawiera 25% przestrzeni adresowej IPv4, począwszy od 128.0.0.0 do 191.255.255.255. Ponad miliard adresów IP jest zatwierdzonymi nadawcami nazwy domeny Prudence Creole – raju dla spamerów.

Aby się upewnić, że nie żartuję, skonfigurowałem w domu serwer poczty e-mail, otrzymałem losowy, ale odpowiedni adres IP od mojego dostawcy usług internetowych i wysłałem sobie e-mail fałszujący prudencecreole.com:

Sukces!

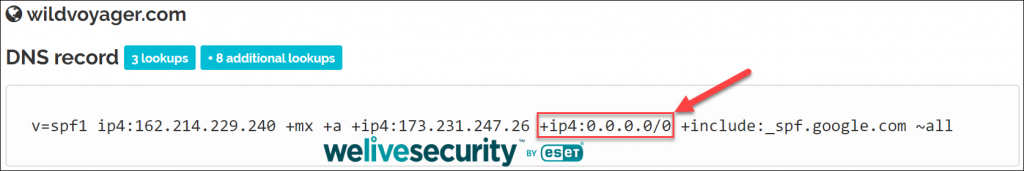

Na domiar złego sprawdziłem rekord SPF domeny z innej wiadomości e-mail ze spamem w mojej skrzynce odbiorczej, która podszywała się Wildvoyager.com:

Oto i oto 0.0.0.0/0 blok pozwala całej przestrzeni adresowej IPv4, składającej się z ponad czterech miliardów adresów, przejść kontrolę SPF, podszywając się pod Wild Voyager.

Po tym eksperymencie powiadomiłem Prudence Créole i Wild Voyager o źle skonfigurowanych rekordach SPF. Roztropność Créole zaktualizowało swoje rekordy SPF przed publikacją tego artykułu.

Refleksje i wyciągnięte wnioski

Utworzenie rekordu SPF dla Twojej domeny nie oznacza śmierci w przypadku podszywania się przez spamerów. Jednak, jeśli jest bezpiecznie skonfigurowany, korzystanie z SPF może udaremnić wiele prób, takich jak te, które docierają do mojej skrzynki odbiorczej. Być może najważniejszą przeszkodą stojącą na drodze do natychmiastowego, szerszego wykorzystania i bardziej rygorystycznego stosowania SPF jest dostarczalność wiadomości e-mail. Aby zagrać w grę SPF, potrzeba dwóch, ponieważ zarówno nadawcy, jak i odbiorcy muszą zharmonizować swoje zasady bezpieczeństwa poczty e-mail na wypadek, gdyby wiadomości e-mail nie zostały dostarczone z powodu zbyt rygorystycznych zasad stosowanych przez którąkolwiek ze stron.

Biorąc jednak pod uwagę potencjalne ryzyko i szkody spowodowane przez spamerów podszywających się pod Twoją domenę, możesz zastosować następujące porady:

- Utwórz rekord SPF dla wszystkich swoich tożsamości HELO/EHLO na wypadek, gdyby weryfikatorzy SPF przestrzegali zalecenie w RFC 7208 żeby to sprawdzić

- Lepiej użyć cała kolekcja mechanizm z "-" or "~" kwalifikatory zamiast "?" kwalifikator, jak ten ostatni skutecznie pozwala każdemu sfałszować Twoją domenę

- Skonfiguruj regułę „upuść wszystko” (v=spf1 -wszystkie) dla każdej posiadanej domeny i subdomeny, która nigdy nie powinna generować (kierowanej przez Internet) wiadomości e-mail ani pojawiać się w części nazwy domeny w poleceniach HELO/EHLO lub MAIL FROM:

- Jako wskazówkę, upewnij się, że twoje rekordy SPF są małe, najlepiej do 512 bajtów, aby zapobiec ich cichemu ignorowaniu przez niektórych weryfikatorów SPF

- Upewnij się, że autoryzujesz tylko ograniczony i zaufany zestaw adresów IP w swoich rekordach SPF

Powszechne korzystanie z SMTP do wysyłania wiadomości e-mail stworzyło kulturę IT skoncentrowaną na niezawodnym i wydajnym przesyłaniu wiadomości e-mail, a nie w sposób bezpieczny i zapewniający prywatność. Ponowne przystosowanie się do kultury skoncentrowanej na bezpieczeństwie może być procesem powolnym, ale takim, który należy podjąć, aby zarobić wyraźne dywidendy na jednej z plag Internetu – spamie.

- blockchain

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- zapora

- Kaspersky

- malware

- Mcafee

- NexBLOC

- phish

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- VPN

- Żyjemy w bezpieczeństwie

- zabezpieczenia stron internetowych

- zefirnet