Władze federalne wytropiły i skonfiskowały ponad 94,000 XNUMX bitcoinów rzekomo skradzionych z Bitfinex. Ale jak udało im się zdobyć fundusze pod pseudonimem?

Departament Sprawiedliwości USA (DOJ) ogłosił w lutym 2022 r. oświadczenie że udało mu się przejąć większość bitcoinów wyssanych podczas włamania się na giełdę kryptowalut Bitifinex w 2016 roku po przejęciu kontroli nad portfelem rzekomo zawierającym skradzione środki.

Pomimo pozornego prawdopodobieństwa odzyskania dawno utraconych funduszy, złożony, ale deterministyczny ślad dowodów pozwolił organom ścigania złapać Ilyę Lichtenstein i Heather Morgan, parę, która rzekomo próbowała zaciemnić nielegalne pochodzenie bitcoina, do którego wykorzystywali elastyczne, błyszczące style życia poprzez złożony program prania pieniędzy.

Ale to, co wydawało się przemyślanym oszustwem, w rzeczywistości okazało się dość kruchym i pełnym pomyłek, co ułatwiło pracę agentowi specjalnemu Christopherowi Janczewskiemu, przydzielonemu do jednostki kryminalnej Urzędu Skarbowego (IRS-CI). Ta praca ostatecznie doprowadziła do tego, że Janczewski złożył wniosek skarga z sędzią Robinem Meriweatherem, który oskarżył Lichtensteina i Morgana o spisek związany z praniem brudnych pieniędzy i spisek mający na celu oszukanie Stanów Zjednoczonych.

Ten artykuł głęboko zagłębia się w niuanse pracy organów ścigania, które ujawniły tożsamość oskarżonych hakerów Bitfinex, oraz w kroki oskarżonej pary, opierając się na kontach dostarczonych przez Departament Sprawiedliwości i agenta specjalnego Janczewskiego. Ponieważ jednak kluczowe aspekty śledztwa nie zostały ujawnione w oficjalnych dokumentach, autor przedstawi wiarygodne scenariusze i możliwe wyjaśnienia pytań, które pozostają bez odpowiedzi.

W jaki sposób organy ścigania przejęły skradziony bitfinex Bitcoin?

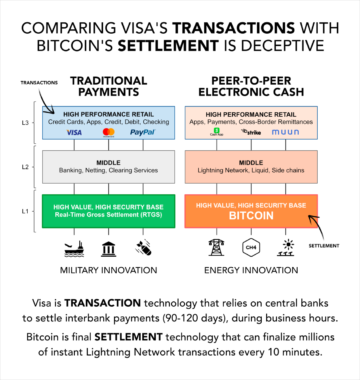

Zwolennicy Bitcoina często chwalą się systemem monetarnym zestaw zasad który umożliwia wysoki stopień suwerenności i odporności na cenzurę, uniemożliwiając zatrzymanie transakcji Bitcoin i przejęcie zasobów bitcoinów. Ale jeśli to prawda, w jaki sposób organy ścigania mogły w tym przypadku przejąć bitcoin osób piorących?

Według skargi złożonej przez agenta specjalnego Janczewskiego, organy ścigania były w stanie dostać się do chmury obliczeniowej Litchensteina, gdzie przechowywał wiele, jeśli nie wszystkie poufne informacje związane z jego działalnością, gdy próbował wyczyścić brudne fundusze — w tym klucze prywatne Portfel Bitcoin zawierający największą część skradzionych BTC.

Opór cenzury transakcji Bitcoin i suwerenność funduszy bitcoin zależy od właściwego obchodzenia się z powiązanymi klucze prywatne, ponieważ są jedynym sposobem na przeniesienie bitcoina z jednego portfela do drugiego.

Mimo że klucze prywatne Lichtensteina były przechowywane w chmurze, według Departamentu Sprawiedliwości były one zaszyfrowane hasłem tak długim, że nawet wyrafinowani napastnicy prawdopodobnie nie byliby w stanie go złamać za życia. Departament Sprawiedliwości nie odpowiedział na prośbę o komentarz na temat sposobu odszyfrowania pliku i uzyskania dostępu do kluczy prywatnych.

Istnieje kilka prawdopodobnych scenariuszy, w których organy ścigania były w stanie złamać szyfr Lichtensteina. Chociaż samo w sobie nie jest niepewne, szyfrowanie symetryczne, które wykorzystuje hasło szyfrowania zarówno do funkcji szyfrowania, jak i odszyfrowywania, jest tak bezpieczne, jak jego hasło i przechowywanie tego hasła.

Dlatego pierwsza możliwość dotyczy bezpieczeństwa przechowywania hasła; Organy ścigania mogły w jakiś sposób uzyskać dostęp do hasła i nie musiały brutalnie przedzierać się przez pliki w chmurze. Alternatywną metodą odszyfrowywania plików Lichtensteina przez organy ścigania może być posiadanie o wiele więcej danych osobowych o parze i mocy obliczeniowej niż jakikolwiek inny wyrafinowany napastnik na świecie, że dostosowany atak mający na celu odszyfrowanie docelowych plików może być rzeczywiście opłacalny, nie zaprzeczając oświadczenia Departamentu Sprawiedliwości. Nie znamy również algorytmu używanego w schemacie szyfrowania — niektóre są bardziej niezawodne niż inne, a odmiany tego samego algorytmu stwarzają również inne zagrożenia dla bezpieczeństwa — więc konkretny zastosowany algorytm mógł być bardziej podatny na złamanie, chociaż byłoby to sprzeczne z DOJ twierdzi, że powyżej jest możliwe pękanie.

Najbardziej prawdopodobnym przypadkiem z tych trzech jest prawdopodobnie to, że organy ścigania nie musiały odszyfrowywać pliku w pierwszej kolejności, co ma sens, zwłaszcza biorąc pod uwagę powyższe komentarze Departamentu Sprawiedliwości. Agent specjalny Janczewski i jego zespół mogli w jakiś sposób uzyskać dostęp do hasła i nie musieliby brutalnie przedzierać się przez pliki w chmurze. Może to ułatwić osoba trzecia, której Lichtenstein powierzył tworzenie lub przechowywanie hasła deszyfrującego, lub poprzez jakiś błąd pary, który doprowadził do złamania hasła.

Po co przechowywać klucze prywatne w chmurze?

Powód, dla którego Lichtenstein utrzymywał tak wrażliwy plik w internetowej bazie danych, jest niejasny. Jednak niektóre spekulacje odnoszą się do ukrytego włamania — aktu, za który para ma nie został oskarżony przez organy ścigania – oraz konieczność przechowywania kluczy prywatnych portfela w chmurze „ponieważ umożliwia to zdalny dostęp do strony trzeciej”, zgodnie z Wątek na Twitterze autorstwa Ergo z OXT Research.

Założenie współpracy przemawia również za szyfrowaniem symetrycznym. Chociaż szyfrowanie asymetryczne jest dobrze zaprojektowane do wysyłania i odbierania poufnych danych — ponieważ dane są szyfrowane przy użyciu klucza publicznego odbiorcy i można je odszyfrować tylko przy użyciu klucza prywatnego odbiorcy — szyfrowanie symetryczne jest idealne do współdzielenia dostępu do pliku stacjonarnego, ponieważ hasło deszyfrujące może być dzielone między obie strony.

Alternatywnym powodem przechowywania kluczy prywatnych online byłby zwykły brak staranności. Haker mógł po prostu pomyśleć, że jego hasło jest wystarczająco bezpieczne i upadł na wygodę posiadania go w usłudze w chmurze, do której można uzyskać dostęp z dowolnego miejsca za pomocą połączenia internetowego. Ale ten scenariusz nadal nie odpowiada na pytanie, w jaki sposób para uzyskała dostęp do kluczy prywatnych związanych z włamaniem.

Utrzymywanie klucza prywatnego online dla wygody ma sens, pod warunkiem, że hakerzy nie mieli wystarczającej wiedzy technicznej, aby zapewnić wystarczająco silną konfigurację szyfrowania symetrycznego lub po prostu założyli, że ich układ nie może zostać naruszony.

Bitfinex odmówił komentarza na temat jakichkolwiek szczegółów dotyczących hakera lub tego, czy nadal są śledzeni.

„Nie możemy komentować szczegółów żadnej sprawy będącej przedmiotem dochodzenia” – powiedział Paolo Ardoino, dyrektor ds. technicznych Bitfinex Magazyn Bitcoin, dodając, że „nieuchronnie bierze udział wiele różnych stron” w „tak poważne naruszenie bezpieczeństwa”.

Jak Lichtenstein i Morgan zostali złapani?

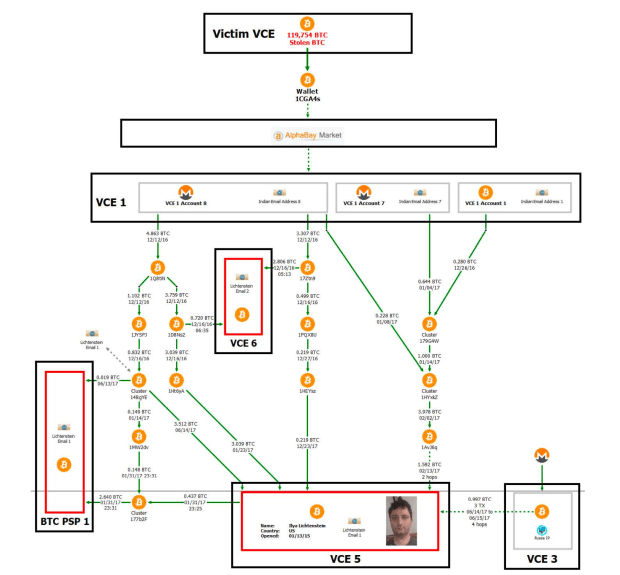

Skarga i oświadczenie Departamentu Sprawiedliwości twierdzą, że para zastosowała kilka technik w celu wyprania bitcoina, w tym przeskakiwanie łańcuchów oraz używanie kont pseudonimowych i biznesowych na kilku giełdach kryptowalut. Jak więc zauważono ich ruchy? Sprowadza się to głównie do wzorów i podobieństw połączonych z nieostrożnością. Bitfinex „współpracował również z globalnymi organami ścigania i firmami analitycznymi blockchain”, aby pomóc odzyskać skradziony bitcoin, powiedział Ardoino.

Lichtenstein często otwierał konta na giełdach bitcoin z fikcyjnymi tożsamościami. W jednym konkretnym przypadku rzekomo otworzył osiem kont na jednej giełdzie (Poloniex, według Ergo), które początkowo były pozornie niepowiązane i nie można było ich łatwo powiązać. Jednak wszystkie te konta miały wiele cech, które według skargi zdradzały tożsamość pary.

Po pierwsze, wszystkie konta Poloniex korzystały z tego samego dostawcy poczty e-mail z siedzibą w Indiach i miały „podobnie stylizowane” adresy e-mail. Po drugie, uzyskano do nich dostęp za pomocą tego samego adresu IP — główny sygnał ostrzegawczy, który sprawia, że banalne jest założenie, że konta były kontrolowane przez ten sam podmiot. Po trzecie, konta zostały utworzone mniej więcej w tym samym czasie, blisko włamania Bitfinex. Ponadto wszystkie konta zostały porzucone w wyniku próśb giełdy o dodatkowe dane osobowe.

W skardze zarzuca się również, że Lichtenstein połączył wiele wypłat bitcoinów z różnych kont Poloniex w jeden klaster portfela Bitcoin, po czym wpłacił na konto na giełdzie bitcoin (Coinbase, według Ergo), dla którego wcześniej dostarczył know-your - informacje o kliencie (KYC).

„Konto zostało zweryfikowane za pomocą zdjęć kalifornijskiego prawa jazdy Lichtensteinu i zdjęcia w stylu selfie”, zgodnie ze skargą. „Konto zostało zarejestrowane na adres e-mail zawierający imię Lichtensteina”.

Zakładając, że już oczyścił bitcoina i wysłał go na konto KYC, Lichtenstein cofnął pseudonimowość poprzednich kont, które osiągnęły z kontami e-mail w Indiach, ponieważ zasugerował organom ścigania, że jest właścicielem środków z tych początkowych wypłaty, które zostały zgrupowane razem. W skardze zarzuca się, że Lichtenstein trzymał również arkusz kalkulacyjny w swojej chmurze, zawierający szczegółowe informacje o wszystkich ośmiu kontach Poloniex.

Ergo powiedział, że jeśli chodzi o dane w łańcuchu Magazyn Bitcoin że pasywny obserwator nie jest w stanie ocenić zasadności wielu twierdzeń zawartych w skardze, ponieważ platforma Darknet AlphaBay została wykorzystana na wczesnym etapie jako passthrough.

„Dochodzenie jest bardzo proste, ale wymaga wewnętrznej wiedzy na temat przepływów podmiotów międzypowierniczych” – powiedział Ergo. Magazyn Bitcoin. „Na przykład [rząd USA] i firmy nadzorujące łańcuchy udostępniły historię transakcji AlphaBay, która nie zawiera prawdziwych odcisków palców w łańcuchu, a my nie mamy dostępu do tych informacji. W tym miejscu muszę przerwać jakąkolwiek analizę jako pasywny obserwator”.

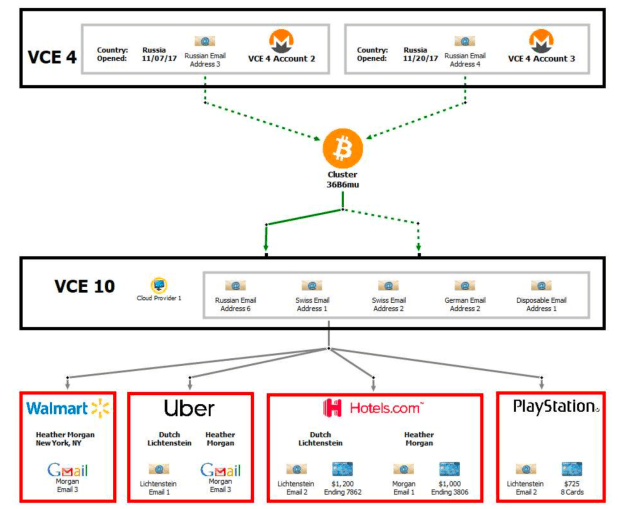

Inną kluczową informacją jest klaster portfela „36B6mu”, który został utworzony przez wypłaty bitcoinów z dwóch kont w Bittrex, według Ergo, które zostały w całości sfinansowane z depozytów Monero. Klaster portfela 36B6mu został następnie wykorzystany do finansowania różnych kont na innych giełdach bitcoin, które chociaż nie zawierały informacji KYC o parze, według skargi pięć różnych kont na tej samej giełdzie korzystało z tego samego adresu IP, hostowanego przez chmurę dostawca w Nowym Jorku. Gdy dostawca przekazał swoje dane organom ścigania, stwierdzono, że ten adres IP był dzierżawiony przez konto na nazwisko Lichtenstein i powiązany z jego osobistym adresem e-mail.

Ergo powiedział, że zespół OXT nie był w stanie potwierdzić żadnych twierdzeń na temat klastra 36B6mu.

„Wyszukaliśmy adres 36B6mu, który odpowiadałby klasterowi i znaleźliśmy pojedynczy adres”, powiedział Ergo, dzieląc się link do znalezionego adresu. „Ale adres nie jest częścią tradycyjnego klastra portfela. Co więcej, czas i ilość nie zgadzają się z tymi wymienionymi w skardze”.

„Może to literówka? Dlatego nie byliśmy w stanie naprawdę zweryfikować niczego, co ma związek z klastrem 36B6mu” – dodał Ergo.

Prywatność Bitcoin wymaga intencji — i uwagi

Oprócz sekcji, które nie mogą być niezależnie poświadczone przez zewnętrznych obserwatorów, po przeanalizowaniu skargi staje się jasne, że Lichtenstein i Morgan pokładali różne poziomy zaufania w swojej konfiguracji i kilku usługach, ponieważ rzekomo próbowali użyć bitcoina z hacka.

Przede wszystkim Lichtenstein i Morgan utrzymywali poufne dokumenty online, w usłudze przechowywania w chmurze, podatnej na przejęcie i wezwania. Ta praktyka zwiększa prawdopodobieństwo, że konfiguracja może zostać naruszona, ponieważ umożliwia zdalny dostęp do takich plików i deponuje zaufanie w scentralizowanej firmie — co nigdy nie jest dobrym pomysłem. Ze względów bezpieczeństwa ważne pliki i hasła należy przechowywać w trybie offline w bezpiecznym miejscu, najlepiej w różnych jurysdykcjach.

Zaufanie naraziło na szwank większość wysiłków pary w przenoszeniu funduszy bitcoinowych. Pierwszą usługą, której zaufali, był ogromny rynek darknetowy AlphaBay. Chociaż nie jest jasne, w jaki sposób organy ścigania były w stanie wykryć ich aktywność w AlphaBay — mimo że rynek darknetu ucierpiał jeszcze niż jedno naruszenie bezpieczeństwa od 2016 r. — mimo to para wydaje się zakładać, że to się nigdy nie wydarzy. Ale co być może najważniejsze, rynki darknetu często budzą podejrzenia i zawsze są głównym celem pracy organów ścigania.

Założenia są niebezpieczne, ponieważ mogą prowadzić do utraty czujności, co często powoduje błędy, które może wykorzystać sprytny obserwator lub atakujący. W tym przypadku Lichtenstein i Morgan założyli w pewnym momencie, że zastosowali tak wiele technik, aby zaciemnić źródło funduszy, że czuli się bezpiecznie, deponując ten bitcoin na kontach zawierających ich dane osobowe – działanie, które może spowodować kaskadowe, wsteczne efekt deanonimizacji większości, jeśli nie wszystkich poprzednich transakcji.

Kolejna czerwona flaga w postępowaniu pary z bitcoinami wiąże się z grupowaniem funduszy z różnych źródeł, co umożliwia firmom analizującym łańcuchy i organom ścigania wiarygodne założenie, że ta sama osoba kontrolowała te fundusze – kolejna możliwość wstecznej deanonimizacji. Nie ma również zapisu o korzystaniu z usług miksowania przez parę, które nie mogą wymazać przeszłej aktywności, ale mogą zapewnić dobrą, wybiegającą w przyszłość prywatność, jeśli zostanie to zrobione poprawnie. PayJoin to kolejne narzędzie, które można wykorzystać do zwiększenia prywatności podczas wydawania bitcoinów, chociaż nie ma danych, by para z niego korzystała.

Lichtenstein i Morgan próbowali wykonać przeskakiwanie łańcuchów jako alternatywę dla uzyskania prywatności wydatków, technikę, która próbuje złamać odciski palców w łańcuchu, a tym samym linki heurystyczne. Jednak zrobili to za pośrednictwem usług powierniczych – głównie giełd bitcoinów – które podważają praktykę i wprowadzają niepotrzebną zaufaną stronę trzecią, którą można wezwać. Przeskakiwanie łańcuchów jest prawidłowo przeprowadzane przez konfiguracje peer-to-peer lub atomic swaps.

Lichtenstein i Morgan próbowali również używać pseudonimowych lub fikcyjnych tożsamości do otwierania kont na giełdach bitcoin, aby ukryć swoje prawdziwe nazwiska. Jednak schematy postępowania sprawiły, że obserwatorzy stali się bardziej świadomi takich kont, podczas gdy wspólny adres IP rozwiał wątpliwości i umożliwił organom ścigania założenie, że ten sam podmiot kontrolował wszystkie te konta.

Dobre bezpieczeństwo operacyjne ogólnie wymaga aby każda tożsamość była całkowicie odizolowana od innych poprzez używanie własnego dostawcy poczty e-mail i adresu, posiadanie własnej unikalnej nazwy i, co najważniejsze, używanie oddzielnego urządzenia. Zwykle solidna konfiguracja będzie również wymagać, aby każda inna tożsamość korzystała z innego dostawcy VPN i konta, które nie prowadzi dzienników i nie ma żadnych powiązań z tożsamością tego użytkownika w świecie rzeczywistym.

Ponieważ Bitcoin jest przejrzystą siecią monetarną, środki można łatwo prześledzić w ramach płatności. Prywatne korzystanie z Bitcoin wymaga zatem wiedzy na temat funkcjonowania sieci oraz najwyższej staranności i wysiłku na przestrzeni lat, aby zapewnić jak najmniejszą liczbę pomyłek, przy jednoczesnym przestrzeganiu jasnych wytycznych operacyjnych. Bitcoin nie jest anonimowy, ale nie jest też wadliwy; użycie tych suwerennych pieniędzy wymaga intencji — i uwagi.

Co się stanie z odzyskanym Bitcoinem?

Chociaż para została oskarżona o dwa przestępstwa przez amerykańskie organy ścigania, nadal będzie toczyło się postępowanie sądowe w celu ustalenia, czy zostaną uznani za winnych, czy nie. W przypadku, gdy para zostanie uznana za winną, a środki zostaną odesłane do Bitfinex, giełda ma plan działania, powiedział Ardoino Magazyn Bitcoin.

„Po włamaniu w 2016 r. Bitfinex stworzył tokeny BFX i przekazał je klientom, których dotyczy problem, w wysokości jednej monety za każdego utraconego dolara” – powiedział Ardoino. „W ciągu ośmiu miesięcy od naruszenia bezpieczeństwa Bitfinex wykupił wszystkie tokeny BFX za pomocą dolarów lub poprzez wymianę tokenów cyfrowych, które można zamienić na jedną akcję zwykłą kapitału akcyjnego iFinex Inc. Przekonwertowano około 1 miliona tokenów BFX”.

Ardoino powiedział, że comiesięczne wykupy tokenów BFX rozpoczęły się we wrześniu 2016 r., A ostatni token BFX został wykupiony na początku kwietnia następnego roku. Token zaczął handlować po około 0.20 USD, ale stopniowo rósł do prawie 1 USD.

„Bitfinex stworzył również zbywalny token RRT dla niektórych posiadaczy BFX, którzy zamienili tokeny BFX na akcje iFinex” – wyjaśnił Ardoino. „Kiedy pomyślnie odzyskamy fundusze, dokonamy wypłaty dla posiadaczy RRT w wysokości do jednego dolara za RRT. Zaległych jest około 30 milionów RRT”.

Według Ardoino posiadacze RRT mają prawo pierwszeństwa do odzyskanej własności z 2016 r., A giełda może wymienić RRT na tokeny cyfrowe, gotówkę lub inną własność.

- 000

- 2016

- 2022

- O nas

- dostęp

- Stosownie

- Konto

- w poprzek

- działać

- Działania

- działalność

- Dodatkowy

- adres

- algorytm

- Wszystkie kategorie

- rzekomo

- już

- Chociaż

- ilość

- analiza

- analityka

- ogłosił

- Inne

- nigdzie

- kwiecień

- na około

- artykuł

- przydzielony

- Swapy atomowe

- stają się

- jest

- Bitcoin

- transakcje bitcoin

- Bitcoin Wallet

- Bitfinex

- bittrex

- blockchain

- naruszenie

- BTC

- biznes

- California

- kapitał

- który

- Gotówka

- zapasy

- złapany

- Cenzura

- Analiza łańcucha

- duża szansa,

- opłata

- naładowany

- roszczenia

- Chmura

- przechowywanie w chmurze

- Moneta

- coinbase

- komentarze

- wspólny

- Firmy

- sukcesy firma

- kompleks

- computing

- moc obliczeniowa

- połączenie

- Spisek

- kontrola

- współpraca

- mógłby

- Para

- Boisko

- Karny

- istotny

- kryptowaluta

- Wymiana kryptowalut

- Wymiana Kryptowalut

- CTO

- usługi powiernicze

- Klientów

- Darknet

- dane

- Baza danych

- Ministerstwo Sprawiedliwości

- urządzenie

- ZROBIŁ

- różne

- cyfrowy

- 分配

- dokumenty

- Nie

- DoJ

- Dolar

- dolarów

- na dół

- Spadek

- Wcześnie

- z łatwością

- efekt

- szyfrowanie

- szczególnie

- wydarzenie

- przykład

- wymiana

- Wymiana

- odcisk palca

- i terminów, a

- pływ

- Skupiać

- następujący

- przyszłościowe

- znaleziono

- funkcjonowanie

- fundusz

- finansowane

- Finansowanie

- fundusze

- Globalne

- dobry

- Rząd

- wytyczne

- siekać

- haker

- hakerzy

- Prowadzenie

- mający

- pomoc

- Wysoki

- historia

- przytrzymaj

- posiadacze

- W jaki sposób

- HTTPS

- olbrzymi

- pomysł

- tożsamość

- Nielegalny

- obraz

- ważny

- niemożliwy

- Inc

- Włącznie z

- Zwiększać

- wzrosła

- Indie

- Informacja

- Insider

- Internet

- śledztwo

- IP

- Adres IP

- IT

- Dołączył

- jurysdykcje

- PRAWO

- konserwacja

- Klawisz

- Klawisze

- wiedza

- znany

- KYC

- Prawo

- egzekwowanie prawa

- prowadzić

- Doprowadziło

- Dźwignia

- wykorzystuje

- Licencja

- dożywotni

- linki

- lokalizacja

- długo

- poważny

- Większość

- Dokonywanie

- rynek

- rynek

- rynki

- milion

- Monero

- pieniądze

- Pranie pieniędzy

- miesięcy

- Morgan

- większość

- ruch

- przeniesienie

- Nazwy

- sieć

- I Love New York

- urzędnik

- Online

- koncepcja

- operacje

- Okazja

- Inne

- własność

- Hasło

- hasła

- płatności

- może

- osobisty

- kawałek

- poloniex

- możliwość

- możliwy

- power

- pierwotny

- prywatność

- prywatny

- Klucz prywatny

- Klucze prywatne

- wygląda tak

- własność

- zapewniać

- publiczny

- Klucz publiczny

- pytanie

- podnieść

- Prawdziwy świat

- rekord

- dokumentacja

- Recover

- zarejestrowany

- zdalny dostęp

- wymagać

- Badania naukowe

- dochód

- ryzyko

- "bezpiecznym"

- Powiedział

- rozumieć

- oszustwo

- schemat

- bezpieczne

- bezpieczeństwo

- Chwycić

- zajęte

- rozsądek

- usługa

- Usługi

- Share

- shared

- Akcje

- Prosty

- So

- wyrafinowany

- Spędzanie

- Spot

- rozpiętość

- rozpoczęty

- Zestawienie sprzedaży

- oświadczenia

- Zjednoczone

- stany magazynowe

- skradziony

- przechowywanie

- silny

- Z powodzeniem

- podpory

- inwigilacja

- zespół

- Techniczny

- Techniki

- prawo

- Źródło

- świat

- Przez

- Związany

- czas

- razem

- żeton

- Żetony

- Handel

- tradycyjny

- transakcja

- transakcje

- przezroczysty

- Zaufaj

- nas

- Departament Sprawiedliwości Stanów Zjednoczonych

- Rząd Stanów Zjednoczonych

- wyjątkowy

- Zjednoczony

- United States

- posługiwać się

- wartość

- VPN

- Portfel

- Co

- czy

- KIM

- Praca

- świat

- rok

- lat