W 2023 r. większość głównych gospodarek Afryki doświadczyła ogólnie mniejszej liczby zagrożeń cybernetycznych, ale było kilka dramatycznych wyjątków: w Kenii odnotowano 68% wzrost ataki typu ransomware, podczas gdy w Republice Południowej Afryki liczba ataków phishingowych wymierzonych w poufne informacje wzrosła o 29%.

Ogólny trend jest tendencją zmian. Jak wynika z danych telemetrycznych firmy Kaspersky, cyberprzestępcy w coraz większym stopniu atakują infrastrukturę krytyczną w Afryce i eksperymentują ze sposobami włączenia sztucznej inteligencji do swoich zestawów narzędzi. Osoby zagrażające rutynowo wykorzystują obecnie wielkojęzyczne modele sztucznej inteligencji (LLM) do tworzenia bardziej przekonujących ataków wykorzystujących socjotechnikę i szybkiego tworzenia przynęt do takich ataków w różnych językach, mówi Maher Yamout, główny badacz bezpieczeństwa w grupie badawczej ds. zagrożeń firmy Kaspersky.

„W miarę udostępniania bardziej zaawansowanych technologii cyberprzestępcy będą je wykorzystywać, aby zwiększyć skuteczność swoich taktyk i strategii cyberprzestępczych” – mówi. „Widzieliśmy, jak krajobraz zagrożeń cybernetycznych stale ewoluuje, z każdym rokiem zmieniając się nieco”.

Historycznie rzecz biorąc, Afryka była źródłem wszechobecnych zagrożeń związanych z inżynierią społeczną, w tym „dużej koncentracji podmiotów BEC (kompromisu w zakresie poczty biznesowej)”, takich jak grupa SilverTerrier, Według Sprawozdanie Interpolu z oceny cyberzagrożenia w Afryce w 2023 r. Obywatele Afryki i regionu META (Bliski Wschód, Turcja i Afryka) jako całość coraz częściej stają się celami cyberprzestępców, według raportu firmy Kaspersky.

Obecnie ataki BEC pozostają głównym zagrożeniem cybernetycznym dla organizacji i osób prywatnych, przy czym sektor finansowy, telekomunikacyjny, rządowy i detaliczny odpowiada za ponad połowę wszystkich ataków – wynika z badania Raport Positive Technologies 2023 na temat zagrożeń dla regionu Afryki. Z raportu wynika, że 91% ataków na organizacje afrykańskie opierało się na złośliwym oprogramowaniu, a XNUMX% ataków na obywateli Afryki obejmowało elementy socjotechniki.

„Aby skutecznie zwalczać zagrożenia cybernetyczne, organizacje afrykańskie powinny inwestować w rozwój swoich ekspertów ds. cyberbezpieczeństwa” – stwierdziła w swoim raporcie Positive Technologies. „Regularne szkolenia i certyfikacja pracowników zajmujących się cyberbezpieczeństwem podniosą ich umiejętności i wiedzę, zapewniając firmie wsparcie eksperckie w zakresie zapobiegania cyberatakom i reagowania na nie”.

AI obiecuje korzyści i zagrożenia

Yamout z Kaspersky twierdzi, że jedną z przyczyn wzrostu liczby ataków na organizacje w tym regionie jest wykorzystanie technologii sztucznej inteligencji, takich jak LLM, które obniżyły poprzeczkę w wejściu na rynek zarówno potencjalnym cyberprzestępcom, jak i grupom zawodowym. Według Yamout dostawca zabezpieczeń zaobserwował oznaki tworzenia przez sztuczną inteligencję bardziej przekonujących wiadomości e-mail typu phishing, tożsamości syntetycznych i fałszywych fałszywych danych prawdziwych ludzi.

Te zagrożenia cybernetyczne wzmacniają i pogłębiają historyczne nierówności w zakresie sztucznej inteligencji, które obejmują słabe rozpoznawanie twarzy obywateli Afryki prowadzące do nierównego i niesprawiedliwego traktowania; oszustwa finansowe oparte na ogromnych zbiorach danych zebranych od konsumentów; oraz celowanie oparte na sztucznej inteligencji, według an analiza przeprowadzona przez Instytut Badań nad Polityką Afrykańską.

„Technologie sztucznej inteligencji stwarzają realne i potencjalne zagrożenie dla społeczeństw zaangażowanych w ich projektowanie i budowę, a także dla tych, w których technologie te są testowane i wykorzystywane” – stwierdziła w analizie Rachel Adams, główna badaczka w Research ICT Africa.

Hakowanie infrastruktury krytycznej

Przyjęcie technologii operacyjnych w celu automatyzacji systemów infrastruktury krytycznej również jest przedmiotem ataków w Afryce, gdzie ponad jedna trzecia komputerów OT (38%) napotkała co najmniej jedno zagrożenie w drugiej połowie 2023 r., twierdzi Yamout z Kaspersky.

Źródłem ataków w dalszym ciągu są cyberprzestępcy i grupy z państw narodowych. Jednak wraz ze wzrostem napięć gospodarczych, politycznych i klimatycznych nasilił się haktywizm – mówi.

„Oprócz ruchów protestacyjnych specyficznych dla danego kraju, oczekuje się wzrostu kosmopolitycznego haktywizmu, napędzanego programami społeczno-kulturowymi i makroekonomicznymi, takimi jak ekohaktywizm” – mówi Yamout. „Ta dywersyfikacja motywów może przyczynić się do powstania bardziej złożonego i wymagającego krajobrazu zagrożeń”.

Internet mobilny, zagrożenia mobilne

Według Kaspersky Lab urządzenia mobilne to główny sposób, w jaki Afrykanie uzyskują dostęp do Internetu, dlatego też liczba zagrożeń mobilnych stale rośnie. Yamout twierdzi, że w 2023 r. firma odnotowała 10% wzrost liczby zagrożeń skierowanych na urządzenia mobilne na całym kontynencie, przy wzroście liczby mobilnych programów typu ransomware i ataków typu phishing poprzez SMS-y.

Wzrost liczby pracy zdalnej na całym świecie przyczynił się również do wzrostu zagrożeń mobilnych. Podczas gdy Afryka pozostaje w tyle pod względem pracy zdalnej, 42% pracowników na kontynencie pracuje poza siedzibą co najmniej raz w tygodniu, według Światowego Forum Ekonomicznego. Yamout twierdzi, że ochrona tych mobilnych pracowników stanowi większe wyzwanie dla organizacji.

„W czasach, gdy na całym świecie praca hybrydowa została znormalizowana, przedsiębiorstwa muszą również ocenić potencjalne ryzyko dla prywatności i bezpieczeństwa, jakie stwarza wirtualność pracowników” – mówi. „W tym celu muszą wdrożyć najlepsze praktyki w zakresie ochrony danych osobowych i korporacyjnych”.

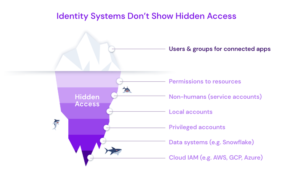

Kaspersky wzywa organizacje do stosowania poprawek do oprogramowania i urządzeń, dokładniejszego zarządzania danymi uwierzytelniającymi i tożsamościami oraz skupienia się na blokowaniu punktów końcowych.

Według firmy obecnie najczęstszymi sposobami, w jakie grupy oprogramowania ransomware uzyskują dostęp do swoich ofiar w Afryce, jest wykorzystanie niezałatanego oprogramowania, wrażliwych usług internetowych i słabych usług zdalnego dostępu.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/vulnerabilities-threats/ai-powered-threats-cyberattacks-on-infrastructure-pummel-africa

- :ma

- :Jest

- :Gdzie

- 2023

- 7

- a

- dostęp

- Stosownie

- Księgowość

- w poprzek

- aktorzy

- dodatek

- Przyjęcie

- zaawansowany

- Afryka

- Czarnoskórzy

- Afrykanie

- przed

- AI

- Zasilany AI

- zarówno

- Wszystkie kategorie

- również

- an

- analiza

- i

- SĄ

- sztuczny

- sztuczna inteligencja

- AS

- oszacować

- oszacowanie

- At

- atakować

- Ataki

- zautomatyzować

- dostępny

- bar

- BE

- BEC

- stają się

- staje

- być

- za

- jest

- Korzyści

- BEST

- Najlepsze praktyki

- pobudzanie

- biznes

- kompromis w e-mailach biznesowych

- ale

- by

- Certyfikacja

- wyzwanie

- wyzwanie

- zmiana

- Obywatele

- Klimat

- dokładnie

- zwalczania

- byliśmy spójni, od początku

- wspólny

- sukcesy firma

- kompleks

- składnik

- kompromis

- komputery

- stężenie

- Budowa

- Konsumenci

- kontynent

- kontynuować

- ciągły

- przyczynić się

- przyczyniły

- Korporacyjny

- specyficzne dla kraju

- Stwórz

- Tworzenie

- Listy uwierzytelniające

- krytyczny

- Infrastruktura krytyczna

- cyber

- cyberataki

- CYBERPRZESTĘPCA

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- dane

- zbiory danych

- deepfakes

- Wnętrze

- oprogramowania

- urządzenia

- różne

- skierowany

- dywersyfikacja

- na dół

- dramatycznie

- napędzany

- Wschód

- Gospodarczy

- gospodarki

- Efektywne

- faktycznie

- pracowników

- spotkanie

- zakończenia

- Inżynieria

- wzmacniać

- przedsiębiorstwa

- wejście

- Każdy

- ewoluuje

- spodziewany

- doświadczony

- eksperymentować

- ekspert

- eksperci

- eksploatacja

- Twarzowy

- rozpoznawanie twarzy

- mniej

- budżetowy

- Oszustwo finansowe

- Firma

- Skupiać

- W razie zamówieenia projektu

- oszustwo

- od

- zyskuje

- Globalnie

- Rząd

- Zarządzanie

- Grupy

- włamanie

- hacktivism

- Pół

- Have

- he

- pomoc

- Wysoki

- historyczny

- historycznie

- W jaki sposób

- HTTPS

- Hybrydowy

- Praca hybrydowa

- ICT

- tożsamości

- wdrożenia

- in

- zawierać

- włączony

- Włącznie z

- włączać

- Zwiększać

- wzrosła

- coraz bardziej

- osób

- Informacja

- Infrastruktura

- Inteligencja

- Internet

- najnowszych

- Inwestuj

- zaangażowany

- IT

- JEGO

- jpg

- skok

- Kaspersky

- Kenia

- wiedza

- krajobraz

- język

- Języki

- duży

- prowadzić

- prowadzący

- najmniej

- opuszczony

- poważny

- malware

- zarządzanie

- masywny

- Może..

- wiadomości

- Meta

- Środkowy

- Bliski Wschód

- mieszać

- Aplikacje mobilne

- urządzenia mobilne

- modele

- jeszcze

- większość

- Ruchy

- musi

- już dziś

- of

- on

- pewnego razu

- ONE

- operacyjny

- organizacji

- ogólny

- Łata

- Ludzie

- dla

- procent

- osobisty

- phishing

- ataki phishingowe

- plato

- Analiza danych Platona

- PlatoDane

- polityka

- polityczny

- biedny

- poza

- pozytywny

- potencjał

- powered

- praktyki

- teraźniejszość

- zapobieganie

- pierwotny

- Główny

- prywatność

- Prywatność i bezpieczeństwo

- produkować

- profesjonalny

- obiecuje

- ochrony

- protest

- szybko

- ransomware

- real

- powód

- uznanie

- region

- regularny

- wzmacniać

- pozostawać

- zdalny

- zdalny dostęp

- remote work

- raport

- reprezentuje

- Badania naukowe

- badacz

- odpowiadanie

- detaliczny

- Rosnąć

- ryzyko

- rutynowo

- s

- zabezpieczenie

- zobaczył

- mówią

- druga

- Sektory

- bezpieczeństwo

- zagrożenia bezpieczeństwa

- widziany

- wrażliwy

- Usługi

- powinien

- znaki

- umiejętności

- SMS

- So

- Obserwuj Nas

- Inżynieria społeczna

- Tworzenie

- kilka

- nieco

- Źródło

- Południe

- RPA

- Łącza

- stwierdził,

- strategie

- taki

- cierpiał

- wsparcie

- syntetyczny

- systemy

- taktyka

- kierowania

- cele

- Technologies

- Technologia

- Telecom

- Napięcia

- przetestowany

- niż

- że

- Połączenia

- świat

- ich

- Im

- Tam.

- Te

- one

- Trzeci

- to

- tych

- groźba

- podmioty grożące

- zagrożenia

- czas

- do

- Trening

- leczenie

- Trend

- Turcja

- dla

- niesprawiedliwy

- Apeluje

- posługiwać się

- używany

- różnorodność

- sprzedawca

- Ofiary

- Wirtualny

- Wrażliwy

- Droga..

- sposoby

- we

- słaby

- sieć

- usługi internetowe

- tydzień

- były

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- cały

- będzie

- w

- Praca

- świat

- rok

- zefirnet