KOMENTARZ

Jedną z niewielu informacji, która jest naprawdę niezmienna i potencjalnie bezcenna, jest informacja genetyczna. Nie możemy zmienić naszego genomu w większym stopniu. W przeciwieństwie do danych biometrycznych, które można przechowywać w dowolnej liczbie różnych struktur algorytmicznych lub mieszanych, informację genetyczną niezmiennie można sprowadzić do prostych sekwencji par aminokwasów. Koszmarny scenariusz zakłada zatem, że źli aktorzy włamują się do genetycznej bazy danych i uzyskują dostęp do planów biologicznych dużej liczby osób.

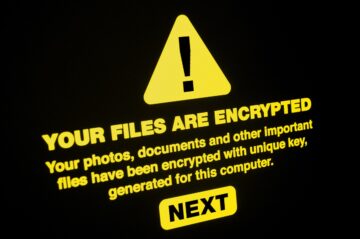

Niedawno ten koszmar się spełnił włamanie do firmy zajmującej się testami genetycznymi 23andMe. Napastnicy użyli klasyki techniki wypełniania poświadczeń nielegalnego dostępu do 14,000 23 kont użytkowników. Ale na tym nie poprzestali. Dzięki funkcjom udostępniania XNUMXandMe, które umożliwiają użytkownikom udostępnianie i odczytywanie danych innych użytkowników, którzy mogą być powiązani, hakerom udało się wyodrębnić dane genetyczne od 6.9 miliona ludzi. Napastnicy umieścili w Dark Web oferty 1 miliona profili. 23andMe ujawniło pełne skutki dopiero miesiąc po ataku.

Aby chronić użytkowników, 23andMe prosi wszystkich użytkowników o natychmiastową zmianę haseł i upewnienie się, że są unikalne i złożone. To dobrze, ale niewystarczająco. Co ważniejsze, firma automatycznie rejestruje istniejących klientów w uwierzytelnianiu dwuskładnikowym, aby zapewnić dodatkową warstwę bezpieczeństwa. Zamiast czekać na nieuniknione, katastrofalne wydarzenie, każda pojedyncza aplikacja typu oprogramowanie jako usługa (SaaS) powinna wprowadzić obowiązek 2FA, a najlepsze praktyki należy przenieść z 2FA do MFA przy dostępnych co najmniej trzech czynnikach. Jest to obecnie kwestia bezpieczeństwa publicznego i powinna być obowiązkowa, tak jak producenci samochodów muszą instalować w swoich pojazdach pasy bezpieczeństwa i poduszki powietrzne.

Efekty sieciowe zwielokrotniają skutki kompromisu

Wiele naszych kont i aplikacji SaaS obejmuje funkcje sieciowe, które wykładniczo zwiększają ekspozycję. W przypadku 23andMe ujawnione dane obejmowały informacje z profili DNA Relatives (5.5 miliona) i profili Family Tree (1.4 miliona), które udostępniło lub udostępniło 14,000 XNUMX użytkowników kont. Informacje te obejmowały lokalizacje, nazwy wyświetlane, etykiety relacji i DNA udostępniane dopasowaniom, a także lata urodzenia i lokalizacje niektórych użytkowników. Chociaż wartość rynkowa danych DNA dla hakerów pozostaje niejasna, ich wyjątkowość i niezastąpiony charakter budzą obawy dotyczące potencjalnego niewłaściwego wykorzystania i ukierunkowania w przyszłości.

Zamień 23andMe na Dropbox, Outlook lub Slack, a łatwo przekonasz się, jak stosunkowo niewielka liczba odsłoniętych kont może dostarczyć danych dla całej organizacji. Dostęp do konta Outlook może dostarczyć nazwisk i powiązań społecznościowych, a także interakcji, które mogą być przydatne do tworzenia bardziej wiarygodnych ataków socjotechnicznych.

To nie jest małe zagrożenie. Coraz częściej widzimy, jak sprytni napastnicy szukają słabiej chronionych aplikacji, które posiadają znaczne informacje sieciowe, aby przeprowadzać szersze ataki. Według indeksu analizy zagrożeń IBM X-Force 2023 Threat Intelligence Index z 2023 rGłównym wektorem 41% udanych ataków było phishing i socjotechnika. Na przykład Incydent z tokenem sesji Okta Firma chciała wykorzystać słabsze zabezpieczenia swojego systemu obsługi klienta i sprzedaży biletów w celu gromadzenia informacji na potrzeby ataków phishingowych na klientów. Koszty tych ataków rosną i mogą być zdumiewające. IBM szacuje, że średni koszt naruszenia wynosi ponad 4 miliony dolarów oraz kapitalizacja rynkowa Okty spadła o miliardy dolarów po ogłoszeniu naruszenia.

Długo spóźniona poprawka: obowiązkowe 2FA dla logowania

Hack 23andMe odkrywa oczywistą prawdę. Kombinacje nazwy użytkownika i hasła są nie tylko z natury niepewne, ale w zasadzie nie podlegają ubezpieczeniu i stanowią niedopuszczalne ryzyko. Nawet założenie, że samo hasło zapewnia bezpieczeństwo, jest głupie. W procesach bezpieczeństwa i innych procesach certyfikacji każda firma, która nie umożliwi automatycznej rejestracji w 2FA, powinna zostać oznaczona jako ryzykowna, aby zapewnić niezbędne informacje o ryzyku partnerom, inwestorom, klientom i organom rządowym.

Umowa 2FA musi być obowiązkowa i egzekwowana jako cena wejścia dla dowolnej aplikacji SaaS – bez wyjątków. Niektóre organizacje mogą narzekać, że taki nakaz spowoduje dodatkowe tarcia i negatywnie wpłynie na wygodę użytkownika. Jednak innowacyjni projektanci aplikacji w dużej mierze rozwiązali te problemy, budując od pierwszych zasad przy założeniu, że ich użytkownicy będą zobowiązani do korzystania z 2FA. Co więcej, wiele wiodących organizacji, takich jak GitHub, wprowadziło rozwiązania 2FA, więc nie brakuje przykładów tego, jak utalentowane zespoły UX radzą sobie z tym wyzwaniem.

Co ciekawe, te same twierdzenia dotyczące tarć i niedogodności były kiedyś głównym zarzutem dotyczącym nakazu zapinania pasów bezpieczeństwa. Dziś nikt nie mruga, a pasy bezpieczeństwa są powszechnie akceptowane. W tym samym duchu pasy bezpieczeństwa i poduszki powietrzne dla aplikacji SaaS ostatecznie pozwolą światu zaoszczędzić wiele miliardów dolarów dzięki ograniczeniu strat i zwiększonej produktywności.

A co z hasłami? Niestety, jest mało prawdopodobne, aby w nadchodzących latach osiągnęły one masę krytyczną w przedsiębiorstwach. A klucze są jeszcze bezpieczniejsze w połączeniu z usługą MFA. Wyzwanie zatem stanie przed twórcami SaaS, aby ulepszyć swoją użyteczność i sprawić, że 2FA i MFA będą jeszcze łatwiejsze w użyciu dla wszystkich – szczególnie w przypadku bezpieczniejszych czynników, takich jak dane biometryczne, klucze sprzętowe i aplikacje uwierzytelniające.

Dane genetyczne to kanarek w kopalni węgla zabezpieczającego SaaS. W miarę jak coraz większa część naszego życia i działań przenosi się do Internetu, zwiększa się ryzyko zarówno dla przedsiębiorstw, jak i konsumentów. Zwiększanie bezpieczeństwa w SaaS jest dobrem publicznym, z którego skorzystają wszyscy. Najlepszym i najbardziej oczywistym krokiem w tej chwili jest wprowadzenie 2FA jako podstawowego poziomu bezpieczeństwa.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/vulnerabilities-threats/2fa-must-be-mandatory-asap

- :Jest

- :nie

- $W GÓRĘ

- 000

- 1

- 14

- 2023

- 2FA

- 9

- a

- Zdolny

- O nas

- zaakceptowany

- dostęp

- dostępny

- Konto

- Konta

- zajęcia

- aktorzy

- Dodatkowy

- Korzyść

- Po

- przed

- algorytmiczny

- zarówno

- Wszystkie kategorie

- sam

- wzdłuż

- an

- i

- Ogłaszając

- każdy

- Aplikacja

- Zastosowanie

- aplikacje

- mobilne i webowe

- SĄ

- AS

- założenie

- atakować

- Ataki

- Uwierzytelnianie

- zautomatyzowane

- automatycznie

- dostępny

- średni

- Łazienka

- Baseline

- BE

- bo

- korzyści

- BEST

- Najlepsze praktyki

- miliardy

- biometryczny

- biometria

- narodziny

- ciała

- naruszenie

- szerszy

- Budowanie

- biznes

- ale

- by

- oprawa ołowiana witrażu

- CAN

- możliwości

- kapitalizacja

- wózek

- walizka

- katastrofalny

- Certyfikacja

- wyzwanie

- zmiana

- roszczenia

- klasyczny

- Węgiel

- kombinacje

- jak

- sukcesy firma

- skarga

- kompleks

- kompromis

- Obawy

- połączenia

- znaczny

- Konsumenci

- Koszty:

- Koszty:

- mógłby

- krytyczny

- klient

- Obsługa klienta

- Klientów

- Ciemny

- Mroczny WWW

- dane

- Baza danych

- Stopień

- projektanci

- ZROBIŁ

- nie zrobił

- różne

- Ujawniać

- Wyświetlacz

- DNA

- dolarów

- Dropbox

- łatwiej

- z łatwością

- ruchomości

- umożliwiać

- zakończenia

- egzekwowane

- Inżynieria

- zapewnić

- Enterprise

- Cały

- wejście

- szczególnie

- istotnie

- Szacunki

- Parzyste

- wydarzenie

- Każdy

- wszyscy

- przykład

- przykłady

- wykonać

- Przede wszystkim system został opracowany

- doświadczenie

- wykładniczo

- narażony

- Ekspozycja

- dodatkowy

- wyciąg

- Czynniki

- nie

- członków Twojej rodziny

- Korzyści

- kilka

- i terminów, a

- Fix

- taflowy

- W razie zamówieenia projektu

- tarcie

- od

- pełny

- przyszłość

- gra

- zbierać

- genetyczny

- miejsce

- GitHub

- Go

- dobry

- Rząd

- większy

- większe bezpieczeństwo

- siekać

- hakerzy

- włamanie

- miał

- Prowadzenie

- sprzęt komputerowy

- zaszyfrowany

- Have

- Dobranie (Hit)

- Strona główna

- W jaki sposób

- HTTPS

- IBM

- nielegalnie

- natychmiast

- niezmienny

- Rezultat

- Oddziaływania

- ważny

- in

- zawierać

- włączony

- Zwiększać

- wzrosła

- coraz bardziej

- nieunikniony

- Informacja

- właściwie

- Innowacyjny

- niepewny

- Inteligencja

- Interakcje

- najnowszych

- przedstawiać

- nieoceniony

- niezmiennie

- Inwestorzy

- ISN

- IT

- JEGO

- jpg

- właśnie

- Klawisze

- Etykiety

- duży

- w dużej mierze

- warstwa

- prowadzący

- poziom

- lubić

- Zyje

- lokalizacji

- długo

- wyglądał

- poszukuje

- straty

- zrobiony

- robić

- Makers

- Mandat

- mandaty

- mandat

- obowiązkowe

- Producenci

- wiele

- rynek

- wartość rynkowa

- Masa

- zapałki

- Materia

- Może..

- znaczy

- MSZ

- może

- milion

- minimum

- moll

- nadużycie

- Miesiąc

- jeszcze

- większość

- przeniósł

- musi

- Nazwy

- Natura

- niezbędny

- ujemnie

- sieć

- efekty sieciowe

- Nie

- już dziś

- numer

- z naszej

- liczny

- oczywista

- of

- Oferty

- OK

- on

- pewnego razu

- ONE

- Online

- tylko

- or

- organizacja

- organizacji

- Inne

- ludzkiej,

- na zewnątrz

- Outlook

- koniec

- sparowany

- par

- wzmacniacz

- Hasło

- hasła

- Ludzie

- phishing

- ataki phishingowe

- sztuk

- plato

- Analiza danych Platona

- PlatoDane

- napisali

- potencjał

- potencjalnie

- praktyki

- Cena

- pierwotny

- Zasady

- problemy

- procesów

- wydajność

- profile

- chronić

- zapewniać

- zapewnia

- publiczny

- podnieść

- raczej

- RE

- Czytaj

- Zredukowany

- związane z

- związek

- stosunkowo

- krewni

- szczątki

- wymagany

- prawo

- podniesienie

- Ryzyko

- ryzykowny

- Walcowane

- s

- SaaS

- Bezpieczeństwo

- taki sam

- Zapisz

- rozumieć

- scenariusz

- bezpieczne

- bezpieczeństwo

- widzieć

- widzenie

- Sesja

- Share

- shared

- dzielenie

- niedobór

- powinien

- Prosty

- pojedynczy

- luźny

- mały

- So

- Obserwuj Nas

- Inżynieria społeczna

- kilka

- Łącza

- oszałamiający

- zszywka

- Ewolucja krok po kroku

- Stop

- przechowywany

- Struktury

- udany

- taki

- wsparcie

- system

- Brać

- utalentowany

- kierowania

- Zespoły

- Testowanie

- niż

- że

- Połączenia

- Przyszłość

- świat

- ich

- następnie

- Tam.

- Te

- one

- to

- groźba

- trzy

- bilety

- do

- już dziś

- żeton

- drzewo

- prawdziwy

- naprawdę

- Prawda

- dla

- Niestety

- wyjątkowy

- wyjątkowość

- w odróżnieniu

- mało prawdopodobne,

- aż do

- użyteczność

- posługiwać się

- używany

- użyteczny

- Użytkownik

- Doświadczenie użytkownika

- Użytkownicy

- ux

- wartość

- Pojazdy

- czekać

- we

- słabszy

- sieć

- DOBRZE

- były

- Co

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- szeroko

- będzie

- w

- świat

- lat

- Wydajność

- You

- zefirnet