Publiczny wysiłek mający na celu stworzenie sposobu przewidywania wykorzystania luk w zabezpieczeniach ogłosił nowy model uczenia maszynowego, który poprawia jego możliwości przewidywania o 82%, co według zespołu naukowców odpowiedzialnych za projekt jest znaczącym wzrostem. Organizacje mogą uzyskać dostęp do modelu, który rozpocznie się 7 marca, za pośrednictwem interfejsu API w celu zidentyfikowania najwyżej ocenianych błędów oprogramowania w dowolnym momencie.

Trzecia wersja Exploit Prediction Scoring System (EPSS) wykorzystuje ponad 1,400 cech — takich jak wiek luki, możliwość jej zdalnego wykorzystania oraz wpływ na konkretnego dostawcę — aby z powodzeniem przewidywać, które problemy z oprogramowaniem zostaną wykorzystane w następne 30 dni. Zespoły ds. bezpieczeństwa, które priorytetowo traktują usuwanie luk w zabezpieczeniach w oparciu o system punktacji, mogą zmniejszyć nakład pracy związany z naprawami do jednej ósmej, korzystając z najnowszej wersji Common Vulnerability Scoring System (CVSS), zgodnie z papier w wersji 3 EPSS opublikowanej w arXiv w zeszłym tygodniu.

EPSS może być używany jako narzędzie do zmniejszania obciążenia zespołów bezpieczeństwa, jednocześnie umożliwiając firmom naprawianie luk w zabezpieczeniach, które stanowią największe ryzyko, mówi Jay Jacobs, główny analityk danych w Cyentia Institute i pierwszy autor artykułu.

„Firmy mogą spojrzeć na górną część listy wyników i zacząć schodzić w dół — biorąc pod uwagę… znaczenie aktywów, krytyczność, lokalizację, kompensujące kontrole — i zaradzić, co mogą” — mówi. „Jeśli jest naprawdę wysoki, być może chcą zmienić go na krytyczny – naprawmy to w ciągu najbliższych pięciu dni”.

EPSS ma na celu rozwiązanie dwóch problemów, z którymi codziennie borykają się zespoły ds rosnąca liczba ujawnianych co roku luk w oprogramowaniui ustalanie które luki stanowią największe ryzyko. Na przykład w 2022 r. do bazy danych Common Vulnerabilities and Exposure (CVE) prowadzonej przez MITRE zgłoszono ponad 25,000 XNUMX luk, według Krajowej Bazy Podatności.

Prace nad EPSS rozpoczęły się w Cyentii, ale obecnie utworzyła się grupa około 170 praktyków bezpieczeństwa grupa specjalnego zainteresowania (SIG) w ramach Forum Zespołów Reagowania na Incydenty i Bezpieczeństwa (FIRST) do dalszego rozwoju modelu. Inny zespoły badawcze opracowały alternatywę modele uczenia maszynowego, takie jak oczekiwana przydatność.

Poprzednie miary ryzyka związanego z konkretną luką w zabezpieczeniach — zwykle Common Vulnerability Scoring System (CVSS) — nie działają dobrze, mówi Sasha Romanosky, starszy badacz polityki w RAND Corporation, think tanku zajmującym się polityką publiczną i współprzewodniczący Grupy Specjalnego Zainteresowania EPSS.

„Chociaż CVSS jest przydatny do rejestrowania wpływu [lub] dotkliwości luki w zabezpieczeniach, nie jest to użyteczna miara zagrożenia — zasadniczo brakowało nam tej możliwości jako branży, a to jest luka, którą EPSS stara się wypełnić” — mówi. . „Dobrą wiadomością jest to, że w miarę jak integrujemy więcej danych o exploitach od większej liczby dostawców, nasze wyniki będą coraz lepsze”.

Łączenie różnych danych

Exploit Prediction Scoring System łączy różne dane od stron trzecich, w tym informacje od opiekunów oprogramowania, kod z baz danych exploitów i zdarzenia dotyczące exploitów przesłane przez firmy zajmujące się bezpieczeństwem. Łącząc wszystkie te zdarzenia za pomocą wspólnego identyfikatora dla każdej luki — CVE — model uczenia maszynowego może poznać czynniki, które mogą wskazywać, czy luka zostanie wykorzystana. Na przykład to, czy luka umożliwia wykonanie kodu, czy instrukcje dotyczące sposobu wykorzystania luki zostały opublikowane w którejkolwiek z trzech głównych baz danych exploitów oraz ile odniesień jest wymienionych w CVE, to wszystko czynniki, które można wykorzystać do przewidzenia, czy luka w zabezpieczeniach zostanie wykorzystany.

Model stojący za EPSS stał się z czasem bardziej złożony. Pierwsza iteracja miała tylko 16 zmiennych i zmniejszyła nakład pracy o 44% w porównaniu z 58%, jeśli luki zostały ocenione za pomocą Common Vulnerability Scoring System (CVSS) i uznane za krytyczne (7 lub więcej w 10-punktowej skali). Wersja 2 EPSS znacznie zwiększyła liczbę zmiennych do ponad 1,100. Najnowsza wersja dodała około 300 więcej.

Model przewidywania wymaga kompromisów — na przykład między liczbą wykrytych luk, które można wykorzystać, a odsetkiem fałszywych alarmów — ale ogólnie jest dość wydajny, mówi Romanosky z Rand.

„Chociaż żadne rozwiązanie nie jest w stanie dokładnie określić, która luka zostanie wykorzystana w następnej kolejności, uważam, że EPSS to krok we właściwym kierunku” — mówi.

Znaczna poprawa

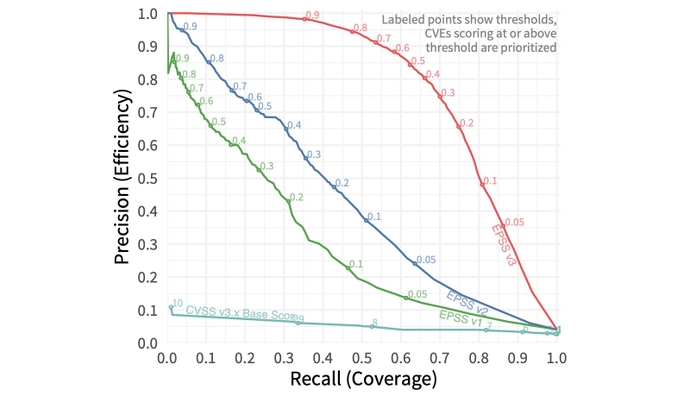

Ogólnie rzecz biorąc, dodając funkcje i ulepszając model uczenia maszynowego, naukowcy poprawili wydajność systemu punktacji o 82%, mierząc precyzję kreślenia pola pod krzywą (AUC) w porównaniu z pamięcią — znaną również jako pokrycie w porównaniu z wydajnością. Model ma obecnie AUC 0.779, czyli o 82% lepiej niż druga wersja EPSS, która miała AUC 0.429. AUC równe 1.0 byłoby idealnym modelem prognostycznym.

Korzystając z najnowszej wersji EPSS, firma, która chciałaby wykryć ponad 82% wykorzystanych luk, musiałaby ograniczyć jedynie około 7.3% wszystkich luk przypisanych do identyfikatora Common Vulnerabilities and Exposures (CVE), znacznie mniej niż 58% CVE, którym należałoby zaradzić przy użyciu CVSS.

Model jest dostępny za pośrednictwem interfejsu API na PIERWSZEJ stronie, umożliwiając firmom uzyskanie oceny określonej luki w zabezpieczeniach lub wyszukanie najwyżej punktowanych błędów oprogramowania w dowolnym momencie. Jednak firmy będą potrzebowały więcej informacji, aby określić najlepszy priorytet działań naprawczych, mówi Jacobs z Cyentii.

„Dane są bezpłatne, więc możesz iść po wyniki EPSS i codziennie pobierać zrzuty, ale wyzwaniem jest zastosowanie ich w praktyce” – mówi. „Wykorzystywanie to tylko jeden z czynników, które należy wziąć pod uwagę, a innych rzeczy nie jesteśmy w stanie zmierzyć”.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :Jest

- $W GÓRĘ

- 000

- 1

- 100

- 2022

- 7

- a

- Zdolny

- O nas

- dostęp

- Stosownie

- Konta

- w dodatku

- adres

- AL

- Wszystkie kategorie

- Pozwalać

- pozwala

- alternatywny

- i

- ogłosił

- api

- SĄ

- POWIERZCHNIA

- AS

- kapitał

- przydzielony

- At

- autor

- dostępny

- na podstawie

- podstawa

- BE

- za

- BEST

- Ulepsz Swój

- pomiędzy

- podnieść

- by

- CAN

- możliwości

- Przechwytywanie

- zapasy

- wyzwanie

- Wykres

- szef

- Współprzewodniczący

- kod

- wspólny

- Firmy

- sukcesy firma

- w porównaniu

- kompleks

- Podłączanie

- łączy

- Rozważać

- za

- kontynuować

- kontroli

- KORPORACJA

- mógłby

- pokrycie

- Stwórz

- krytyczny

- Obecnie

- krzywa

- cve

- codziennie

- dane

- naukowiec danych

- Baza danych

- Bazy danych

- Dni

- zaprojektowany

- Ustalać

- określaniu

- rozwijać

- rozwinięty

- kierunek

- różny

- na dół

- każdy

- efektywność

- wydajny

- wysiłek

- starania

- Ósma

- umożliwiając

- wzmocnienie

- oceniane

- wydarzenia

- Każdy

- wszystko

- przykład

- egzekucja

- rozszerzony

- spodziewany

- Wykorzystać

- eksploatacja

- eksploatowany

- Ekspozycja

- Twarz

- Czynniki

- Korzyści

- wypełniać

- firmy

- i terminów, a

- Fix

- wada

- Skazy

- W razie zamówieenia projektu

- utworzony

- Forum

- Darmowy

- od

- zasadniczo

- szczelina

- otrzymać

- Go

- dobry

- chwycić

- bardzo

- Zarządzanie

- dorosły

- Have

- Wysoki

- wyższy

- Najwyższa

- W jaki sposób

- How To

- HTTPS

- identyfikator

- zidentyfikować

- Rezultat

- znaczenie

- ulepszony

- poprawa

- poprawy

- in

- incydent

- reakcja na incydent

- Włącznie z

- wskazać

- przemysł

- Informacja

- Instytut

- instrukcje

- integrować

- odsetki

- problemy

- IT

- iteracja

- JEGO

- jpg

- konserwacja

- znany

- Nazwisko

- firmy

- UCZYĆ SIĘ

- nauka

- lubić

- Linia

- Lista

- relacja na żywo

- lokalizacja

- Popatrz

- maszyna

- uczenie maszynowe

- poważny

- wiele

- Maksymalna szerokość

- zmierzyć

- środków

- wzmiankowany

- Złagodzić

- model

- modele

- moment

- jeszcze

- większość

- narodowy

- Potrzebować

- Nowości

- aktualności

- Następny

- nist

- numer

- of

- on

- ONE

- organizacji

- Inne

- ogólny

- Papier

- część

- szczególny

- strony

- doskonały

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- wykonuje

- plato

- Analiza danych Platona

- PlatoDane

- polityka

- praktyka

- Detaliczność

- przewidzieć

- przewidywanie

- przepowiednia

- bardzo

- poprzedni

- priorytetyzacja

- Priorytet

- priorytet

- problemy

- projekt

- publiczny

- opublikowany

- położyć

- rand

- Kurs

- Czerwony

- zmniejszyć

- Zredukowany

- referencje

- Zgłoszone

- reprezentować

- reprezentowane

- badacz

- Badacze

- odpowiedź

- Ryzyko

- s

- mówią

- Skala

- Naukowiec

- punktacji

- druga

- bezpieczeństwo

- Poszukuje

- senior

- znaczący

- witryna internetowa

- So

- Tworzenie

- rozwiązanie

- Źródło

- specjalny

- specyficzny

- początek

- rozpoczęty

- Ewolucja krok po kroku

- składane

- Z powodzeniem

- taki

- system

- zbiornik

- zespół

- Zespoły

- że

- Połączenia

- Strefa

- ich

- Te

- rzeczy

- think tank

- Trzeci

- osoby trzecie

- groźba

- trzy

- Przez

- czas

- do

- narzędzie

- Top

- zazwyczaj

- dla

- różnorodność

- Ve

- sprzedawca

- sprzedawców

- wersja

- Przeciw

- przez

- Luki w zabezpieczeniach

- wrażliwość

- poszukiwany

- Droga..

- tydzień

- DOBRZE

- Co

- czy

- który

- Podczas

- będzie

- w

- Praca

- by

- You

- zefirnet