Połączenia Detektywi Bezpieczeństwa Zespół ds. cyberbezpieczeństwa wykrył poważny wyciek danych, który ma wpływ na firmę produkującą oprogramowanie o nazwie StoreHub.

StoreHub ma siedzibę w Malezji i dostarcza system oprogramowania do punktów sprzedaży (POS), który jest używany głównie w restauracjach i sklepach detalicznych.

Ujawnione dane były przechowywane na serwerze Elasticsearch StoreHub, który pozostawał otwarty bez żadnej ochrony hasłem ani szyfrowania. Niechroniony serwer potencjalnie naraził na szwank informacje tysięcy restauracji i sklepów detalicznych, a także ich pracowników i około miliona klientów.

Kim jest StoreHub?

StoreHub powstało w 2013 roku w Malezji i obecnie ma swoją siedzibę w Petaling Jaya. Według ich strony internetowej ich produkt jest używany przez ponad 15,000 XNUMX firm, głównie w regionie Azji Południowo-Wschodniej.

Firma sprzedaje oprogramowanie POS głównie firmom z branży spożywczej i napojów, takim jak restauracje, ale także do sklepów detalicznych.

Oprogramowanie POS służy przede wszystkim do przetwarzania i rejestrowania zakupów i transakcji w firmach mających kontakt z klientem (restauracje, kawiarnie, bary, sklepy itp.), a także do wystawiania paragonów i śledzenia sprzedaży poszczególnych pozycji – np. posiłków w restauracji, czy pojedyncze sztuki garderoby w sklepie.

StoreHub oferuje również pełny zestaw narzędzi do zarządzania biznesem i analiz. Obejmują one handel elektroniczny i dostawę online, zarządzanie zapasami, zarządzanie pracownikami, programy lojalnościowe i analizy klientów.

W rezultacie StoreHub był w stanie zebrać dane od ponad 1 miliona osób z całej Azji Południowo-Wschodniej – przede wszystkim klientów firm korzystających z jego oprogramowania.

Co zostało ujawnione?

Nasz zespół ds. cyberbezpieczeństwa odkrył, że Storehub błędnie skonfigurował jeden ze swoich serwerów Elasticsearch, powodując wyciek ponad 1.7 miliarda rekordów i ponad 1 terabajta danych. To ujawniło prawie milion klientów w Malezji i potencjalnie w krajach Azji Południowo-Wschodniej.

StoreHub sprzedaje oprogramowanie POS firmom obsługującym klientów, więc ujawnione dane dzielą się na dwie kategorie:

- Dane od klientów firm korzystających ze StoreHub

- Dane od firm korzystających ze StoreHub

Dane od klientów firm korzystających ze StoreHub

Ujawnione informacje umożliwiające identyfikację osób (PII) od klientów obejmują:

- Pełne nazwy

- Numery telefoniczne

- Adresy fizyczne

- Adresy e-mail

- Rodzaj zastosowanego urządzenia

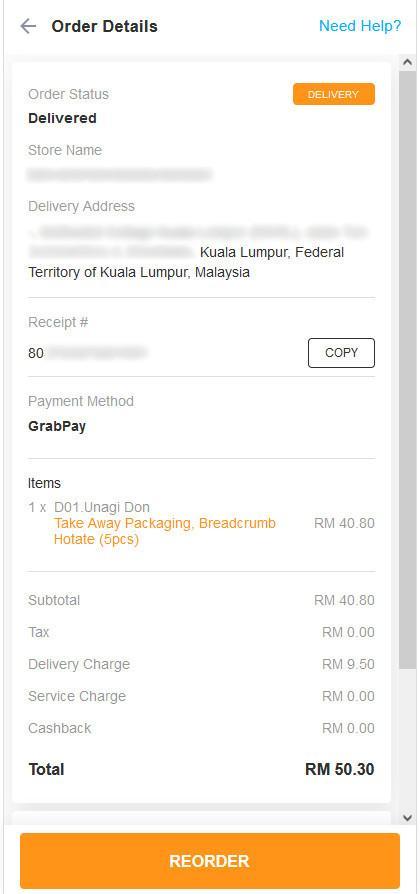

Serwer ujawnił również dane związane z płatnościami i zamówieniami należącymi do klientów, ujawniając informacje umożliwiające identyfikację, takie jak:

- Daty transakcji

- Zamówione przedmioty

- Lokalizacje sklepów

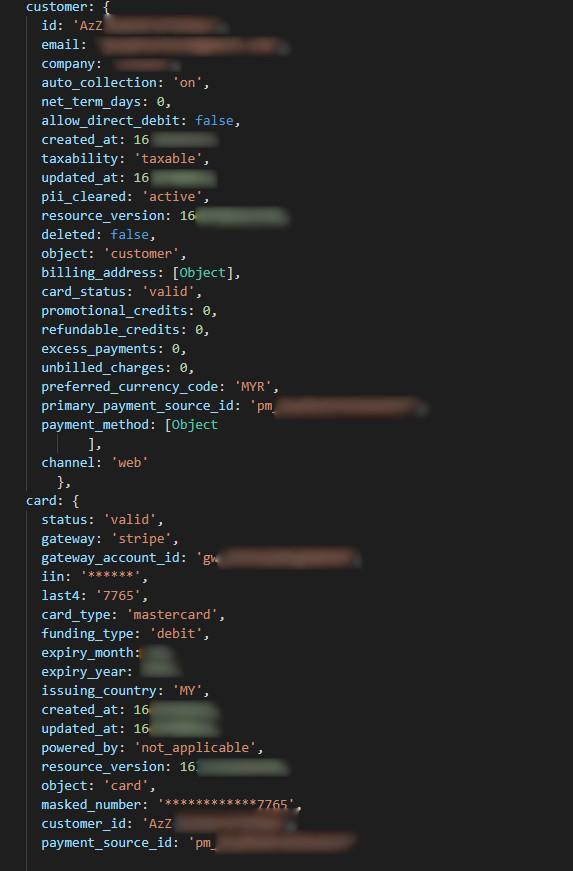

Niektóre szczegóły zamówienia ujawniły częściowo zamaskowane informacje o karcie kredytowej.

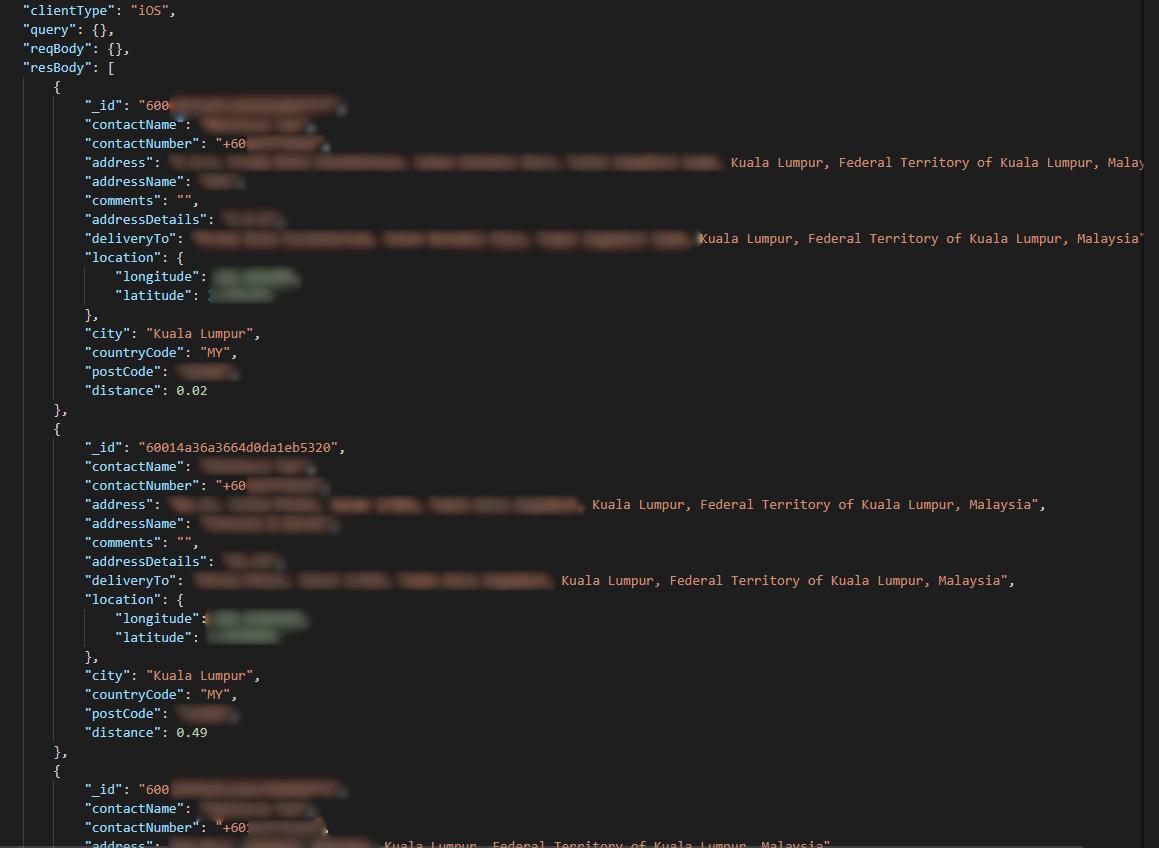

Wyciekły wiersze dziennika zawierające imiona i nazwiska, numery telefonów i adresy klientów.

Wiersze dziennika płatności zawierające adres e-mail, typ karty i cztery ostatnie cyfry numeru karty.

Wyciek historii zamówień z numerem paragonu, zamówionymi artykułami, ceną i adresem fizycznym

Dane od firm korzystających ze StoreHub

Wyciek dotknął również firmy korzystające ze StoreHub i ich pracowników. Informacje, które wyciekły z firm, obejmują:

- Godziny zameldowania/wymeldowania od pracowników

- Nazwiska pracowników

- Nazwy sklepów

- Przechowuj adresy fizyczne

- Przechowuj adresy e-mail

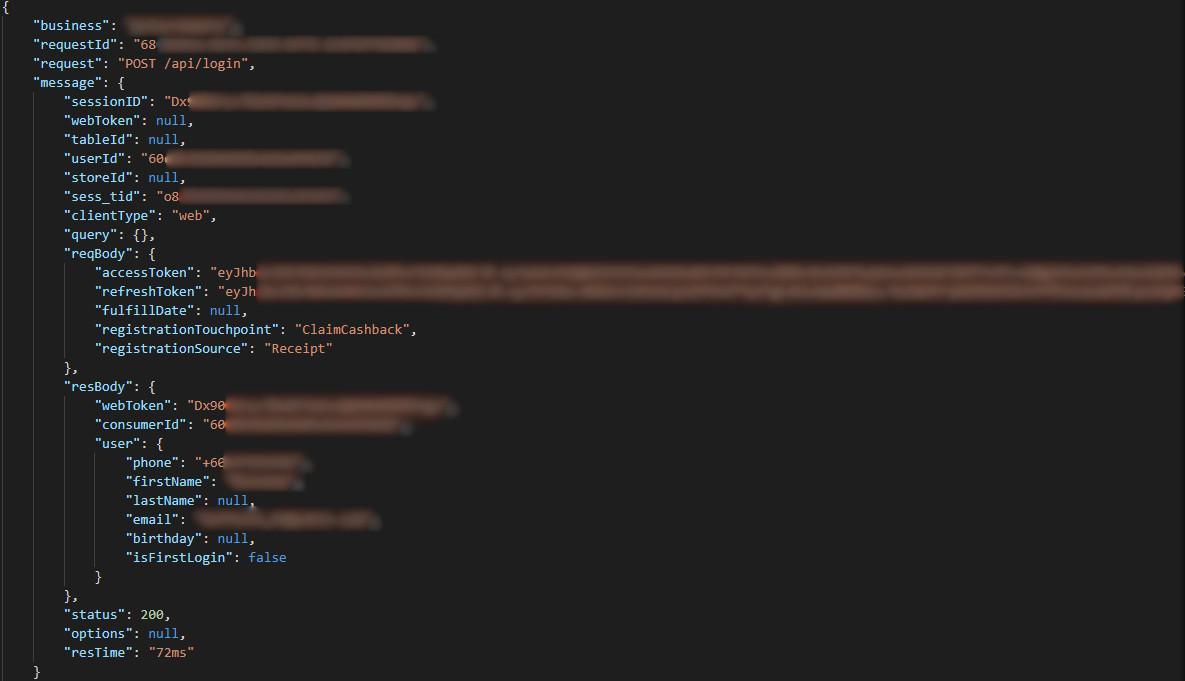

Nasz zespół ds. bezpieczeństwa cybernetycznego zauważył również wyciekające tokeny dostępu, których źli aktorzy mogliby użyć do logowania się i modyfikowania stron internetowych firm, potencjalnie powodując więcej szkód. Którego nie mogliśmy przetestować ze względów etycznych.

Ujawnione wiersze dziennika biznesowego pokazujące token dostępu do logowania użytkownika

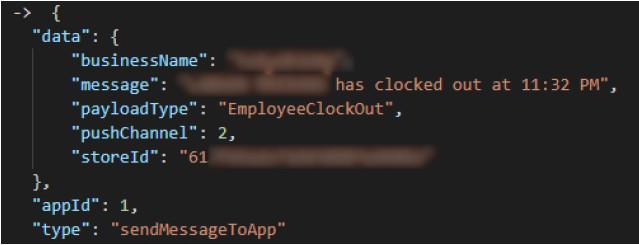

Wyciekły wiersze dziennika pracownika wyrejestrowującego się

Poniższa tabela przedstawia podział tego wycieku danych StoreHub.

| Liczba wycieków rekordów | Ponad 1.7 miliardy |

| Liczba dotkniętych użytkowników | Około. 1 milionów |

| Rozmiar wycieku | Ponad 1 TB |

| Lokalizacja serwera | Singapur |

| Miejsce Firmy | Petaling Jaya, Malezja |

Nasz zespół ds. cyberbezpieczeństwa odkrył ten wyciek 12 stycznia 2022 r. Wydaje się, że zawartość serwera była ujawniana co najmniej od końca listopada 2021 r.

Po wykryciu wycieku nasz zespół ds. cyberbezpieczeństwa przestrzegał zasad etycznego hakowania, pozostawiając serwer i dane nietknięte, a następnie kontaktując się z odpowiedzialną firmą.

Wysłaliśmy e-mail do StoreHub, gdy tylko odkryliśmy wyciek. 18 stycznia wysłaliśmy do nich e-mail uzupełniający i wysłaliśmy wiadomość e-mail do dyrektora ds. technologii w StoreHub. Nie otrzymaliśmy odpowiedzi do 27 stycznia, więc skontaktowaliśmy się z malezyjskim CERT i Amazon Web Services (firmą hostingową). Obaj zareagowali szybko.

Przeciek udało nam się ujawnić malezyjskiemu CERTowi 28 stycznia. Malezyjski CERT poprosił nas o więcej informacji 2 lutego, ale serwer był już wtedy zabezpieczony. Szacujemy, że serwer był zabezpieczony od 28 stycznia do 2 lutego.

Wpływ wycieku danych

Ujawnione dane osobowe narażają ofiary na kradzież i oszustwo ze strony złych aktorów, którzy dostają w swoje ręce dane umożliwiające identyfikację.

Nie mamy możliwości potwierdzenia, czy nieetyczni hakerzy odkryli ten wyciek danych, ale firmy i klienci, których to dotyczy, powinni być czujni na następujące potencjalne zagrożenia.

Oszustwa i oszustwa

Ujawnione dane osobowe narażają klientów na próby oszustwa. Na przykład źli aktorzy mogą dzwonić do ofiar i zdobywać ich zaufanie, potwierdzając informacje o zakupie zawierające cenę i datę transakcji — lub nawet ostatnie cztery cyfry numeru karty kredytowej.

Po zdobyciu zaufania źli aktorzy mogą uzyskać od ofiary dalsze informacje, które następnie mogą im pozwolić na wyrządzenie rzeczywistej szkody poprzez dostęp do swojego banku lub nadużycie informacji o karcie kredytowej.

Kradzież konta

Wyciek zawiera tokeny kont, które najprawdopodobniej należą do firm korzystających z serwera StoreHub. Źli aktorzy mogą wykorzystać te tokeny do logowania się jako firmy lub klienci i potencjalnie modyfikować dane konta.

Może to zaszkodzić firmie na różne sposoby, w zależności od tego, co zdecydują się źli aktorzy. Ze względów etycznych nie możemy testować możliwości odsłoniętych tokenów. Teoretycznym przykładem jest jednak to, że mogą pozwolić złym aktorom na modyfikowanie menu na koncie restauracji lub całkowite usunięcie informacji o firmie. Odsłonięte tokeny mogą również narazić klientów na ryzyko, ponieważ źli aktorzy mogą potencjalnie zmodyfikować witrynę, aby zbierać jeszcze bardziej wrażliwe dane osobowe i dalej narażać ofiary.

Ryzyko kradzieży mienia dla klientów

Szczegółowe informacje z wycieku stwarzają wiele luk dla klientów. Informacje zawarte w przecieku mogą umożliwić złym podmiotom śledzenie i przechwytywanie zamówień, za które klient już zapłacił.

Wyciek wskazuje również, w jakich godzinach niektórzy klienci na ogół opuszczają swoje domy. W niepowołanych rękach informacje te mogą narazić własność klientów na ryzyko fizycznego włamania.

Ryzyko kradzieży mienia dla firm

Wyciek zawiera długie listy godzin zameldowania i wymeldowania personelu, które dokładnie informują złych aktorów, ilu pracowników jest ogólnie w sklepie w określonych godzinach. Jeśli zamierzali fizycznie włamać się i okraść firmę, ta informacja pomogłaby w kradzieży.

Zapobieganie ujawnianiu danych

Co możesz zrobić, aby chronić swoje dane i zminimalizować ryzyko cyberprzestępczości?

Oto kilka sposobów na zminimalizowanie ryzyka narażenia danych:

- Podawaj swoje dane osobowe wyłącznie osobom i firmom, którym ufasz.

- Odwiedzaj tylko bezpieczne witryny. Bezpieczne witryny internetowe mają nazwy domen, które zaczynają się od „https” i/lub symbolu zamkniętej kłódki.

- Zachowaj szczególną ostrożność, gdy zostaniesz poproszony o podanie najważniejszych form danych osobowych (tj. numerów ubezpieczenia społecznego, rządowych numerów identyfikacyjnych i osobistych preferencji).

- Stwórz super silne hasła używając kombinacji liter, wielkich liter, cyfr i symboli. Regularnie aktualizuj swoje hasła.

- Nie używaj ponownie haseł w różnych usługach. Użyć Password Manager Jeśli to konieczne

- Nie klikaj linków w wiadomościach e-mail, SMS-ach ani w innych miejscach w Internecie, chyba że masz całkowitą pewność, że źródło/nadawca jest prawdziwy. Jeśli w ogóle nie masz pewności, wejdź na stronę firmy i znajdź tam link.

- Edytuj ustawienia prywatności w mediach społecznościowych. Twoje konta powinny wyświetlać Twoje treści i dane osobowe tylko zaufanym użytkownikom i znajomym.

- Ogranicz wykonywane zadania i informacje, które wyświetlasz po połączeniu z publiczną siecią Wi-Fi. Na przykład nie kupuj produktu i nie wpisuj danych karty kredytowej w publicznej sieci Wi-Fi.

- Korzystaj ze źródeł internetowych, aby dowiedz się o cyberprzestępczości, ochronę danych oraz kroki, które możesz podjąć, aby uniknąć ataków phishingowych i złośliwego oprogramowania.

O nas

SafetyDetectives.com to największa na świecie witryna z recenzjami oprogramowania antywirusowego.

Laboratorium badawcze SafetyDetectives to usługa pro bono, której celem jest pomoc społeczności internetowej w obronie przed cyberzagrożeniami, jednocześnie ucząc organizacje, jak chronić dane użytkowników. Nadrzędnym celem naszego projektu tworzenia map internetowych jest pomoc w uczynieniu internetu bezpieczniejszym miejscem dla wszystkich użytkowników.

Nasze poprzednie raporty ujawniły wiele znanych luk w zabezpieczeniach i wycieków danych, w tym ponad 200 milionów użytkowników narażonych przez Chińska firma zarządzająca mediami społecznościowymi Socialarks, a także wyłom w Brazylijska platforma integratora eCommerce Hariexpress który wyciekł ponad 1.75 miliarda rekordów.

Aby zapoznać się z pełnym przeglądem raportów dotyczących cyberbezpieczeństwa SafetyDetectives z ostatnich 3 lat, zobacz Zespół ds. Cyberbezpieczeństwa SafetyDetectives.

- "

- &

- 000

- 2021

- 2022

- 28

- 420

- 7

- a

- O nas

- dostęp

- Dostęp

- Stosownie

- Konto

- nabyć

- w poprzek

- adres

- Adresy

- wpływający

- przed

- Wszystkie kategorie

- już

- Amazonka

- Amazon Web Services

- analityka

- antywirusowe

- nigdzie

- Azja

- Bank

- paski

- poniżej

- pomiędzy

- Miliard

- miliardy

- naruszenie

- awaria

- biznes

- biznes

- wezwanie

- możliwości

- ostrożny

- spowodowanie

- pewien

- szef

- Chief Technology Officer

- Dodaj

- zamknięte

- Odzież

- zbierać

- połączenie

- społeczność

- Firmy

- sukcesy firma

- Firma

- całkowicie

- połączony

- zawiera

- zawartość

- mógłby

- kraje

- tworzy

- kredyt

- Karta kredytowa

- Obecnie

- klient

- Klientów

- cyber

- cyberprzestępczość

- Bezpieczeństwo cybernetyczne

- dane

- wyciek danych

- Ochrona danych

- dostawa

- W zależności

- szczegółowe

- detale

- urządzenie

- cyfry

- odkryty

- Wyświetlacz

- domena

- na dół

- podczas

- e-commerce

- ecommerce

- edukowanie

- pracowników

- szyfrowanie

- oszacowanie

- itp

- etyczny

- dokładnie

- przykład

- narażony

- znalezieniu

- obserwuj

- następujący

- jedzenie

- formularze

- Założony

- oszustwo

- od

- pełny

- dalej

- zyskuje

- ogólnie

- Rząd

- hakerzy

- włamanie

- Centrala

- pomoc

- historia

- Hosting

- W jaki sposób

- How To

- Jednak

- HTTPS

- ważny

- zawierać

- obejmuje

- Włącznie z

- indywidualny

- osób

- Informacja

- Internet

- inwentarz

- IT

- samo

- styczeń

- laboratorium

- największym

- przeciec

- Wycieki

- Pozostawiać

- lekki

- Prawdopodobnie

- linie

- LINK

- linki

- wymienianie kolejno

- wykazy

- długo

- Lojalność

- poważny

- robić

- Malezja

- malware

- i konserwacjami

- mapowanie

- Media

- Użytkownicy

- wiadomości

- milion

- jeszcze

- większość

- wielokrotność

- Nazwy

- numer

- z naszej

- Oferty

- Oficer

- Online

- koncepcja

- zamówienie

- Zlecenia

- organizacji

- płatny

- szczególny

- hasła

- płatności

- Ludzie

- okres

- osobisty

- phishing

- ataki phishingowe

- fizyczny

- Fizycznie

- sztuk

- Platforma

- punkt

- PoS

- potencjał

- poprzedni

- Cena

- prywatność

- Pro

- wygląda tak

- Produkt

- Programy

- projekt

- własność

- chronić

- ochrona

- zapewniać

- dostawca

- zapewnia

- publiczny

- zakup

- zakupy

- cel

- Przyczyny

- Odebrane

- rekord

- dokumentacja

- region

- Raporty

- Badania naukowe

- odpowiedź

- odpowiedzialny

- restauracja

- restauracji

- detaliczny

- przeglądu

- Ryzyko

- reguły

- bezpieczniej

- sprzedaż

- sole

- bezpieczne

- zabezpieczone

- bezpieczeństwo

- usługa

- Usługi

- sklepy

- ponieważ

- witryna internetowa

- SMS

- So

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- kilka

- specyficzny

- sklep

- sklep

- system

- zadania

- zespół

- Technologia

- mówi

- test

- Połączenia

- kradzież

- tysiące

- zagrożenia

- czasy

- Żetony

- narzędzia

- śledzić

- Śledzenie

- transakcje

- Zaufaj

- zaufany

- Aktualizacja

- us

- posługiwać się

- Użytkownicy

- różnorodność

- Ofiary

- Luki w zabezpieczeniach

- Wrażliwy

- sposoby

- sieć

- usługi internetowe

- Strona internetowa

- strony internetowe

- Co

- Podczas

- KIM

- Wi-Fi

- wifi

- bez

- świat

- by

- lat

- Twój