Hakerzy z Korei Północnej zadebiutowali nowym złośliwym oprogramowaniem dla komputerów Mac, którego celem są użytkownicy w USA i Japonii. Naukowcy określają je jako „ogłupione”, ale skuteczne.

BlueNoroff, członek okrytej złą sławą koreańsko-koreańskiej Grupy Lazarus, jest znany zbierać pieniądze dla reżimu Kima poprzez ukierunkowanie na instytucje finansowe – banki, firmy venture capital, giełdy kryptowalut i startupy – i osoby, które z nich korzystają.

Od początku tego roku badacze z Jamf Threat Labs śledzą kampanię BlueNoroff, którą nazwali „RustBucket”, skierowaną do systemów MacOS. W blog opublikowany we wtorekujawnili nową złośliwą domenę naśladującą giełdę kryptowalut oraz podstawową powłokę odwrotną o nazwie „ObjCShellz”, której grupa używa do atakowania nowych celów.

„W ciągu ostatnich kilku miesięcy byliśmy świadkami wielu działań tej grupy — nie tylko nas, ale wielu firm zajmujących się bezpieczeństwem” — mówi Jaron Bradley, dyrektor Jamf Threat Labs. „Zdecydowanie godny uwagi jest fakt, że są w stanie osiągnąć swoje cele przy użyciu tego ogłupionego szkodliwego oprogramowania”.

Hakerzy z Korei Północnej atakują MacOS

Pierwszą czerwoną flagą ObjCShellz była domena, z którą się połączył: swissborg[.]blog, z adresem niesamowicie podobnym do swissborg.com/blog, witryny prowadzonej przez legalną giełdę kryptowalut SwissBorg.

Było to zgodne z najnowszą taktyką socjotechniki BlueNoroff. W trwającą kampanię RustBucketpodmiot zagrażający dociera do celów pod pozorem bycia osobą rekrutującą lub inwestorem, składając oferty lub potencjał partnerstwa. Utrzymywanie tego podstępu często wiąże się z rejestrowaniem domen dowodzenia i kontroli (C2) imitujących legalne witryny finansowe, aby wtopić się w zwykłą aktywność sieciową – wyjaśnili naukowcy.

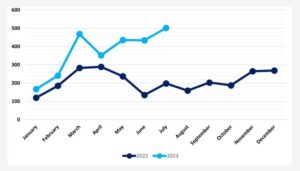

Poniższy przykład został przechwycony przez zespół Jamf ze strony internetowej legalnego funduszu venture capital i wykorzystany przez BlueNoroff w jego wysiłkach phishingowych.

Po pierwszym dostępie następuje jego Szkodliwe oprogramowanie dla systemu MacOS — trend rosnący i najnowszą specjalność BlueNoroff.

„Obierają za cel programistów i osoby posiadające te kryptowaluty” – wyjaśnia Bradley i, w sposób oportunistyczny, grupa nie zadowoliła się ukierunkowaniem tylko na tych, którzy korzystają z jednego systemu operacyjnego. „Możesz ścigać ofiarę na komputerze z systemem Windows, ale często ci użytkownicy będą korzystali z komputera Mac. Jeśli więc zdecydujesz się nie atakować tej platformy, potencjalnie rezygnujesz z bardzo dużej ilości kryptowaluty, która mogłaby zostać skradziona.”

Jednak z technicznego punktu widzenia ObjCShellz jest całkowicie uproszczony — prosta powłoka odwrotna dla komputerów Apple, umożliwiająca wykonanie poleceń z serwera atakującego. (Naukowcy podejrzewają, że narzędzie to jest wykorzystywane na późnych etapach wieloetapowych ataków).

Badacze z Jamf dodali, że plik binarny został przesłany raz z Japonii we wrześniu i trzykrotnie z adresu IP znajdującego się w USA w połowie października.

W świetle sukcesów BlueNoroff w kradzieży kryptowalut Bradley namawia użytkowników komputerów Mac, aby zachowali taką samą czujność, jak ich bracia z systemem Windows.

„Istnieje wiele fałszywych wyobrażeń na temat tego, że komputery Mac są z natury bezpieczne i na pewno jest w tym trochę prawdy” – mówi. „Mac to bezpieczny system operacyjny. Ale jeśli chodzi o inżynierię społeczną, każdy jest podatny na uruchomienie czegoś złośliwego na swoim komputerze.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/threat-intelligence/north-korea-bluenoroff-apt-dumbed-down-macos-malware

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 7

- a

- Zdolny

- O nas

- dostęp

- wykonać

- działania

- działalność

- w dodatku

- adres

- Po

- ilość

- an

- i

- ktoś

- Apple

- APT

- SĄ

- ARM

- AS

- At

- Ataki

- Banki

- BE

- być

- jest

- poniżej

- Mieszanka

- Blog

- ale

- by

- wezwanie

- nazywa

- Kampania

- kapitał

- Zajęte

- charakteryzować

- byliśmy spójni, od początku

- Firmy

- kompromis

- komputer

- komputery

- połączony

- zgodny

- zawartość

- mógłby

- Crypto

- wymiana krypto

- cryptocurrencies

- kryptowaluta

- Wymiana kryptowalut

- zadebiutował

- Debiuty

- Zdecydowanie

- deweloperzy

- Dyrektor

- domena

- domeny

- na dół

- dprk

- Wcześniej

- niesamowicie

- Efektywne

- starania

- umożliwiając

- Inżynieria

- przykład

- wymiana

- Wymiana

- egzekucja

- wyjaśnione

- Objaśnia

- fakt

- fałszywy

- Moda

- kilka

- budżetowy

- Instytucje finansowe

- firmy

- i terminów, a

- W razie zamówieenia projektu

- świeży

- od

- fundusz

- Go

- będzie

- Zarządzanie

- Rozwój

- przebranie

- hakerzy

- Have

- he

- przytrzymanie

- W jaki sposób

- Jednak

- HTTPS

- if

- in

- osób

- właściwie

- początkowy

- instytucje

- inwestycja

- inwestor

- IP

- IT

- JEGO

- Japonia

- właśnie

- konserwacja

- Kim

- znany

- Korea

- koreański

- Labs

- duży

- Późno

- firmy

- Łazarz

- Grupa Lazarus

- prawowity

- lekki

- Partia

- mac

- MacOS

- malware

- pieniądze

- miesięcy

- wielokrotność

- sieć

- Nowości

- Północ

- Korea Północna

- dostojnik

- notoryczny

- Cele

- of

- Oferty

- często

- on

- pewnego razu

- ONE

- trwający

- tylko

- operacyjny

- system operacyjny

- or

- zamówienie

- zwykły

- na zewnątrz

- koniec

- strona

- Współpraca

- Przeszłość

- phishing

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- potencjał

- potencjalnie

- opublikowany

- RE

- osiągnięcie

- niedawny

- Czerwony

- rejestracji

- Badacze

- Ujawnił

- rewers

- run

- bieganie

- s

- "bezpiecznym"

- mówią

- bezpieczeństwo

- widziany

- wrzesień

- serwer

- Powłoka

- podobny

- Prosty

- witryna internetowa

- So

- Obserwuj Nas

- Inżynieria społeczna

- kilka

- coś

- Specjalność

- etapy

- punkt widzenia

- Stan

- pobyt

- skradziony

- wrażliwy

- Swissborg

- system

- systemy

- taktyka

- cel

- kierowania

- cele

- zespół

- Techniczny

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- Te

- one

- to

- w tym roku

- tych

- groźba

- trzy

- czasy

- do

- narzędzie

- Śledzenie

- Prawda

- dla

- zrozumienie

- przesłanych

- Apeluje

- us

- posługiwać się

- używany

- Użytkownicy

- zastosowania

- za pomocą

- Ve

- przedsięwzięcie

- venture capital

- firmy venture capital

- początku.

- Ofiara

- była

- we

- Strona internetowa

- strony internetowe

- jeśli chodzi o komunikację i motywację

- który

- KIM

- okna

- w

- rok

- You

- zefirnet