Bezpieczeństwo cyfrowe

Gdy klucze dostępu są gotowe na najlepszy czas, hasła wydają się passé. Jakie są główne korzyści z porzucenia jednego na rzecz drugiego?

Czerwiec 20 2023 • , 5 minuta. czytać

Istnieje duże prawdopodobieństwo, że wielu z nas ma dość haseł. W świecie, w którym musimy zarządzać dostępem wyniki kont internetowych, hasła nie wydają się już pasować do celu. Wielu z nas ponownie używać tych samych, łatwych do zapamiętania danych logowania w tych aplikacjach i witrynach oraz popełnić inne błędy związane z hasłem, co ułatwia osobom o złych intencjach odgadnąć lub wykraść nasze dane logowania. A gdy jedno hasło zostanie złamane, cały nasz cyfrowy świat może się zawalić.

To naprawdę niezwykłe, że hasła przetrwały tak długo, a powodem jest w dużej mierze brak skutecznych alternatyw. Ale to może się wkrótce zmienić wraz z pojawieniem się kluczy dostępu. Google niedawno ogłosił wsparcie dla nowej technologii zarówno na kontach osobistych, jak i służbowych (nie inaczej niż Apple i Microsoft), podobnie jak nowa era logowanie bez hasła być tuż za rogiem?

Poprzednie próby ulepszenia lub aktualizacji działania i bezpieczeństwa hasła zakończyły się tylko częściowym sukcesem. Uwierzytelnianie dwuskładnikowe (2FA) znacznie zwiększa bezpieczeństwo haseł, ale jego wykorzystanie nie jest powszechne, ponieważ niektórzy ludzie uważają ten dwuetapowy proces za nieporęczny. Również jednorazowe kody wysyłane do użytkowników za pośrednictwem wiadomości tekstowych, które są zdecydowanie najczęściej stosowaną odmianą 2FA, nadal mogą zostać przechwycone.

Menedżerowie haseł, ze swojej strony, wykonują świetną robotę, generując, przechowując i przywołując długie, złożone i niepowtarzalne hasło do każdej witryny. Ale nie zawsze mogą one obejmować wszystkie Twoje urządzenia, systemy operacyjne i przeglądarki internetowe i mogą stanowić pojedynczy punkt awarii, jeśli zgubisz swoje hasło główne. W niektórych przypadkach wrażenia użytkownika mogą być również trochę niezgrabne.

Wprowadź klucze dostępu, standard branżowy, który, jak mają nadzieję największe nazwiska w branży technologicznej, pewnego dnia zastąpi hasła, 2FA i potrzebę zarządzania hasłami, jakie znamy.

Jak działają klucze dostępu?

Klucze dostępu wykorzystują moc kryptografii klucza publicznego. Klucz dostępu składa się z pary kluczy kryptograficznych – prywatnego i odpowiadającego mu publicznego – które są generowane w celu zabezpieczenia Twojego konta na stronie internetowej, w aplikacji lub innej usłudze online.

Klucz prywatny jest przechowywany na twoim urządzeniu jako długi ciąg zaszyfrowanych znaków, podczas gdy pasujący klucz publiczny jest przesyłany na serwery odpowiedniej usługi online, na przykład Google lub nawet system zarządzania hasłami pęku kluczy iCloud firmy Apple.

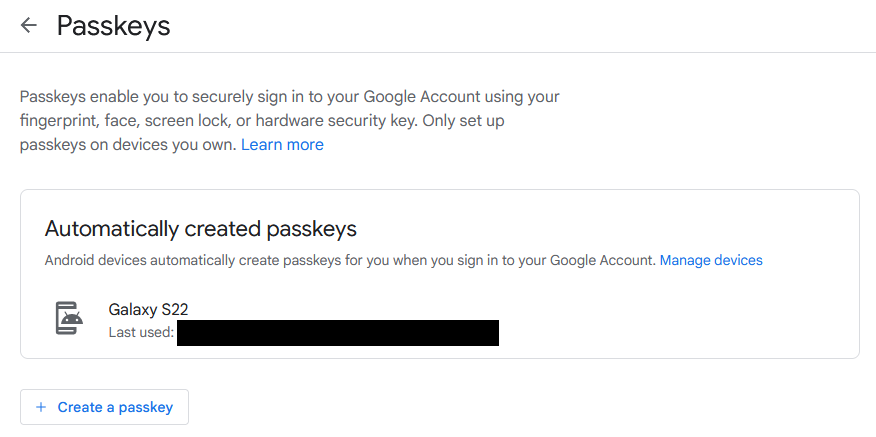

Jeśli jesteś zalogowany na swoje konto Google ze smartfona, Google już wygenerował dla Ciebie klucz dostępu

Następnie przy próbie zalogowania zostaniesz poproszony o uwierzytelnienie za pomocą kodu PIN, odcisku palca lub innego mechanizmu blokady ekranu urządzenia. Nie trzeba wpisywać ani zapamiętywać żadnych haseł, co natychmiast czyni ten proces bezpieczniejszym i łatwiejszym w użyciu.

Przy próbie logowania server wysyła wyzwanie kryptograficzne do twojego urządzenia, prosząc klucz prywatny o rozwiązanie go i przekazanie go z powrotem do serwera. Ta odpowiedź służy do sprawdzenia, czy pary kluczy publicznego i prywatnego są zgodne, ponieważ oba są wymagane do uwierzytelnienia użytkownika.

W żadnym momencie dane biometryczne nie opuszczają urządzenia, a serwer nie poznaje klucza prywatnego. Rzeczywiście, tak naprawdę nigdy nie widzisz klucza prywatnego – cała magia dzieje się w tle i przy zerowym wysiłku z Twojej strony.

Jakie są zalety kluczy dostępu?

Czy zatem klucze dostępu mogą oferować „Świętego Graala” zarówno w zakresie łatwości użytkowania, jak i większego bezpieczeństwa? Oto niektóre korzyści bardziej szczegółowo:

- Odporność na phishing i socjotechnikę: Klucze dostępu eliminują problem polegający na tym, że ludzie przypadkowo przekazują swoje dane logowania cyberprzestępcom, wprowadzając je na fałszywe strony internetowe. Zamiast tego zostaniesz poproszony o użycie urządzenia, aby udowodnić, że jesteś prawdziwym właścicielem konta.

- Zapobiegaj skutkom naruszenia przez stronę trzecią: Jeśli witryna internetowa lub dostawca aplikacji zostanie naruszony, mogą zostać skradzione tylko klucze publiczne – Twój klucz prywatny nigdy nie jest udostępniany usłudze online i nie ma sposobu, aby dowiedzieć się tego na podstawie klucza publicznego. Zatem sam klucz publiczny jest bezużyteczny dla atakującego. Porównaj to z obecnym systemem, w którym hakerzy mogą kraść duże zbiory gotowych do użycia kombinacji nazwy użytkownika i hasła.

- Unikaj ataków siłowych: Klucze dostępu opierają się na kryptografii klucza publicznego, co oznacza, że osoby atakujące nie mogą ich odgadnąć ani użyć technik brutalnej siły, aby otworzyć konta.

- Brak przechwytywania 2FA: W przypadku kluczy dostępu nie ma drugiego czynnika, więc użytkownicy nie są narażeni na ataki zaprojektowane do tego celu przechwytywać kody SMS i tym podobne. Rzeczywiście, pomyśl o samym kluczu dostępu jako składającym się z wielu czynników uwierzytelniających. W rzeczywistości, klucze dostępu są wystarczająco mocne, aby je wymienić nawet najbezpieczniejszy rodzaj 2FA – sprzętowe klucze bezpieczeństwa.

- Oparte na standardach branżowych: Klucze dostępu są oparte na standardach grupy roboczej FIDO Alliance i W3C WebAuthn, co oznacza, że powinny działać we wszystkich uczestniczących systemach operacyjnych, przeglądarkach, witrynach internetowych, aplikacjach i ekosystemach mobilnych. Apple, Google i Microsoft wspierają tę technologię, podobnie jak (lub wkrótce będą) główne firmy zarządzające hasłami, takie jak 1Password i Dashlane, oraz platformy takie jak WordPress, PayPal, eBay i Shopify.

- Łatwe do odzyskania: Klucze dostępu można przechowywać w chmurze, a tym samym przywracać je na nowym urządzeniu w przypadku jego utraty.

- Nic do zapamiętania: Użytkownicy nie muszą już tworzyć, zapamiętywać i chronić dużych ilości haseł.

- Działa na wielu urządzeniach: Po utworzeniu klucza dostępu można używać na nowych urządzeniach bez konieczności ponownej rejestracji za każdym razem, jak w przypadku zwykłego uwierzytelniania biometrycznego. Istnieją jednak zastrzeżenia, jak szczegółowo opisano poniżej.

Dlaczego klucze dostępu mogą nie być dobrym pomysłem?

Po drodze mogą pojawić się pewne przeszkody, które ostatecznie powstrzymają Cię przed przyjęciem kluczy dostępu, przynajmniej na razie: przyjęcie w branży i sposób synchronizacji kluczy dostępu.

- Klucze dostępu są synchronizowane tylko z urządzeniami z tym samym systemem operacyjnym: As ten artykuł wyjaśnia, klucze dostępu są synchronizowane według platformy systemu operacyjnego. Oznacza to, że jeśli masz urządzenie z systemem iOS, ale używasz na przykład systemu Windows, może to powodować frustrujące wrażenia użytkownika. Musisz zeskanować kody QR i włączyć Bluetooth, aby klucze dostępu działały na urządzeniach korzystających z różnych systemów operacyjnych. W rzeczywistości jest to mniej przyjazne dla użytkownika niż obecne podejście do haseł.

- Adopcja jest daleka od całej branży: Chociaż niektóre wielkie nazwiska są już na pokładzie z kluczami dostępu, to wciąż są wczesne dni. Poza dużymi platformami minie trochę czasu, zanim osiągniemy masę krytyczną stron internetowych i aplikacji obsługujących tę technologię. Sprawdź, czy Twoje ulubione platformy obsługują tę technologię tutaj.

Czy to może być początek końca haseł? Klucze dostępu są jak dotąd najsilniejszym rywalem. Jednak aby zyskać niemal powszechną akceptację wśród użytkowników, dostawcy technologii mogą być zmuszeni do ułatwienia korzystania z nich w różnych ekosystemach systemów operacyjnych.

Jeśli chcesz wypróbować klucze dostępu, rozpoczęcie pracy za pomocą menu ustawień konta (kont) Google, Apple lub Microsoft nie wymaga dużego wysiłku.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/2023/06/20/passwords-out-passkeys-in-ready-make-switch/

- :ma

- :Jest

- :nie

- :Gdzie

- 2FA

- 9

- a

- O nas

- akceptacja

- dostęp

- Konto

- Konta

- w poprzek

- faktycznie

- Przyjęcie

- Przyjęcie

- Wszystkie kategorie

- Alians

- wzdłuż

- już

- również

- alternatywy

- Chociaż

- zawsze

- wśród

- an

- i

- ogłosił

- Inne

- każdy

- Aplikacja

- Apple

- mobilne i webowe

- SĄ

- na około

- AS

- At

- atakować

- Ataki

- Próby

- uwierzytelniać

- Uwierzytelnianie

- z dala

- z powrotem

- tło

- na podstawie

- BE

- być

- zanim

- Początek

- jest

- poniżej

- Korzyści

- Duży

- Najwyższa

- biometryczny

- uwierzytelnianie biometryczne

- Bluetooth

- deska

- obie

- naruszenie

- przeglądarki

- ale

- by

- CAN

- Etui

- Kategoria

- Centrum

- wyzwanie

- zmiana

- znaków

- ZOBACZ

- Chmura

- Kody

- kombinacje

- jak

- powszechnie

- Firmy

- porównać

- kompleks

- Składający się

- składa się

- Corner

- Odpowiedni

- mógłby

- pokrywa

- pęknięcie

- pęknięty

- Upaść

- Stwórz

- stworzony

- Listy uwierzytelniające

- krytyczny

- kryptograficzny

- kryptografia

- Aktualny

- cyberprzestępcy

- dane

- dzień

- Dni

- zaprojektowany

- detal

- szczegółowe

- urządzenie

- urządzenia

- różne

- cyfrowy

- cyfrowy świat

- do

- robi

- na dół

- każdy

- Wcześnie

- łatwość

- łatwość użycia

- łatwiej

- eBay

- Ekosystemy

- Efektywne

- wysiłek

- bądź

- powstanie

- szyfrowane

- zakończenia

- wzmacniać

- dość

- Wchodzę

- wprowadzenie

- Cały

- Era

- Parzyste

- przykład

- doświadczenie

- Objaśnia

- fakt

- czynnik

- Czynniki

- Brak

- fallout

- daleko

- faworyzować

- Moja lista

- Sojusz FIDO

- Postać

- Znajdź

- odcisk palca

- dopasować

- W razie zamówieenia projektu

- od

- frustrujące

- Wzrost

- wygenerowane

- generujący

- otrzymać

- Dać

- dobry

- wspaniały

- Zarządzanie

- hakerzy

- miał

- dzieje

- sprzęt komputerowy

- Bezpieczeństwo sprzętu

- uprząż

- Have

- pomoc

- tutaj

- nadzieję

- Jednak

- HTML

- HTTPS

- Przeszkody

- pomysł

- if

- natychmiast

- in

- rzeczywiście

- indywidualny

- przemysł

- standardy przemysłowe

- zamiast

- zamiar

- najnowszych

- iOS

- IT

- JEGO

- samo

- Praca

- jpg

- właśnie

- Klawisz

- Klawisze

- Wiedzieć

- Brak

- duży

- w dużej mierze

- UCZYĆ SIĘ

- Pozostawiać

- mniej

- lubić

- mało

- log

- Zaloguj Się

- długo

- dłużej

- stracił

- magia

- Główny

- poważny

- robić

- WYKONUJE

- zarządzanie

- i konserwacjami

- wiele

- Masa

- mistrz

- Mecz

- dopasowywanie

- Maksymalna szerokość

- Może..

- znaczenie

- znaczy

- mechanizm

- Menu

- wiadomości

- Microsoft

- może

- min

- Aplikacje mobilne

- jeszcze

- większość

- wielokrotność

- Nazwy

- Potrzebować

- nigdy

- Nowości

- Następny

- Nie

- of

- oferta

- on

- pewnego razu

- ONE

- Online

- tylko

- koncepcja

- operacyjny

- system operacyjny

- or

- OS

- Inne

- ludzkiej,

- na zewnątrz

- własny

- właściciel

- đôi

- par

- część

- uczestnictwo

- klucz uniwersalny

- Hasło

- Zarządzanie hasłami

- hasła

- PayPal

- Ludzie

- dla

- osobisty

- PHIL

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- Gotowy

- power

- teraźniejszość

- premia

- prywatny

- Klucz prywatny

- Problem

- wygląda tak

- chronić

- Udowodnij

- dostawca

- publiczny

- Klucz publiczny

- klucze publiczne

- cel

- kody QR

- dosięgnąć

- gotowy

- powód

- niedawno

- Recover

- regularny

- polegać

- znakomity

- pamiętać

- obsługi produkcji rolnej, która zastąpiła

- wymagany

- odpowiedź

- Ryzyko

- bieganie

- s

- taki sam

- skanować

- bezszwowy

- druga

- bezpieczne

- bezpieczeństwo

- widzieć

- wydać się

- wysłany

- Serwery

- usługa

- w panelu ustawień

- shared

- powinien

- podpisana

- znacznie

- pojedynczy

- witryna internetowa

- smartphone

- SMS

- So

- Obserwuj Nas

- ROZWIĄZANIA

- kilka

- wkrótce

- standard

- standardy

- rozpoczęty

- Nadal

- skradziony

- Stop

- przechowywany

- przechowywania

- sznur

- silny

- silniejszy

- sukces

- taki

- wsparcie

- Wspierający

- Przełącznik

- system

- systemy

- Brać

- trwa

- tech

- Techniki

- Technologia

- niż

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- Te

- one

- myśleć

- innych firm

- to

- tych

- A zatem

- czas

- do

- także

- prawdziwy

- próbować

- Ostatecznie

- wyjątkowy

- uniwersalny

- w odróżnieniu

- Aktualizacja

- przesłanych

- us

- posługiwać się

- używany

- Użytkownik

- Doświadczenie użytkownika

- łatwy w obsłudze

- Użytkownicy

- za pomocą

- różnorodność

- sprzedawców

- zweryfikować

- początku.

- przez

- kłęby

- Droga..

- we

- sieć

- Przeglądarki internetowe

- Strona internetowa

- strony internetowe

- Co

- jeśli chodzi o komunikację i motywację

- natomiast

- czy

- który

- będzie

- okna

- w

- bez

- WordPress

- Praca

- pracujący

- Grupa robocza

- świat

- by

- jeszcze

- You

- Twój

- siebie

- zefirnet

- zero