10 sierpnia Poly Network doznało włamania o wartości 611 milionów dolarów — największego do tej pory włamania związanego z kryptowalutami. Ten atak był szczególnie interesujący w porównaniu z większością hacków DeFi, które zazwyczaj wykorzystują formę pożyczek flash i arbitrażu do wykorzystania inteligentne kontrakty Co to są inteligentne kontrakty? Inteligentny kontrakt to profesjonalista komputerowy… Więcej i mniejsze kwoty środków. W tym przypadku haker znalazł exploita, który pozwolił mu ominąć klucze prywatne i zlecić inteligentnemu kontraktowi wysyłanie środków bezpośrednio do portfeli pod jego kontrolą. CipherTrace potwierdził, że prawie wszystkie środki zostały do tej pory zwrócone Poly Network. Poly Network potwierdził również zwrot na swoim kanale na Twitterze.

Co to są inteligentne kontrakty? Inteligentny kontrakt to profesjonalista komputerowy… Więcej i mniejsze kwoty środków. W tym przypadku haker znalazł exploita, który pozwolił mu ominąć klucze prywatne i zlecić inteligentnemu kontraktowi wysyłanie środków bezpośrednio do portfeli pod jego kontrolą. CipherTrace potwierdził, że prawie wszystkie środki zostały do tej pory zwrócone Poly Network. Poly Network potwierdził również zwrot na swoim kanale na Twitterze.

Podczas gdy typowy atak DeFi jest skierowany przeciwko konkretnym instrumentom DeFi, co skutkuje znacznie mniejszymi stratami, w tym przypadku atak był skierowany na infrastrukturę Poly Network, skupiając się na samej platformie DeFi i ukierunkowany na kontrolę inteligentnych kontraktów zdecentralizowanej giełdy (DEX). W rezultacie główny kontrakt międzyłańcuchowy stał się całkowicie kontrolowany przez hakera, co pozwoliło mu odblokować tokeny, które miały być zablokowane w ramach umowy, wysłać tokeny na adresy pod jego kontrolą, a następnie powtórzyć atak w różnych łańcuchach.

Jak włamano się do Poly Network

Poly Network działa jako most interoperacyjności między łańcuchami, aby ułatwić transfer tokenów między dwoma stosunkowo niezależnymi łańcuchami bloków. W związku z tym jednym z głównych inteligentnych kontraktów Poly Network jest sam most. Aby pomosty między łańcuchami działały efektywnie (np. aby użytkownicy mogli używać sieci do przesyłania tokenów między łańcuchami), muszą utrzymywać duże sumy płynności. Za każdym razem, gdy użytkownik chce „mostkować” między łańcuchami, Poly Network musi wydajnie spalić/wybić równoważne zasoby w odpowiednich łańcuchach.

Kontrakt, który wydaje te transfery tokenów między łańcuchami, wykorzystuje „opiekunów” do weryfikacji i realizacji transakcji. Gdy opiekun podpisze łańcuch źródłowy dotychczasowy CrosschainManager umowa na łańcuch docelowy sprawdzi ważność podpisu posiadacza i wykona odpowiednik w łańcuchu docelowym, aby zakończyć „most”.

Ponieważ inteligentna umowa wykonuje transakcje, a nie sam użytkownik, haker był w stanie wykorzystać CrosschainManager inteligentny kontrakt i zamianę „posiadaczy” na złośliwego opiekuna pod ich kontrolą. W rezultacie główna umowa międzyłańcuchowa w sieci Poly została całkowicie kontrolowana przez hakera, co pozwoliło mu odblokować tokeny, które miały pozostać zablokowane w umowie pomostowej, i przenieść tokeny na adresy pod jego kontrolą. Haker następnie powtórzył atak w łańcuchach.

Kim są prawdziwe ofiary włamania do Poly Network?

W wyniku działań hakera środki użytkowników, które zostały „zablokowane” w tych umowach, poniosły prawdziwą stratę. Podczas gdy tokeny konkretnych osób nie zostały pobrane, usuwając tak dużą kwotę zablokowaną w protokole, Poly Network nie miałby już płynności, aby wspierać exodus na dużą skalę, gdyby wszyscy użytkownicy chcieli wyciągnąć swoje środki z umów. Jednak ze względu na zdecentralizowany charakter DeFi brak jakichkolwiek procesów KYC i zasięg transgraniczny oznacza, że określenie, kim są prawdziwe ofiary i gdzie się znajdują, jest prawie niemożliwe.

Ogólnie rzecz biorąc, jest to wyrafinowany exploit dla źle zaprojektowanego inteligentnego kontraktu, z „ryzykiem” i „zachowaniem” wpływającym na użytkowników Poly Network. Prawdziwymi ofiarami są inwestorzy, a nie sama Poly Network. Prawdopodobnie Poly Network dzieli odpowiedzialność z hakerem, nie zapewniając jakości inteligentnej umowy, narażając w ten sposób inwestorów na znaczne ryzyko.

Obecnie nic nie wskazuje na to, że kod Poly Network kiedykolwiek został poddany audytowi. Przeszukiwanie protokołu GitHub repo nie wskazał, że przeprowadzono lub zgłoszono jakiekolwiek audyty.

Haker Poly Network zwraca ponad połowę skradzionych środków

Ku zaskoczeniu osób monitorujących kradzież Poly Network, 11 sierpnia atakujący zaczął zwracać część skradzionych środków. To sprawiło, że wielu w Internecie zastanawiało się – dlaczego?

We wszystkich zamianach dokonanych przez hakera, aby zaciemnić swój ślad, wydaje się, że haker w pewnym momencie ponownie wykorzystał portfel, który miał już poprzednie transakcje z niektórymi znanymi giełdami, które mogły zidentyfikować informacje „poznaj swojego klienta” (KYC) na jego.

Istnieją twierdzenia, że haker może być białym kapeluszem, biorąc pod uwagę zwrot środków. Jednak jest bardzo mało prawdopodobne, aby biały kapelusz podjął te same kroki, aby zaciemnić szlak funduszy, gdyby zawsze zamierzał zwrócić pieniądze.

W czasie tego bloga CipherTrace potwierdził, że prawie wszystkie środki zostały zwrócone do Poly Network na adresy, które opracowali specjalnie dla hakera, aby zwrócić środki. Te adresy to:

- 0x71Fb9dB587F6d47Ac8192Cd76110E05B8fd2142f

- 0xEEBb0c4a5017bEd8079B88F35528eF2c722b31fc

- 0xA4b291Ed1220310d3120f515B5B7AccaecD66F17

Środki zamrożone 10 sierpnia (dzień włamania)

USDT zamrożone

Fundusze zwrócone 11 sierpnia

Umowa poli: 85 milionów USDC

Kontrakt BSC: 256.2 mln USD w 3 głównych tokenach (głównie BTCB, Binance Pegged ETH, BUSD) i 2.637 mln USD w BNB

Kontrakt Ethereum: 3.4 mln USD w SHIB, renBTC i Fei

Fundusze zwrócone 12 sierpnia

Kontrakt Ethereum: 96.42 mln USD DAI

Konsekwencje tak dużego hacka DeFi

Prawodawcy przyspieszą wdrożenie przepisów dotyczących DeFi, zwłaszcza że liczba włamań do DeFi będzie się nakręcać, czego uosobieniem jest najnowszy hack Poly Network. Ostatecznie organy regulacyjne prawdopodobnie zaklasyfikują zdecentralizowane giełdy (DEX) jako dostawców usług wirtualnych aktywów (VASP) zgodnie z zaleceniami FATF. FinCEN prawdopodobnie zaklasyfikuje DEX jako firmy świadczące usługi finansowe (MSB), co oznacza, że DEX i inne aplikacje DeFi będą musiały spełnić zobowiązania dotyczące przeciwdziałania praniu pieniędzy (AML) i KYC. Spodziewałbym się również, że CFTC będzie regulować społeczności DeFi, a SEC ureguluje przepisy dotyczące papierów wartościowych DeFi.

Ponadto standardy jakości inteligentnych kontraktów staną się bardziej rygorystyczne, pojawią się standardy audytu. Co więcej, „rynek ubezpieczeń” DeFi będzie ewoluował i dojrzewał, dzięki czemu będzie w stanie odpowiednio ocenić i przy odpowiednim ryzyku technicznym DeFi.

Hacki DeFi zbliżają się do 2 miliardów dolarów rocznie — co dalej?

Ten hack ilustruje znaczenie inteligentnych zabezpieczeń kontraktowych i standardów audytu w celu zapewnienia jakości i zmniejszenia luk w kodzie.

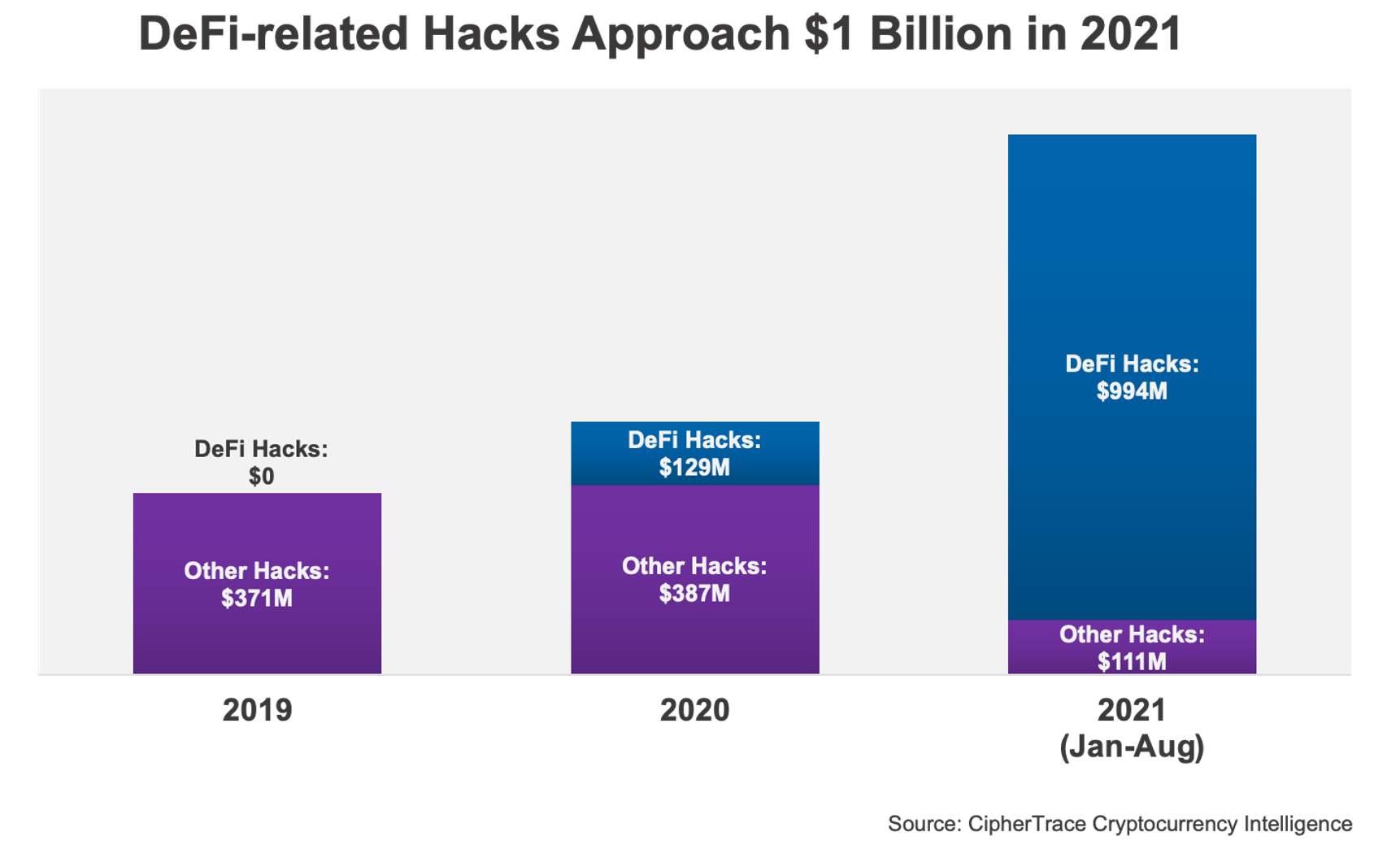

Zgodnie z naszym najnowszym Raport o przestępstwach kryptowalutowych i przeciwdziałaniu praniu pieniędzy, do końca sierpnia wolumen włamań DeFi schwytanych przez przestępców w 2021 r. wyniesie 361 milionów dolarów. Dziś liczba ta prawie się potroiła, ponieważ hacki DeFi stanowią obecnie 994 miliony dolarów, co stanowi 90% całego wolumenu hacków w 2021 roku, który przekracza nieco ponad 1.1 miliarda dolarów.

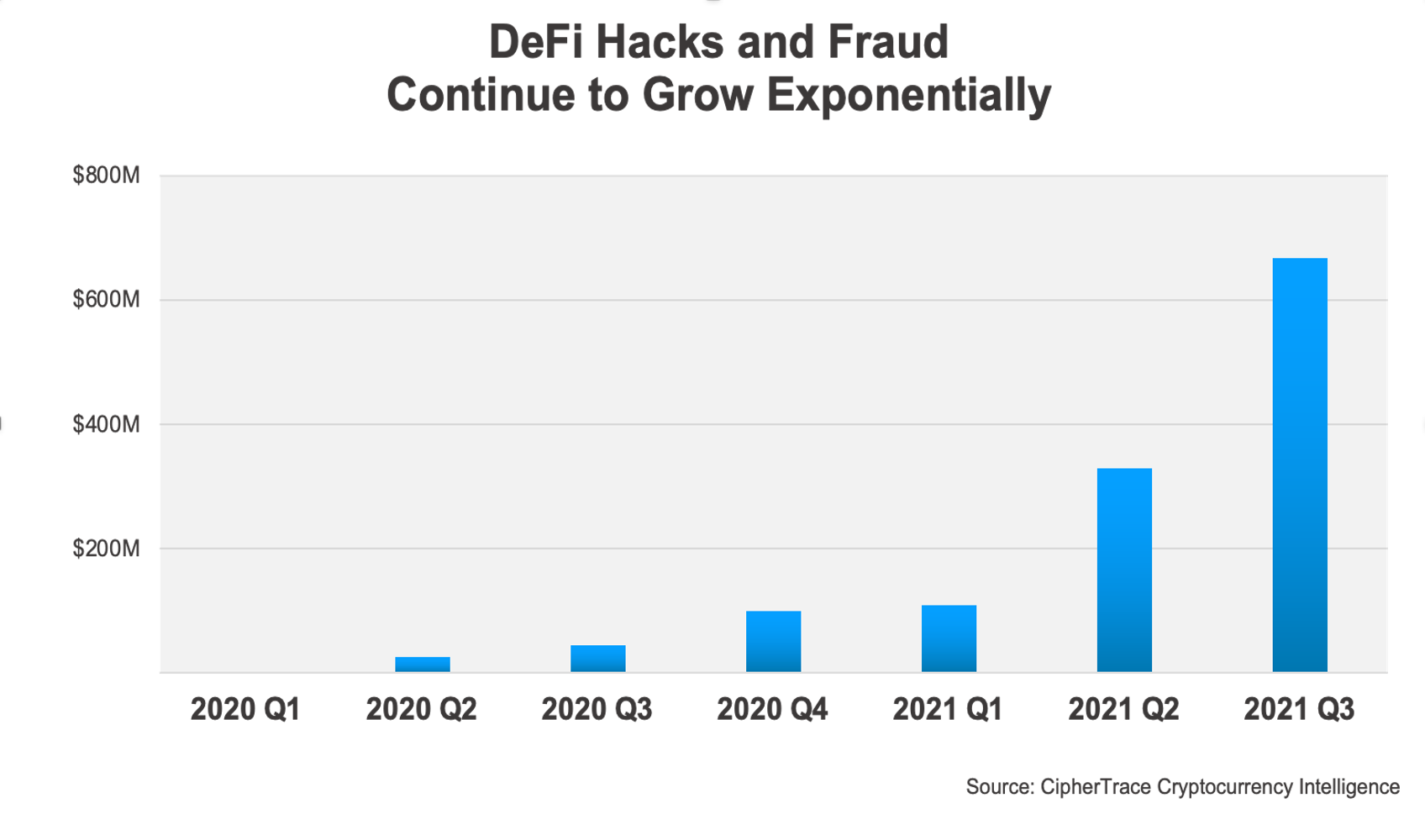

Ponieważ hacki i oszustwa DeFi nadal rosną wykładniczo z kwartału na kwartał, przyszłość przestępczości DeFi wydaje się ponura, jeśli tendencja ma się utrzymać. Jeśli przestępstwa DeFi będą nadal stawać się coraz bardziej wyrafinowane, jak pokazuje włamanie do Poly Network, inteligentne kontrakty będą prawdopodobnie coraz częściej celem ataków na większą skalę.

Ponieważ hacki i oszustwa DeFi nadal rosną wykładniczo z kwartału na kwartał, przyszłość przestępczości DeFi wydaje się ponura, jeśli tendencja ma się utrzymać. Jeśli przestępstwa DeFi będą nadal stawać się coraz bardziej wyrafinowane, jak pokazuje włamanie do Poly Network, inteligentne kontrakty będą prawdopodobnie coraz częściej celem ataków na większą skalę.

dodatek

11 sierpnia haker przeprowadził „na łańcuchu” pytania i odpowiedzi. Poniższe informacje można wyświetlić, dekodując dane wejściowe dotyczące niektórych jego transakcji.

PYTANIA I ODPOWIEDZI, CZĘŚĆ PIERWSZA:

P: DLACZEGO HAKOWANIE?

O: DLA ZABAWY 🙂

P: DLACZEGO POLY NETWORK?

A: HAKOWANIE W KRZYŻOWYM ŁAŃCUCHU JEST GORĄCE

P: DLACZEGO PRZEKAZYWANIE TOKENÓW?

O: ABY ZACHOWAĆ BEZPIECZEŃSTWO.

KIEDY WYKRYŁEM BŁĄD, MIAŁEM MIESZANE UCZUCIE. ZAPYTAJ SOBIE, CO ZROBIĆ, ŻE BYŁO CI TAKIE SZCZĘŚCIE. GRZEWNIE ZADAWAĆ ZESPÓŁ PROJEKTOWY, ABY MOGLI TO NAPRAWIĆ? KAŻDY MÓGŁ BYĆ ZDRAJCA OTRZYMANY MILIARD! NIKOMU NIE MOGĘ UFAĆ! JEDYNYM ROZWIĄZANIEM, NA KTÓRE MOGĘ WYPAŚĆ, TO ZAPIS GO NA _ZAUFANYM_ KONCIE, ZACHOWUJĄC _ANONIMOWY_ I _BEZPIECZNY_.

TERAZ KAŻDY PACHNIE KONSPIRACJĄ. WTAJEMNICZONY? NIE MNIE, ALE KTO WIE? Biorę na siebie odpowiedzialność za ujawnienie luki w zabezpieczeniach, zanim wtajemniczeni ją ukryją i wykorzystają!

P: DLACZEGO TAK WYRAFINOWANE?

O: POLY NETWORK TO Przyzwoity system. TO JEDNY Z NAJBARDZIEJ WYMAGAJĄCYCH ATAKU, KTÓRYM MOŻE CIESZYĆ SIĘ HAKER. I MUSIAŁEM SZYBKO POKONAĆ WSZYSTKICH INIDERÓW LUB HAKERÓW, PRZYJĘŁEM TO JAKO BONUS CHALL 🙂

P: CZY JESTEŚ NARAŻONY?

NIE. NIGDY. ZROZUMIAŁEM RYZYKO UJAWNIENIA SIEBIE, NAWET JEŚLI NIE CZYNIĘ ZŁA. WIĘC UŻYŁEM TYMCZASOWEGO ADRESU E-MAIL, IP LUB ODCISKU PALCA, KTÓRE BYŁY NIEODKRYWALNE. Wolę przebywać w ciemności i ratować świat.

https://etherscan.io/tx/0x1fb7d1054df46c9734be76ccc14fa871b6729e33b98f9a3429670d27ec692bc0

PYTANIA I ODPOWIEDZI, CZĘŚĆ DRUGA:

P: CO NAPRAWDĘ STAŁO SIĘ 30 GODZIN TEMU?

DŁUGA HISTORIA.

UWIERZ LUB NIE, BYŁEM _ZMUSZONY_ DO ZAGRANIA W GRĘ.

SIEĆ POLY JEST ZAAWANSOWANYM SYSTEMEM, NIE UDAŁO SIĘ ZBUDOWAĆ LOKALNEGO ŚRODOWISKA TESTOWEGO. NA POCZĄTKU NIE UDAŁO SIĘ WYPRODUKOWAĆ POC. JEDNAK CHAMIA AHA PRZYSZŁA TUŻ ZANIM PODDAŁAM SIĘ. PO DEBUGOWANIU CAŁEJ NOCY STWORZYŁEM _POJEDYNCZĄ_ WIADOMOŚĆ DO SIECI ONTOLOGII.

PLANOWAŁEM URUCHOMIĆ FAJNY BLITZKRIEG, BY PRZEJĄĆ CZTERY SIECI: ETH, BSC, POLYGON & HECO. JEDNAK SIEĆ HECO PÓŹNIEJ! PRZEKAŹNIK NIE ZACHOWUJE SIĘ JAK POZOSTAŁE, KEEPER WŁAŚNIE PRZEKAZAŁ MÓJ EXPLOIT BEZPOŚREDNIO, A KLUCZ ZOSTAŁ ZAKTUALIZOWANY DO NIEPRAWIDŁOWYCH PARAMETRÓW. TO ZRUSZYŁ MÓJ PLAN.

W TYM CHWILI POWINNAM SIĘ ZATRZYMAĆ, ALE POSTANOWIŁEM, ŻE POKAZAĆ SIĘ! A CO, JEŚLI BŁĄD POKRYCIE BŁĘDĄ BEZ ŻADNEGO POWIADOMIENIA?

JEDNAK NIE CHCIAŁEM WYWOŁAĆ PRAWDZIWEJ PANIKI ŚWIATA KRYPTOWALNEGO. WIĘC POSTANOWIŁEM IGNOROWAĆ GÓWNE MONETY, ŻEBY LUDZIE NIE MUSISZ MARTWIĆ SIĘ, ŻE ZEJDĄ DO ZERA. WZIĄŁEM WAŻNE TOKONY (OPRÓCZ SHIB) I NIE SPRZEDAŁEM ŻADNEGO Z NICH.

P: WIĘC DLACZEGO SPRZEDAWANIE/ZAMIANA STAJNI?

O: BYŁEM WKURZONY PRZEZ POLY TEAM ZA PIERWSZĄ ODPOWIEDŹ.

ZACHOWALI INNYCH, ABY MNIE MNIE WINNI I NIENAWIDZILI, ZANIM MAM SZANSĘ NA ODPOWIEDŹ! OCZYWIŚCIE WIEDZIAŁEM, ŻE ISTNIEJĄ FAŁSZYWE MONETY DEFI, ALE NIE WZIĄŁEM ICH POTENCJALNIE, PONIEWAŻ NIE MIAŁEM PLANU WYPRZEDANIA ICH.

W CZASIE DEPOZYTOWANIE STAJNI MOŻE OTRZYMAĆ ODSETKI NA POKRYCIE POTENCJALNYCH KOSZTÓW, ABY MAM WIĘCEJ CZASU NA NEGOCJACJE Z ZESPOŁEM POLY.

https://etherscan.io/tx/0xd4ee4807c07702a3202f45666983855d7fa22eb1c230e4c1e840fc9389e54729

PYTANIA I ODPOWIEDZI, CZĘŚĆ TRZECIA:

P: DLACZEGO NAPISY 13.37?

O: POCZUŁEM CIEPŁO ZE SPOŁECZNOŚCI ETEREUM.

BYŁEM ZAJĘTY BADANIEM PROBLEMÓW Z HECO I DEBUGOWANIEM SWOICH Skryptów. Myślałem, że to problemy z siecią, dlaczego nie mogłem wpłacić depozytu (byłem za wyrafinowanym pełnomocnikiem). WIĘC PODZIELIŁEM SIĘ MOJĄ DOBRO WOLĄ CZŁOWIEKA.

P: DLACZEGO PYTAĆ TORNADO I DAO?

O: BĘDĄC ŚWIADKIEM WIELU Włamań, wiedziałem, że deponowanie w Tornado jest mądrą, aczkolwiek DESPERACJĄ DECYZJĄ. TO BYŁO Wbrew mojej pierwotnej intencji. BYCIE CROWDSOURCED HAKEREM BYŁO TYLKO MOIM ZŁYM DOWCEM PO SPOTKANIU WIELU ŻEBRACZY 🙂

P: DLACZEGO ZWRACAMY?

O: TO ZAWSZE PLAN! _NIE_ JESTEM BARDZO ZAINTERESOWANY PIENIĄDZE! WIEM, KIEDY LUDZI SĄ ZAATAKOWANI, ŻE BOLUJĄ, ALE CZY NIE POWINNI SIĘ COŚ NAUCZYĆ Z TYCH hacków? DECYZJĘ POWROTU OGŁASZAŁEM PRZED PÓŁNOCĄ, BY LUDZIE, KTÓRZY MNIE UWIERZYLI, POWINNI MIEĆ DOBRY WYPOCZYNEK 😉

P: DLACZEGO POWOLI POWRACAĆ?

A: POTRZEBUJĘ CZASU, ABY POROZMAWIĆ Z ZESPOŁEM POLY. PRZEPRASZAM, TO JEDYNY SPOSÓB, KTÓRY ZNAM, ABY UDOWIEDZIĆ SWOJĄ GODNOŚĆ, UKRYWAJĄC TOŻSAMOŚĆ. I POTRZEBUJĘ ODPOCZYNKU.

P: ZESPÓŁ POLY?

A: JUŻ ZACZĄŁEM Z NIMI KRÓTKO ROZMAWIAĆ, DZIENNIKI SĄ NA ETHEREUM. MOGĘ ICH PUBLIKOWAĆ LUB NIE MOGĘ ICH PUBLIKOWAĆ. BÓLE, KTÓRE DOTYCZYLI, SĄ CHWILOWE, ALE PAMIĘTANE.

CHCIAŁBYM UDZIELIĆ IM WSKAZÓWEK, JAK ZABEZPIECZYĆ SWOJE SIECI, ABY MOGLI KWALIFIKOWAĆ SIĘ DO ZARZĄDZANIA MILIARDOWYM PROJEKTEM W PRZYSZŁOŚCI. SIEĆ POLY JEST DOBRZE ZAPROJEKTOWANYM SYSTEMEM I OBCHODZI WIĘCEJ AKTYWÓW. MAJĄ DUŻO NOWYCH OBSERWUJĄCYCH NA TWITTERZE, PRAWDA?

https://etherscan.io/tx/0xe954bed9abc08c20b8e4241c5a9e69ed212759152dd588bb976b47eca353a5bc

Wartość zaczerpnięta z Poly Network Hack

| Łańcuch | TX hash | kapitał | ilość | $ value |

| BSC | 0x534966864bda354628d4f1c66db45cbefcdda7433e9576e7664fea01bb05be9a | BNB | 6,613.44 | $2,460,861.21 |

| BSC | 0xd59223a8cd2406cfd0563b16e06482b9a3efecfd896d590a3dba1042697de11a | USDC | 87,603,373.77 | $87,624,502.53 |

| BSC | 0x4e57f59395aca4847c4d001db4a980b92aab7676bc0e2d57ee39e83502527d6c | ETH. | 26,629.16 | $85,896,083.66 |

| BSC | 0x50105b6d07b4d738cd11b4b8ae16943bed09c7ce724dc8b171c74155dd496c25 | BTCBWięcej | 1,023.88 | $47,427,704.52 |

| BSC | 0xd65025a2dd953f529815bd3c669ada635c6001b3cc50e042f9477c7db077b4c9 | BUSD | 32,107,854.11 | $32,124,918.14 |

| BSC | 0xea37b320843f75a8a849fdf13cd357cb64761a848d48a516c3cac5bbd6caaad5 | USDC | 298.9405633 | $299.04 |

| ETH. | 0xad7a2c70c958fcd3effbf374d0acf3774a9257577625ae4c838e24b0de17602a | ETH. | 2,857.49 | $8,977,279.13 |

| ETH. | 0x5a8b2152ec7d5538030b53347ac82e263c58fe7455695543055a2356f3ad4998 | USDC | 96,389,444.23 | $96,430,660.58 |

| ETH. | 0x3f55ff1fa4eb3437afe42f4fea57903e8e663bc3b17cb982f1c8d4c8f03a2083 | WBTC | 1,032.12 | 46,971,609.47 |

| ETH. | 0xa7c56561bbe9fbd48e2e26306e5bb10d24786504833103d3f023751bbcc8a3d9 | DAI | 673,227.94 | $673.628.12 |

| ETH. | 0xc917838cc3d1edd871c1800363b4e4a8eaf8da2018e417210407cc53f94cd44e | UNI | 43,023.75 | $1,242,040.44 |

| ETH. | 0xe05dcda4f1b779989b0aa2bd3fa262d4e6e13343831cb337c2c5beb2266138f5 | Shib | 259,737,345,149.52 | $1,974,082.34 |

| ETH. | 0xb12681d9e91e69b94960611b227c90af25e5352881907f1deee609b8d5e94d7d | renBTC | 14.47265047 | $659,141.75 |

| ETH. | 0x06aca16c483c3e61d5cdf39dc34815c29d6672a77313ec36bf66040c256a7db3 | USDT | 33,431,197.73 | $33,391,733.96 |

| ETH. | 0xc797aa9d4714e00164fcac4975d8f0a231dae6280458d78382bd2ec46ece08e7 | MOC | 26,109.06 | $82,052,128.62 |

| ETH. | 0xd8c1f7424593ddba11a0e072b61082bf3d931583cb75f7843fc2a8685d20033a | FEI | 616,082.59 | $616,082.59 |

| Poli | 0x1d260d040f67eb2f3e474418bf85cc50b70101ca2473109fa1bf1e54525a3e01 | USDC | 85,089,610.91 | $85,061,020.80 |

| Poli | 0xfbe66beaadf82cc51a8739f387415da1f638d0654a28a1532c6333feb2857790 | USDC | 108.694578 | $108.66 |

Adresy hakerów sieci Poly

Poly Network publicznie zidentyfikowało trzy adresy rzekomo kontrolowane przez atakującego:

- 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963 (ETH)

- 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71 (BSC)

- 0x5dc3603C9D42Ff184153a8a9094a73d461663214 (POLYGON)

Źródło: https://ciphertrace.com/poly-network-suffers-largest-crypto-hack-ever-recorded/

- &

- 11

- Konto

- Wszystkie kategorie

- rzekomo

- Pozwalać

- AML

- ogłosił

- przeciwdziałanie praniu pieniędzy

- aplikacje

- arbitraż

- kapitał

- Aktywa

- Audyt

- Sierpnia

- Miliard

- binance

- Blog

- BRIDGE

- Bug

- budować

- BUSD

- biznes

- Spowodować

- CFTC

- CipherTrace

- roszczenia

- kod

- Monety

- społeczności

- społeczność

- Spisek

- kontynuować

- umowa

- umowy

- Przestępstwo

- Zbrodnie

- przestępcy

- transgraniczny

- Crypto

- DAO

- dane

- dzień

- Zdecentralizowane

- DeFi

- Dex

- ZROBIŁ

- Środowisko

- ETH.

- ethereum

- Wymiana

- Exodus

- Wykorzystać

- okładzina

- imitacja

- FinCen

- odcisk palca

- Fix

- Migać

- Nasz formularz

- oszustwo

- zabawa

- fundusze

- przyszłość

- gra

- GitHub

- dobry

- Rosnąć

- siekać

- haker

- hakerzy

- włamanie

- hacki

- W jaki sposób

- How To

- HTTPS

- tożsamość

- Informacja

- Infrastruktura

- Insider

- odsetki

- Internet

- Interoperacyjność

- Inwestorzy

- IP

- problemy

- IT

- konserwacja

- Klawisz

- Klawisze

- KYC

- duży

- firmy

- uruchomić

- UCZYĆ SIĘ

- Płynność

- Kredyty

- miejscowy

- długo

- poważny

- Większość

- Dokonywanie

- milion

- mieszany

- pieniądze

- monitorowanie

- ruch

- sieć

- sieci

- sieci

- powiadomienie

- Ontologia

- zamówienie

- Inne

- Panika

- Łata

- Ludzie

- planowanie

- Platforma

- PoC

- prywatny

- Klucze prywatne

- Pro

- projekt

- pełnomocnik

- publikować

- Q & A

- jakość

- zmniejszyć

- regulamin

- Regulatory

- REST

- powraca

- Ryzyko

- "bezpiecznym"

- oszczędność

- Skala

- SEK

- Papiery wartościowe

- bezpieczeństwo

- sprzedać

- rozsądek

- shared

- Akcje

- znaki

- mądry

- inteligentna umowa

- Inteligentne kontrakty

- So

- standardy

- rozpoczęty

- pobyt

- skradziony

- wsparcie

- niespodzianka

- system

- rozmawiać

- Techniczny

- tymczasowy

- Testowanie

- kradzież

- czas

- wskazówki

- żeton

- Żetony

- transakcje

- Zaufaj

- i twitterze

- Użytkownicy

- wazony

- Wirtualny

- dostawcy usług wirtualnych aktywów

- Tom

- Luki w zabezpieczeniach

- wrażliwość

- Portfel

- Portfele

- KIM

- w ciągu

- świat

- zero