Chodzi o dane.

Jedna rzecz jest jasna: biznesowa wartość danych stale rośnie, czyniąc z nich podstawowy element własności intelektualnej banku.

Z punktu widzenia cyberryzyka, ataki na dane są największym zagrożeniem dla banków.

Regulatorzy, firmy zajmujące się ubezpieczeniami cybernetycznymi i audytorzy zwracają znacznie większą uwagę na integralność, odporność i możliwość odzyskania danych banków — a także infrastruktury IT i systemów przechowujących dane.

Co to oznacza dla bezpieczeństwa korporacyjnych systemów pamięci masowej i tworzenia kopii zapasowych?

Jeszcze kilka lat temu prawie żaden dyrektor ds. bezpieczeństwa informacji bankowych (CISO) nie uważał, że przechowywanie i tworzenie kopii zapasowych jest ważne. Dziś już tak nie jest.

Oprogramowanie ransomware zepchnęło tworzenie kopii zapasowych i odzyskiwanie z powrotem do programu IT i korporacyjnego.

Grupy oprogramowania ransomware, takie jak Conti, Ul i Zło aktywnie atakują korporacyjne systemy pamięci masowej i tworzenia kopii zapasowych, aby uniemożliwić bankom odzyskanie ich danych.

Ci atakujący zdają sobie sprawę, że atak na systemy pamięci masowej lub kopii zapasowych jest najważniejszym czynnikiem decydującym o tym, czy bank zapłaci okup. Zmusiło to banki do ponownego przyjrzenia się potencjalnym lukom w swoich sieciach bezpieczeństwa poprzez przejrzenie swoich strategii przechowywania, tworzenia kopii zapasowych i odzyskiwania danych.

Bezpieczeństwo przechowywania i tworzenia kopii zapasowych w usługach finansowych

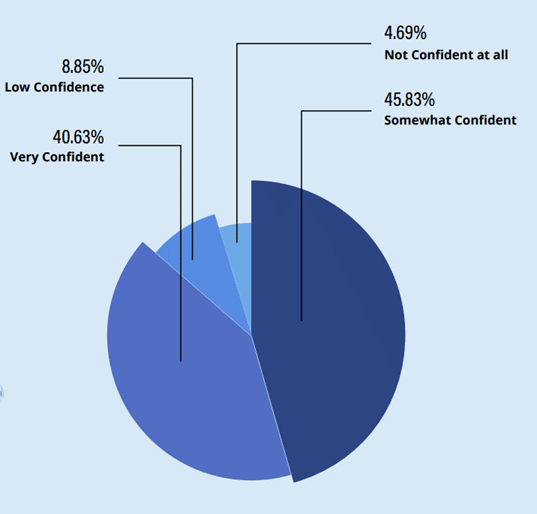

Ciągłość opublikowana a raport badawczy pod koniec zeszłego roku, w którym przebadaliśmy 200 liderów infosec w sektorze bankowości i usług finansowych. Jednym z najbardziej alarmujących ustaleń było to, że prawie 60% respondentów nie jest przekonanych o swojej zdolności do odzyskania sprawności po ataku ransomware.

Wyraźnie wiadomo, że jako branża mamy słabe punkty bezpieczeństwa.

Bez solidnej strategii przechowywania, tworzenia kopii zapasowych i odzyskiwania firmy mają niewielkie szanse na przetrwanie ataku ransomware, nawet jeśli ostatecznie zapłacą okup.

Sektor bankowy jest jedną z najbardziej regulowanych branż. Audyty są przeprowadzane zarówno wewnętrznie, jak i zewnętrznie i zwykle ewoluują z roku na rok w oparciu o postęp technologiczny, zmiany przepisów branżowych i zmiany w krajobrazie zagrożeń.

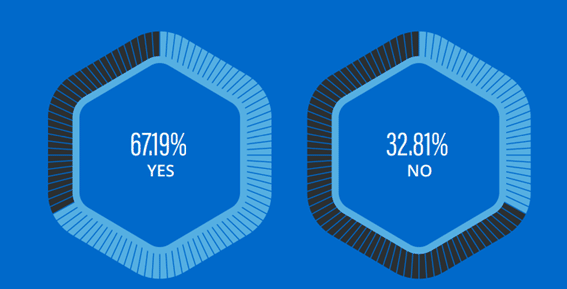

Interesujące było dowiedzieć się, jak w ramach audytu IT stały się wszechobecne mechanizmy kontroli bezpieczeństwa przechowywania i tworzenia kopii zapasowych. W rzeczywistości ponad dwie trzecie respondentów wskazało, że zabezpieczenie pamięci masowej i kopii zapasowych zostało szczegółowo omówione w ostatnich audytach zewnętrznych.

Podsumowanie i rekomendacje

Biorąc pod uwagę, że kompromisy w zakresie pamięci masowej i tworzenia kopii zapasowych są podstawą wszystkich obecnych zestawów oprogramowania ransomware, z pewnością nadszedł czas, abyśmy poszerzyli naszą wiedzę — a także nasze strategie — w zakresie ochrony i wzmacniania naszych systemów pamięci masowej i tworzenia kopii zapasowych.

Chociaż niezmienność jest pomocna w eliminowaniu cyberzagrożeń, jest to dopiero początek kompleksowej strategii cyberodporności.

Według firmy analitycznej Gartner:

„Zabezpiecz komponenty korporacyjnej infrastruktury tworzenia kopii zapasowych i odzyskiwania przed atakami, rutynowo sprawdzając aplikacje do tworzenia kopii zapasowych, pamięć masową i dostęp do sieci oraz porównując to z oczekiwaną lub podstawową aktywnością”.

Nie marzysz o nieustannym skanowaniu punktów końcowych, systemu operacyjnego i warstw sieciowych pod kątem zagrożeń bezpieczeństwa. Dlaczego więc nie zrobisz tego dla swojej najważniejszej warstwy IT?

Dlatego zalecam wdrożenie rozwiązania do zarządzania lukami w zabezpieczeniach, które pomoże Ci w ciągłym skanowaniu systemów pamięci masowej i tworzenia kopii zapasowych w celu automatycznego wykrywania błędów konfiguracji i luk w zabezpieczeniach.

Rozwiązania te ustalają również priorytety ryzyka w kolejności pilności i wpływu na biznes, a niektóre z nich zawierają nawet wskazówki dotyczące naprawy i funkcje automatycznej naprawy.

5 kluczowych możliwości doskonalenia to:

- Przypisz wyższy priorytet poprawie bezpieczeństwa korporacyjnych systemów pamięci masowej i kopii zapasowych;

- Zbuduj zestawy wiedzy i umiejętności — i usprawnij współpracę między zespołami Infosec i infrastruktury IT;

- Zdefiniuj kompleksowe podstawy bezpieczeństwa dla wszystkich komponentów systemów pamięci masowej i kopii zapasowych

- Użyj automatyzacji, aby zmniejszyć narażenie na ryzyko i umożliwić znacznie większą elastyczność w dostosowywaniu się do zmieniających się priorytetów. Rozwiązania do zarządzania podatnościami mogą w dużym stopniu pomóc w zmniejszeniu tego narażenia; oraz

- Stosuj znacznie bardziej rygorystyczne kontrole i bardziej kompleksowe testy bezpieczeństwa pamięci masowej i możliwości odzyskania sprawności po ataku. To nie tylko zwiększy zaufanie, ale także pomoże zidentyfikować kluczowe zasoby danych, które mogą nie spełniać wymaganego poziomu ochrony danych.

Dorona Pinhasa jest dyrektorem ds. technologii w ciągłość oraz współautor specjalnej publikacji NIST „Wytyczne dotyczące bezpieczeństwa infrastruktury pamięci masowej”. Ma ponad 20-letnie doświadczenie w zarządzaniu danymi i pamięciami masowymi, obliczeniami o znaczeniu krytycznym, projektowaniem i rozwojem systemów operacyjnych, przetwarzaniem w chmurze i architekturą sieciową.

- mrówka finansowa

- Innowacje bankowe

- blockchain

- Fintech konferencji blockchain

- dzwonek fintech

- coinbase

- pomysłowość

- fintech konferencji kryptowalut

- Bezpieczeństwo cybernetyczne

- FINTECH

- aplikacja fintech

- innowacje fintech

- Otwarte morze

- PayPal

- płatny

- wypłata

- plato

- Platon Ai

- Analiza danych Platona

- PlatoDane

- platogaming

- ransomware

- brzytwa

- Revolut

- Marszczyć

- Ryzyko i bezpieczeństwo

- kwadratowy fintech

- pas

- Tencent Fintech

- Xero

- zefirnet