Odzyskiwanie oprogramowania ransomware Colonial Pipeline

7 czerwca 2021 r. Departament Sprawiedliwości USA ogłosił że przejęli 63.69 BTC z 75 BTC okupu, który Colonial Pipeline zapłacił DarkSide. To odzyskiwanie okupu jest pierwszym przedsięwzięciem niedawno utworzonej grupy zadaniowej DOJ Ransomware i Digital Extortion Task Force.

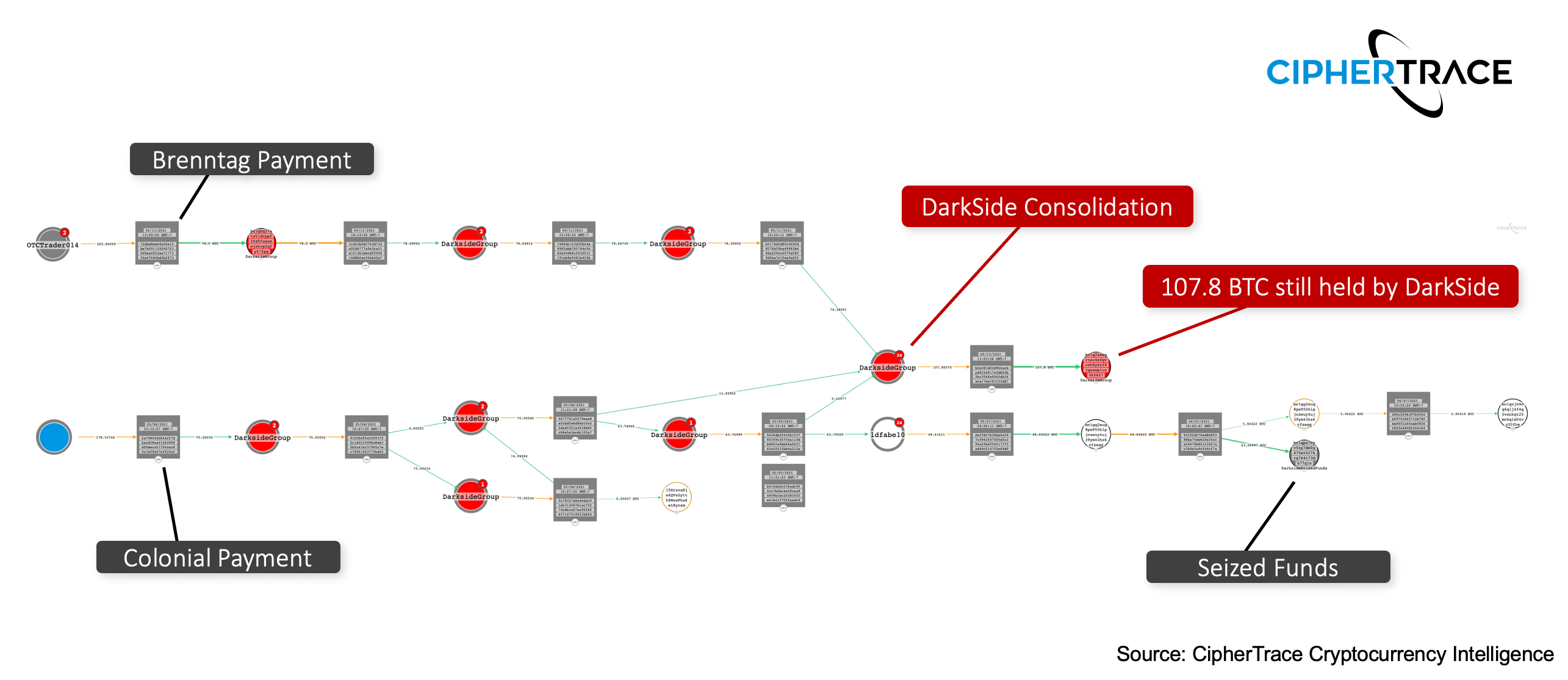

Podczas gdy FBI było w stanie odzyskać około 85% Bitcoin Bitcoin to cyfrowa waluta (nazywana również kryptowalutą)… Więcej zapłacone na rzecz DarkSide, stanowi to tylko około połowy równowartości USD zapłaconych początkowo z powodu spadku ceny bitcoinów od czasu zapłaty okupu. Pozostałe 11.3 BTC pozostało pod innym adresem kontrolowanym przez DarkSide lub DarkSide, co przedstawiono na poniższej grafice. Na podstawie analizy przepływu środków i działania DarkSide jako modelu Ransomware-as-a-Service (RaaS), niezajęte środki mogą być przechowywane przez operatorów DarkSide, podczas gdy przejęte środki były przechowywane przez podmioty stowarzyszone RaaS, które przeprowadziły włamanie . Powszechną praktyką wśród operatorów oprogramowania ransomware jest obniżenie kwoty okupu o 15-30%, pozostawiając pozostałe podmioty stowarzyszone RaaS (te, które przeprowadzają atak).

Bitcoin to cyfrowa waluta (nazywana również kryptowalutą)… Więcej zapłacone na rzecz DarkSide, stanowi to tylko około połowy równowartości USD zapłaconych początkowo z powodu spadku ceny bitcoinów od czasu zapłaty okupu. Pozostałe 11.3 BTC pozostało pod innym adresem kontrolowanym przez DarkSide lub DarkSide, co przedstawiono na poniższej grafice. Na podstawie analizy przepływu środków i działania DarkSide jako modelu Ransomware-as-a-Service (RaaS), niezajęte środki mogą być przechowywane przez operatorów DarkSide, podczas gdy przejęte środki były przechowywane przez podmioty stowarzyszone RaaS, które przeprowadziły włamanie . Powszechną praktyką wśród operatorów oprogramowania ransomware jest obniżenie kwoty okupu o 15-30%, pozostawiając pozostałe podmioty stowarzyszone RaaS (te, które przeprowadzają atak).

Operatorzy Darkside skonsolidowali resztę funduszy Colonial Pipeline z wieloma innymi płatnościami okupu, w tym z globalną firmą dystrybucyjną chemikaliów Brenntag, która została zaatakowana zaledwie kilka dni wcześniej. Ta konsolidacja 107.8 BTC funduszy DarkSide nie została jeszcze przejęta przez Departament Sprawiedliwości i była uśpiona od 13 maja.

Według Nakaz zajęcia DarkSide, oddział ds. cyberprzestępczości z wydziału terenowego FBI w San Francisco wykorzystał analizę blockchain do określenia przepływu środków na opłacenie okupu w ramach Colonial Pipeline. W nakazie tym FBI ogłosiło również, że jest w posiadaniu klucza prywatnego do adresu kryptowalutowego powiązanego z 63.7 BTC, bezpośrednio powiązanego z płatnością okupu Colonial Pipeline. Te klucze prywatne zostały prawdopodobnie uzyskane w wyniku niedawnego przejęcia serwerów DarkSide około 13 maja lub około XNUMX maja, ponieważ zgłaszane przez wiadomości wysyłane do afiliantów operacji DarkSide RaaS.

Zajęcie kryptowaluta Kryptowaluta (lub kryptowaluta) to cyfrowy zasób des… Więcej poprzez bezpośredni, fizyczny dostęp do portfela nie jest powszechny. Aby przejąć krypto, organy ścigania muszą mieć dostęp do klucza prywatnego lub mieć dostęp do osoby, która może uzyskać dostęp do klucza prywatnego. Dlatego większość kryptowalut jest przejmowana albo za pośrednictwem giełdy, ponieważ giełdy przechowują klucze prywatne, albo po aresztowaniu osoby, która ma przy sobie portfel lub wśród swoich rzeczy.

Kryptowaluta (lub kryptowaluta) to cyfrowy zasób des… Więcej poprzez bezpośredni, fizyczny dostęp do portfela nie jest powszechny. Aby przejąć krypto, organy ścigania muszą mieć dostęp do klucza prywatnego lub mieć dostęp do osoby, która może uzyskać dostęp do klucza prywatnego. Dlatego większość kryptowalut jest przejmowana albo za pośrednictwem giełdy, ponieważ giełdy przechowują klucze prywatne, albo po aresztowaniu osoby, która ma przy sobie portfel lub wśród swoich rzeczy.

Atak oprogramowania ransomware Colonial Pipeline

7 maja 2021 r. rosyjska grupa cyberprzestępcza DarkSide zaatakowała rurociąg Colonial — część sektora infrastruktury krytycznej Stanów Zjednoczonych. W ramach oprogramowania ransomware aktorzy DarkSide szyfrowali urządzenia w sieci i kradli niezaszyfrowane pliki, grożąc ujawnieniem ich publicznie, jeśli firma nie zapłaci. Według blockchain Blockchain - technologia leżąca u podstaw bitcoina i innych c… Więcej analizy, następnego dnia Colonial Pipeline zapłacił okup w wysokości 75 BTC, wart wówczas ponad 4.2 miliona dolarów. Po ataku Biały Dom wydał zarządzenie w sprawie poprawy cyberbezpieczeństwa Stanów Zjednoczonych przeciwko „uporczywym i coraz bardziej wyrafinowanym złośliwym kampaniom cybernetycznym, które zagrażają sektorowi publicznemu, sektorowi prywatnemu, a ostatecznie bezpieczeństwu i prywatności Amerykanów”. .

Blockchain - technologia leżąca u podstaw bitcoina i innych c… Więcej analizy, następnego dnia Colonial Pipeline zapłacił okup w wysokości 75 BTC, wart wówczas ponad 4.2 miliona dolarów. Po ataku Biały Dom wydał zarządzenie w sprawie poprawy cyberbezpieczeństwa Stanów Zjednoczonych przeciwko „uporczywym i coraz bardziej wyrafinowanym złośliwym kampaniom cybernetycznym, które zagrażają sektorowi publicznemu, sektorowi prywatnemu, a ostatecznie bezpieczeństwu i prywatności Amerykanów”. .

Atak ransomware Brenntag

Cztery dni po ataku Colonial Pipeline, globalna firma zajmująca się dystrybucją chemikaliów Brenntag została zaatakowana przez oprogramowanie ransomware, którego celem był oddział w Ameryce Północnej. 11 maja firma zapłaciła operatorom oprogramowania ransomware 78.5 BTC, wartą wówczas około 4.4 miliona dolarów. Podobnie jak w przypadku ataku Colonial Pipeline, w ramach tego ataku aktorzy DarkSide szyfrowali urządzenia w sieci i kradli niezaszyfrowane pliki. Jednak w przeciwieństwie do Colonial Pipeline, fundusze Brenntag nie zostały jeszcze odzyskane.

Co to jest oprogramowanie ransomware jako usługa?

DarkSide to operacja typu Ransomware jako usługa (RaaS). W modelach działania RaaS twórcy złośliwego oprogramowania współpracują z zewnętrznymi podmiotami stowarzyszonymi lub hakerami, którzy są odpowiedzialni za uzyskanie dostępu do sieci, szyfrowanie urządzeń i negocjowanie zapłaty okupu z ofiarą. W wyniku tego stosunkowo nowego modelu oprogramowanie ransomware może być teraz z łatwością wykorzystywane przez złych graczy, którzy nie mają technicznych możliwości samodzielnego tworzenia złośliwego oprogramowania, ale są bardziej niż chętni i zdolni do infiltracji celu. .

Zapłata okupu jest następnie dzielona między podmiot stowarzyszony i operatora (dewelopera). Ten podział między operatorów oprogramowania ransomware a podmiot stowarzyszony, który spowodował infekcję, jest często charakterystyczną oznaką modeli ransomware jako usługi. W większości modeli RaaS ten podział wynosi 15-30% dla operatora i 70-85% dla partnera.

Zwalczanie ransomware — co dalej?

Szybki rozwój operacji ransomware jako usługi, takich jak NetWalker i Darkside, stał się lukratywnym biznesem dla cyberprzestępców. Te ostatnie ataki na infrastrukturę krytyczną dowodzą, że oprogramowanie ransomware ma wpływ nie tylko na jednostki. Dlatego 3 czerwca Departament Sprawiedliwości wydał memorandum dla wszystkich prokuratorów federalnych ogłaszający prokuratorzy muszą teraz zgłaszać incydenty związane z oprogramowaniem ransomware w taki sam sposób, w jaki my zgłaszamy krytyczne zagrożenia dla naszego bezpieczeństwa narodowego. Aby odpowiednio przeciwdziałać ransomware, kluczowe znaczenie ma udostępnianie informacji. W połowie czerwca operator RaaS REvil ogłosił, że zaktualizował swój etos i oczekiwane zachowanie pod kątem wyboru ofiar oprogramowania ransomware, takich jak uznawanie szkół i szpitali za niedostępne dla ataków. Ta zaktualizowana metodologia była najprawdopodobniej próbą obniżenia profilu REvil, aby nie stać się priorytetowym celem dla US DOJ.

Analityka Blockchain zapewnia krytyczną analizę kryptowalut potrzebną do śledzenia podmiotów atakujących oprogramowanie ransomware. Tylko współpracując ze sobą za pośrednictwem grup, takich jak Ransomware Task Force, firmy zajmujące się wywiadem kryptowalutowym mogą przeciwdziałać tym międzynarodowym cyberprzestępcom. Kluczowe znaczenie ma nie tylko śledzenie wpływów oprogramowania ransomware w celu znalezienia i zatrzymania operatorów, ale także wzmocnienie systemów i edukowanie opinii publicznej na temat tego, w jaki sposób dochodzi do tych włamań, aby odpowiednio złagodzić zakłócenia. Firmy reagujące na incydenty mają obszerne bazy danych o okupach od swoich klientów; identyfikacja i śledzenie tych funduszy może pomóc w zbudowaniu pełnego profilu grupy ransomware.

Ponieważ aktorzy ransomware używają publicznych łańcuchów bloków do otrzymywania płatności, wszystkie transakcje mogą być przeglądane w łańcuchu, umożliwiając organom ścigania (lub każdemu) śledzenie przepływu środków. Korzystanie z narzędzia analitycznego blockchain, takiego jak CipherTrace Inspector, zapewnia jeszcze dodatkową inteligencję do śledzenia i dochodzenia, na przykład do identyfikacji, kiedy środki zostały zdeponowane na giełdzie. Gdy środki dotrą do scentralizowanej giełdy, organy ścigania mogą zatrzymać przepływ środków, żądając od giełdy zamrożenia konta, a jeśli użytkownicy musieliby przejść proces KYC, możliwe byłoby zidentyfikowanie osoby kryjącej się za adresem.

- 11

- 7

- dostęp

- Konto

- Dodatkowy

- Program Partnerski

- Wszystkie kategorie

- Wszystkie operacje

- Ameryka

- amerykański

- analiza

- analityka

- ogłosił

- na około

- aresztować

- kapitał

- Bitcoin

- blockchain

- BTC

- Budowanie

- biznes

- Kampanie

- powodowany

- chemiczny

- CipherTrace

- wspólny

- sukcesy firma

- konsolidacja

- Zbrodnie

- Crypto

- kryptowaluta

- Waluta

- cyber

- cyberprzestępczość

- Bezpieczeństwo cybernetyczne

- Bazy danych

- dzień

- Ministerstwo Sprawiedliwości

- Deweloper

- deweloperzy

- urządzenia

- cyfrowy

- Zasób cyfrowy

- waluty cyfrowe

- Zakłócenie

- DoJ

- Etos

- wymiana

- Wymiana

- wykonawczy

- zarządzenie wykonawcze

- wymuszenie

- fbi

- Federalny

- i terminów, a

- pływ

- Francisco

- Zamrażać

- pełny

- fundusze

- Globalne

- Zarządzanie

- Wzrost

- siekać

- hakerzy

- przytrzymaj

- szpitale

- dom

- W jaki sposób

- HTTPS

- zidentyfikować

- Rezultat

- Włącznie z

- Informacja

- Infrastruktura

- Inteligencja

- śledztwo

- IT

- PRAWO

- Departament sprawiedliwości

- Klawisz

- Klawisze

- KYC

- Prawo

- egzekwowanie prawa

- malware

- milion

- model

- bezpieczeństwo narodowe

- sieć

- Północ

- Ameryka Północna

- operacje

- zamówienie

- Inne

- partnerem

- Zapłacić

- płatność

- płatności

- posiadanie

- Cena

- prywatność

- prywatny

- Klucz prywatny

- Klucze prywatne

- Profil

- publiczny

- Okup

- ransomware

- Atak ransomware

- Recover

- regeneracja

- raport

- odpowiedź

- zła

- San

- San Francisco

- Szkoły

- bezpieczeństwo

- Chwycić

- zajęte

- So

- dzielić

- Zjednoczone

- Ukradłem

- systemy

- cel

- Task Force

- Techniczny

- Technologia

- podmioty grożące

- zagrożenia

- czas

- Śledzenie

- transakcje

- Zjednoczony

- United States

- us

- USD

- Użytkownicy

- Portfel

- Biały Dom

- KIM

- wartość