Niedawno opublikowaliśmy wpis na blogu o Telekopye, bot Telegramu, który pomaga cyberprzestępcom oszukiwać ludzi na internetowych platformach handlowych. Telekopye może tworzyć witryny phishingowe, e-maile, wiadomości SMS i inne.

W pierwszej części pisaliśmy o szczegółach technicznych Telekopye i wskazywaliśmy na hierarchiczną strukturę jego grup operacyjnych. W drugiej części skupiamy się na tym, czego udało nam się dowiedzieć o neandertalczykach, oszustach obsługujących Telekopye, ich wewnętrznym procesie wdrażania, różnych sztuczkach handlowych stosowanych przez neandertalczyków i nie tylko.

Kluczowe punkty tego wpisu na blogu:

- Jak aspirujący neandertalczycy dołączają do grup Telekopye.

- Szczegółowy widok całej operacji oszustwa z perspektywy neandertalczyków.

- Analiza scenariuszy oszustw i tego, co każdy neandertalczyk musi zrobić, aby odnieść sukces.

- Narzędzia używane przez starszych neandertalczyków.

- Wgląd w sztuczki stosowane przez neandertalczyków, aby zwabić swoje ofiary.

- Skróty wywiadu z jednym z administratorów Telekopye.

Przegląd

Niedawno opublikowaliśmy analizę Telekopia; w kolejnym poście na blogu skupiamy się na taktyce i sposobie działania neandertalczyków. Nasze informacje pochodzą z trzech głównych źródeł:

- kod źródłowy samego bota,

- analiza rozmów neandertalczyków z grup oszustów, które zinfiltrowaliśmy, oraz

- nasza analiza wewnętrznej dokumentacji neandertalczyków – zbioru dokumentów, wykresów, zdjęć i nie tylko – której używają jako własnej bazy wiedzy. Takie informacje są przekazywane nowym pracownikom, aby pomóc im we wdrożeniu.

Chcielibyśmy również podziękować Migotać, który pomógł nam w naszych badaniach.

Dołączanie do grupy

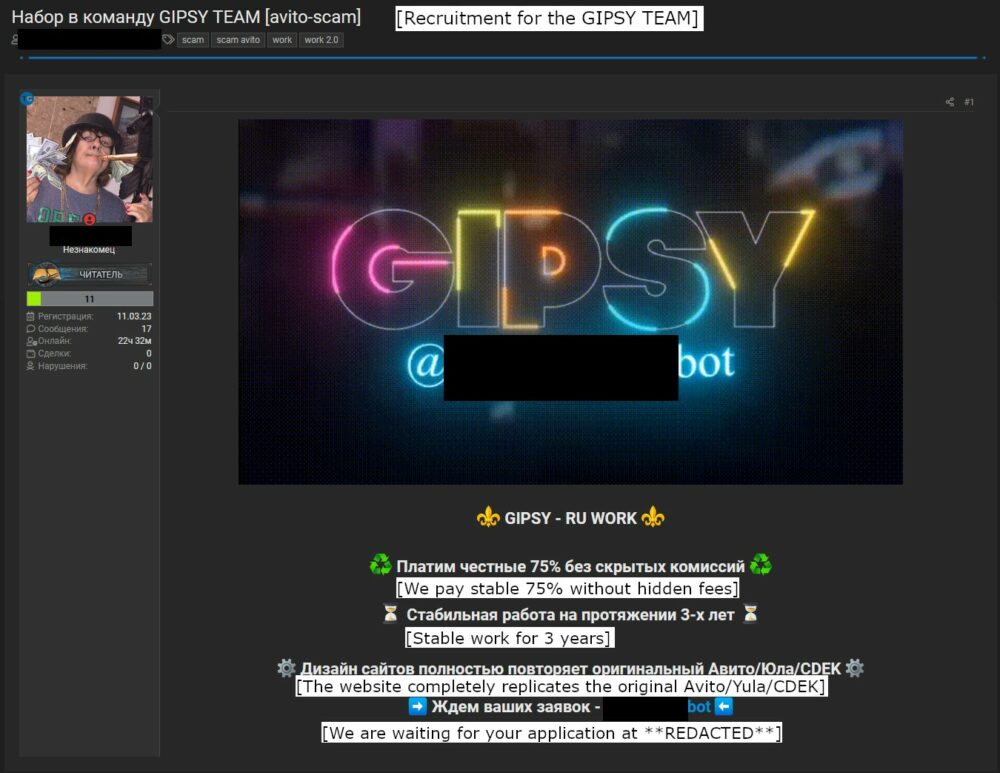

Grupy Telekopye rekrutują nowych neandertalczyków za pośrednictwem ogłoszeń na wielu różnych kanałach, w tym na forach podziemnych. Reklamy te jasno określają cel: oszukanie użytkowników rynku internetowego, jak pokazano na rysunku 1.

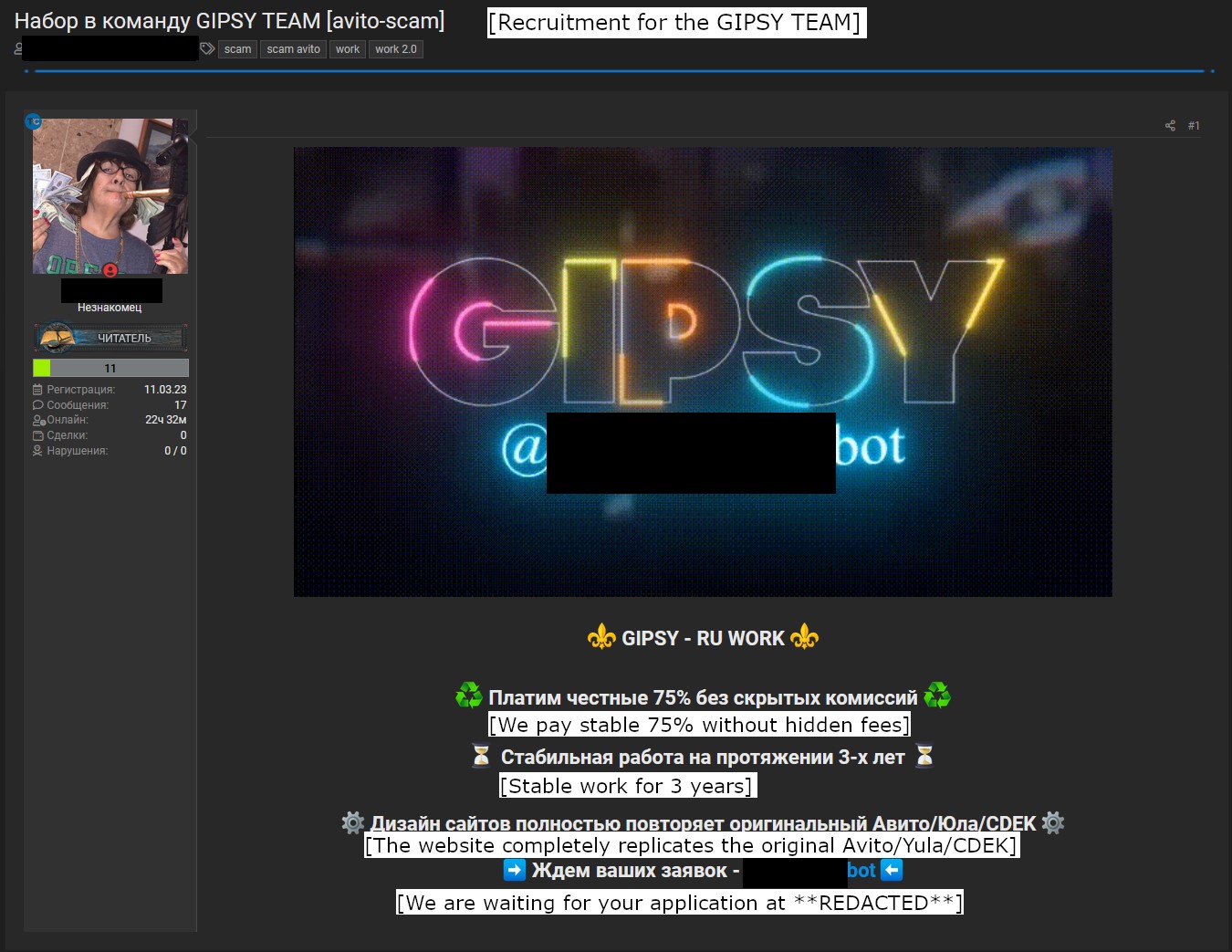

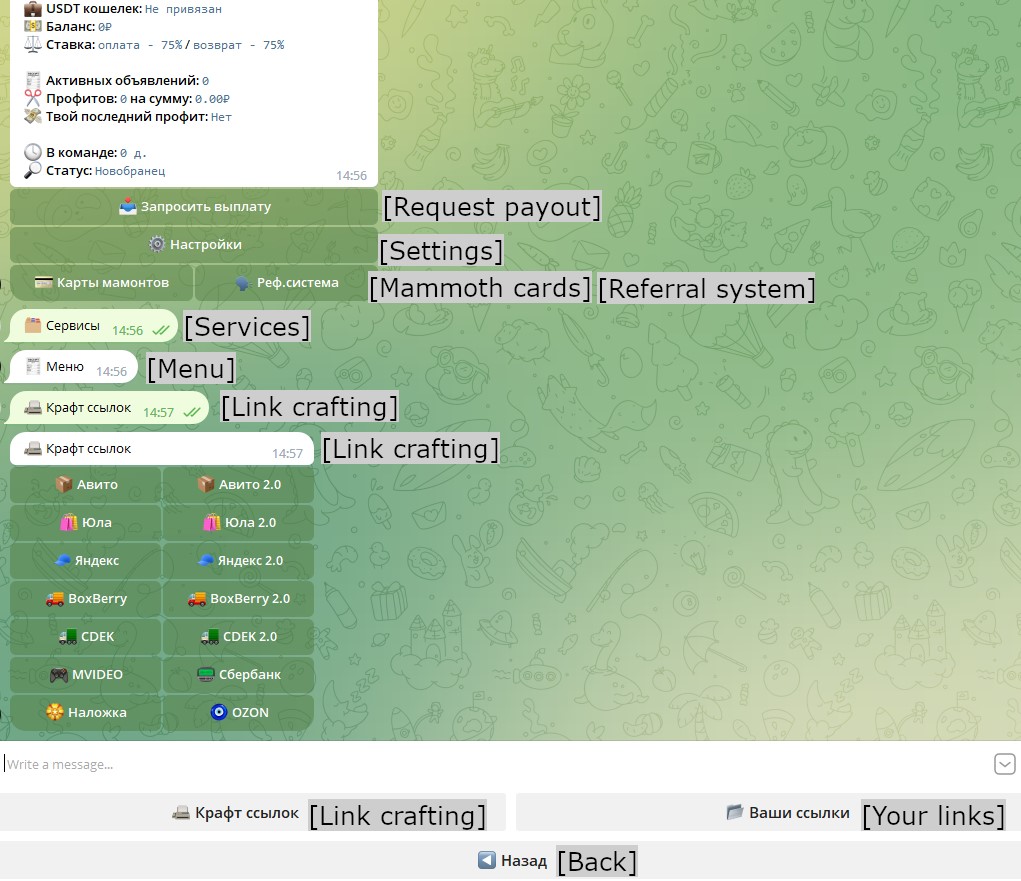

Aspirujący neandertalczycy muszą wypełnić wniosek, odpowiadając na podstawowe pytania, np. skąd dowiedzieli się o grupie i jakie mają doświadczenie w tej branży. Jeśli uzyskają akceptację obecnych członków grupy o odpowiednio dużej roli, nowi neandertalczycy będą mogli zacząć w pełni wykorzystywać Telekopye. Co więcej, każdy neandertalczyk ma obowiązek dołączyć do dwóch kanałów: czatu grupowego, na którym neandertalczycy komunikują się i na którym przechowywane są zasady i instrukcje, oraz oddzielnego kanału, na którym przechowywane są dzienniki transakcji. Proces pokazano na rysunku 2.

Rodzaje oszustw

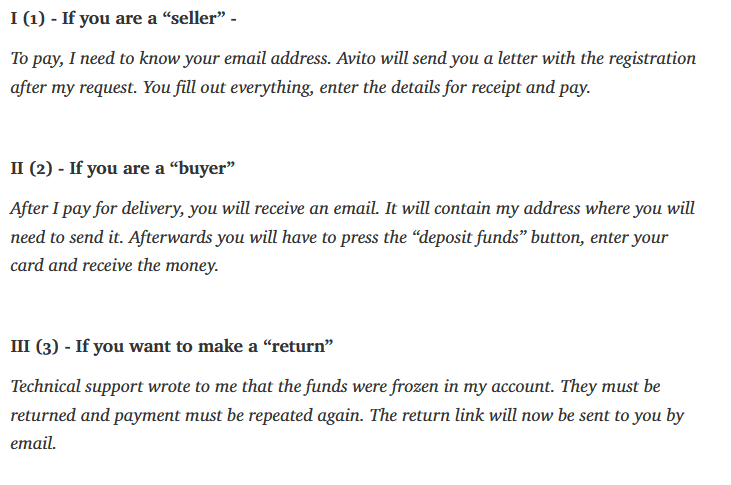

Istnieją trzy główne scenariusze oszustwa:

1. Sprzedawca, zwany wewnętrznie 1.0.

2. Kupujący, zwany wewnętrznie 2.0.

3. Zwrot pieniędzy.

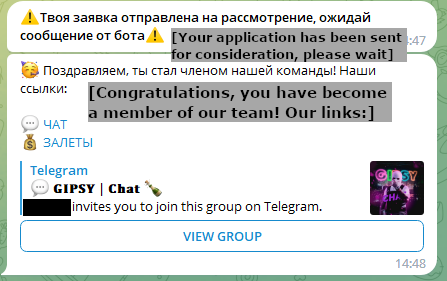

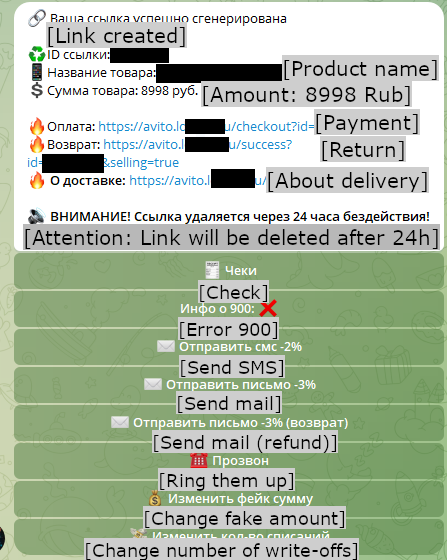

Rysunek 3 przedstawia menu tworzenia pierwszych dwóch scenariuszy oszustwa, gdzie kolumna 1 na dole przedstawia oszustwa sprzedającego (1.0). Scenariusz oszustwa związanego ze zwrotem pieniędzy jest następnie powiązany z każdym scenariuszem oszustwa indywidualnie. Te typy oszustw opisano w poniższych podrozdziałach.

Oszustwo sprzedawcy

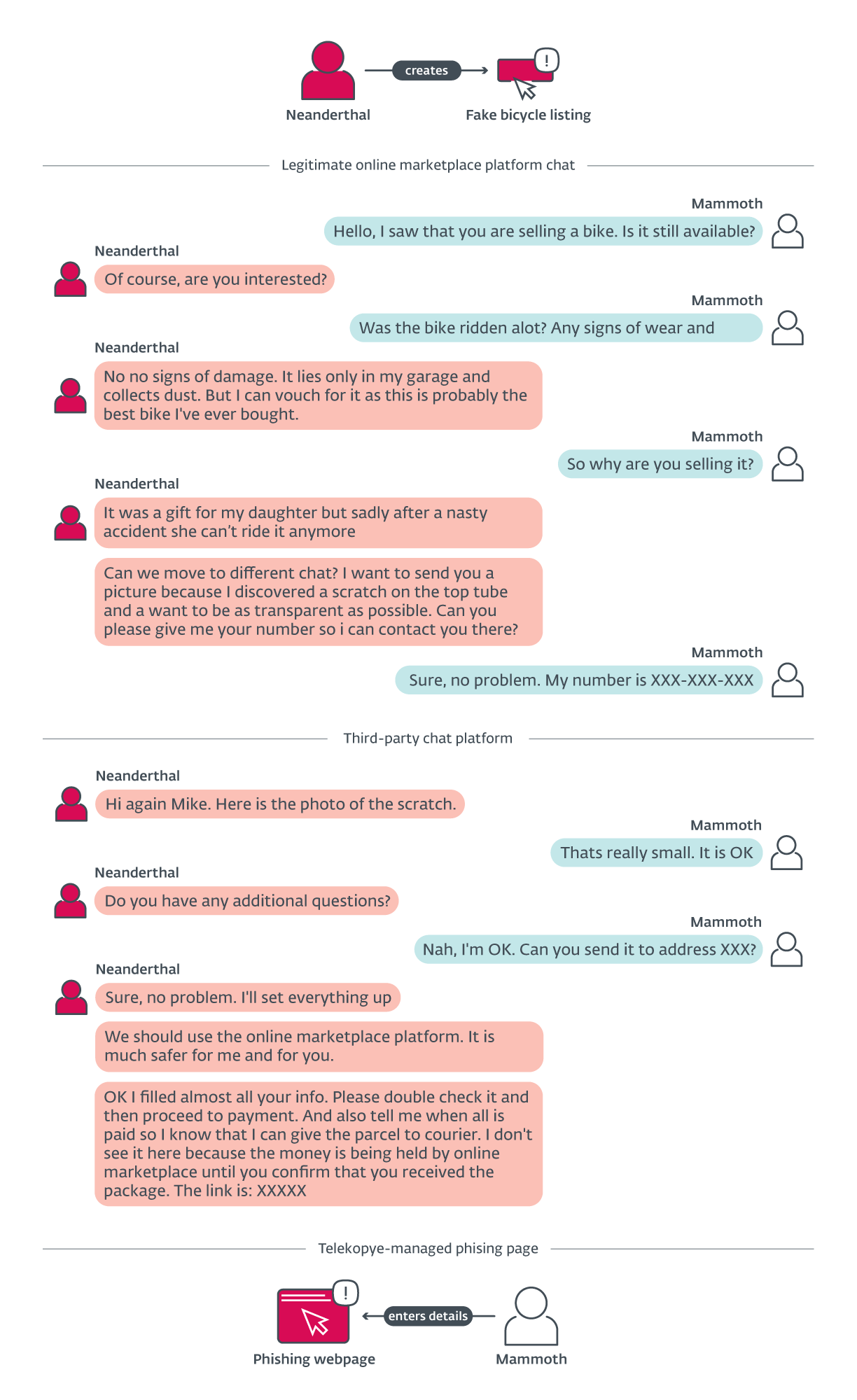

W tym scenariuszu neandertalczycy udają sprzedawców i próbują zwabić niczego niepodejrzewające mamuty do zakupu nieistniejącego przedmiotu. Kiedy mamut wykazuje zainteresowanie przedmiotem, neandertalczyk przekonuje mamuta, aby zapłacił online, a nie osobiście. Jeśli Mamut się zgodzi, Neandertalczyk udostępnia łącze do witryny phishingowej udostępnionej przez Telekopye i starannie przygotowanej tak, aby przypominała stronę płatności legalnego rynku internetowego, na którym znajduje się lista renomowanych produktów. Jednak w przeciwieństwie do prawdziwej strony internetowej, ta strona wymaga podania danych logowania do bankowości internetowej, danych karty kredytowej (czasami łącznie z saldem) lub innych poufnych informacji. Jeśli Mammoth wprowadzi te dane, witryna phishingowa automatycznie je ukradnie. Co ciekawe, dane te nie stają się dostępne dla neandertalczyka oferującego dany przedmiot na sprzedaż, lecz są przetwarzane przez innych neandertalczyków. Rysunek 4 przedstawia menu Telekopye z już utworzonymi łączami phishingowymi, a Rysunek 5 przedstawia komunikację podczas tego scenariusza oszustwa.

Oszustwo kupującego

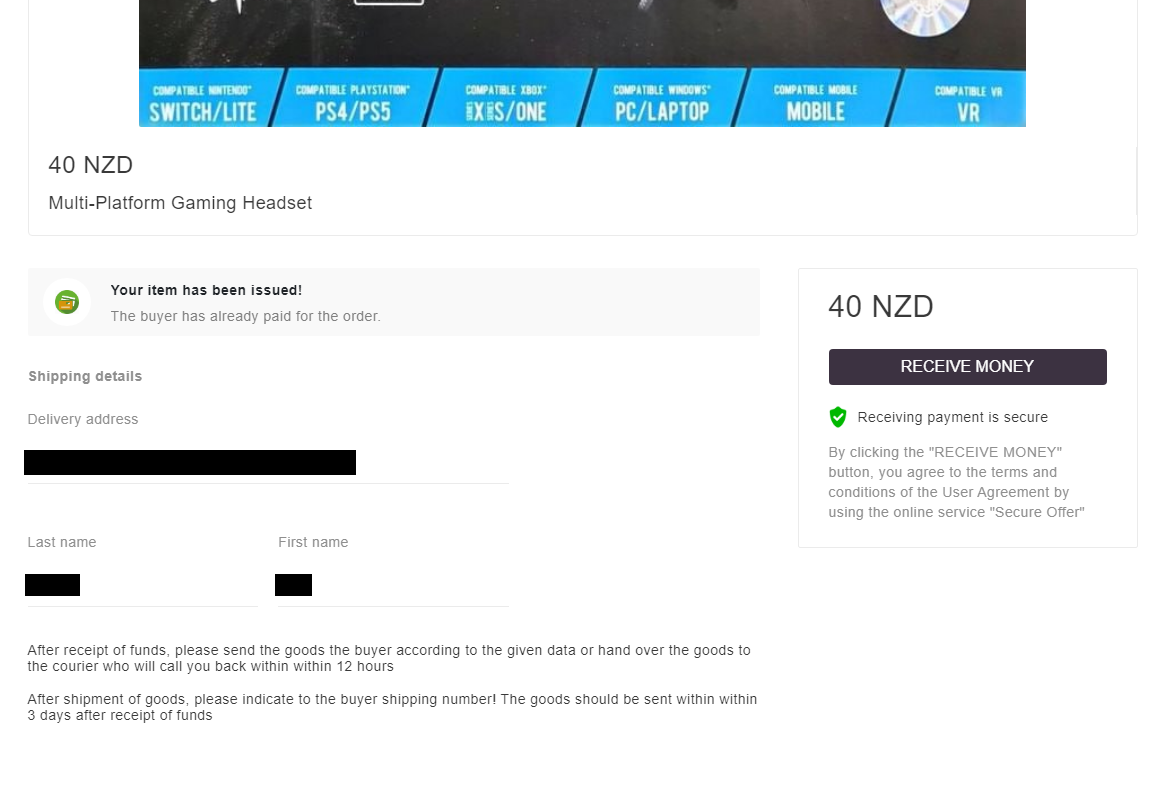

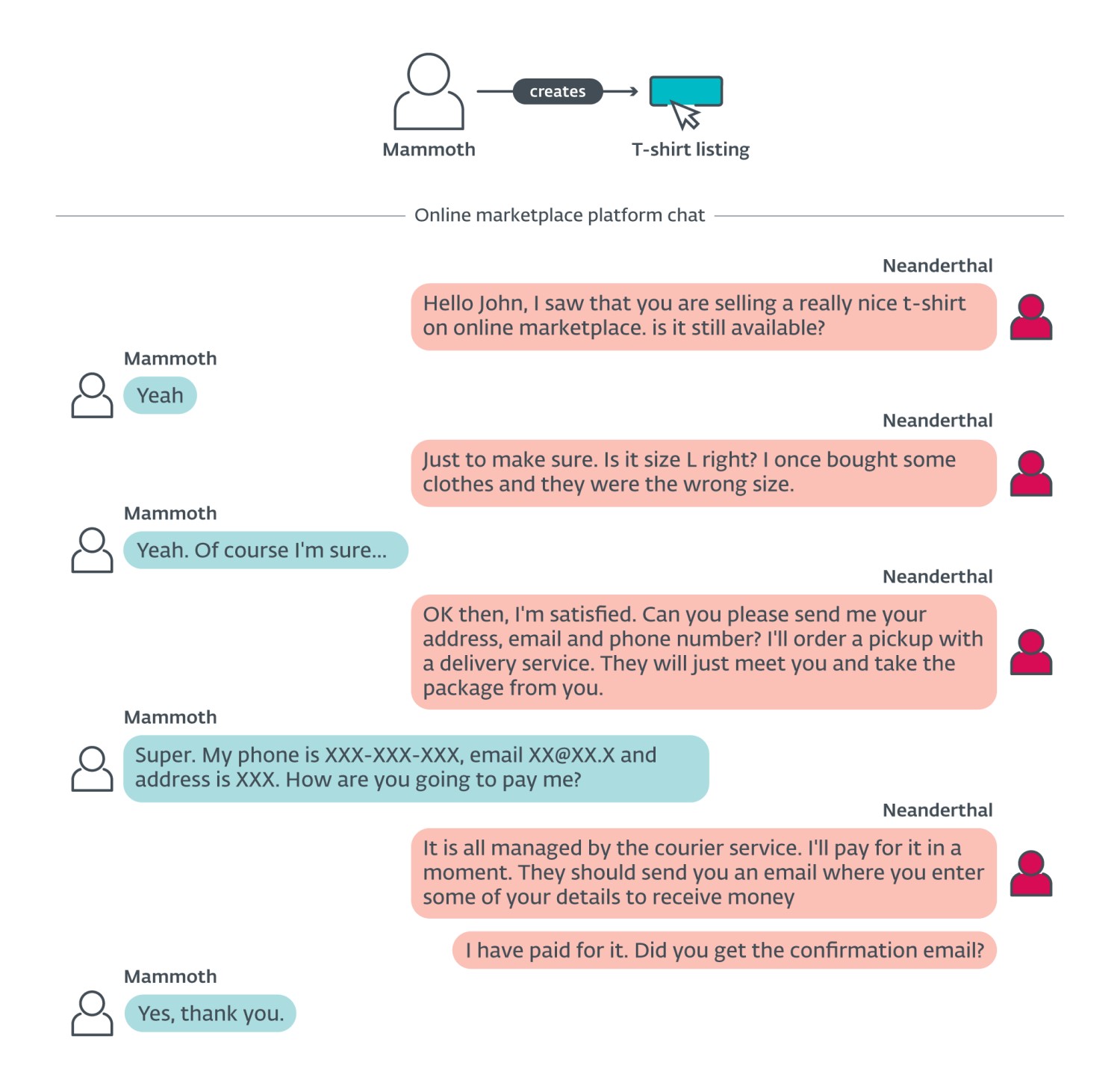

W tym scenariuszu neandertalczycy udają kupujących i szukają mamuta, na który mają się zdobyć. Wykazują zainteresowanie przedmiotem sprzedawanym przez Mamuta i twierdzą, że już zapłacili za pośrednictwem platformy dostarczającej. Neandertalczycy wysyłają do mamutów wiadomości e-mail lub SMS (utworzone za pośrednictwem Telekopye) z linkiem do starannie przygotowanej witryny phishingowej (również utworzonej za pośrednictwem Telekopye; patrz rysunek 6), twierdząc, że mamut musi kliknąć ten link, aby otrzymać pieniądze z platformy. Pozostała część scenariusza jest bardzo podobna do oszustwa sprzedającego, z niewielkimi różnicami w trakcie rozmowy (przedstawionym na rysunku 7).

Oszustwo zwrotu pieniędzy

W tym scenariuszu neandertalczycy tworzą sytuację, w której mamut oczekuje zwrotu pieniędzy, a następnie wysyła im wiadomość phishingową z linkiem do strony phishingowej, która ponownie służy temu samemu celowi. Neandertalczycy albo wysyłają takie e-maile do Mamutów, z którymi wcześniej się nie kontaktowali, licząc, że zachłannie się zachwieją i spróbują uzyskać ten „zwrot pieniędzy”, albo łączą to ze scenariuszem oszustwa Sprzedawcy – kiedy mamuty narzekają, że nie otrzymali towaru, neandertalczycy wysyłaj im e-maile phishingowe dotyczące zwrotu środków, próbując oszukać ich po raz drugi.

Modus operandi

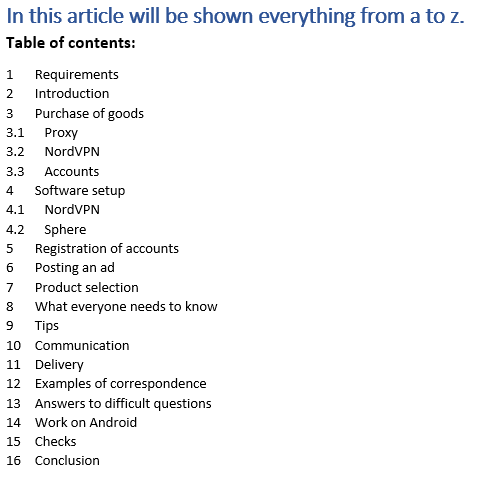

Teraz, gdy opisaliśmy różne scenariusze oszustwa, przyjrzyjmy się, jaką wiedzę zgromadzili neandertalczycy przez lata swojej działalności. Ich wewnętrzna dokumentacja składa się z obrazów, wykresów, krótkich przewodników, a nawet skomplikowanych dokumentów – spis treści jednego z takich dokumentów ilustruje rysunek 8.

Odkryliśmy również, że istnieją dwa rodzaje neandertalczyków. Pierwszy rodzaj pisze do każdego możliwego mamuta, natomiast drugi jest znacznie bardziej wybredny, jeśli chodzi o poszukiwanie potencjalnego mamuta. Istnieje między nimi pewna rywalizacja, ponieważ bardziej ostrożni twierdzą, że „lekkomyślne” zachowanie mniej ostrożnych oszustów może przynieść nieco większy zysk, ale tworzy znacznie większą świadomość społeczną.

Przygotowanie

Przygotowanie do oszustwa różni się w zależności od wybranego scenariusza. W przypadku oszustwa ze sprzedawcą zaleca się, aby Neandertalczycy przygotowali dodatkowe zdjęcia przedmiotu, aby był gotowy na wypadek, gdyby Mamuty poprosili o dodatkowe szczegóły. Jeśli neandertalczycy korzystają ze zdjęć pobranych z Internetu, powinni je edytować, aby utrudnić wyszukiwanie obrazów.

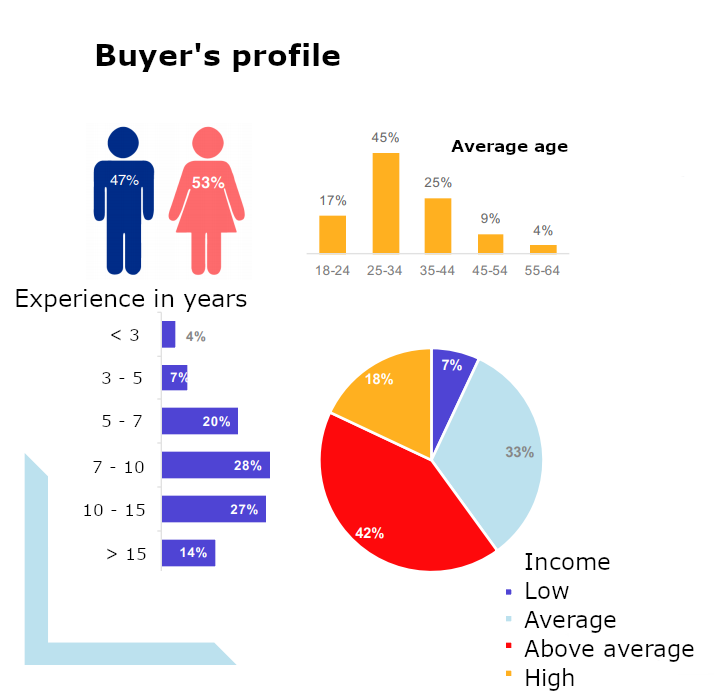

W scenariuszu oszustwa Kupującego kluczową częścią przygotowań neandertalczyka jest wybór mamuta. Przez lata neandertalczycy stworzyli wytyczne, którymi powinni się kierować przy wyborze celów – biorą pod uwagę płeć, wiek, doświadczenie na rynkach internetowych, oceny, recenzje, liczbę zrealizowanych transakcji i wiele innych wskaźników.

Badania rynku

Niemal w każdej grupie neandertalczyków znajdziemy odniesienia do podręczników zawierających internetowe badania rynku, z których neandertalczycy czerpią swoje strategie i wnioski. Źródłem tych badań jest zazwyczaj: „The Puzzle of Monogamous Marriage” od 2017 roku przez Avito i agencję Data Insight. Rysunek 9 ilustruje wyniki jednego z takich badań, przedstawiając wykresy płci, wieku, doświadczenia i rozkładu dochodów na konkretnym rynku internetowym.

W scenariuszu oszustwa z kupującym neandertalczycy wybierają swoje cele na podstawie rodzaju sprzedawanych przedmiotów. Na przykład niektóre grupy całkowicie unikają elektroniki. Z drugiej strony urządzenia mobilne są kategorią cenioną dla innych grup. Ważna jest także cena przedmiotu – jeśli będzie zbyt wysoka, neandertalczycy nie będą brać na cel takich mamutów, gdyż uważają, że czujność mamutów będzie domyślnie znacznie większa. Podręczniki zalecają, aby neandertalczycy w scenariuszu oszustwa kupującego wybierali przedmioty o cenie od 1,000 do 30,000 9.50 rubli (290–20 euro na dzień XNUMX.th października 2023 r.).

Ważna jest także lokalizacja mamuta. Neandertalczycy skupiają się bardziej na bogatszych miastach, gdzie spodziewają się większej liczby ofert i ludzi, którzy nie zwracają tak dużej uwagi na własne finanse.

Wreszcie, oszuści biorą pod uwagę również dzień miesiąca. Ich celem są dni bezpośrednio po otrzymaniu wypłaty, ponieważ w naturalny sposób spodziewają się, że będą mieli więcej pieniędzy na swoich kontach bankowych.

Skrobanie sieci

Neandertalczycy korzystają ze skrobaków internetowych, aby szybko przeglądać wiele ofert na rynkach internetowych i wybierać idealnego mamuta, który da się nabrać na oszustwo; jest to, jak już pisaliśmy, kluczowa początkowa część scenariusza oszustwa Kupującego.

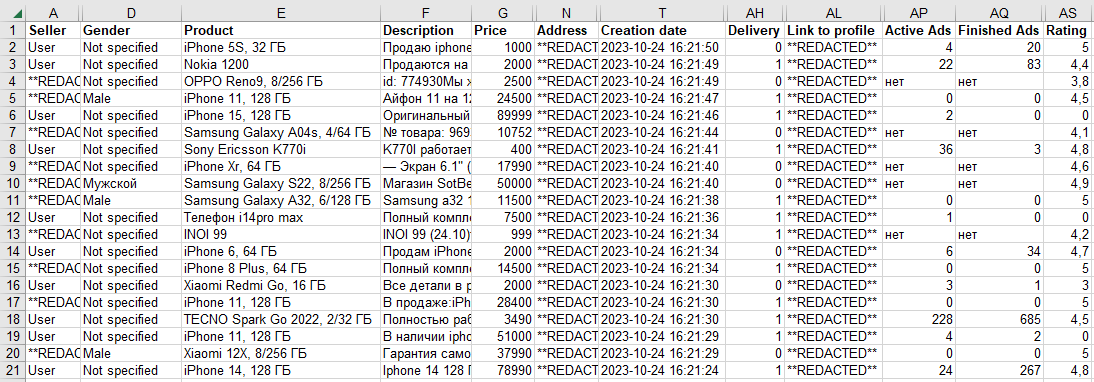

Nie wiemy o niestandardowych skrobakach sieciowych wdrażanych przez neandertalczyków, ale ich dokumentacja wspomina o kilku oferowanych jako legalne usługi. Neandertalczycy przeszukują docelowy rynek w poszukiwaniu list, szczegółów przedmiotów i informacji o użytkowniku, co skutkuje plikiem CSV lub XML. Następnie neandertalczycy wykorzystują wyniki, aby szybko znaleźć właściwe cele. Przykład takiego pliku pokazujemy na rysunku 10.

Oceny i doświadczenia użytkowników są szczególnie interesujące dla neandertalczyków, ponieważ wykorzystują te informacje, aby unikać celów, które ich zdaniem mogą wykryć oszustwo.

Unikanie dostaw osobistych

Ze względów bezpieczeństwa wiele Mamutów preferuje zarówno płatność osobistą, jak i osobistą dostawę sprzedanego towaru. Stanowi to problem dla neandertalczyków, ponieważ muszą przekonać mamuty, aby zgodziły się na skorzystanie z usługi dostawy i płatności online, aby mogły skierować je na stronę phishingową. Zwykle twierdzą, że są za daleko lub że wyjeżdżają z miasta w kilkudniowy wyjazd służbowy. Jednocześnie starają się wyglądać na bardzo zainteresowanych przedmiotem, aby zwiększyć szansę, że Mamut zgodzi się na ich sugestię.

Dostarczanie linków do stron internetowych typu phishing

Wiele legalnych sklepów internetowych ma zintegrowaną funkcję czatu i moderację. Wysłanie komuś linku za pośrednictwem takiego czatu jest zwykle sygnałem ostrzegawczym i może równie dobrze skutkować banem. Neandertalczycy próbują pokonać tę przeszkodę, przekonując mamuty, aby kontynuowały rozmowę na innej platformie czatu, która jest mniej monitorowana.

Ich argumenty są bardzo podobne do tych przeciwko dostawie osobistej. Twierdzą, że muszą wyjść z domu i nie mogą uzyskać dostępu do czatu ze swojego telefonu komórkowego, ale mogą kontynuować rozmowę w jednej z aplikacji do czatowania.

Według własnych statystyk neandertalczycy twierdzą, że około 50% mamutów zgodzi się na zmianę platformy, a 20% z nich da się nabrać na oszustwo. Daje to ogólny wskaźnik sukcesu na poziomie 10%.

Inną preferowaną metodą dostawy jest e-mail lub SMS. Telekopye jest w stanie szybko generować przekonujące wiadomości phishingowe. Neandertalczycy używają sztuczek (niektóre z nich pokazano na ryc. 11), aby poznać adresy e-mail lub numery telefonów mamutów i wysyłać im takie wiadomości. Zaletą tego podejścia jest to, że prośba o numer telefonu lub adres e-mail prawdopodobnie nie wywoła żadnych sygnałów ostrzegawczych ani dla Mamuta, ani dla platformy czatowej, a neandertalczyk nie musi namawiać mamuta do przeniesienia się na inną platformę czatową.

Komunikacja

Telekopye nie wykorzystuje sztucznej inteligencji. Może to być zaskakujące, ale neandertalczycy uważają, że ich podejście jest lepsze i mniej prawdopodobne, że zostaną wykryte przez mechanizmy monitorujące. W rezultacie ogromna część ich wewnętrznej dokumentacji koncentruje się na technikach komunikacji w celu osiągnięcia najlepszych wyników.

Zdobycie zaufania Mamuta ma kluczowe znaczenie dla powodzenia oszustwa. Neandertalczycy często celowo nie odpowiadają od razu na każdą wiadomość, lecz czekają (czasami nawet kilka godzin), aby stworzyć złudzenie, że są zajęci normalnym, codziennym życiem. A propos czasu: starają się dostosować do strefy czasowej Mamuta, żeby nie wzbudzić podejrzeń.

Często najpierw angażują się w pogawędkę; mogą nawet podzielić się fałszywą osobistą historią. Cały cel polega na szukaniu czerwonych flag – znaków, które powiedziałyby neandertalczykowi, że mamut jest zbyt podejrzliwy lub doświadczony. Ponieważ neandertalczycy skupiają się na zysku, nie chcą tracić czasu na mamuty, które w końcu dostrzegą pułapkę.

Innym doskonałym przykładem jest to, że kiedy neandertalczycy wykorzystują scenariusz oszustwa z kupującym, zapewniają mamuty, że już zapłacili za przedmiot. To, w połączeniu z konstrukcją wiadomości phishingowej, która obiecuje szybkie odzyskanie pieniędzy, powoduje, że mamuty są mniej czujne.

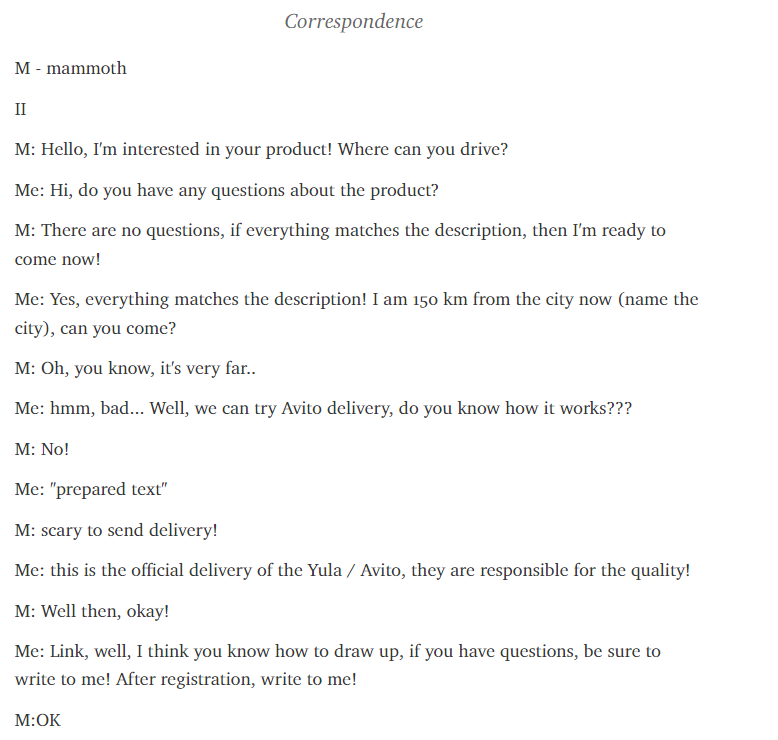

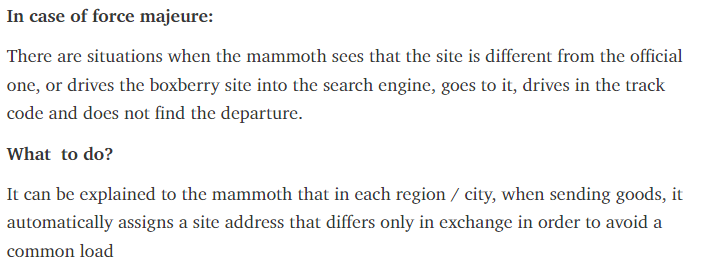

Doświadczeni neandertalczycy zapewniają przybyszom pełne rozmowy, w których mogą czerpać inspirację; jeden z takich przykładów przedstawiono na rysunku 12.

Neandertalczycy tolerują tylko pewien poziom oporu ze strony mamutów – jeśli uznają, że oszustwo nie zakończy się sukcesem, wybierają inny cel. Jeśli jednak czują, że prawie wygrali, są bardzo przekonujący. Doskonałym przykładem jest ich udokumentowane podejście do sytuacji, gdy udaje im się pozyskać wrażliwe dane Mamuta, ale albo bank blokuje transakcję, albo nie ma wystarczających środków. W takim przypadku neandertalczycy mogą posunąć się nawet do poproszenia mamuta o użycie karty członka rodziny lub nawet zadzwonienia do jego banku i samodzielnego zatwierdzenia przelewu.

Neandertalczycy są gotowi odpowiedzieć na wiele nieoczekiwanych pytań dotyczących zasadności ich próśb (patrz ryc. 13).

Tłumaczenie

Ponieważ celem tej operacji są mamuty na całym świecie, neandertalczycy muszą stworzyć iluzję, że dostatecznie dobrze mówią językiem mamutów. Dość często spotyka się rosyjskojęzycznych neandertalczyków, którzy potrafią pisać po angielsku. Co ciekawe, udało nam się powiązać pseudonimy wielu neandertalczyków na Telegramie z profilami platform do nauki języków. Z relacji tych wynikało zazwyczaj, że właściciel mówi po rosyjsku i angielsku. Oczywiście połączenie może być przypadkowe.

Przez wiele lat neandertalczycy korzystali z Tłumacza Google. Co najmniej od 2021 roku neandertalczycy przerzucili się na innych tłumaczy, jak np Deepl, ponieważ (ich zdaniem) lepiej rozumie kontekst.

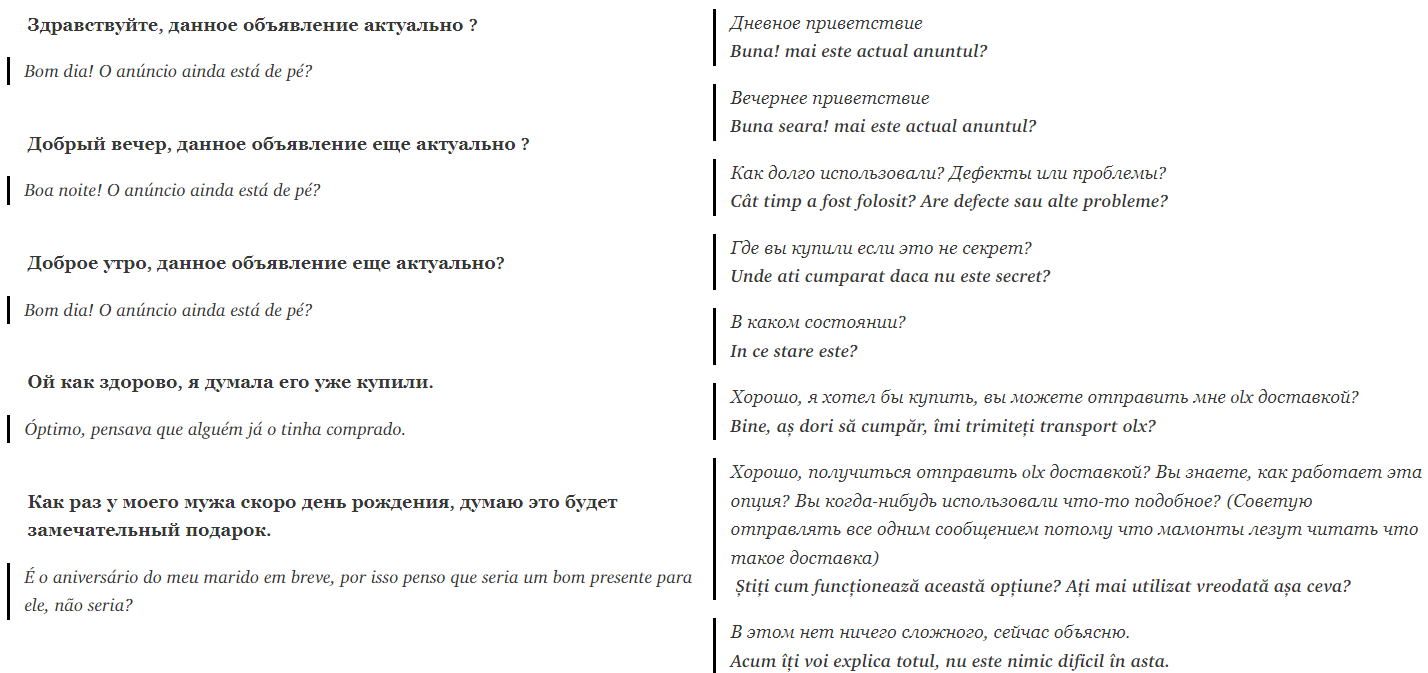

Oprócz korzystania z tłumaczy, przez lata utworzyli wiele tabel tłumaczeń ze zweryfikowanymi tłumaczeniami popularnych zwrotów na wiele języków. Najczęściej są to tłumaczenia z języka rosyjskiego na języki europejskie (patrz rysunek 14). Neandertalczycy po prostu kopiują i wklejają te przetłumaczone zdania na czacie z Mamutem.

Funkcje specyficzne dla grupy

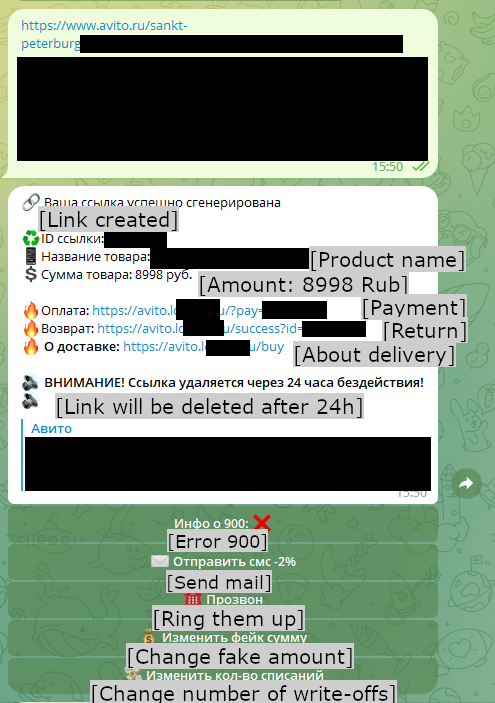

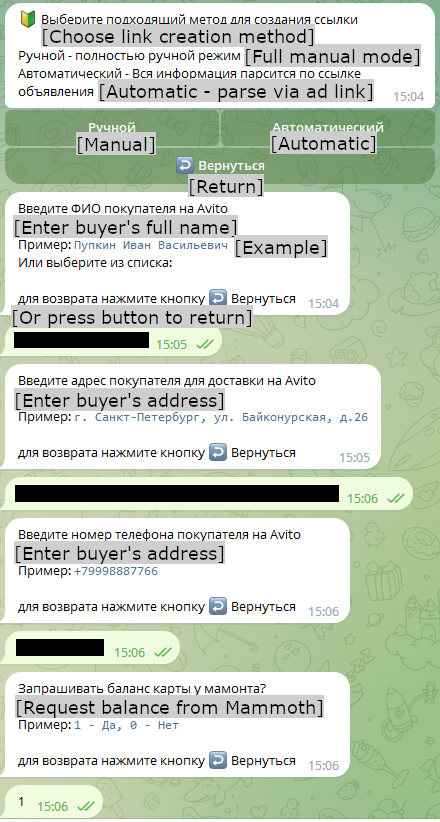

Powinniśmy również wspomnieć, że różne grupy mają różną poprawę jakości życia w stosunku do Telekopye. Na przykład podczas generowania łącza phishingowego (wynik widać na rysunku 15) neandertalczykom z jednej z tych grup zadaje się kilka pytań, które umożliwiają im pewien stopień dostosowania każdej witryny phishingowej. Najciekawsze jest pytanie o ręczne/automatyczne generowanie witryn phishingowych. W przypadku ręcznego generowania neandertalczyk musi podać wszystkie informacje potrzebne do stworzenia strony phishingowej. W przypadku neandertalczyków udających kupujących zajmuje to od 10 do 15 pytań (ryc. 16).

W przypadku automatycznego generowania strony neandertalczyk musi jedynie podać adres URL przedmiotu, aby „kupić” i odpowiedzieć na pięć pytań (np. imię i nazwisko kupującego oraz numer telefonu). Następnie Telekopye pobiera wszystkie informacje ze strony internetowej i tworzy witrynę phishingową.

Anonimowość i unikanie

Neandertalczycy wierzą, że ich grupy są pełne „szczurów” (na przykład funkcjonariuszy organów ścigania lub badaczy). Dlatego religijnie trzymają się zasad, głównie nie szukając informacji, które mogłyby zidentyfikować innych członków grupy. Złamanie takich zasad może równie dobrze skutkować banem. Złota zasada brzmi: „pracuj więcej, mów mniej”. Ponadto zachęca się ich do korzystania z VPN, serwerów proxy i TOR, aby zachować bezpieczeństwo. Neandertalczycy udostępniają przybyszom obszerne przewodniki, a nawet angażują się w gorące dyskusje na temat tego, jakich programów lub usług używać i dlaczego, łącznie z preferencjami przeglądarki. Niektórzy neandertalczycy nawet tego używają Orbot, wariant TOR dla Androida.

Inwestycje

Neandertalczycy muszą ukrywać nie tylko swoją tożsamość i lokalizację, ale także swoje pieniądze. Odpowiedzią na to pytanie są oczywiście kryptowaluty. Nie byliśmy w stanie wyciągnąć żadnych wniosków dotyczących preferencji kryptowalut.

Wreszcie neandertalczycy preferują usługi, w których mogą się zarejestrować, korzystając wyłącznie z numeru telefonu komórkowego. Uważają to za najlepsze podejście, ponieważ stosunkowo łatwo jest kupić kartę SIM, nie ujawniając przy tym swojej tożsamości.

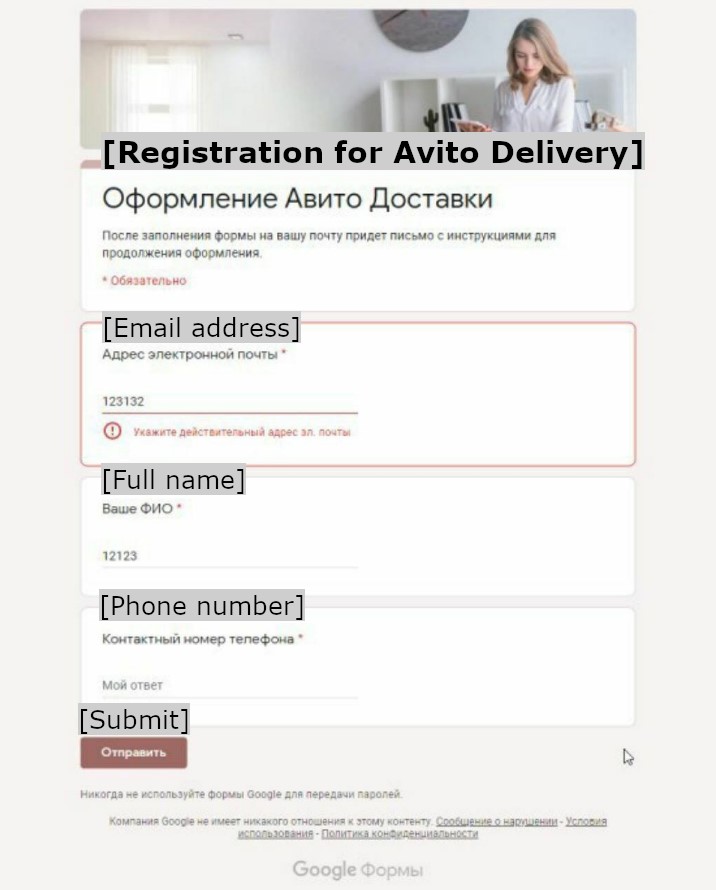

Omijanie automatycznego wykrywania

Oszustwa na rynku internetowym nie są niczym nowym. Na przestrzeni lat platformy świadczące te usługi wdrożyły szereg technik mających na celu zwalczanie oszustów i zwiększanie bezpieczeństwa swoich klientów. Neandertalczycy są tego świadomi i nadal eksperymentują z różnymi podejściami, aby przezwyciężyć politykę moderacji platform. Jedną z wczesnych i raczej głupich prób było wykorzystanie Formularzy Google do wyłudzenia danych osobowych od Mamutów (jak widać na rysunku 17). Biorąc pod uwagę informacje, do których kierowali informacje, celem było uzyskanie środka komunikacji za pośrednictwem innego kanału – e-maila lub SMS-a – gdzie nie miałaby miejsca ścisła moderacja.

Obecnie prawie wszyscy neandertalczycy próbują przenieść swoje mamuty na mniej kontrolowane, legalne platformy czatowe. Neandertalczycy wybierają je, ponieważ uważają, że blokowanie tam kont wymaga czasu. Ponadto wysyłanie różnych linków za pośrednictwem platform czatu jest powszechną praktyką, a nie podejrzanym zachowaniem. Jako bonus, prawie każdy zna takie aplikacje, więc neandertalczycy nie muszą wyjaśniać, jak one działają.

Mimo że uważają te platformy za znacznie bezpieczniejsze, neandertalczycy mimo wszystko poruszają się po nich ostrożnie. Unikają wysyłania zbyt wielu wiadomości w krótkim czasie i starają się personalizować wiadomości dla różnych mamutów – Telekopye bardzo im w tym pomaga.

Odkrywanie nowych terytoriów: oszustwo na rynku nieruchomości

Niektóre grupy neandertalczyków wspominają o innym rodzaju oszustwa – takim, którego celem są najemcy nieruchomości. Oszustwo działa w następujący sposób. Na etapie przygotowań neandertalczycy piszą do prawowitego właściciela mieszkania, udając zainteresowanie i prosząc o różne szczegóły, takie jak dodatkowe zdjęcia i jakich sąsiadów ma mieszkanie. Następnie Neandertalczycy zbierają wszystkie te informacje i tworzą własny wpis na innej stronie internetowej, oferując mieszkanie do wynajęcia. Obniżyli oczekiwaną cenę rynkową o około 20%. Pozostała część scenariusza jest identyczna jak w przypadku oszustwa ze sprzedawcą – neandertalczyk czeka, aż mamut okaże zainteresowanie i nakazuje mamutowi uiszczenie opłaty rezerwacyjnej za pośrednictwem linku, który oczywiście w rzeczywistości prowadzi do strony phishingowej.

Dzięki telemetrii firmy ESET odkryliśmy, że witryny phishingowe wykorzystywane w tym scenariuszu oszustwa są podejrzanie podobne do tych, które Telekopye tworzy dla scenariuszy kupującego i sprzedającego. To, w połączeniu z oszustwem reklamowanym przez grupy Telekopye, prowadzi nas do przekonania, że istnieje powiązanie. Jednakże nie zinfiltrowaliśmy żadnej grupy specjalizującej się w tym scenariuszu ani nie uzyskaliśmy zaprojektowanego dla tego wariantu Telekopye.

Wywiad

Przeglądając różne podręczniki, grupy i dodatkowe materiały, znaleźliśmy wywiad z administratorem Telekopye przeprowadzony pod koniec 2020 roku. Pomogło nam to uzyskać unikalny wgląd w umysł wysokiej rangi neandertalczyka. Administrator Telekopye, z którym przeprowadzono wywiad, prowadził grupę Telekopye specjalizującą się w nauczaniu nowych neandertalczyków.

Administrator zostaje w pewnym momencie zapytany, jak widzi przyszłość tej linii „pracy”. Na to odpowiada, że „Oszustwa na rynku internetowym zawsze będą obecne. Dzięki zasadom zakazów w różnych witrynach jest znacznie trudniej [oszukiwać] niż kiedyś. Nie da się jednak zatrzymać całego phishingu na tych stronach”. Mówi też, że już nie oszukuje. Po prostu znudziło mu się to i teraz pracuje tylko jako administrator/tutor i dlatego jego grupa jest tak wyjątkowa. „Nie boję się mamutów. Każdy inny Mamut będzie Ci groził, gdy zorientuje się, że został oszukany. Podobno dziś każdy jest żoną lub przyjacielem ministra spraw wewnętrznych – mówi administrator.

Zapytany, czy myśli o stworzeniu nowego oszustwa, odpowiada, że nie ma na to czasu. Moderuje dwa kanały, prowadzi aktywny tryb życia, dużo trenuje, a w domu ma tylko cztery godziny dziennie.

Wyznaje też, że ma pełną świadomość, że taka praca nie jest uczciwa, ale znajduje dla siebie typową wymówkę. „…niektórzy będą ciągle płacić za linki, a ktoś będzie je ciągle rzucał. Kto w życiu bardzo się stara, odniesie sukces.”. Na dodatek mówi, że jeśli współczuje Mamutowi, to zadaje sobie pytanie: „Po co w ogóle ich oszukuję? Cóż… okradam tylko bogatych (notatka z badania: mamuty, które prawdopodobnie mają na koncie co najmniej 200 euro) i gdyby moje sumienie było tak kruche, poszedłbym do pracy jako dostawca”.

Wnioski

W drugiej części poświęconej Telekopye skupiliśmy się na tym, czego dowiedzieliśmy się o neandertalczykach. Dzięki dostępowi zarówno do ich wewnętrznej komunikacji, jak i bazy wiedzy, zapewniliśmy nie tylko opisy różnych scenariuszy oszustw, ale przede wszystkim unikalny wgląd w ich sposób działania i sposób myślenia.

Pokazaliśmy, jak wygląda proces przyjmowania nowicjuszy i jak Telekopye pomaga neandertalczykom w ich codziennej pracy. Ponadto wykazaliśmy, że prawdopodobnie eksperymentują również z oszustwami dotyczącymi nieruchomości.

Oszustwa na rynku internetowym prawdopodobnie nie znikną. Jak wykazaliśmy w pierwsza rata, udało nam się odkryć dziesiątki grup obsługujących Telekopye. Mając to na uwadze, wierzymy, że dzięki naszemu wyjątkowemu wglądowi w działanie oszustów można się wiele nauczyć, aby chronić użytkowników takich platform przed krzywdą.

IoC oraz tabela technik MITRE ATT&CK zostały przedstawione w pierwszej części tej analizy i nie uległy zmianie, dlatego prosimy o zapoznanie się z ten artykuł dla tych.

W przypadku jakichkolwiek pytań dotyczących naszych badań opublikowanych na WeLiveSecurity, prosimy o kontakt pod adresem groźba intel@eset.com.

ESET Research oferuje prywatne raporty analityczne APT i strumienie danych. W przypadku jakichkolwiek pytań dotyczących tej usługi odwiedź stronę Analiza zagrożeń firmy ESET strona.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/eset-research/telekopye-chamber-neanderthals-secrets/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 000

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2017

- 2020

- 2021

- 2023

- 30

- 50

- 7

- 8

- 9

- a

- Zdolny

- O nas

- zaakceptowany

- dostęp

- Konto

- Konta

- Osiągać

- aktywny

- faktycznie

- przystosować

- dodatek

- Dodatkowy

- do tego

- adres

- Adresy

- Administratorzy

- Korzyść

- rozmyślny

- Po

- przed

- wiek

- agencja

- AI

- AID

- AIDS

- zmierzać

- Wszystkie kategorie

- prawie

- wzdłuż

- już

- również

- zawsze

- am

- an

- analiza

- i

- android

- Inne

- odpowiedź

- każdy

- więcej

- Apartament

- Zastosowanie

- aplikacje

- podejście

- awanse

- zatwierdzony

- mobilne i webowe

- APT

- SĄ

- Argumentuje

- argumenty

- AS

- zapytać

- pytanie

- ambitny

- zapewniać

- At

- próba

- autoryzować

- automatycznie

- automatycznie

- dostępny

- uniknąć

- świadomy

- świadomość

- z dala

- Bilans

- Zakaz

- Bank

- konta bankowe

- Bankowość

- zakazany

- baza

- na podstawie

- podstawowy

- BE

- bo

- stają się

- być

- zachowanie

- jest

- uwierzyć

- BEST

- Ulepsz Swój

- pomiędzy

- Bit

- Bloki

- Bonus

- Bot

- obie

- Dolny

- Przełamując

- przynieść

- przeglądarka

- biznes

- zajęty

- ale

- kupować

- KUPUJĄCY..

- kupujący

- Zakup

- by

- wezwanie

- CAN

- nie może

- karta

- ostrożnie

- walizka

- Kategoria

- ostrożny

- pewien

- Izba

- duża szansa,

- zmiana

- Kanał

- kanały

- na czacie

- Dodaj

- Wybierając

- wybrany

- Miasta

- Miasto

- roszczenie

- twierdząc,

- wyraźnie

- kliknij

- Zamknij

- kod

- kolekcja

- Kolumna

- COM

- połączyć

- połączony

- byliśmy spójni, od początku

- wspólny

- powszechnie

- komunikować

- Komunikacja

- Zakończony

- całkowicie

- kompleks

- połączenie

- Rozważać

- wynagrodzenie

- wobec

- składa się

- stale

- skontaktuj się

- treść

- kontekst

- kontynuować

- Rozmowa

- rozmowy

- mógłby

- Przeciwdziałać

- rachunkowość

- Kurs

- rzemiosło

- wykonane

- Stwórz

- stworzony

- tworzy

- Tworzenie

- tworzenie

- kredyt

- Karta kredytowa

- istotny

- cryptocurrencies

- kryptowaluta

- zwyczaj

- dostosowywanie

- Ciąć

- cyberprzestępcy

- codziennie

- dane

- dzień

- Dni

- dedykowane

- uważać

- Domyślnie

- Stopień

- dostawa

- wykazać

- demonstruje

- przedstawiający

- opisane

- Wnętrze

- zaprojektowany

- detale

- urządzenia

- różne

- trudny

- kierować

- bezpośredni

- Ujawnianie

- odkryj

- odkryty

- dyskusje

- 分配

- do

- dokument

- dokumentacja

- dokumenty

- robi

- Nie

- zrobić

- nie

- dziesiątki

- rysować

- podczas

- każdy

- Wcześniej

- Wcześnie

- łatwo

- wysiłek

- bądź

- Elektronika

- e-maile

- umożliwiać

- Umożliwia

- zachęcać

- zakończenia

- egzekwowanie

- zobowiązany

- Angielski

- dość

- Wchodzi

- majątek

- europejski

- Parzyste

- Każdy

- wszyscy

- codzienny

- wszyscy

- przykład

- Przede wszystkim system został opracowany

- oczekiwać

- spodziewany

- oczekując

- doświadczenie

- doświadczony

- eksperyment

- Wyjaśniać

- rozległy

- stopień

- oko

- imitacja

- Spadać

- znajomy

- członków Twojej rodziny

- daleko

- strach

- Cecha

- opłata

- czuć

- czuje

- kilka

- Postać

- filet

- wypełniać

- Finanse

- Znajdź

- znajduje

- i terminów, a

- pięć

- Flagi

- Skupiać

- koncentruje

- obserwuj

- następujący

- następujący sposób

- W razie zamówieenia projektu

- formularze

- Forum

- znaleziono

- cztery

- przyjaciel

- od

- pełny

- w pełni

- fundusze

- Ponadto

- przyszłość

- zebrane

- Płeć

- Generować

- generujący

- generacja

- otrzymać

- miejsce

- Go

- cel

- będzie

- Złoty

- towary

- tłumacz Google

- got

- wykresy

- wspaniały

- bardzo

- Chciwy

- Zarządzanie

- Grupy

- wytyczne

- Przewodniki

- ręka

- Ciężko

- trudniej

- zaszkodzić

- żniwa

- Have

- mający

- he

- pomógł

- pomaga

- Ukryj

- Wysoki

- wyższy

- samego siebie

- jego

- Strona główna

- uczciwy

- GODZINY

- W jaki sposób

- Jednak

- HTTPS

- i

- identiques

- zidentyfikować

- tożsamości

- tożsamość

- if

- Iluzja

- ilustruje

- obraz

- Wyszukiwanie obrazka

- zdjęcia

- natychmiast

- realizowane

- ważny

- ulepszenia

- in

- osobiście

- Włącznie z

- Dochód

- Zwiększać

- wskaźniki

- Indywidualnie

- infiltrowane

- Informacje

- Informacja

- początkowy

- Zapytania

- wgląd

- Inspiracja

- rata

- przykład

- zintegrowany

- Inteligencja

- celowo

- odsetki

- zainteresowany

- ciekawy

- wewnętrzny

- wewnętrznie

- międzynarodowo

- Wywiad

- wywiad

- najnowszych

- problem

- IT

- szt

- JEGO

- samo

- Praca

- przystąpić

- właśnie

- konserwacja

- trzymane

- Klawisz

- Uprzejmy

- wiedza

- język

- Języki

- Prawo

- egzekwowanie prawa

- Wyprowadzenia

- UCZYĆ SIĘ

- dowiedziałem

- najmniej

- Pozostawiać

- pozostawiając

- prawowitość

- prawowity

- mniej

- poziom

- życie

- lifestyle

- lubić

- Prawdopodobnie

- Linia

- LINK

- linki

- wymienianie kolejno

- ofert

- ll

- lokalizacja

- Zaloguj Się

- Popatrz

- poszukuje

- WYGLĄD

- Partia

- Główny

- głównie

- robić

- podręcznik

- wiele

- rynek

- badania rynku

- rynek

- targowiskach

- materiały

- Może..

- znaczy

- Mechanizmy

- Użytkownicy

- wspomina

- Menu

- wiadomość

- wiadomości

- metoda

- może

- nic

- Mindset

- Aplikacje mobilne

- urządzenia mobilne

- telefon komórkowy

- umiar

- modus

- pieniądze

- monitorowanie

- Miesiąc

- jeszcze

- większość

- ruch

- przeniósł

- dużo

- wielokrotność

- musi

- my

- Nazwa

- Neandertalczycy

- Potrzebować

- potrzebne

- wymagania

- sąsiedzi

- Ani

- Nowości

- Nowi przybysze

- Nie

- noty

- nic

- już dziś

- numer

- z naszej

- przeszkoda

- uzyskać

- uzyskane

- październik

- of

- oferowany

- oferuje

- Oferty

- często

- on

- Wprowadzenie

- pewnego razu

- ONE

- te

- Online

- bankowości online

- rynek online

- tylko

- działać

- eksploatowane

- operacyjny

- działanie

- operacyjny

- Opinia

- or

- zamówienie

- Inne

- ludzkiej,

- na zewnątrz

- koniec

- ogólny

- Przezwyciężać

- własny

- właściciel

- strona

- płatny

- część

- szczególny

- Zapłacić

- wypłaty

- płatność

- Ludzie

- doskonały

- okres

- osoba

- osobisty

- personalizować

- perspektywa

- phish

- phishing

- strona phishingowa

- telefon

- ZDJĘCIA

- Zwroty

- wybierać

- Zdjęcia

- Miejsce

- Platforma

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Proszę

- punkt

- zwrotnica

- polityka

- część

- poza

- stwarza

- możliwy

- potencjał

- praktyka

- woleć

- preferencje

- przygotowanie

- Przygotować

- teraźniejszość

- Cena

- prywatny

- prawdopodobnie

- kontynuować

- wygląda tak

- Obrobiony

- profile

- Zysk

- Programy

- projekt

- obiecuje

- chronić

- zapewniać

- pod warunkiem,

- zapewnia

- że

- publiczny

- opublikowany

- cel

- pytanie

- pytania

- Szybki

- szybko

- całkiem

- podnieść

- Kurs

- raczej

- ocena

- Oceny

- gotowy

- real

- nieruchomość

- zrealizować

- powód

- Przyczyny

- otrzymać

- niedawno

- polecić

- rekrut

- rekrutacja

- Czerwony

- Czerwone flagi

- odnosić się

- referencje

- , o którym mowa

- zwrotu

- w sprawie

- zarejestrować

- regularny

- stosunkowo

- Wynajem

- najemcy

- odpowiadać

- Raporty

- reprezentuje

- wywołań

- wymagany

- Badania naukowe

- Badacze

- Rezerwacja

- Odporność

- REST

- dalsze

- Efekt

- Recenzje

- Bogaty

- bogatszy

- prawo

- rywalizacja

- Rola

- Zasada

- reguły

- Rosyjski

- s

- "bezpiecznym"

- bezpieczniej

- Bezpieczeństwo

- Powiedział

- sprzedaż

- taki sam

- mówią

- oszustwo

- Oszuści

- oszukiwanie

- oszustwa

- scenariusz

- scenariusze

- Szukaj

- druga

- tajniki

- bezpieczeństwo

- widzieć

- widziany

- widzi

- Sprzedający

- Sprzedawanie

- wysłać

- wysyłanie

- wysyła

- senior

- wrażliwy

- oddzielny

- usługa

- Usługi

- służąc

- kilka

- Share

- Short

- powinien

- pokazać

- pokazane

- Targi

- znaki

- TAK

- Karta SIM

- podobny

- ponieważ

- witryna internetowa

- Witryny

- sytuacja

- sytuacje

- SMS

- So

- sprzedany

- kilka

- Ktoś

- czasami

- Źródło

- Źródła

- mówić

- Mówiąc

- Mówi

- specjalizujący się

- specyficzny

- wydać

- Spot

- plamienie

- STAGE

- początek

- Stan

- stwierdził,

- statystyka

- pobyt

- kradnie

- Stop

- Historia

- strategie

- Ścisły

- Struktura

- osiągnąć sukces

- sukces

- udany

- Z powodzeniem

- taki

- przełożony

- domniemany

- zaskakujący

- podejrzliwy

- Podejrzanie

- stół

- taktyka

- Brać

- trwa

- Mówić

- cel

- ukierunkowane

- cele

- Nauczanie

- Techniczny

- Techniki

- Telegram

- powiedzieć

- terytoria

- XNUMX

- niż

- podziękować

- Podziękowania

- że

- Połączenia

- Przyszłość

- Informacje

- Źródło

- ich

- Im

- sami

- następnie

- Tam.

- Te

- one

- Myślący

- to

- tych

- chociaż?

- groźba

- grozić

- trzy

- Przez

- poprzez

- Związany

- czas

- zmęczony

- do

- także

- narzędzia

- Top

- Tor

- w kierunku

- handel

- Transakcje

- Trening

- transakcja

- przenieść

- tłumaczyć

- Tłumaczenie

- deptać

- wyzwalać

- wycieczka

- Zaufaj

- próbować

- stara

- drugiej

- rodzaj

- typy

- typowy

- pod ziemią

- rozumie

- Nieoczekiwany

- wyjątkowy

- w odróżnieniu

- URL

- us

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- za pomocą

- zazwyczaj

- wykorzystać

- wykorzystany

- wyceniane

- Wariant

- różnorodny

- Naprawiono

- zweryfikowana

- początku.

- przez

- Ofiary

- Zobacz i wysłuchaj

- czujność

- Odwiedzić

- VPN

- czekać

- czeka

- chcieć

- była

- Droga..

- we

- sieć

- Strona internetowa

- strony internetowe

- DOBRZE

- były

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- KIM

- ktokolwiek

- cały

- dlaczego

- szerokość

- żona

- będzie

- w

- Wygrał

- Praca

- działa

- by

- napisać

- napisany

- napisał

- XML

- lat

- You

- zefirnet