Czas czytania: 4 minuty

Podsumowanie:

7 października 2022 r. miał miejsce exploit wpływający na natywny most międzyłańcuchowy o nazwie „BSC Token Hub”. Błąd jest w weryfikatorze dowodu mostu. W sumie wycofano 2 miliony BNB, a Binance tymczasowo wstrzymało sieć BSC, aby zapobiec dalszym szkodom. Fundusze usunięte z BSC szacuje się na 100–110 mln USD.

Wprowadzenie do Binance Smart Chain & Token Hub Bridge:

Binance Smart Chain (BSC) to sieć oparta na Blockchain, służąca do uruchamiania aplikacji zakorzenionych w inteligentnych kontraktach. BSC działa równolegle z natywnym Binance Chain (BC) Binance, umożliwiając użytkownikom korzystanie z możliwości szybkich transakcji BC, jak również funkcji inteligentnych kontraktów BSC.

- Łańcuch BNB Beacon (wcześniej Łańcuch Binance) – Zarządzanie łańcuchem BNB (obstawianie, głosowanie)

- Inteligentny łańcuch BNB (BSC) (poprzednio Binance Smart Chain) – Kompatybilne z EVM, warstwy konsensusu oraz z koncentratorami do wielu łańcuchów

Sprawdź nasze artykuł by uzyskać więcej szczegółów.

Centrum tokenów BSC:

BSC Token Hub to most międzyłańcuchowy między BNB Beacon Chain (BEP2) a BNB Chain (BEP20 lub BSC). Sprawdź urzędnika dokumentacja Binance, aby uzyskać więcej informacji.

Analiza luk w zabezpieczeniach i wpływ:

Szczegóły transakcji ataku:

Adres hakera: 0x489a8756c18c0b8b24ec2a2b9ff3d4d447f79bec

Pierwszy skrót Txn: 0xebf83628ba893hd35b496121fb8201666b8e09f3cbadf0e269162baa72efe3b8b

Drugi skrót Txn: 0x05356fd06ce56a9ec5b4eaf9c075abd740cae4c21eab1676440ab5cd2fe5c57a

Umowa centrum tokenów BSC: 0x0000000000000000000000000000000000001004

Oryginalny skrót Txn (o wysokości bloku 110217401): 0x79575ff791606ef2c7d69f430d1fee1c25ef8d56275da94e6ac49c9c4cc5f433

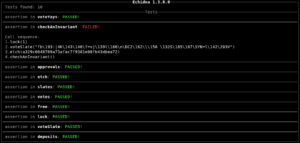

Błąd:

BSC Token Hub używa wstępnie skompilowanej umowy do sprawdzania poprawności drzew IAVL (niezmienny AVL) podczas przeprowadzania weryfikacji transakcji międzyłańcuchowych. Exploit wykorzystał błąd w logice weryfikacji dowodu, dostosowując do nich legalny dowód, aby most wybił 2M BNB.

Główna przyczyna wydaje się być taka linia:

Problem polega na tym, że lpath.Right może nie być używany do obliczania głównego skrótu drzewa.

Aby to naprawić, linia powinna się zmienić

Od:

```

if !bytes.Equal(derivedRoot, lpath.Right) ...na coś takiego:

„„

Do:

```

expectedHash := lpath.Left if len(lpath.Left) == 0 { expectedHash = lpath.Right } if !bytes.Equal(derivedRoot, expectedHash) ...„„

Atak:

1. Atakujący użył skrótu pomyślnie przesłanego bloku, który został utworzony 2 lata temu (określony blok: 110217401), aby skonstruować ładunek jako węzeł-liść w celu zweryfikowania drzewa IAVL. Oryginalne szczegóły transakcji można znaleźć tutaj.

2. Atakujący wstrzyknął węzeł-liść zawierający jako klucz aktualną sekwencję pakietu, a jako wartość hash złego ładunku (tj. wybicie 1M BNB na ich adres). Następnie dodano pusty węzeł wewnętrzny do liścia, aby spełnić dowód implementacji.

3. Atakujący ustawił w lewej ścieżce wartość Right w hashu węzła liścia właśnie utworzonego, aby hash root był równy pomyślnie przesłanemu hashowi root, a na koniec skonstruował dowód wycofania dla konkretnego bloku i przesłał transakcję.

4. Po pomyślnym przesłaniu transakcji i otrzymaniu 1 mln USD BNB. Atakujący powtórzył te kroki ponownie i zyskał dodatkowy 1 milion BNB. Suma z nich wyniosła 2 miliony BNB, czyli 570 milionów dolarów.

Atakujący próbował 17 razy wybić 1M BNB, ale nie udało mu się 15 razy i wybił tylko 2M BNB. Powodem tego było to, że konkurowali z innymi legalnymi transakcjami, które prowadziły exploitera tx przy użyciu tej samej sekwencji pakietów.

Po Explocie:

Kilka godzin po ataku CEO Binance CZ ogłosił incydent za pośrednictwem tweeta i zatrzymał sieć BSC, aby zapobiec dalszym szkodom.

Kilka godzin później Binance naprawiło problem w najnowszej wersji 1.1.15. Zablokował przepływ środków atakujących, umieszczając adres atakującego na czarnej liście.

Binance umieścił na czarnej liście adres atakującego w ostatnim czasie popełnić.

Stan funduszy:

Bieżące aktywa posiadane przez atakującego w różnych łańcuchach:

Przepływ funduszy:

Źródło pliku: https://twitter.com/BeosinAlert/status/1578290676793384961/photo/1

Dalsze odniesienia / kredyt:

https://github.com/emilianobonassi/bsc-hack-analysis-2022-10-06

Bezpieczeństwo Web3- Potrzeba godziny

Dlaczego QuillAudits dla bezpieczeństwa Web3?

QuillAudyty jest dobrze wyposażony w narzędzia i wiedzę specjalistyczną, aby dostarczać rozwiązania z zakresu cyberbezpieczeństwa oszczędzające miliony utraconych środków.

9 odwiedzajacy

- łańcuch binance

- Bitcoin

- blockchain

- zgodność z technologią blockchain

- konferencja blockchain

- coinbase

- pomysłowość

- Zgoda

- konferencja kryptograficzna

- wydobycie kryptograficzne

- kryptowaluta

- Zdecentralizowane

- DeFi

- Zasoby cyfrowe

- ethereum

- uczenie maszynowe

- niezamienny żeton

- plato

- Platon Ai

- Analiza danych Platona

- Platoblockchain

- PlatoDane

- platogaming

- Wielokąt

- dowód stawki

- Quillhash

- Bezpieczeństwo inteligentnych kontraktów

- trendy

- W3

- zefirnet