Pewnego letniego dnia w sierpniu 2008 roku Adam Back otrzymał e-mail od Satoshiego Nakamoto.

To był pierwszy raz, kiedy Nakamoto skontaktował się z kimkolwiek w sprawie nowego projektu, który pseudonimowy programista lub grupa programistów nazwał Bitcoin. W e-mailu opisano plan tego, co grupa obrońców prywatności znanych jako cypherpunks uważała za Świętego Graala: zdecentralizowaną cyfrową gotówkę.

Do połowy XXI wieku kryptografowie przez dziesięciolecia próbowali stworzyć cyfrową formę papierowej gotówki ze wszystkimi gwarancjami dotyczącymi majątku na okaziciela i prywatności. Wraz z postępem w kryptografii klucza publicznego w latach 2000. XX wieku i ślepymi podpisami w latach 1970. „e-gotówka” przestała być marzeniem science fiction, o którym czyta się w książkach takich jak „Śnieżna katastrofa"Lub"Cryptonomicon” i bardziej możliwą rzeczywistość.

Opór cenzurze był kluczowym celem cyfrowej gotówki, która miała być pieniędzmi poza zasięgiem rządów i korporacji. Jednak wczesne projekty miały pozornie nieuniknioną wadę: centralizację. Bez względu na to, ile najnowocześniejszej matematyki włożono w te systemy, ostatecznie nadal polegały one na administratorach, którzy mogli blokować określone płatności lub zawyżać podaż pieniądza.

Więcej zaliczek typu „ecash” miało miejsce pod koniec lat 1990. i na początku XXI wieku, a każdy z nich stanowił krytyczny krok naprzód. Jednak przed 2000 rokiem irytująca zagadka obliczeniowa uniemożliwiła utworzenie zdecentralizowanego systemu pieniężnego: Problem Bizantyjskich Generałów.

Wyobraź sobie, że jesteś dowódcą wojskowym próbującym najechać Bizancjum setki lat temu, w czasach Imperium Osmańskiego. Twoja armia składa się z tuzina generałów, wszystkich rozmieszczonych w różnych lokalizacjach. Jak koordynujecie niespodziewany atak na miasto w określonym czasie? Co się stanie, jeśli szpiedzy przebiją się przez twoje szeregi i rozkażą niektórym z twoich generałów, aby zaatakowali wcześniej lub wstrzymali się? Cały plan może się nie udać.

Metaforę można przełożyć na informatykę: w jaki sposób jednostki, które nie są ze sobą fizycznie, mogą osiągnąć konsensus bez centralnego koordynatora?

Przez dziesięciolecia stanowiło to główną przeszkodę dla zdecentralizowanej gotówki cyfrowej. Jeżeli dwie strony nie byłyby w stanie dokładnie uzgodnić stanu księgi ekonomicznej, użytkownicy nie mogliby wiedzieć, które transakcje są ważne, a system nie byłby w stanie zapobiec podwójnym wydatkom. Dlatego wszystkie prototypy ecash potrzebowały administratora.

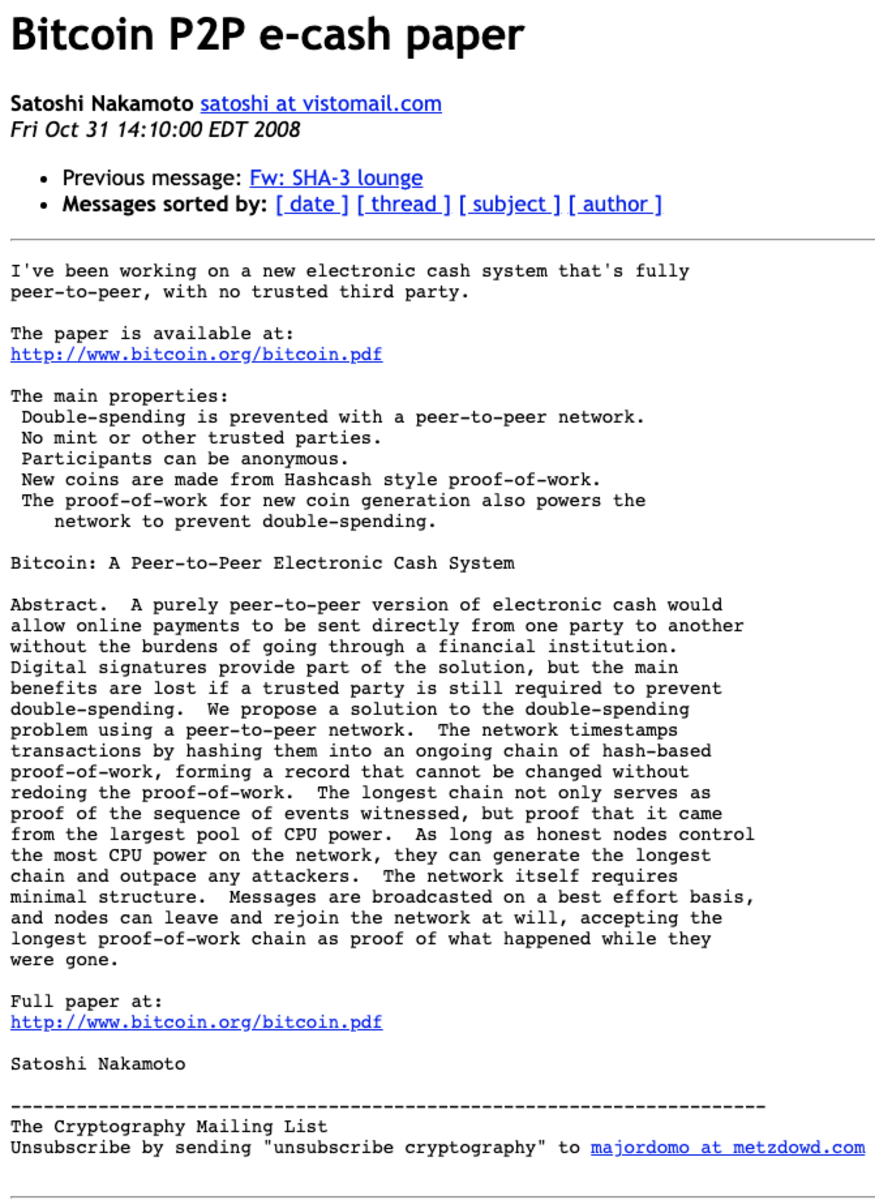

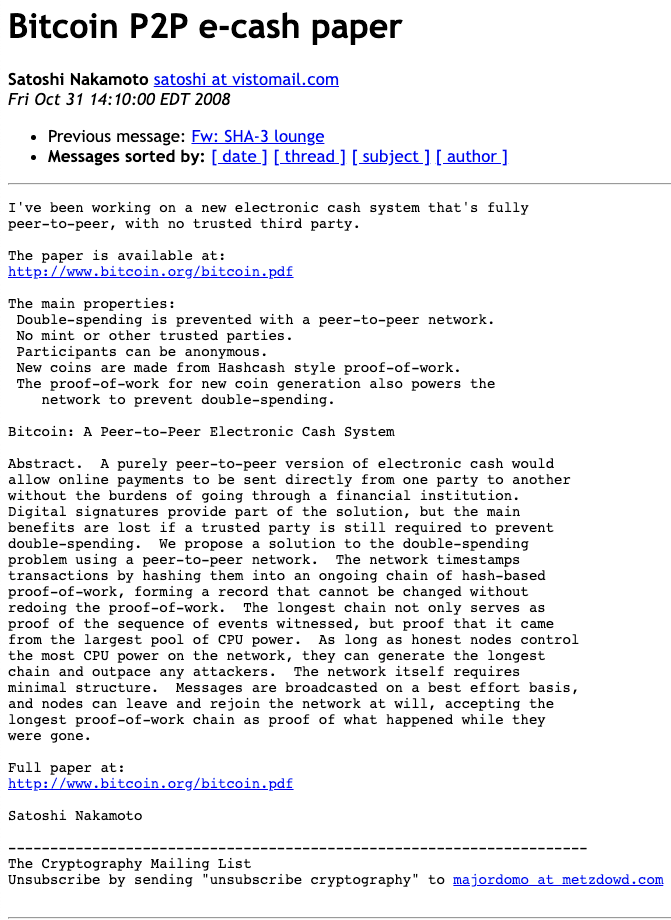

Magiczne rozwiązanie nadeszło w postaci tajemniczego postu na mało znanej liście e-mailowej w piątek 31 października 2008 r., kiedy Nakamoto udostępnił wiadomość biały papierlub notatka koncepcyjna dotycząca Bitcoina. Temat brzmiał: „Dokument dotyczący e-gotówki Bitcoin P2P” i autor napisał„Pracowałem nad nowym elektronicznym systemem kasowym, w pełni peer-to-peer, bez zaufanych stron trzecich”.

E-mail Satoshiego Nakamoto ogłaszający Bitcoin. Źródło.

Aby rozwiązać problem generałów bizantyjskich i emitować cyfrowe pieniądze bez centralnego koordynatora, Nakamoto zaproponował utrzymanie księgi ekonomicznej w rękach tysięcy osób na całym świecie. Każdy uczestnik miałby niezależną, historyczną i stale aktualizowaną kopię wszystkich transakcji, które Nakamoto pierwotnie nazwał „a”. łańcuch czasu. Jeśli jeden uczestnik próbowałby oszukać i „podwójnie wydać”, wszyscy inni wiedzieliby o tej transakcji i odrzuciliby ją.

Po zmartwychwstaniu i sprzeciwie wobec białej księgi Nakamoto uwzględnił ostateczne uwagi i kilka miesięcy później, 9 stycznia 2009 r., uruchomił pierwszą wersję oprogramowania Bitcoin.

Dziś każdy Bitcoin jest wart ponad 55,000 1 dolarów. Waluta ta może pochwalić się dzienną sumą transakcji większą niż dzienny PKB większości krajów i całkowitą kapitalizacją rynkową przekraczającą 100 bilion dolarów. Dzieło Nakamoto jest używane przez ponad XNUMX milionów ludzi w niemal każdym kraju na świecie i zostało przyjęte przez polityków z Wall Street, Doliny Krzemowej, DC, a nawet państwa narodowe.

Ale na początku Nakamoto potrzebował pomocy i pierwszą osobą, do której zwrócił się o pomoc, był Adam Back.

I. Narodziny Cypherpunków

Back był jednym z cypherpunków, studentów informatyki i systemów rozproszonych w latach 1980. i 1990. XX wieku, którzy chcieli zachować prawa człowieka, takie jak prawo do zrzeszania się i prawo do prywatnej komunikacji w sferze cyfrowej. Aktywiści ci wiedzieli, że technologie takie jak Internet ostatecznie dadzą rządom ogromną władzę i wierzyli, że kryptografia może być najlepszą obroną jednostki.

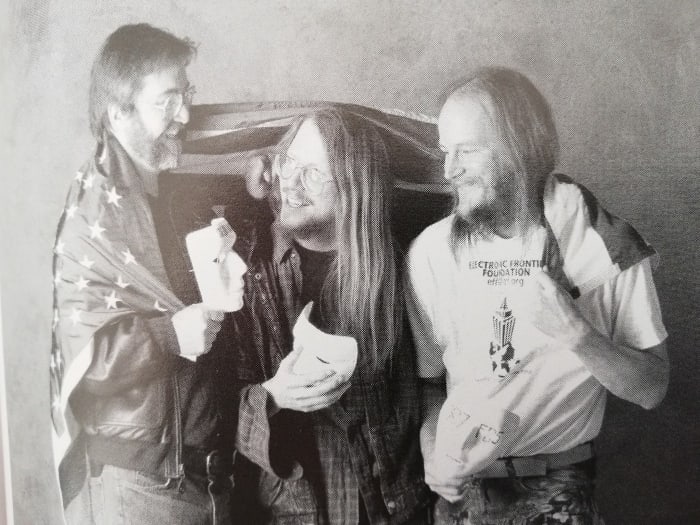

Oryginalni cypherpunkowie: Tim May, Eric Hughes i John Gilmore. Źródło.

Na początku lat 1990. państwa zdały sobie sprawę, że korzystają ze stale rosnącej skarbnicy danych osobowych swoich obywateli. Informacje były często zbierane z niewinnych powodów. Na przykład Twój dostawca usług internetowych (ISP) może zebrać adres pocztowy i numer telefonu do celów rozliczeniowych, ale następnie przekazać te informacje identyfikacyjne wraz z Twoją aktywnością w sieci organom ścigania bez nakazu.

Gromadzenie i analiza tego rodzaju danych zapoczątkowała erę cyfrowego nadzoru i podsłuchu, co dwie dekady później doprowadziło do zawiłej i wysoce niezgodnej z konstytucją wojny z programami terrorystycznymi, która ostatecznie została ujawniona opinii publicznej przez sygnalistę NSA Edwarda Snowdena .

W swoim 1983 roku książka „Narodziny państwa komputerowego”, New York Times dziennikarz David Burnham ostrzegł, że skomputeryzowana automatyzacja może doprowadzić do bezprecedensowego poziomu nadzoru. Przekonywał, że w odpowiedzi obywatele powinni domagać się ochrony prawnej. Z drugiej strony cypherpunkowie uważali, że odpowiedzią nie będzie lobbowanie w rządzie, aby stworzył lepszą politykę, ale zamiast tego wynalezienie i wykorzystanie technologii, której rząd nie będzie mógł powstrzymać.

Cypherpunkowie wykorzystali kryptografię do wywołania zmian społecznych. The pomysł było zwodniczo proste: dysydenci polityczni z całego świata mogli gromadzić się w Internecie i swobodnie i pod pseudonimem współpracować, aby rzucić wyzwanie władzy państwowej. Ich wezwanie do broni brzmiało: „Cypherpunkowie piszą kod”.

Kryptografia, niegdyś będąca wyłączną domeną sił zbrojnych i agencji szpiegowskich, została wprowadzona do świata publicznego w latach 1970. XX wieku za sprawą naukowców takich jak Ralph Merkle, Whitfield Diffie i Martin Hellman. Na Uniwersytecie Stanforda w maju 1975 roku to trio przeżyło moment euforii. Wymyślili, jak dwie osoby mogą wymieniać prywatne wiadomości w Internecie bez konieczności ufania stronie trzeciej.

Rok później Diffie i Hellman opublikowany „New Directions In Cryptography” – przełomowa praca, w której omówiono system prywatnych wiadomości, który stał się kluczem do pokonania inwigilacji. W artykule opisano, w jaki sposób obywatele mogą szyfrować i wysyłać wiadomości cyfrowe bez obawy, że podglądanie rządów lub korporacji pozwoli na poznanie ich zawartości:

„W kryptosystemie klucza publicznego szyfrowaniem i deszyfrowaniem zarządzają odrębne klucze E i D, tak że obliczenie D z E jest niewykonalne obliczeniowo (np. wymaga 10100 instrukcje). Klucz szyfrujący E można ujawnić [w katalogu] bez naruszania klucza deszyfrującego D. Dzięki temu każdy użytkownik systemu może wysłać wiadomość do innego użytkownika, zaszyfrowaną w taki sposób, że tylko zamierzony odbiorca będzie w stanie ją rozszyfrować. ”

Krótko mówiąc, Alicja może mieć klucz publiczny, który publikuje w Internecie. Jeśli Bob chce wysłać prywatną wiadomość do Alicji, może sprawdzić jej klucz publiczny i użyć go do zaszyfrowania wiadomości. Tylko ona może odszyfrować notatkę i przeczytać znajdujący się w niej tekst. Jeśli osoba trzecia, Carol, nie ma klucza prywatnego (myślę: hasła) wiadomości, nie będzie mogła odczytać jej zawartości. Ta prosta innowacja zmieniła całą równowagę sił informacyjnych jednostek i rządów.

Kiedy artykuł Diffiego i Hellmana został opublikowany, rząd USA, za pośrednictwem NSA, próbował zapobiec rozprzestrzenianiu się jego idei, pisząc nawet list do ówczesnej konferencji kryptograficznej, ostrzegając uczestników, że ich udział może być nielegalny. Ale kiedy aktywiści wydrukowali papierowe egzemplarze gazety i rozprowadzili je po całym kraju, federalni się wycofali.

W 1977 roku Diffie, Hellman i Merkle zgłosili amerykański patent nr 4200770 na „kryptografię klucza publicznego” – wynalazek, który stworzył podstawę dla narzędzi do poczty elektronicznej i przesyłania wiadomości, takich jak Pretty Good Privacy (PGP) i popularna dziś aplikacja mobilna Signal.

Był to koniec rządowej kontroli nad kryptografią i początek cypherpunkowej rewolucji.

II. Lista

Słowo „cypherpunk” pojawiło się w Oxford English Dictionary dopiero w 2006 roku, ale społeczność zaczęła się gromadzić znacznie wcześniej.

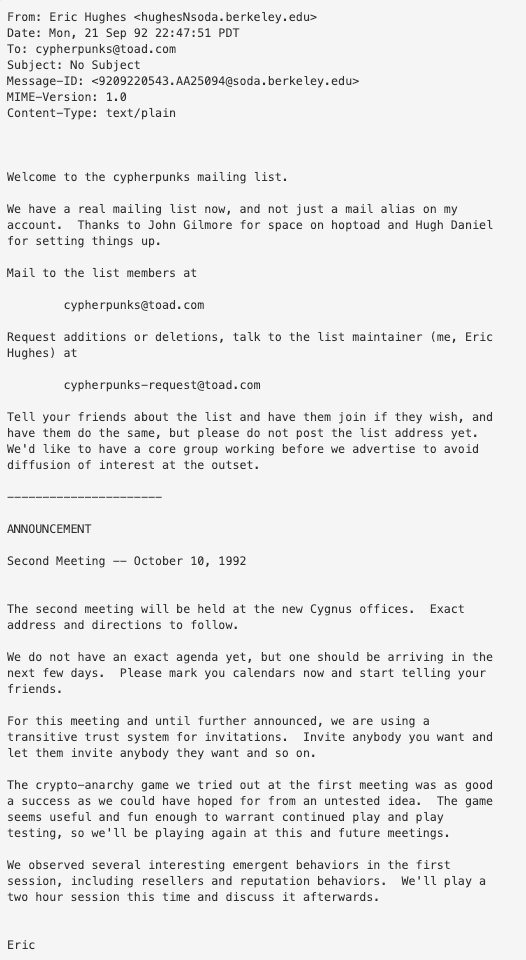

W 1992 roku, rok po publicznym udostępnieniu sieci WWW, pracownik Sun Microsystems John Gilmore, działacz na rzecz ochrony prywatności Eric Hughes i były inżynier firmy Intel Timothy May zaczęli spotykać się w San Francisco, aby omówić, w jaki sposób można wykorzystać kryptografię do ochrony wolności . W tym samym roku uruchomiono Lista mailingowa Cypherpunks (lub w skrócie „Lista”), gdzie idee stojące za Bitcoinem zostały opracowane i ostatecznie opublikowane przez Nakamoto 16 lat później.

E-mail Erica Hughesa ogłaszający Listę. Źródło.

Na „Liście” cyferpunkowie tacy jak May pisali o tym, jak monarchie w późnym średniowieczu zostały zniszczone przez wynalezienie prasy drukarskiej, która zdemokratyzowała dostęp do informacji. Dyskutowali, w jaki sposób utworzenie otwartego Internetu i kryptografii mogłoby zdemokratyzować technologię prywatności i zakłócić pozornie nieunikniony trend w kierunku globalnego państwa nadzoru.

Podobnie jak wielu cypherpunków, wykształcenie Backa dotyczyło informatyki. Ale nieoczekiwanie zaczął studiować ekonomię w wieku od 16 do 18 lat, a potem dodał stopień doktora. w systemach rozproszonych. Jeśli ktoś został odpowiednio przeszkolony, aby pewnego dnia zostać naukowcem zajmującym się Bitcoinem, był to powrót.

Podczas studiów informatycznych w Londynie na początku lat 1990. dowiedział się, że jeden z jego przyjaciół pracuje nad przyspieszeniem komputerów, aby umożliwić szybsze stosowanie technik szyfrowania. Dzięki swojemu przyjacielowi Back dowiedział się o szyfrowaniu kluczem publicznym wynalezionym 15 lat wcześniej przez Diffiego i Hellmana.

Back uważał, że była to historyczna zmiana w stosunkach między rządami a jednostkami. Teraz obywatele mogli komunikować się elektronicznie w sposób, którego żaden rząd nie byłby w stanie odszyfrować. Postanowił dowiedzieć się więcej i ciekawość zaprowadziła go w końcu do Listy.

W połowie lat 1990. Back był zagorzałym uczestnikiem Listy, która w szczytowym okresie była zapełniana codziennie dziesiątkami nowych wiadomości. Według własnej relacji Backa czasami był najbardziej aktywnym uczestnikiem, uzależnionym od najnowocześniejszych rozmów tamtej epoki.

Backa uderzyło to, jak cypherpunkowie chcieli zmienić społeczeństwo, używając kodu do pokojowego tworzenia systemów, których nie można było zatrzymać. W 1993 roku Hughes napisał przełomowy artykuł dla tego ruchu krótkie wypracowanie, „Manifest Cypherpunka”:

„Prywatność jest konieczna dla otwartego społeczeństwa w epoce elektronicznej. Prywatność nie jest tajemnicą. Sprawa prywatna to coś, o czym nie chce się, żeby dowiedział się cały świat, ale sprawa tajna to coś, o czym nie chce się, żeby ktokolwiek się dowiedział. Prywatność to zdolność do selektywnego ujawniania się światu…

„…Nie możemy oczekiwać, że rządy, korporacje lub inne duże, anonimowe organizacje zapewnią nam prywatność ze swojej dobroczynności. Musimy bronić naszej prywatności, jeśli spodziewamy się ją mieć. Musimy zjednoczyć siły i stworzyć systemy, które umożliwią dokonywanie anonimowych transakcji. Ludzie od wieków bronią swojej prywatności za pomocą szeptów, ciemności, kopert, zamkniętych drzwi, sekretnych uścisków dłoni i kurierów. Technologie z przeszłości nie zapewniały dużej prywatności, ale technologie elektroniczne już to umożliwiają.

„My, Cypherpunkowie, jesteśmy oddani budowaniu anonimowych systemów. Bronimy naszej prywatności za pomocą kryptografii, systemów anonimowego przekazywania poczty, podpisów cyfrowych i pieniądza elektronicznego.

„Cypherpunkowie piszą kod. Wiemy, że ktoś musi napisać oprogramowanie chroniące prywatność, a ponieważ nie możemy zapewnić sobie prywatności, jeśli nie zrobimy tego wszyscy, napiszemy to… Nasz kod jest dostępny bezpłatnie dla wszystkich na całym świecie. Nie obchodzi nas zbytnio, czy nie akceptujesz oprogramowania, które piszemy. Wiemy, że oprogramowania nie można zniszczyć, a szeroko rozproszonego systemu nie można zamknąć.”

Back pomyślał, że taki sposób myślenia faktycznie zmienia społeczeństwo. Jasne, można lobbować lub głosować, ale społeczeństwo zmienia się powoli, pozostając w tyle za polityką rządu.

Innym sposobem, preferowaną strategią Backa, była odważna, niewymagająca pozwolenia zmiana poprzez wynalezienie nowej technologii. Jeśli chciał zmiany, pomyślał, po prostu musiał ją wprowadzić.

III. Wojny kryptograficzne

Pierwotnymi wrogami cypherpunków były rządy próbujące powstrzymać obywateli przed używaniem szyfrowania. Back i przyjaciele uważali, że prywatność jest prawem człowieka. Z drugiej strony państwa narodowe były skamieniałe, że obywatele stworzą kod pozwalający im uniknąć nadzoru i kontroli.

Władze odwoływały się do starych standardów wojskowych, które klasyfikowały kryptografię obok myśliwców i lotniskowców jako amunicję – i próbowały zakazać eksportu oprogramowania szyfrującego, aby wyeliminować jego zastosowanie na całym świecie. Celem było odstraszenie ludzi od korzystania z technologii zapewniających prywatność. Konflikt stał się znany jako „wojny kryptograficzne”, a Back był żołnierzem na pierwszej linii frontu.

Back wiedział, że ogólnokrajowe skutki takiego zakazu spowodują przeniesienie wielu stanowisk pracy w USA za granicę, a ogromne ilości poufnych informacji pozostaną niezaszyfrowane. Ale administracja Clintona nie patrzyła w przyszłość, tylko na to, co było bezpośrednio przed nią. Jej największym celem był informatyk Phil Zimmerman, który w 1991 roku stworzył pierwszy system tajnego przesyłania wiadomości na poziomie konsumenckim, zwany Całkiem dobra prywatnośćlub w skrócie „PGP”.

W połowie lat osiemdziesiątych WIRED zajmował się cypherpunkami w szczegółowym profilu:

PGP było łatwym sposobem na prywatną komunikację dwóch osób przy użyciu komputerów PC i nowej sieci WWW. Obiecał demokratyzację szyfrowania dla milionów ludzi i położenie kresu trwającej od kilkudziesięciu lat kontroli państwa nad prywatnymi wiadomościami.

Jednak jako twarz projektu Zimmerman został zaatakowany przez korporacje i rządy. W 1977 roku trzech naukowców z Massachusetts Institute of Technology (MIT), Rivest, Shamir i Adelman, wdrożyło pomysły Diffiego i Hellmana do algorytmu zwanego RSA. MIT wydał później licencję na patent biznesmenowi nazwiskiem Jim Bidzos i jego firmie RSA Data Security.

Cypherpunkowie byli zaniepokojeni faktem, że tak istotny zestaw narzędzi jest kontrolowany przez jeden podmiot i ma jeden punkt awarii, ale przez całe lata 1980. licencje i strach przed pozwem w dużej mierze uniemożliwiały im wydawanie nowych programów opartych na kodzie.

Początkowo Zimmerman poprosił Bidzos o bezpłatną licencję na oprogramowanie, ale otrzymał odmowę. Na przekór Zimmerman wypuścił PGP jako „partyzanckie darmowe oprogramowanie”, rozpowszechniając je za pośrednictwem dyskietek i forów dyskusyjnych w Internecie. Młody cypherpunk o imieniu Hal Finney – który później odegrał główną rolę w historii Bitcoina – dołączył do Zimmermana, pomagając w rozwoju projektu. Rok 1994 WIRED reportaż wychwalał bezczelne wydanie PGP przez Zimmermana jak „uderzenie wyprzedzające przeciwko takiej orwellowskiej przyszłości”.

Bidzos nazwał Zimmermana złodziejem i zorganizował kampanię mającą na celu powstrzymanie rozprzestrzeniania się PGP. Zimmerman ostatecznie wykorzystał lukę w opublikowaniu nowej wersji PGP, która opierała się na kodzie udostępnionym bezpłatnie przez Bidzos, łagodząc zagrożenie korporacyjne.

Jednak rząd federalny ostatecznie zdecydował się na wszczęcie dochodzenia w sprawie Zimmermana w związku z eksportem „amunicji” na mocy ustawy o wywozie kontroli zbrojeń. W swojej obronie Zimmerman argumentował, że jedynie wprowadzał w życie swoje prawa do wolności słowa wynikające z Pierwszej Poprawki, udostępniając kod open source.

Administracja Clintona argumentowała wówczas, że Amerykanie nie mają prawa szyfrować. Naciskali na wprowadzenie przepisów zmuszających firmy do instalowania tylnych drzwi („chipów Clipper”) w swoim sprzęcie, aby państwo mogło dysponować szkieletowym kluczem do każdej wiadomości zaszyfrowanej tymi chipami. Pod przewodnictwem urzędników Białego Domu i kongresmanów, takich jak Joe Biden, argumentowali, że kryptografia wzmocni pozycję przestępców, pedofilów i terrorystów.

Cypherpunkowie zebrali się, by wesprzeć Zimmermana, który stał się przyczyną słynny. Argumentowali, że przepisy antyszyfrowe są niezgodne z amerykańskimi tradycjami wolności słowa. Aktywiści zaczęli drukować kod źródłowy PGP w książkach i wysyłać je za granicę. Publikując kodeks w formie drukowanej, Zimmerman i inni wysunęli teorię, że mogliby legalnie obejść ograniczenia dotyczące amunicji. Odbiorcy zeskanowaliby kod, odtworzyli go i uruchomili, a wszystko po to, aby udowodnić, że chodzi o to, że nie możesz nas powstrzymać.

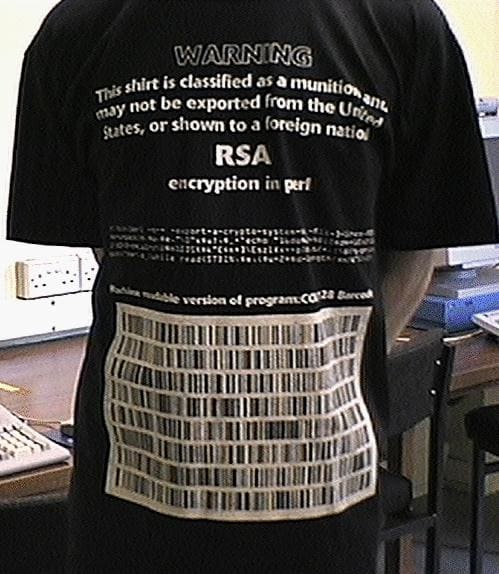

Back napisał krótkie fragmenty kodu źródłowego, które każdy programista mógł zamienić w w pełni funkcjonalny zestaw narzędzi do ochrony prywatności. Niektórzy aktywiści tatuowali fragmenty tego kodu na swoich ciałach. Back zaczął sprzedawać t-shirty z kodem z przodu i fragmentem amerykańskiej Karty Praw z wytłoczonym napisem „VOID” z tyłu.

Koszulka „krypto” Adama Backa. Źródło.

Aktywiści w końcu wysłali książkę zawierającą kontrowersyjny kod do Biura Kontroli Amunicji rządu USA z pytaniem, czy mogłoby ono udostępnić ją za granicą. Nigdy nie otrzymali odpowiedzi. Cypherpunkowie domyślali się, że Biały Dom nigdy nie wprowadzi zakazu książek, i ostatecznie mieli rację.

W 1996 roku Departament Sprawiedliwości Stanów Zjednoczonych wycofał zarzuty przeciwko Zimmermanowi. Ustąpiła presja zmuszania firm do stosowania „chipów do strzyżenia”. Sędziowie federalni argumentowali, że szyfrowanie jest prawem chronionym przez Pierwszą Poprawkę. Standardy antykryptograficzne zostały obalone, a szyfrowane wiadomości stały się podstawową częścią otwartej sieci i handlu elektronicznego. PGP stał „najpowszechniej używane oprogramowanie do szyfrowania wiadomości e-mail na świecie”.

Obecnie firmy i aplikacje, od Amazon po WhatsApp i Facebook, polegają na szyfrowaniu w celu zabezpieczenia płatności i wiadomości. Miliardy ludzi odnoszą korzyści. Kod zmienił świat.

Back potępia samego siebie i stwierdził, że trudno powiedzieć, czy jego aktywizm coś zmienił. Ale z pewnością walka, którą zorganizowali cypherpunkowie, była jednym z głównych powodów, dla których rząd USA przegrał wojny kryptograficzne. Władze próbowały zatrzymać kod, ale bezskutecznie.

Ta świadomość pojawiła się w głowie Backa 15 lat później, latem 2008 roku, kiedy pracował nad pierwszym e-mailem od Nakamoto.

IV. Od DigiCash do Bit Gold

Jak powiedział historyk informatyki Stephen Levy w 1993 roku, najlepsze narzędzie kryptograficzne byłby „anonimowe pieniądze cyfrowe”. Rzeczywiście, po wygranej walce o prywatną komunikację, kolejnym wyzwaniem dla cypherpunków było stworzenie cyfrowej gotówki.

Niektórzy cypherpunkowie byli kryptoanarchistami – głęboko sceptycznymi wobec współczesnego państwa demokratycznego. Inni wierzyli, że możliwe jest zreformowanie demokracji w celu ochrony praw jednostki. Niezależnie od tego, po której stronie stanęli, wielu uważało cyfrową gotówkę za Świętego Graala ruchu cypherpunk.

W latach 1980. i 1990. podjęto istotne kroki we właściwym kierunku, zarówno pod względem kulturowym, jak i technicznym, w kierunku cyfrowej gotówki. Z kulturowego punktu widzenia autorzy science fiction, tacy jak Neal Stephenson, pobudzili wyobraźnię informatyków na całym świecie, przedstawiając przyszłe społeczeństwa – w których zabrakło gotówki – a walutą były różne rodzaje cyfrowych e-dolarów dnia. W czasach, gdy popularność kart kredytowych i płatności cyfrowych już wzrosła, panowała nostalgia za prywatnością związaną z dokonywaniem płatności gotówkowych, gdzie sprzedawca nie zna, nie przechowuje ani nie sprzedaje żadnych informacji o kliencie.

Z technicznego punktu widzenia badacz kryptografii z Uniwersytetu Kalifornijskiego w Berkeley, David Chaum, przyjął potężną koncepcję szyfrowania klucza publicznego i zaczął stosować ją do pieniędzy.

Wynalazca eCash David Chaum. Źródło.

We wczesnych latach 1980. Chaum wynalazł ślepe podpisy, co stanowi kluczową innowację w ewolucji możliwości udowodnienia własności fragmentu danych bez ujawniania jego pochodzenia. W 1985 roku opublikowany „Bezpieczeństwo bez identyfikacji: systemy transakcyjne, które sprawią, że Wielki Brat stanie się przestarzały” – proroczy artykuł, w którym zbadano, w jaki sposób rozwój państwa inwigilacyjnego można spowolnić poprzez prywatne płatności cyfrowe.

Kilka lat później, w 1989 r., Chaum i przyjaciele przenieśli się do Amsterdamu, zastosowali teorię w praktyce i uruchomili DigiCash. Celem firmy było umożliwienie użytkownikom zamiany euro i dolarów na cyfrowe tokeny pieniężne. Kredyty bankowe można było zamienić w „eCash” i przesłać znajomym spoza systemu bankowego. Mogli na przykład przechowywać nową walutę na swoim komputerze lub ją wypłacić. Silne szyfrowanie oprogramowania uniemożliwiło władzom śledzenie przepływu pieniędzy.

W 1994 profil założyciela DigiCash w czasach jego świetności Chaum powiedział, że celem było „katapulowanie naszego systemu walutowego w XXI wiek… przy okazji niszcząc orwellowskie przewidywania dotyczące dystopii Wielkiego Brata i zastępując je światem, w którym łączy się łatwość transakcji elektronicznych z elegancką anonimowością płatności gotówką.”

Back powiedział, że cypherpunkowie tacy jak on byli początkowo podekscytowani eCash. Uniemożliwiało to zewnętrznym obserwatorom dowiedzenie się, kto i ile wysłał. A tokeny przypominały gotówkę, ponieważ były instrumentami na okaziciela kontrolowanymi przez użytkowników.

Osobista filozofia Chauma również odbiła się echem wśród cypherpunków. W 1992 roku on napisał że ludzkość znalazła się w punkcie decyzyjnym, w którym „w jednym kierunku leży bezprecedensowa kontrola i kontrola życia ludzi; z drugiej strony, bezpieczny parytet pomiędzy jednostkami i organizacjami. Kształt społeczeństwa w następnym stuleciu” – napisał – „może zależeć od tego, które podejście dominuje”.

DigiCash nie zdobył jednak odpowiedniego finansowania i pod koniec tej dekady zbankrutował. Dla Backa i innych była to ważna lekcja: cyfrowa gotówka musiała zostać zdecentralizowana, bez pojedynczego punktu awarii.

Back osobiście dołożył wszelkich starań, aby chronić prywatność w społeczeństwie. Kiedyś prowadził usługę „mixmaster”, która pomagała ludziom zachować prywatność komunikacji. Przyjmował przychodzące wiadomości e-mail i przesyłał je dalej w sposób uniemożliwiający śledzenie. Aby utrudnić ustalenie, że to on zarządza usługą, Back wynajął serwer od znajomego ze Szwajcarii. Aby zapłacić mu z Londynu, wysyłał pocztą gotówkę. W końcu w biurze jego przyjaciela pojawiła się szwajcarska policja federalna. Następnego dnia Back wyłączył mikser. Jednak marzenie o cyfrowej gotówce wciąż płonęło w jego umyśle.

Scentralizowany pieniądz cyfrowy może nie działać prawidłowo, zostać objęty kontrolą regulacyjną lub zbankrutować, la DigiCash. Jednak jego największą słabością jest emisja monetarna podyktowana przez zaufaną stronę trzecią.

On marzec 28, 1997, po latach refleksji i eksperymentów, Back wynalazł i ogłosił Hashcash, koncepcja antyspamowa cytowana później w białej księdze Nakamoto, która okazała się fundamentalna dla wydobywania Bitcoinów. Hashcash ostatecznie umożliwiłby finansowy „dowód pracy”: walutę wymagającą wydatku energii na wytworzenie nowych jednostek pieniężnych, dzięki czemu pieniądz byłby trudniejszy i bardziej sprawiedliwy.

W przeszłości rządy często nadużywały swoich monopoli na emisję pieniędzy. Tragiczne przykłady obejmują starożytny Rzym, Niemcy weimarskie, radzieckie Węgry, Bałkany w latach 1990., Zimbabwe Mugabe i 1.3 miliarda ludzi żyjących obecnie w warunkach dwu-, trzy- lub czterocyfrowej inflacji wszędzie, od Sudanu po Wenezuelę.

Na tym tle cypherpunk Robert Hettinga napisał w 1998 r. odpowiednio zdecentralizowana cyfrowa gotówka oznaczałaby, że ekonomia nie musiałaby już być „służebnicą polityki”. Koniec z tworzeniem nowych, ogromnych ilości nowej gotówki za pomocą jednego kliknięcia.

Jedną z luk w Hashcash było to, że gdyby ktoś próbował zaprojektować walutę z mechanizmem antyspamowym, użytkownicy posiadający szybsze komputery nadal mogliby spowodować hiperinflację. Dziesięć lat później Nakamoto rozwiązał ten problem za pomocą kluczowej innowacji w Bitcoinie zwanej „algorytmem trudności”, w ramach której sieć resetowała trudność bicia monet co dwa tygodnie w oparciu o całkowitą ilość energii zużytej przez użytkowników w sieci.

W 1998 roku inżynier komputerowy Wei Dai wypuścił swój b-pieniądze pojęcie. B-money był „anonimowym, rozproszonym elektronicznym systemem gotówkowym” i oferował „schemat grupy niewykrywalnych cyfrowych pseudonimów, aby płacić sobie nawzajem pieniędzmi i egzekwować zawarte między sobą umowy bez pomocy z zewnątrz”.

Dai zainspirował się pracą Backa z Hashcash, włączając dowody pracy do projektów b-money. Chociaż system był ograniczony i okazał się niepraktyczny, Dai pozostawił po sobie serię pism, w których nawiązywali do Hughesa, Backa i innych.

W lutym 1995 r. Dai wysłał email do Listy, przedstawiając argumenty za technologią, a nie regulacjami, jako zbawcą naszych przyszłych praw cyfrowych:

„Nigdy nie było rządu, który wcześniej czy później nie próbowałby ograniczyć wolności swoich poddanych i zyskać nad nimi większej kontroli, i prawdopodobnie nigdy takiego nie będzie. Dlatego zamiast próbować przekonać nasz obecny rząd, aby nie podejmował takich prób, opracujemy technologię… która uniemożliwi rządowi odniesienie sukcesu.

„Wysiłki mające na celu wywarcie wpływu na rząd (np. lobbing i propaganda) są ważne tylko w takim stopniu, w jakim opóźniają próby rozprawienia się z rządem na tyle długo, aby technologia dojrzała i znalazła szerokie zastosowanie.

„Ale nawet jeśli nie wierzysz, że powyższe jest prawdą, pomyśl o tym w ten sposób: jeśli masz pewną ilość czasu do poświęcenia na wspieranie sprawy większej prywatności osobistej (lub wolności, kryptoanarchii lub czegokolwiek innego), czy możesz zrobić to lepiej, wykorzystując czas na naukę kryptografii i rozwój narzędzi chroniących prywatność, czy też przekonując swój rząd, aby nie naruszał Twojej prywatności?”

W tym samym roku, 1998, oświadczył się amerykański kryptolog Nick Szabo trochę złota. Opierając się na pomysłach innych cypherpunków, Szabo zaproponował równoległą strukturę finansową, której token miałby własną propozycję wartości, odrębną od dolara czy euro. Mający pracował w DigiCash i widząc słabe punkty scentralizowanej mennicy, uznał, że złoto jest wartościowym aktywem, który warto spróbować odtworzyć w przestrzeni cyfrowej.

Kawałki złota były ważne, ponieważ ostatecznie połączyły idee reformy monetarnej i twardego pieniądza z ruchem cypherpunkowym. Próbowano przekształcić „możliwą do udowodnienia kosztowność” cechę złota w postaci cyfrowej. Na przykład złoty naszyjnik dowodzi, że właściciel albo poświęcił dużo czasu, energii i zasobów, aby wydobyć złoto z ziemi i przerobić je na biżuterię, albo zapłacił dużo pieniędzy, aby je kupić. Szabo chciał wprowadzić możliwą do udowodnienia kosztowność w Internecie. Bit gold nigdy nie został wdrożony, ale nadal inspirował cypherpunków.

W ciągu następnych kilku lat nastąpił rozwój handlu elektronicznego, bańka internetowa, a następnie pojawienie się dzisiejszych megakorporacji internetowych. To był pracowity i wybuchowy czas w Internecie. Jednak przez pięć lat nie nastąpił żaden większy postęp w dziedzinie cyfrowej gotówki. To wskazuje na fakt, że po pierwsze nad tym pomysłem pracowało niewiele osób, a po drugie, wykonanie tego wszystkiego było niezwykle trudne.

W 2004 roku wreszcie Finney, były współpracownik PGP ogłosił dowód pracy wielokrotnego użytku, w skrócie „RPOW”. Była to kolejna ważna innowacja na drodze do Bitcoina.

RPOW wziął pomysł bit gold i dodał sieć serwerów typu open source w celu weryfikacji transakcji. Można na przykład załączyć do wiadomości e-mail odrobinę złota, a odbiorca nabędzie aktywa na okaziciela o możliwej do udowodnienia kosztowności.

Choć Finney uruchomił RPOW w sposób scentralizowany na swoim własnym serwerze, miał plany ostatecznej decentralizacji architektury. To wszystko były kluczowe kroki w kierunku powstania Bitcoina, ale jeszcze kilka elementów układanki musiało znaleźć się na swoim miejscu.

V. Uruchamianie Bitcoina

W 1999 r. Back uzyskał stopień doktora. w systemach rozproszonych i rozpoczął pracę w Kanadzie dla firmy Credentica. Pomógł tam zbudować Freedom Network – narzędzie umożliwiające użytkownikom prywatne przeglądanie sieci. Back i jego koledzy wykorzystali tak zwane „dowody wiedzy zerowej” (oparte na ślepych podpisach Chauma) do szyfrowania komunikacji w tej sieci i sprzedali dostęp do usługi.

Back, jak się okazuje, również w tej kluczowej innowacji wyprzedził swoją epokę. W 2002 roku informatycy udoskonalili model Credentica, wykorzystując prywatny projekt przeglądania stron internetowych rządu USA o nazwie „onion routing” o otwartym kodzie źródłowym. Nazwali ją siecią Tor i zainspirowała ona erę sieci wirtualno-prywatnych (VPN). Pozostaje to dziś złotym standardem prywatnego przeglądania Internetu.

Na początku i w połowie XXI wieku Back zakończył pracę w Credentica, został zatrudniony przez firmę Microsoft na krótki okres jako badacz cyberbezpieczeństwa, a następnie dołączył do nowego start-upu zajmującego się oprogramowaniem do szyfrowanej współpracy typu peer-to-peer. Przez cały ten czas Back miał z tyłu głowy pomysł cyfrowej gotówki.

Kiedy w sierpniu 2008 roku dotarł e-mail od Nakamoto, Back był zaintrygowany. Przeczytał go uważnie i odpowiedział, sugerując Nakamoto zbadanie kilku innych systemów pieniądza cyfrowego, w tym b-money Dai.

31 października 2008 roku Nakamoto opublikował Bitcoin biały papier na liście. Pierwsze zdanie obiecywało marzenie, o którym marzyło tak wielu: „wersja elektronicznej gotówki w trybie peer-to-peer umożliwiłaby przesyłanie płatności online bezpośrednio od jednej strony do drugiej, bez konieczności przechodzenia przez instytucję finansową”. Przytaczano hasła Back’s Hashcash, b-money Dai’a i wcześniejsze badania nad kryptografią.

Jako historyk cyfrowej gotówki Aaron van Wirdum napisał”, „w Bitcoinie Hashcash upił dwie pieczenie na jednym ogniu. Rozwiązało to problem podwójnych wydatków w sposób zdecentralizowany, zapewniając jednocześnie sztuczkę polegającą na wprowadzeniu do obiegu nowych monet bez scentralizowanego emitenta. Zauważył, że Back's Hashcash nie był pierwszym systemem gotówkowym, ale Zdecentralizowane elektroniczny system kasowy „bez niego byłby niemożliwy”.

9 stycznia 2009 roku Nakamoto uruchomił pierwszą wersję oprogramowania Bitcoin. Finney był jednym z pierwszych, którzy pobrali program i eksperymentowali z nim, ponieważ był podekscytowany, że ktoś kontynuował jego pracę z RPOW.

10 stycznia Finney opublikował słynny wpis ćwierkać: „Uruchamianie bitcoina.” Rozpoczęła się pokojowa rewolucja.

Tweet Hala Finneya „Running Bitcoin”. Źródło.

VI. Blok Genezy

W lutym 2009 Nakamoto podsumował idee stojące za Bitcoinem w społeczności technologicznej typu peer-to-peer Czytelnia:

„Przed wprowadzeniem silnego szyfrowania użytkownicy musieli polegać na ochronie hasłem, aby zachować prywatność swoich informacji. Administrator może zawsze zignorować prywatność w oparciu o swoją ocenę, porównującą zasadę prywatności z innymi kwestiami lub na polecenie przełożonych. Następnie silne szyfrowanie stało się dostępne dla mas i zaufanie nie było już potrzebne. Dane można zabezpieczyć w sposób fizycznie niemożliwy do dostępu dla innych, bez względu na powód, bez względu na to, jak dobra jest wymówka, bez względu na wszystko.

„Nadszedł czas, abyśmy mieli to samo w zamian za pieniądze. Dzięki e-walucie opartej na dowodzie kryptograficznym, bez konieczności ufania zewnętrznemu pośrednikowi, pieniądze mogą być bezpieczne, a transakcje łatwe. Jednym z podstawowych elementów takiego systemu są podpisy cyfrowe. Cyfrowa moneta zawiera klucz publiczny jej właściciela. Aby ją przekazać, właściciel podpisuje monetę kluczem publicznym następnego właściciela. Każdy może sprawdzić podpisy, aby zweryfikować łańcuch własności. Działa dobrze, aby zabezpieczyć własność, ale pozostawia nierozwiązany jeden duży problem: podwójne wydatki. Każdy właściciel może spróbować ponownie wydać już wydaną monetę, podpisując ją innemu właścicielowi. Typowym rozwiązaniem jest sprawdzenie przez zaufaną firmę z centralną bazą danych, czy nie doszło do podwójnych wydatków, ale to sprowadza się tylko do modelu zaufania. W swojej centralnej pozycji firma może zastąpić użytkowników…

„Rozwiązanie Bitcoin polega na wykorzystaniu sieci peer-to-peer do sprawdzenia, czy nie występują podwójne wydatki… Rezultatem jest system rozproszony, bez pojedynczego punktu awarii. Użytkownicy przechowują klucze kryptograficzne do swoich własnych pieniędzy i dokonują między sobą transakcji za pomocą sieci P2P, aby sprawdzić, czy nie występują podwójne wydatki.

Nakamoto stanął na ramionach Diffiego, Chauma, Backa, Dai, Szabo i Finneya i sfałszował zdecentralizowaną cyfrową gotówkę.

Z perspektywy czasu kluczem było połączenie możliwości dokonywania prywatnych transakcji poza systemem bankowym z możliwością utrzymywania aktywów, których nie można było zdegradować w wyniku ingerencji politycznej.

Ta ostatnia cecha nie była w centrum uwagi cypherpunków przed końcem lat 1990. Szabo z pewnością celował w to za pomocą odrobiny złota, a inni zainspirowani austriackimi ekonomistami, takimi jak Fredrich Hayek i Murray Rothbard, od dawna dyskutowali o wyrwaniu kreacji pieniądza z rąk rządu. Jednak ogólnie rzecz biorąc, we wczesnych wizjach cyfrowej gotówki cypherpunkowie przedkładali prywatność nad politykę pieniężną.

Ambiwalencja wobec polityki pieniężnej, jaką wykazują obrońcy prywatności, jest nadal widoczna. Wiele lewicowych grup wolności obywatelskich, które chroniły amerykańskie prawa cyfrowe w ciągu ostatnich dwóch dekad, albo zignorowało Bitcoin, albo było mu wręcz wrogie. Limit 21 milionów monet, rzadkość i cechy „twardego pieniądza” okazały się fundamentalne dla osiągnięcia prywatności dzięki cyfrowej gotówce. Jednak grupy zwolenników praw cyfrowych w dużej mierze nie uznały ani nie doceniły roli, jaką dowód pracy i niezmienna polityka pieniężna mogą odegrać w ochronie praw człowieka.

Aby podkreślić podstawowe znaczenie niedoboru i przewidywalnej emisji monetarnej w tworzeniu cyfrowej gotówki, Nakamoto wypuścił Bitcoin nie po skandalu związanym z rządowym nadzorem, ale w następstwie światowego kryzysu finansowego i wynikających z niego eksperymentów z drukowaniem pieniędzy w latach 2007 i 2008.

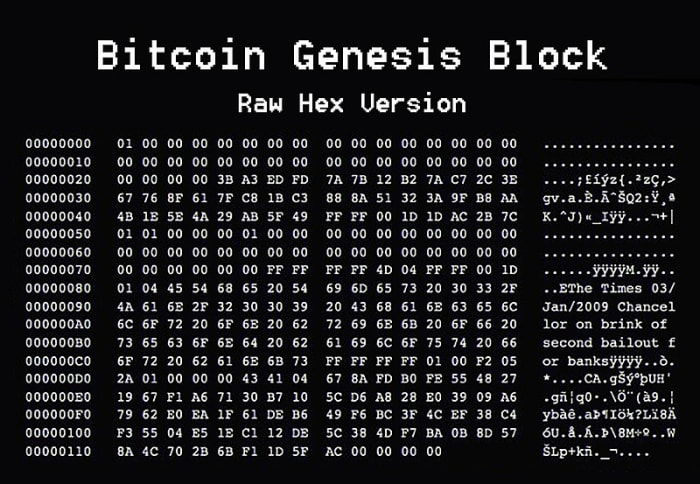

Pierwszy zapis w blockchainie Bitcoina znany jest jako Genesis Block i jest politycznym okrzykiem bojowym. W kodzie znajduje się wiadomość, nad którą warto się zastanowić: „The Times / 03 stycznia 2009 r. Kanclerz o krok od drugiej pomocy dla banków.”

Bitcoin Genesis Block: Kanclerz o krok od drugiej pomocy dla banków. Źródło.

Wiadomość odnosi się do nagłówek in The Times z Londynu, opisujący, jak rząd brytyjski był w trakcie ratowania upadającego sektora prywatnego poprzez zwiększenie obu stron bilansu. Stanowiło to część szerszego globalnego ruchu, w ramach którego banki centralne z powietrza tworzyły gotówkę dla banków komercyjnych, a w zamian nabywały aktywa, od papierów wartościowych zabezpieczonych hipoteką po dług korporacyjny i państwowy. W Wielkiej Brytanii Bank Anglii drukował więcej pieniędzy, próbując ratować gospodarkę.

Oświadczenie Nakamoto w Genesis było wyzwaniem dla pokusy nadużycia stworzonej przez Bank Anglii, który działał jako pożyczkodawca ostatniej instancji dla brytyjskich firm, które prowadziły lekkomyślną politykę i teraz groziło im bankructwo.

Przeciętny londyńczyk zapłaciłby cenę w czasie recesji, podczas gdy elita Canary Wharf znalazłaby sposoby na ochronę swojego bogactwa. Żaden brytyjski bankier nie poszedłby do więzienia podczas Wielkiego Kryzysu Finansowego, ale ucierpiały miliony brytyjskich obywateli z niższej i średniej klasy. Bitcoin był czymś więcej niż tylko cyfrową gotówką, był alternatywą dla bankowości centralnej.

Nakamoto nie miał dobrego zdania o modelu biurokratów zwiększających zadłużenie, aby ratować coraz bardziej sfinansjerowane gospodarki. Jak napisali:

„Głównym problemem związanym z konwencjonalną walutą jest zaufanie, które jest wymagane, aby działała. Bankowi centralnemu trzeba ufać, że nie zdeprecjonuje waluty, ale historia walut fiducjarnych jest pełna naruszeń tego zaufania. Bankom trzeba ufać, że przechowają nasze pieniądze i przekazują je elektronicznie, ale pożyczają je falami baniek kredytowych z zaledwie ułamkiem w rezerwie”.

Nakamoto uruchomił sieć Bitcoin jako konkurencję dla banków centralnych, oferując automatyzację polityki pieniężnej i eliminując zadymione zaplecze, w którym małe garstki elit podejmowałyby decyzje dotyczące pieniędzy publicznych za wszystkich innych.

VII. Cud inżynierii

Początkowo Back był pod wrażeniem Bitcoina. Przeczytał raport techniczny opublikowany przez Finneya na początku 2009 roku i zdał sobie sprawę, że Nakamoto rozwiązał wiele problemów, które wcześniej uniemożliwiały stworzenie efektywnej cyfrowej gotówki. To, co być może zrobiło na Backu największe wrażenie i uczyniło projekt Bitcoin silniejszym niż jakikolwiek inny, jaki kiedykolwiek widział, było to, że kiedyś to nastąpiło początek 2011 r., Nakamoto zniknął na zawsze.

W latach 2009 i 2010 Nakamoto publikował aktualizacje, omawiał poprawki i ulepszenia Bitcoina oraz dzielił się swoimi przemyśleniami na temat przyszłości sieci, głównie na forum internetowym o nazwie Bitcointalk. Pewnego dnia zniknęli i od tamtej pory słuch o nich zaginął.

W tamtym czasie Bitcoin był wciąż rodzącym się projektem, a Nakamoto nadal był prawdopodobnie głównym punktem niepowodzenia. Pod koniec 2010 roku nadal zachowywali się jak życzliwy dyktator. Jednak usuwając się — i rezygnując z życia pełnego sławy, fortuny i nagród — uniemożliwili rządom niszczenie sieci poprzez aresztowanie jej twórcy lub manipulowanie nim.

Przed wyjazdem Nakamoto napisał:

„Wiele osób automatycznie odrzuca e-walutę jako sprawę przegraną z powodu wszystkich firm, które upadły od lat 1990-tych. Mam nadzieję, że to oczywiste, że to tylko centralnie kontrolowana natura tych systemów skazał je na zagładę. Myślę, że po raz pierwszy wypróbowujemy zdecentralizowany system nieoparty na zaufaniu”.

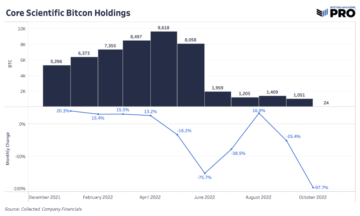

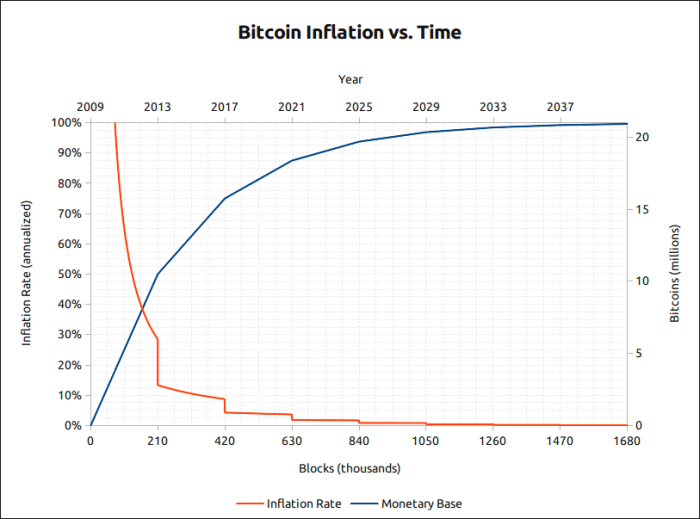

Powrót zgodził się. Poza tym, że uderzył go sposób, w jaki Nakamoto ujawnił Bitcoin, a następnie zniknął, był szczególnie zaintrygowany polityką pieniężną Bitcoina, która została zaprogramowana tak, aby co roku emitować coraz mniejszą liczbę monet aż do lat trzydziestych pierwszej dekady XXI wieku, kiedy to zostanie wydany ostatni bitcoin i koniec. zostanie wyemitowany bitcoin. Całkowita liczba monet została ustalona na niecałe 2130 milionów.

Co cztery lata nowy Bitcoin dostarczany zwycięskim górnikom w ramach nagrody za blok byłby zmniejszany o połowę, co jest obecnie obchodzone jako „halving”.

Przewidywalna emisja Bitcoina. Źródło.

Kiedy Nakamoto wydobywał bitcoiny na początku 2009 roku, dotacja wynosiła 50 bitcoinów. Dotacja spadła do 25 w 2012 r., 12.5 w 2016 r. i 6.25 w kwietniu 2020 r. Do końca 2021 r. wydobyto prawie 19 mln bitcoinów, a do 2035 r. 99% wszystkich bitcoinów zostanie rozdystrybuowanych.

Pozostała część zostanie rozdzielona w ciągu następnego stulecia jako utrzymująca się zachęta dla górników, którzy z czasem będą musieli zacząć czerpać zyski z opłat transakcyjnych, a nie ze stale kurczących się dotacji.

Nawet w 2009 roku Nakamoto, Finney i inni spekulowali, że wyjątkowa polityka monetarna Bitcoina z „twardym limitem” z limitem 21 milionów monet może sprawić, że waluta ta stanie się niezwykle cenna, jeśli pewnego dnia odniesie sukces.

Oprócz innowacyjnej polityki pieniężnej Back uważał, że tak zwany „algorytm trudności” był także znaczącym przełomem naukowym. Ta sztuczka rozwiązała problem, który Back pierwotnie miał dla Hashcash, gdzie użytkownicy z szybszymi komputerami mogli przeciążyć system. W przypadku Bitcoina Nakamoto zapobiegł temu zjawisku, programując sieć tak, aby co dwa tygodnie resetowała trudność wymaganą do pomyślnego wydobycia bloku, w oparciu o czas trwania wydobycia w ciągu ostatnich dwóch tygodni.

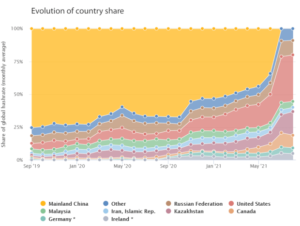

Jeśli rynek się załamie lub wydarzy się jakieś katastrofalne wydarzenie (na przykład, gdy Komunistyczna Partia Chin wyrzuci w tryb offline połowę światowych górników Bitcoin w maju 2021 r.), a całkowita globalna ilość energii wydanej na wydobycie Bitcoina („stopa mieszania”) spadnie , wydobywanie bloków zajmie więcej czasu niż zwykle.

Jednak dzięki algorytmowi trudności sieć wkrótce to zrekompensuje i ułatwi wydobywanie. I odwrotnie, gdyby globalny współczynnik haszowania wzrósł, być może wynaleziono wydajniejsze urządzenie, a górnicy zbyt szybko znajdowali bloki, algorytm trudności wkrótce by to zrekompensował. Ta pozornie prosta funkcja zapewniła Bitcoinowi odporność i pomogła mu przetrwać masowe sezonowe zawirowania w górnictwie, gwałtowne spadki cen i zagrożenia regulacyjne. Dziś infrastruktura wydobywcza Bitcoina jest bardziej zdecentralizowana niż kiedykolwiek.

Te innowacje sprawiły, że Back pomyślał, że Bitcoin może potencjalnie odnieść sukces tam, gdzie inne próby cyfrowej waluty zawiodły. Pozostał jednak jeden rażący problem: Bitcoin nie był zbyt prywatny.

VIII. Problem prywatności Bitcoina

Dla cypherpunków prywatność była kluczowym celem. Poprzednie wersje e-gotówki, takie jak ta wyprodukowana przez DigiCash, wymagały nawet kompromisu w postaci osiągnięcia prywatności poprzez rezygnację z decentralizacji. Systemy te mogły zapewniać ogromną prywatność, ale użytkownicy musieli ufać mennicy i byli narażeni na cenzurę i dewaluację.

Tworząc alternatywę dla mennicy, Nakamoto był zmuszony polegać na systemie otwartej księgi, w którym każdy mógł publicznie przeglądać wszystkie transakcje. Był to jedyny sposób zapewnienia możliwości kontroli, ale wiązał się z poświęceniem prywatności. Back twierdzi, że nadal uważa, że była to słuszna decyzja inżynieryjna.

Od czasu DigiCash wykonano więcej pracy w obszarze prywatnych walut cyfrowych. W 1999 roku badacze bezpieczeństwa opublikowali: papier pod nazwą „Audytowalna anonimowa gotówka elektroniczna” wokół idei wykorzystania dowodów o wiedzy zerowej. Ponad dziesięć lat później „Zerocoin” papier została opublikowana jako optymalizacja tej koncepcji. Aby jednak zapewnić idealną prywatność, systemy te poszły na kompromis.

Dane matematyczne wymagane w przypadku tych anonimowych transakcji były tak skomplikowane, że każda transakcja była bardzo duża i każda była bardzo czasochłonna. Jednym z powodów, dla których Bitcoin działa dziś tak dobrze, jest to, że średnia transakcja zajmuje zaledwie kilkaset bajtów. Każdy może tanio uruchomić pełny węzeł w domu i śledzić historię Bitcoina oraz przychodzące transakcje, zachowując kontrolę nad systemem w rękach użytkowników. System nie opiera się na kilku superkomputerach. Zamiast tego zwykłe komputery mogą przechowywać łańcuch bloków Bitcoin i przesyłać dane transakcyjne niskim kosztem, ponieważ wykorzystanie danych jest ograniczone do minimum.

Gdyby Nakamoto zastosował model typu Zerocoin, każda transakcja zajmowałaby ponad 100 kilobajtów, księga rozrosłaby się do ogromnych rozmiarów, a tylko garstka osób dysponujących specjalistycznym sprzętem centrum danych mogłaby uruchomić pełny węzeł, co wprowadziłoby możliwość zmowy, cenzura, czy nawet niewielka grupa ludzi decydująca się na zwiększenie podaży pieniądza powyżej 21 milionów. Jak głosi mantra społeczności Bitcoin: „nie ufaj, zweryfikuj”.

Back powiedział, że z perspektywy czasu jest zadowolony, że w swoich e-mailach nie wspomniał Nakamoto o artykule z 1999 roku. Najważniejszym elementem było utworzenie zdecentralizowanej cyfrowej gotówki: prywatność, jego zdaniem, można zaprogramować później.

Do 2013 roku Back zdecydował, że Bitcoin wykazał wystarczającą stabilność, aby stanowić podstawę cyfrowej gotówki. Zdał sobie sprawę, że może wykorzystać część swojego doświadczenia w zakresie kryptografii stosowanej i pomóc uczynić ją bardziej prywatną. Mniej więcej w tym czasie Back zaczął spędzać 12 godzin dziennie na czytaniu o Bitcoinie. Mówił, że stracił poczucie czasu, prawie nie jadł i prawie nie spał. Miał obsesję.

W tym samym roku Back zasugerował kilka kluczowych pomysłów społeczności programistów Bitcoin na kanałach takich jak IRC i Bitcointalk. Jednym z nich była zmiana typu podpisu cyfrowego używanego przez Bitcoin z ECDSA na Schnorr. Nakamoto w oryginalnym projekcie nie zastosował Schnorra, mimo że zapewniał on użytkownikom większą elastyczność i prywatność, bo miał na to patent. Ale ten patent wygasł.

Dziś sugestia Backa jest wdrażana, ponieważ w przyszłym miesiącu do sieci Bitcoin zostaną dodane podpisy Schnorra w ramach Macica aktualizacja. Po aktywowaniu i użyciu Taproot na dużą skalę większość typów portfeli i transakcji będzie wyglądać tak samo dla obserwatorów (w tym rządów), co pomoże w walce z maszyną inwigilacyjną.

IV. Poufne transakcje

Największą wizją Backa dotyczącą Bitcoina było coś, co nazywało się transakcjami poufnymi. Obecnie użytkownik ujawnia kwotę bitcoinów, którą wysyła przy każdej transakcji. Umożliwia to kontrolę systemu – każdy w domu korzystający z oprogramowania Bitcoin może zapewnić, że jest tylko określona liczba monet – ale umożliwia także nadzór nad łańcuchem bloków.

Jeśli rząd może powiązać adres Bitcoin z tożsamością w świecie rzeczywistym, może śledzić fundusze. Transakcje poufne (CT) ukrywałyby kwotę transakcji, czyniąc nadzór znacznie trudniejszym lub być może nawet niemożliwym w połączeniu z technikami CoinJoin.

W 2013 roku Back rozmawiał z kilkoma głównymi programistami – „Czarodziejami Bitcoina”, jak ich nazywa – i zdał sobie sprawę, że wdrożenie technologii CT byłoby niezwykle trudne, ponieważ społeczność, co zrozumiałe, przedkładała bezpieczeństwo i słyszalność nad prywatność.

Back zdał sobie również sprawę, że Bitcoin nie jest zbyt modułowy – co oznacza, że nie można eksperymentować z CT w systemie – więc pomógł wpaść na pomysł nowego rodzaju eksperymentalnego stanowiska testowego dla technologii Bitcoin, dzięki czemu mógł testować pomysły takie jak CT bez szkodząc sieci.

Powrót szybko zdał sobie sprawę, że będzie to dużo pracy. Musiałby zbudować biblioteki oprogramowania, zintegrować portfele, uzyskać kompatybilność z giełdami i stworzyć przyjazny dla użytkownika interfejs. Back przekonał inwestora venture capital z Doliny Krzemowej, aby dał mu 500,000 XNUMX dolarów na próbę zbudowania firmy, która to wszystko urzeczywistni.

Mając w ręku fundusze początkowe, Back połączył siły ze znanym deweloperem Bitcoin Core Gregiem Maxwellem i inwestorem Austinem Hillem i uruchomił platformę Blockstream, która jest dziś jedną z największych firm Bitcoin na świecie. Back pozostaje dyrektorem generalnym i realizuje projekty takie jak Blockstream Satellite, który umożliwia użytkownikom Bitcoin na całym świecie korzystanie z sieci bez konieczności dostępu do Internetu.

W 2015 roku Back i Maxwell wydali wymyśloną przez siebie wersję „sieci testowej” Bitcoina, którą nazwali Elements. Kontynuowali włączanie CT w tym łańcuchu bocznym — obecnie nazywanym Ciecz — gdzie dziś prywatnie rozliczane są setki milionów dolarów.

Użytkownicy Bitcoina walczyli z tzw.Wojna o rozmiar bloku” przeciwko dużym górnikom i korporacjom w latach 2015–2017, aby utrzymać rozsądnie ograniczony rozmiar bloków (wzrósł on do nowego teoretycznego maksimum 4 megabajtów) i zachować władzę w rękach osób fizycznych, zatem każdy plan znacznego zwiększenia rozmiaru bloków w przyszłość może spotkać się z ostrym oporem.

Back nadal uważa, że możliwa jest optymalizacja kodu i uzyskanie transakcji CT na tyle małych, że można je wdrożyć w Bitcoinie. Do dodania brakuje co najmniej kilku lat, ale Back kontynuuje swoje poszukiwania.

Na razie użytkownicy Bitcoina mogą poprawić swoją prywatność za pomocą technik takich jak CoinJoin, CoinSwap oraz korzystając z technologii drugiej warstwy, takiej jak Lightning Network lub sidechains, takich jak Mercury lub Liquid.

W szczególności Lightning — kolejny obszar, w który zespół Backa w Blockstream dużo inwestuje poprzez pracę c-piorun — pomaga użytkownikom wydawać bitcoiny taniej, szybciej i prywatniej. Dzięki takim innowacjom Bitcoin służy jako odporna na cenzurę i upadki technologia oszczędnościowa dla dziesiątek milionów ludzi na całym świecie i staje się bardziej przyjazna dla codziennych transakcji.

W najbliższej przyszłości Bitcoin może bardzo dobrze spełnić cypherpunkową wizję teleportowanej cyfrowej gotówki, ze wszystkimi aspektami prywatności gotówki i wszystkimi możliwościami przechowywania wartości złota. Może to okazać się jedną z najważniejszych misji nadchodzącego stulecia, gdy rządy będą eksperymentować z walutami cyfrowymi banku centralnego (CBDC) i zacząć je wprowadzać.

Celem CBDC jest zastąpienie pieniądza papierowego kredytami elektronicznymi, które można łatwo nadzorować, skonfiskować, automatycznie opodatkować i poniżyć poprzez ujemne stopy procentowe. Torują drogę inżynierii społecznej, precyzyjnemu cenzurze i deplatformacji oraz datom ważności pieniędzy.

Ale jeśli wizja cyfrowej gotówki Bitcoin może zostać w pełni zrealizowana, to w przypadku Nakamoto słowa„możemy wygrać wielką bitwę w wyścigu zbrojeń i zyskać nowe terytorium wolności na kilka lat”.

To cypherpunkowe marzenie i Adam Back skupia się na jego urzeczywistnieniu.

To jest gościnny post Alexa Gladsteina. Wyrażone opinie są całkowicie ich własnymi i niekoniecznie odzwierciedlają opinie BTC Inc lub Magazyn Bitcoin.

Źródło: https://bitcoinmagazine.com/culture/bitcoin-adam-back-and-digital-cash

- "

- 000

- 100

- 1998

- 2016

- 2020

- 9

- dostęp

- Konto

- aktywny

- Aktywizm

- Adam Back

- Admin

- rzecznictwo

- alex

- algorytm

- Wszystkie kategorie

- Wszystkie operacje

- Pozwalać

- Amazonka

- amerykański

- Amerykanie

- Amsterdam

- analiza

- ogłosił

- Anonimowość

- Aplikacja

- mobilne i webowe

- kwiecień

- architektura

- POWIERZCHNIA

- na około

- kapitał

- Aktywa

- Sierpnia

- Autorzy

- Automatyzacja

- Backdoory

- ratunkowy

- Zakaz

- Bank

- Bank Anglii

- Bankowość

- upadły

- Banki

- Bitwa

- Berkeley

- BEST

- Biden

- Duże zdjęcie

- Najwyższa

- Rachunek

- billing

- Miliard

- Bit

- Bitcoin

- rdzeń bitcoin

- Wydobywanie Bitcoina

- Bitcointalk

- blockchain

- Blockstream

- Książki

- naruszenia

- Brytyjski

- BTC

- BTC Inc

- bańka

- budować

- Budowanie

- kupować

- California

- wezwanie

- Kampania

- Kanada

- kapitalizacja

- który

- Gotówka

- Spowodować

- CBDC

- Cenzura

- Bank centralny

- waluty cyfrowe banku centralnego

- Banki Centralne

- ceo

- wyzwanie

- zmiana

- kanały

- Opłaty

- chiński

- Chińska Partia Komunistyczna

- Frytki

- Miasto

- zamknięte

- kod

- Moneta

- Dołącz do monety

- Monety

- współpraca

- Studentki

- przyjście

- handlowy

- Komunikacja

- społeczność

- Firmy

- sukcesy firma

- Computer Science

- komputery

- computing

- Konferencja

- konflikt

- Zgoda

- treść

- ciągły

- umowy

- rozmowy

- Korporacje

- Para

- Tworzenie

- twórca

- kredyt

- Karty Kredytowe

- Kredyty

- przestępcy

- kryzys

- Crypto

- kryptograf

- kryptografia

- waluty

- Waluta

- Aktualny

- Bezpieczeństwo cybernetyczne

- Cypherpunki

- DAI

- dane

- bezpieczeństwo danych

- Baza danych

- Daty

- dzień

- Dług

- Decentralizacja

- Zdecentralizowane

- Obrona

- opóźnienie

- Kreowanie

- Ministerstwo Sprawiedliwości

- Wnętrze

- zniszczony

- rozwijać

- Deweloper

- deweloperzy

- ZROBIŁ

- cyfrowy

- waluty cyfrowe

- waluty cyfrowe

- cyfrowe złoto

- Cyfrowe pieniądze

- Płatności cyfrowe

- prawa cyfrowe

- Zakłócać

- Dolar

- dolarów

- tuzin

- porzucone

- e-commerce

- Wcześnie

- Gospodarczy

- ekonomia

- gospodarka

- Edukacja

- Efektywne

- upoważniać

- szyfrowanie

- energia

- inżynier

- Inżynieria

- Anglia

- Angielski

- sprzęt

- Euro

- euro

- wydarzenie

- ewolucja

- Wymiana

- Ekskluzywny

- doświadczenie

- eksperyment

- Twarz

- Brak

- Moda

- Cecha

- Federalny

- Rząd federalny

- Opłaty

- Fiat

- Fikcja

- Postać

- W końcu

- budżetowy

- kryzys finansowy

- i terminów, a

- pierwszy raz

- wada

- Elastyczność

- pływ

- obserwuj

- Nasz formularz

- Naprzód

- Fundacja

- Francisco

- Darmowy

- Wolność

- Piątek

- Spełnić

- pełny

- Pełny węzeł

- Finansowanie

- fundusze

- przyszłość

- PKB

- Geneza

- Niemcy

- Dający

- Globalne

- Złoto

- dobry

- Rząd

- Rządy

- wspaniały

- Zarządzanie

- Wzrost

- Gość

- Guest Post

- haszysz

- stopa hashowania

- Hashcash

- Ukryj

- historia

- przytrzymaj

- Strona główna

- dom

- W jaki sposób

- HTTPS

- olbrzymi

- prawa człowieka

- Setki

- hiperinflacja

- pomysł

- Identyfikacja

- tożsamość

- Nielegalny

- Włącznie z

- Zwiększać

- inflacja

- wpływ

- Informacja

- Infrastruktura

- Innowacja

- Instytucja

- Intel

- odsetki

- Stopy procentowe

- Internet

- badać

- inwestor

- zaangażowany

- IT

- Oferty pracy

- Joe Biden

- dziennikarz

- PRAWO

- konserwacja

- Klawisz

- Klawisze

- duży

- Prawo

- egzekwowanie prawa

- Laws

- prowadzić

- UCZYĆ SIĘ

- dowiedziałem

- Doprowadziło

- Księga główna

- Regulamin

- Prawodawstwo

- poziom

- Licencja

- Koncesjonowanie

- błyskawica

- Błyskawica sieci

- Ograniczony

- Linia

- Ciecz

- Lista

- Londyn

- długo

- poważny

- Dokonywanie

- Mantra

- rynek

- Kapitalizacja rynkowa

- massachusetts

- Instytut Technologii w Massachusetts

- matematyka

- średni

- Kupiec

- wiadomości

- Microsoft

- Wojsko

- milion

- Górniczy

- Górnictwo

- MIT

- Aplikacje mobilne

- Aplikacja mobilna

- model

- Modułowa

- pieniądze

- miesięcy

- ruch

- Blisko

- ujemne stopy procentowe

- sieć

- sieci

- oferuje

- Online

- płatności online

- koncepcja

- open source

- kod open source

- Opinie

- organizacji

- Inne

- właściciel

- Oxford

- p2p

- Papier

- Hasło

- patent

- Zapłacić

- płatność

- płatności

- PC

- komputery

- Ludzie

- dane personalne

- perspektywa

- filozofia

- fizyczny

- obraz

- Policja

- polityka

- polityka

- polityka

- Popularny

- Wiadomości

- power

- Przewidywania

- naciśnij

- nacisk

- Cena

- więzienie

- prywatność

- prywatny

- Klucz prywatny

- Wytworzony

- Zysk

- Program

- Programowanie

- Programy

- projekt

- projektowanie

- dowód

- chronić

- ochrona

- dowodzi

- publiczny

- Klucz publiczny

- Wydawniczy

- poszukiwanie

- Wyścig

- ceny

- Czytający

- Rzeczywistość

- Przyczyny

- recesja

- zmniejszyć

- Regulacja

- regulacyjne

- raport

- Badania naukowe

- Zasoby

- odpowiedź

- Ryzyko

- ROBERT

- Pokoje

- RSA

- run

- bieganie

- San

- San Francisco

- Satoshi

- Satoshi Nakamoto

- Skala

- skanować

- nauka

- Naukowcy

- Papiery wartościowe

- bezpieczeństwo

- nasienie

- Finansowanie początkowe

- sprzedać

- Serie

- zestaw

- Share

- shared

- przesunięcie

- Short

- łańcuch boczny

- znaki

- Silicon Valley

- Prosty

- Rozmiar

- mały

- So

- Obserwuj Nas

- Inżynieria społeczna

- Społeczeństwo

- Tworzenie

- sprzedany

- ROZWIĄZANIA

- Typ przestrzeni

- wydać

- Spędzanie

- szpiedzy

- rozpiętość

- Stabilność

- standardy

- rozpoczęty

- startup

- Stan

- Zestawienie sprzedaży

- Zjednoczone

- sklep

- Strategia

- ulica

- subsydium

- Sudan

- pozwany

- lato

- Dostawa

- wsparcie

- niespodzianka

- inwigilacja

- Szwajcarski

- Szwajcaria

- system

- systemy

- cel

- tech

- Techniczny

- Technologies

- Technologia

- test

- świat

- Myślący

- zagrożenia

- czas

- żeton

- Żetony

- Top

- Tor

- śledzić

- handel

- transakcja

- transakcje

- Zaufaj

- ćwierkać

- UK

- nas

- Departament Sprawiedliwości Stanów Zjednoczonych

- Rząd Stanów Zjednoczonych

- uniwersytet

- University of California

- Nowości

- us

- Użytkownicy

- wartość

- Wenezuela

- przedsięwzięcie

- Przeciw

- Zobacz i wysłuchaj

- wizja

- Głosować

- VPN

- Luki w zabezpieczeniach

- wrażliwość

- wall Street

- Portfele

- wojna

- fale

- Bogactwo

- sieć

- Co to jest

- Biały Dom

- biały papier

- KIM

- wygrać

- WordPress

- Praca

- działa

- świat

- na calym swiecie

- wartość

- pisanie

- rok

- lat

- dowody zerowej wiedzy

- Zimbabwe