Kupując nowy smartfon, prawdopodobnie będziesz szukać najlepszego rozwiązania za każdą złotówkę. Jeśli szukasz urządzenia z najwyższej półki, ale nie chcesz płacić za nie dużych pieniędzy, na Twojej krótkiej liście prawdopodobnie znajdą się oferty mniej znanych producentów. Rzeczywiście, na niezwykle konkurencyjnym rynku smartfonów możesz być nawet rozpieszczany wyborem, ponieważ niektórzy mało znani, ale zaawansowani konkurenci mogą pod wieloma względami konkurować z flagowymi produktami uznanych tytanów technologii, takich jak Apple, Samsung i Google.

Z drugiej strony, choć telefony skierowane do osób zwracających uwagę na cenę, być może nie zrujnują banku, przegrywają, jeśli są oceniane na podstawie takich kryteriów, jak rozpoznawalność marki, konkurencyjne technologie telekomunikacyjne, a w niektórych przypadkach względy dotyczące globalnego bezpieczeństwa i prywatności danych. Prestiż (lub jego brak) i polityka cenowa niektórych producentów również mają wpływ na odbiór społeczny – w końcu smartfon stał się jednym z głównych symboli statusu naszych czasów.

Pod pewnymi względami nawet niektóre najnowocześniejsze urządzenia można następnie zdegradować do kategorii średniej klasy, a być może nawet przyjaznej dla budżetu. Szczególnie w tym drugim przypadku smartfony często są wyposażone w starsze wersje Androida i oferują mniejsze, jeśli w ogóle, wsparcie po zakupie. Często nie otrzymują aktualizacji funkcji ani zabezpieczeń, otrzymują je z opóźnieniem lub tylko na krótki okres czasu, a ich producenci mogą nawet zostać całkowicie wykluczeni z ekosystemu aplikacji Sklepu Google Play. Jak pokazało kilka przypadków gdzie były telefony dostarczany ze złośliwym oprogramowaniem od razu po wyjęciu z pudełkabezpieczeństwo łańcucha dostaw to kolejny powód do zmartwień.

Multiwersum Androida?

z udział w rynku przekraczający 70%., czyli około 3.3 miliarda aktywnych użytkowników, Android utrzymuje pozycję wiodącego globalnego mobilnego systemu operacyjnego (OS). Jednak w świecie Androidów nie wszystko jest równe. Wśród smartfonów z systemem Android i pełnymi funkcjami prym wiedzie Samsung z udziałem w rynku na poziomie prawie 35 procent, a jego udział w całym rynku smartfonów wynosi 20 procent, zaraz za Apple.

Samsung przoduje nie tylko dzięki swojej innowacyjności i wysokiej jakości produktów, które oferują różnorodne opcje na każdą kieszeń. Przewaga Samsunga wynika również z faktu, że jego telefony korzystają z zabezpieczeń wbudowanych w Google Play, a wiele z jego telefonów jest wyposażonych w aktualizacje oprogramowania przez dłuższe okresy czasu niż większość konkurentów w rozdrobnionym ekosystemie Androida. Wszystko to ostatecznie zapewnia zoptymalizowaną integrację sprzętu i oprogramowania, a co za tym idzie, zwiększa wygodę użytkownika i bezpieczeństwo.

Tymczasem nowe telefony np. chińskiego giganta technologicznego Huawei od 2019 roku nie mogą pojawiać się w sklepie Google Play. Aby utrzymać swoją obecność na rynku globalnym, firma, która może poszczycić się własną gamą modeli smartfonów z najwyższej półki, , zbudował własny system operacyjny o nazwie HarmonyOS. Ten system operacyjny jest w dużej mierze oparty na ogólnodostępnym projekcie Android Open-Source Project (AOSP). Jednak takie wykluczenia z Google Play mogą mieć wpływ na bezpieczeństwo użytkowników końcowych.

Bezpieczeństwo zbiorowe

Oprócz funkcje bezpieczeństwa wbudowane w Androidaużytkownicy korzystają także z zabezpieczeń rozszerzonych za pośrednictwem samego Sklepu Google Play i domyślnie włączonych zabezpieczeń Play Protect. To oficjalnie zatwierdzone środowisko aplikacji na Androida jest wbudowane w telefony producentów smartfonów zgodnych z przepisami USA i UE. Bezpieczeństwo sklepu wspiera stowarzyszenie Google App Defense Alliance, które było uruchomiono w listopadzie 2019 i liczy ESET jako członek.

Sklep Google Play jest domem dla ponad 2.6 miliona aplikacjii prawie wszystkie z nich teoretycznie mogą mieć złośliwe „funkcje uśpione”, niewidoczne w momencie przesyłania lub, jak miało to miejsce w przypadku Szkodliwe oprogramowanie Ahmyth wykryte niedawno przez firmę ESET, otrzymają później złośliwą aktualizację w wyniku zdarzenia również wyróżnionego przez Google Raport Horyzonty zagrożeń z sierpnia 2023 r. Tam, gdzie dostrzegane są zagrożenia sklepy dbające o bezpieczeństwo podobnie jak Samsung Galaxy Store, a nawet Google Play Store, ich operatorzy działają szybko, aby usunąć aplikacje.

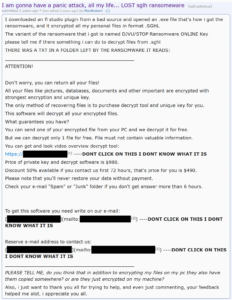

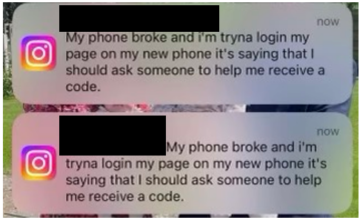

W związku z tym urządzenia z Androidem są zagrożone kilka głównych typów złośliwego oprogramowania. Są to trojany bankowe, które kradną dane logowania, a nawet potrafią ominąć uwierzytelnianie dwuskładnikowe (2FA).. Inne zagrożenie stanowią trojany dostępu zdalnego (RAT), które mogą szpiegować ofiary i otrzymywać bezpośrednie polecenia od atakujących w celu kradzieży pieniędzy, danych uwierzytelniających lub danych, przejmowania kont w mediach społecznościowych i nagrywania rozmów telefonicznych. Istnieje również oprogramowanie ransomware dla Androida, które często rozprzestrzenia się poprzez złośliwe linki na niepewnych stronach internetowych lub w e-mailach i wiadomościach. Ochrona ludzi przed tego rodzaju zagrożeniami ma kluczowe znaczenie dla misji Sojuszu.

Bezpieczeństwo dotyczy nas wszystkich

Większość urządzeń z Androidem jest wyposażona w skórki producenta oprócz wersji Barebone Androida i oferuje dostęp do Google Play. Istnieją również dostawcy, którzy ugruntowali swoją pozycję na rynku dzięki innym systemom operacyjnym opartym na AOSP, ale ich sklepy z aplikacjami i dostępne w nich aplikacje nie są sprawdzane przez App Defense Alliance.

Korzystanie ze sklepów z aplikacjami innych firm lub innych niesprawdzonych miejsc może być kuszące, ponieważ są one dostępne aplikacje, których możesz nie znaleźć w popularnych sklepach lub oferuj alternatywy w pełni otwarte (FOSS), które omijają ograniczenia regionalne – lub po prostu nie zostały stworzone przez giganta technologicznego, któremu nie chcesz udostępniać swoich danych. I chociaż niektóre z tych sklepów mogą być odpowiednio regulowane i prowadzone legalne firmy, istnieje również setki sklepów z aplikacjami z mniej rygorystycznymi, jeśli w ogóle, procesami weryfikacji.

Konkluzja jest taka, że ryzyko związane z alternatywnymi aplikacjami i sklepami z aplikacjami częściej dotyka niektóre marki telefonów niż inne, co stanowi zmartwienie zwłaszcza dla osób, które nie mają dostępu do autentycznego systemu operacyjnego i środowisk aplikacji Google. [Uwaga: Nawet osoby, które zdecydują się zrezygnować z zabezpieczeń wbudowanych w telefony z systemem Android obsługującym Google Play i zainstalować aplikacje spoza oficjalnego sklepu z aplikacjami, mogą lub wkrótce będą mogły skorzystaj ze skanera sklepu działającego w czasie rzeczywistym aby sprawdzić aplikacje z innych źródeł.]

Mnóstwo ostrzegawczych opowieści

Nie brakuje przykładów zagrożeń związanych z zewnętrznymi sklepami z aplikacjami i producentami telefonów, w tym tymi, o których prawdopodobnie nigdy nie słyszałeś. Przyjrzyjmy się przynajmniej kilku, które pojawiły się na przestrzeni lat:

- Regionalne jednostki ds. gospodarki i cyberprzestępczości brytyjskiej NE wydał ostrzeżenie w 2020 r. o oszustach twierdzących, że konkretne płatne aplikacje – w tym przypadku fałszywa aplikacja „TikTokPro”. – można pobrać „bezpłatnie” z niektórych zewnętrznych sklepów z aplikacjami. Zamiast tego ofiary otrzymywały oprogramowanie szpiegujące lub reklamowe.

- I tak jak istnieją fałszywe aplikacje, aktualizacje aplikacji i sklepy z aplikacjami utworzone w celu zwabienia ofiar do pobrania złośliwego oprogramowania, podobne zagrożenia mogą wynikać z tanich urządzeń mobilnych marek B lub nieznanych. W 2020 roku firma zajmująca się zwalczaniem nadużyć finansowych Upstream znalazł złośliwe oprogramowanie składanie fałszywych żądań usług abonamentowych na 53,000 2 smartfonów Tecno WXNUMX sprzedanych w niektórych krajach Afryki.

- Podobne zagrożenia wbudowane w oprogramowanie układowe można znaleźć w urządzeniach kupowanych tanio na dużych platformach e-commerce, takich jak Alibaba i Amazonka i jest prawdopodobne, że wiele budżetowych i bardzo tanich ofert wiąże się z „dodatkowymi kosztami”, takimi jak oprogramowanie reklamowe i inne paskudztwa.

- Tanie telefony niekoniecznie są dystrybuowane tylko w krajach rozwijających się. W 2020 roku rząd USA wydał smartfony UMX U686CL z Androidem dla użytkowników o niskich dochodach. Później okazało się, że przyjechali preinstalowane nieusuwalne złośliwe oprogramowanie wyświetlanie niechcianych reklam i pobieranie nieautoryzowanych aplikacji.

Tutaj są potwory

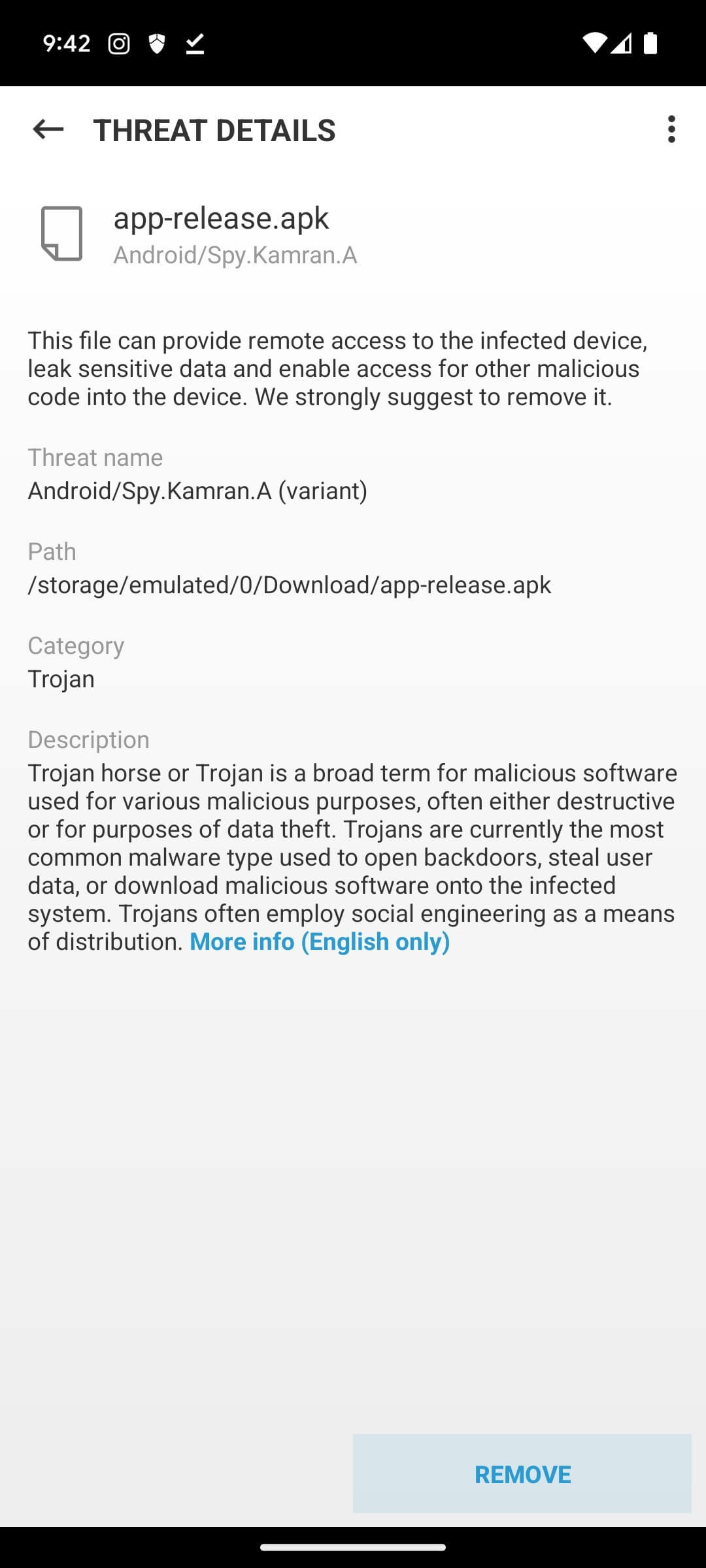

Zespół badawczy ESET nieustannie tropi zagrożenia mobilne, w tym te, których celem są użytkownicy oprogramowania ze sklepów zewnętrznych lub złośliwe oprogramowanie rozpowszechniane w wiadomościach lub na stronach internetowych. Najnowsze zagrożenia, takie jak Oprogramowanie szpiegowskie Kamran ukryte w aplikacji informacyjnej w Pakistanie i pobrane bezpośrednio z legalnej witryny z wiadomościami, pokazują tylko jeden z wielu problemów związanych z niesprawdzonymi aplikacjami. Po pobraniu aplikacji i zaakceptowaniu jej warunków aplikacja zaczęła gromadzić dane, takie jak kontakty, wydarzenia w kalendarzu, dzienniki połączeń, informacje o lokalizacji, pliki urządzenia, wiadomości SMS, obrazy i inne.

Istnieje duże prawdopodobieństwo, że nie pochodzisz z pakistańskiego regionu Gilgit-Baltistan. Jednak niezależnie od tego, gdzie mieszkasz, prawdopodobnie korzystasz z różnorodnych aplikacji, które pomagają Ci w bankowości, dostarczają najważniejszych aktualizacji wiadomości lub po prostu służą jako rozrywka. Niezależnie od ceny, marki i systemu operacyjnego wybranego telefonu, należy zachować ostrożność podczas eksploracji świata online.

Wybieramy opcję wielowarstwowego bezpieczeństwa

Kampania Kamran między innymi obnażyła znaczenie miejsca, w którym użytkownicy pozyskują swoje aplikacje, a także potrzebę stosowania wielu warstw zabezpieczeń na urządzeniach mobilnych. Po prostu arsenał zagrożeń i różnorodne metody ataku dostępne dla przestępców – niezależnie od lokalizacji – wymagają ochrony. Z tego powodu rozwiązania takie jak ESET Mobile Security (EMS) nie tylko blokują złośliwe oprogramowanie, jak pokazano w sprawie Kamran, ale także oferują kompleksową ochronę, która skanuje i blokuje potencjalnie szkodliwe strony internetowe, a także jest wyposażona w funkcje ochrony płatności, ochrony przed phishingiem i proaktywną ochroną przed kradzieżą.

Z oprogramowania szpiegującego, takiego jak Kamran i innymi zagrożeniami wspomnianymi na tym blogu, EMS w dużym stopniu chroni Cię przed tymi zagrożeniami. W rzeczywistości EMS złapałby Kamrana dwukrotnie – po pierwsze za pomocą funkcji Anti-Phishing, która uniemożliwiałaby dostęp do strony, a po drugie dzięki modułowi antywirusowemu, który skanowałby złośliwą aplikację zarówno przed, jak i w trakcie procesu instalacji. blokując go, jak pokazano na poniższym obrazku.

Niezależnie od tego, czy z potrzeby, czy z poczucia przygody, nurkujesz w nieznane wody niedrogich telefonów od nieznanych producentów, zewnętrznych sklepów z aplikacjami i aplikacji spoza głównego nurtu, możesz odbyć niebezpieczną podróż. W przypadku takich podróży priorytetem jest bezpieczeństwo. Najłatwiejszą rzeczą, jaką możesz zrobić, to pobrać plik sprawdzone rozwiązanie bezpieczeństwa takie jak wielokrotnie nagradzany ESET Mobile Security przez zewnętrznych testerów, takich jak AV Comparatives i inni.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/mobile-security/these-arent-android-phones-you-should-be-looking-for/

- :ma

- :Jest

- :nie

- :Gdzie

- 000

- 20

- 2019

- 2020

- 2023

- 2FA

- Wzrost o 35

- 35%

- 70

- a

- Zdolny

- O nas

- akceptując

- dostęp

- Dostęp

- Konta

- działać

- aktywny

- dodatek

- Szosowe

- Czarnoskórzy

- Po

- przed

- AID

- Wszystkie kategorie

- Alians

- prawie

- również

- alternatywny

- alternatywy

- wśród

- kwoty

- an

- i

- android

- Inne

- zwalczania nadużyć Finansowych

- każdy

- Aplikacja

- App Store

- Apple

- mobilne i webowe

- SĄ

- na około

- Arsenał

- AS

- oceniać

- powiązany

- At

- atakować

- Autentyczny

- AV

- dostępny

- Stephen Schwartz wygrywa

- z powrotem

- poparła

- Bank

- Bankowość

- na podstawie

- bbc

- BE

- być

- zanim

- za

- poniżej

- korzyści

- BEST

- Duży

- Miliard

- Blokować

- bloking

- Bloki

- Blog

- szczyci się

- obie

- Dolny

- kupiony

- marka

- Rozpoznawalność marki

- marek

- przerwa

- Brytyjski

- budżet

- wybudowany

- ale

- by

- Kalendarz

- wezwanie

- nazywa

- Połączenia

- Kampania

- CAN

- możliwości

- walizka

- Etui

- Kategoria

- złapany

- ostrożność

- centralny

- pewien

- łańcuch

- tani

- ZOBACZ

- chiński

- wybór

- wybrany

- twierdząc,

- CO

- jak

- byliśmy spójni, od początku

- sukcesy firma

- konkurowania

- konkurencyjny

- konkurenci

- zgodny

- wszechstronny

- Obawy

- łączność

- ciągły

- mógłby

- kraje

- stworzony

- Listy uwierzytelniające

- Przestępstwo

- przestępcy

- Kryteria

- krytyczny

- pionierski nowatorski

- cyber

- cyberprzestępczość

- Niebezpieczeństwa

- dane

- prywatność danych

- zdecydować

- Obrona

- wymagania

- rozwijanie

- rozwijający się świat

- urządzenie

- urządzenia

- kierować

- bezpośrednio

- odkryty

- wyświetlanie

- dystrybuowane

- inny

- Różnorodność

- nurkowanie

- do

- Dolar

- nie

- na dół

- pobieranie

- ściąganie

- podczas

- e-commerce

- Najprostszym

- Gospodarczy

- Ekosystem

- e-maile

- osadzone

- wyłonił

- wyłania się

- zakończenia

- Poprawia

- zapewnia

- rozrywka

- całkowicie

- Środowisko

- środowiska

- równy

- szczególnie

- ustanowiony

- EU

- Parzyste

- wydarzenia

- Każdy

- ewoluowały

- przykład

- przykłady

- doświadczenie

- odkryj

- dużym

- rozbudowa

- Twarz

- fakt

- imitacja

- Cecha

- Korzyści

- kilka

- Zaciekle

- Akta

- Znajdź

- Firma

- i terminów, a

- flagowy

- W razie zamówieenia projektu

- Forbes

- znaleziono

- rozdrobniony

- nieuczciwy

- swobodnie

- od

- pełny

- w pełni

- Galaktyka

- zbierać

- gigant

- Globalne

- rynek światowy

- Goes

- Google play

- Sklep Google play

- Google'a

- got

- Rząd

- miał

- ręka

- sprzęt komputerowy

- szkodliwy

- Have

- wysłuchany

- Ukryty

- Wysoki

- High-End

- Podświetlony

- uprowadzać

- Strona główna

- Horyzonty

- Jednak

- HTML

- HTTPS

- Huawei

- polowanie

- if

- obraz

- zdjęcia

- Rezultat

- Oddziaływania

- implikacje

- znaczenie

- in

- incydent

- Włącznie z

- rzeczywiście

- Informacja

- niepewny

- zainstalować

- instalacja

- zamiast

- integracja

- najnowszych

- niewidoczny

- z udziałem

- Wydany

- IT

- JEGO

- samo

- podróż

- właśnie

- tylko jeden

- Zapalony

- konserwacja

- Brak

- w dużej mierze

- Późno

- później

- nioski

- prowadzić

- prowadzący

- Wyprowadzenia

- najmniej

- prawowity

- mniej

- pomniejszy

- mniej znany

- lubić

- Prawdopodobnie

- Linia

- linki

- relacja na żywo

- lokalizacja

- Zaloguj Się

- długo

- dłużej

- Popatrz

- poszukuje

- stracić

- zrobiony

- Główny

- Mainstream

- utrzymać

- utrzymuje

- robić

- Makers

- malware

- Producent

- Producenci

- wiele

- rynek

- udział w rynku

- Może..

- Media

- wzmiankowany

- wiadomości

- metody

- może

- milion

- Misja

- Aplikacje mobilne

- urządzenia mobilne

- mobile Security

- modele

- Moduł

- pieniądze

- jeszcze

- większość

- wielowarstwowy

- wielokrotność

- Multiverse

- musi

- ne

- koniecznie

- Potrzebować

- Ani

- nigdy

- Nowości

- aktualności

- Nie

- noty

- listopad

- of

- oferta

- Oferty

- urzędnik

- Oficjalnie

- często

- starszych

- on

- ONE

- Online

- tylko

- open source

- operacyjny

- system operacyjny

- system operacyjny

- operatorzy

- zoptymalizowane

- Opcje

- or

- zamówienie

- OS

- Inne

- Pozostałe

- ludzkiej,

- na zewnątrz

- zewnętrzne

- koniec

- własny

- Pakować

- strona

- Pakistan

- szczególnie

- przyjęcie

- zwracając

- płatność

- Ludzie

- procent

- postrzeganie

- okres

- okresy

- telefon

- rozmowy telefoniczne

- telefony

- obraz

- Miejsca

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Play Store

- polityka

- stwarzane

- position

- możliwie

- potencjalnie

- Zasilanie

- obecność

- przedstawione

- Prestiż

- Cena

- wycena

- ustalanie priorytetów

- prywatność

- Proaktywne

- prawdopodobnie

- problemy

- wygląda tak

- Produkty

- projekt

- prawidłowo

- chronić

- ochrony

- ochrona

- publiczny

- jakość

- szybko

- zasięg

- ransomware

- w czasie rzeczywistym

- powód

- otrzymać

- niedawny

- niedawno

- uznanie

- rekord

- Bez względu

- region

- regionalny

- regulowane

- regulamin

- zdalny

- zdalny dostęp

- usunąć

- WIELOKROTNIE

- wywołań

- Badania naukowe

- wyrazy szacunku

- Ograniczenia

- Reuters

- przeglądu

- prawo

- Ryzyko

- ryzyko

- Rywal

- run

- s

- "bezpiecznym"

- zabezpieczenia

- Samsung

- Sankcjonowany

- Oszuści

- druga

- bezpieczeństwo

- rozsądek

- służyć

- Usługi

- kilka

- Share

- Zakupy

- Short

- niedobór

- powinien

- pokazać

- pokazane

- podobny

- po prostu

- ponieważ

- witryna internetowa

- smartphone

- smartfony

- SMS

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- sprzedany

- Rozwiązania

- kilka

- wkrótce

- Źródło

- Źródła

- specyficzny

- Spready

- spyware

- rozpoczęty

- Rynek

- trzon

- sklep

- sklep

- proste

- Ścisły

- subskrypcja

- usługi subskrypcyjne

- taki

- Dostawa

- łańcuch dostaw

- wsparcie

- system

- systemy

- Opowieści

- cel

- kierowania

- tech

- gigant technologiczny

- Technologies

- telekomunikacja

- REGULAMIN

- testerzy

- niż

- Podziękowania

- że

- Połączenia

- świat

- ich

- Im

- następnie

- teoria

- Tam.

- Te

- one

- rzecz

- rzeczy

- Trzeci

- innych firm

- to

- tych

- groźba

- zagrożenia

- czas

- tytani

- Tytuł

- do

- Top

- Kwota produktów:

- w kierunku

- Obrócony

- Dwa razy

- typy

- nas

- Rząd Stanów Zjednoczonych

- Ostatecznie

- Nieupoważniony

- jednostek

- nieznany

- niepożądany

- Aktualizacja

- Nowości

- us

- posługiwać się

- Użytkownik

- Doświadczenie użytkownika

- Użytkownicy

- różnorodny

- sprzedawców

- wersja

- Wersje

- sprawdzone

- przez

- Ofiary

- chcieć

- była

- Wody

- Droga..

- strony internetowe

- DOBRZE

- były

- cokolwiek

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- szerokość

- będzie

- w

- bez

- świat

- martwić się

- by

- lat

- You

- Twój

- zefirnet