Czas czytania: 3 minuty

Pieniądze Tornado pojawiły się ostatnio w wiadomościach o hackach Web3, gdzie hakerzy wykorzystują je do przekierowywania zrabowanej gotówki. Włamania i powiązane dane są proporcjonalne do atakujących wykorzystujących gotówkę Tornado do transferu środków, nie pozostawiając żadnych śladów.

Amerykański skarbiec zakazał jego używania po 7 miliardach dolarów w skradzionych kryptowalutach rzekomo pranych za pośrednictwem Tornado Cash od czasu jego uruchomienia w 2017 roku, co skłoniło nas do analizy gotówki Tornado na tym blogu.

Co to jest gotówka Tornado?

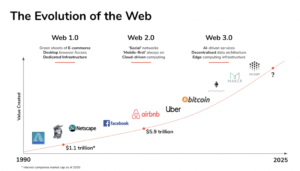

Tornado cash to open-source Dapp zbudowany na sieci Ethereum, który umożliwia przeprowadzanie prywatnych transakcji w publicznej sieci Ethereum. Gotówka Tornado z ochroną prywatności zmienia tożsamość użytkownika dokonującego transakcji.

W ten sposób zachowuje anonimowość transakcji, zrywając powiązanie między podmiotem/osobą przekazującą środki a adresem odbiorcy. Dowiedzmy się, jak to działa.

Jak to działa?

Tornado Cash wykorzystuje umowę miksera, której działanie można lepiej zrozumieć, uznając ją za analogiczną do miksera do soków, w którym cała zawarta zawartość miesza się w słoiku.

Podobnie środki są przesyłane do umowy miksera Tornado i dodawane do pul. Wykorzystuje systemy dowodu z wiedzą zerową, aby ukryć tożsamość nadawcy i adresu odbiorcy.

Będąc prawdziwie zdecentralizowanym i nieposiadającym charakteru, użytkownicy mają pełną kontrolę nad funduszami. Ponadto projekt gotówki Tornado polega na tym, że ustalona kwota opłaty za każdą transakcję trafia do operacji.

Logika stojąca za jego działaniem

Ponieważ działa w sieci Ethereum, Tornado cash korzysta ze standardu tokena ERC-20. Jak wspomniano wcześniej, jest to dowód zerowej wiedzy (ZKP), dzięki któremu można zapewnić prywatność transakcji, ponieważ nie wymaga ujawnienia tajnych haseł do uwierzytelnienia.

To powiedziawszy, gotówka Tornado, która działa w ZKP, w dużym stopniu wyjaśnia logikę, która za tym stoi. Wymaga zainstalowania portfela, który następnie podłącza się do gotówki Tornado. Użytkownicy mogą następnie wpłacić kwotę, którą chcą przelać na gotówkę Tornado.

Po pomyślnym wpłacie gotówka Tornado generuje prywatną notatkę jako tajny hash. Teraz przechowywanie tego klucza jest ważne, ponieważ należy go wprowadzić w celu wypłaty środków przez odbiorcę.

Gotówka jest następnie mieszana w puli, a między wpłatą a wypłatą środków upływa czas oczekiwania. Odbiorca może następnie wprowadzić wygenerowaną prywatną notatkę, aby potwierdzić transakcję.

Przez cały proces gotówka Tornado zapewnia, że nie są dostępne żadne dane w łańcuchu, które łączą nadawcę i odbiorcę, dzięki czemu pozostają całkowicie anonimowe.

Co więcej, zdecentralizowana platforma przyjmuje tokeny TORN, zarządzanie i narzędzia. Wszelkie decyzje dotyczące platformy pozostawia się głosowaniu w oparciu o posiadaczy tokenów TORN.

Tornado Cash – sprzęgło dla hakerów

Raporty finansowe wykazały, że w gotówce Tornado miało miejsce ponad 10 miliardów dolarów. Coraz więcej hakerów wykorzystuje platformę do nielegalnych transferów środków.

Prywatność transakcji stanowi idealną podstawę dla hakerów do przeniesienia milionów skradzionych aktywów, zachowując anonimowość. Mówi się, że dopływ gotówki do puli wzrósł po ataku sieciowym Ronin firmy Axie Infinity.

Oto wzmianka o kilku hackach, w których hakerzy używali gotówki Tornado do dokonywania przelewów.

Włamanie na most Ronina o wartości 622 milionów dolarów stało się z powodu włamania klucza prywatnego, w którym skradzione aktywa wykorzystały gotówkę Tornado. Oprócz tego wartego 375 milionów dolarów ataku na tunel czasoprzestrzenny i włamania do mostu Horizon o wartości 100 milionów dolarów wykorzystano również gotówkę Tornado.

Czy zakaz gotówki Tornado to godny pochwały ruch?

Chociaż ruch przez US Treasury Zakazanie gotówki Tornado miało ograniczyć środki hakerskie, wielu zwykłych legalnych inwestorów jest pozbawionych korzyści. Użytkownicy, którzy chcą zachować prywatność transakcji na wciąż powstającym rynku kryptograficznym, uważają to za niespokojne.

Ace Your Web3 Project's Security z QuillAudits

QuillAudyty aktywnie przyczynia się do uczynienia Web3 bezpieczniejszym miejscem. Nasi eksperci są do Państwa dyspozycji w celu uzyskania wszelkich konsultacji dotyczących zabezpieczanie Twojej sieci3 projekty i zapewnienie ich solidności.

138 odwiedzajacy

- Bitcoin

- blockchain

- zgodność z technologią blockchain

- konferencja blockchain

- coinbase

- pomysłowość

- Zgoda

- konferencja kryptograficzna

- wydobycie kryptograficzne

- kryptowaluta

- Zdecentralizowane

- DeFi

- Zasoby cyfrowe

- ethereum

- uczenie maszynowe

- niezamienny żeton

- plato

- Platon Ai

- Analiza danych Platona

- Platoblockchain

- PlatoDane

- platogaming

- Wielokąt

- dowód stawki

- Quillhash

- Tornado Cash

- trendy

- W3

- zefirnet