Czas czytania: 6 minutyJeśli powyższy nagłówek Cię przeraził lub przynajmniej zaniepokoił, oznacza to, że naprawdę możesz paść ofiarą tej cyberprzestępczości. Ponieważ jest trochę inny od innych. Podczas gdy sprawcy zwykle celują w luki w twoim komputerze, ten atak atakuje luki w twoim umyśle. Oszuści nie używają złośliwego oprogramowania, co pozwala im opróżnić kieszenie tysięcy ofiar. Wielu użytkowników padło już ofiarą tej cyberprzestępczości połączonej z oszustwem, pornografią, szantażem i technologiami cybernetycznymi.

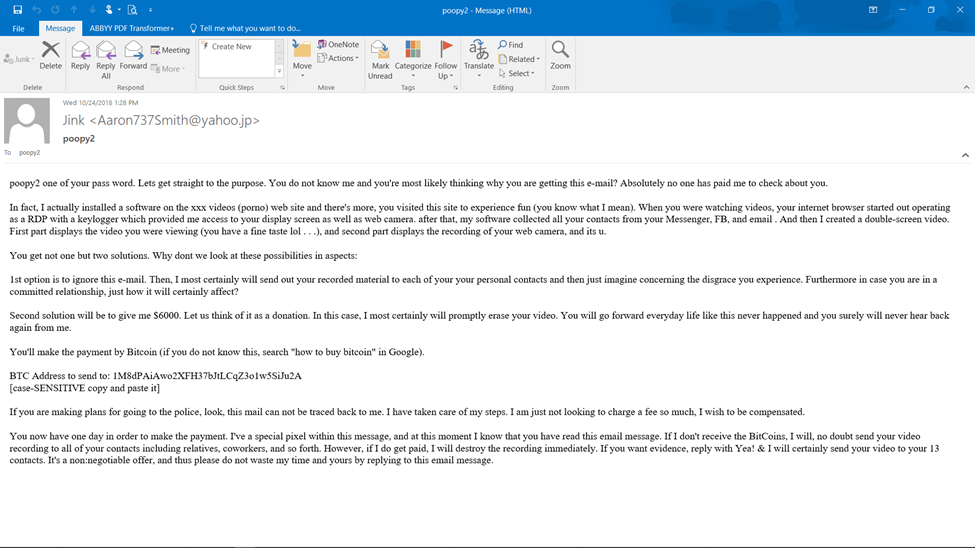

Oto najświeższy przykład.

Specjaliści Comodo wykryli 9382 złośliwe wiadomości e-mail wysłane do potencjalnych ofiar. Oszuści wykorzystali imponującą liczbę 8590 adresów IP do rozsyłania e-maili – wymowny fakt wyraźnie pokazujący ogromny zasięg ataku.

Co było w tych kryminalnych e-mailach?

Tylko wiadomość. Ale ta wiadomość sprawiła, że tysiące ludzi otworzyło swoje portfele na korzyść oszustów.

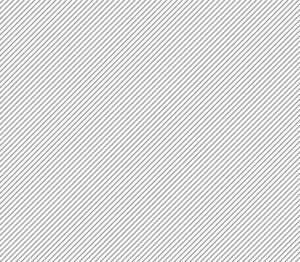

Wiadomość zaczyna się od oszałamiającego stwierdzenia (pisownia jest zachowywana):

"Wiem hafiza to twoje hasło. pozwala przejdź od razu do sedna. Nie znasz mnie i najprawdopodobniej zastanawiasz się, dlaczego otrzymujesz ten e-mail? Żadna osoba nie wypłaciła mi rekompensaty za dochodzenie O Varso Invest ty.

właściwie ja ustawienie złośliwe oprogramowanie na stronie z filmami xxx (strony erotyczne) i wiesz co, odwiedziłeś tę stronę, aby się dobrze bawić (wiesz, co mam na myśli). Kiedy oglądałeś klipy wideo, twoja przeglądarka internetowa zaczęła funkcjonować jako PROW który ma rejestrator kluczy co dało mi dostęp do twojego ekranu i kamery internetowej. Zaraz po tym moje oprogramowanie uzyskało Twoje pełne kontakty z Twojego Messengera, Facebooka, a także Konto e-mail, Po że Stworzyłem podwójny film. Pierwsza część pokazuje film, który oglądałeś (masz dobry gust, haha...), a druga część wyświetla nagranie twojego kamery internetowej, & to ty.

Masz dwie alternatywy. pozwala szczegółowo przestudiuj te opcje:

Bardzo pierwszym rozwiązaniem jest zignorowanie tej wiadomości e-mail. W takim przypadku z pewnością wyślę twoją rzeczywistą taśmę do prawie wszystkich twoich kontaktów, a także zwizualizuję niezręczność, jaką dostaniesz. Nie wspominając o romansie, jak to z pewnością wpłynie?

Następnym wyborem byłoby zapłacić mi 4000 dolarów. pozwala pomyśl o tym jako o darowiźnie. Wtedy z całą pewnością natychmiast usunę twoje nagranie wideo. Mógłbyś kontynuować swoje życie tak, jakby to nigdy się nie wydarzyło i nigdy więcej nie otrzymasz ode mnie odpowiedzi.

Płatności dokonasz za pomocą Bitcoina (jeśli tego nie wiesz, wyszukaj „jak kupić bitcoin” w Google).

Adres BTC: 13JtJDtepN4MARpKbDrWADpd592seKW1kj

[kopiuj i wklej z uwzględnieniem wielkości liter]

Jeśli myślisz o pójściu na policję, w porządku, ten e-mail nie może być powiązany ze mną. Zająłem się moimi działaniami. Nie próbuję też prosić o wiele, po prostu wolę, żeby ktoś mi płacił.

Masz teraz jeden dzień na dokonanie płatności. Ja konkretnego piksela w tej wiadomości iw tej chwili wiem, że przeczytałeś tę wiadomość e-mail. Jeśli nie zdobędę bitcoinów, dostanę na pewno wyślij swoje nagranie wideo do wszystkich swoich kontaktów, w tym członków rodziny, współpracowników i wielu innych. Jeśli jednak otrzymam płatność, natychmiast zniszczę film. Jeśli chcesz dowodu, odpowiedz Tak! wtedy na pewno wyślę twój film do twoich 11 znajomych. To jest niepodlegający negocjacjom oferty, a tym samym nie marnuj mojego osobistego czasu i swojego, odpowiadając na tę wiadomość e-mail”.

Ljest przerażające, prawda? I nie jest to zaskakujące: od samego początku nazywają twoje prawdziwe hasło, więc musieli zostać naprawdę zhakowani, prawda? Co więcej, szczegółowo opisali, jak dokładnie cię zhakowali. „Ustawiają złośliwe oprogramowanie w filmach xxx (stronach erotycznych)” i włączają twoją przeglądarkę internetową „w protokół RDP z keyloggerem, który daje mi dostęp do twojego ekranu i kamery internetowej”. Mają nawet wszystkie „kontakty z Twojego Messengera, Facebooka, a także konta e-mail”.

Wygląda więc na to, że to nie mistyfikacja. Naprawdę mogą wysłać ten okropny film do wszystkich twoich przyjaciół… twoich współpracowników… twojego szefa… twoich przyjaciół… twojego kochanka… Wpadasz w zimne słodycze, twoje serce zaczyna bić szybciej, brakuje ci tchu. Gorączkowo starasz się zapobiec temu horrorowi, a jedynym powodem pozbycia się tego wszystkiego jest zapłacenie napastnikowi. Więc spieszysz się do google, jak dokonać płatności w Bitcoinach i…

Zatrzymać! Możesz się zrelaksować. Wszystko to jest nonsensem. Nikt nie wszczepił złośliwego oprogramowania w „filmach xxx”. Twoja przeglądarka nigdy nie zmieniła się w „RDP, który ma keylogger” (swoją drogą, co za bzdury!). I nikt nie ukradł twoich kontaktów.

Ale… co z hasłem? Skąd wiedzieli, że cię nie zhakowali?

Najprawdopodobniej znaleźli go w zrzucie bazy danych kupionym w Darknet. Istnieje wiele takich zrzutów pochodzących z baz danych zhakowanych przez cyberprzestępców. Na przykład w przeszłości można było używać hasła do logowania się do sklepu internetowego. Następnie baza danych sklepu została zhakowana i sprzedana przez Darknet.

Więc nie jesteś zagrożony?

Nie ma mowy. Wszystko, co powinieneś zrobić, to po prostu usunąć wiadomość e-mail i zmienić wypalone hasło, jeśli nadal go używasz. Ach… też możesz śmiać się ze swoich zmartwień.

Ten e-mail to tylko oszustwo, które próbuje wykorzystać Twoje emocje. Manipulując poczuciem winy, wstydu i strachu, sprawia, że ofiary otwierają swoje portfele. Tekst zawiera profesjonalne psychologiczne sztuczki do manipulowania czytelnikami, więc wielu ludziom trudno jest oprzeć się jego wpływom. Dlatego z technicznego punktu widzenia jest to zdecydowanie bańka mydlana, którą należy traktować jako poważne zagrożenie. I bez wątpienia wielu cyberprzestępców będzie z niego korzystać w najbliższej przyszłości.

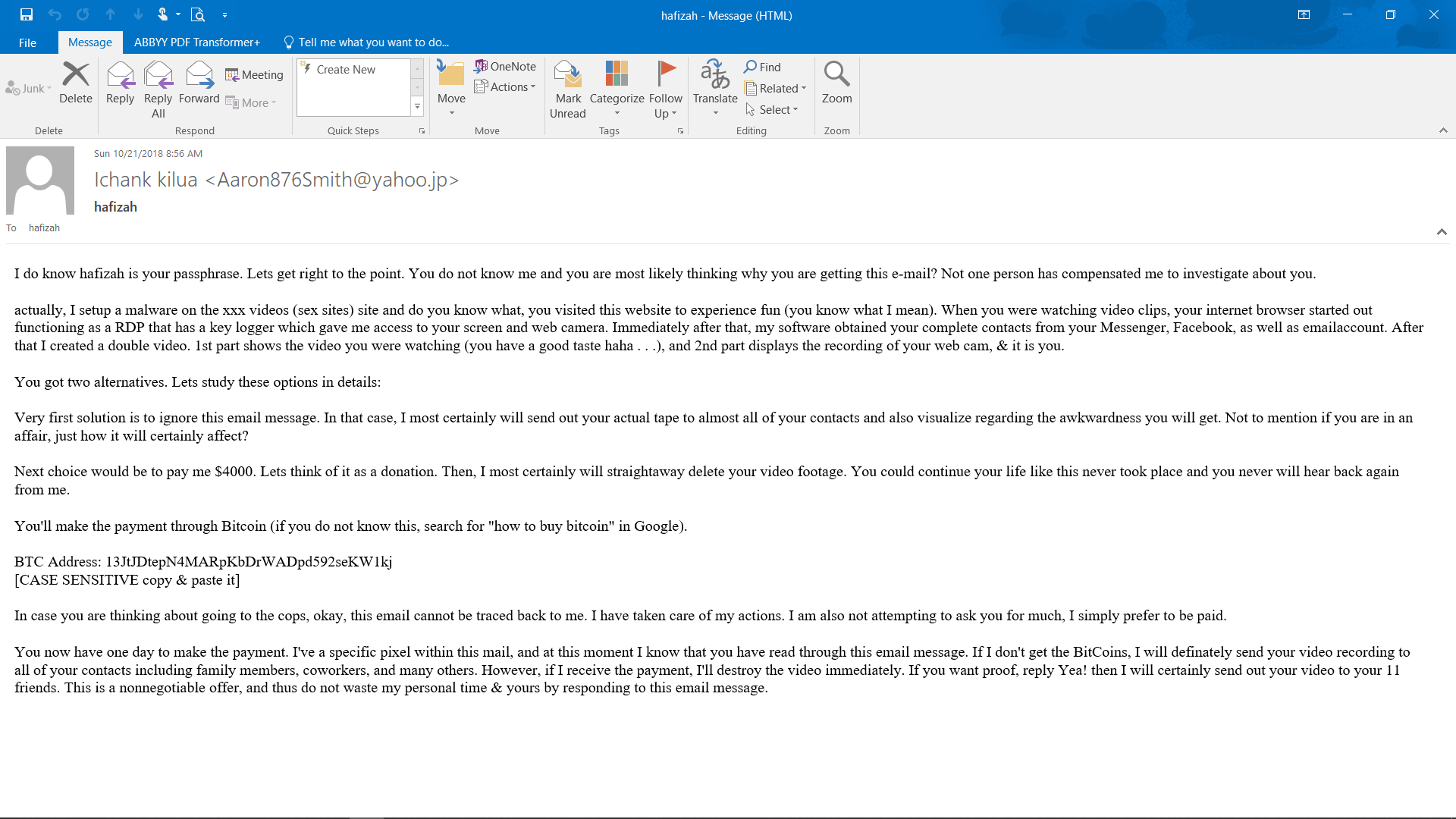

Co ciekawe, e-maile przechwycone przez oszustów Technologie Comodo zostały wysłane z różnych domen. Pierwszym był yahoo.jp, a pozostałe pochodziły z zakresu utworzonego przez wzorzec „kowalski + liczby iterujące od 1 do 999” + .edu. Podobny wzorzec został użyty w adresach e-mail z domeną yahoo.jp. Właściwie o wiele łatwiej jest to zrozumieć, widząc niż czytając, więc spójrz na poniższy obrazek:

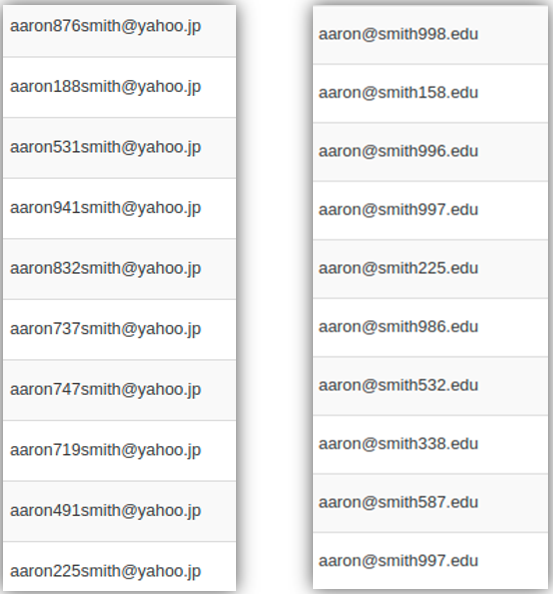

We wszystkich e-mailach znajduje się imię „Aaron Smith”, treść e-maili jest czasami nieco inna. Oto dwa inne przykłady e-maili.

Jak widać rozbieżności nie są znaczące i dotyczą zmian niektórych słów i fraz. Na przykład „jeśli planujesz iść na policję” zostaje zamienione na „jeśli myślisz o pójście na policję” itp. Zmiany te nie zmieniają sensu przekazu i, oczywiście, są stworzone, aby ominąć filtry bezpieczeństwa. Kolejną różnicą są różne adresy portfeli Bitcoin. Cel jest oczywiście ten sam – unikaj wkładania wszystkich jajek do jednego koszyka. Jeśli jeden portfel zostanie zablokowany, pozostałe będą nadal czerpać zyski z działalności przestępczej. I to kolejny dowód – wraz ze spreparowanym tekstem i szerokim zakresem atakujących adresów IP – że atak został przygotowany starannie.

Szczegóły ataku

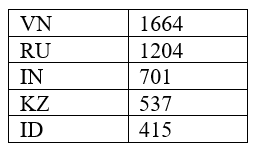

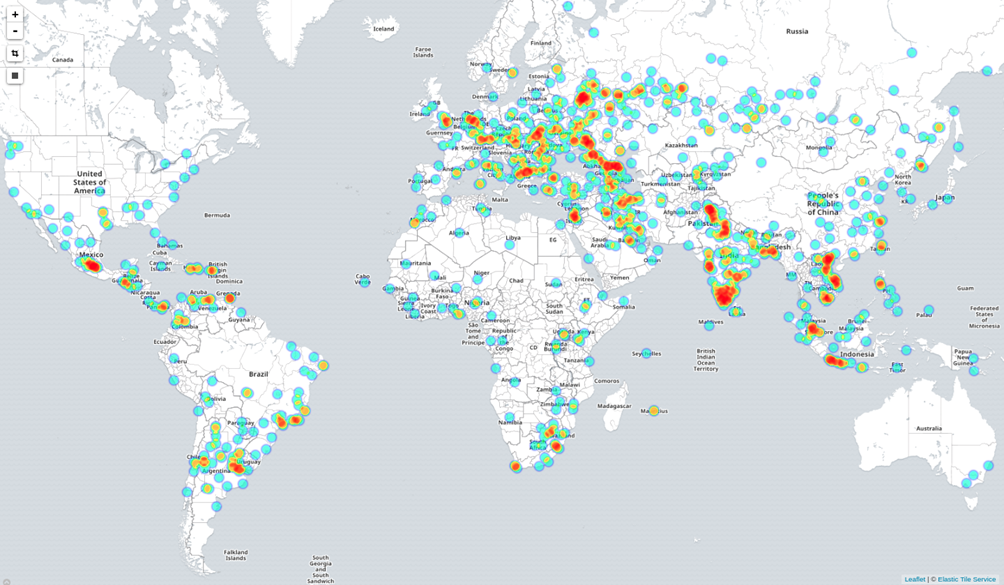

Atak rozpoczął się 09 października 2018 roku o godzinie 7:31:36 UTC i zakończył 26 października 2018 roku o godzinie 12:09:30 UTC. E-maile zostały wysłane małymi kawałkami z 8590 adresów IP ze 159 krajów na całym świecie.

Top 5 krajów zaangażowanych w atak i liczba e-maili wysłanych z każdego kraju.

Mapa cieplna ataku

„Ten atak wyraźnie wskazuje, że rośnie wyrafinowanie cyberoszustw, a także cyberataków opartych na złośliwym oprogramowaniu” – mówi Fatih Orhan, szef Comodo Threat Research Labs. „W przeszłości przyzwyczailiśmy się do myślenia, że oszustwo internetowe to coś w rodzaju oszustwa nigeryjskiego, łatwego do wykrycia przez każdą rozsądną osobę i czegoś, czego nie należy brać zbyt poważnie. Jednak ta sprawa jest znacznie trudniejsza. W rzeczywistości przesłanie przestępców można porównać do trojana dla ludzkich umysłów. Oszuści grają na strachu ludzi przed cyberprzestępcami — opis tego, w jaki sposób „zhakowali” ofiary, wygląda bardzo wiarygodnie, ponieważ jest bardzo podobny do tego, co ludzie czytają w mediach lub widzą w telewizji o złośliwych hakerach. Ta wiarygodność pomaga ominąć krytyczne myślenie ofiar. I podobnie jak prawdziwy trojan, ten psychologiczny złośliwy program przejmuje kontrolę nad umysłem ofiary i zmusza ją do zapłacenia oszustom. Cieszę się, że technologie Comodo pomogły uchronić tysiące osób przed tym niebezpiecznym oszustwem”.

Żyj bezpiecznie z Comodo!

Powiązane zasoby:

- Skaner linków online

- Wikipedia zhakowana przez atak DDoS

- Atak DDoS wymusza na Wikipedii offline

- Kopia zapasowa witryny

- Stan strony internetowej

Post Odwiedziłeś witrynę dla dorosłych? Wtedy jesteś teraz w niebezpieczeństwie! pojawiła się najpierw na Wiadomości Comodo i informacje o bezpieczeństwie w Internecie.

- &

- 11

- 7

- a

- O nas

- dostęp

- działania

- adres

- Adresy

- oddziaływać

- zaniepokojony

- Wszystkie kategorie

- już

- alternatywy

- ilość

- Inne

- pojawił się

- na około

- bo

- Początek

- poniżej

- korzyści

- Bit

- Bitcoin

- portfele bitcoin

- Blokować

- przeglądarka

- kupować

- wezwanie

- aparat fotograficzny

- który

- walizka

- zmiana

- wybór

- Teledyski

- połączony

- w porównaniu

- kompensowane

- kompletny

- zawartość

- kontynuować

- kontrola

- mógłby

- kraje

- kraj

- stworzony

- Karny

- krytyczny

- cyber

- cyberprzestępczość

- cyberprzestępcy

- Darknet

- Baza danych

- Bazy danych

- dzień

- DDoS

- opisane

- opis

- zniszczyć

- detale

- wykryte

- ZROBIŁ

- różne

- Wyświetlacz

- wyświetlacze

- Nie

- domena

- domeny

- darowizna

- Podwójna

- zrzucać

- każdy

- wysiłek

- Jajka

- emocje

- itp

- dokładnie

- przykład

- przykłady

- doświadczenie

- exploity

- członków Twojej rodziny

- filtry

- i terminów, a

- znaleziono

- oszustwo

- od

- zabawa

- funkcjonowanie

- przyszłość

- zyskuje

- miejsce

- będzie

- dobry

- siekać

- hacked

- hakerzy

- głowa

- nagłówek

- pomógł

- pomaga

- tutaj

- przerażenie

- W jaki sposób

- How To

- Jednak

- HTTPS

- człowiek

- natychmiast

- imponujący

- zawierać

- obejmuje

- Włącznie z

- wpływ

- Internet

- Internet Security

- badać

- zaangażowany

- IT

- Klawisz

- Wiedzieć

- Labs

- Prawdopodobnie

- LINK

- mało

- Popatrz

- zrobiony

- robić

- WYKONUJE

- Dokonywanie

- malware

- manipulowanie

- masywny

- znaczy

- Media

- Użytkownicy

- Messenger

- nic

- umysły

- jeszcze

- większość

- aktualności

- numer

- z naszej

- uzyskane

- oferta

- W porządku

- Online

- koncepcja

- Opcje

- Inne

- płatny

- część

- Hasło

- Wzór

- Zapłacić

- płatność

- PC

- Ludzie

- osoba

- osobisty

- Zwroty

- obraz

- plany

- Grać

- Volcano Plenty Vaporizer Storz & Bickel

- kieszenie

- punkt

- Punkt widzenia

- potencjał

- profesjonalny

- Zysk

- dowód

- Bridgestone

- zasięg

- RE

- czytelnicy

- Czytający

- rozsądny

- otrzymać

- w sprawie

- Badania naukowe

- Zasoby

- pędzić

- taki sam

- oszustwo

- Oszuści

- Ekran

- Szukaj

- bezpieczne

- bezpieczeństwo

- rozsądek

- poważny

- Seks

- Short

- znaczący

- podobny

- witryna internetowa

- Witryny

- So

- Tworzenie

- sprzedany

- rozwiązanie

- kilka

- coś

- spam

- specyficzny

- rozpoczęty

- rozpocznie

- Zestawienie sprzedaży

- Nadal

- skradziony

- Badanie

- słodki

- Techniczny

- Technologies

- Połączenia

- świat

- Myślący

- tysiące

- Przez

- poprzez

- czas

- Top

- top 5

- trojański

- tv

- dla

- zrozumieć

- posługiwać się

- Użytkownicy

- zazwyczaj

- UTC

- Ofiary

- Wideo

- Filmy

- Zobacz i wysłuchaj

- Luki w zabezpieczeniach

- wrażliwość

- Portfel

- Portfele

- sieć

- Strona internetowa

- Co

- Podczas

- Wikipedia

- w ciągu

- słowa

- świat

- by

- Yahoo

- Twój