W dzisiejszych czasach większość z nas ma telefony, które wyświetlają numer dzwoniącego, zanim odbierzemy.

Ta „funkcja” w rzeczywistości sięga lat 1960. XX wieku i jest znana w północnoamerykańskim angielskim jako Caller ID, chociaż w rzeczywistości nie identyfikuje dzwoniącego, tylko numer dzwoniącego.

Gdzie indziej w anglojęzycznym świecie zobaczysz tę nazwę CLI używany zamiast tego, skrót od Identyfikacja linii wywołującej, co na pierwszy rzut oka wydaje się być lepszym, bardziej precyzyjnym terminem.

Ale o to chodzi: czy to nazwiesz Caller ID or CLI, nie jest bardziej przydatny do identyfikacji rzeczywistego numeru telefonu dzwoniącego niż From: nagłówek w wiadomości e-mail polega na identyfikacji nadawcy wiadomości e-mail.

Pokaż, co lubisz

Luźno mówiąc, oszust, który wie, co robi, może oszukać Twój telefon, aby wyświetlał prawie dowolny numer, który mu się podoba, jako źródło jego połączeń.

Zastanówmy się, co to oznacza.

Jeśli otrzymasz połączenie przychodzące z numeru, którego nie rozpoznajesz, prawie na pewno nie zostało ono wykonane z telefonu należącego do osoby, którą znasz na tyle dobrze, aby mieć ją na swojej liście kontaktów.

Dlatego jako środek bezpieczeństwa cybernetycznego mający na celu unikanie połączeń od osób, od których nie chcesz otrzymywać wiadomości lub które mogą być oszustami, możesz użyć wyrażenia żargonowego niski odsetek wyników fałszywie dodatnich opisać skuteczność CLI.

Fałszywy alarm w tym kontekście oznacza połączenie od kogoś, kogo znasz, dzwonienie z numeru, któremu można bezpiecznie zaufać, bycie błędnie wykrytym i niesłusznie zablokowanym, ponieważ jest to numer, którego nie rozpoznajesz.

Tego rodzaju błąd jest mało prawdopodobny, ponieważ ani znajomi, ani oszuści prawdopodobnie nie udają kogoś, kogo nie znasz.

Ale ta użyteczność działa tylko w jednym kierunku.

Jako środek bezpieczeństwa cybernetycznego, który pomaga zidentyfikować dzwoniących, którym ufasz, CLI ma ekstremalne możliwości problem fałszywie ujemny, co oznacza, że jeśli pojawi się połączenie z Dadlub Auntie Gladys, a może co ważniejsze, od Your Bank...

…wtedy istnieje znaczne ryzyko, że jest to oszustwo, które zostało celowo zmanipulowane, aby ominąć twoje „Czy znam rozmówcę?” test.

Żadnych dowodów na cokolwiek

Mówiąc najprościej: numery, które pojawiają się na telefonie przed odebraniem połączenia, zawsze sugerują, kto dzwoni i powinien nigdy nie mogą być używane jako „dowód” tożsamości osoby dzwoniącej.

Rzeczywiście, do początku tego tygodnia istniał internetowy system oprogramowania typu crimeware jako usługa dostępny za pośrednictwem strony internetowej o niepoprawnej nazwie ispoof.cc, gdzie potencjalni przestępcy typu vishing (phishing głosowy) mogliby kupować usługi telefoniczne przez Internet, w tym fałszowanie numerów.

Innymi słowy, za skromne nakłady początkowe, oszuści, którzy sami nie byli wystarczająco techniczni, aby skonfigurować własne oszukańcze serwery telefonii internetowej, ale którzy posiadali umiejętności inżynierii społecznej, które pomogły im oczarować, zwieść lub zastraszyć ofiary telefon…

…mimo to może pojawić się na twoim telefonie jako urząd skarbowy, twój bank, twoja firma ubezpieczeniowa, jako twój dostawca usług internetowych, a nawet jako firma telefoniczna, od której kupowałeś własne usługi.

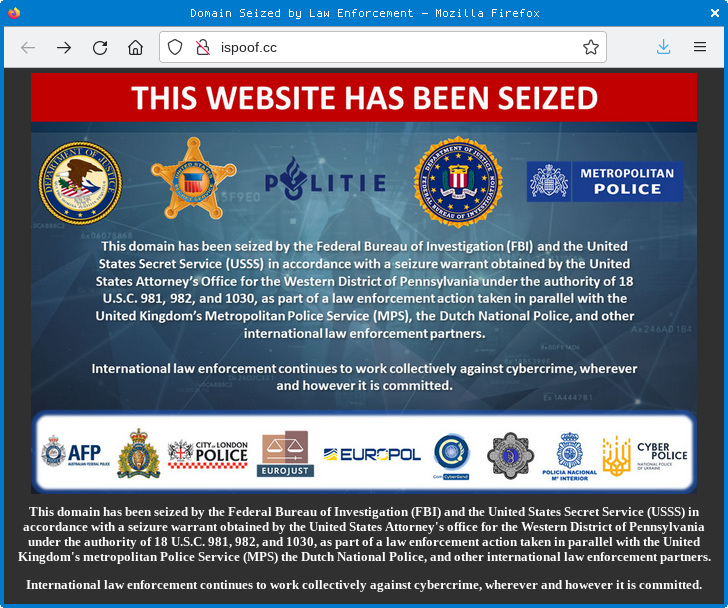

Napisaliśmy powyżej „do początku tego tygodnia”, ponieważ witryna iSpoof została teraz przejęta dzięki globalnej operacji zwalczania cyberprzestępczości, w której uczestniczyły zespoły organów ścigania w co najmniej dziesięciu różnych krajach (Australia, Kanada, Francja, Niemcy, Irlandia, Litwa, Holandia , Ukraina, Wielka Brytania i USA):

Megabust prowadzony

Przejęcie domeny clearweb i wyłączenie jej oferty często samo w sobie nie wystarcza, między innymi dlatego, że przestępcy, jeśli pozostaną na wolności, często będą nadal mogli działać w ciemnej sieci, gdzie usunięcie jest znacznie trudniejsze ze względu na trudność w wyśledzeniu, gdzie faktycznie znajdują się serwery.

Lub oszuści po prostu pojawią się ponownie z nową domeną, być może pod nową „marką”, obsługiwaną przez jeszcze mniej skrupulatną firmę hostingową.

Ale w tym przypadku zajęcie domeny zostało na krótko poprzedzone dużą liczbą aresztowań – Właściwie 142, według Europolu:

Organy sądowe i organy ścigania w Europie, Australii, Stanach Zjednoczonych, Ukrainie i Kanadzie zlikwidowały witrynę internetową, która umożliwiała oszustom podszywanie się pod zaufane korporacje lub kontakty w celu uzyskania dostępu do poufnych informacji od ofiar. Uważa się, że strona internetowa spowodowała straty na całym świecie szacowane na ponad 100 milionów funtów (115 milionów euro).

W skoordynowanej akcji prowadzonej przez Wielką Brytanię i wspieranej przez Europol i Eurojust aresztowano 142 podejrzanych, w tym głównego administratora serwisu.

Według londyńskiej policji metropolitalnej ponad 100 z tych aresztowań miało miejsce w samej Wielkiej Brytanii 200,000 XNUMX ofiar w Wielkiej Brytanii zostało oszukanych za wiele milionów funtów:

iSpoof pozwalał użytkownikom, którzy zapłacili za usługę w Bitcoin, ukryć swój numer telefonu, tak aby wyglądało na to, że dzwonią z zaufanego źródła. Ten proces jest znany jako „fałszowanie”.

Przestępcy próbują nakłonić ludzi do przekazania pieniędzy lub podania poufnych informacji, takich jak jednorazowe kody dostępu do kont bankowych.

Uważa się, że średnia strata tych, którzy zgłosili, że byli celem ataków, wynosi 10,000 XNUMX funtów.

W ciągu 12 miesięcy do sierpnia 2022 r. na całym świecie wykonano około 10 milionów fałszywych połączeń za pośrednictwem iSpoof, z czego około 3.5 miliona w Wielkiej Brytanii.

Spośród nich 350,000 200,000 połączeń trwało ponad minutę i zostało wykonanych do XNUMX XNUMX osób.

Według BBC, domniemany prowodyr był 34-latkiem o nazwisku Teejai Fletcher, który został zatrzymany w areszcie do czasu rozprawy sądowej w Southwark w Londynie w dniu 2022-12-06.

Co robić?

- WSKAZÓWKA 1. Traktuj identyfikator dzwoniącego jako wskazówkę.

Najważniejszą rzeczą do zapamiętania (i wyjaśnienia znajomym i rodzinie, która Twoim zdaniem może być narażona na tego rodzaju oszustwo) jest następująca: NUMER DZWONIĄCEGO, KTÓRY WYŚWIETLA SIĘ NA TWOIM TELEFONIE, ZANIM ODPOWIESZ, NICZEGO NIE DOWODUJE.

Te numery identyfikacyjne dzwoniącego nie są niczym lepszym niż niejasna wskazówka osoby lub firmy, która wydaje się do ciebie dzwonić.

Kiedy telefon dzwoni i nazywa połączenie słowami Your Bank's Name Here, pamiętaj, że słowa, które wyskakują, pochodzą z Twojej własnej listy kontaktów, co oznacza jedynie, że numer podany przez dzwoniącego pasuje do wpisu, który sam dodałeś do swoich kontaktów.

Innymi słowy, numer powiązany z połączeniem przychodzącym nie zapewnia więcej „dowodu tożsamości” niż tekst w Subject: wiersz wiadomości e-mail, który zawiera wszystko, co nadawca wybrał.

- WSKAZÓWKA 2. Oficjalne rozmowy zawsze inicjuj samodzielnie, korzystając z numeru, któremu możesz zaufać.

Jeśli naprawdę musisz skontaktować się telefonicznie z organizacją, taką jak bank, upewnij się, że inicjujesz połączenie i używasz numeru, który sam ustaliłeś.

Na przykład spójrz na ostatni oficjalny wyciąg bankowy, sprawdź odwrotną stronę swojej karty bankowej, a nawet odwiedź oddział i zapytaj pracownika twarzą w twarz o oficjalny numer, pod który powinieneś zadzwonić w nagłych wypadkach.

- WSKAZÓWKA 3. Nie pozwól, aby przypadek przekonał Cię, że telefon jest autentyczny.

Nigdy nie używaj zbiegów okoliczności jako „dowodu”, że połączenie musi być prawdziwe, na przykład zakładaj, że połączenie „na pewno” pochodzi z banku tylko dlatego, że tego ranka miałeś irytujące problemy z bankowością internetową lub zapłaciłeś nowemu dostawcy za pierwszą tylko dziś po południu.

Pamiętaj, że oszuści iSpoof wykonali co najmniej 3,500,000 6.5 12 połączeń w samej Wielkiej Brytanii (i XNUMX mln połączeń w innych krajach) w okresie XNUMX miesięcy, przy czym oszuści wykonują średnio jedno połączenie co trzy sekundy w najbardziej prawdopodobnych porach dnia, więc zbiegi okoliczności takie jak to są nie tylko możliwe, są tak dobre, jak nieuniknione.

Ci oszuści nie mają na celu oszukania 3,500,000 10 10,000 osób na XNUMX funtów… w rzeczywistości oszukanie XNUMX XNUMX funtów na kilka tysięcy osób to znacznie mniej pracy, jeśli mają szczęście i nawiązują kontakt z tymi kilkoma tysiącami osób na momencie, w którym są najbardziej bezbronni.

- WSKAZÓWKA 4. Bądź przy wrażliwych przyjaciołach i rodzinie.

Upewnij się, że przyjaciele i rodzina, o których myślisz, że mogą być narażeni na słodkie rozmowy (lub zastraszanie, zdezorientowanie i zastraszanie) przez oszustów, bez względu na to, w jaki sposób kontaktuje się z nimi po raz pierwszy, wiedzą, że mogą i powinni zwrócić się do Ciebie o poradę przed wyrażeniem zgody cokolwiek przez telefon.

A jeśli ktoś poprosi ich o zrobienie czegoś, co jest ewidentną ingerencją w ich osobistą przestrzeń cyfrową, na przykład zainstalowanie Teamviewer, aby umożliwić im dostęp do komputera, odczytanie tajnego kodu dostępu z ekranu lub podanie osobistego numeru identyfikacyjnego lub hasła…

… upewnij się, że wiedzą, że można po prostu odłożyć słuchawkę bez słowa i skontaktować się z Tobą, aby najpierw sprawdzić fakty.

Aha, jeszcze jedno: londyńscy gliniarze powiedzieli, że w trakcie tego śledztwa zdobyli plik bazy danych (domyślamy się, że pochodzi z jakiegoś systemu rejestrowania połączeń) zawierający 70,000,000 59,000 100 wierszy i że zidentyfikowali ogromną XNUMX XNUMX podejrzanych, z których gdzieś na północ od XNUMX zostało już aresztowanych.

Najwyraźniej ci podejrzani nie są tak anonimowi, jak mogliby sądzić, więc gliny skupiają się w pierwszej kolejności „ci, którzy wydali co najmniej 100 GBP Bitcoinów na korzystanie z witryny”.

Oszuści z niższych szczebli mogą jeszcze nie pukać do drzwi, ale może to być tylko kwestia czasu…

DOWIEDZ SIĘ WIĘCEJ O RÓŻNICOWANIU CYBERPRZESTĘPSTW I SKUTECZNYCH WALKACH Z NASZEGO PODCASTU Z RAPORTEM O ZAGROŻENIACH

Kliknij i przeciągnij poniższe fale dźwiękowe, aby przejść do dowolnego punktu. Również możesz słuchaj bezpośrednio na Soundcloudzie.

Pełny zapis dla tych, którzy wolą czytać niż słuchać.

Z Paulem Ducklinem i Johnem Shierem.

Muzyka intro i outro autorstwa Edyta Mudge.

Możesz nas posłuchać SoundCloud, Podcasty Apple, Podcasty Google, Spotify, Stitcher i wszędzie tam, gdzie można znaleźć dobre podcasty. Lub po prostu upuść URL naszego kanału RSS do swojego ulubionego podcatchera.

- blockchain

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- Europol

- fbi

- zapora

- iSpoof

- Kaspersky

- Prawo i porządek

- malware

- Mcafee

- Metropolitan Police

- Nagie bezpieczeństwo

- NexBLOC

- phishing

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- prywatność

- Vishing

- vishing-jako-usługa

- VPN

- zabezpieczenia stron internetowych

- zefirnet

![S3, odc. 110: Cyberzagrożenia w centrum uwagi – przemawia ekspert [audio + tekst] S3 Odp110: Cyberzagrożenia w centrum uwagi – ekspert przemawia [Audio + tekst] PlatoBlockchain Data Intelligence. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)

![S3, odc. 113: Włamywanie się do jądra systemu Windows – oszuści, którzy oszukali Microsoft [Audio + Tekst] S3 Odp113: Pwning jądra systemu Windows – oszuści, którzy oszukali Microsoft [Audio + tekst] PlatoBlockchain Data Intelligence. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/12/s3-ep113-1200-360x188.png)

![S3 Odc92: Log4Shell4Ever, porady dotyczące podróży i oszustwo [Audio + Text] S3 Odc92: Log4Shell4Ever, porady dotyczące podróży i oszustwo [Audio + Text] PlatoBlockchain Data Intelligence. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Odc.130: Otwórz drzwi do garażu, HAL [Audio + Tekst] S3 Odc.130: Otwórz drzwi do garażu, HAL [Audio + Tekst]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)