Czas czytania: 5 minutyIstnieje dylemat dotyczący zbierania zdarzeń produktów Endpoint Detection and Response (EDR). Zbieranie wszystkich zdarzeń generowanych przez punkty końcowe oznacza wąskie gardła na punkcie końcowym iw sieci. Zbieranie mniejszej ilości może skutkować pominięciem ważnych wydarzeń; gromadzenie większej ilości może skutkować niską wydajnością punktów końcowych.

Obecni dostawcy EDR, w tym Crowdstrike, używają predefiniowanego schematu wydarzenia, w którym wszystkie są zakodowane na stałe w swoich agentach. Crowdstrike ogłasza, że korzysta z 400 różnych zdarzeń (gdzie procent z tego to ich własne zdarzenia specyficzne dla agenta), które są statyczne, z predefiniowanymi regułami, takimi jak sprawdzanie określonych lokalizacji plików rejestru itp.

Oto ich najważniejsze kategorie wydarzeń:

- Rejestr wydarzeń

- Pliki zdarzeń

- Zachowania

- Wydarzenia w przeglądarce

- Operacje na schowku

- Wydarzenia procesowe

- Zaplanowane zdarzenia związane z zadaniami

- Wydarzenia serwisowe

- Wydarzenia wątku

- Zmienne środowiskowe

- Wydarzenia FW

- Wydarzenia IOA Rules

- Wydarzenia NetShare

- Wydarzenia USB

- Wydarzenia wtrysku

- Wydarzenia sieciowe

- Dziennik zdarzeń systemu Windows

- Wydarzenia FS

- Zainstaluj wydarzenia

- Wydarzenia Java

- Zdarzenia jądra

- Wydarzenia modułu

- Wydarzenia LSASS

- Działania kwarantanny

- Działania ransomware

- Zdarzenia klientów dla małych i średnich firm

Dla każdej kategorii generowane są określone zdarzenia, takie jak PdfFileWritten, DmpFileWritten, DexFileWritten itp., Ale są to wszystkie operacje zapisu do pliku, w których zmieniono tylko typ pliku. To samo dotyczy wydarzeń w rejestrze, wydarzeń serwisowych itp.

Ale co z operacją zapisu pliku do nieznanego lub ogólnego typu pliku? A co z jednym wydarzeniem, ale z serią wydarzeń? Czy częstotliwość wydarzeń? Albo wzorce tych samych wydarzeń, które są ważne? W takich przypadkach statyczny model zdarzenia, taki jak Crowdstrike, ma bardzo ograniczony zakres wykrywania tego nowego typu ataków APT. Możemy uznać model zdarzeń Crowdstrike za „zbiór zdarzeń oparty na sygnaturach”, który bardzo przypomina stare skanery AV oparte na sygnaturach.

Wprowadza Comodo's Dragon Enterprise „Adaptacyjne modelowanie zdarzeń” gdzie zdarzenia są definiowane z deskryptorów bazowych, takich jak

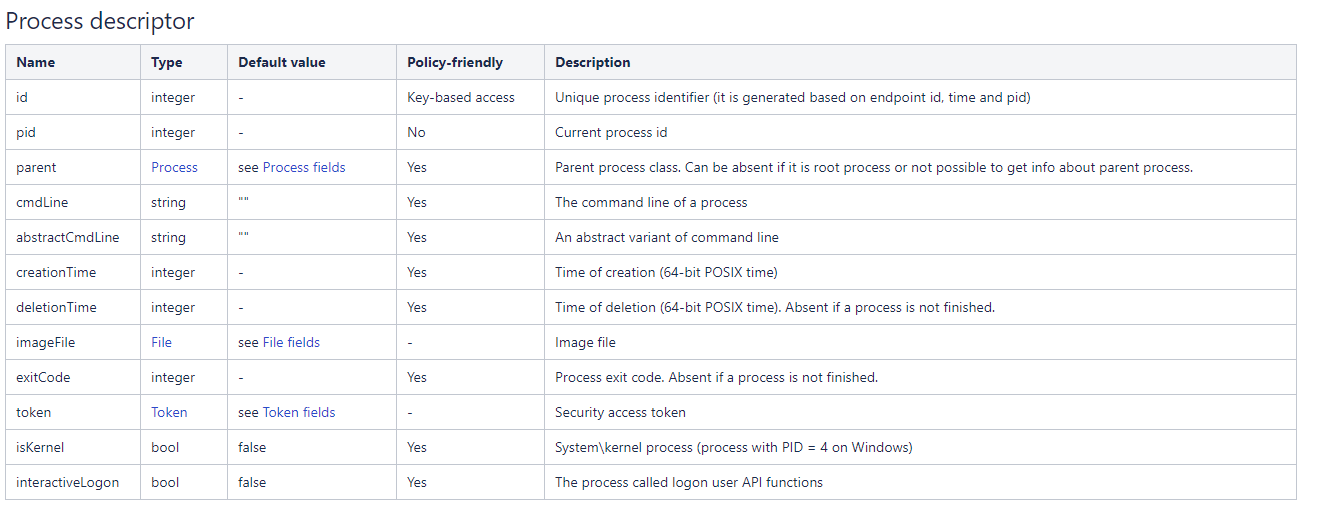

Proces:

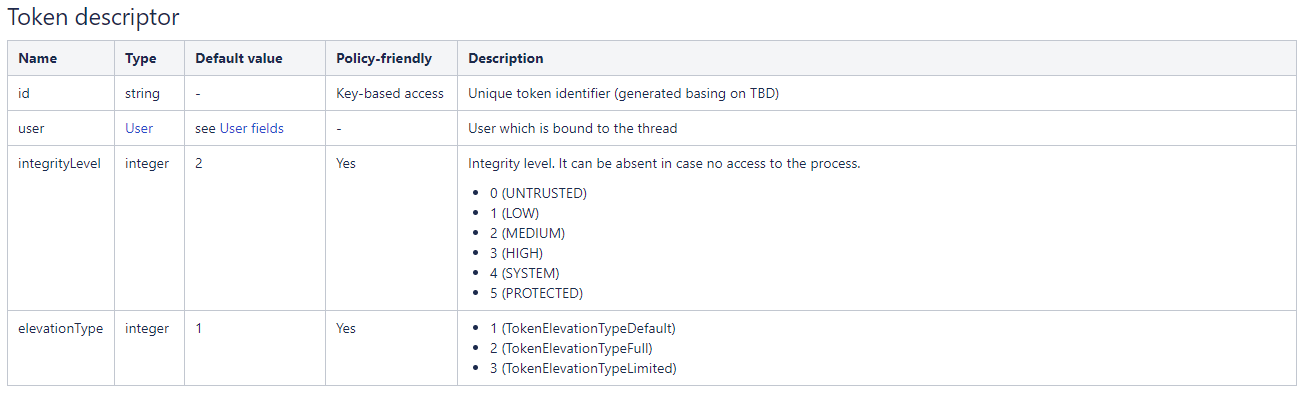

Token:

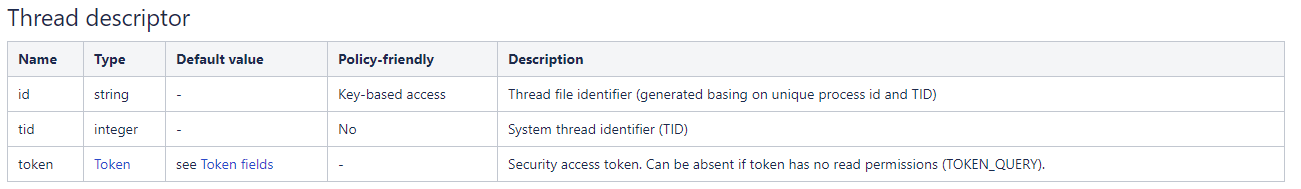

Wątek:

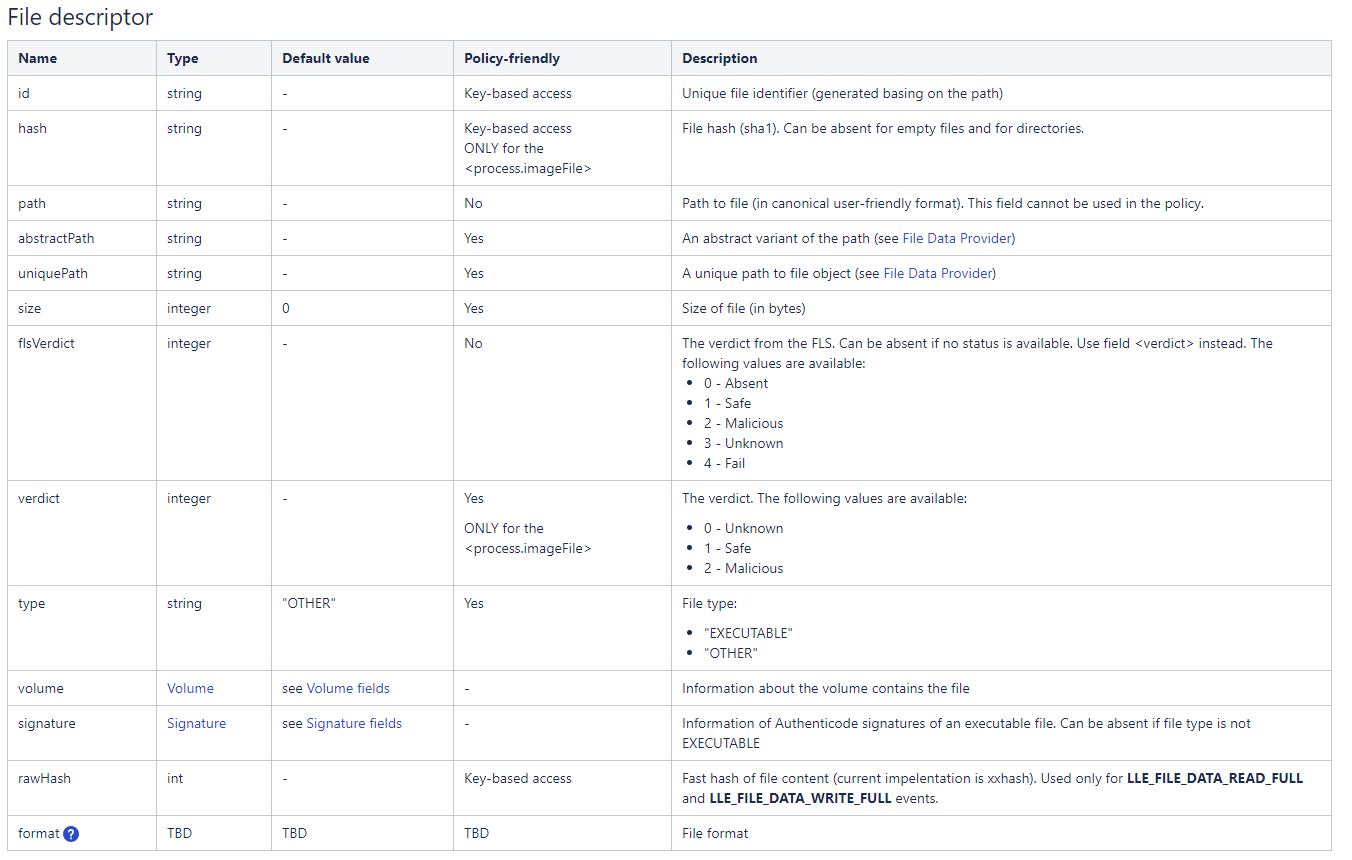

Plik:

Niektóre inne deskryptory to:

- Użytkownik

- rejestr

- Pamięć

- Sieć

- usługa,

- tom,

- IP itp.

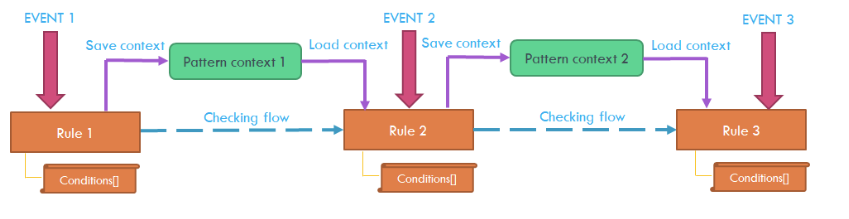

a zdarzenia niskiego poziomu (LLE) są generowane w wyniku jednej podstawowej czynności. Są one oparte na nieprzetworzonych zdarzeniach z różnych składników, ale zapewniają pewną warstwę abstrakcji ze źródła zdarzeń oraz danych specyficznych dla interfejsu API i kontrolera. Na przykład różne nieprzetworzone zdarzenia z różnych kontrolerów i z innym zestawem pól można przekonwertować na LLE jednego typu.

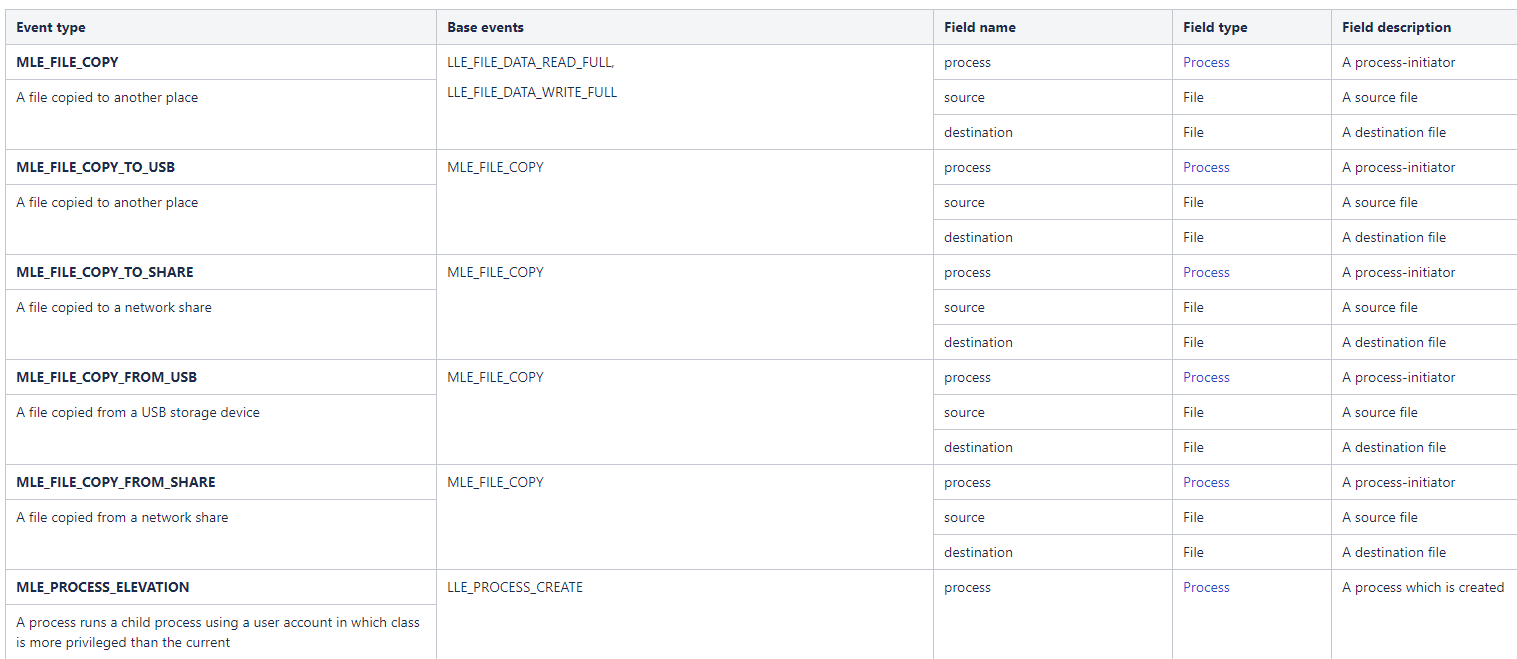

Zdarzenia średniego poziomu (MLE) to zdarzenia, które są generowane w wyniku sekwencji LLE. Poniżej podano kilka przykładów:

Są one zwykle generowane przez komponenty dopasowujące lokalne wzorce. Każdy deskryptor zdarzenia ma własny zestaw pól. Jednak wydarzenia mają standardowe pola wspólne.

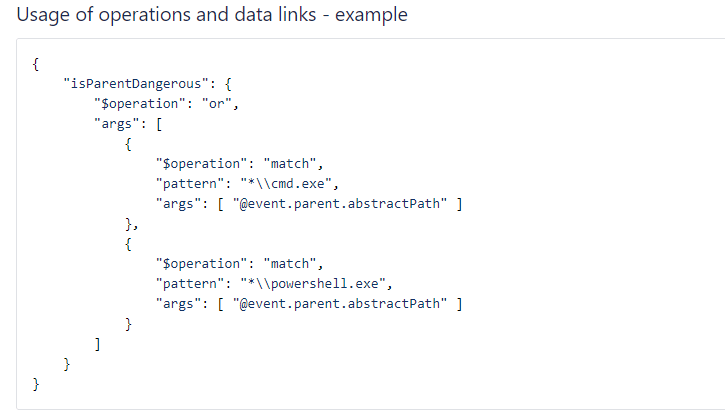

Deskryptor zdarzenia jest używany w dopasowywaniu zasad. Polityka może uzyskać dostęp do pól w regułach warunków i porównać je ze wstępnie zdefiniowanymi wartościami. Jednak nie wszystkie pola zdarzeń mogą być używane do sprawdzania zasad.

Niektóre pola nie są typami skalarnymi, ale typami złożonymi (słownikami i sekwencjami). Dostęp do pól słownika zapewnia „.”. Dostęp do pól sekwencji zapewnia notacja „[]”. Przykłady są poniżej:

proces.pid

proces.rodzic.pid

process.accessMask [0]

Rysunek 1 Przykład zasad adaptacyjnego modelowania zdarzeń

Obiekty logiczne (takie jak Proces, Plik, Użytkownik) w zdarzeniach są reprezentowane jako słowniki o predefiniowanym formacie. Opisano format każdego obiektu, a jego pola mogą być używane do dopasowywania zasad, jeśli zostały określone. Deskryptor obiektu może zawierać pola, które odnoszą się do innych obiektów.

Rysunek 2 Tworzenie łańcuchów wzorów

Korzystając z tej definicji, Comodo Dragon Platform definiuje oparte na zasadach zbieranie zdarzeń, które można zastosować nie tylko do samego punktu końcowego, ale może być różne dla każdego procesu, usługi lub działań użytkownika. Dzięki temu jesteśmy w stanie nie tylko zbierać wszystko, co zbiera Crowdstrike, ale także dostosowujemy się podczas incydentów. Dlaczego powinniśmy gromadzić i wysyłać wszystkie zdarzenia fire write dla zaufanego procesu, jeśli nie jest on jeszcze wstrzykiwany? Jeśli nastąpi wstrzyknięcie lub nastąpi inny rozwidlenie, Dragon Platform rozpocznie zbieranie wszystkich szczegółów dla tego procesu, pozostawiając inne gromadzenie procesu nietknięte. Oto kilka przykładów wydarzeń na niskim poziomie, w których Crowdstrike nie zbiera:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise dopasowuje wszystkie wzorce dynamicznie w punkcie końcowym, kontroluje, co zbierać, co korelować, i chce wysłać na podstawie definicji zasad adaptacyjnych.

Z drugiej strony Dragon Enterprise analizuje również pliki szeregi czasowe odpowiednich wydarzeń. Nasze modelowanie zdarzeń adaptacyjnych bada również różne stopnie okresowości danych, w tym systematyczny proces użytkownika, proces procesowy, integrację procesu z systemem, a także efekty dnia tygodnia i pory dnia, i wyciąga wnioski na temat wykryte zdarzenia (np. popularność lub poziom frekwencji).

Podobnie jak zaawansowane trwałe zagrożenia (APT), zagrożenia wewnętrzne również należy rozpatrywać w ramach EDR. Zagregowane zachowanie poszczególnych ludzi zazwyczaj wykazuje okresowość w czasie w kilku skalach (dzienną, tygodniową itp.), Która odzwierciedla rytmy podstawowej działalności człowieka i sprawia, że dane wydają się niejednorodne. Jednocześnie dane są często uszkadzane przez kilka „serii” okresów nietypowych zachowań. Problem znalezienia i wydobycia tych anomalnych zdarzeń jest utrudniony przez oba elementy. Dragon Enterprises korzysta w tym kontekście z uczenia się bez nadzoru, opartego na zmiennych w czasie modeli procesów, które mogą również uwzględniać anomalne zdarzenia. Stworzyliśmy adaptacyjną i autonomiczną naukę oddzielania niezwykłych „wybuchowych” zdarzeń od śladów normalnej ludzkiej działalności.

Aby uzyskać więcej informacji na temat Comodo Dragon Enterprise i Crowdstrike, odwiedź https://bit.ly/3fWZqyJ

Wykrywanie i reagowanie w punkcie końcowym

Post Czym jest adaptacyjne modelowanie zdarzeń platformy Comodo Dragon Platform i dlaczego uważamy, że jest lepsze niż Crowdstrike pojawiła się najpierw na Wiadomości Comodo i informacje o bezpieczeństwie w Internecie.

- Coinsmart. Najlepsza w Europie giełda bitcoinów i kryptowalut.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. DARMOWY DOSTĘP.

- CryptoJastrząb. Radar Altcoin. Bezpłatna wersja próbna.

- Źródło: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- O nas

- dostęp

- Konto

- działania

- działalność

- zaawansowany

- agentów

- Wszystkie kategorie

- Ogłasza

- stosowany

- APT

- frekwencja

- AV

- jest

- poniżej

- Blokować

- Etui

- Kategoria

- kontrola

- Wykrywanie urządzeń szpiegujących

- zbierać

- Zbieranie

- kolekcja

- wspólny

- kompleks

- składniki

- komputer

- warunek

- kontroli

- mógłby

- codziennie

- dane

- opisane

- detale

- wykryte

- Wykrywanie

- różne

- trudny

- Wyświetlacz

- smok

- podczas

- ruchomości

- Elementy

- Punkt końcowy

- Enterprise

- przedsiębiorstwa

- itp

- wydarzenie

- wydarzenia

- wszystko

- przykład

- przykłady

- eksponaty

- Łąka

- znalezieniu

- natura

- i terminów, a

- następujący

- widelec

- format

- od

- tutaj

- Jednak

- HTTPS

- człowiek

- obraz

- ważny

- Włącznie z

- indywidualny

- Informacja

- Insider

- integracja

- Internet

- Internet Security

- IT

- samo

- tylko jeden

- warstwa

- nauka

- poziom

- Ograniczony

- miejscowy

- lokalizacji

- zrobiony

- WYKONUJE

- dopasowywanie

- znaczy

- model

- modele

- jeszcze

- sieć

- aktualności

- normalna

- działanie

- operacje

- Inne

- własny

- Wzór

- procent

- okresy

- Platforma

- polityka

- popularność

- Problem

- wygląda tak

- Produkty

- zapewniać

- pod warunkiem,

- Surowy

- odzwierciedla

- pozostały

- reprezentowane

- odpowiedź

- reguły

- taki sam

- bezpieczeństwo

- Serie

- usługa

- zestaw

- kilka

- kilka

- specyficzny

- standard

- rozpocznie

- Połączenia

- zagrożenia

- czas

- Top

- typy

- zazwyczaj

- posługiwać się

- zazwyczaj

- sprzedawców

- Przeciw

- tygodniowy

- Co

- Co to jest