KOMENTARZ

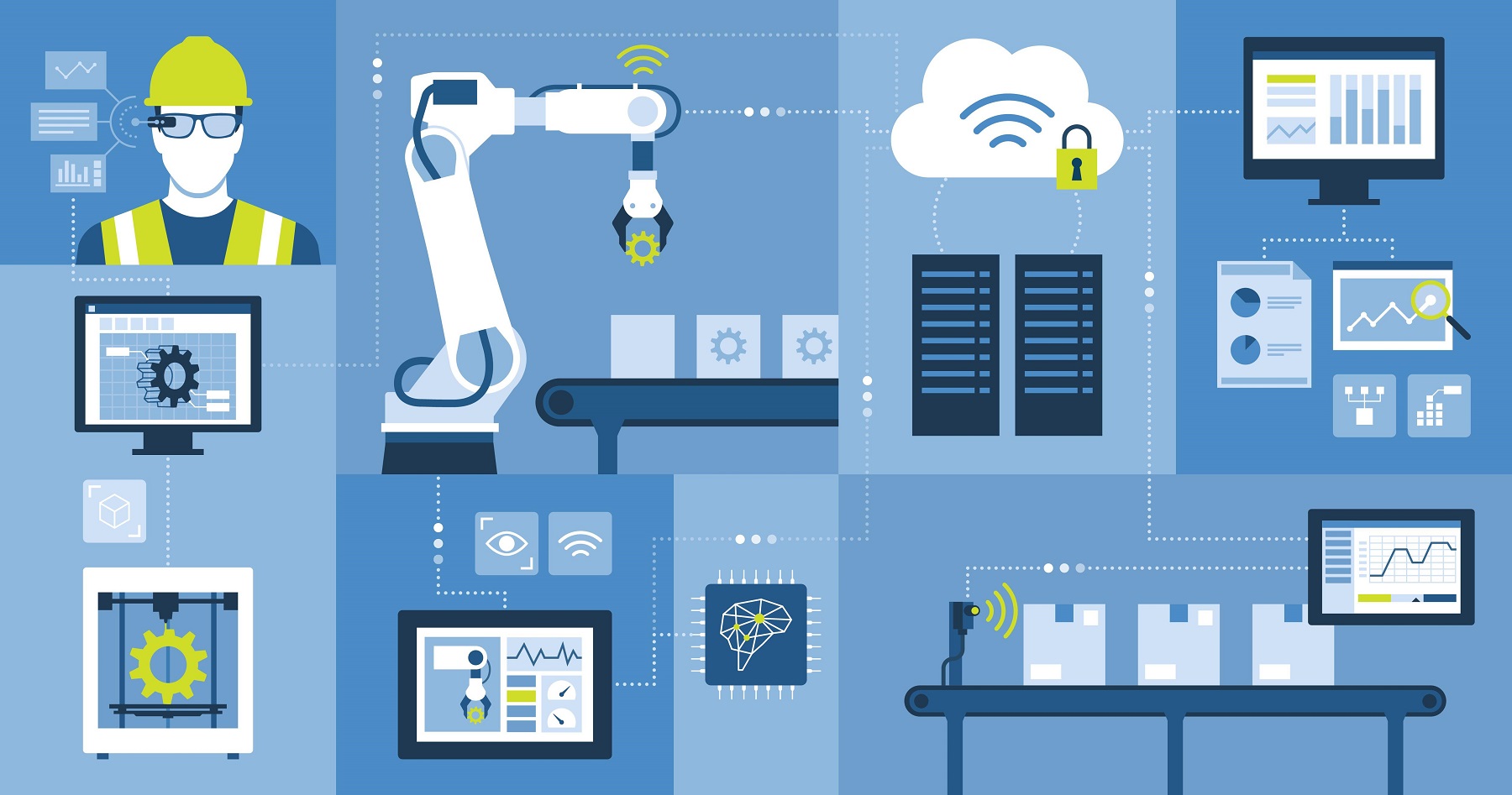

Era inteligentnych operacji już nastała, jednak pewne procesy operacyjnego cyberbezpieczeństwa pozostawiono w przeszłości. Rozpoczynając karierę najstarsi członkowie pokolenia Z, wnoszą do miejsca pracy nowe oczekiwania dotyczące cyfrowych doświadczeń. Tendencja ta ma ważne i obiecujące implikacje dla bezpieczeństwa technologii operacyjnych (OT), które mogą sprawić, że organizacje staną się bezpieczniejsze, odporne i wydajne.

Do tej pory logowanie się do systemów OT stosowanych w przemyśle produkcyjnym, energetyce i infrastrukturze krytycznej było często powolnym, uciążliwym procesem, który nie był szczególnie bezpieczny. Systemy OT — niektóre oparte na technologii sprzed kilkudziesięciu lat — korzystają z protokołów przemysłowych o ograniczonych możliwościach bezpieczeństwa i słabe protokoły zdalnego dostępu. Te starsze komponenty mają ograniczone możliwości zarządzania dostępem użytkowników, które wymagają dodatkowych rozwiązań do zarządzania dostępem. W rezultacie autoryzowani użytkownicy muszą wykonać dodatkowe kroki uwierzytelniania, często przy użyciu różnych poświadczeń, aby uzyskać dostęp.

Dlaczego tak jest nadal w dobie rozpoznawania twarzy i odcisków palców? Krótko mówiąc, system był utrzymywany przez bardziej doświadczonych pracowników, więc nikt nie widział powodu, aby go zmieniać. Jednak w miarę jak do pracy dołączają młodsi pracownicy, dotychczasowe systemy nie nadążają za przyzwyczajeniami, umiejętnościami i oczekiwaniami technologicznymi ich pokolenia. Organizacje, które starają się sprostać ich potrzebom, mogą dostrzec wiele korzyści.

Lepsze doświadczenie pracowników może poprawić ich retencję

Pracownicy, którzy są sfrustrowani lub zdezorientowani przestarzałymi procesami bezpieczeństwa, rzadziej będą w pełni zaangażowani w swoją pracę i częściej odejdą z pracy. Dotyczy to szczególnie młodszych pracowników. Tak twierdzi połowa pracowników pokolenia Z rzucą pracę zapewniających słabo działającą lub przestarzałą technologię.

Poprawa wskaźników retencji może zawsze pomóc firmom kontrolować koszty, ale w dzisiejszym sektorze produkcyjnym zatrzymanie pracowników jest pilniejsze. Więcej niż 80% producentów zgłosiło braki kadrowe w 2023 r., a wdrażanie nowych pracowników i pracowników wykonawców wymaga inwestycji w specjalistyczne szkolenia, unikalne procesy, bezpieczeństwo i efektywność operacyjną. Rozpoczynając już teraz modernizację procesów i praktyk w zakresie bezpieczeństwa OT, producenci mogą zyskać przewagę konkurencyjną w zakresie rekrutacji i zatrzymywania młodszych, wykwalifikowanych pracowników w porównaniu z firmami, które stosują podejście wyczekiwania.

Zwiększone bezpieczeństwo, bezpieczeństwo i zgodność

Transformacja inteligentnych fabryk — wykorzystująca przemysłowy Internet rzeczy (IoT), przetwarzanie w chmurze, Przemysł 4.0 i konwergencję OT-IT — umożliwia szybsze i częstsze sesje dostępu użytkowników. Zwiększa to potrzebę umożliwienia zdalnego dostępu do krytycznych danych i urządzeń zdalnym pracownikom i osobom trzecim. Tworzy także nowe wzorce dostępu, które wymagają bardziej zaawansowanych rozwiązań do zarządzania dostępem, takich jak szczegółowy dostęp o najniższych uprawnieniach.

Poprawa kontroli dostępu ma kluczowe znaczenie dla operacji i bezpieczeństwa. Incydenty, takie jak powtarzające się cyberataki krajowe sieci energetyczne i nawet fabryki towarów pakowanych konsumenckich (CPG). pokazały, że dotychczasowe praktyki bezpieczeństwa nie wystarczą już do ochrony systemów OT, zwłaszcza teraz, gdy OT i IT są ze sobą nierozerwalnie powiązane. Ważne cele nie są jedynymi, które doświadczają takich ataków; w 2021 r. zgłosiło się 73% organizacji prowadzących działalność w zakresie inteligentnych fabryk co najmniej jeden cyberatak w ciągu ostatnich 12 miesięcy.

Chociaż cyberbezpieczeństwo musi zostać rozszerzone w celu monitorowania i ochrony sprzętu i systemów OT, pracownicy również muszą być połączeni i widoczni. Na przykład w przypadku zawodów o kluczowym znaczeniu dla bezpieczeństwa, takich jak rafinerie i platformy wiertnicze, można monitorować lokalizację i stan zdrowia pracowników w czasie rzeczywistym. Monitorowanie to wymaga automatycznego uwierzytelniania tożsamości i geolokalizacji, a także dostępu do osobistych informacji o stanie zdrowia i innych wrażliwych danych.

Kompleksowe, usprawnione cyberbezpieczeństwo jest ważne dla tego rodzaju funkcjonalności, ochrony danych, zgodności i lepszego doświadczenia użytkownika. Oprócz poprawy komfortu pracowników i ułatwienia pracy pracownikom znającym się na technologii, ulepszone procesy bezpieczeństwa mogą ograniczyć wycieki danych i przestoje spowodowane trudnościami w dostępie oraz czasem spędzonym na oczekiwaniu na dane uwierzytelniające.

Budowa nowoczesnego programu cyberbezpieczeństwa OT

Z danych zebranych od liderów bezpieczeństwa OT z różnych branż wynika, że organizacje posiadające najbardziej dojrzałe programy cyberbezpieczeństwa OT stosują spójny zestaw najlepszych praktyk. Rozpoczynają się one od oceny pełnego profilu cyberbezpieczeństwa organizacji w celu zidentyfikowania obszarów wymagających poprawy.

Następnie organizacje te pielęgnują kulturę świadomości dotyczącą zagrożeń cyberbezpieczeństwa dla inteligentnych fabryk i konwergentnych przedsiębiorstw oraz operacji OT. Ponieważ istnieje tak wiele potencjalnych punktów wejścia zagrożeń, bezpieczeństwo to wysiłek wszystkich rąk, który często jest bezpośrednio powiązany z bezpieczeństwem.

Dzięki rosnącej kulturze bezpieczeństwa i zestawowi standardów cyberbezpieczeństwa organizacja jest gotowa zdecydować, kto będzie odpowiedzialny za zarządzanie ryzykiem cyberataków OT. Jest również gotowy do zastosowania frameworku takiego jak NIST or MITER ATT & CK po kontrole obronne monitorujące cyberbezpieczeństwo i identyfikujące obszary wymagające poprawy. Udział w branżowych grupach wymiany informacji wywiadowczych, takich jak MFG-ISAC może również pomóc organizacjom dowiedzieć się o nowych zagrożeniach dla sektora w miarę ich pojawiania się. Właściciele ryzyka mogą następnie wykorzystać wiedzę branżową w oparciu o sprawdzone ramy, aby wdrożyć odpowiednie mechanizmy ochronne w swoich konwergentnych środowiskach OT/IT.

Wreszcie dojrzałe cyberbezpieczeństwo OT wymaga kompleksowego zarządzania, nadzoru i okresowych ocen, aby narzędzia, procesy i dostęp do nich mogły dotrzymać kroku zmieniającemu się krajobrazowi zagrożeń oraz potrzebom i oczekiwaniom pracowników.

Wybiegające w przyszłość bezpieczeństwo OT wspiera przyszłe innowacje

Ponieważ oczekiwania pokolenia Z skłaniają pracodawców do ulepszania i aktualizowania zabezpieczeń OT, pomagają również branży w kierunku nowych możliwości. W miarę jak OT, IT, IoT i inne infrastruktury będą w dalszym ciągu konwergować i wykorzystywać nowe technologie, organizacje zyskają nowe możliwości w zakresie większej automatyzacji procesów, innowacji w zakresie inteligentnych fabryk i budynków oraz optymalizacji łańcucha dostaw. Wszystkie te zmiany wymagają nowoczesnych, wydajnych i przyjaznych dla użytkownika procesów bezpieczeństwa, jakich oczekuje pokolenie Z.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.darkreading.com/ics-ot-security/why-genz-new-force-reshaping-ot-security

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 12

- Miesiąc 12

- 2021

- 2023

- a

- O nas

- dostęp

- w poprzek

- Dodatkowy

- adres

- zaawansowany

- wiek

- Wszystkie kategorie

- wzdłuż

- już

- również

- zawsze

- an

- i

- Aplikuj

- podejście

- właściwy

- SĄ

- obszary

- na około

- AS

- oceniając

- oceny

- Ataki

- Uwierzytelnianie

- upoważniony

- zautomatyzowane

- Automatyzacja

- świadomość

- BE

- bo

- stają się

- być

- Benchmarki

- Korzyści

- oprócz

- BEST

- Najlepsze praktyki

- Ulepsz Swój

- Bringing

- Budowanie

- ale

- by

- CAN

- możliwości

- Capgemini

- kariery

- walizka

- powodowany

- łańcuch

- zmiana

- Zmiany

- Chmura

- cloud computing

- jak

- Firmy

- w porównaniu

- konkurencyjny

- kompletny

- spełnienie

- składniki

- wszechstronny

- computing

- zmieszany

- połączony

- zgodny

- kontynuować

- Kontrahent

- kontrola

- kontroli

- zbieżny

- Konwergencja

- Koszty:

- cpg

- tworzy

- Listy uwierzytelniające

- krytyczny

- Infrastruktura krytyczna

- kultura

- niewygodny

- cyberataki

- Bezpieczeństwo cybernetyczne

- dane

- wyciek danych

- Ochrona danych

- zdecydować

- obronny

- urządzenia

- różne

- cyfrowy

- bezpośrednio

- przestojów

- napęd

- łatwiej

- krawędź

- efektywność

- wydajny

- wysiłek

- wyłaniać się

- wschodzących

- nowe technologie

- Pracownik

- pracowników

- pracodawcy

- umożliwiać

- energia

- zaangażowany

- wzmocnione

- wzmocnienie

- dość

- Enterprise

- wejście

- środowiska

- sprzęt

- Era

- szczególnie

- Parzyste

- ewoluuje

- przykład

- Rozszerzać

- oczekiwania

- oczekuje

- doświadczenie

- doświadczony

- Doświadczenia

- Twarzowy

- szybciej

- odcisk palca

- obserwuj

- W razie zamówieenia projektu

- wytrzymałość

- przyszłościowe

- Framework

- częsty

- tarcie

- od

- udaremniony

- w pełni

- funkcjonalności

- funkcjonowanie

- przyszłość

- Wzrost

- zebrane

- Gen

- Gen Z

- generacja

- towary

- zarządzanie

- Grupy

- Rozwój

- Zwyczaje

- Pół

- Have

- Zdrowie

- informacje o zdrowiu

- pomoc

- pomoc

- tutaj

- wysoki profil

- HTTPS

- zidentyfikować

- tożsamość

- wdrożenia

- implikacje

- ważny

- podnieść

- ulepszony

- poprawa

- in

- Zwiększenia

- przemysłowy

- przemysłowa

- przemysł

- przemysł 4.0

- Informacja

- Infrastruktura

- infrastruktura

- Innowacja

- Inteligentny

- Internet

- Internet przedmiotów

- najnowszych

- inwestowanie

- Internet przedmiotów

- IT

- Oferty pracy

- jpg

- Trzymać

- Uprzejmy

- rodzaje

- wiedza

- praca

- krajobraz

- Przywódcy

- wyciek

- UCZYĆ SIĘ

- najmniej

- lewo

- Dziedzictwo

- mniej

- Dźwignia

- lubić

- Prawdopodobnie

- Ograniczony

- powiązany

- ll

- lokalizacja

- dłużej

- utrzymany

- Dokonywanie

- i konserwacjami

- Producenci

- produkcja

- wiele

- dojrzały

- Użytkownicy

- Nowoczesne technologie

- zmodernizować

- monitor

- monitorowanie

- miesięcy

- jeszcze

- większość

- ruch

- wielokrotność

- musi

- Potrzebować

- wymagania

- Nowości

- Nowy dostęp

- Nie

- już dziś

- numer

- wychowanie

- of

- często

- Olej

- najstarszy

- on

- Onboard

- Wprowadzenie

- ONE

- te

- tylko

- operacyjny

- operacje

- Szanse

- optymalizacja

- or

- organizacja

- organizacji

- Inne

- na zewnątrz

- przestarzały

- przestarzała technologia

- Przeoczenie

- właściciele

- posiada

- Pokój

- pakowane

- udział

- szczególnie

- strony

- Przeszłość

- wzory

- periodycznie

- osobisty

- Personel

- plato

- Analiza danych Platona

- PlatoDane

- zwrotnica

- potencjał

- power

- praktyki

- poprzedni

- wygląda tak

- Automatyzacja procesów

- procesów

- Profil

- Program

- Programy

- obiecujący

- chronić

- ochrona

- protokoły

- Sprawdzony

- zapewnia

- ceny

- RE

- gotowy

- real

- w czasie rzeczywistym

- powód

- uznanie

- rekrutacja

- zmniejszyć

- związane z

- zdalny

- zdalny dostęp

- zdalni pracownicy

- powtórzony

- Zgłoszone

- wymagać

- Wymaga

- zmiana kształtu

- sprężysty

- dalsze

- retencja

- takielunek

- Ryzyko

- Zarządzanie ryzykiem

- s

- Bezpieczeństwo

- zobaczył

- powiedzieć

- sektor

- bezpieczne

- bezpieczeństwo

- widzieć

- wrażliwy

- Sesje

- zestaw

- Short

- braki

- pokazane

- podpisywanie

- wykwalifikowany

- umiejętności

- powolny

- So

- Rozwiązania

- kilka

- wyspecjalizowanym

- spędził

- Łącza

- początek

- Startowy

- Rynek

- Ewolucja krok po kroku

- Cel

- Nadal

- usprawniony

- taki

- Dostawa

- łańcuch dostaw

- Optymalizacja łańcucha dostaw

- podpory

- system

- systemy

- Brać

- cele

- Technologies

- Technologia

- niż

- że

- Połączenia

- ich

- następnie

- Tam.

- Te

- one

- rzeczy

- Trzeci

- osoby trzecie

- to

- tych

- groźba

- zagrożenia

- czas

- do

- już dziś

- narzędzia

- w kierunku

- Trening

- Transformacja

- Trend

- prawdziwy

- wyjątkowy

- Aktualizacja

- pilny

- posługiwać się

- używany

- Użytkownik

- Doświadczenie użytkownika

- łatwy w obsłudze

- Użytkownicy

- za pomocą

- widoczny

- Czekanie

- KIM

- dlaczego

- będzie

- w

- w ciągu

- Praca

- pracowników

- Stanowisko pracy

- jeszcze

- Mniejszy

- zefirnet