segmentacja

Złośliwe oprogramowanie typu „Mątwa” typu zero-click kradnie dane z prywatnej chmury

Węzeł źródłowy: 1970047

Znak czasu: 1 maja 2024 r.

Wdróż model diaryzacji głośników Hugging Face (PyAnnote) w Amazon SageMaker jako asynchroniczny punkt końcowy | Usługi internetowe Amazona

Węzeł źródłowy: 1968300

Znak czasu: Kwiecień 25, 2024

5 twardych prawd o stanie bezpieczeństwa w chmurze 2024

Węzeł źródłowy: 1967598

Znak czasu: Kwiecień 23, 2024

Niebezpieczne nowe złośliwe oprogramowanie ICS atakuje organizacje w Rosji i na Ukrainie

Węzeł źródłowy: 1965359

Znak czasu: Kwiecień 17, 2024

Bezpieczeństwo infrastruktury krytycznej: obserwacje z linii frontu

Węzeł źródłowy: 1964230

Znak czasu: Kwiecień 12, 2024

Solar Spider atakuje banki Arabii Saudyjskiej za pośrednictwem nowego złośliwego oprogramowania

Węzeł źródłowy: 1962330

Znak czasu: Kwiecień 8, 2024

Jak integrujemy bezpieczeństwo LLM z rozwojem aplikacji?

Węzeł źródłowy: 1962162

Znak czasu: Kwiecień 5, 2024

Nielsen Sports odnotowuje 75% redukcję kosztów analizy wideo dzięki wielomodelowym punktom końcowym Amazon SageMaker | Usługi internetowe Amazona

Węzeł źródłowy: 1961495

Znak czasu: Kwiecień 4, 2024

Rok 2024 będzie największym rokiem w historii sieci Ethereum

Węzeł źródłowy: 1960742

Znak czasu: Kwiecień 1, 2024

Rosyjski APT udostępnia bardziej śmiercionośną odmianę złośliwego oprogramowania AcidRain Wiper

Węzeł źródłowy: 1958260

Znak czasu: Mar 22, 2024

Federalni ostrzegają o luce w zabezpieczeniach amerykańskich systemów wodnych

Węzeł źródłowy: 1957852

Znak czasu: Mar 20, 2024

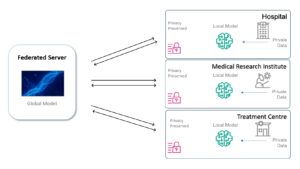

Włącz udostępnianie danych poprzez stowarzyszone uczenie się: podejście polityczne dla dyrektorów ds. technologii cyfrowych | Usługi internetowe Amazona

Węzeł źródłowy: 1956731

Znak czasu: Mar 15, 2024

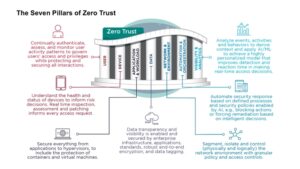

6 wniosków CISO z wytycznych NSA dotyczących zerowego zaufania

Węzeł źródłowy: 1956800

Znak czasu: Mar 15, 2024

Claroty Team82: 63% znanych luk w zabezpieczeniach wykrytych przez CISA znajduje się w sieciach organizacji opieki zdrowotnej

Węzeł źródłowy: 1956133

Znak czasu: Mar 13, 2024

Cyberbezpieczeństwo wyborów: ochrona urny wyborczej i budowanie zaufania do uczciwości wyborów

Węzeł źródłowy: 1956129

Znak czasu: Mar 12, 2024

Horizon3.ai przedstawia usługi pentestingowe pod kątem zgodności przed wprowadzeniem PCI DSS v4.0

Węzeł źródłowy: 1953826

Znak czasu: Mar 5, 2024

Sztuczna inteligencja generacji nie jest jedyną technologią napędzającą automatyzację w bankowości

Węzeł źródłowy: 1952711

Znak czasu: Luty 29, 2024

Strategie oparte na danych w zakresie płatności instytucjonalnych: poruszanie się po nowej granicy

Węzeł źródłowy: 1952126

Znak czasu: Luty 27, 2024